一种针对私钥安全管理的主动风险识别模型的制作方法

1.本发明涉及数据处理技术领域,具体是指一种针对私钥安全管理的主动风险识别模。

背景技术:

2.公私钥体系在当前互联网应用场景中是普遍存在的,通过成熟的公私钥体系,保障了信息的完整性、机密性、可用性,这是整个互联网的安全基础之一。虽然现有的一些公私钥体系(如rsa、数字签名)本身很成熟,但随着新技术场景的需求出现,公私钥体系也是在不断出现新的模型、新的应用场景,面临了新的安全挑战。比如在区块链场景下,椭圆曲线算法的私钥被用于数字资产的授权操作,基于此构建了新一代数字货币金融系统,带来了更多的安全管理上的挑战,私钥如何安全生成、存储与使用成为整个安全管理环节的重中之重。一般来说,公钥(public key)是和私钥成对出现的,和私钥一起组成一个密钥对,保存在特定系统中。公钥由私钥生成,但是无法通过公钥倒推得到私钥。公钥能够通过一系列算法运算得到钱包的地址,因此可以作为拥有这个钱包地址的凭证。

3.私钥(private key)是一串由随机算法生成的数据,它可以通过非对称加密算法算出公钥,公钥可以再算出币的地址。私钥是非常重要的,作为密码,除了地址的所有者之外,都被隐藏。区块链资产实际在区块链上,所有者实际只拥有私钥,并通过私钥对区块链的资产拥有绝对控制权,因此,区块链资产安全的核心问题在于私钥的生成、存储与使用三大环节,拥有者需做好安全保管。

4.和传统的用户名、密码形式相比,使用公钥和私钥交易最大的优点在于提高了数据传递的安全性和完整性,因为两者一一对应的关系,用户基本不用担心数据在传递过程中被黑客中途截取或修改的可能性。同时,也因为私钥加密必须由它生成的公钥解密,发送者也不用担心数据被他人伪造。

5.区块链立的私钥生成、存储与使用三大环节有一些重要场景,如硬件钱包是指将数字资产私钥单独储存在一个芯片中,与互联网隔离,即插即用,整个安全管理相对可控。但还有一类非常普遍的场景是:云平台上的热钱包,热钱包的出现是为了方便金融场景下的高流动性,私钥一般通过云平台的kms(key management service)进行安全管理,通过kms底层的硬件安全模块(hsm)来保护私钥的机密性和完整性。

6.云平台热钱包场景存在一个普遍的安全问题,一般来说,kms保护的私钥不是区块链私钥,而是kms自己生成的非对称私钥,区块链私钥通过kms进行一系列加密和解密操作,加密后的区块链私钥可以存储到云平台的数据库里或主机环境,在使用时再解开,虽然不会在数据库或主机环境磁盘里输出解开后的明文区块链私钥,但有经验的攻击者可以通过内存分析方式提取kms解密后的明文区块链私钥。这类风险过去几年已经发送过上百起,被盗资金价值近10亿美金。

7.本发明需要解决几个关键点:

8.1.进程、端口、系统调用白名单积累;

9.2.确保针对非预期的动作进行及时阻拦与预警;

10.3.确保该主动风险识别模型稳定运行。

11.本

技术实现要素:

12.本发明要解决的技术问题是克服以上技术缺陷,提供一种针对私钥安全管理的主动风险识别模型。

13.为解决上述技术问题,本发明提供的技术方案为:包括主动风险识别模型架构,其特征在于:所述主动风险识别模型架构还包括白名单进程监测模块、白名单端口监测模块、白名单系统调用监测模块、阻拦模块、预警模块、守护进程模块。

14.作为改进,该模型运行在linux环境中,需要root权限,仅有预警模块对外部发送预警信息,除此之外不存在其他网络连接。

15.有益效果,本发明与现有的技术相比的优点在于:在不改变现有区块链金融高流动性架构的前提下,通过主动风险识别模型方式来及时阻拦区块链私钥在目标环境下被明文窃取的情况,经济环保,本身不会带来新的安全敞口。

附图说明

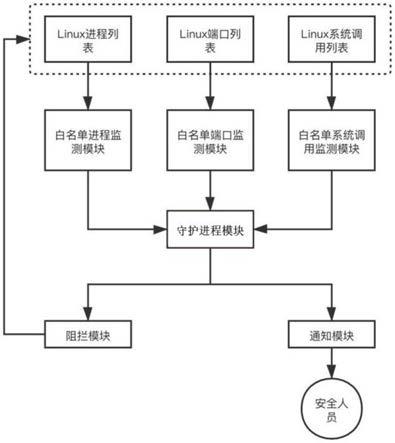

16.图1是本发明一种针对私钥安全管理的主动风险识别模型的结构示意图。

具体实施方式

17.下面结合附图对本发明作进一步说明。

18.一种针对私钥安全管理的主动风险识别模型,包括主动风险识别模型架构,其特征在于:所述主动风险识别模型架构还包括白名单进程监测模块、白名单端口监测模块、白名单系统调用监测模块、阻拦模块、预警模块、守护进程模块。

19.该主动风险识别模型运行在linux环境中,需要root权限,仅有预警模块对外部发送预警信息,除此之外不存在其他网络连接。

20.本发明在具体实施时,

21.本发明提出的主动风险识别模型是一套监控程序,运行在热钱包私钥所使用的主机环境,通过识别非预期操作,进行及时的阻拦和预警工作,以此增强云平台上热钱包私钥的安全管理体系。该方案非常经济环保,本身不会带来新的安全敞口,在不改变现有区块链金融高流行架构的前提下,该方案是目前实践中的必选推荐。

22.主动风险识别模型架构

23.架构包含以下主要模块:

24.(1)、白名单进程监测模块

25.私钥所在主机环境,运行的进程是已知的,如果出现未知(白名单之外)的进程,该模块就可以及时识别并作出反应。

26.(2)、白名单端口监测模块

27.私钥所在主机环境,启用的端口是已知的,如果出现未知(白名单之外)的端口,该模块就可以及时识别并作出反应。

28.(3)、白名单系统调用监测模块

29.私钥所在主机环境,允许的系统调用是已知的,如果出现未知(白名单之外)的系

统调用,该模块就可以及时识别并作出反应。

30.(4)、阻拦模块

31.当发现未知行为,该模块会及时阻止该行为的发生。

32.(5)、预警模块

33.当发现未知行为,该模块会及时发出预警消息给相关人员。

34.(6)、守护进程模块

35.私钥所在的主机环境,守护进程模块持续运行,并负责调度以上模块。

36.具体架构图见【图1】。

37.主动风险识别模型运行机制

38.该模型运行在linux环境,需要root权限,仅有预警模块对外部发送预警信息,除此之外不存在其他网络连接。

39.本发明致力于改变目前云平台上区块链私钥的安全管理困境,在不改变现有区块链金融高流动性架构的前提下,通过主动风险识别模型方式来及时阻拦这类安全事故的发生。

40.以上对本发明及其实施方式进行了描述,这种描述没有限制性,附图中所示的也只是本发明的实施方式之一,实际的结构并不局限于此。总而言之如果本领域的普通技术人员受其启示,在不脱离本发明创造宗旨的情况下,不经创造性的设计出与该技术方案相似的结构方式及实施例,均应属于本发明的保护范围。

技术特征:

1.一种针对私钥安全管理的主动风险识别模型,包括主动风险识别模型架构,其特征在于:所述主动风险识别模型架构还包括白名单进程监测模块、白名单端口监测模块、白名单系统调用监测模块、阻拦模块、预警模块、守护进程模块。2.根据权利要求1所述的一种针对私钥安全管理的主动风险识别模型,其特征在于:该模型运行在linux环境中,需要root权限,仅有预警模块对外部发送预警信息,除此之外不存在其他网络连接。

技术总结

本发明涉及数据处理技术领域,具体是指一种针对私钥安全管理的主动风险识别模,包括主动风险识别模型架构,其特征在于:所述主动风险识别模型架构还包括白名单进程监测模块、白名单端口监测模块、白名单系统调用监测模块、阻拦模块、预警模块、守护进程模块,与现有的技术相比的优点在于:在不改变现有区块链金融高流动性架构的前提下,通过主动风险识别模型方式来及时阻拦区块链私钥在目标环境下被明文窃取的情况,经济环保,本身不会带来新的安全敞口。敞口。敞口。

技术研发人员:钟晨鸣

受保护的技术使用者:厦门慢雾科技有限公司

技术研发日:2021.07.23

技术公布日:2021/10/8

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1