使用Mojette变换来创建冗余和加密的方法和装置与流程

使用mojette变换来创建冗余和加密的方法和装置

1.相关申请的交叉引用本技术要求2019年11月25日提交的临时申请第62/939,895号的优先权。本技术的全部内容以引用的方式并入本文中。

技术领域

2.使用加密来保护信息不受未授权访问的影响。加密涉及使用算法将敏感信息转换成密文。密码术首先使用加密操作对数据进行加扰(写入),且接着使用解密操作将已加密数据解扰(读取)回其原始状态。仅具有如何对数据进行解密或将数据解扰回原始状态的知识的用户可以读取数据。

3.高级加密标准(aes)由国家标准与技术研究所(national institute of standards and technology;nist)创建,且在开发五年之后,在2002年成为有效的美国联邦政府标准(us federal government standard)。存在用于加密数据的两种基本技术:又称为“秘密密钥加密”的对称加密和称为“公钥加密”的不对称加密。aes为由个人和公司用来保护机密(classified)或其它有价值的信息的对称分组密码。

4.orchesto

®

中的当前标准加密方法orchesto

®ꢀ

gse使用aes分组密码,其中密钥长度为256位,有14轮,其中轮次对应于多个处理步骤,其包括排列和替换已加密文本,将已加密文本转换成其加密形式,这足以使机密数据达到"绝密"(美国政府机密系统的最高官方水平)。

5.超安全加密(hse)是使用mojette变换的加密方法,所述算法能够实现特定用例的灵活、冗余和超安全数据加密。

6.擦除代码库zebware擦除代码(zebec)使用mojette变换,其为拉东变换(radon transform)的离散和精确版本。mojette变换本质上为非系统代码,且奇偶校验片段(m)具有比对应系统性片段(k)更大的大小(1 + ε)。ε》 0暗示奇偶校验片段含有比数据片段更多的信息。

背景技术:

7.企业和政府将越来越多的工作负载转移到云端,但出于对数据安全的担忧,许多组织仍抵制云端的巨大吸引力。

●ꢀ

顺应性违规(gdpr,hipaa)

●ꢀ

窃取身份

●ꢀ

恶意软件感染和数据泄漏。

8.确保数据安全的加密通常为将额外风险引入到操作的应用程序的额外功能。使用hse将加密与由mojette变换擦除代码产生的冗余进行整合将两个复杂特征组合到一个操作中。这一组合极大地提高了速度且降低了实施的复杂性。在技术上和从终端用户的角度来看,hse确保了数据的耐久性(通过擦除编码)和安全性(通过加密)两者。

9.hse加密技术:

●ꢀ

水平填补

●ꢀ

竖直填补

●ꢀ

片段的强化。

10.可使用不同算法来产生加密功能性,但优选的算法为作为拉东变换的离散和精确版本的mojette变换(mt)。mojette变换本质上为非系统代码,且奇偶校验块具有比对应系统块(k)更大的大小(1 + ε),其中ε为ε 》 0,从而使得奇偶校验块(m)含有比数据块更多的信息。通过设计,mojette变换在没有高级加速特征的cpu上也具有高性能,且甚至在较弱的cpu上提供了极佳结果,但在出现时充分利用现代cpu特征。mt在不同硬件平台之间也是便携式的,这意味着其可用于诸如数据中心、客户端应用和边缘装置的所有架构层中。mt为无速率的算法,这意味着有可能将任何冗余水平设置为最优功能性的特定用例,且在将数据从热存储装置转换到冷存储装置或从冷存储装置转换到热存储装置时,增加或降低冗余水平而无明显的性能影响。参见论文“pierre verbert, vincent ricordel, jean-pierre gu ́

edon.《对用于高效编码的mojette变换投影的分析(analysis of mojette trans

‑ꢀ

form projections for an efficient coding)》”.关于多媒体交互式服务的图像分析的研讨会(workshop on image analysis for multimedia interactive services)(wiamis, 2004年4月, lisboa, portugal.2004)。《hal-00451338》。

11.需要将冗余、加密和执行的实施组合到软件或硬件中的改进的加密解决方案。hse将mojette变换投影(mt)用于下一代云本机解决方案且在网络上的分布式框架中工作,以实现冗余和超安全、高性能的用例。

附图说明

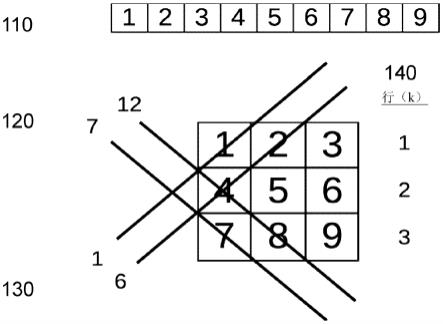

12.图1a展示mojette变换的图解说明,包括分块成3

×

3个块的输入数据,其中针对两个投影计算4个储仓。

13.图1b展示hse的配置输入的表。

14.图2a展示数据输入的图示。

15.图2b展示在使用k=2形成具有两个行的数据矩阵之后,来自图2a的输入数据。

16.图3a展示具有两个行k=2的数据矩阵。

17.图3b展示进行hse水平填补的具有两个行k=2的数据矩阵。

18.图3c展示投影p(1,1)和p(-1,1)的图3b中的hse水平填补计算。

19.图4a展示具有两个行k=2的数据矩阵。

20.图4b展示进行hse竖直填补的具有两个行k=2的数据矩阵。

21.图4c展示投影p(1,1)和p(-1,1)的图4b中的hse竖直填补计算。

22.图5a展示具有两个行k=2的数据矩阵。

23.图5b展示待加密的流密码和数据矩阵。

24.图5c展示使用来自图5b的流密码和数据矩阵的hse强化,其包括p(1,1)和p(-1,1)的说明性投影。

25.图5d展示投影p(1,1)和p(-1,1)的图5b中的hse强化填补计算。

26.图6为根据本公开的实施例的计算机实施的示意性说明。

具体实施方式

27.上文所描述的实施例仅作为实例给出,且应理解所提议技术不限于此。所属领域的技术人员应理解,可在不脱离由所附权利要求书界定的本发明范围的情况下对实施例作出各种修改、组合和改变。确切地说,不同实施例中的不同部分解决方案可在技术上可能的其它配置中组合。

28.常规地,mojette变换不保护经配置译码块的边缘处的像素。这使得多个未混淆像素分散在整个所计算的奇偶校验片段中。在图1中,将数据对象110分块成三个块140(第1、2和3行)。这些行接着进行mojette变换(mt),变换到120和130储仓中。储仓120展示边缘像素7为为未混淆的,且对于用于投影p(-1,1)的最后一个像素3将同样如此。对于投影p(1,1)中的储仓130,未混淆像素在此处将为1和9。

29.为了消除具有未混淆数据的可能性,hse在执行mt操作之前在对数据矩阵进行不同填补时使用随机产生的数据,从而使用流密码产生密钥,流密码是一种明文数字与伪随机密码数字流(密钥流)组合的对称密钥密码。

30.在流密码中,每一明文数字每次用密钥流的对应数字进行加密,以获得密文流的数字。由于对每一数字的加密取决于密码的当前状态,因此所述密码也称为状态密码。在实践中,数字通常为位,且组合操作为异或(xor)。

31.军事密码术或任何其它密码术中的流密码的优点在于:可在经受严格安全措施且馈送到托管应用程序的其它装置的单独的箱中产生密码流,所述其它装置将执行xor操作作为其功能的一部分。后一装置可接着被设计且用于不太严格的环境中。

32.一个优选设计实例为使用如chacha20的流密码来产生与mt操作组合使用的短暂块。chacha20为20轮的流密码,始终比aes更快,且由设计者推荐用于典型的加密应用程序。在简化的所有实例中,密钥设计成由流密码产生。在图3b、图4b、图5b中展示密钥的实例。

33.图1b展示输入配置数据。冗余110现将还具有分量m-密钥,其为决定此信息是否应存储为标准块的密钥。在存储m-密钥的情况下,如果m-密钥可用,那么不需要传统的重新生成密钥,但如果m-密钥不可用,那么m-密钥可重新生成且用于mt操作。现可计算数据片段和奇偶校验片段的数目以符合数据的指定冗余。

●ꢀ

k=数据片段=擦除代码以重新汇编原始数据所需的片段的数目

●ꢀ

m=奇偶校验片段=可在不影响数据的可用性的情况下丢失的片段的数目

●ꢀ

k+m=宽度=在处理输入数据时由擦除代码产生的片段的经配置数目

●ꢀ

k/(k+m)=存储效率。

34.在图1b中,120为执行待对数据执行的mt操作的输入。不同设置将对需要生成的密钥的长度产生影响,以便在mt操作之后在奇偶校验片段中不展示任何边缘未混淆数据。

35.在图1b中,需要对加密130进行配置以给出关于使用方法的输入及是否应生成单个或多个密钥。hse使用三种用于数据加密的方法。

●ꢀ

水平填补

●ꢀ

竖直填补

●ꢀ

强化。

36.水平填补展示在图3b中,竖直填补展示在图4b中,且强化展示在图5c中。单个或多个密钥和其组合的方式是所需的下一输入。单个密钥是传统上加密的工作方式,其中一个

密钥将对数据进行存取。替代地使用多个密钥,可决定其是否应能够单独地存取数据,或是否必须与多个密钥组合使用来进行这一操作。使用多个密钥时,一个密钥也可以是主密钥,且如果不存在,那么数据完全被混淆而无法存取。使用需要组合以对数据进行存取的多个密钥可保护组织不受个人错误的影响。

37.在图1b中,解密配置140给出了在不同环境下处理的m-密钥。传统上,可将网络归类为秘密、私人和公共安全等级和不同设置以保护此处可应用的数据。

38.图2a的210展示将由hse mt操作处理的标准数据输入。在以下实例中,这一数据将充当标准输入。将数据210分块为具有k=2的两个行220和221。这一数据矩阵将在以下实例中用作标准。

39.hse水平填补保护了边缘像素信息且确保mt奇偶校验片段中的所有数据被混淆。在图3a中,具有两个行310和320的数据矩阵在图3b 322和323中水平填补有密码数字。这防止hse在对图3a的数据矩阵进行mt操作之后输出任何混淆内容。在图3c中,使用在计算表中为灰色像素的来自图3b的数据矩阵以及密文对投影p(1,1)和p(-1,1)执行计算。这一计算展示hse水平填补防止mt边缘展示未混淆的信息。

40.hse竖直填补保护了边缘像素信息且确保mt奇偶校验片段中的所有数据被加密。竖直填补由两种不同类型的块、数据块和短暂块组成。短暂块是由密钥植入的数据流生成的,如图4b 420和423中所展示。图4a展示由k=2给出的两个行组成的原始数据矩阵,将使用具有竖直填补的hse对其进行加密。短暂块可作为奇偶校验片段存储在云端中,这使得有可能在没有密钥的情况下对数据进行解码或其可在解码期间从密钥重新生成。在图4c中,展示对图4b中的数据矩阵执行hse操作。如两个投影p(1,1)和p(-1,1)中所展示,所有储仓和大于10,这指示所有矩阵像素均正确地使用图4b 420和423的流密码进行了加密。

41.hse强化保护了边缘像素信息且确保mt奇偶校验片段中的所有数据被加密。强化由两种不同类型的块、数据块和短暂块组成。短暂块是由密钥植入的数据流生成的,如图5b 520和523中所展示。图5a展示由k=2给出的两个行组成的原始数据矩阵,将使用具有强化填补的hse对其进行加密。图5c中所展示的强化展示了顶部密码行520用于p(1,1)投影,且p(-1,1)使用流密码523来对图5a的原始数据矩阵进行hse加密。在图5d中,hse操作展示为电子数据表中的计算,其展示p(1,1)和p(-1,1)两者中的所有储仓均大于10,这证明图5a的数据矩阵中的所有像素均用流密码进行了加密。短暂块可作为奇偶校验片段存储在云端中,这使得有可能在没有密钥的情况下对数据进行解码或其可在解码期间重新生成。

42.参看图6,本公开的实施例进一步提供计算机装置800,其包括处理器810、存储器820、通信接口830和总线840。所属领域的技术人员将认识到,处理器810、存储器820、通信接口和总线840可各自由执行其对应功能的电路系统实施。

43.存储器820配置成存储程序850,且处理器810通过使用总线840而连接到存储器820。当计算机装置800运行时,处理器810执行存储在存储器820中的程序850,使得计算机装置800执行上文所描述的功能。处理器810配置成参考其它图式执行上文所描述的功能。

44.存储器820可包括高速随机存取存储器(ram)存储器。任选地,存储器820可进一步包括非易失性存储器。举例来说,存储器820可包括磁盘存储器。因此,存储器可为(但不限于)任何非暂时性计算机可读媒体。

45.处理器810可为中央处理单元(cpu),或处理器810可为专用集成电路(asic),或处

理器810可为配置成实施本公开的实施例的一或多个集成电路。

46.所属领域的技术人员可理解,实施例中的方法的所有或一些步骤可由指示相关硬件的程序实施。程序可存储在计算机可读存储媒体,诸如非暂时性计算机可读存储媒体中。存储媒体可包括只读存储器(rom)、ram、磁盘或光盘。

47.需要将冗余、加密和执行的实施组合到软件或硬件中的改进的加密解决方案。hse将mojette变换投影(mt)用于下一代云本机解决方案且在网络上的分布式框架中工作,以实现冗余和超安全、高性能的用例。

48.上文所描述的实施例仅作为实例给出,且应理解所提议技术不限于此。所属领域的技术人员可理解,可在不脱离如所附权利要求书所界定的本发明范围的情况下对实施例作出各种修改、组合和改变。确切地说,不同实施例中的不同部分解决方案可在技术上可能的其它配置中组合。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1