一种反窃电的监测系统、方法、电子设备及介质与流程

本公开涉及反窃电,具体涉及一种反窃电的监测系统、方法、电子设备及介质。

背景技术:

1、本部分的陈述仅仅是提供了与本公开相关的背景技术信息,不必然构成在先技术。

2、窃电是一种采用非法手段不计量或少计量用电的违法行为,随着不断增加的社会用电需求,一些不法经营者、个体私营业主为谋取私利,窃取国家电能,扰乱正常的供电秩序,且窃电手段随着科技的不断进步在不断地翻新,严重损害了国家利益和电力经营企业的利益,阻碍了电力工业的发展。

3、基于以上,要对电力供电行为中的窃电行为进行反窃电的监测,现有的监测方式中,一是利用人工进行监测,监测的精确度不到位,难免会有漏洞;二是现有的窃电数据只针对于电能表的数据的采集,没有对内部的数据进行模型分析,难以精确的得到疑似窃电用户清单,基于疑似窃电用户清单中无法对窃电行为进行监测的问题。

技术实现思路

1、本公开为了解决上述问题,提出了一种反窃电的监测系统、方法、电子设备及介质,以解决现有无法对窃电行为进行监测的问题。

2、根据一些实施例,本公开采用如下技术方案:

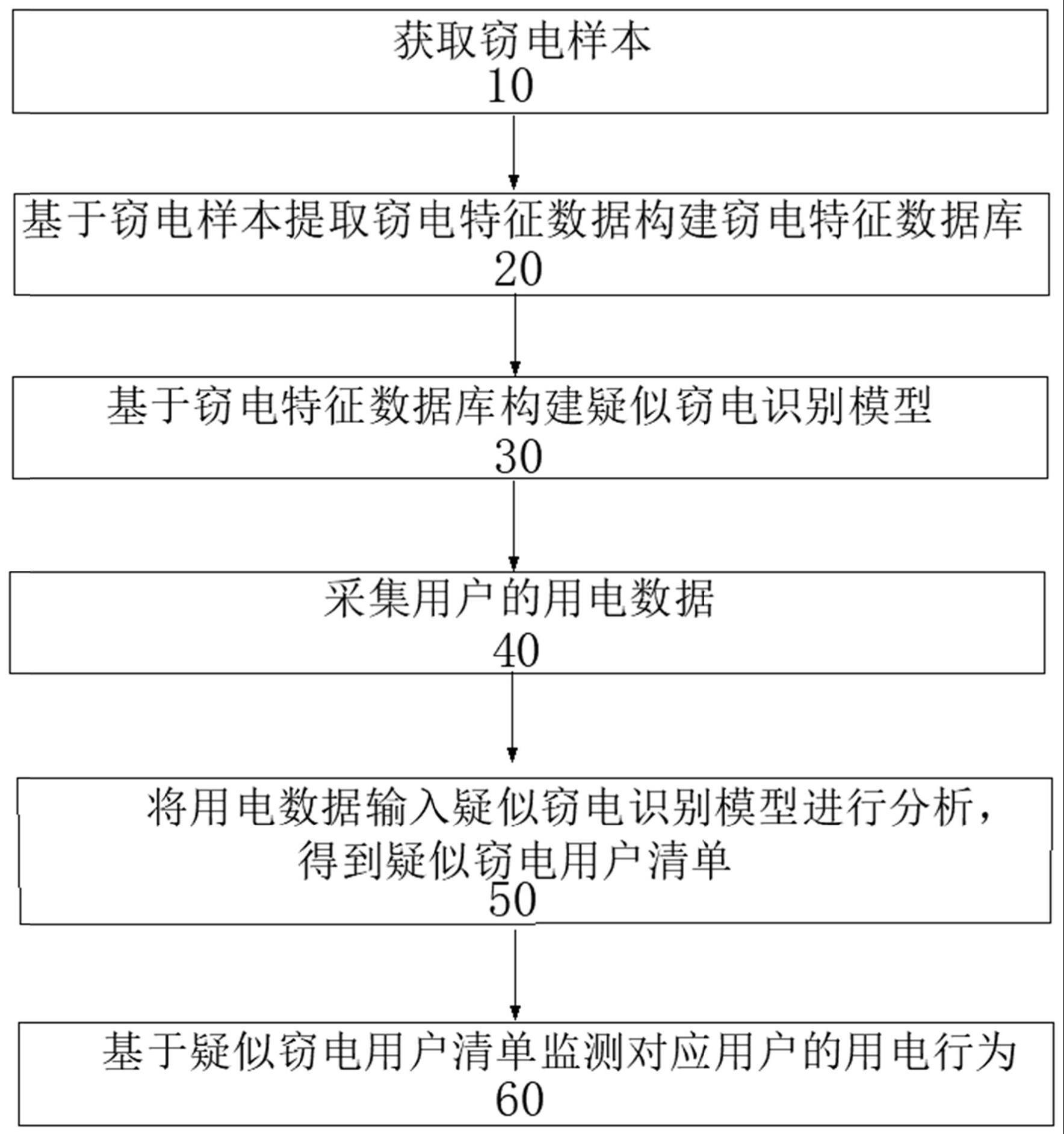

3、一种反窃电的监测方法,包括:

4、获取窃电样本数据;

5、提取窃电样本数据中的窃电特征数据构建窃电特征数据库;

6、将窃电特征数据输入疑似窃电识别模型,输出反窃电检测结果,将反窃电检测结果与特征数据库中的数据进行对比,对窃电识别模型进行优化;

7、采集用户的用电数据,将用电数据输入疑似窃电识别模型进行分析,得到疑似窃电用户清单;

8、根据疑似窃电用户清单定位疑似窃电用户,监测被定位的疑似窃电用户的用电行为。

9、根据一些实施例,本公开采用如下技术方案:

10、一种反窃电的监测系统,包括:

11、数据获取模块,被配置为获取窃电样本数据;

12、第一构建模块,被配置为提取窃电样本数据中的窃电特征数据构建窃电特征数据库;

13、第二构建模块,被配置为将窃电特征数据输入疑似窃电识别模型,输出反窃电检测结果,将反窃电检测结果与特征数据库中的数据进行对比,对窃电识别模型进行优化;

14、采集与分析模块,被配置为采集用户的用电数据,将用电数据输入疑似窃电识别模型进行分析,得到疑似窃电用户清单;

15、监测模块,被配置为根据疑似窃电用户清单定位疑似窃电用户,监测被定位的疑似窃电用户的用电行为。

16、根据一些实施例,本公开采用如下技术方案:

17、一种电子设备,包括存储器、处理器及存储在存储器上并可在处理器上运行的计算机程序,所述处理器执行所述计算机程序时实现所述的方法的步骤。

18、根据一些实施例,本公开采用如下技术方案:

19、一种计算机可读介质,其上存储有计算机程序,所述计算机程序被处理器执行时实现所述的方法的步骤。

20、与现有技术相比,本公开的有益效果为:

21、本公开中的反窃电的监测方法,获取窃电样本;基于所述窃电样本提取窃电特征数据构建窃电特征数据库;基于窃电特征数据库构建疑似窃电识别模型;采集用户的用电数据;将所述用电数据输入疑似窃电识别模型进行分析,得到疑似窃电用户清单;基于所述疑似窃电用户清单监测对应用户的用电行为,解决了现有技术中无法对窃电行为进行监测的问题。

技术特征:

1.一种反窃电的监测方法,其特征在于,包括:

2.如权利要求1所述的一种反窃电的监测方法,其特征在于,所述获取窃电样本数据,包括:

3.如权利要求1所述的一种反窃电的监测方法,其特征在于,提取窃电样本数据中的窃电特征数据构建窃电特征数据库,包括:

4.如权利要求1所述的一种反窃电的监测方法,其特征在于,所述采集用户的用电数据,包括:

5.如权利要求4所述的一种反窃电的监测方法,其特征在于,所述用电数据数据包括电压数据和电流数据。

6.如权利要求1所述的一种反窃电的监测方法,其特征在于,将所述用电数据输入疑似窃电识别模型进行分析,得到疑似窃电用户清单,包括:

7.如权利要求1所述的一种反窃电的监测方法,其特征在于,基于疑似窃电用户清单定位疑似窃电用户,并监测被定位的疑似窃电用户的用电行为,包括:将监测到的疑似窃电用户的用电行为转换为可视化信息,基于所述可视化信息分析该疑似窃电用户的用电行为,若分析结果为用电异常行为,则举报该疑似用电用户,并采取相应的处理措施。

8.一种反窃电的监测系统,其特征在于,包括:

9.一种电子设备,包括存储器、处理器及存储在存储器上并可在处理器上运行的计算机程序,其特征在于,所述处理器执行所述计算机程序时实现如权利要求1至7中的任一项所述的方法的步骤。

10.一种计算机可读介质,其上存储有计算机程序,其特征在于,所述计算机程序被处理器执行时实现如权利要求1至7中的任一项所述的方法的步骤。

技术总结

本公开提供了一种反窃电的监测系统、方法、电子设备及介质,涉及反窃电技术领域,包括获取窃电样本数据;提取窃电样本数据中的窃电特征数据构建窃电特征数据库;将窃电特征数据输入疑似窃电识别模型,输出反窃电检测结果,将反窃电检测结果与特征数据库中的数据进行对比,对窃电识别模型进行优化;采集用户的用电数据,将用电数据输入疑似窃电识别模型进行分析,得到疑似窃电用户清单;根据疑似窃电用户清单定位疑似窃电用户,监测被定位的疑似窃电用户的用电行为。解决了现有技术中无法对窃电行为进行监测的问题。

技术研发人员:张文,王强,肖庆维,梁涛,刘源,石俊

受保护的技术使用者:国网山东省电力公司青岛供电公司

技术研发日:

技术公布日:2024/1/12

- 还没有人留言评论。精彩留言会获得点赞!