容器下反弹shell变种检测方法、装置、系统和存储介质与流程

本发明涉及安全检测,具体涉及一种容器下反弹shell变种检测方法、装置、系统和存储介质。

背景技术:

1、现有检测方案均为反弹shell检测,但是对于变种检测防御方案,例如用户上传shell、拷贝、重命名shell等该类攻击方案基本没有防御手段。即只要用户在机器上随意改名,移动shell脚本,参数混淆,使用现有防御手段无法实现有效检测。

2、另一方面,现有检测方案基本为针对主机的检测方案,而由于容器的特殊性,每个容器都有独立的文件系统,所以直接的主机检测方案并不能很好应用到容器内的威胁检测。

技术实现思路

1、本发明针对现有技术中的缺点,提供了一种容器下反弹shell变种检测方法、装置、系统和存储介质,解决了现有反弹shell检测无法针对变种情况进行检测的问题。

2、为了解决上述技术问题,本发明通过下述技术方案得以解决:

3、一种容器下反弹shell变种检测方法,包括以下步骤:

4、在不同系统上监控bash类进程的访问文件;

5、提取不同系统上的bash类进程的访问文件的共同访问特征,并基于所述共同访问特征生成文件集合;

6、基于文件监控系统对所述文件集合进行监控,并生成监控结果;

7、当所述监控结果为发生文件访问时,执行反弹shell检测操作。

8、可选的,提取共同访问特征包括以下步骤:

9、判断不同系统上是否存在相同名称的bash类进程的访问文件;

10、若存在,则提取该bash类进程的访问文件的文件名称作为共同访问特征,若不存在,则无需提取共同访问特征。

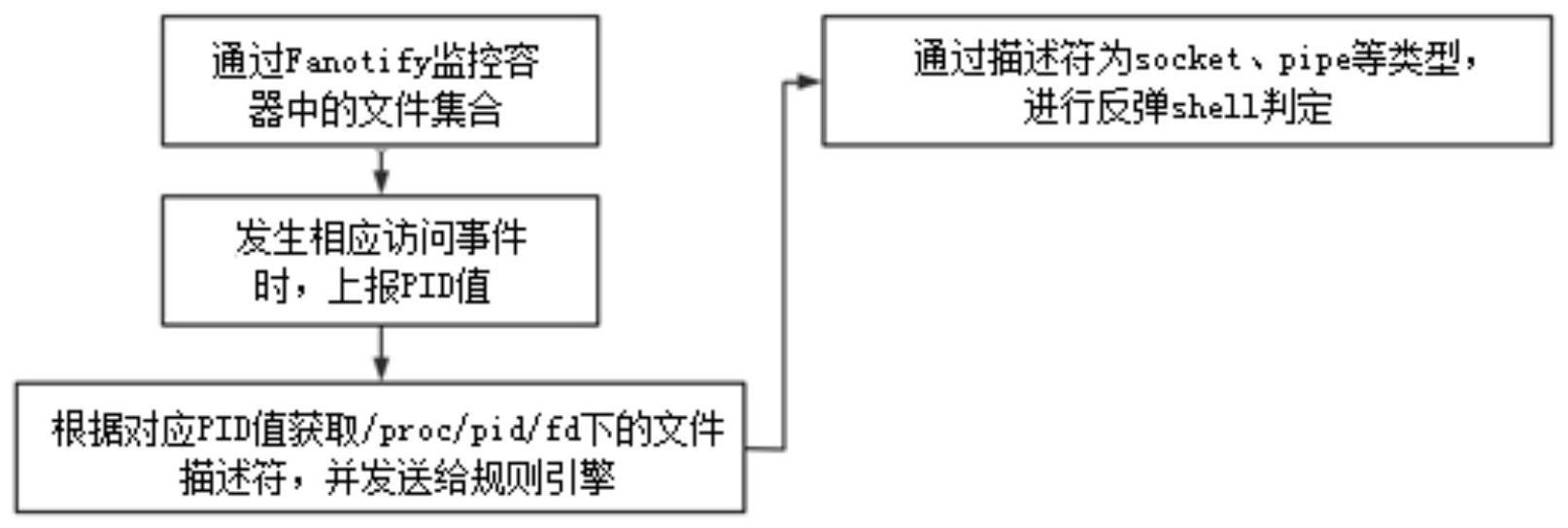

11、可选的,执行反弹shell检测操作,包括以下步骤:

12、获取被访问的文件的进程pid值,并基于所述进程pid值读取伪文件系统下的文件,得到反弹shell特征,其中,所述反弹shell特征包括当前进程、兄弟进程、父进程、爷进程的进程名以及文件描述符;

13、基于所述反弹shell特征进行反弹shell判定。

14、可选的,反弹shell判定,包括以下步骤:

15、检测伪文件系统下“0”号文件描述符是否为socket,若是,则为反弹shell;

16、检测伪文件系统下“0”号描述符是否为pipe,若是,则从父进程、兄弟进程内查找关联进程,且当所述关联进程存在socket类型文件描述符时,判定为反弹shell;

17、检测伪文件系统下是否存在ptmx类型描述符,若存在,则当爷进程同为ptmx进程且存在socket类型的文件描述符时,判定为反弹shell。

18、可选的,还包括以下步骤:

19、当反弹shell检测操作检测到反弹shell时,发送sigkill信号进行进程阻断处理。

20、一种容器下反弹shell变种检测装置,所述容器下反弹shell变种检测装置执行如上述任意一项所述的容器下反弹shell变种检测方法,包括监控模块、检测模块、规则引擎模块和阻断模块;

21、所述监控模块用于通过文件监控系统监控文件集合,当所述文件集合发生文件访问时,将访问该文件的pid值发送至检测模块;

22、所述检测模块用于,接收所述pid值,并读取当前进程、兄弟进程、父进程、爷进程的进程名和文件描述符,作为特征值发送至规则引擎模块;

23、所述规则引擎模块用于根据文件描述符判定反弹shell;

24、所述阻断模块用于,当所述规则引擎模块检测到反弹shell时,向上报进程发送sigkill信号,以直接阻断进程。

25、一种容器下反弹shell变种检测系统,包括访问监控单元、特征提取单元、文件监控单元和检测单元;

26、所述访问监控单元用于在不同系统上监控bash类进程的访问文件;

27、所述特征提取单元用于提取不同系统上的bash类进程的访问文件的共同访问特征,并基于所述共同访问特征生成文件集合;

28、所述文件监控单元用于基于文件监控系统对所述文件集合进行监控,并生成监控结果;

29、所述检测单元用于当所述监控结果为发生文件访问时,执行反弹shell检测操作。

30、一种计算机可读存储介质,所述计算机可读存储介质存储有计算机程序,所述计算机程序被处理器执行时,实现上述任意一项所述的容器下反弹shell变种检测方法。

31、采用本发明提供的技术方案,与现有技术相比,具有如下有益效果:

32、通过提取共同访问特征得到的文件集合实现攻击检测,使得当遇见用户上传shell、拷贝、重命名shell等变种情况时,依然能够实现攻击检测,不需要频繁更新检测规则,且检测的准确率更高。

技术特征:

1.一种容器下反弹shell变种检测方法,其特征在于,包括以下步骤:

2.根据权利要求1所述的一种容器下反弹shell变种检测方法,其特征在于,提取共同访问特征包括以下步骤:

3.根据权利要求1所述的一种容器下反弹shell变种检测方法,其特征在于,执行反弹shell检测操作,包括以下步骤:

4.根据权利要求3所述的一种容器下反弹shell变种检测方法,其特征在于,反弹shell判定,包括以下步骤:

5.根据权利要求1所述的一种容器下反弹shell变种检测方法,其特征在于,还包括以下步骤:

6.一种容器下反弹shell变种检测装置,其特征在于,所述容器下反弹shell变种检测装置执行如权利要求1-5任意一项所述的容器下反弹shell变种检测方法,包括监控模块、检测模块、规则引擎模块和阻断模块;

7.一种容器下反弹shell变种检测系统,其特征在于,包括访问监控单元、特征提取单元、文件监控单元和检测单元;

8.一种计算机可读存储介质,所述计算机可读存储介质存储有计算机程序,其特征在于,所述计算机程序被处理器执行时,实现权利要求1-5任意一项所述的容器下反弹shell变种检测方法。

技术总结

本发明涉及安全检测技术领域中的一种容器下反弹shell变种检测方法、装置、系统和存储介质,包括以下步骤:在不同系统上监控Bash类进程的访问文件;提取不同系统上的Bash类进程的访问文件的共同访问特征,并基于共同访问特征生成文件集合;基于文件监控系统对文件集合进行监控,并生成监控结果;当监控结果为发生文件访问时,执行反弹shell检测操作,解决了现有反弹shell检测无法针对变种情况进行检测的问题。

技术研发人员:黄晓龙,聂万泉,魏兴国

受保护的技术使用者:杭州默安科技有限公司

技术研发日:

技术公布日:2024/1/15

- 还没有人留言评论。精彩留言会获得点赞!