设备安全入网通信的方法和系统与流程

本申请涉及信息安全领域,尤其涉及设备安全入网通信的方法和系统。

背景技术:

1、现代社会已经入万物互联时代,智能家居、终端已逐步进入普通家庭,同时步入家居联网,接受服务商联网管理。网络社会生存至今一直面临着被非法仿冒身份、偷窃、和篡改数据,甚至受到病毒入清破坏数据;如果智能家居、终端进入互联网后,受到这些攻击,将造成不可估量的后果。

2、智能家居系统将住宅中各种设备(如智能照明、空调、窗帘、电视、音频设备、门锁等)通过联网方式进行集中管理,可以提升家居的安全性、便利性、舒适性及艺术性等,改善生活质量。当有外部威胁进入智能家居系统,轻则破坏家居正常运行,重则仿冒个人身份、窃取个人隐私信息,因此对于智能家居系统的设备管理,甚至设备间通信都需要安全防护及管理。

3、在智能家居之外,其它智能终端使用范围更广泛、网络通信更复杂,如用于汽车电子、能源、城市、公共服务等方向的智能终端,也需要对接入网络的行为进行管理,如果没有安全防护,那么网络通信极易被人入侵,造成数据窃取及设备故障。

4、因此,所述智能家居系统、智能终端系统需要保证通信对象的身份可信、传输的通信数据不会被窃取、破坏、篡改。

5、当前网络通信要实现安全、可靠地完成数据通信,往往先进行身份认证,确保对方身份可信。现有的身份认证系统一般使用一种认证因素和两种认证因素的身份认证,其中两种认证因素认证方式又称强身份认证。一种认证因素的身份认证方式一般使用对称密钥算法实现,强身份认证方式一般非对称算法实现。强身份认证方式往往使用ca证书、私钥授权及私钥签名,如“私钥授权密码+ca证书+私钥签名”、“私钥授权指纹+ca证书+私钥签名”等,保证通信双方身份是可信的,虽然强身份认证方式安全可靠,但是智能设备、智能终端往往通信频繁导致无法为每一次通信进行私钥授权。单一类型身份认证方式实现简单,但是需要通信双方有对方的认证密钥,而如何确保通信一方拥有另一方认证密钥而不泄露其认证密钥是一个难题。

6、当智能设备、智能终端与业务服务器通信时,现有的系统一般对数据先加密再传输,保证通信数据的保密性。在加密数据之前,需要通信双方能安全可靠地协商出对数据加密的密钥。当使用非对称算法协商密钥时,协商需要的数据长度往往远远大于目标密钥长度,而且获得一个密钥需要多次协商通信过程;当使用对称算法协商密钥时,如何保证密钥的安全性、保密性仍然是其首要难题。

7、阿里id2产品提供身份认证、安全连接、业务数据保护和密钥管理,其产品架构如图1所示。身份认证方式是基于id2提供双向身份认证服务,防止设备被篡改和仿冒;安全连接提供兼容tls和dtls的itls/idtls轻量级安全协议,保障安全性的同时减少设备的资源消耗;业务数据保护是基于设备可信根派生的密钥,可支持多种算法,为设备固件、业务数据及应用授权等敏感数据提供保护;密钥管理对iot设备、应用和业务使用的密钥提供集中管理,包括密钥生成、密钥销毁和端到端的密钥安全分发。目前阿里id2关联系统适用于芯片/模组商,并且芯片/模组商在线申请可将阿里id2烧录如芯片/模组中。阿里id2特点有三大特点,如下:

8、1、轻量化,使用id2代替ca证书,节省存储空间、网络资源;

9、2、高安全,为设备提供云端可信根,基于可信根为上层服务提供可信服务,从源头确保设备的合法性和数据的安全性;

10、3、适用范围广,适用于多种安全等级的设备应用场景,支持不同安全等级的载体。

11、阿里id2现有技术虽然实现了密钥管理、身份认证及数据加解密服务技术,但从id2基础开始,该技术方案存在不足,首先不适用于使用ca证书的应用场景;其次id2数据从申请开始到烧录入芯片模组中,只能在线分发,传输方式单一,严重依赖网络安全及烧录桌面环境安全,当网络和烧录桌面存在安全隐患时,会威胁到使用id2的设备。

技术实现思路

1、针对现有技术中存在的问题,本申请提供了一种设备安全入网通信的方法和系统,解决智能设备、智能终端与业务服务通信时身份可信、数据免受破坏及窃取,实现了智能设备、智能终端身份的认证,保证入网设备的身份可信、设备所访问的服务的身份可信,及保证设备与服务之间通信数据的安全性、保密性。

2、根据本申请的第一个方面,提供一种智能设备安全入网通信的方法,包括:

3、响应于智能设备的出厂信息申请,产生出厂信息,所述出厂信息包括设备序列号、设备密钥、设备证书和服务器的公钥;

4、通过根文件保护密钥离散出文件传输密钥,所述文件传输密钥用于加密所述出厂信息,形成密文出厂信息;

5、将所述密文出厂信息和所述文件传输密钥发送至所述智能设备,其中,所述密文出厂信息用于灌入所述智能设备的安全芯片。

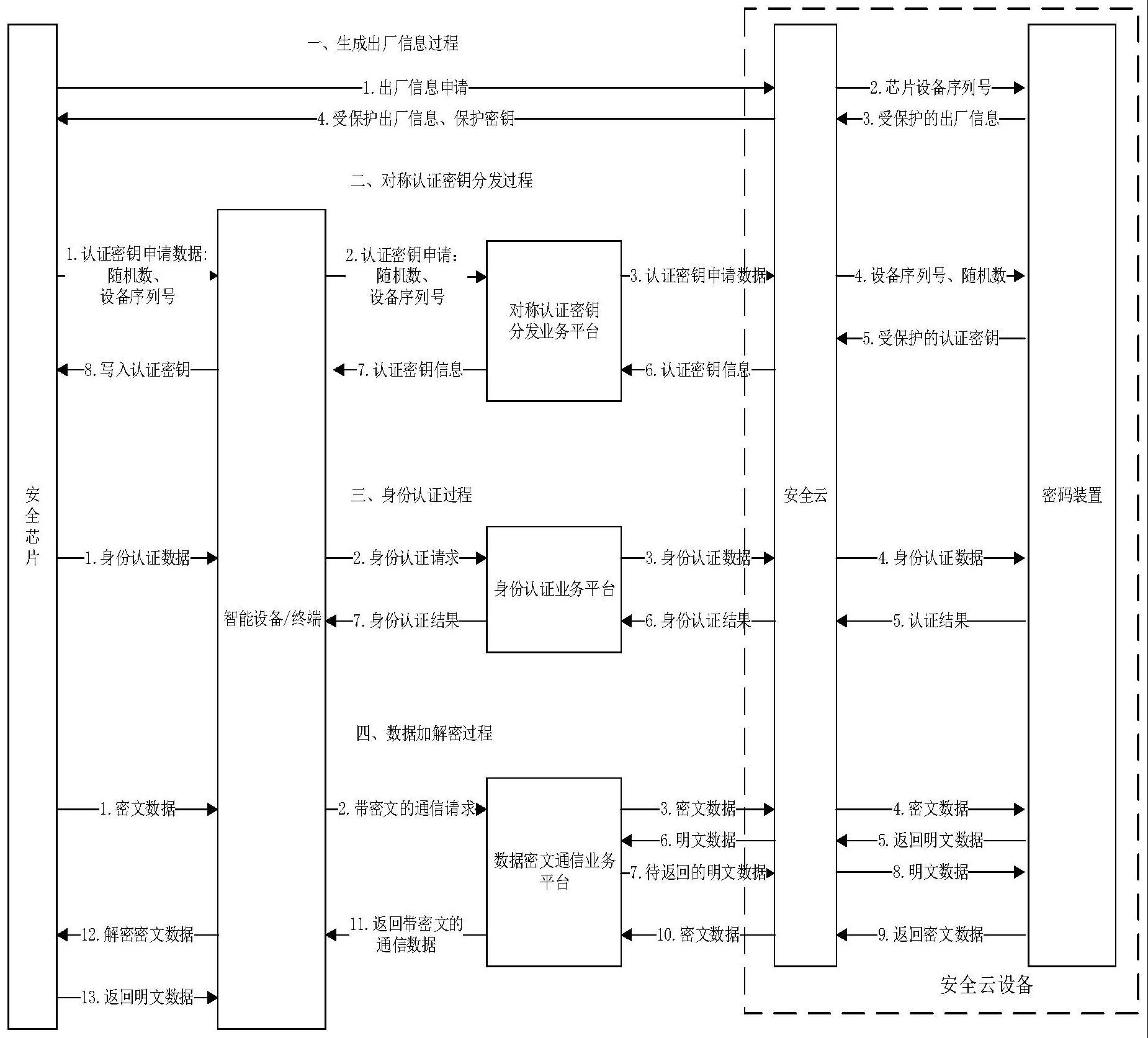

6、根据本申请的第二个方面,提供一种智能设备安全入网通信的系统,其包括智能设备、业务服务平台和安全云设备,其中所述智能设备内设有安全芯片,所述业务服务平台包括认证密钥分发业务平台、身份认证业务平台和数据密文通信业务平台,所述安全云设备执行如第一方面所述的方法。

7、根据本申请提供的设备安全入网通信的方法和系统,能够带来如下好处:

8、1、安全地为智能设备/智能终端提供出厂信息,并以安全芯片存储,并使用专用工具将出厂信息灌入到安全芯片中。其中,出厂信息包括设备序列号、设备密钥、设备证书、服务器的公钥,在认证密钥分发、身份认证和数据加解密的过程中都会用到出厂信息;

9、2、在不存储出厂信息中主控密钥的情况下,安全云设备能根据设备序列号重新计算出出厂信息中主控密钥;

10、3、安全地为智能设备/智能终端在线分发一个密文认证密钥;当分发认证密钥时,网络无需传输保护认证密钥的密钥;

11、4、提供支持多种密钥算法、多种身份认证方式的身份认证。支持使用认证密钥或非对称密钥进行单向确认智能设备/智能终端身份,实现身份认证;支持使用认证密钥或非对称密钥在安全云与智能设备/智能终端之间互相确认对方身份,实现身份认证;身份认证过程只需传递少量的随机数(例如,16字节),不传输身份认证明文内容,加强身份认证的安全性。

12、5、安全地、快速地提供加密数据、解密数据的密钥。当智能设备/智能终端与安全云完成身份认证后,智能设备/智能终端和安全云可使用身份认证过程中传输的数据在本地协商计算出对方保护数据的密钥,其中加密数据的密钥用来加密发送给对方的数据,解密数据的密钥是解密对方加密后的数据。

技术特征:

1.一种智能设备安全入网通信的方法,包括:

2.如权利要求1所述的方法,还包括:

3.如权利要求1或2所述的方法,其中,所述设备密钥包括主控密钥,其中,所述主控密钥是以设备序列号为离散因子,使用根主控密钥生成。

4.如权利要求3所述的方法,还包括:

5.如权利要求1或2所述的方法,其中,所述设备密钥还包括设备公钥和设备私钥,所述设备公钥和所述设备私钥是安全云设备为所述智能设备的安全芯片产生的非对称密钥。

6.如权利要求5所述的方法,还包括:

7.如权利要求3或4所述的方法,还包括:

8.如权利要求7所述的方法,还包括:

9.如权利要求8所述的方法,还包括:

10.如权利要求6所述的方法,其中,所述非对称密钥包括rsa密钥对,所述方法还包括:

11.如权利要求6所述的方法,其中,所述非对称密钥包括rsa密钥对,所述方法还包括:

12.如权利要求6所述的方法,其中,所述非对称密钥包括sm2密钥对,所述方法还包括:

13.如权利要求6所述的方法,其中,所述非对称密钥包括sm2密钥对,所述方法还包括:

14.如权利要求6所述的方法,其中,所述非对称密钥包括sm9密钥对,所述方法还包括:

15.如权利要求6所述的方法,其中,所述非对称密钥包括sm9密钥对,所述方法还包括:

16.如权利要求8-11任一者所述的方法,还包括:

17.如权利要求8-11任一者所述的方法,还包括;

18.如权利要求12至15任一者所述的方法,还包括:

19.如权利要求12至15任一者所述的方法,还包括:

20.如权利要求12至15任一者所述的方法,还包括:

21.一种智能设备安全入网通信的系统,其包括智能设备、业务服务平台和安全云设备,其中所述智能设备内设有安全芯片,所述业务服务平台包括认证密钥分发业务平台、身份认证业务平台和数据密文通信业务平台,所述安全云设备执行如权利要求1-15任一者所述的方法。

技术总结

本申请涉及一种智能设备安全入网通信的方法和系统,该方法包括:响应于智能设备的出厂信息申请,产生出厂信息,出厂信息包括设备序列号、设备密钥、设备证书和服务器的公钥;通过根文件保护密钥离散出文件传输密钥,所述文件传输密钥用于加密所述出厂信息,形成密文出厂信息;通过根数据保护密钥离散出第一数据保护密钥,所述第一数据保护密钥用于加密所述主控密钥和其它设备密钥;将所述密文出厂信息、所述第一数据保护密钥和所述文件传输密钥发送至所述智能设备。通过本申请的方案,实现了智能设备、智能终端身份的认证,保证入网设备的身份可信、设备所访问的服务的身份可信,及保证设备与服务之间通信数据的安全性、保密性。

技术研发人员:唐联武,李又彬,虞欢,王国庆

受保护的技术使用者:国民科技(深圳)有限公司

技术研发日:

技术公布日:2024/1/13

- 还没有人留言评论。精彩留言会获得点赞!