用于软件部署配置的签名的实施的制作方法

背景技术:

1、本发明总体上涉及软件部署领域,并且更具体地涉及软件部署配置数据的签名的实施。

2、软件部署包括使软件系统可供使用的所有活动。通常,软件部署的两个必要项目是内容和配置。配置是指配置应用被部署的方式以及应用一旦被部署就如何操作的数据。配置文件用于配置应用或容器的参数和初始设置。示例配置文件包括yamlain’t markup language(yaml)和 playbooks。是红帽(redhat)公司或其子公司在美国和其他国家的商标或注册商标。

3、密码签名技术(如数字签名)是用于验证数字消息或文档的真实性的数学方案。有效的数字签名给出了相信文档由签名者创建或编辑并且消息在传送中不被更改的强大原因。数字签名采用非对称密码并且可向通过非安全信道发送的消息或文档提供一层验证和安全性。数字签名处理通常涉及三种算法。密钥生成算法在接收到私钥连同其对应的公钥时生成签名。签名算法在接收到私钥和正被签名的消息或数据时产生签名。验证算法通过验证消息连同签名和公钥来检查消息的真实性。

技术实现思路

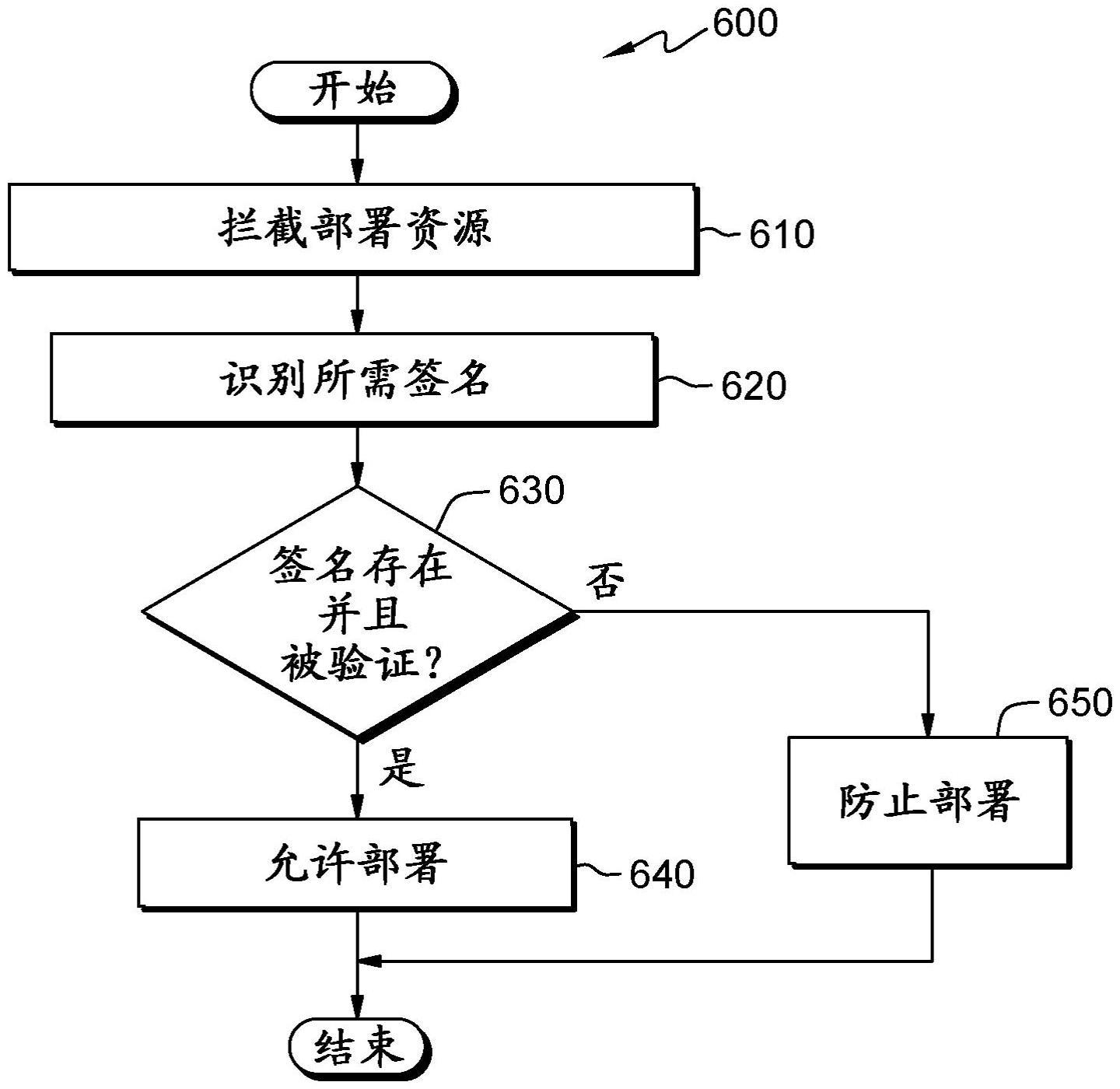

1、本发明的实施例的多个方面公开了一种方法、计算机程序产品和计算机系统。处理器在将软件部署到节点之前拦截与软件相关联的部署资源,其中部署资源配置软件是如何部署和操作的。处理器验证所述部署资源内存在的数字签名的真实性。响应于验证所述数字签名的真实性,处理器根据所述部署资源将所述软件部署到所述节点。

技术特征:

1.一种计算机实现方法,包括:

2.根据权利要求1所述的计算机实现的方法,其中,验证所述数字签名的真实性进一步包括:

3.根据权利要求1所述的计算机实现的方法,进一步包括:

4.根据权利要求3所述的计算机实现的方法,其中,验证所述数字签名的真实性包括:

5.根据权利要求2所述的计算机实现的方法,其中,所述准入策略进一步指定所述部署资源的多个区段和每个区段所需的对应签名。

6.根据权利要求1所述的计算机实现的方法,其中,所述部署资源是kubernetes yaml文件。

7.根据权利要求3所述的计算机实现的方法,其中,所述部署资源内的所述区段的所述数字签名和标识被附加到所述部署资源的顶层元数据中的注释。

8.一种计算机程序产品,包括:

9.根据权利要求1所述的计算机程序产品,其中,验证所述数字签名的真实性的程序指令进一步包括:

10.根据权利要求8所述的计算机程序产品,进一步包括:

11.根据权利要求10所述的计算机程序产品,其中,用于验证所述数字签名的真实性的程序指令包括:

12.根据权利要求9所述的计算机程序产品,其中,所述准入策略进一步指定所述部署资源的多个区段和每个区段所需的对应签名。

13.根据权利要求8所述的计算机程序产品,其中,所述部署资源是kubemetes yaml文件。

14.根据权利要求10所述的计算机程序产品,其中,所述部署资源内的所述区段的所述数字签名和标识被附加到所述部署资源的顶层元数据中的注释。

15.一种计算机系统,包括:

16.根据权利要求15所述的计算机系统,其中,验证所述数字签名的真实性的程序指令进一步包括:

17.根据权利要求15所述的计算机系统,进一步包括:

18.根据权利要求17所述的计算机系统,其中,验证所述数字签名的真实性的程序指令包括:

19.根据权利要求16所述的计算机系统,其中,所述准入策略进一步指定所述部署资源的多个区段和每个区段所需的对应签名。

20.根据权利要求15所述的计算机系统,其中,所述部署资源是kubernetes yaml文件。

技术总结

在一种方法中,进程在将软件部署到节点之前拦截与软件相关联的部署资源,其中部署资源配置软件是如何部署和操作的。处理器验证所述部署资源内存在的数字签名的真实性。响应于验证所述数字签名的真实性,处理器根据所述部署资源将所述软件部署到所述节点。

技术研发人员:M·迈克凯,J·A·基奇纳,R·A·金,A·莱维特

受保护的技术使用者:国际商业机器公司

技术研发日:

技术公布日:2024/1/12

- 还没有人留言评论。精彩留言会获得点赞!