保护容器化应用的制作方法

背景技术:

1、防火墙一般保护网络免受未经授权的访问,同时准许授权通信穿过防火墙。防火墙通常是一个装置或装置集,或在装置(诸如计算机)上执行的软件,该软件为网络访问提供防火墙功能。例如,防火墙可以集成到装置(例如,计算机、智能手机或其他类型的网络通信能力装置)的操作系统中。防火墙也可以集成到计算机服务器、网关、网络/路由装置(例如,网络路由器)或数据设备(例如,安全设备或其他类型的特殊用途装置)中或作为其上的软件执行。

2、防火墙通常基于规则集拒绝或准许网络传输。这些规则集通常被称为策略。例如,防火墙可以通过应用规则集或策略来过滤入站流量。防火墙也可以通过应用规则集或策略来过滤出站流量。防火墙也能够执行基本路由功能。

技术实现思路

技术特征:

1.一种系统,包括:

2.根据权利要求1所述的系统,其中,所述安全实体是防火墙。

3.根据权利要求1所述的系统,其中,所述策略是安全策略。

4.根据权利要求1所述的系统,其中,所述安全实体是防火墙,并且所述策略是安全策略。

5.根据权利要求1所述的系统,其中,监测去往和来自所述应用容器的所有流量包括监测与所述应用容器相关联的所有第7层入口、出口和东西流量。

6.根据权利要求1所述的系统,其中,监测去往和来自所述应用容器的所有流量包括与使用深度分组检测而确定的流相关联的应用标识。

7.根据权利要求1所述的系统,其中,所述应用容器是在基于云的容器服务中执行的。

8.根据权利要求1所述的系统,其中,所述应用容器是在基于云的容器服务中执行的,所述基于云的容器服务是使用公共云服务提供商来提供的。

9.根据权利要求1所述的系统,其中,所述应用容器是在基于云的容器服务中执行的,所述基于云的容器服务是使用多个公共云服务提供商来提供的。

10.根据权利要求1所述的系统,其中,所述处理器进一步被配置为:

11.一种方法,包括:

12.根据权利要求11所述的方法,其中,所述安全实体是防火墙,并且所述策略是安全策略。

13.根据权利要求11所述的方法,其中,监测去往和来自所述应用容器的所有流量包括监测与所述应用容器相关联的所有第7层入口、出口和东西流量。

14.根据权利要求11所述的方法,其中,所述应用容器是在基于云的容器服务中执行的。

15.根据权利要求11所述的方法,其中,所述应用容器是在基于云的容器服务中执行的,所述基于云的容器服务是使用公共云服务提供商来提供的。

16.根据权利要求11所述的方法,其中,所述应用容器是在基于云的容器服务中执行的,所述基于云的容器服务是使用多个公共云服务提供商来提供的。

17.根据权利要求11所述的方法,进一步包括:

18.一种计算机程序产品,所述计算机程序产品体现在有形计算机可读存储介质中并且包括计算机指令,所述指令用于:

19.根据权利要求18所述的计算机程序产品,其中,所述安全实体是防火墙,并且所述策略是安全策略。

20.根据权利要求18所述的计算机程序产品,其中,监测去往和来自所述应用容器的所有流量包括监测与所述应用容器相关联的所有第7层入口、出口和东西流量。

21.一种系统,包括:

22.根据权利要求21所述的系统,其中,所述安全实体被动态地部署到所述应用容器,在创建和销毁所述应用容器时,无需用户干预所述应用容器。

23.根据权利要求21所述的系统,其中,所述策略是防火墙策略,其中,所述处理器进一步被配置为:

技术总结

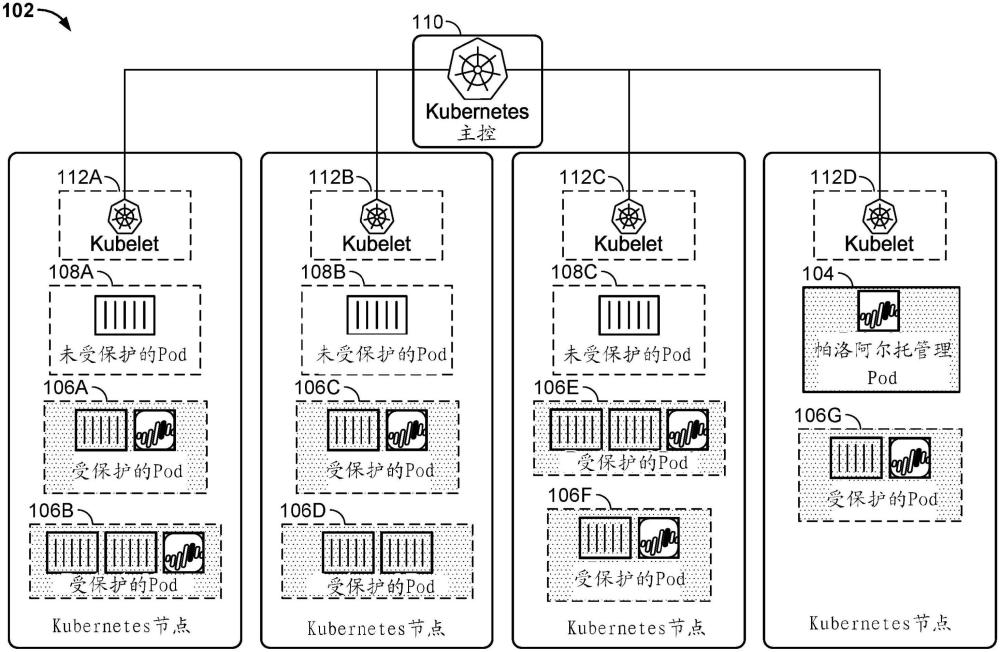

公开了用于保护容器化应用的技术。在一些实施例中,用于保护容器化应用的系统、过程和/或计算机程序产品包括检测新的应用容器(例如,应用pod),将安全实体(例如,防火墙)部署到所述应用容器;以及使用安全实体来监测去往和来自所述应用容器的所有流量(例如,与所述应用容器相关联的所有第7层入口、出口和东西流量),以实施策略。

技术研发人员:J·E·麦克道尔,S·萨哈,N·班萨尔

受保护的技术使用者:帕洛阿尔托网络公司

技术研发日:

技术公布日:2024/1/15

- 还没有人留言评论。精彩留言会获得点赞!