零信任访问控制方法及装置与流程

本申请涉及通信,具体涉及一种零信任访问控制方法及装置。

背景技术:

1、算力网络通过构建具备感知、聚合、调度、服务等能力的中枢系统,即算力网络操作系统,对各类云与边缘节点、智算、超算以及其他社会算力进行统一纳管与对外服务。算力网络向下构建统一的算力抽象和标识体系,屏蔽异构算力和资源的复杂性,向上基于中枢系统,向用户提供一致、无感的端到端任务式服务。

2、算力网络的用户通常通过算力网络操作系统对算力网络的资源进行访问,零信任技术认为对资源进行访问的用户均不可信,因此,通过实时的信任计算、多元数据分析、最小权限原则等,建立用户到资源的信任链,实现用户对资源的安全可信访问。

3、上述零信任技术认为资源总是可信的,该假设基于集中化的数据中心、云资源池及应用服务,通过安全网关和动态策略,可以实现对内网服务与资源的保护以及外部访问的零信任,从而保障算力网络的安全。

4、但由于跨区域、跨层级的算力网络操作系统纳管了泛在的算力、服务、数据等各类资源,这些资源在地域分布、资源类型、资源行为等方面具有高复杂性,因此,除外部用户侧风险行为外,算力网络面临的潜在攻击还包括资源侧,如资源恶意变更、降低资源服务质量等,传统的零信任技术不考虑资源侧的风险行为,将会导致算力网络安全性下降,进而降低算力网络的服务能力。

技术实现思路

1、本申请实施例提供一种零信任访问控制方法及装置,用以解决传统的零信任技术不考虑资源侧的风险行为,将会导致算力网络安全性下降,进而降低算力网络的服务能力的技术问题。

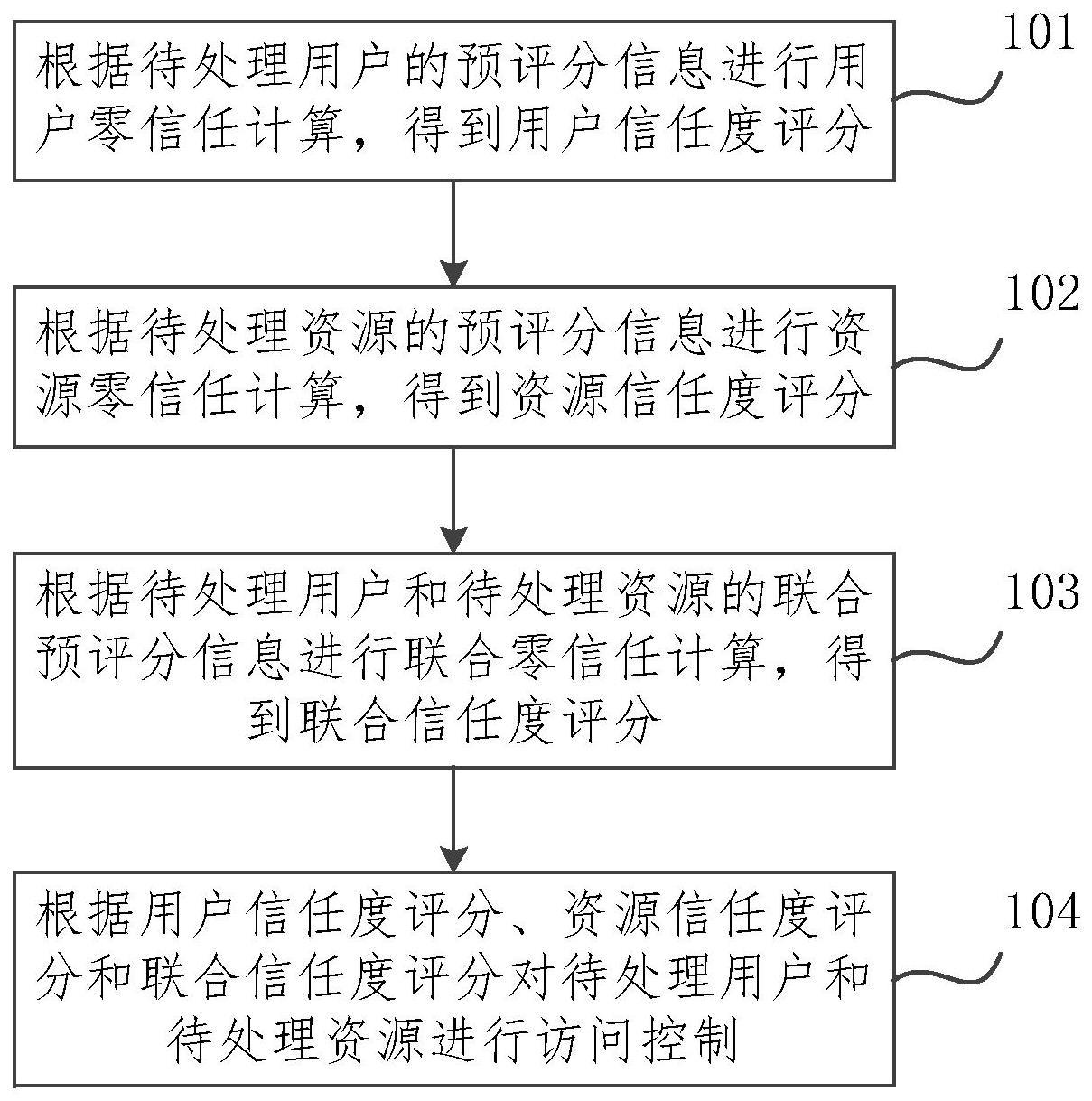

2、第一方面,本申请实施例提供一种零信任访问控制方法,包括:

3、根据待处理用户的预评分信息进行用户零信任计算,得到用户信任度评分;

4、根据待处理资源的预评分信息进行资源零信任计算,得到资源信任度评分;

5、根据所述待处理用户和所述待处理资源的联合预评分信息进行联合零信任计算,得到联合信任度评分;

6、根据所述用户信任度评分、所述资源信任度评分和所述联合信任度评分对所述待处理用户和所述待处理资源进行访问控制。

7、在一个实施例中,所述根据所述用户信任度评分、所述资源信任度评分和所述联合信任度评分对所述待处理用户和所述待处理资源进行访问控制,包括:

8、若所述用户信任度评分小于用户评分阈值,则禁止所述待处理用户访问所述待处理资源;

9、若所述用户信任度评分大于或等于用户评分阈值,且所述资源信任度评分小于资源评分阈值,则选择其他资源替代所述待处理资源后,返回根据待处理资源的预评分信息进行资源零信任计算,得到资源信任度评分的步骤;

10、若所述用户信任度评分大于或等于用户评分阈值,所述资源信任度评分大于或等于资源评分阈值,且所述联合信任度评分小于联合评分阈值,则禁止所述待处理用户访问所述待处理资源;

11、若所述用户信任度评分大于或等于用户评分阈值,所述资源信任度评分大于或等于资源评分阈值,且所述联合信任度评分大于或等于联合评分阈值,则允许所述待处理用户访问所述待处理资源。

12、在一个实施例中,所述根据所述用户信任度评分、所述资源信任度评分和所述联合信任度评分对所述待处理用户和所述待处理资源进行访问控制,包括:

13、若所述用户信任度评分大于或等于用户评分阈值,则允许所述待处理用户访问算力网络操作系统;

14、若所述用户信任度评分小于用户评分阈值,则禁止所述待处理用户访问算力网络操作系统。

15、在一个实施例中,所述根据所述用户信任度评分、所述资源信任度评分和所述联合信任度评分对所述待处理用户和所述待处理资源进行访问控制,包括:

16、若所述资源信任度评分大于或等于资源评分阈值,则允许所述待处理资源访问算力网络操作系统;

17、若所述资源信任度评分小于资源评分阈值,则禁止所述待处理资源访问算力网络操作系统。

18、在一个实施例中,所述根据待处理用户的预评分信息进行用户零信任计算之前,包括:

19、对所述待处理用户的身份信息进行认证,得到用户身份认证信息;

20、对所述待处理用户的行为进行感知,得到用户感知信息;

21、根据所述用户身份认证信息和所述用户感知信息得到所述待处理用户的预评分信息。

22、在一个实施例中,所述根据待处理资源的预评分信息进行资源零信任计算之前,包括:

23、对所述待处理资源的身份信息进行认证,得到资源身份认证信息;

24、对所述待处理资源的行为进行感知,得到资源感知信息;

25、根据所述资源身份认证信息和所述资源感知信息得到所述待处理资源的预评分信息。

26、在一个实施例中,所述根据所述用户信任度评分、所述资源信任度评分和所述联合信任度评分对所述待处理用户和所述待处理资源进行访问控制之后,包括:

27、对用户和资源进行实时监控,并根据算力网络操作系统的服务情况对用户零信任计算规则、资源零信任计算规则和联合零信任计算规则进行迭代优化。

28、第二方面,本申请实施例提供一种零信任访问控制装置,包括:

29、用户零信任计算模块,用于:根据待处理用户的预评分信息进行用户零信任计算,得到用户信任度评分;

30、资源零信任计算模块,用于:根据待处理资源的预评分信息进行资源零信任计算,得到资源信任度评分;

31、联合零信任计算模块,用于:根据所述待处理用户和所述待处理资源的联合预评分信息进行联合零信任计算,得到联合信任度评分;

32、访问控制模块,用于:根据所述用户信任度评分、所述资源信任度评分和所述联合信任度评分对所述待处理用户和所述待处理资源进行访问控制。

33、第三方面,本申请实施例提供一种电子设备,包括处理器和存储有计算机程序的存储器,所述处理器执行所述程序时实现第一方面所述的零信任访问控制方法的步骤。

34、第四方面,本申请实施例提供一种计算机程序产品,包括计算机程序,所述计算机程序被处理器执行时实现第一方面所述的零信任访问控制方法的步骤。

35、本申请提供的零信任访问控制方法及装置,根据待处理用户的预评分信息进行用户零信任计算,得到用户信任度评分,根据待处理资源的预评分信息进行资源零信任计算,得到资源信任度评分,根据待处理用户和待处理资源的联合预评分信息进行联合零信任计算,得到联合信任度评分,根据用户信任度评分、资源信任度评分和联合信任度评分对待处理用户和待处理资源进行访问控制。本申请由于对资源侧进行了零信任计算,并将用户侧和资源侧进行联合零信任计算,使得对用户和资源的访问控制充分考虑到资源侧风险,以及资源侧与用户侧之间的联动风险,从而能够有效提升算力网络安全性,进而提高算力网络的服务能力。

技术特征:

1.一种零信任访问控制方法,其特征在于,包括:

2.根据权利要求1所述的零信任访问控制方法,其特征在于,所述根据所述用户信任度评分、所述资源信任度评分和所述联合信任度评分对所述待处理用户和所述待处理资源进行访问控制,包括:

3.根据权利要求1所述的零信任访问控制方法,其特征在于,所述根据所述用户信任度评分、所述资源信任度评分和所述联合信任度评分对所述待处理用户和所述待处理资源进行访问控制,包括:

4.根据权利要求1所述的零信任访问控制方法,其特征在于,所述根据所述用户信任度评分、所述资源信任度评分和所述联合信任度评分对所述待处理用户和所述待处理资源进行访问控制,包括:

5.根据权利要求1所述的零信任访问控制方法,其特征在于,所述根据待处理用户的预评分信息进行用户零信任计算之前,包括:

6.根据权利要求1所述的零信任访问控制方法,其特征在于,所述根据待处理资源的预评分信息进行资源零信任计算之前,包括:

7.根据权利要求1所述的零信任访问控制方法,其特征在于,所述根据所述用户信任度评分、所述资源信任度评分和所述联合信任度评分对所述待处理用户和所述待处理资源进行访问控制之后,包括:

8.一种零信任访问控制装置,其特征在于,包括:

9.一种电子设备,包括处理器和存储有计算机程序的存储器,其特征在于,所述处理器执行所述计算机程序时实现权利要求1至7任一项所述的零信任访问控制方法的步骤。

10.一种计算机程序产品,包括计算机程序,其特征在于,所述计算机程序被处理器执行时实现权利要求1至7任一项所述的零信任访问控制方法的步骤。

技术总结

本申请涉及通信领域,提供一种零信任访问控制方法及装置。所述方法包括:根据待处理用户的预评分信息进行用户零信任计算,得到用户信任度评分;根据待处理资源的预评分信息进行资源零信任计算,得到资源信任度评分;根据所述待处理用户和所述待处理资源的联合预评分信息进行联合零信任计算,得到联合信任度评分;根据所述用户信任度评分、所述资源信任度评分和所述联合信任度评分对所述待处理用户和所述待处理资源进行访问控制。本申请实施例提供的零信任访问控制方法及装置充分考虑到资源侧风险,以及资源侧与用户侧之间的联动风险,从而能够有效提升算力网络安全性,进而提高算力网络的服务能力。

技术研发人员:崔超,沈林江,仇树卿,许俊东

受保护的技术使用者:浪潮通信信息系统有限公司

技术研发日:

技术公布日:2024/1/13

- 还没有人留言评论。精彩留言会获得点赞!