访问控制方法、装置、电子设备及存储介质与流程

本申请涉及网络安全,尤其涉及访问控制方法、装置、电子设备及存储介质。

背景技术:

1、为保障服务系统的网络和数据安全,部分服务商选择为服务系统配备堡垒机,通过堡垒机监控和记录运维人员对服务系统内部的服务器、网络设备、安全设备及数据库等设备的操作行为。终端设备访问服务系统时,堡垒机验证终端设备的访问权限。如果访问权限验证通过,则堡垒机默认对终端设备采用信任策略。如此,能够在一定程度上降低运维过程中的安全风险。然而,在实际的运维过程中,操作终端设备的运维人员的不确定性,例如,运维人员可能由于某些原因未及时退出系统或暂离终端设备。但堡垒机无法确定当前终端设备的实际操作人员是否为拥有运维权限的运维人员本人,存在安全风险。

技术实现思路

1、有鉴于现有技术中存在的上述问题,本申请提供了一种访问控制方法、访问控制装置、电子设备及计算机可读存储介质,本申请的技术方案如下所示。

2、本申请第一方面提供了一种访问控制方法,包括:

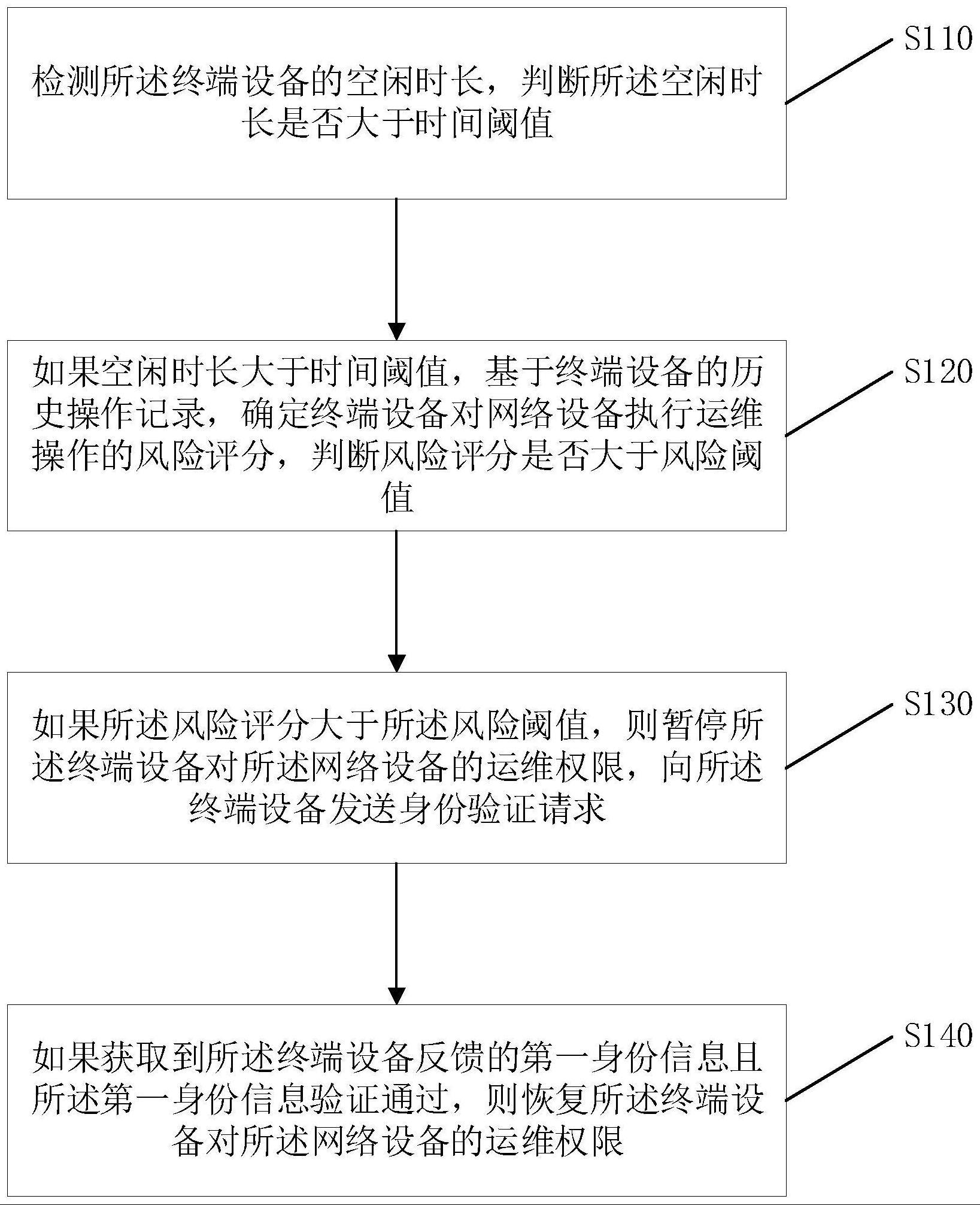

3、在终端设备与目标网络中的网络设备会话连接的情况下,检测所述终端设备的空闲时长,判断所述空闲时长是否大于时间阈值;所述空闲时长为所述终端设备对所述网络设备执行的前一次运维操作的操作时间与当前时间之间的时间间隔;

4、如果所述空闲时长大于时间阈值,则基于所述终端设备的历史操作记录,确定所述终端设备对所述网络设备执行运维操作的风险评分,并判断所述风险评分是否大于风险阈值;

5、如果所述风险评分大于所述风险阈值,则暂停所述终端设备对所述网络设备的运维权限,向所述终端设备发送身份验证请求,以请求所述终端设备进行身份验证;

6、如果获取到所述终端设备反馈的第一身份信息且所述第一身份信息验证通过,则恢复所述终端设备对所述网络设备的运维权限。

7、在一些实施例中,所述方法还包括:

8、如果所述风险评分小于等于所述风险阈值,则维持所述终端设备对所述网络设备运维权限。

9、在一些实施例中,所述方法还包括:

10、如果在目标时间范围内未获取到所述第一身份信息或者所述第一身份信息验证失败,则断开所述终端设备与所述网络设备之间的会话连接,对所述终端设备执行风险告警。

11、在一些实施例中,所述方法还包括:

12、如果所述第一身份信息验证失败,则确定所述第一身份信息的验证失败次数;

13、如果所述验证失败次数小于等于验证次数阈值,则再次向所述终端设备发送身份验证请求;

14、如果所述验证失败次数大于验证次数阈值,则断开所述终端设备与所述网络设备之间的会话连接,对所述终端设备执行风险告警。

15、在一些实施例中,所述基于所述终端设备的历史操作记录,确定所述终端设备对所述网络设备执行运维操作的风险评分,包括:

16、基于所述历史操作记录,确定用于进行风险评估的风险变量,所述风险变量至少包括:所述终端设备在当前控制周期内对所述网络设备执行的运维操作中目标操作的操作次数、所述终端设备在当前管控周期内的风险告警次数及所述终端设备具有访问权限的网络设备数量;

17、基于所述风险变量和风险评估逻辑,确定所述终端设备在当前控制周期的风险评分。

18、在一些实施例中,所述方法还包括:

19、在上一控制周期结束之后,确定多个所述终端设备在所述上一控制周期的风险评分;

20、基于多个所述终端设备在上一控制周期的风险评分,确定下一管控周期的风险阈值。

21、在一些实施例中,所述方法还包括:

22、在检测所述空闲时长之前,获取所述终端设备发送的会话连接请求;所述会话连接请求包含所述终端设备的第二身份信息和用于标识所请求访问的网络设备的网络设备标识;

23、在所述第二身份信息验证通过的情况下,基于所述网络设备标识确定所述终端设备对相应网络设备是否具有访问权限;

24、在确定所述终端设备对相应网络设备具有访问权限的情况下,在所述终端设备和所述网络设备之间构建会话连接。

25、本申请第二方面提供了一种访问控制装置,包括:

26、检测模块,用于在终端设备与目标网络中的网络设备会话连接的情况下,检测所述终端设备的空闲时长,判断所述空闲时长是否大于时间阈值;所述空闲时长为所述终端设备对所述网络设备执行的前一次运维操作的操作时间与当前时间之间的时间间隔;

27、评分模块,用于在所述空闲时长大于时间阈值的情况下,基于所述终端设备的历史操作记录,确定所述终端设备对所述网络设备执行运维操作的风险评分,并判断所述风险评分是否大于风险阈值;

28、请求模块,用于在所述风险评分大于所述风险阈值的情况下,暂停所述终端设备对所述网络设备的运维权限,向所述终端设备发送身份验证请求,以请求所述终端设备进行身份验证;

29、验证模块,用于在获取到所述终端设备反馈的第一身份信息且所述第一身份信息验证通过的情况下,恢复所述终端设备对所述网络设备的运维权限。

30、本申请第三方面提供了一种电子设备,至少包括存储器和处理器,所述存储器上存储有程序,所述处理器在执行所述存储器上的程序时实现如上所述的方法。

31、本申请第四方面提供了一种计算机可读存储介质,所述计算机可读存储介质中存储有计算机可执行指令,在执行所述计算机可读存储介质中的所述计算机可执行指令时实现如上所述的方法。

32、本申请实施例的访问控制方法,通过监控空闲时长,判断运维人员是否可能已经离开所述终端设备且未断开会话连接。在确定运维人员可能已经离开所述终端设备且未断开会话连接的情况下,不立即断开所述终端设备和所述网络设备之间的会话连接,而是评估所述终端设备对所述网络设备执行运维操作的操作风险。如果确定所述终端设备具有较高的操作风险,则暂停所述终端设备对所述网络设备的运维权限,要求终端设备进行身份验证,以核实操作所述终端设备的运维人员身份。如果身份验证通过,则恢复所述终端设备对所述网络设备的运维权限。如此,不仅能够降低因运维人员离开终端设备且未及时断开会话连接所引发的安全风险,还能够兼顾所述运维人员的使用体验,提高访问控制管理的灵活性。

技术特征:

1.一种访问控制方法,其特征在于,包括:

2.根据权利要求1所述的方法,其特征在于,所述方法还包括:

3.根据权利要求1所述的方法,其特征在于,所述方法还包括:

4.根据权利要求1所述的方法,其特征在于,所述方法还包括:

5.根据权利要求3或4所述的方法,其特征在于,所述基于所述终端设备的历史操作记录,确定所述终端设备对所述网络设备执行运维操作的风险评分,包括:

6.根据权利要求5所述的方法,其特征在于,所述方法还包括:

7.根据权利要求1所述的方法,其特征在于,所述方法还包括:

8.一种访问控制装置,其特征在于,包括:

9.一种电子设备,至少包括存储器和处理器,所述存储器上存储有程序,其特征在于,所述处理器在执行所述存储器上的程序时实现如权利要求1-7任一项所述的方法。

10.一种计算机可读存储介质,所述计算机可读存储介质中存储有计算机可执行指令,其特征在于,在执行所述计算机可读存储介质中的所述计算机可执行指令时实现如权利要求1-7任一项所述的方法。

技术总结

本申请实施例公开了一种访问控制方法、装置、电子设备及存储介质。该方法包括:检测终端设备的空闲时长,判断空闲时长是否大于时间阈值;如果空闲时长大于时间阈值,则基于终端设备的历史操作记录,确定终端设备对网络设备执行运维操作的风险评分,并判断风险评分是否大于风险阈值;如果风险评分大于风险阈值,则暂停终端设备对网络设备的运维权限,向终端设备发送身份验证请求;如果获取到终端设备反馈的第一身份信息且第一身份信息验证通过,则恢复终端设备对网络设备的运维权限。如此,能够兼顾风险防护、使用体验及访问控制管理的灵活性。

技术研发人员:季文卓

受保护的技术使用者:北京天融信网络安全技术有限公司

技术研发日:

技术公布日:2024/1/13

- 还没有人留言评论。精彩留言会获得点赞!