访问方法、计算设备及计算机存储介质与流程

本发明实施例涉及通信,尤其涉及一种访问方法、计算设备及计算机存储介质。

背景技术:

1、随着互联网和物联网的不断发展,分布式计算、云计算以及边缘计算等新兴技术逐渐成为了趋势。对于这些新兴技术而言,它们通常具有灵活性、可扩展性和高可用性等优点,因此许多应用系统和服务都被迁移到云端,即中心节点进行管理和运行。

2、由于中心节点的数据处理能力的需求,因而通常将中心节点集中部署,距离用户较远,导致用户端访问中心节点时,网络延迟较高。针对这一情况,可以在用户端侧部署边缘节点,从而用户可以通过访问边缘节点,然后借助边缘节点访问中心节点中部署的云服务访问接口的方式,降低网络延迟。

3、因此,如何提高中心节点受访问的安全性,避免中心节点遭受来自边缘节点的网络攻击成为亟待解决的技术问题。

技术实现思路

1、本发明实施例提供一种访问方法、装置、计算设备及计算机存储介质。

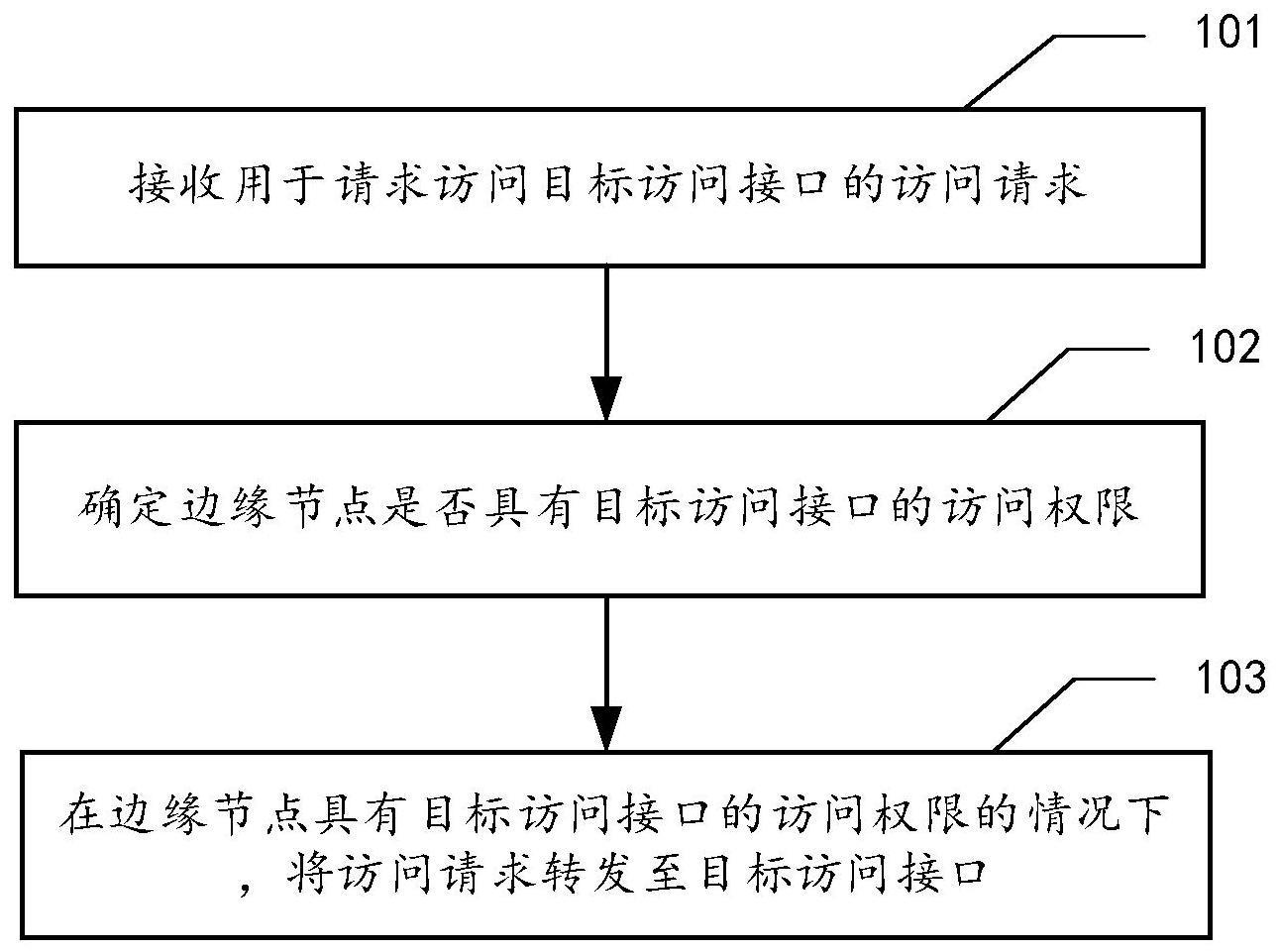

2、第一方面,本发明实施例中提供了一种访问方法,应用于中心网关,所述中心网关部署于中心节点,所述方法包括:

3、接收用于请求访问目标访问接口的访问请求,所述目标访问接口部署于所述中心节点,所述访问请求由部署于边缘节点的边缘网关发送;

4、确定所述边缘节点是否具有所述目标访问接口的访问权限;

5、在所述边缘节点具有所述目标访问接口的访问权限的情况下,将所述访问请求转发至所述目标访问接口。

6、第二方面,本发明实施例中提供了一种访问方法,应用于边缘网关,所述边缘网关部署于边缘节点,所述方法包括:

7、向部署于中心节点的中心网关发送针对目标访问接口的访问请求,以便所述中心网关确定所述边缘节点是否具有所述目标访问接口的访问权限;在所述边缘节点具有所述目标访问接口的访问权限的情况下,将所述访问请求转发至所述目标访问接口。

8、第三方面,本发明实施例中提供了一种访问方法,应用于边缘应用,所述边缘应用部署于边缘节点,所述边缘节点上还部署有边缘网关,所述方法包括:

9、向所述边缘网关发送针对中心节点上部署的目标访问接口的访问请求,以便所述边缘网关将所述访问请求转发至中心网关,使得所述中心网关确定所述边缘节点是否具有所述目标访问接口的访问权限;在所述边缘节点具有所述目标访问接口的访问权限的情况下,将所述访问请求转发至所述目标访问接口。

10、第四方面,本发明实施例中提供了一种访问方法,应用于目标访问接口,所述目标访问接口部署于中心节点,所述中心节点上还部署有中心网关,所述方法包括:

11、接收所述中心网关发送的访问请求,所述访问请求由所述中心网关接收到部署于边缘节点上的边缘网关发送的访问请求后,确定所述边缘节点是否具有所述目标访问接口的访问权限;在所述边缘节点具有所述目标访问接口的访问权限的情况下,向所述目标访问节点发送。

12、第五方面,本发明实施例中提供了一种访问装置,应用于中心网关,所述中心网关部署于中心节点,所述方法包括:

13、第一请求接收模块,用于接收用于请求访问目标访问接口的访问请求,所述目标访问接口部署于所述中心节点,所述访问请求由部署于边缘节点的边缘网关发送;

14、权限确定模块,用于确定所述边缘节点是否具有所述目标访问接口的访问权限;

15、请求转发模块,用于在所述边缘节点具有所述目标访问接口的访问权限的情况下,将所述访问请求转发至所述目标访问接口。

16、第六方面,本发明实施例中提供了一种访问装置,应用于边缘网关,所述边缘网关部署于边缘节点,所述方法包括:

17、第一请求发送模块,用于向部署于中心节点的中心网关发送针对目标访问接口的访问请求,以便所述中心网关确定所述边缘节点是否具有所述目标访问接口的访问权限;在所述边缘节点具有所述目标访问接口的访问权限的情况下,将所述访问请求转发至所述目标访问接口。

18、第七方面,本发明实施例中提供了一种访问装置,应用于边缘应用,所述边缘应用部署于边缘节点,所述边缘节点上还部署有边缘网关,所述方法包括:

19、第二请求发送模块,用于向所述边缘网关发送针对中心节点上部署的目标访问接口的访问请求,以便所述边缘网关将所述访问请求转发至中心网关,使得所述中心网关确定所述边缘节点是否具有所述目标访问接口的访问权限;在所述边缘节点具有所述目标访问接口的访问权限的情况下,将所述访问请求转发至所述目标访问接口。

20、第八方面,本发明实施例中提供了一种访问装置,应用于目标访问接口,所述目标访问接口部署于中心节点,所述中心节点上还部署有中心网关,所述方法包括:

21、第二请求接收模块,用于接收所述中心网关发送的访问请求,所述访问请求由所述中心网关接收到部署于边缘节点上的边缘网关发送的访问请求后,确定所述边缘节点是否具有所述目标访问接口的访问权限;在所述边缘节点具有所述目标访问接口的访问权限的情况下,向所述目标访问节点发送。

22、第九方面,本发明实施例中提供了一种计算设备,包括处理组件以及存储组件;

23、所述存储组件存储一个或多个计算机指令;所述一个或多个计算机指令用以被所述处理组件调用执行,实现本发明实施例提供的访问方法。

24、第十方面,本发明实施例中提供了一种计算机存储介质,存储有计算机程序,所述计算程序被计算机执行时,实现本发明实施例提供的访问方法。

25、本发明实施例提供了一种访问方法,应用于部署在中心节点的中心网关,通过采用接收用于请求访问目标访问接口的访问请求,目标访问接口部署于中心节点,访问请求由部署于边缘节点的边缘网关发送;确定边缘节点是否具有目标访问接口的访问权限;在边缘节点具有目标访问接口的访问权限的情况下,将访问请求转发至目标访问接口的技术方案,使得用于请求访问中心节点的访问请求,首先由中心网关接收,并在由中心网关判断发送访问请求的边缘节点具有访问权限的情况下,才将访问请求转发至中心节点,实现了提高中心节点受访问的安全性,避免中心节点遭受来自边缘节点的网络攻击的技术效果。

26、本发明的这些方面或其他方面在以下实施例的描述中会更加简明易懂。

技术特征:

1.一种访问方法,其特征在于,应用于中心网关,所述中心网关部署于中心节点,所述方法包括:

2.根据权利要求1所述的方法,其特征在于,所述确定所述边缘节点是否具有所述目标访问接口的访问权限包括:

3.根据权利要求2所述的方法,其特征在于,所述加密身份信息通过基于预设加密方式对所述边缘网关的身份信息进行加密而生成;

4.根据权利要求3所述的方法,其特征在于,所述访问请求在边缘网关接收到部署于所述边缘节点中的边缘应用发送的访问请求后,由所述边缘网关转发到所述中心网关,所述访问请求还携带有所述边缘应用的应用信息;

5.根据权利要求1所述的方法,其特征在于,所述将所述访问请求转发至所述目标访问接口包括:

6.根据权利要求3所述的方法,其特征在于,所述方法还包括:

7.一种访问方法,其特征在于,应用于边缘网关,所述边缘网关部署于边缘节点,所述方法包括:

8.根据权利要求7所述的方法,其特征在于,所述方法还包括:

9.根据权利要求8所述的方法,其特征在于,所述将接收到的所述访问请求转发至所述中心网关包括:

10.根据权利要求8所述的方法,其特征在于,所述将接收到的所述访问请求转发至所述中心网关包括:

11.一种访问方法,其特征在于,应用于边缘应用,所述边缘应用部署于边缘节点,所述边缘节点上还部署有边缘网关,所述方法包括:

12.一种访问方法,其特征在于,应用于目标访问接口,所述目标访问接口部署于中心节点,所述中心节点上还部署有中心网关,所述方法包括:

13.一种计算设备,其特征在于,包括处理组件以及存储组件;

14.一种计算机存储介质,其特征在于,存储有计算机程序,所述计算程序被计算机执行时,实现如权利要求1至6任一项所述的访问方法,或者实现如权利要求7至10任一项所述的访问方法,或者实现如权利要求11所述的访问方法,或者实现如权利要求12所述的访问方法。

技术总结

本申请实施例提供一种访问方法、计算设备及计算机存储介质。其中,访问方法,应用于中心网关,所述中心网关部署于中心节点,所述方法包括:接收用于请求访问目标访问接口的访问请求,所述目标访问接口部署于所述中心节点,所述访问请求由部署于边缘节点的边缘网关发送;确定所述边缘节点是否具有所述目标访问接口的访问权限;在所述边缘节点具有所述目标访问接口的访问权限的情况下,将所述访问请求转发至所述目标访问接口。本发明实施例提供的技术方案实现了提高中心节点受访问的安全性,避免中心节点遭受来自边缘节点的网络攻击的技术效果。

技术研发人员:斯云,张振华,王忠杰,吴旭东,王希维

受保护的技术使用者:阿里巴巴(中国)有限公司

技术研发日:

技术公布日:2024/1/15

- 还没有人留言评论。精彩留言会获得点赞!