用于为有限域迪菲-赫尔曼选择安全质数的方法和系统与流程

本公开涉及密码学领域中的有限域大小的选择。

背景技术:

1、迪菲-赫尔曼(diffie-hellman)密钥交换是在公共信道上安全地交换加密密钥的方法。在各种系统中,协议使用整数模p的乘法群,其中p为质数。公共值g是模p的原根,并且被自乘到指数,该指数对于加密交易的每一方都是秘密。由于乘法群的特征,两个原根的交换(各自被自乘到对于两方中的一方的秘密)可以被组合在一起,以形成两方之间的共享秘密。由于离散对数问题,窃听者无法轻易得出共享的秘密。

2、daniel m.gordon(丹尼尔m.戈登)在1992年发表了一篇论文,题目为“designingand detecting trapdoors for discrete log cryptosystems”,crypto’92,lecturenotes in computer science vo.740,pp.66-75。在该论文中,戈登意识到特殊质数对于特殊数域筛法是脆弱的,这意味着质数不如所认为的那样安全。另外,戈登意识到这样的特殊质数可以很好地隐藏其特殊结构。因此,攻击者可以在观察到在任何迪菲-赫尔曼密钥协商会话期间所交换的公共消息之后,使用此后门来找到其他方的秘密协商密钥。

3、另外,除了戈登的攻击之外,与所选择的域大小p相关联的安全风险可以包括其他脆弱性。例如,这些漏洞可以包括:对于特殊数域筛法的潜在脆弱性,如在戈登的攻击中一样隐藏或者公开;针对离散对数问题的其他秘密算法的潜在脆弱性,该脆弱性可能仅以很小的概率影响随机迪菲-赫尔曼域大小;弱迪菲-赫尔曼问题的潜在脆弱性,即使离散对数问题仍然很困难;小子群攻击的威胁;以及相当安全性的迪菲-赫尔曼模之中的算术的非最优效率。尽管一些方法尝试减少以上某些潜在脆弱性,但是当前没有方法解决所有以上潜在脆弱性。

技术实现思路

技术特征:

1.一种用于迪菲-赫尔曼密钥交换的方法,所述方法包括:

2.根据权利要求1所述的方法,其中b被选择为使得所述质数阶超过最小阈值大小。

3.根据权利要求2所述的方法,其中所述最小阈值大小是3000位。

4.根据权利要求3所述的方法,其中b被选择为427。

5.根据权利要求4所述的方法,其中h被选择为630,以产生p=630(427!+1)+1。

6.根据权利要求3所述的方法,其中b被选择为872。

7.根据权利要求6所述的方法,其中h被选择为1398,以产生p=1398(872!+1)+1。

8.一种被配置用于迪菲-赫尔曼密钥交换的计算设备,所述计算设备包括处理器,所述处理器被配置为:

9.根据权利要求8所述的计算设备,其中b被选择为使得所述质数阶超过最小阈值大小。

10.根据权利要求9所述的计算设备,其中所述最小阈值大小是3000位。

11.根据权利要求10所述的计算设备,其中b被选择为427。

12.根据权利要求11所述的计算设备,其中h被选择为630,以产生p=630(427!+1)+1。

13.根据权利要求10所述的计算设备,其中b被选择为872。

14.根据权利要求13所述的计算设备,其中h被选择为1398,以产生p=1398(872!+1)+1。

15.一种计算机可读介质,包括程序代码,所述程序代码在由计算设备的处理器执行时被配置用于迪菲-赫尔曼交换,所述程序代码使得所述计算设备:

技术总结

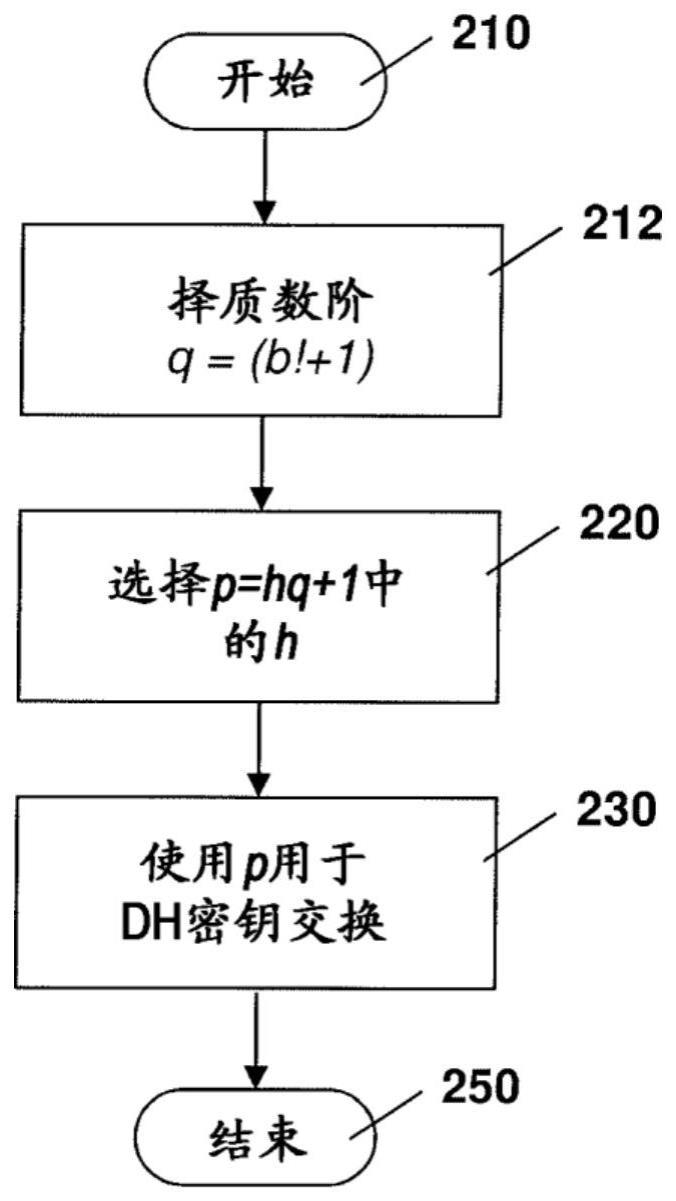

本公开涉及用于为有限域迪菲‑赫尔曼选择安全质数的方法和系统。一种用于迪菲‑赫尔曼密钥交换的方法,该方法包括:选择域大小p,其格式为p=hq+1,其中q是1加上阶乘数b的质数以使得q=(b!+1),并且h是使得p=hq+1是质数的余因子;选择生成元整数g,其阶模p是质数q或者能够被q整除;选择私钥x;通过求生成元g的私钥x次幂,对质数域大小p使用算数模运算,来计算公钥g<supgt;x</supgt; mod p;向通信方发送公钥g<supgt;x</supgt; mod p;从通信方接收第二公钥B,第二公钥B包括g的第二私钥y次幂,其形式为g<supgt;y</supgt;,第二私钥y是由通信方选择的;以及通过求第二公钥B的私钥x次幂,对质数域大小p使用算数模运算,来从接收到的第二公钥B创建密钥B<supgt;x</supgt;。

技术研发人员:D·R·L·布朗

受保护的技术使用者:黑莓有限公司

技术研发日:

技术公布日:2024/1/15

- 还没有人留言评论。精彩留言会获得点赞!