基于随机森林筛选和支持向量机的入侵检测方法及相关装置

本发明属于入侵检测特别涉及基于随机森林筛选和支持向量机的入侵检测方法及相关装置。

背景技术:

1、射频(rf)信号技术广泛应用于物联网(iot),给人们带来了极大的便利。nfc(nearfield communication,近场通信)技术作为目前流行的射频信号技术之一,被应用于门禁管理,例如电动摩托车的钥匙、小区门禁卡等。例如,在电动摩托车中,nfc物理上是nfc卡的钥匙可以使用rf信号无线传输有关锁的命令,以简化解锁过程。用户可以使用nfc钥匙代替传统的容易被汽车盗窃或盗窃的物理钥匙来控制电动摩托车。

2、nfc技术在改变人们生活方式的同时,也为攻击者提供了更多克隆密钥的途径,增加了智能设备的风险。现在大部分手机都可以模拟nfc卡,无需认证。因此,攻击者可以轻松获得访问权限以使用这些设备,而无需任何成本和被注意到的风险。例如,电动摩托车可以通过克隆nfc密钥、中继攻击等方式被攻击者窃取,这对安全构成了巨大的潜在威胁。因此,迫切需要采取行动保护nfc设备的安全。

3、现有技术的缺陷和不足:

4、目前有许多关于nfc安全性的研究,其中主要有两种防御方式。一种方法是提出增强身份验证安全性的协议。尽管它可以提供一定程度的安全性,但它在设备中的采用受到可用空间有限及其对实时处理和通信的要求的阻碍。另一种方法是通过分析数据来设计模型以确保nfc安全性,但无法从外部识别恶意nfc设备。

技术实现思路

1、本发明的目的在于提供基于随机森林筛选和支持向量机的入侵检测方法及相关装置,以解决在设备中的采用受到可用空间有限及其对实时处理和通信的要求的阻碍,以及无法从外部识别恶意nfc设备的问题。

2、为实现上述目的,本发明采用以下技术方案:

3、第一方面,本发明提供基于随机森林筛选和支持向量机的入侵检测方法,包括:

4、收集不同品牌的nfc锁的射频信号数据,并构建样本集;

5、基于随机森林算法得到入侵检测中特征的重要性排名,基于重要性排名进行特征筛选,用筛选出来的特征检测入侵行为;

6、在不同设备进行射频信号开锁的场景下,进行基于支持向量机svm的分类检测。

7、可选的,收集不同品牌的nfc锁的射频信号数据:

8、收集m种nfc锁品牌和其对应的nfc钥匙,选取n种具有nfc复制功能的设备作为恶意攻击者,利用rfid嗅探器proxmark3嗅探m个合法nfc钥匙和n个非法nfc钥匙,分别采集射频信号数据集;proxmark3通过天线检测放置在其上的钥匙,并将采集到的射频信号数据通过数据线传输至电脑,提取相同nfc开锁时间段通信交互相关的数据;使用从嗅探设备获得的射频信号数据来组成数据集。

9、可选的,构建样本集:

10、每个品牌的合法数据由匹配的nfc钥匙的x次嗅探组成,其中70%x次用于训练,30%x次用于测试;攻击数据由n种具有nfc复制功能的设备模拟的合法nfc密钥的y次嗅探组成,其中70%y次用于训练,30%y次用于测试。

11、可选的,通过随机森林算法,得到入侵检测中特征的重要性排名,重要性排名的唯一区别是源设备,与源设备有关的射频信号特征分别为偏度、绝对值的平均值、峰度和信息熵。

12、可选的,偏度、绝对值的平均值、峰度和信息熵计算具体如下,其中x代表数据的第i个值,n代表数据的数量;μ代表数据的平均值,σ代表数据的方差,而e代表期望函数:

13、偏度的数学计算过程定义如下,其中k2和k3分别代表二阶和三阶中心矩:

14、

15、偏度是衡量偏离方向和程度的指标,是统计数据分布不对称程度的数值特征;使用偏度来衡量射频数据的对称性和射频信号数据分布的偏斜程度。

16、峰度的计算公式表示为:

17、

18、峰度是衡量数据分布的尾部和峰度的统计量,该统计量需要与正态分布进行比较,峰态的绝对值越高,分布模式与正态分布的差异越陡;

19、信息熵的计算公式表示为:

20、

21、其中i标记了决策空间中第i个可能的样本,p的值是第i个决策的可能性,并且k是与单位选择相关的任意常数;信息熵是衡量系统混乱程度的指标,信息熵越高,射频信号数据的随机性和不确定性越大,利用信息熵,评估射频信号数据的混乱程度;

22、

23、绝对值的平均值的计算公式表示为:

24、用绝对值的平均值来反映波峰和波谷的大小。

25、可选的,用筛选出来的特征检测入侵行为:

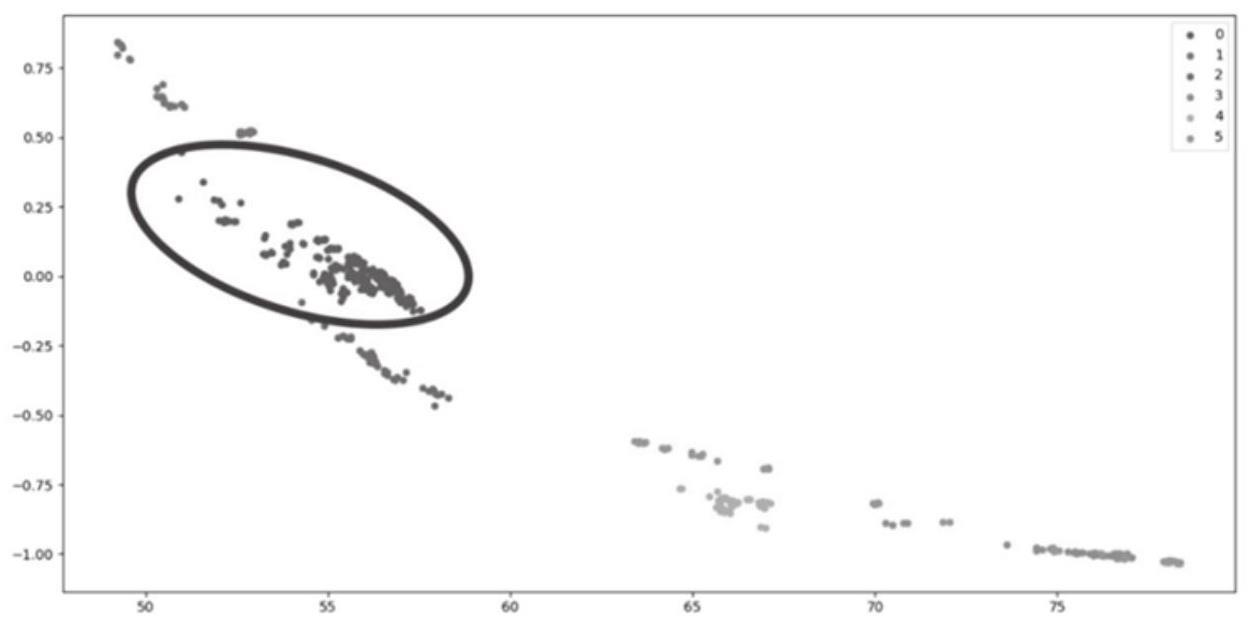

26、四个特征的二乘二组合的散点图,定义其中0标签代表合法数据,其他五个标签代表不同手机获得的非法数据;合法设备的射频信号数据的绝对值和峰度的平均值与其他设备不同;使用射频信号数据的四个特征来检测入侵行为,用提取的特征来表达来自不同设备的射频信号数据确实有不同的物理特征,根据射频信号检测来自不同设备的攻击。

27、可选的,在不同设备进行射频信号开锁的场景下,进行基于支持向量机svm的分类检测:

28、在不同设备进行射频信号开锁的场景下,分别进行了5次平行实验,每一次都使用不同品牌的手机作为攻击设备,使用svm算法进行分类,验证入侵检测的有效性并不是由攻击设备决定。

29、第二方面,本发明提供基于随机森林筛选和支持向量机的入侵检测系统,其特征在于,包括:

30、数据获取模块,用于收集不同品牌的nfc锁的射频信号数据,并构建样本集;

31、检测模块,用于基于随机森林算法得到入侵检测中特征的重要性排名,基于重要性排名进行特征筛选,用筛选出来的特征检测入侵行为;

32、验证模块,用于在不同设备进行射频信号开锁的场景下,进行基于支持向量机svm的分类检测。

33、第三方面,本发明提供一种计算机设备,包括存储器、处理器以及存储在所述存储器中并可在所述处理器上运行的计算机程序,所述处理器执行所述计算机程序时实现基于随机森林筛选和支持向量机的入侵检测方法的步骤。

34、第四方面,本发明提供一种计算机可读存储介质,所述计算机可读存储介质存储有计算机程序,所述计算机程序被处理器执行时实现基于随机森林筛选和支持向量机的入侵检测方法的步骤。

35、与现有技术相比,本发明有以下技术效果:

36、本发明利用随机森林模型进行特征筛选和支持向量机算法进行入侵检测,从射频信号特征中提取不同设备的标识符,实现nfc开锁系统的入侵检测。

37、不同于加解密手段,它不需要占用额外的nfc通信源,仅依靠射频信号特征来识别攻击,特征的获取方面快捷;

38、本发明基于rf信号的高效ids,用于nfc安全。它可以通过分类算法精确地检测入侵,具有良好的实用性;与增强身份验证的安全性协议相比,本发明在设备的采用中突破了可用空间有限及其对实时处理和通信要求的阻碍。

技术特征:

1.基于随机森林筛选和支持向量机的入侵检测方法,其特征在于,包括:

2.根据权利要求1所述的基于随机森林筛选和支持向量机的入侵检测方法,其特征在于,收集不同品牌的nfc锁的射频信号数据:

3.根据权利要求1所述的基于随机森林筛选和支持向量机的入侵检测方法,其特征在于,构建样本集:

4.根据权利要求1所述的基于随机森林筛选和支持向量机的入侵检测方法,其特征在于,通过随机森林算法,得到入侵检测中特征的重要性排名,重要性排名的唯一区别是源设备,与源设备有关的射频信号特征分别为偏度、绝对值的平均值、峰度和信息熵。

5.根据权利要求4所述的基于随机森林筛选和支持向量机的入侵检测方法,其特征在于,偏度、绝对值的平均值、峰度和信息熵计算具体如下,其中x代表数据的第i个值,n代表数据的数量;μ代表数据的平均值,σ代表数据的方差,而e代表期望函数:

6.根据权利要求4所述的基于随机森林筛选和支持向量机的入侵检测方法,其特征在于,用筛选出来的特征检测入侵行为:

7.根据权利要求1所述的基于随机森林筛选和支持向量机的入侵检测方法,其特征在于,在不同设备进行射频信号开锁的场景下,进行基于支持向量机svm的分类检测:

8.基于随机森林筛选和支持向量机的入侵检测系统,其特征在于,包括:

9.一种计算机设备,包括存储器、处理器以及存储在所述存储器中并可在所述处理器上运行的计算机程序,其特征在于,所述处理器执行所述计算机程序时实现如权利要求1至7任一项所述基于随机森林筛选和支持向量机的入侵检测方法的步骤。

10.一种计算机可读存储介质,所述计算机可读存储介质存储有计算机程序,其特征在于,所述计算机程序被处理器执行时实现如权利要求1至7任一项所述基于随机森林筛选和支持向量机的入侵检测方法的步骤。

技术总结

本发明提供基于随机森林筛选和支持向量机的入侵检测方法及相关装置,包括:收集不同品牌的NFC锁的射频信号数据,并构建样本集;基于随机森林算法得到入侵检测中特征的重要性排名,基于重要性排名进行特征筛选,用筛选出来的特征检测入侵行为;在不同设备进行射频信号开锁的场景下,进行基于支持向量机SVM的分类检测。本发明利用随机森林模型进行特征筛选和支持向量机算法进行入侵检测,从射频信号特征中提取不同设备的标识符,实现NFC开锁系统的入侵检测。不同于加解密手段,它不需要占用额外的NFC通信源,仅依靠射频信号特征来识别攻击,提高了获取特征的快捷性。

技术研发人员:荀毅杰,刘家佳,金子腾,杨雨薇

受保护的技术使用者:西北工业大学太仓长三角研究院

技术研发日:

技术公布日:2024/1/16

- 还没有人留言评论。精彩留言会获得点赞!