一种面向DPoS区块链恶意收购的主动防御方法

本发明涉及网络安全防御,具体涉及一种面向dpos区块链恶意收购的主动防御方法及系统。

背景技术:

1、dpos(delegated proof of stake)股份授权证明共识协议是一种区块链共识机制,它通过选举来验证交易和生成新的区块。与其他共识机制相比,dpos共识机制具有高效性、安全性和可扩展性等优点,目前,dpos共识机制已被广泛应用于各种区块链中,取得了一定程度的成功。然而,dpos共识机制在具有众多优点的同时,也存在一些缺点,例如,dpos区块链存在中心化的趋势,在选举时无法避免人为操控,从而存在一定的安全隐患。

技术实现思路

1、本发明的目的在于提供一种面向dpos区块链恶意收购的主动防御方法及系统,以解决上述背景技术中存在的至少一项技术问题。

2、为了实现上述目的,本发明采取了如下技术方案:

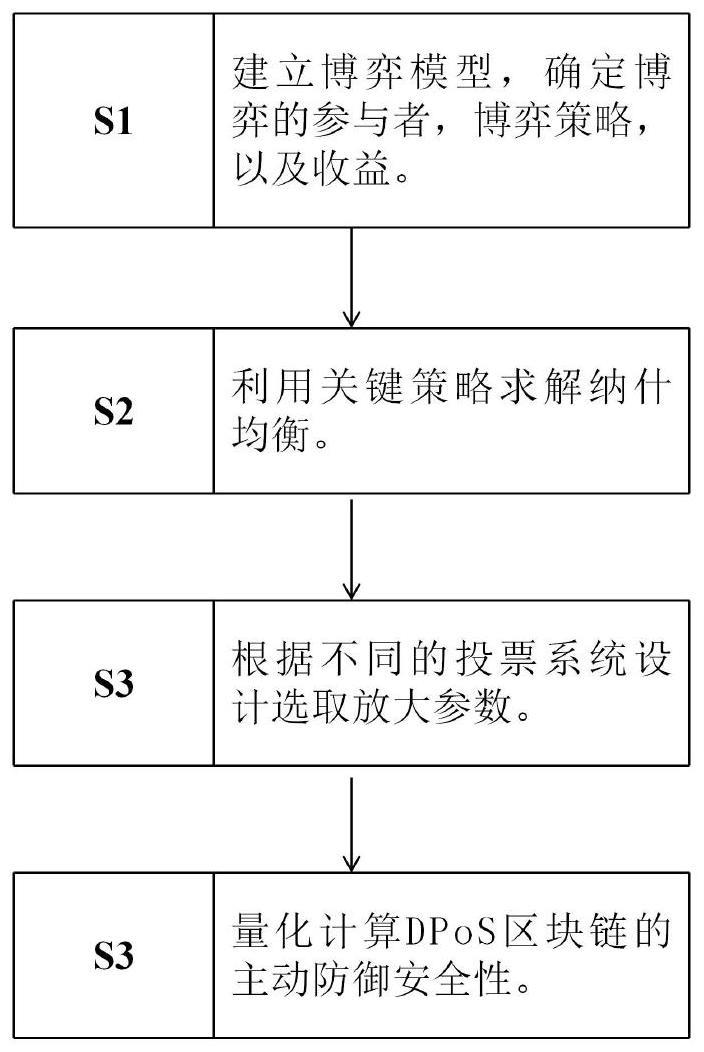

3、一方面,本发明提供一种面向dpos区块链恶意收购的主动防御方法,包括:

4、建立博弈模型,确定博弈参与者、博弈策略以及收益;

5、利用博弈策略求解纳什均衡;

6、根据不同的投票系统,结合纳什均衡求解结果,选取放大参数;

7、根据选取的放大参数,量化计算dpos区块链的主动防御安全性。

8、可选的,建立博弈模型,确定博弈参与者、博弈策略以及收益,包括:

9、确定第一位参与者为攻击者a,攻击者a控制着可变数量的投票权pa和一组候选人ca,其中|ca|=n,n为委员会组成人数;

10、确定第二位参与者为联合抵抗者r,联合抵抗者r控制着固定数量的投票权pr和一组领导者选择的候选人cl,其中|cl|=n和|cl∩ca|=0;

11、联合抵抗者r需要确定在候选人cl中分配投票权ζrpr的策略sr,其中ζr为放大系数;

12、在从区块链数据中获得联合抵抗者r的投票权ζrpr的分布后,攻击者a需要确定所需的投票权pa的数量以及在a的候选人ca中分布a的投票权ζapa的策略sa,其中ζa为放大系数;

13、将最小的投票权单位表示为σ,将cl(ca)中的候选σ的片段的分布策略的数量表示为一个有限的正整数xr(xa);

14、将联合抵抗者r和攻击者a的收益分别表示为ur和ua,将ur=ζapa,ua=-ζapa定义为成功收购,而ur=∞,ua=-∞表示失败收购。

15、可选的,利用博弈策略求解纳什均衡,包括:

16、通过后向归纳法计算博弈的子博弈完美纳什均衡。

17、关键策略攻击者a的一种策略,攻击者a将ζapa均匀分布于ca中的t个候选人中;

18、关键策略联合抵抗者r的一种策略,联合抵抗者r将ζrpr均匀分布于cl中的(n-t+1)个候选对象。

19、可选的,根据不同的投票系统,结合纳什均衡求解结果,选取放大参数,包括:对放大系数ζa,在累积投票制系统中,取值为1,在许可投票系统中,取值为min{v,t};对放大系数ζr,在累积投票制系统中,取值为1,在许可投票系统中,取值为min{v,n-t+1}。

20、可选的,根据选取的放大参数,量化计算dpos区块链的主动防御安全性,包括:计算主动防御抵抗力的理论上界;计算主动防御抵抗力;比较主动防御抵抗力与主动防御抵抗力的理论上界;设置最大投票数v≤n-t+1,使主动防御抵抗力的理论值在的场景下,达到理论上界。

21、可选的,计算主动防御抵抗力的理论上界,计算公式为计算主动防御抵抗力,计算公式为:

22、第二方面,本发明提供一种面向dpos区块链恶意收购的主动防御系统,包括:

23、确定模块,用于建立博弈模型,确定博弈参与者、博弈策略以及收益;

24、求解模块,用于利用博弈策略求解纳什均衡;

25、选取模块,用于根据不同的投票系统,结合纳什均衡求解结果,选取放大参数;

26、量化模块,用于根据选取的放大参数,量化计算dpos区块链的主动防御安全性。

27、第三方面,本发明提供一种非暂态计算机可读存储介质,所述非暂态计算机可读存储介质用于存储计算机指令,所述计算机指令被处理器执行时,实现如上所述的面向dpos区块链恶意收购的主动防御方法。

28、第四方面,本发明提供一种计算机设备,包括存储器和处理器,所述处理器和所述存储器相互通信,所述存储器存储有可被所述处理器执行的程序指令,所述处理器调用所述程序指令执行如上所述的面向dpos区块链恶意收购的主动防御方法。

29、第五方面,本发明提供一种电子设备,包括:处理器、存储器以及计算机程序;其中,处理器与存储器连接,计算机程序被存储在存储器中,当电子设备运行时,所述处理器执行所述存储器存储的计算机程序,以使电子设备执行实现如上所述的面向dpos区块链恶意收购的主动防御方法的指令。

30、术语解释:

31、区块链恶意收购:区块链恶意收购是指组织,企业或个人通过不正当的手段获取或控制区块链中的大部分权利,达到操纵区块链网络,获得利益,破坏区块链安全性的行为。

32、主动防御:在dpos区块链治理过程中,区块链成员集中资源,形成投票阵线,创造投票权抵抗被恶意收购形成了主动防御。

33、本发明有益效果:通过建模参与者之间的恶意收购博弈,求解出参与者在纳什均衡下的策略,使用一个指标定量评估不同设计投票系统下的dpos恶意收购主动防御安全指标;通过博弈模型,得出参与者在纳什均衡下的策略,实现了dpos区块链对恶意收购的主动防御;根据博弈理论,将博弈模型延伸到了在dpos区块链治理领域的具体应用;可以作为在不同的dpos区块链环境中优化投票系统设计的基础;更加聚焦于区块链治理过程中的主动防御安全,能够提高dpos区块链在各种投票系统设计下面对恶意收购的主动防御安全性。

34、本发明附加方面的优点,将在下述的描述部分中更加明显的给出,或通过本发明的实践了解到。

技术特征:

1.一种面向dpos区块链恶意收购的主动防御方法,其特征在于,包括:

2.根据权利要求1所述的面向dpos区块链恶意收购的主动防御方法,其特征在于,建立博弈模型,确定博弈参与者、博弈策略以及收益,包括:

3.根据权利要求2所述的面向dpos区块链恶意收购的主动防御方法,其特征在于,利用博弈策略求解纳什均衡,包括:

4.根据权利要求3所述的面向dpos区块链恶意收购的主动防御方法,其特征在于,根据不同的投票系统,结合纳什均衡求解结果,选取放大参数,包括:对放大系数ζa,在累积投票制系统中,取值为1,在许可投票系统中,取值为min{v,t};对放大系数ζr,在累积投票制系统中,取值为1,在许可投票系统中,取值为min{v,n-t+1}。

5.根据权利要求4所述的面向dpos区块链恶意收购的主动防御方法,其特征在于,根据选取的放大参数,量化计算dpos区块链的主动防御安全性,包括:计算主动防御抵抗力的理论上界;计算主动防御抵抗力;比较主动防御抵抗力与主动防御抵抗力的理论上界;设置最大投票数v≤n-t+1,使主动防御抵抗力的理论值在的场景下,达到理论上界。

6.根据权利要求5所述的面向dpos区块链恶意收购的主动防御方法,其特征在于,计算主动防御抵抗力的理论上界,计算公式为计算主动防御抵抗力,计算公式为:

7.一种面向dpos区块链恶意收购的主动防御系统,其特征在于,包括:

8.一种非暂态计算机可读存储介质,其特征在于,所述非暂态计算机可读存储介质用于存储计算机指令,所述计算机指令被处理器执行时,实现如权利要求1-6任一项所述的面向dpos区块链恶意收购的主动防御方法。

9.一种计算机设备,其特征在于,包括存储器和处理器,所述处理器和所述存储器相互通信,所述存储器存储有可被所述处理器执行的程序指令,所述处理器调用所述程序指令执行如权利要求1-6任一项所述的面向dpos区块链恶意收购的主动防御方法。

10.一种电子设备,其特征在于,包括:处理器、存储器以及计算机程序;其中,处理器与存储器连接,计算机程序被存储在存储器中,当电子设备运行时,所述处理器执行所述存储器存储的计算机程序,以使电子设备执行实现如权利要求1-6任一项所述的面向dpos区块链恶意收购的主动防御方法的指令。

技术总结

本发明提供一种面向DPoS区块链恶意收购的主动防御方法,属于网络安全防御技术领域,建立博弈模型,确定博弈参与者、博弈策略以及收益;求解纳什均衡;根据不同的投票系统选取放大参数;量化计算DPoS区块链的主动防御安全性。本发明根据博弈理论,将博弈模型延伸到了在DPoS区块链治理领域的具体应用;可以作为在不同的DPoS区块链环境中优化投票系统设计的基础;更加聚焦于区块链治理过程中的主动防御安全,能够提高DPoS区块链在各种投票系统设计下面对恶意收购的主动防御安全性。

技术研发人员:李超,刘菁钰,王伟,许润华,段莉,刘吉强

受保护的技术使用者:北京交通大学

技术研发日:

技术公布日:2024/1/15

- 还没有人留言评论。精彩留言会获得点赞!