基于DNS的溯源定位方法、装置、电子设备及存储介质与流程

本申请涉及网络,尤其涉及一种基于dns的溯源定位方法、装置、电子设备及存储介质。

背景技术:

1、dns劫持又称为域名劫持或dns重定向等。攻击者通过伪造域名服务器和攻击域名服务器两种方式,拦截用户的dns请求报文或篡改域名服务器的dns记录,导致用户无法收到解析结果或收到错误解析结果,效果就是对特定的网络不能反映或访问的是假网址。

2、然而,目前已公开的劫持定位方法只能将攻击定位到终端、本地dns服务器、顶级域名服务器、应用服务器这些节点,或者发现客户端到本地递归服务器的路由链路上发生劫持的路由器节点,仍然无法识别劫持路径上的相关劫持者信息。

3、因而,亟需研发一种基于dns的溯源定位方法、装置、电子设备及存储介质解决上述存在的一个或多个问题。

技术实现思路

1、鉴于此,为解决上述技术问题或部分技术问题,本发明实施例提供一种基于dns的溯源定位方法、装置、电子设备及存储介质。

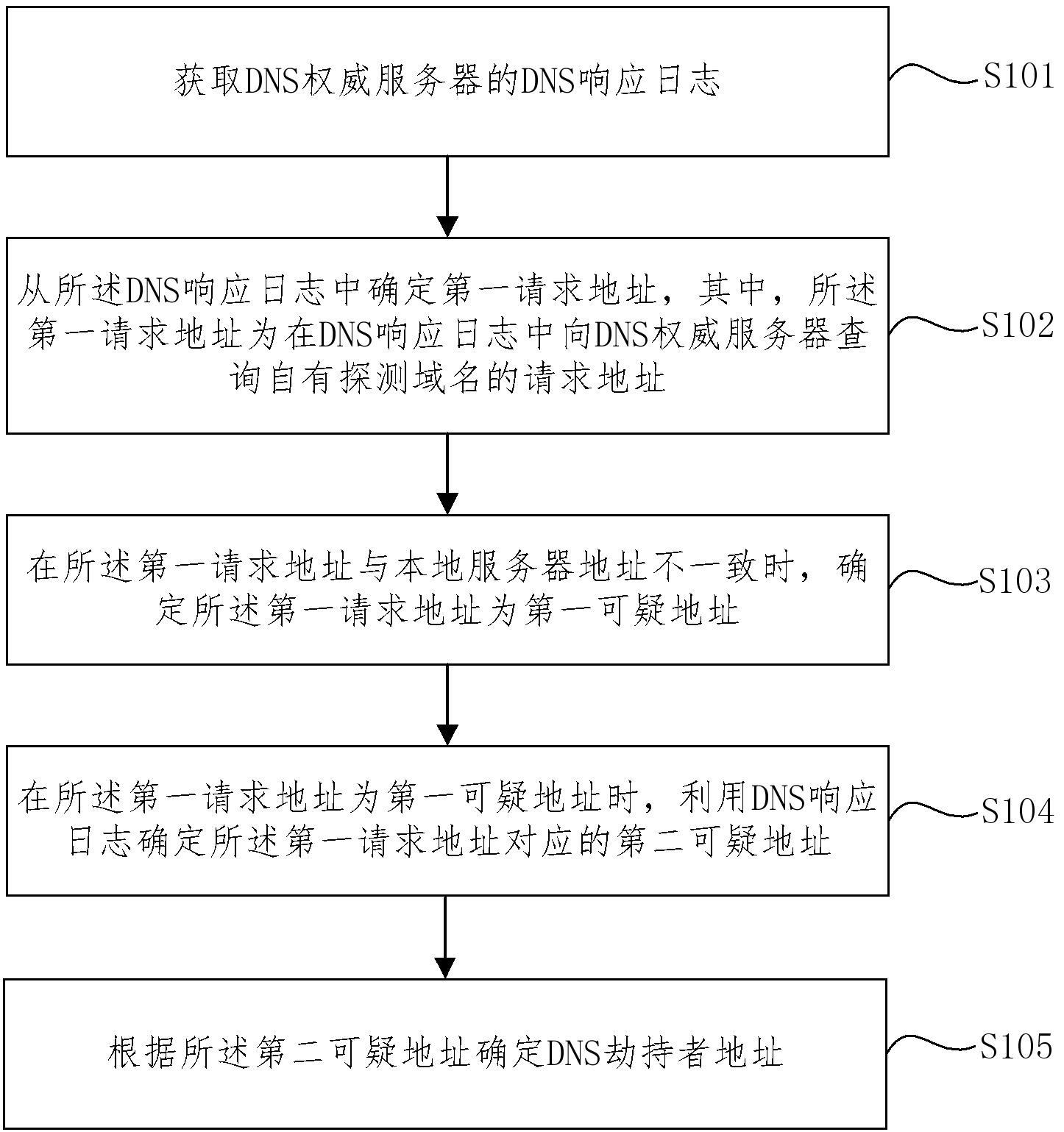

2、第一方面,本申请提供了一种基于dns的溯源定位方法,所述方法包括:

3、获取dns权威服务器的dns响应日志;

4、从所述dns响应日志中确定第一请求地址,其中,所述第一请求地址为在dns响应日志中向dns权威服务器查询自有探测域名的请求地址;

5、在所述第一请求地址与本地服务器地址不一致时,确定所述第一请求地址为第一可疑地址;

6、在所述第一请求地址为第一可疑地址时,利用dns响应日志确定所述第一请求地址对应的第二可疑地址;

7、根据所述第二可疑地址确定dns劫持者地址。

8、在一个可能的实施方式中,所述方法还包括:

9、获取测试机向本地服务器发送携带有自有探测域名的解析请求,所述自有探测域名为dns权威服务器响应的测试域名;

10、根据解析请求在dns权威服务器中生成dns响应日志,所述dns权威服务器上部署有权威域名解析软件。

11、在一个可能的实施方式中,所述利用dns响应日志确定所述第一请求地址对应的第二可疑地址,包括:

12、获取dns响应日志中搜索源地址为第一可疑地址的日志记录作为可疑记录;

13、从所述可疑记录的地址信息中确定第二可疑地址,其中,第二可疑地址的自有探测域名与第一可疑地址的自有探测域名相同。

14、在一个可能的实施方式中,所述根据所述第二可疑地址确定dns劫持者地址,包括:

15、获取测试机地址;

16、基于所述测试机地址和第二可疑地址,确定dns劫持者地址。

17、在一个可能的实施方式中,所述基于所述测试机地址和第二可疑地址,确定dns劫持者地址,包括:

18、在所述第二可疑地址与所述测试机地址一致时,确定所述第二可疑地址在dns响应日志中对应的第一可疑地址为dns劫持者地址;

19、在所述第二可疑地址与所述测试机地址不一致时,确定所述第二可疑地址在dns响应日志中对应的第一可疑地址为dns劫持者相关者地址,并将第二可疑地址作为新的第一可疑地址重新执行所述利用dns响应日志确定所述第一请求地址对应的第二可疑地址的步骤。

20、在一个可能的实施方式中,所述方法还包括:

21、将dns劫持者地址与dns劫持相关者地址添加至dns劫持黑名单;

22、在从所述dns响应日志中确定第一请求地址时,将所述第一请求地址与所述dns劫持黑名单进行匹配;

23、在从所述dns劫持黑名单中匹配到所述第一请求地址时,根据第一请求地址确定dns劫持者地址;

24、在从所述dns劫持黑名单中未匹配到所述第一请求地址时,执行将所述第一请求地址与所述本地服务器地址比对的步骤。

25、在一个可能的实施方式中,所述根据第一请求地址确定dns劫持者地址,包括:

26、在所述第一请求地址与所述dns劫持黑名单中的dns劫持者地址匹配时,将所述第一请求地址确定为dns劫持者地址;

27、在所述第一请求地址与所述dns劫持黑名单中的dns劫持者相关者地址匹配时,执行所述基于dns响应日志利用第一可疑地址得到第二可疑地址的步骤。

28、第二方面,本申请提供了一种基于dns的溯源定位装置,包括:

29、第一获取模块,用于获取dns权威服务器的dns响应日志;

30、第一确定模块,用于从所述dns响应日志中确定第一请求地址,其中,所述第一请求地址为在dns响应日志中向dns权威服务器查询自有探测域名的请求地址;

31、对比模块,用于在所述第一请求地址与本地服务器地址不一致时,确定所述第一请求地址为第一可疑地址;

32、第二确定模块,用于在所述第一请求地址为第一可疑地址时,利用dns响应日志确定所述第一请求地址对应的第二可疑地址;

33、定位模块,用于根据所述第二可疑地址确定dns劫持者地址。

34、第三方面,本申请提供一种电子设备,包括存储器、处理器及存储在存储器上并可在处理器上运行的计算机程序,所述处理器执行所述计算机程序时实现第一方面任一项实施例所述的基于dns的溯源定位方法的步骤。

35、第四方面,本申请提供了一种存储介质,其上存储有计算机程序,所述计算机程序被处理器执行时实现第一方面任一项实施例所述的基于dns的溯源定位步骤。

36、本申请实施例提供的基于dns的溯源定位方法,设置的自有探测域名具有唯一性,其结果不会被网络中的劫持设备所缓存,因而响应的测试请求必产生一条完整的劫持路径,根据dns权威服务器的dns响应日志追溯逐级的请求来源,能够准确地定位到劫持者的地址,并且找出特定劫持网络中劫持路径上的所有相关设备,易于劫持者定位的操作和分析。

技术特征:

1.一种基于dns的溯源定位方法,其特征在于,包括:

2.根据权利要求1所述的方法,其特征在于,所述方法还包括:

3.根据权利要求1所述的方法,其特征在于,所述利用dns响应日志确定所述第一请求地址对应的第二可疑地址,包括:

4.根据权利要求1所述的方法,其特征在于,所述根据所述第二可疑地址确定dns劫持者地址,包括:

5.根据权利要求4所述的方法,其特征在于,所述基于所述测试机地址和第二可疑地址,确定dns劫持者地址,包括:

6.根据权利要求5所述的方法,其特征在于,所述方法还包括:

7.根据权利要求6所述的方法,其特征在于,所述根据第一请求地址确定dns劫持者地址,包括:

8.一种基于dns的溯源定位装置,其特征在于,包括:

9.一种电子设备,包括存储器、处理器及存储在存储器上并可在处理器上运行的计算机程序,其特征在于,所述处理器执行所述计算机程序时实现权利要求1~7中任一项所述的基于dns的溯源定位方法的步骤。

10.一种存储介质,其上存储有计算机程序,其特征在于,所述计算机程序被处理器执行时实现权利要求1~7中任一项所述的基于dns的溯源定位方法步骤。

技术总结

本申请涉及一种基于DNS的溯源定位方法、装置、电子设备及存储介质,所述方法包括:获取DNS权威服务器的DNS响应日志;从DNS响应日志中确定第一请求地址,第一请求地址为在DNS响应日志中向DNS权威服务器查询自有探测域名的请求地址;在第一请求地址与本地服务器地址不一致时,确定第一请求地址为第一可疑地址;利用DNS响应日志确定所述第一请求地址对应的第二可疑地址;根据所述第二可疑地址确定DNS劫持者地址,利用DNS权威服务器的DNS响应日志追溯逐级的请求来源,能够准确地定位到劫持者的地址,并且找出特定劫持网络中劫持路径上的所有相关设备,易于劫持者定位的操作和分析。

技术研发人员:李广恺,李艺涛,贾东征,李建强,赵宁,吕青,赵悦楷,刘科栋,石光,张慧琳

受保护的技术使用者:国家计算机网络与信息安全管理中心

技术研发日:

技术公布日:2024/1/16

- 还没有人留言评论。精彩留言会获得点赞!