一种适用于证券行业的公网端口、协议检测与跟踪方法及系统与流程

本发明涉及网络安全,具体来说是一种适用于证券行业的公网端口、协议检测与跟踪方法及系统。

背景技术:

1、面向公共互联网开放和暴露的端口是遭受黑客入侵的重要途径,对边界开放端口动态情况进行持续检测跟踪,是保障边界网络安全重要防护手段之一,针对公网暴露资产所使用的协议是后续资产脆弱性检第一步。

2、现有的技术方案是通过外部扫描器的扫描节点,向公网开放的ip的1-65535端口发起探测请求,通过返回的网络包判断端口是否开放,通过对边界公网设备配置文件进行监控并解析配置文件得到公网开放端口信息。

3、现有技术的跟踪方法存在下列缺陷:

4、1.现有根据公网边界网络设备配置文件检测公网开放端口信息方式没有确定所开放端口对应的协议,无法为后续端口的脆弱性检测提供依据。

5、2、由于网络设备配置文件修改后,如未重启将配置文件加载到内存,相应配置不会生效,从而导致根据配置文件得到的信息与实际端口信息并不相符情况。

技术实现思路

1、本发明要解决的技术问题是克服现有技术的不足,提供一种适用于证券行业的公网端口、协议检测与跟踪方法。

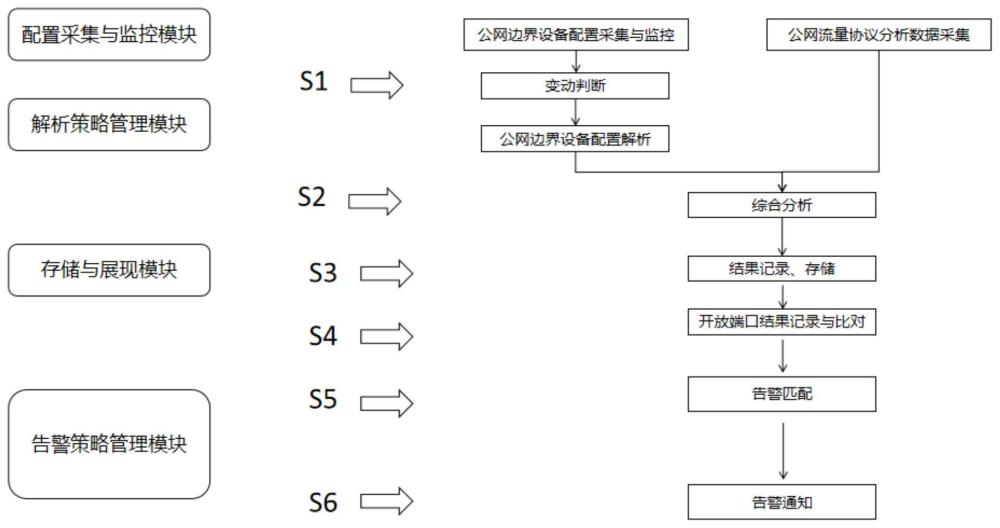

2、为了实现上述目的,设计一种适用于证券行业的公网端口、协议检测与跟踪方法,方法具体如下:s1.采集公网边界设备配置文件,并对配置文件更改进行监控,判断是否有配置变动,对采集的配置文件进行解析,解析得到开放公网端口,同时会对公网流量协议分析数据进行采集;s2.配置文件解析出来的数据结果与流量协议分析得到的数据结果进行综合端口与协议关联分析;s3.存储步骤s2得到的开放端口和协议数据,第一次执行解析存储动作时,会形成一份公网开放端口基准列表b以及对应端口开放协议p列表;s4.根据上述综合分析结果对比开放端口、协议变化,判断是否存在变动;s5.步骤s4中对比结果与告警策略进行匹配;s6.命中匹配策略则触发告警,并更新公网开放端口基准列表b、协议列表p的值。

3、优选的,步骤s1中监控方法具体如下:监控配置文件dmz区域配置,包括安全策略和内网网映射策略。

4、优选的,步骤s1配置文件的解析方法具体如下:通过ssh、api或agent方式在边界设备上周期性的获取到映射到公网上的ip、端口、协议信息并存储为对应设备的配置文件以及配置文件所对应的文件hash值,配置文件内容有变动,则文件hash值不一样,则可以判定有开放映射ip、映射端口、协议变化,解析配置文件使用grok,grok使用文本片段切分的方式来切分配置文件。

5、优选的,步骤s1中采集方法具体如下:边界设备均有一个或多个设备口对应公网ip地址,每个口流量通过流量镜像技术实时复制到专门的流量分析口进行分析和监控,通过网络流量的镜像,可以实时获取公网口的通信数据包,包括请求和响应数据,主要采集涉及到映射到公网地址和端口的通信内容,采集数据为网络通信六原组数据,请求方向、源ip、源端口、协议、目的ip、目的端口。

6、优选的,步骤s2具体如下:根据配置文件所提取出的公网ip地址为关键词,匹配流量镜像里面的目的ip,命中后,对比配置文件里面的协议字段和流量镜像里面捕捉的协议字段值,通常情况下会一样,只有在配置文件修改后没加载进设备内存时,出现配置文件内容和实际开放协议、ip、端口不一致的情况。。

7、优选的,步骤s3和步骤s4具体如下:第一次执行解析存储动作时,会解析生成基准配置文件b,以及b的hash值b-hash,新获取到的配置文件b-new,以及b-new的hash值b-new-hash,b-hash不等于b-new-hash,则认为配置有变动。

8、优选的,步骤s5和s6具体如下:第一次执行解析存储动作时,会解析生成基准配置文件b,以及b的hash值b-hash,新获取到的配置文件b-new,以及b-new的hash值b-new-hash,触发告警后,新生成的基准配置文件b-new会替换b,成为新的基准比对文件b。

9、一种采用适用于证券行业公网端口、协议检测与跟踪方法的系统,包括配置采集与监控模块:公网边界设备配置文件设备来源管理、配置文件采集的范围管理,采集公网流量协议解析数据;解析策略管理模块:配置文件解析规则的增、删、改和查;存储与展现模块:将解析出来结果数据存储数据库,根据场景需要,通过图表形式展现公网开放端口数量、变动趋势以及开放追溯查询;告警策略管理模块:根据运营管理人员监控告警需要制定与配置不同检测策略,当策略命中时则触发告警,根据告警分类分级通过不同渠道下发到不同对象或对象组。

10、本发明同现有技术相比,其优点在于:

11、1、补充了开放端口所对应的协议信息;

12、2、解决了配置文件未加载进内存,导致配置文件开放端口与实际开放端口信息不匹配的情况。

技术特征:

1.一种适用于证券行业的公网端口、协议检测与跟踪方法,其特征在于所述方法具体如下:

2.如权利要求1所述的一种适用于证券行业的公网端口、协议检测与跟踪方法,其特征在于所述步骤s1中监控方法具体如下:监控配置文件dmz区域配置,包括安全策略和内网网映射策略。

3.如权利要求1所述的一种适用于证券行业的公网端口、协议检测与跟踪方法,其特征在于所述步骤s1配置文件的解析方法具体如下:通过ssh、api或agent方式在边界设备上周期性的获取到映射到公网上的ip、端口、协议信息并存储为对应设备的配置文件以及配置文件所对应的文件hash值,配置文件内容有变动,则文件hash值不一样,则可以判定有开放映射ip、映射端口、协议变化,解析配置文件使用grok,grok使用文本片段切分的方式来切分配置文件。

4.如权利要求1所述的一种适用于证券行业的公网端口、协议检测与跟踪方法,其特征在于所述步骤s1中采集方法具体如下:边界设备均有一个或多个设备口对应公网ip地址,每个口流量通过流量镜像技术实时复制到专门的流量分析口进行分析和监控,通过网络流量的镜像,可以实时获取公网口的通信数据包,包括请求和响应数据,主要采集涉及到映射到公网地址和端口的通信内容,采集数据为网络通信六原组数据,请求方向、源ip、源端口、协议、目的ip、目的端口。

5.如权利要求1所述的一种适用于证券行业的公网端口、协议检测与跟踪方法,其特征在于所述步骤s2具体如下:根据配置文件所提取出的公网ip地址为关键词,匹配流量镜像里面的目的ip,命中后,对比配置文件里面的协议字段和流量镜像里面捕捉的协议字段值,通常情况下会一样,只有在配置文件修改后没加载进设备内存时,出现配置文件内容和实际开放协议、ip、端口不一致的情况。

6.如权利要求1所述的一种适用于证券行业的公网端口、协议检测与跟踪方法,其特征在于所述步骤s3和步骤s4具体如下:第一次执行解析存储动作时,会解析生成基准配置文件b,以及b的hash值b-hash,新获取到的配置文件b-new,以及b-new的hash值b-new-hash,b-hash不等于b-new-hash,则认为配置有变动。

7.如权利要求1所述的一种适用于证券行业的公网端口、协议检测与跟踪方法,其特征在于所述步骤s5和s6具体如下:第一次执行解析存储动作时,会解析生成基准配置文件b,以及b的hash值b-hash,新获取到的配置文件b-new,以及b-new的hash值b-new-hash,触发告警后,新生成的基准配置文件b-new会替换b,成为新的基准比对文件b。

8.一种采用如权利要求1-7任一所述适用于证券行业公网端口、协议检测与跟踪方法的系统,其特征在于包括

技术总结

本发明涉及网络安全技术领域,具体来说是一种适用于证券行业的公网端口、协议检测与跟踪方法及系统,方法具体如下:采集公网边界设备配置文件,并对配置文件更改进行监控,判断是否有配置变动;配置文件解析出来的数据结果与流量协议分析得到的数据结果进行综合端口与协议关联分析,存储开放端口和协议数据;根据上述综合分析结果对比开放端口、协议变化,判断是否存在变动,对比结果与告警策略进行匹配;命中匹配策略则触发告警,并更新公网开放端口基准列表B、协议列表P的值。本发明同现有技术相比,其优点在于:补充了开放端口所对应的协议信息;解决了配置文件未加载进内存,导致配置文件开放端口与实际开放端口信息不匹配的情况。

技术研发人员:叶莹,张涛,道晟,王泊

受保护的技术使用者:上交所技术有限责任公司

技术研发日:

技术公布日:2024/2/21

- 还没有人留言评论。精彩留言会获得点赞!