威胁响应方法、装置、计算机设备及机器可读存储介质与流程

本申请涉及网络安全,具体地涉及一种威胁响应方法、装置、计算机设备及机器可读存储介质。

背景技术:

1、在当今数字化时代,云计算技术的快速发展使得企业能够更高效地存储、处理和分享数据。然而,随着云计算的广泛应用,云环境中的安全问题日益突出,云环境的开放性和复杂性,使得它成为了网络攻击者的主要目标,各种类型的攻击,包括ddos攻击(distributed denial of service,分布式阻断服务)、恶意软件传播、内部威胁等,威胁着企业和个人在云中存储的敏感信息和数据安全。

2、传统的安全技术简单的将大量现有的各类型的安全网元部署在云计算环境中,已经不能高效满足云环境的安全保障,云计算环境需要更智能、更自适应的安全解决方案。

技术实现思路

1、本申请实施例的目的是提供一种威胁响应方法、装置、计算机设备及机器可读存储介质。

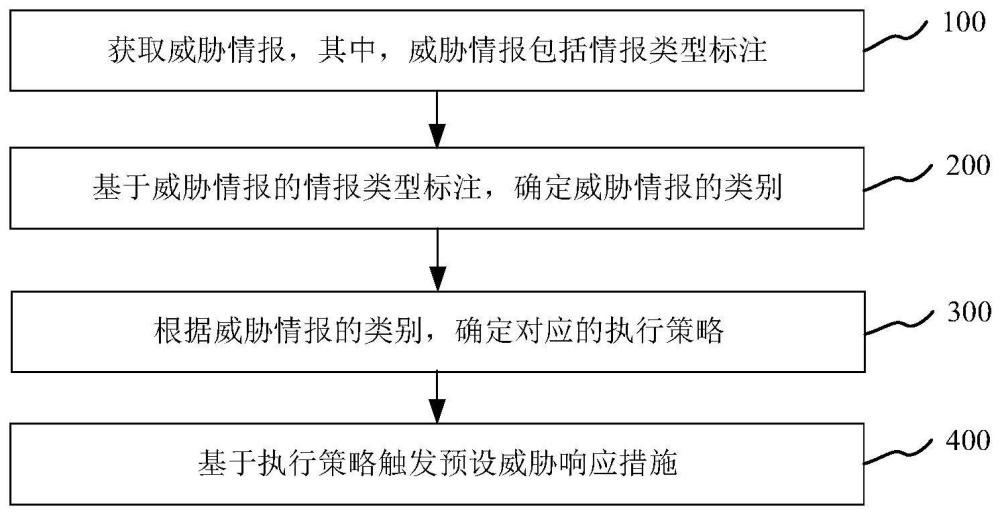

2、为了实现上述目的,本申请第一方面提供一种威胁响应方法,包括:

3、获取威胁情报,其中,威胁情报包括情报类型标注;

4、基于威胁情报的情报类型标注,确定威胁情报的类别;

5、根据威胁情报的类别,确定对应的执行策略;

6、基于执行策略触发预设威胁响应措施。

7、在本申请实施例中,威胁情报的类别为信誉情报,执行策略包括预警策略,根据威胁情报的类别,确定对应的执行策略,包括:

8、提取信誉情报中的第一关键字和第一情报信息,其中第一情报信息包括恶意情况、威胁类型标签、可信度、威胁程度以及有效期内容信息;

9、获取信誉情报对应的网络流量数据,并提取网络流量数据中的流量特征,其中,流量特征包括第一特征关键字;

10、在第一关键字与第一特征关键字匹配的情况下,基于信誉情报、第一关键字以及第一情报信息生成预警策略。

11、在本申请实施例中,威胁情报的类别为ioc情报,执行策略包括命令策略,根据威胁情报的类别,确定对应的执行策略,包括:

12、提取ioc情报中的第二关键字和第二情报信息,其中,第二情报信息包括威胁类型标签、威胁程度以及有效期内容信息;

13、获取ioc情报对应的网络流量数据,并提取网络流量数据中的流量特征,其中,流量特征包括第二特征关键字;

14、在第二关键字与第二特征关键字匹配的情况下,基于ioc情报、预设动作命令、第二关键字以及第二情报信息生成命令策略。

15、在本申请实施例中,威胁情报的类别为ioc情报、漏洞情报以及安全事件情报中的一者,执行策略包括知识策略,根据威胁情报的类别,确定对应的执行策略,包括:

16、在威胁情报的类别为ioc情报的情况下,提取ioc情报中的第二关键字;

17、基于第二关键字确定情报黑名单,并基于所有情报黑名单生成知识策略;或者,

18、在威胁情报的类别为漏洞情报的情况下,提取漏洞情报中的漏洞信息,以生成知识策略;或者,

19、在威胁情报的类别为安全事件情报的情况下,提取安全事件情报中的事件信息,以生成知识策略。

20、在本申请实施例中,执行策略包括预警策略、命令策略以及知识策略,基于执行策略触发预设威胁响应措施,包括:

21、在执行策略为预警策略的情况下,基于预警策略和第一预设周期触发预设威胁响应措施;或者,

22、在执行策略为命令策略的情况下,基于命令策略实时触发预设威胁响应措施;或者,

23、在执行策略为知识策略的情况下,基于知识策略和第二预设周期触发预设威胁响应措施,其中第二预设周期大于第一预设周期。

24、在本申请实施例中,基于执行策略触发预设威胁响应措施,包括:

25、基于预设的策略-网元映射关系和执行策略确定目标安全网元;

26、控制目标安全网元基于执行策略执行预设威胁响应措施。

27、在本申请实施例中,基于执行策略触发预设威胁响应措施的步骤之后,还包括:

28、获取并记录预设威胁响应措施的响应结果。

29、本发明第二方面提供了一种威胁响应装置,包括:

30、情报获取模块,用于获取威胁情报,其中,威胁情报包括情报类型标注;

31、类别确定模块,用于基于威胁情报的情报类型标注,确定威胁情报的类别;

32、策略确定模块,用于根据威胁情报的类别,确定对应的执行策略;

33、策略响应模块,用于基于执行策略触发预设威胁响应措施。

34、本发明第三方面提供了一种计算机设备,包括:存储器、处理器及存储在存储器上并可在处理器上运行的程序,程序被配置为实现如上述实施例所述的威胁响应方法的步骤。

35、本发明第四方面提供了一种机器可读存储介质,该机器可读存储介质上存储有指令,该指令用于使得机器执行如上述实施例所述的威胁响应方法。

36、通过上述技术方案,通过获取威胁情报,其中,威胁情报包括情报类型标注,基于威胁情报的情报类型标注,确定威胁情报的类别。对威胁情报进行类别划分,以为后续对威胁情报的针对性响应提供参考依据。进一步地,根据威胁情报的类别,确定对应的执行策略,基于执行策略触发预设威胁响应措施,充分发挥威胁情报在不同业务场景中的应用效果,依托情报数据能力提升了云环境威胁感知能力和威胁防护响应能力。

37、本申请实施例的其它特征和优点将在随后的具体实施方式部分予以详细说明。

技术特征:

1.一种威胁响应方法,其特征在于,包括:

2.根据权利要求1所述的威胁响应方法,其特征在于,所述威胁情报的类别为信誉情报,所述执行策略包括预警策略,所述根据所述威胁情报的类别,确定对应的执行策略,包括:

3.根据权利要求1所述的威胁响应方法,其特征在于,所述威胁情报的类别为失陷指标ioc情报,所述执行策略包括命令策略,所述根据所述威胁情报的类别,确定对应的执行策略,包括:

4.根据权利要求1所述的威胁响应方法,其特征在于,所述威胁情报的类别为ioc情报、漏洞情报以及安全事件情报中的一者,所述执行策略包括知识策略,所述根据所述威胁情报的类别,确定对应的执行策略,包括:

5.根据权利要求1所述的威胁响应方法,其特征在于,所述执行策略包括预警策略、命令策略以及知识策略,所述基于所述执行策略触发预设威胁响应措施,包括:

6.根据权利要求1所述的威胁响应方法,其特征在于,所述基于所述执行策略触发预设威胁响应措施,包括:

7.根据权利要求1所述的威胁响应方法,其特征在于,所述基于所述执行策略触发预设威胁响应措施的步骤之后,还包括:

8.一种威胁响应装置,其特征在于,包括:

9.一种计算机设备,其特征在于,所述计算机设备包括:存储器、处理器及存储在所述存储器上并可在所述处理器上运行的程序,所述程序被配置为实现如权利要求1至7中任一项所述的威胁响应方法的步骤。

10.一种机器可读存储介质,其特征在于,该机器可读存储介质上存储有指令,该指令用于使得机器执行根据权利要求1至7中任一项所述的威胁响应方法。

技术总结

本申请公开了一种威胁响应方法、装置、计算机设备及机器可读存储介质,属于网络安全技术领域。方法包括:通过获取威胁情报,其中,威胁情报包括情报类型标注,基于威胁情报的情报类型标注,确定威胁情报的类别。对威胁情报进行类别划分,以为后续对威胁情报的针对性响应提供参考依据。进一步地,根据威胁情报的类别,确定对应的执行策略,基于执行策略触发预设威胁响应措施,充分发挥威胁情报在不同业务场景中的应用效果,依托情报数据能力提升了云环境威胁感知能力和威胁防护响应能力。

技术研发人员:冯鹏举,肖国颖

受保护的技术使用者:北京天融信网络安全技术有限公司

技术研发日:

技术公布日:2024/3/17

- 还没有人留言评论。精彩留言会获得点赞!