基于行为特征分析的网络攻击检测及溯源方法

本发明属于网络安全与攻击的检测与溯源,具体涉及一种基于行为特征分析的网络攻击检测及溯源方法。

背景技术:

1、目前,溯源技术是指对某个事物以及与其关联事物的属性、状态及所经历的活动过程进行记录和查询的技术。是现代社会不可或缺的关键技术之一,被广泛应用于网络安全、电子商务、医疗等领域,溯源技术的防伪性和隐私保护性可以保证溯源信息难以复制和被修改,防止虚假信息,保证信息安全。如今,网络攻击层出不穷,一般性的网络攻击类型有利用型、信息收集型、拒绝服务型和假消息型,在网络大数据背景下,这些攻击手段的混杂使得攻击检测和溯源变得极为困难。与隐蔽程度更高、组织更专业的apt攻击相比,一些常见的网络攻击,如恶意扫描、拒绝服务攻击、web站点入侵渗透等,具有较为显著的攻击特征,反复的攻击模式,同时在一般性的网络攻击中,还存在着许多安全问题,例如信息泄漏、服务中断、网络篡改、系统损坏等危害。因此,提出一种新的网络攻击检测及溯源方法以解决现有方法的鲁棒性和可泛化能力差的问题是十分必要的。

技术实现思路

1、本发明的目的是为解决现有网络攻击检测及溯源方法的鲁棒性和可泛化能力差的问题,而提出的一种基于行为特征分析的网络攻击检测及溯源方法。

2、本发明为解决上述技术问题所采取的技术方案是:

3、基于本发明的一个方面,一种基于行为特征分析的网络攻击检测及溯源方法,所述方法具体包括以下步骤:

4、步骤一、收集各类已知攻击的关键词和正则规则,基于收集的关键词和正则规则构建特征库;

5、从连续l个时刻采集的各条待检测网络流量数据中分别提取待检测数据包,根据待检测数据包和构建的特征库进行静态攻击检测;

6、步骤二、采集已知不存在攻击时的网络流量数据以及已知存在攻击时的网络流量数据,再对采集的网络流量数据进行特征提取;

7、步骤三、利用步骤二中采集的网络流量数据和提取的特征对特征提取模型进行训练;训练的具体过程为:

8、将采集的网络流量数据作为特征提取模型的输入,根据特征提取模型的输出与步骤二提取的特征计算重构损失函数值,直至总重构损失函数值不再减小时停止训练,获得训练好的特征提取模型;

9、步骤四、将各条待检测网络流量数据输入训练好的特征提取模型,通过训练好的特征提取模型分别提取每条待检测网络流量数据的特征;

10、再将提取的特征分别输入分类模型,对于某条待检测网络流量数据,若分类模型输出该条待检测网络流量数据存在攻击的概率大于设定的阈值,则该条待检测网络流量数据存在攻击,并利用该条待检测网络流量数据的关键词和正则规则更新特征库;

11、同理,对各条待检测网络流量数据分别进行处理后,再执行步骤五;

12、步骤五、根据步骤一和步骤四得到的存在攻击的全部网络流量数据,通过关联分析确定攻击链路,将属于同一攻击链路上的攻击连接成一个攻击;

13、再分别对连接成的每个攻击执行步骤六;

14、步骤六、使用层次化分析法分别获得连接成的每个攻击的属性,再根据攻击属性从全流量网络数据中查找对应攻击流量源ip地址,完成对攻击的溯源。

15、基于本发明的另一个方面,一种基于行为特征分析的网络攻击检测及溯源方法,所述方法具体包括以下步骤:

16、步骤一、收集各类已知攻击的关键词和正则规则,基于收集的关键词和正则规则构建特征库;

17、从连续l个时刻采集的各条待检测网络流量数据中分别提取待检测数据包,根据待检测数据包和构建的特征库进行静态攻击检测;

18、若检测结果为各条待检测网络流量数据中均不存在攻击,则结束整个流程;

19、若检测结果中包含了不确定是否存在攻击的网络流量数据,则执行步骤二;

20、若检测结果中仅包含了存在攻击的网络流量数据和不存在攻击的网络流量数据,则直接执行步骤五;

21、步骤二、采集已知不存在攻击时的网络流量数据以及已知存在攻击时的网络流量数据,再对采集的网络流量数据进行特征提取;

22、步骤三、利用步骤二中采集的网络流量数据和提取的特征对特征提取模型进行训练;训练的具体过程为:

23、将采集的网络流量数据作为特征提取模型的输入,根据特征提取模型的输出与步骤二提取的特征计算重构损失函数值,直至总重构损失函数值不再减小时停止训练,获得训练好的特征提取模型;

24、步骤四、将不确定是否存在攻击的待检测网络流量数据输入训练好的特征提取模型,通过训练好的特征提取模型分别提取每条不确定是否存在攻击的待检测网络流量数据的特征;

25、再将提取的特征分别输入分类模型,对于某条不确定是否存在攻击的待检测网络流量数据,若分类模型输出该条待检测网络流量数据存在攻击的概率大于设定的阈值,则该条待检测网络流量数据存在攻击,并利用该条待检测网络流量数据的关键词和正则规则更新特征库;

26、同理,对各条不确定是否存在攻击的待检测网络流量数据分别进行处理后,再执行步骤五;

27、步骤五、根据步骤一和步骤四得到的存在攻击的全部网络流量数据,通过关联分析确定攻击链路,将属于同一攻击链路上的攻击连接成一个攻击;

28、再分别对连接成的每个攻击执行步骤六;

29、步骤六、使用层次化分析法分别获得连接成的每个攻击的属性,再根据攻击属性从全流量网络数据中查找对应攻击流量源ip地址,完成对攻击的溯源。

30、本发明的有益效果是:

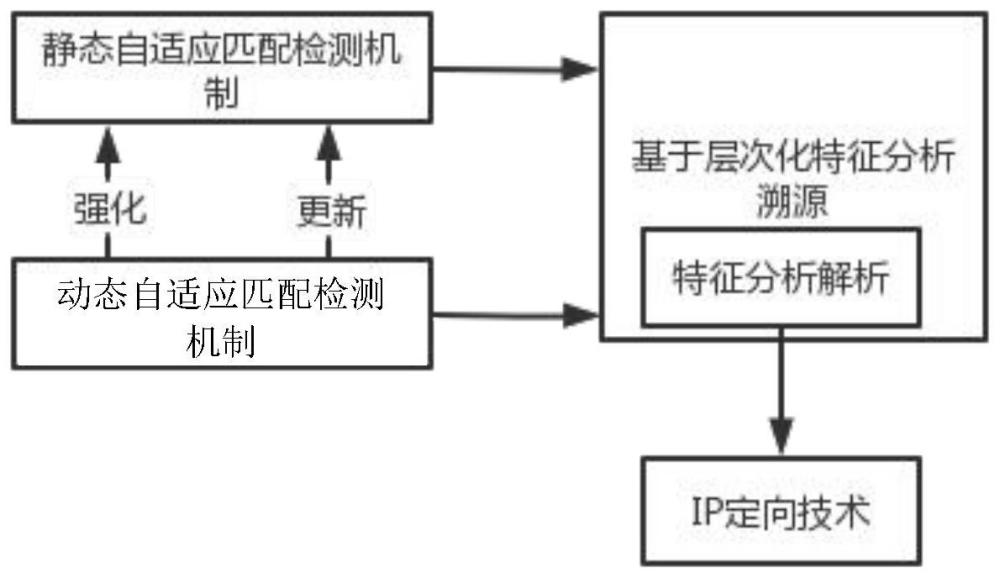

31、本发明在攻击检测方面结合采用了静态检测与基于行为建模的动态检测,静态检测方法通过关键词和正则表达式匹配已知攻击特征实现轻量化检测,动态检测方法通过自动建模和可检测未知攻击,两种方法相互补充,再采用kill chain分析对两种方法的检测结果进行关联,提高检测全面性。在攻击溯源方面构建了基于“目标-准则-指标”三层模型的层次化特征分析方法,目标层对应攻击影响,准则层对应攻击源活跃性、破坏性、目的性特征,指标层给出量化分析指标,三层模型充分融合定性与定量特征,进行层次化攻击溯源。本发明方法具有极强的泛化能力,提高了网络攻击检测及溯源方法的鲁棒性。

32、本发明方法实现了对已知和未知一般网络攻击的检测,检测率达到95%以上;攻击溯源精确度相对于单一静态方法提高60%;构建的层次化模型直观展示攻击者特征,便于关联分析;针对具体攻击类型如web shell,能完整还原攻击历程。本发明充分利用动静态技术优势,设计了高效检测与溯源方法,可有效应对日益复杂的网络攻击,为网络空间提供持续的安全保障,具有重要的实际应用价值。

技术特征:

1.基于行为特征分析的网络攻击检测及溯源方法,其特征在于,所述方法具体包括以下步骤:

2.根据权利要求1所述的基于行为特征分析的网络攻击检测及溯源方法,其特征在于,所述根据待检测数据包和构建的特征库进行静态攻击检测;具体为:

3.根据权利要求2所述的基于行为特征分析的网络攻击检测及溯源方法,其特征在于,所述特征提取模型中包括输入层、编码层、解码层和输出层;

4.根据权利要求3所述的基于行为特征分析的网络攻击检测及溯源方法,其特征在于,所述步骤六的具体过程为:

5.基于行为特征分析的网络攻击检测及溯源方法,其特征在于,所述方法具体包括以下步骤:

6.根据权利要求5所述的基于行为特征分析的网络攻击检测及溯源方法,其特征在于,所述关键词包括攻击payload中的字符串和函数调用;所述正则规则包括表示危险操作的正则表达式。

7.根据权利要求6所述的基于行为特征分析的网络攻击检测及溯源方法,其特征在于,所述根据待检测数据包和构建的特征库进行静态攻击检测;具体为:

8.根据权利要求7所述的基于行为特征分析的网络攻击检测及溯源方法,其特征在于,所述待检测网络流量数据为加密的流量时,对待检测网络流量数据解密后再进行字符串匹配或将待检测网络流量数据直接作为二进制数据来进行字符串匹配。

9.根据权利要求8所述的基于行为特征分析的网络攻击检测及溯源方法,其特征在于,所述特征提取模型中包括输入层、编码层、解码层和输出层;

10.根据权利要求9所述的基于行为特征分析的网络攻击检测及溯源方法,其特征在于,所述步骤六的具体过程为:

技术总结

基于行为特征分析的网络攻击检测及溯源方法,它属于网络安全与攻击的检测与溯源技术领域。本发明解决了现有网络攻击检测及溯源方法的鲁棒性和可泛化能力差的问题。本发明方法为:步骤一、基于关键词和正则规则的静态攻击检测;步骤二、特征提取模型训练集构建;步骤三、网络流量数据的特征提取;步骤四、基于特征提取结果的动态攻击检测;步骤五、对检测到的攻击的关联分析,确定攻击链路;步骤六、基于层次化分析法的攻击溯源。本发明方法可以应用于对网络攻击进行检测与溯源。

技术研发人员:庄园,郭春雨,樊泽楷,孙建国,付小晶

受保护的技术使用者:烟台哈尔滨工程大学研究院

技术研发日:

技术公布日:2024/3/31

- 还没有人留言评论。精彩留言会获得点赞!