钓鱼网站的反制方法、装置、电子设备及存储介质

本公开涉及电子计算机及互联网,尤其涉及一种钓鱼网站的反制方法、装置、电子设备及存储介质。

背景技术:

1、本部分旨在为权利要求书中陈述的本公开的实施方式提供背景或上下文。此处的描述不因为包括在本部分中就承认是现有技术。

2、钓鱼攻击是网络安全领域常见的攻击方式之一,通过伪装成信任实体的通讯来诱使目标用户透露敏感信息如用户名、密码和信用卡详情。随着网络技术的发展,钓鱼攻击手法也不断升级,变得越来越难以识别和防范。钓鱼攻击通常涉及多个步骤和多个网络节点,这为溯源和防范带来了很大的困难。

3、为了对付钓鱼攻击,其中蜜罐技术是一种有效的方法。蜜罐技术通过创建似是而非的虚假系统或网络服务,吸引并诱导攻击者暴露其攻击手法和源头。然而,传统的蜜罐系统通常局限于特定的网络环境和攻击类型,缺乏针对钓鱼攻击的专项设计,同时也缺乏有效的溯源机制,难以为安全人员提供钓鱼攻击的全面和准确信息。

技术实现思路

1、有鉴于此,本公开的目的在于提出一种钓鱼网站的反制方法、装置、电子设备及存储介质,至少在一定程度上解决相关技术中的技术问题之一。

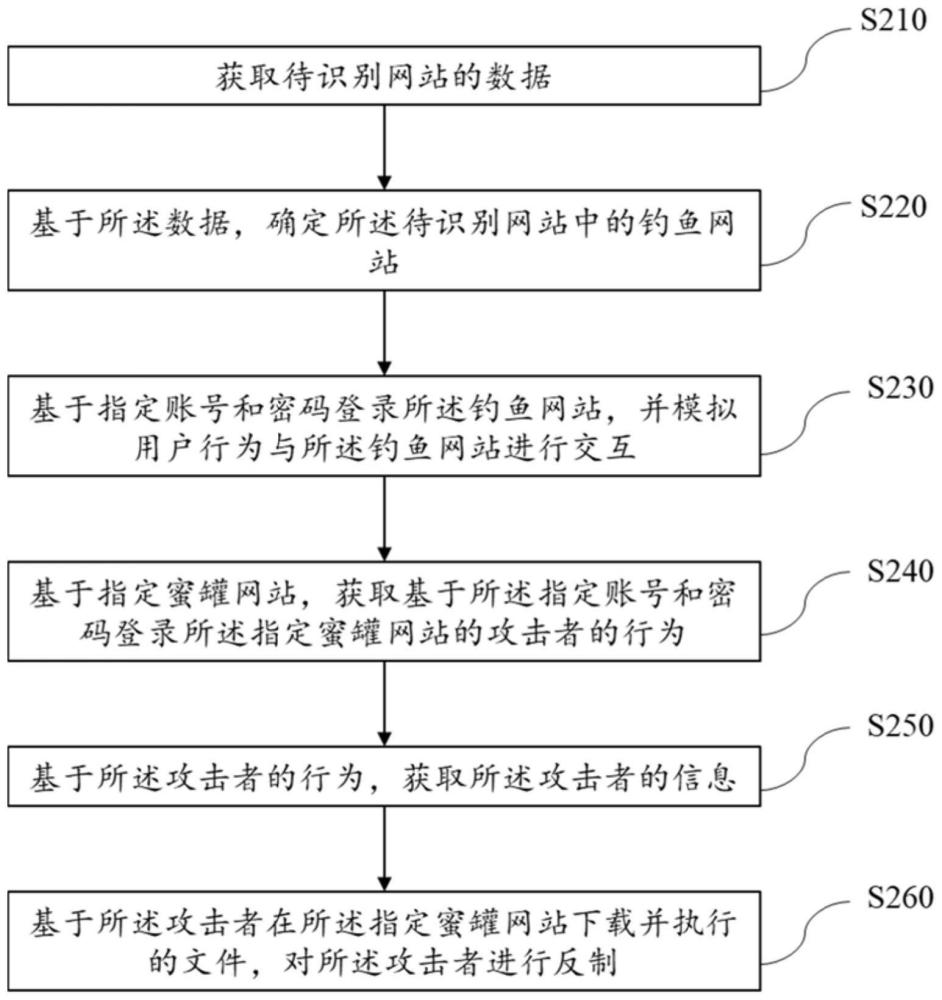

2、基于上述目的,本公开示例性实施例第一方面提供了一种钓鱼网站的反制方法,包括:

3、获取待识别网站的数据;

4、基于所述数据,确定所述待识别网站中的钓鱼网站;

5、基于指定账号和密码登录所述钓鱼网站,并模拟用户行为与所述钓鱼网站进行交互;

6、基于指定蜜罐网站,获取基于所述指定账号和密码登录所述指定蜜罐网站的攻击者的行为;

7、基于所述攻击者的行为,获取所述攻击者的信息;

8、基于所述攻击者在所述指定蜜罐网站下载并执行的文件,对所述攻击者进行反制。

9、基于同一发明构思,本公开示例性实施例第二方面提供了一种钓鱼网站的反制装置,包括:

10、网站数据获取模块,被配置为获取待识别网站的数据;

11、钓鱼网站识别模块,被配置为基于所述数据,确定所述待识别网站中的钓鱼网站;

12、钓鱼网站交互模块,被配置为基于指定账号和密码登录所述钓鱼网站,并模拟用户行为与所述钓鱼网站进行交互;

13、攻击者行为获取模块,被配置为基于指定蜜罐网站,获取基于所述指定账号和密码登录所述指定蜜罐网站的攻击者的行为;

14、攻击者信息获取模块,被配置为基于所述攻击者的行为,获取所述攻击者的信息;

15、反制模块,被配置为基于所述攻击者在所述指定蜜罐网站下载并执行的文件,对所述攻击者进行反制。

16、基于同一发明构思,本公开示例性实施例第三方面提供了一种电子设备,包括存储器、处理器及存储在存储器上并可在处理器上运行的计算机程序,所述处理器执行所述程序时实现如第一方面所述的方法。

17、基于同一发明构思,本公开示例性实施例第四方面提供了一种非暂态计算机可读存储介质,所述非暂态计算机可读存储介质存储计算机指令,所述计算机指令用于使计算机执行如第一方面所述的方法。

18、从上面所述可以看出,本公开实施例提供的钓鱼网站的反制方法、装置、电子设备及存储介质,该方法包括:获取待识别网站的数据;基于所述数据,确定所述待识别网站中的钓鱼网站;基于指定账号和密码登录所述钓鱼网站,并模拟用户行为与所述钓鱼网站进行交互;基于指定蜜罐网站,获取基于所述指定账号和密码登录所述指定蜜罐网站的攻击者的行为;基于所述攻击者的行为,获取所述攻击者的信息;基于所述攻击者在所述指定蜜罐网站下载并执行的文件,对所述攻击者进行反制。通过本公开,可以识别钓鱼网站并进行反制。

技术特征:

1.一种钓鱼网站的反制方法,其特征在于,包括:

2.根据权利要求1所述的方法,其特征在于,所述获取待识别网站的数据,包括:

3.根据权利要求1所述的方法,其特征在于,所述基于所述数据,确定所述待识别网站中的钓鱼网站,包括:

4.根据权利要求1所述的方法,其特征在于,所述基于指定账号和密码登录所述钓鱼网站,并模拟用户行为与所述钓鱼网站进行交互,包括:

5.根据权利要求1所述的方法,其特征在于,所述指定蜜罐网站的构建方式,包括:

6.根据权利要求1所述的方法,其特征在于,所述攻击者的信息,包括以下至少一种:

7.根据权利要求1所述的方法,其特征在于,所述基于所述攻击者在所述指定蜜罐网站下载并执行的文件,对所述攻击者进行反制,包括:

8.一种钓鱼网站的反制装置,其特征在于,包括:

9.一种电子设备,其特征在于,包括存储器、处理器及存储在存储器上并可在处理器上运行的计算机程序,所述处理器执行所述程序时实现如权利要求1至7任意一项所述的方法。

10.一种非暂态计算机可读存储介质,其特征在于,所述非暂态计算机可读存储介质存储计算机指令,所述计算机指令用于使计算机执行权利要求1至7任一所述方法。

技术总结

本公开提供一种钓鱼网站的反制方法、装置、电子设备及存储介质,该方法包括:获取待识别网站的数据;基于所述数据,确定所述待识别网站中的钓鱼网站;基于指定账号和密码登录所述钓鱼网站,并模拟用户行为与所述钓鱼网站进行交互;基于指定蜜罐网站,获取基于所述指定账号和密码登录所述指定蜜罐网站的攻击者的行为;基于所述攻击者的行为,获取所述攻击者的信息;基于所述攻击者在所述指定蜜罐网站下载并执行的文件,对所述攻击者进行反制。通过本公开,可以识别钓鱼网站并进行反制。

技术研发人员:徐国胜,王晨宇,于汶飞,徐国爱

受保护的技术使用者:北京邮电大学

技术研发日:

技术公布日:2024/4/24

- 还没有人留言评论。精彩留言会获得点赞!