一种通过漏洞传播的恶意样本的捕获方法与流程

本发明涉及计算机,特别是一种通过漏洞传播的恶意样本的捕获方法。

背景技术:

1、随着互联网的普及和数字化生活的发展,网络安全威胁日益增多。恶意软件和病毒等恶意样本的传播已经成为网络安全领域的严重问题。黑客和恶意攻击者不断寻找新的方法来利用系统和应用程序中的漏洞,以便植入恶意软件并对受害者造成损害。

2、目前主要的捕获恶意样本的方法是部署蜜罐吸引黑客投放恶意样本,然而这种方法一是需要捕获的样本数量取决于部署的蜜罐的数量,效率低且成本高;二是蜜罐容易被攻击者识破从而放弃继续攻击进而很难捕获到恶意样本;三是蜜罐系统本身如果存在漏洞的话就容易遭受损害。

3、其中,蜜罐可以是软件、硬件设备或网络资源,它们故意暴露于互联网上,与真实系统或网络相隔离,不包含真实的敏感数据。攻击者被吸引到这些蜜罐后,他们会尝试攻击或入侵,而蜜罐则记录并监视攻击的活动。

4、因此,需要一种安全可靠且高效的方法来捕获恶意样本。

技术实现思路

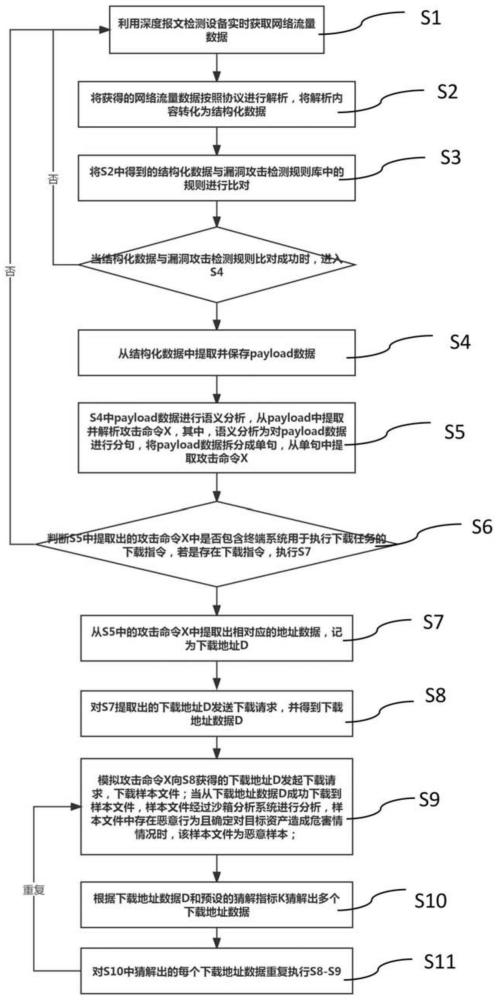

1、本发明的目的是为了解决上述问题,设计了一种通过漏洞传播的恶意样本的捕获方法,该方法用于借助漏洞传播捕获黑客投放的恶意样本,该方法包括:

2、s1、利用深度报文检测设备实时获取网络流量数据;

3、s2、将获得的网络流量数据按照协议进行解析,将解析内容转化为结构化数据;

4、s3、将s2中得到的结构化数据与漏洞攻击检测规则库中的规则进行比对;

5、当结构化数据与漏洞攻击检测规则比对成功时,进入s4;

6、当结构化数据与漏洞攻击检测规则比对失败时,返回s1;

7、s4、从结构化数据中提取并保存payload数据;

8、s5、s4中payload数据进行语义分析,从payload中提取并解析攻击命令x,其中,语义分析为对payload数据进行分句,将payload数据拆分成单句,从单句中提取攻击命令x;

9、s6、判断s5中提取出的攻击命令x中是否包含终端系统用于执行下载任务的下载指令,若是存在下载指令,执行s7;

10、反之,则返回s1;

11、s7、从s5中的攻击命令x中提取出相对应的地址数据,记为下载地址d;

12、s8、对s7提取出的下载地址d发送下载请求,并得到下载地址数据d;

13、s9、模拟攻击命令x向s8获得的下载地址d发起下载请求,下载样本文件;

14、当从下载地址数据d成功下载到样本文件,样本文件经过沙箱分析系统进行分析,样本文件中存在恶意行为且确定对目标资产造成危害情情况时,该样本文件为恶意样本;

15、s10、根据下载地址数据d和预设的猜解指标k猜解出多个下载地址数据;

16、s11、对s10中猜解出的每个下载地址数据重复执行s8-s9。

17、进一步的,其中s2中:

18、所述网络流量数据至少包括http、ftp、udp、tcp协议数据;

19、若为http协议数据,则提取并记录uri、http头、http头参数、http请求和响应数据;

20、若为ftp、udp、tcp协议数据,则记录传输的payload数据,数据以结构化形式存储;

21、结构化数据可以为json格式数据,不做强制约束;结构化数据以键值对的形式存储。

22、进一步的,其中s3中:

23、漏洞攻击检测规则库由包含漏洞攻击检测的指纹数据组成,其中指纹数据包括字符串特征匹配数据、正则模式匹配数据和十六进制匹配数据。

24、进一步的,其中s3中还包括:

25、规则若为漏洞攻击字符串规则和/或漏洞攻击十六进制数据规则,当满足结构化数据中指定位置,指定大小处包含规则中的字符串或十六进制数据时,判定为匹配成功,所述指定位置、指定大小由漏洞攻击规则指定;

26、规则若为正则模式规则,即当结构化数据满足正则规则时,判定匹配成功。

27、进一步的,其中s4中:

28、所述payload数据为由漏洞攻击检测规则库指定,将s2中格式化数据中匹配到漏洞攻击检测规则特征的位置向前和向后截取指定大小的数据并经过base64编码,其中截取指定大小由规则指定。

29、进一步的,其中s5中:所述攻击命令x包括在终端系统上用于执行下载任务的下载指令,攻击命令x至少为downloadfile,certutil、bitsadmin、powershell、hta、wget、curl或ftp的一种指令。

30、进一步的,其中s7中:所述下载地址d至少为http协议、ftp协议、scp协议的一种地址数据。

31、进一步的,其中s10还包括:

32、s1001、获取下载地址服务器目录,遍历下载地址服务器路径,获取多个下载地址数据,多个下载地址数据形成预设的猜解指标k;

33、s1002、提取下载地址d的指纹信息,通过主动探测的方式在现网进行扫描,获取拥有相同指纹的下载地址。

34、利用本发明的技术方案制作的一种通过漏洞传播的恶意样本的捕获方法,达到的有益效果:

35、在于高效的捕获借助漏洞传播的恶意样本,这种方法一是只需要监测进出口流量,成本低;二是可以在waf、ids设备检测漏洞攻击的同时捕获恶意样本,提升了产品的功能;三是不需要运行恶意样本,大大提高了安全性。

技术特征:

1.一种通过漏洞传播的恶意样本的捕获方法,其特征在于,该方法用于借助漏洞传播捕获黑客投放的恶意样本,该方法包括:

2.根据权利要求1所述的一种通过漏洞传播的恶意样本的捕获方法,其特征在于,其中s2中:

3.根据权利要求1所述的一种通过漏洞传播的恶意样本的捕获方法,其特征在于,其中s3中:

4.根据权利要求1所述的一种通过漏洞传播的恶意样本的捕获方法,其特征在于,其中s3中还包括:

5.根据权利要求1所述的一种通过漏洞传播的恶意样本的捕获方法,其特征在于,其中s4中:

6.根据权利要求1所述的一种通过漏洞传播的恶意样本的捕获方法,其特征在于,其中s5中:所述攻击命令x包括在终端系统上用于执行下载任务的下载指令,攻击命令x至少为downloadfile,certutil、bitsadmin、powershell、hta、wget、curl或ftp的一种指令。

7.根据权利要求1所述的一种通过漏洞传播的恶意样本的捕获方法,其特征在于,其中s7中:所述下载地址d至少为http协议、ftp协议、scp协议的一种地址数据。

8.根据权利要求1所述的一种通过漏洞传播的恶意样本的捕获方法,其特征在于,其中s10还包括:

技术总结

本发明公开了一种通过漏洞传播的恶意样本的捕获方法,在于高效的捕获借助漏洞传播的恶意样本,这种方法一是只需要监测进出口流量,成本低;二是可以在waf、i ds设备检测漏洞攻击的同时捕获恶意样本,提升了产品的功能;三是不需要运行恶意样本,大大提高了安全性。

技术研发人员:王永康,李现强,肖梅,魏强

受保护的技术使用者:北京浩瀚深度信息技术股份有限公司

技术研发日:

技术公布日:2024/4/24

- 还没有人留言评论。精彩留言会获得点赞!