用于实施数据中心中的有效载荷安全性策略的证明服务的制作方法

背景技术:

1、计算、存储装置和网络资源越来越多地经由公共云、私有云或两者的混合而被访问。公共云包括全球网络的服务器,这些服务器执行各种功能,包括存储和管理数据、运行应用以及递送内容或服务,诸如流式视频、电子邮件、办公软件或社交媒体。服务器和其他组件可能位于世界各地的数据中心。虽然公共云通过互联网向公众提供服务,但企业可能会使用私有云或混合云。私有云和混合云还包括位于数据中心中的服务器的网络。

2、云系统的用户通常可以直接访问平台硬件以及平台上运行的操作系统和其他应用。此外,云系统越来越多地并入fpga、gpu和其他通过高速总线与主机cpu互连的soc。这进一步增加了恶意黑客经由其破坏硬件平台的安全性的攻击面。此外,数据中心包括附加设备,诸如功率供应单元控制器、机架控制器等,这些设备也容易受到恶意黑客攻击。因此,需要用于确保硬件平台安全性的系统和方法,包括确保部署在云中的任何有效载荷的安全性,诸如与平台硬件相关联的任何固件更新或安装。

技术实现思路

1、在一个示例中,本公开涉及一种方法,包括:向证明服务发送伪影,该伪影包括据称与对应于设备的信任根系统相关联的至少一个伪影,其中该至少一个伪影包括涉及数据中心中的有效载荷安全性的至少一个策略属性。该方法还可以包括证明服务确定至少一个策略属性是否可接受。

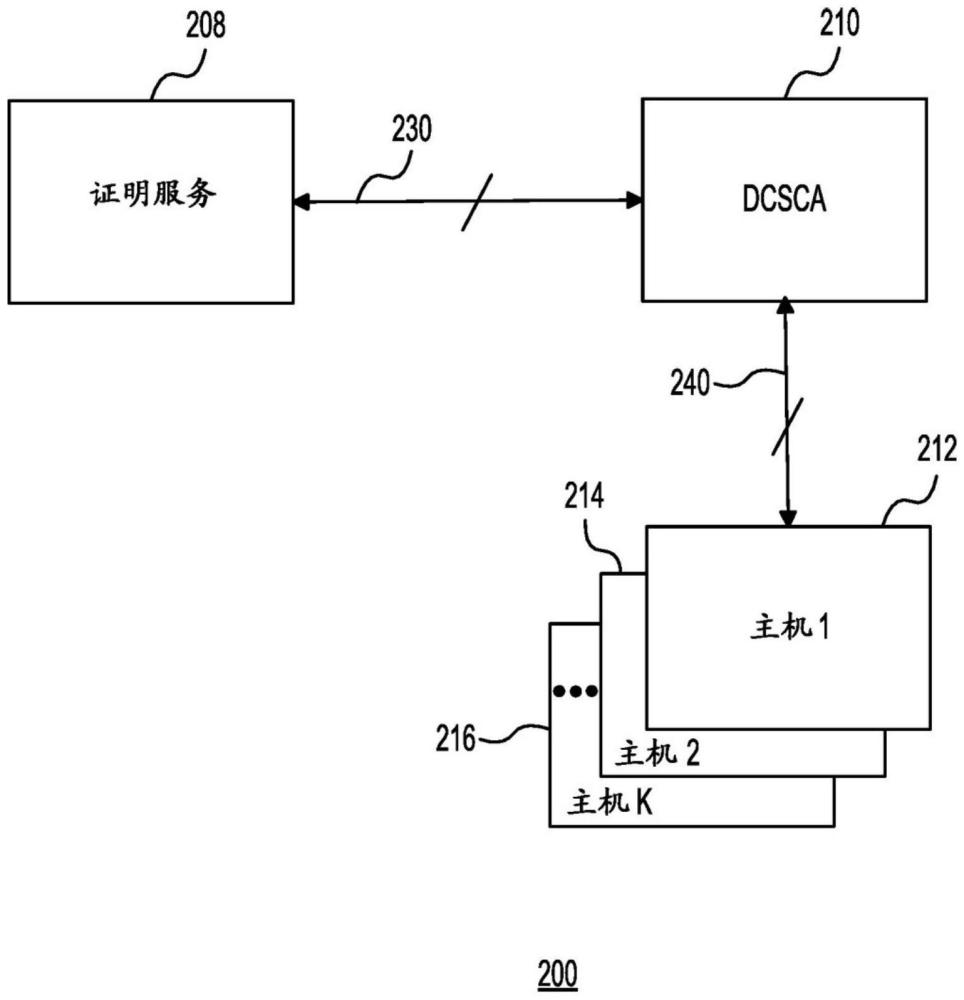

2、在另一示例中,本公开涉及一种方法,包括:证明客户端向证书授予机构发送伪影,该伪影包括据称与对应于主机的信任根系统相关联的至少一个伪影,其中至少一个伪影包括涉及数据中心中的有效载荷安全性的至少一个策略属性。该方法还可以包括证书授予机构:(1)从至少一个伪影提取证明数据,(2)与证明服务交互,以确定至少一个策略属性是否可接受,以及(3)如果确定步骤的结果认为至少一个策略属性不可接受,则拒绝向主机的机器证书。

3、在又一示例中,本公开涉及一种系统,包括:证明服务以及证明客户端。证明客户端可以被配置为向证明服务发送伪影,该伪影包括据称与对应于设备的信任根系统相关联的至少一个伪影,其中至少一个伪影包括涉及数据中心中的有效载荷安全性的至少一个策略属性。证明服务可以被配置为确定至少一个策略属性是否可接受。

4、提供本

技术实现要素:

,以便以简化的形式介绍将在下面的具体实施方式中进一步描述的一些概念。本发明内容不旨在标识所要求保护的主题的关键特征或必要特征,也不旨在用于限制所要求保护的主题的范围。

技术特征:

1.一种方法,包括:

2.根据权利要求1所述的方法,其中所述第一组节点包括第一节点簇或第一类型节点,并且所述第二组节点包括不同于所述第一节点簇的第二节点簇,或者不同于所述第一类型节点的第二类型节点。

3.根据权利要求1所述的方法,其中所述第一策略要求与所述第一组节点中的相应节点相关联的信任根(rot)系统的存在,并且其中针对所述第一策略验证所述第一组量度日志包括至少确定所述第一组量度日志是否包括与所述rot系统相关的量度。

4.根据权利要求3所述的方法,其中在向与所述数据中心相关联的所述证书授予机构发送包括所述第一加密机器证书的所述第一加密包之前,将所述第一加密包密封到所述rot系统。

5.根据权利要求1所述的方法,其中所述第二策略不要求与所述第二组节点中的相应节点相关联的信任根(rot)系统的存在。

6.根据权利要求1所述的方法,还包括第一证明客户端向与所述数据中心相关联的证明服务发送所述第一组量度日志,以及第二证明客户端向所述证明服务发送所述第二组量度日志。

7.根据权利要求6所述的方法,还包括所述第一证明客户端解密所述第一加密包,以及所述第二证明客户端解密所述第二加密包。

8.一种方法,包括:

9.根据权利要求8所述的方法,其中所述第一节点包括第一类型处理器,所述第二节点包括不同于所述第一类型处理器的第二类型处理器。

10.根据权利要求8所述的方法,其中所述第一策略要求与所述第一节点相关联的信任根(rot)系统的存在,并且其中针对所述第一策略验证所述第一组量度日志包括至少确定所述第一组量度日志是否包括与所述rot系统相关的量度。

11.根据权利要求10所述的方法,其中在向与所述数据中心相关联的所述证书授予机构发送包括所述第一加密机器证书的所述第一加密包之前,将所述第一加密包密封到所述rot系统。

12.根据权利要求8所述的方法,其中所述第二策略不要求与所述第二节点相关联的信任根(rot)系统的存在。

13.根据权利要求8所述的方法,还包括第一证明客户端向所述证明服务发送所述第一组量度日志,以及第二证明客户端向所述证明服务发送所述第二组量度日志。

14.根据权利要求13所述的方法,还包括所述第一证明客户端解密所述第一加密包,以及所述第二证明客户端解密所述第二加密包。

15.一种系统,包括:

16.根据权利要求15所述的系统,其中所述第一节点簇包括第一类型节点,以及所述第二节点簇包括不同于所述第一类型节点的第二类型节点。

17.根据权利要求15所述的系统,其中所述第一策略要求与所述第一节点簇中的相应节点相关联的信任根(rot)系统的存在。

18.根据权利要求15所述的方法,其中所述第二策略不要求与所述第二节点簇中的相应节点相关联的信任根(rot)系统的存在。

19.根据权利要求15所述的系统,其中所述第一组量度日志由第一证明客户端发送,并且其中所述第二组量度日志由第二证明客户端发送。

20.根据权利要求19所述的系统,其中所述第一证明客户端被配置为解密所述第一加密包,并且所述第二证明客户端被设置为解密所述第二加密包。

技术总结

提供了用于与用于实施数据中心中的有效载荷安全性策略的证明服务相关联的系统和方法。示例方法包括向证明服务发送伪影,伪影包括据称与对应于设备的信任根系统相关联的至少一个伪影,其中至少一个伪影包括涉及数据中心中的有效载荷安全性的至少一个策略属性。该方法还包括证明服务确定至少一个策略属性是否可接受。

技术研发人员:B·D·凯利

受保护的技术使用者:微软技术许可有限责任公司

技术研发日:

技术公布日:2024/4/29

- 还没有人留言评论。精彩留言会获得点赞!