一种切入式数据加密传输解密接受的方法与流程

[0001]

本发明属于信息处理技术领域,尤其涉及一种切入式数据加密传输解密接受的方法。

背景技术:

[0002]

切入式数据库的名称来自其独特的运行模式,这种数据库嵌入到了应用程序进程中,消除了与客户机服务器配置相关的开销,切入式数据库实际上是轻量级的,在运行时,它们需要较少的内存,它们是使用精简代码编写的,对于切入式设备,其速度更快,效果更理想。

[0003]

加密:对明文进行翻译,使用不同的算法对明文以代码形式实施加密,该过程的逆过程称为解密,即将该编码信息转化为明文的过程,现有技术存在的问题是:切入式数据加密传输解密接受的方法无法对加密文件进行二层加密,同时不具备自主报警的功能,因此盗用者或其他人员可对其进行解密尝试,降低了用户信息传输的安全性。

技术实现要素:

[0004]

针对现有技术存在的问题,本发明提供了一种切入式数据加密传输解密接受的方法,具备可对数据进行二层加密并可以自主报警的优点,解决了现有的切入式数据加密传输解密接受的方法无法对加密文件进行二层加密,同时不具备自主报警的功能,因此盗用者或其他人员可对其进行解密尝试,降低了用户信息传输的安全性的问题。

[0005]

本发明是这样实现的,一种切入式数据加密传输解密接受的方法,包括以下组成部分:接收网络并获取原始数据、数据加密模块、无线终端设备、接收加密数据和数据解密模块。

[0006]

作为本发明优选的,所述数据加密模块步骤包括:等待用户设定密码;重复确认密码;重复确认密码是否正确;重复确认密码不正确回到用户设定密码界面;重复确认密码正确进入二层指纹密码设定;用户设定二层指纹密码,对用户指纹进行采集,采集成功,后台数据库整合数据得到数据密码,采集失败回到指纹采集界面重新进行采集。

[0007]

作为本发明优选的,所述数据解密模块步骤包括:指纹采集设备,对用户指纹进行采集,并与数据库中指纹数据进行对比,对比一致将进入解锁密码输入界面,用户输入密码并对输入的密码进行对比,对比一致将获取加密数据对应的明文数据,解锁密码对应不正确将回到解锁密码输入界面,解锁密码三次对比错误将会触发报警模块进行报警;指纹对比不一致将会重新对指纹进行采集,指纹对比不一致三次将会直接触发报警模块进行报警。

[0008]

作为本发明优选的,所述报警模块为闪光灯和报警喇叭。

[0009]

作为本发明优选的,切入式数据加密传输解密接受的方法,包括以下步骤:

[0010]

(1)用户将数据储存发送设备进行网络接收并获取未加密的原始数据;

[0011]

(2)进入数据加密模块对原始数据进行加密;

[0012]

(3)通过无线终端设备将加密后的数据进行传输;

[0013]

(4)接收传输的加密数据;

[0014]

(5)进入数据解密模块对接收的加密数据进行解密,进而获取加密数据对应的明文数据。

[0015]

作为本发明优选的,所述指纹采集设备为指纹采集器。

[0016]

与现有技术相比,本发明的有益效果如下:

[0017]

1、本发明通过设置接收网络并获取原始数据、数据加密模块、无线终端设备、接收加密数据和数据解密模块的配合使用,用户可通过网络获取原始数据并通过数据加密模块对原始数据进行加密,进而通过无线终端设备对加密数据进行传输,传输并接受完毕后用户可通过数据解密模块对加密数据进行解密,进而获取加密数据对应的明文数据,解决了现有的切入式数据加密传输解密接受的方法无法对加密文件进行二层加密,同时不具备自主报警的功能,因此盗用者或其他人员可对其进行解密尝试,降低了用户信息传输的安全性的问题。

附图说明

[0018]

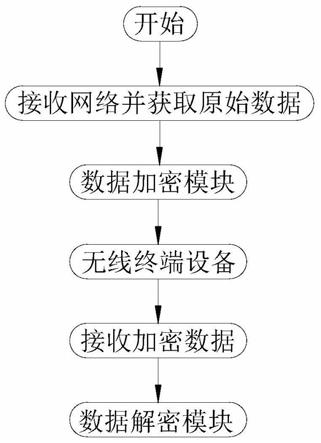

图1是本发明实施例提供的结构示意图;

[0019]

图2是本发明实施例提供数据加密模块的步骤图;

[0020]

图3是本发明实施例提供数据解密模块的步骤图;

[0021]

图4是本发明实施例提供报警模块的组成图。

具体实施方式

[0022]

为能进一步了解本发明的发明内容、特点及功效,兹例举以下实施例,并配合附图详细说明如下。

[0023]

下面结合附图对本发明的结构作详细的描述。

[0024]

实施例一:

[0025]

如图1至图4所示,本发明实施例提供的一种切入式数据加密传输解密接受的方法,包括以下组成部分:接收网络并获取原始数据、数据加密模块、无线终端设备、接收加密数据和数据解密模块。

[0026]

其中:数据加密模块步骤包括:等待用户设定密码;重复确认密码;重复确认密码是否正确;重复确认密码不正确回到用户设定密码界面;重复确认密码正确进入二层指纹密码设定;用户设定二层指纹密码,对用户指纹进行采集,采集成功,后台数据库整合数据得到数据密码,采集失败回到指纹采集界面重新进行采集;数据解密模块步骤包括:指纹采集设备,对用户指纹进行采集,并与数据库中指纹数据进行对比,对比一致将进入解锁密码输入界面,用户输入密码并对输入的密码进行对比,对比一致将获取加密数据对应的明文数据;报警模块为闪光灯和报警喇叭;指纹采集设备为指纹采集器。

[0027]

实施例一的操作步骤一:用户将数据储存发送设备进行网络接收并获取未加密的原始数据;

[0028]

步骤二:进入数据加密模块对原始数据进行密码加密和指纹加密;

[0029]

步骤三:通过无线终端设备将加密后的数据进行传输;

[0030]

步骤四:接收传输的加密数据;

[0031]

步骤五:进入数据解密模块对接收的加密数据进行解密,用户通过指纹和密码对密匙进行解析,进而获取加密数据对应的明文数据。

[0032]

通过设置二层指纹密码设定,提高了用户信息传输的安全性。

[0033]

实施例二:

[0034]

实施例二与实施例一的区别在于,数据解密模块步骤包括:指纹采集设备,对用户指纹进行采集,并与数据库中指纹数据进行对比,指纹对比不一致将会重新对指纹进行采集,指纹对比不一致三次将会直接触发报警模块进行报警,同时解锁密码对应不正确将回到解锁密码输入界面,解锁密码三次对比错误将会触发报警模块进行报警;

[0035]

通过设置报警模块,提高了信息存储的安全性,同时便于对用户进行提醒并警示盗用者或其他人员不可对其进行解密尝试。

[0036]

需要说明的是,在本文中,术语“包括”、“包含”或者其任何其他变体意在涵盖非排他性的包含,从而使得包括一系列要素的过程、方法、物品或者设备不仅包括那些要素,而且还包括没有明确列出的其他要素,或者是还包括为这种过程、方法、物品或者设备所固有的要素。

[0037]

尽管已经示出和描述了本发明的实施例,对于本领域的普通技术人员而言,可以理解在不脱离本发明的原理和精神的情况下可以对这些实施例进行多种变化、修改、替换和变型,本发明的范围由所附权利要求及其等同物限定。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1