一种电力物联网环境下的数据源头可信认证方法与流程

1.本发明涉及可信计算技术领域,具体涉及一种电力物联网环境下的数据源头可信认证方案。

背景技术:

2.物联网的基本运行模式是将各种信息传感设备通过有线或无线的形式进行连接,形成一个连接众多设备的、独立的网络系统。尽管这种网络系统会使用与主干网络的部分基础设施,但从数据链角度其独立性仍然显著。物联网基于互联网和传统电信网络作为信息载体,将原先独立工作的各单位设备进行连接,使其能够以前所未有的融合状态统一操作。

3.在物联网应用环境中广泛存在着由大量无线终端组成的无线传输网络。在此类网络中,尤其是由移动终端组成的无线传输网络中,自组网的方式替代了中心组网,网络中大量的行为和决策由节点自主进行。这就要求终端无线传输网络中的节点可以通过对网络运行状态相关的多维信息的分析,归纳出网络状态评估并进行安全决策。而且,这种自组织的组网模式与开放的无线传输环境使网络节点暴露于物理手段的捕获、破坏和以及遭受各种网络非法攻击的危险之中。这就要求节点对多样化的攻击手段具有更高的自适应性,才能保障网络整体的安全性,任何未被发现的节点的物理损坏和恶意行为都会严重的影响网络通讯的可用性。

技术实现要素:

4.由于现有技术有一定的弊端,本发明公开了一种电力物联网环境下的数据源头可信认证方案。方案以电力物联网的应用背景为出发点,有针对性地选择了适用于此环境的群签名算法。通过匿名签名/认证和签名信息打开的源头追溯两部分功能的结合,在保护物联网末端设备身份隐私的同时提供了数据源头追溯的可能。并以此为基础,在不同组网模式下构建了数据源头认证服务所需的功能模块。最终以服务的形式整合、连接功能模块,提供数据源头可信认证服务。

5.为实现上述目的,本发明采用的技术方案如下:

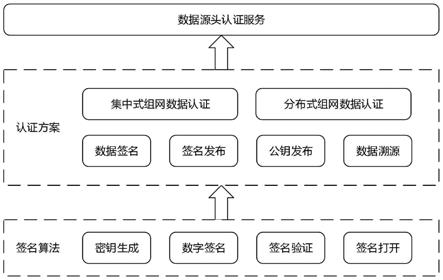

6.一种电力物联网环境下的数据源头可信认证方案,所述方案的整体设计可以大致分为三层,从上至下依次是:数据源头可信认证服务,认证方案和数据源头可信认证方案的群签名算法。

7.所述数据源头可信认证服务是通过对下层功能模块整合而成的、为物联网提供的通用数据源头认证服务。

8.所述认证方案利用签名算法提供的各项功能建立相应的技术服务,如以群签名算法的密钥生成建立群组管理模块;以数据签名及验证功能建立数据完整性验证模块。并进一步的通过对功能模块的组合应用构建出集中式、分布式组网数据认证方案。

9.所述数据源头可信认证方案的群签名算法在设计中采用了一种高效的短群签名

算法,同时具备匿名性及前向安全特性。并在方案设计中实现了签名撤销功能,为上层提供签名认证技术。

10.所述数据源头可信认证的目的是对数据的可信度进行保障,通过签名认证的方式将数据的可信度与数据产生者的身份建立关联。这样在通过数据产生者的可信度为数据的可信度提供保障的同时,可以通对过异常数据的分析和过滤对数据生产端的设备进行信任调整,建立基于数据审计的数据反馈控制途径。并且由于在某些对数据生产端隐私保护存在要求的应用场景中,建立公开的身份关联的方式存在应用限制。

11.在其中一个实施例中,的数据源头可信认证,其特征在于,

12.所述数据源头可信认证的目的是对数据的可信度进行保障,通过签名认证的方式将数据的可信度与数据产生者的身份建立关联。这样在通过数据产生者的可信度为数据的可信度提供保障的同时,可以通对过异常数据的分析和过滤对数据生产端的设备进行信任调整,建立基于数据审计的数据反馈控制途径。并且由于在某些对数据生产端隐私保护存在要求的应用场景中,建立公开的身份关联的方式存在应用限制。

13.在其中一个实施例中,所述数据源头认证服务中,参与服务的各类实体被划分为了三个身份,分别是数据产生者、签名管理者和签名认证者。物联网中的各实体在参与数据认证过程时具有着一个唯一的与上述身份对应的服务身份。但是这不代表着一个物联网设备只能进行一种身份对应的行为,这种唯一性的限定是指在同一过程同一时间的唯一性。例如一个分布式组网中的签名管理设备,作为群组管理者他需要为整个群组提供密钥管理服务,但是在其产生并上传数据时他又需要以数据产生者的身份对是数据进行签名发布。尽管此时这个设备不能以群签名管理者的身份对群组密钥状态进行更改,但是从整体上来看这一个网络实体可以在不同时间进行了两种身份的行为。这种身份的划分主要目的是对网络实体拥有的权力进行管理。

14.在其中一个实施例中的群签名算法,其特征在于,算法步骤为

15.s1.1、群签名中心初始化:

16.1.群签名管理员选择素数p,并确定阶为素数p双线性群g1,g2及生成元g1,g2。

17.2.随机选择h∈g1;随机选择ξ1≠ξ2。选择满足。选择满足且u,v∈g1的u,v。

18.3.随机选择计算w=g

2γ

。

19.4.令g1,g2,u,v,h,w为群公钥,γ为群私钥,ξ1,ξ2为追溯私钥。公开群公钥。

20.s1.2、成员加入:

21.1.申请加入群组的请求方随机选择将x发送至群签名管理员。

22.2.群签名管理员根据收到的x在g1上计算a

←g11

/(x+γ),记录生成的a并将a发送到请求方。

23.3.请求方记录{x,a}作为群签名私钥。

24.s1.3、签名:

25.对于任意的消息m∈{0,1}

*

,数据生产者的签名方式如下:

26.1.dp随机选择α,β,满足α,β∈z

p

。计算t1←uα

,t2←vβ

。

27.2.计算t3←

ah

a+b

。

28.3.计算δ1←

xα,δ2←

xβ。

29.4.随机选择r

α

,r

β

,r

x

,r

δ1

,r

δ2

,满足r

α

,r

β

,r

x

,r

δ1

,r

δ2

∈z

p

。计算。计算由于双线性循环群特性e(h,w),e(h,g2),e(g1,g2)在获得子私钥后即可提前计算并存储为中间变量。

30.5.计算

31.6.计算c

←

h(m,t1,t2,t3,r1,r2,r3,r4,r5)

32.7.计算s

α

=r

α

+cα,s

β

=r

β

+cβ,s

x

=r

x

+cx,s

δ1

=r

δ1

+cδ1,s

δ2

=r

δ2

+cδ2。

33.8.完成上述计算后签名s为

34.s1.4、签名验证:

35.签名验证方接收到签名s和消息m后验证签名的方式如下。

36.1.计算检查签名有效性。

37.2.计算

[0038][0039][0040]

3.计算c'=h(m,t1,t2,t3,ar1,ar2,ar3,ar4,ar5)

[0041]

4.若c=c'则签名有效,反之则无效。

[0042]

s1.5、签名打开:

[0043]

1.计算

[0044]

2.在sk中查找对应id

附图说明

[0045]

图1为本发明实施例一中提供的数据源头可信认证方案框架图。

[0046]

图2为本发明实施例二中提供的数据源头认证服务图。

具体实施方式

[0047]

下面结合说明书附图与具体实施方式对本发明做进一步的详细说明。

[0048]

下面对数据源头可信认证方案的基本框架进行描述。

[0049]

如图1所示,方案的整体设计可以大致分为三层。总体上讲本文的数据源头可信认证方案以群签名算法为基础,依靠签名算法的签名、验证、身份追溯等功能在物联网中构建数据签名、数据溯源等功能服务。并最终在集中式和分布式组网环境下,通过上述功能服务建立与组网模式相适应的数据源头可信认证方案,为物联网整体提供数据源头认证服务。

[0050]

方案底层是用于数据源头可信认证方案的群签名算法。本方案在设计中采用了一种高效的短群签名算法,同时具备匿名性及前向安全特性。并在方案设计中实现了签名撤销功能,为上层提供签名认证技术。

[0051]

而在认证方案部分,利用签名算法提供的各项功能建立相应的技术服务,如以群签名算法的密钥生成建立群组管理模块;以数据签名及验证功能建立数据完整性验证模

块。并进一步的通过对功能模块的组合应用构建出集中式、分布式组网数据认证方案。

[0052]

下面对数据源头认证服务进行详细说明。

[0053]

如图2所示,在整个数据源头认证服务中,参与服务的各类实体被划分为了三个身份,分别是数据产生者、签名管理者和签名认证者。物联网中的各实体在参与数据认证过程时具有着一个唯一的与上述身份对应的服务身份。但是这不代表着一个物联网设备只能进行一种身份对应的行为,这种唯一性的限定是指在同一过程同一时间的唯一性。例如一个分布式组网中的签名管理设备,作为群组管理者他需要为整个群组提供密钥管理服务,但是在其产生并上传数据时他又需要以数据产生者的身份对是数据进行签名发布。尽管此时这个设备不能以群签名管理者的身份对群组密钥状态进行更改,但是从整体上来看这一个网络实体可以在不同时间进行了两种身份的行为。这种身份的划分主要目的是对网络实体拥有的权力进行管理。

[0054]

实施例一

[0055]

下面对本发明提供的一种集中式组网中的数据源头可信认证方案进行详细描述。

[0056]

集中式组网中的数据源头可信认证方案中的各项均围绕网络中心设备进行,此种场景下群签名的构建较为简单。在此方案中网络中心设备完成群签名初始化之后为子网内的其他需要加入群组的实体生成用于签名的子密钥,并通过安全信道发送(如对称加密保护的数据传输)。并由中心设备负责维护与网络密钥状态相关的各项数据记录。网络中其他设备更新数据时需要与网络中心建立连接并完成数据更新。

[0057]

在分布式组网中群签名管理者需要在子网内网络中选择最适合的设备承担。本文结合分布式组网的网络运行模式以及文中各项相关安全机制,设计了群签名管理者选举方案。除群签名管理员的选择过程外,与集中式组网的另一个主要差异为:在分布式组网中部分与签名群组状态相关的数据由各网络设备独立存储。群签名管理员在完成密钥初始化或其他产生群组状态变更的操作后,需要向子网广播状态变更,其他设备接收并记录。

[0058]

实施例二

[0059]

下面对分布式组网中的数据源头可信认证方案进行详细说明。

[0060]

在其中一个实施例中的群签名算法,其特征在于,算法步骤为

[0061]

s1.1、群签名中心初始化:

[0062]

1.群签名管理员选择素数p,并确定阶为素数p双线性群g1,g2及生成元g1,g2。

[0063]

2.随机选择h∈g1;随机选择ξ1≠ξ2。选择满足。选择满足且u,v∈g1的u,v。

[0064]

3.随机选择计算w=g

2γ

。

[0065]

4.令g1,g2,u,v,h,w为群公钥,γ为群私钥,ξ1,ξ2为追溯私钥。公开群公钥。

[0066]

s1.2、成员加入:

[0067]

1.申请加入群组的请求方随机选择将x发送至群签名管理员。

[0068]

2.群签名管理员根据收到的x在g1上计算a

←g11

/(x+γ),记录生成的a并将a发送到请求方。

[0069]

3.请求方记录{x,a}作为群签名私钥。

[0070]

s1.3、签名:

[0071]

对于任意的消息m∈{0,1}

*

,数据生产者的签名方式如下:

[0072]

1.dp随机选择α,β,满足α,β∈z

p

。计算t1←uα

,t2←vβ

。

[0073]

2.计算t3←

ah

a+b

。

[0074]

3.计算δ1←

xα,δ2←

xβ。

[0075]

4.随机选择r

α

,r

β

,r

x

,r

δ1

,r

δ2

,满足r

α

,r

β

,r

x

,r

δ1

,r

δ2

∈z

p

。计算。计算由于双线性循环群特性e(h,w),e(h,g2),e(g1,g2)在获得子私钥后即可提前计算并存储为中间变量。

[0076]

5.计算

[0077]

6.计算c

←

h(m,t1,t2,t3,r1,r2,r3,r4,r5)

[0078]

7.计算s

α

=r

α

+cα,s

β

=r

β

+cβ,s

x

=r

x

+cx,s

δ1

=r

δ1

+cδ1,s

δ2

=r

δ2

+cδ2。

[0079]

8.完成上述计算后签名s为

[0080]

s1.4、签名验证:

[0081]

签名验证方接收到签名s和消息m后验证签名的方式如下。

[0082]

1.计算检查签名有效性。

[0083]

2.计算

[0084][0085][0086]

3.计算c'=h(m,t1,t2,t3,ar1,ar2,ar3,ar4,ar5)

[0087]

4.若c=c'则签名有效,反之则无效。

[0088]

s1.5、签名打开:

[0089]

1.计算

[0090]

2.在sk中查找对应id

[0091]

本发明提供的一种电力物联网环境下的数据源头可信认证方案至少包括以下优点:

[0092]

1.本发明基于现有的签名技术,结合物联网中数据传输过程的应用背景,研究设计了用于实现物联网数据传输过程数据源头可信认证的方案。

[0093]

2.本发明构造出了一个完整的可以自由应用的数据源头可信认证方案,为网络中存在数据源头认证需求的数据传输过程提供数据源头认证服务。

[0094]

显然,本领域的技术人员可以对本发明进行各种改动和变型而不脱离本发明的精神和范围。这样,倘若本发明的这些修改和变型属于本发明权利要求及其同等技术的范围之内,则本发明也意图包含这些改动和变型在内。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1