基于人工智能网络安全信息防护管理系统的制作方法

1.本发明属于网络安全领域,涉及网络安全防护技术,具体是基于人工智能网络安全信息防护管理系统。

背景技术:

2.随着互联网技术的不断发展,网民的数量越来越多;而与之相对的是,钓鱼链接的日益猖獗;所谓“钓鱼链接”是指利用各种手段,仿冒真实网站的url地址以及页面内容,或者利用真实网站服务器程序上的漏洞在站点的某些网页中插入危险的html代码,以此来骗取用户银行或信用卡账号、密码等私人资料;从而达到盗取钱财的目的;

3.目前,存在一些自动检测钓鱼链接的技术和方案,部分技术方案采用了深度学习技术;但大部分方案往往存在以下不足:

4.1、钓鱼链接识别模型往往是单机安装的,无法覆盖所有用户,且钓鱼链接识别模型无法根据新获取的数据进行更新;

5.2、对于判断为钓鱼链接的链接,没有进行进一步的验证,增加了误报的可能性;

6.因此,提出基于人工智能网络安全信息防护管理系统。

技术实现要素:

7.本发明旨在至少解决现有技术中存在的技术问题之一。为此,本发明提出基于人工智能网络安全信息防护管理系统,该基于人工智能网络安全信息防护管理系统通过在顶级域名dns服务器或根域名dns服务器处设置钓鱼链接识别模块,用于使用训练好的神经网络模型判断访问链接是否为钓鱼链接;同时还将已判断的访问链接作为训练数据,更新神经网络模型,进一步提高准确率;且解决了传统钓鱼链接检测方法采用单机的难以更新的问题。

8.为实现上述目的,根据本发明的第一方面的实施例提出基于人工智能网络安全信息防护管理系统,包括数据收集模块、链接验证模块、模型训练模块、数据存储模块、计算机设备、钓鱼链接识别模块以及链接确认模块;

9.其中,数据收集模块主要用于收集互联网中已有的钓鱼链接和非钓鱼链接数据集;

10.在一个优选的实施例中,所述数据收集模块与顶级域名dns服务器或根域名dns服务器以无线和/或电气方式直接连接;

11.所述链接验证模块主要用于验证收集的钓鱼链接与非钓鱼链接的有效性;

12.可以理解的是,互联网中收集到的链接可能因网站封闭以及服务器关闭等原因无法访问;因此,需要首先对收集的链接进行有效性验证;

13.所述有效性验证可以通过使用java或python等开发语言中的库函数模拟发送对链接的访问请求,根据请求返回的响应状态码或返回报文的时长判断链接的有效性;

14.所述数据收集模块与链接验证模块以无线和/或电气连接;且数据收集模块将收

集到的链接发送至链接验证模块;

15.所述链接验证模块与模型训练模块以无线和/或电气连接;且链接验证模块将有效链接发送至模型训练模块;

16.所述模型训练模块主要用于将有效链接作为输入,训练出可识别钓鱼链接的神经网络模型;

17.所述模型训练模块与钓鱼链接识别模块以无线和/或电气方式连接;且模型训练模块将训练好的神经网络模型发送至钓鱼链接识别模块;

18.所述钓鱼链接识别模块与顶级域名dns服务器或根域名dns服务器以无线和/或电气方式链接;

19.其中,所述数据存储模块主要用于存储已知的钓鱼链接以及非钓鱼链接;

20.所述数据存储模块与本地域名dns服务器直接以无线和/或电气连接;可以理解的是,数据存储模块与本地域名dns服务器数量相同;

21.所述链接验证模块与数据存储模块以无线和/或电气连接;且链接验证模块将有效链接发送至各个数据存储模块;

22.其中,所述计算机设备为网络请求的主体;可以理解的是,计算机设备每发送的对访问链接的请求,需先经过本地域名dns服务器;因此,可利用本地域名dns服务器对网络链接是否为钓鱼链接进行判断;

23.其中,所述链接确认模块主要用于二次确认访问链接是否为钓鱼链接;

24.计算机设备用户可选择反馈访问钓鱼链接的真实情况;当链接确认模块中的链接被超过固定数量以及比例的用户标记为非钓鱼链接,则修改数据收集模块、顶级域名dns服务器或根域名dns服务器中的识别结果;其中用户数量以及比例根据实际经验设置;且用户以ip地址划分;同一ip地址反馈的真实情况仅记为一次。

25.与现有技术相比,本发明的有益效果是:

26.1、本发明通过在顶级域名dns服务器或根域名dns服务器处设置钓鱼链接识别模块,用于使用训练好的神经网络模型判断访问链接是否为钓鱼链接;同时还将已判断的访问链接作为训练数据,更新神经网络模型,进一步提高准确率;且解决了传统钓鱼链接检测方法采用单机的难以更新的问题。

27.2、本发明通过设置链接确认模块,通过用户对判断为钓鱼链接的链接进行进一步的确认,降低了神经网络判断的误报率以及增加了神经网络训练的准确率。

附图说明

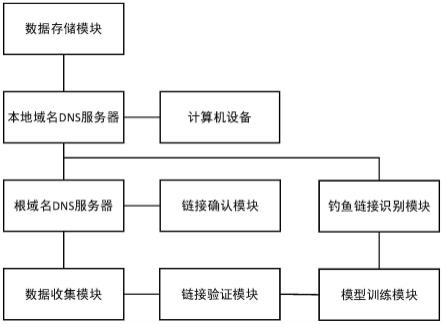

28.图1为本发明的原理图。

具体实施方式

29.下面将结合实施例对本发明的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其它实施例,都属于本发明保护的范围。

30.如图1所示,基于人工智能网络安全防护管理系统,包括数据收集模块、链接验证

模块、模型训练模块、数据存储模块、计算机设备、钓鱼链接识别模块以及链接确认模块;

31.其中,数据收集模块主要用于收集互联网中已有的钓鱼链接和非钓鱼链接数据集;

32.可以理解的是,目前研究人员对于钓鱼链接的研究较多,因此互联网中存在一批由研究人员收集并做好标注的钓鱼链接以及非钓鱼链接数据集;

33.在一个优选的实施例中,所述数据收集模块与顶级域名dns服务器或根域名dns服务器以无线和/或电气方式直接连接;

34.所述链接验证模块主要用于验证收集的钓鱼链接与非钓鱼链接的有效性;

35.可以理解的是,互联网中收集到的链接可能因网站封闭以及服务器关闭等原因无法访问;因此,需要首先对收集的链接进行有效性验证;

36.在一个优选的实施例中,所述有效性验证可以通过使用java或python等开发语言中的库函数模拟发送对链接的访问请求,根据请求返回的响应状态码或返回报文的时长判断链接的有效性;

37.所述数据收集模块与链接验证模块以无线和/或电气连接;且数据收集模块将收集到的链接发送至链接验证模块;

38.所述链接验证模块与模型训练模块以无线和/或电气连接;且链接验证模块将有效链接发送至模型训练模块;

39.所述模型训练模块主要用于将有效链接作为输入,训练出可识别钓鱼链接的神经网络模型;

40.具体的,所述训练出可识别钓鱼链接的神经网络模型包括以下步骤:

41.步骤s1:提取每条有效链接的特征,并进行量化;

42.所述有效链接的特征包括url文本特征、dns特征、whois特征、排名特征以及页面内容特征等;

43.其中,url文本特征包括但不限于长度、ip地址、主机名长度、数字出现次数、大写字母、深度、特殊符号、最大长度、转换频次点分数等;

44.其中,dns特征包括但不限于dns信息是否缺失、a记录个数以及ns记录个数;

45.其中,whois特征包括但不限于whois信息缺失、终止时间以及存活时间;

46.其中,排名特征包括但不限于综合排名以及到访量排名;

47.其中,页面内容特征包括但不限于anction_empty属性、href_empty属性、link属性、img属性、script_empty属性等;

48.将提取出的属性进行量化并为每个链接构建特征向量;

49.步骤s2:将每条链接根据所属的分组打上标签;其中,属于钓鱼链接的标记为1,属于非钓鱼链接的标记为0;

50.步骤s3:将构建的特征向量作为输入,是否为钓鱼链接作为输出;通过不断缩小输出值与真实标记值之间的差距训练神经网络;所述神经网络可以是深度神经网络;

51.步骤s4:训练神经网络直至准确率达到95%以上;

52.所述模型训练模块与钓鱼链接识别模块以无线和/或电气方式连接;且模型训练模块将训练好的神经网络模型发送至钓鱼链接识别模块;

53.所述钓鱼链接识别模块与顶级域名dns服务器或根域名dns服务器以无线和/或电

气方式链接;

54.其中,所述数据存储模块主要用于存储已知的钓鱼链接以及非钓鱼链接;

55.所述数据存储模块与本地域名dns服务器直接以无线和/或电气连接;可以理解的是,数据存储模块与本地域名dns服务器数量相同;

56.所述链接验证模块与数据存储模块以无线和/或电气连接;且链接验证模块将有效链接发送至各个数据存储模块;

57.其中,所述计算机设备为网络请求的主体;可以理解的是,计算机设备每发送的对访问链接的请求,需先经过本地域名dns服务器;因此,可利用本地域名dns服务器对网络链接是否为钓鱼链接进行判断;

58.具体的,所述本地域名dns服务器对网络链接是否为钓鱼链接进行判断包括以下步骤:

59.步骤p1:本地域名dns服务器检查本地服务器是否存在访问链接的记录;若存在,且记录为钓鱼链接,则发送钓鱼链接警告至计算机设备;若记录为非钓鱼链接,则继续访问;若本地服务器不存在访问链接,转至步骤p2;

60.步骤p2:将链接发送至数据存储服务器,数据存储服务器从保存的现有链接中查找访问链接;若找到访问链接,且链接标记为钓鱼链接,则发送钓鱼链接警告至计算机设备;若记录为非钓鱼链接,则继续访问;若未找到,转至步骤p3;

61.步骤p3:将链接转发至顶级域名dns服务器或根域名dns服务器进行域名解析,进一步的顶级域名dns服务器或根域名dns服务器将访问链接发送至钓鱼链接识别模块;

62.步骤p4:所述钓鱼链接识别模块提取访问链接特征,并将特征量化以及转为特征向量;将特征向量作为输入,输入训练好的神经网络模型;获得访问链接为钓鱼链接的概率;当概率大于钓鱼链接概率阈值p时,发送钓鱼链接警告至计算机设备;否则,则继续访问访问链接;其中,钓鱼链接概率阈值p根据实际经验设置;

63.步骤p5:顶级域名dns服务器或根域名dns服务器记录识别结果;并将识别为钓鱼链接的访问链接发送至链接确认模块;并将识别结果发送至数据收集模块,进行模型的重新训练;

64.其中,所述链接确认模块主要用于二次确认访问链接是否为钓鱼链接;

65.在一个优选的实施例中,计算机设备用户可选择反馈访问钓鱼链接的真实情况;当链接确认模块中的链接被超过固定数量以及比例的用户标记为非钓鱼链接,则修改数据收集模块、顶级域名dns服务器或根域名dns服务器中的识别结果;其中用户数量以及比例根据实际经验设置;且用户以ip地址划分;同一ip地址反馈的真实情况仅记为一次。

66.本发明的工作原理:

67.数据收集模块收集互联网中已有的钓鱼链接以及非钓鱼链接数据集;

68.链接验证模块用于验证收集的钓鱼链接以及非钓鱼链接的有效性;

69.模型训练模块用于提取收集到的钓鱼链接以及非钓鱼链接的特征,并生成特征向量集合,将特征向量集合作为输入,训练出钓鱼链接识别神经网络模型;

70.数据存储模块连接本地域名dns服务器,通过检查到达的访问链接是否存在本地域名dns服务器或数据存储模块,判断访问链接是否为钓鱼链接;

71.钓鱼链接识别模块接收本地域名dns服务器中未访问过的访问链接,使用训练好

的神经网络模型计算访问链接为钓鱼链接的概率;

72.链接确认模块用于二次确认由钓鱼链接识别模块判断为钓鱼链接的链接是否正确。

73.上述公式均是去除量纲取其数值计算,公式是由采集大量数据进行软件模拟得到最接近真实情况的一个公式,公式中的预设参数和预设阈值由本领域的技术人员根据实际情况设定或者大量数据模拟获得。

74.以上实施例仅用以说明本发明的技术方法而非限制,尽管参照较佳实施例对本发明进行了详细说明,本领域的普通技术人员应当理解,可以对本发明的技术方法进行修改或等同替换,而不脱离本发明技术方法的精神和范围。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1