一种安全服务厂商能力的检验方法与流程

1.本发明涉及网络安全检测技术领域,具体涉及一种安全服务厂商能力的检验方法。

背景技术:

2.为有效应对日益复杂的网络安全形势,降低网络安全风险,提高网络安全防护水平,很多企业都选择借助外部力量,选择安全服务厂商提供安全相关设备和安全服务。部分大型企业成立了自己的网络安全研究中心,开展网络安全攻击、防护技术研究,但因安全研究中心人员数量有限,安全服务覆盖范围有限,无法满足内部企业大量的网络安全建设、运维需求,仍需要借助外部力量。

3.企业面对众多安全服务厂商提供的多样化的安全产品和全方位的安全服务,由于缺少网络安全技术人才或者安全人员的技术水平有限,不知道安全厂商在网络攻防及漏洞研究方面技术实力,很难对安全服务厂商的能力进行正确的判断,在进行选择时经常陷入被动的局面,最终没有选择到符合要求的安全服务厂商,使很多企业遭受了较大的经济损失,且未能达到安全建设及运维的目标,甚至可能影响业务系统的正常运行。因此,对安全服务厂商的能力进行检验,成为很多企业越来越迫切的需求。

技术实现要素:

4.为了解决上述现有的技术问题,本发明提供了一种安全服务厂商能力的检验方法。其目的是采用客观的方法对安全服务厂商的能力进行检验,特别是针对特定行业的服务能力,为网络安全运营单位提供参考。

5.为达到上述目的,本发明采用如下技术方案:

6.一种安全服务厂商能力的检验方法,包括:针对目标系统,将标杆单位自动化和人工渗透两种方式的检测结果作为标杆漏洞集,对检测结果的原始漏洞分按百分制进行转换,得到漏洞基准分和偏差基准分,然后对3种影响检测难度的因素按2种分类进行排列组合,在靶场中部署从易到难8种检测难度的目标系统,再由安全服务厂商对不同检测难度的目标系统进行检测,根据检测发现的有效漏洞和无效漏洞,进行加分、扣分计算,对不同检测难度下的得分进行平均,对照能力等级划分表得到安全服务厂商能力的检验结果。

7.本发明进一步的改进在于,具体包括以下步骤:

8.(1)选定目标系统,确定标杆单位,在标杆单位提供目标系统的完整信息且关闭目标系统防护策略的条件下,将标杆单位的对目标系统的安全检测结果作为标杆漏洞集,检测结果包括自动化检测和人工渗透测试两种方式检测的漏洞,漏洞按危险级别包括高危、中危、低危,漏洞原始分为cvss评分;

9.对标杆单位两种检测方式发现的漏洞原始评分按百分制进行转换,自动化检测的漏洞依靠自动化扫描工具,人工渗透测试检测的漏洞价值更高,对自动化检测的漏洞总分按30转换,人工渗透测试检测的漏洞总分按70转换,得到三种级别漏洞的基准分;

10.(2)决定目标系统检测难度的因素共有三个,包括信息程度多少、防护策略开启情况和漏洞安全加固情况;对3个因素按2个分类进行组合,利用攻防靶场能快速搭建试验网络的特点,部署从易到难8种检测难度级别的目标系统;(3)从8种检测难度中选择l种,要求l≥3,安服务厂商安排检测人员对其中一种检测难度的目标系统进行自动化检测及人工渗透两种方式的安全检测,在规定的时间内完成检测,对于检测发现的漏洞,要求提供漏洞利用方式,进行漏洞有效性验证后,得到有效漏洞集和无效漏洞集;有效漏洞集中的漏洞可能在标杆漏洞集中,也可能超出标杆漏洞集,对于包含在标杆漏洞集集中的漏洞,累加(2)中的漏洞基准分,对于超出标杆漏洞集的漏洞,按偏差基准分进行加分;对无效由漏洞集中的漏洞,按偏差基准分进行扣分,得到安全服务厂商对应检测难度的得分;

11.对第j检测难度,安全服务厂商自动化检测方式得分:

[0012][0013]

其中:u、v、v分别为安全服务厂商以自动化方式检测的包含在标杆漏洞集中的低危、中威、高位漏洞数,u'、v'、w'为安全服务厂商以自动化方式检测的不包含在标杆漏洞集中的低危、中威、高位漏洞数,u”、v”、w”为安全服务厂商以自动化方式检测结果中的无效的低危、中威、高位漏洞数;

[0014]

对第j检测难度,安全服务厂商人工渗透检测方式得分:

[0015][0016]

其中:r、s、t分别为安全服务厂商以人工渗透方式检测的包含在标杆漏洞集中的低危、中威、高位漏洞数,r'、s'、t'为安全服务厂商以人工渗透方式检测的不包含在标杆漏洞集中的低危、中威、高位漏洞数,r”、s”、t”为安全服务厂商以人工渗透方式检测结果中的无效的低危、中威、高位漏洞数;

[0017]

对第j检测难度,安全服务厂商得分:

[0018]

pj=gj+hjꢀꢀ

(21)

[0019]

(4)为减少检测结果的随机性,对n种检测难度的得分进行算数平均,得到安全厂商能力检验的最终得分;

[0020][0021]

由安全服务厂商最终得分λ对照能力等级划分表,得到安全服务厂商的能力检验结果。

[0022]

本发明进一步的改进在于,步骤(1)中,自动化方式检测的第i个漏洞基准分计算:

[0023][0024]

[0025][0026]

其中:m、n、k分别为标杆单位以自动化方式检测的低危、中危、高危漏洞数,ai、bi、ci分别为标杆单位以自动化方式检测的单个低危、中危、高危漏洞原始分,ai、bi、ci为分别为标杆单位以自动化方式检测的单个低危、中危、高危漏洞基准分;

[0027]

自动化方式检测的偏差基准分计算:

[0028]

当m》0时,

[0029][0030]

当m=0时,

[0031][0032]

当n》0时,

[0033][0034]

当n=0时,

[0035][0036]

当k》0时,

[0037][0038]

当k=0时,

[0039][0040]

其中:a'、b'、c'分别为标杆单位以自动化方式检测的低危、中危、高危级别漏洞偏差基准分。

[0041]

本发明进一步的改进在于,步骤(1)中,人工渗透方式检测的第i个漏洞基准分计算:

[0042][0043][0044]

[0045]

其中:其中:x、y、z分别为标杆单位以人工渗透方式检测的低危、中危、高危漏洞数,di、ei、fi分别为标杆单位以人工渗透方式检测的单个低危、中危、高危漏洞原始分,di、ei、fi为分别为标杆单位以人工渗透方式检测的单个低危、中危、高危漏洞基准分;

[0046]

人工渗透方式检测的偏差基准分计算:

[0047]

当x》0时,

[0048][0049]

当x=0时,

[0050][0051]

当y》0时,

[0052][0053]

当y=0时,

[0054][0055]

当z》0时,

[0056][0057]

当z=0时,

[0058][0059]

其中:d'、e'、f'分别为标杆单位以人工渗透方式检测的低危、中危、高危级别漏洞偏差基准分。

[0060]

本发明进一步的改进在于,步骤(2)中,三个因素及分类详见下表:

[0061]

[0062][0063]

本发明进一步的改进在于,步骤(2)中,检测难度级别见下表:

[0064]

[0065][0066]

本发明进一步的改进在于,步骤(4)中,安全服务厂商的能力检验结果如下:

[0067]

序号能力等级分数范围1优秀得分》=902良好90》得分》=753一般75》得分》=604较差60》得分》=455很差得分《45

[0068]

本发明进一步的改进在于,安全服务厂商能力检验面向批量安全检测人员,检测难度告知检测人员或不告知检测人员,同样的检测人员面对不同的检测难度,检测发现的漏洞可能不同,安全服务厂商能力的检验结果也会不同。

[0069]

本发明进一步的改进在于,安全服务厂商检测结果漏洞集如果超出标杆漏洞集,安全服务厂商能力检验的得分会超过100。

[0070]

本发明至少具有以下有益的技术效果:

[0071]

本发明提供了一种安全服务厂商能力的检验方法,该方法广泛适用于多个行业不同的目标系统,对自动化和人工渗透两种检测方式发现的漏洞的价值进行了区分;将漏洞原始分按百分制进行了转换,通过计算漏洞基准分和偏差基准分,能够对安全服务厂商的检测结果进行核实进行加分、减分处理,实现了对多个安全服务厂商不同检测结果的统一计算处理;通过提供多种不同检测难度的目标系统,全面检验了安全服务厂商的服务能力,实现了对安全服务厂商能力的量化和等级评定,为网络运营商在选择安全服务厂商时提供了较为客观的参考依据。

附图说明

[0072]

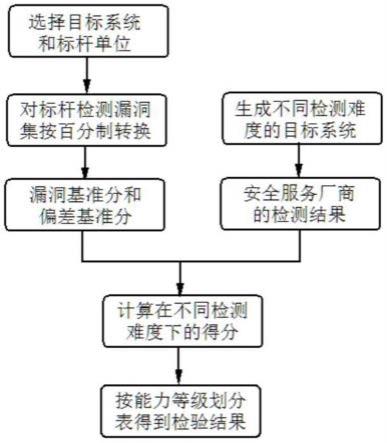

图1为本发明检验方法示意图。

具体实施方式

[0073]

下面将参照附图更详细地描述本公开的示例性实施例。虽然附图中显示了本公开的示例性实施例,然而应当理解,可以以各种形式实现本公开而不应被这里阐述的实施例所限制。相反,提供这些实施例是为了能够更透彻地理解本公开,并且能够将本公开的范围完整的传达给本领域的技术人员。需要说明的是,在不冲突的情况下,本发明中的实施例及实施例中的特征可以相互组合。下面将参考附图并结合实施例来详细说明本发明。

[0074]

如图1所示,本发明提供的一种安全服务厂商能力的检验方法,以某信息系统为目标系统、某网络安全研究中心为标杆单位、某安全服务厂商a为例进行说明,包括以下步骤:

[0075]

(1)选定某信息系统为目标系统,确定某网络安全研究中心为标杆单位,某网络安全研究中心掌握了某信息系统的完整信息,在关闭系统防护策略的条件下,对该系统进行了漏洞扫描和人工渗透测试,进行了全面的安全检测,将某网络安全研究中心的检测结果作为基准,漏洞原始分为cvss评分;

[0076]

对某网络安全研究中心检测发现的漏洞原始评分按百分制进行转换,对自动化检测的漏洞总分按30转换,人工渗透测试检测的漏洞总分按70转换,得到三种级别漏洞的基准分;

[0077]

自动化方式检测的高危漏洞12个、中危漏洞78个、低危漏洞16个,计算高危洞基准分,仅列出10个,如下表:

[0078][0079]

计算中危洞基准分,仅列出10个,如下表:

[0080][0081][0082]

计算低危洞基准分,仅列出10个,如下表:

[0083][0084]

自动化方式检测的偏差基准分计算:

[0085]

a'=0.425,b'=0.295,c'=0.114

[0086]

其中:a'、b'、c'分别为标杆单位以自动化方式检测的低危、中危、高危级别漏洞偏差基准分;

[0087]

人工渗透方式检测的漏洞基准分如下表:

[0088][0089]

人工渗透方式检测的偏差基准分计算:

[0090]

d'=12.352,e'=8.235,f'=1.666

[0091]

其中:d'、e'、f'分别为标杆单位以人工渗透方式检测的低危、中危、高危级别漏洞偏差基准分;

[0092]

(2)决定目标系统检测难度的因素共有三个,包括信息程度多少、防护策略开启情况、漏洞安全加固情况,三个因素及分类详见下表;

[0093]

[0094][0095]

对3个因素按2个分类进行组合,利用攻防靶场能快速搭建试验网络的特点,考虑某安全服务厂商a的实际情况,部署从易到难4种检测难度级别的目标系统,检测难度级别见下表;

[0096][0097]

(3)某安全服务厂商a安排检测人员对前述4种检测难度的目标系统进行自动化检测及人工渗透两种方式的安全检测,在规定的时间内完成检测,对于检测发现的漏洞,提供

了漏洞利用方式,某网络安全研究中心进行漏洞有效性验证后,得到有效漏洞集和无效漏洞集;

[0098]

某安全服务厂商a以自动化检测方式发现的有效漏洞集情况如下表:

[0099]

序号漏洞级别一级难度三级难度五级难度七级难度1高危1211982中危767073673低危10897

[0100]

某安全服务厂商a以人工渗透方式发现的有效漏洞集情况如下表:

[0101]

序号漏洞级别一级难度三级难度五级难度七级难度1高危21212中危55433低危0000

[0102]

从某安全服务厂商a提供的报告来看,有效漏洞集中的漏洞可能超出标杆漏洞集,对于包含在标杆漏洞集集中的漏洞,累加(2)中的漏洞基准分,对于超出标杆漏洞集的漏洞,按偏差基准分进行加分,得到某安全服务厂商a在不同检测难度下的得分;

[0103][0104]

(4)为减少检测结果的随机性,对4种检测难度的得分进行算数平均,得到安全厂商能力检验的最终得分为81.61。

[0105]

对照能力等级划分表,得到某安全服务厂商a的能力检验结果为良好。

[0106]

序号能力等级分数范围1优秀得分》=902良好90》得分》=753一般75》得分》=604较差60》得分》=455很差得分《45

[0107]

本发明阐述的实例只是用于帮助阐述本发明,并未对技术方案的所有细节进行详尽叙述,本领域技术人员对部分技术实现过程进行的替换、修改,并不使相应技术方案的本质脱离本发明实施案例的精神和范围。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1