一种基于UTXO染色数据的链分离方法与流程

一种基于utxo染色数据的链分离方法

技术领域

1.本发明涉及去中心化的区块链账本技术与链分离方法领域,具体是一种基于utxo染色数据的链分离方法。

背景技术:

2.utxo(unspent transaction outputs)是未花费的交易输出,它是比特币交易生成及验证的一个核心概念。交易构成了一组链式结构,所有合法的比特币交易都可以追溯到前向一个或多个交易的输出,这些链条的源头都是挖矿奖励,末尾则是当前未花费的交易输出。

3.hyperledger fabric作为一种基于模块化架构开发应用程序或解决方案的基础,支持如共识和会员服务等即插即用的组件,它的设计初衷是支持不同组件的可插拔实现,并适应整个经济生态系统的复杂性和高精度性。hyperledger fabric利用容器技术运行称为“chaincode”的智能合约,该合约包含了系统的应用程序逻辑。

4.在分布式环境下,数据的所有权应不再属于平台,而属于数据的真正拥有者。企业应用中,属于业务层的隐私数据,通常不会放到区块链平台。

5.无论是比特币、以太坊还是超级账本,所有用户都是匿名且无角色无权限,任何人都可以随意访问区块链并取得区块链上的全部数据。以太坊和超级账本加入了智能合约,用编程的方式实现了有限的数据约定。但在多链、多角色的实际业务数据应用上,还没有比较好的实现方式。

6.因此,本发明提供了一种基于utxo染色数据的链分离方法,以解决上述背景技术中提出的问题。

技术实现要素:

7.本发明的目的在于提供一种基于utxo染色数据的链分离方法,以解决上述背景技术中提出的问题。

8.为实现上述目的,本发明提供如下技术方案:一种基于utxo染色数据的链分离方法,其特征在于:包括以下步骤:

9.s1:协议与约定:

10.多链是由多个不同职能的基于utxo的独立区块链组成,不同职能的独立区块链由区块链自身约定的染色协议来实现;

11.所述独立区块链由以下模块组成:管理模块、可信节点和发币中心;

12.所述独立区块链有以下几种结构定义的utxo染色币:交换的请求、交换的同意响应、交换的拒绝响应和数据的utxo;

13.s2:管理模块设置用户角色:

14.管理模块从角色权限验证请求中查询出所有的角色信息,选择一个用户实际的角色,向角色权限验证请求提交用户初始化、角色设置的操作请求;

15.s3:另一个用户的数据请求:

16.另一个用户通过跨链多级共识,给s2中的用户发起数据请求,发送一个交换的请求;

17.s4:s2中的管理模块验证s3中用户的角色:

18.s2中的用户收到交换请求后,获取另一个用户所在的管理模块和地址,通过s2中的管理模块向角色权限验证请求发起验证另一个用户的角色请求;

19.s5:s2中的用户发送数据:

20.s2中的管理模块验证了另一个用户的角色后,经由业务系统或者客户端发送隐私数据;

21.s6:托管的可信节点发送数据:

22.当区块链设置有可信节点,并将需要交换的隐私业务数据托管在可信节点上时,上述s5的数据发送,将由另一个用户的管理模块通知独立区块链的可信节点,使用临时数据接收通道发送隐私数据;

23.s7:另一个用户验证数据hash:

24.另一个用户收到交换的同意响应后,对收到的数据计算hash通过交换的同意响应里包含的验证地址管理模块,进行数据hash验证;

25.hash验证通过后,s2中的用户将数据的utxo发送给另一个用户。

26.作为本发明进一步的方案:根据s2中的操作步骤,所述操作请求中包含独立区块链的hash、地址和角色。

27.作为本发明进一步的方案:根据s3中的操作步骤:所述交换请求包含了另一个用户的接收数据的临时数据接收通道;所述通道的方式为https、tcp和socket。

28.作为本发明进一步的方案:根据s4中的操作步骤:当角色权限验证未通过后,s2中的用户给另一个用户发送一个交换的拒绝响应;当角色验证通过后,进行下一个步骤。

29.作为本发明进一步的方案:所述业务系统或者客户端发送的隐私数据通过s3中交换请求中包含的接收数据的临时数据接收通道进行发送。

30.作为本发明进一步的方案:根据s7中的操作步骤:所述数据的utxo中的染色数据包含hash;当所述发送的数据有加密时,所述数据的utxo中的染色数据包含hash、数据格式、加密方式和解密密钥。

31.有益效果

32.与现有技术相比,本发明的有益效果是:

33.(1)提供了一种基于utxo染色币的链分离与多链按角色隐私数据交换的方法。

34.(2)隐私数据可溯源。

35.(3)跨链隐私数据交换操作可监管。

附图说明

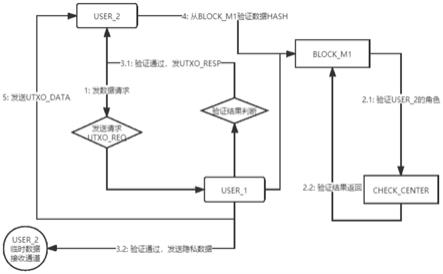

36.图1为本发明的链分离隐私数据交换流程示意图。

具体实施方式

37.下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完

整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

38.本发明依赖《一种基于区块链的多链用户角色管理与验证方法》,《一种基于区块链的角色与权限管理方法》,角色权限验证请求check_center,block_m使用《一种基于区块链的角色与权限管理方法》的角色设定和权限染色约定。用户user为独立区块链(blockchain)中的一个地址addr。

39.请参阅图1,本发明实施例中,一种基于utxo染色数据的链分离方法,其特征在于:包括以下步骤:

40.s1:协议与约定:

41.多链是由多个不同职能的基于utxo的独立区块链(blockchain)组成,不同职能的独立区块链(blockchain)由区块链自身约定的染色协议来实现;

42.所述独立区块链由以下模块组成:管理模块(block_m)、可信节点(block_node)和发币中心;

43.所述独立区块链有以下几种结构定义的utxo染色币:交换的请求(utxo_req)、交换的同意响应、交换的拒绝响应(utxo_resp)和数据的utxo(utxo_data);

44.s2:管理模块设置用户角色:

45.管理模块(block_m1)从角色权限验证请求(check_center)中查询出所有的角色信息,选择一个用户(user_1)实际的角色(role_1),向角色权限验证请求(check_center)提交用户初始化、角色设置的操作请求;

46.s3:另一个用户(user_2)的数据请求:

47.另一个用户(user_2)通过跨链多级共识,给s2中的用户(user_1)发起数据请求,发送一个交换的请求(utxo_req);

48.s4:s2中的管理模块(block_m1)验证s3中用户(user_2)的角色:

49.s2中的用户(user_1)收到交换请求(utxo_req)后,获取另一个用户(user_2)所在的管理模块(block_m2)和地址(addr_2),通过s2中的管理模块(block_m1)向角色权限验证请求(check_center)发起验证另一个用户(user_2)的角色请求;

50.s5:s2中的用户(user_1)发送数据:

51.s2中的管理模块(block_m1)验证了另一个用户(user_2)的角色后,经由业务系统或者客户端发送隐私数据;

52.s6:托管的可信节点发送数据:

53.当区块链设置有可信节点,并将需要交换的隐私业务数据托管在可信节点上时,上述s5的数据发送,将由另一个用户的管理模块(block_m1)通知独立区块链的可信节点,使用临时数据接收通道发送隐私数据;

54.s7:另一个用户(user_2)验证数据hash:

55.另一个用户(user_2)收到交换的同意响应后(utxo_resp),对收到的数据计算hash通过交换的同意响应(utxo_resp)里包含的验证地址管理模块(block_m1),进行数据hash验证;

56.hash验证通过后,s2中的用户(user_1)将数据的utxo(utxo_data)发送给另一个

用户(user_2)。

57.作为本发明的一个实施例:根据s2中的操作步骤,所述操作请求中包含独立区块链的hash、地址和角色。

58.作为本发明的一个实施例:根据s3中的操作步骤:所述交换请求(utxo_req)包含了另一个用户(user_2)的接收数据的临时数据接收通道;所述通道的方式为https、tcp和socket。

59.作为本发明的一个实施例:根据s4中的操作步骤:当角色权限验证未通过后,s2中的用户(user_1)给另一个用户(user_2)发送一个交换的拒绝响应(utxo_reject);当角色验证通过后,进行下一个步骤。

60.作为本发明的一个实施例:所述业务系统或者客户端发送的隐私数据通过s3中交换请求(utxo_req)包含的接收数据的临时数据接收通道进行发送。

61.作为本发明的一个实施例:根据s7中的操作步骤:所述数据的utxo(utxo_data)中的染色数据包含hash;当所述发送的数据有加密时,所述数据的utxo(utxo_data)中的染色数据包含hash、数据格式、加密方式和解密密钥。

62.本发明中的链分离是指隐私数据与区块链存证数据分离,不同角色的隐私数据本身仍然存于业务系统(biz)里,数据类型可以是文件、图片、json数据等;区块链系统将存储隐私数据的hash信息、用户角色、染色数据等,区块链管理模块(block_m)是区块链与业务系统的桥梁,业务系统通过区块链管理模块block_m将染色数据写入utxo。

63.以上所述,仅为本发明较佳的具体实施方式,但本发明的保护范围并不局限于此,任何熟悉本技术领域的技术人员在本发明揭露的技术范围内,根据本发明的技术方案及其实用新型构思加以等同替换或改变,都应涵盖在本发明的保护范围之内。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1