即时通信系统中账号异常的识别方法及装置与流程

1.本技术涉及计算机技术领域,具体而言,本技术涉及一种即时通信系统中账号异常的识别方法及装置。

背景技术:

2.随着通信技术的发展,即时通信系统已成为人们沟通的主要工具,其中 存储着大量用户相关的重要信息。由于即时通信系统为了避免用户登录时 频繁输入验证信息,使用账号在某一电子设备(例如智能手机)上成功登 录即时通信系统之后,便保持该用户长时间在该即时通信系统登录的方法, 若不法分子通过黑客技术非法获得该电子设备的使用权,就可能利用该账 号进行数据窃取、传播非法信息。

3.由上可知,即时通信系统中账号异常将导致用户信息安全得不到保障,如何识别即时通信系统中的账号异常有待解决。

技术实现要素:

4.本技术各实施例提供了一种即时通信系统中账号异常的识别方法、装置、电子设备及存储介质,可以解决相关技术中存在的即时通信系统中账号异常导致用户信息安全得不到保障的问题。所述技术方案如下:

5.根据本技术实施例的一个方面,一种即时通信系统中实现账号异常识别方法,所述方法包括:确定包含至少一个行为项集的行为集合,所述行为项集包含至少一个行为项,所述行为项用于表示用户在所述即时通信系统中的使用行为;利用apriori算法对所述行为集合中的行为项进行关联规则挖掘,得到至少一个关联规则及其置信度,所述关联规则用于指示相互关联的第一关联行为项和第二关联行为项;对至少一个关联规则的置信度进行模糊化处理,得到至少一个关联规则的模糊置信度;基于至少一个关联规则的模糊置信度,从至少一个关联规则中筛选得到至少一个强关联规则,并将至少一个强关联规则添加至强关联规则集合;根据所述强关联规则集合中的强关联规则,对所述用户在所述即时通信系统中的使用行为进行识别。

6.根据本技术实施例的一个方面,一种即时通信系统中实现账号异常识别装置,包括:行为集合生成模块,用于确定包含至少一个行为项集的行为集合,所述行为项集包含至少一个行为项,所述行为项用于表示用户在所述即时通信系统中的使用行为;关联规则挖掘模块,用于利用apriori算法对所述行为集合中的行为项进行关联规则挖掘,得到至少一个关联规则及其置信度,所述关联规则用于指示相互关联的第一关联行为项和第二关联行为项;关联规则置信度模糊化处理模块,用于对至少一个关联规则的置信度进行模糊化处理,得到至少一个关联规则的模糊置信度;强关联规则集合生成模块,用于基于至少一个关联规则的模糊置信度,从至少一个关联规则中筛选得到至少一个强关联规则,并将至少一个强关联规则添加至强关联规则集合;账号异常识别模块,用于根据所述强关联规则集合中的强关联规则,对所述用户在所述即时通信系统中的使用行为进行识别。

7.根据本技术实施例的一个方面,一种电子设备,包括:至少一个处理器、至少一个存储器、以及至少一条通信总线,其中,存储器上存储有计算机程序,处理器通过通信总线读取存储器中的计算机程序;计算机程序被处理器执行时实现如上所述的即时通信系统中实现账号异常识别方法。

8.根据本技术实施例的一个方面,一种存储介质,其上存储有计算机程序,计算机程序被处理器执行时实现如上所述的即时通信系统中实现账号异常识别方法。

9.根据本技术实施例的一个方面,一种计算机程序产品,计算机程序产品包括计算机程序,计算机程序存储在存储介质中,计算机设备的处理器从存储介质读取计算机程序,处理器执行计算机程序,使得计算机设备执行时实现如上所述的即时通信系统中实现账号异常识别方法。

10.本技术提供的技术方案带来的有益效果是:

11.在上述技术方案中,基于包含至少一个行为项集的行为集合,利用apriori 算法对行为集合中的行为项进行关联规则挖掘,得到至少一个关联规则及其置信度,并对至少一个关联规则的置信度进行模糊化处理,得到至少一个关联规则的模糊置信度,以基于至少一个关联规则的模糊置信度,从至少一个关联规则中筛选得到至少一个强关联规则添加至强关联规则集合,最终根据该强关联规则集合中的强关联规则,对用户在即时通信系统中的使用行为进行识别,也就是说,通过apriori算法和模糊化处理相结合,使用模糊化的关联规则来挖掘用户在即时通信系统中的使用行为的特征,不仅能够有效地识别即时通信系统中的账号异常,从而解决相关技术中存在的即时通信系统中账号异常将导致用户信息安全得不到保障的问题,而且能够有效地提高账号异常识别的准确率。

附图说明

12.为了更清楚地说明本技术实施例中的技术方案,下面将对本技术实施例描述中所需要使用的附图作简单地介绍。

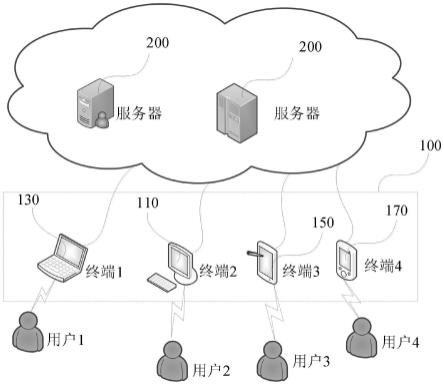

13.图1是根据本技术所涉及的实施环境的示意图;

14.图2是根据一示例性实施例示出的一种即时通信系统中实现账号异常识别方法的流程图;

15.图3是根据一示例性实施例示出的一种按apriori算法筛选频繁集的方法流程图;

16.图4是根据一示例性实施例示出的一种关联规则的模糊置信度的计算过程的方法流程图;

17.图5是根据一示例性实施例示出的另一种即时通信系统中实现账号异常识别方法的流程图;

18.图6是根据一示例性实施例示出的一种行为集合的更新过程的方法流程图;

19.图7是根据一示例性实施例示出的一种即时通信系统中实现账号异常识别装置的结构框图;

20.图8是根据一示例性实施例示出的一种服务器的结构示意图;

21.图9是根据一示例性实施例示出的一种电子设备的结构框图。

具体实施方式

22.下面详细描述本技术的实施例,所述实施例的示例在附图中示出,其中自始至终相同或类似的标号表示相同或类似的元件或具有相同或类似功能的元件。下面通过参考附图描述的实施例是示例性的,仅用于解释本技术,而不能解释为对本技术的限制。

23.本技术领域技术人员可以理解,除非特意声明,这里使用的单数形式“一”、“一个”、“所述”和“该”也可包括复数形式。应该进一步理解的是,本技术的说明书中使用的措辞“包括”是指存在所述特征、整数、步骤、操作、元件和/或组件,但是并不排除存在或添加一个或多个其他特征、整数、步骤、操作、元件、组件和/或它们的组。应该理解,当我们称元件被“连接”或“耦接”到另一元件时,它可以直接连接或耦接到其他元件,或者也可以存在中间元件。此外,这里使用的“连接”或“耦接”可以包括无线连接或无线耦接。这里使用的措辞“和/或”包括一个或更多个相关联的列出项的全部或任一单元和全部组合。

24.下面是对本技术涉及的几个名词进行的介绍和解释:

25.apriori算法,一种挖掘关联规则的频繁项集算法,目的是为了发现数据集合中不同事项之间的联系规则。

26.即时通信系统,允许两人或者多人使用网络实时的传递文字、图片、文件、语音与视频,能够即时发送和接收互联网消息等业务。

27.账号,用于登录即时通信系统,可以由中文、数字或英文组成,甚至是一些符号。也就是说,用户使用账号登录即时通信系统之后,便能够与其他人使用网络实时的传递文字、图片、文件、语音与视频,也就能够即时发送和接收互联网消息等业务。

28.如前所述,即时通信系统为了避免用户登录时频繁输入验证信息,使用账号在某一电子设备上成功登录即时通信系统之后,便保持该用户长时间在该即时通信系统登录的方法,在此期间,若不法分子通过黑客技术非法获得该电子设备的使用权,就可能利用该账号进行数据窃取、传播非法信息等违法行为。

29.由此可知,相关技术中仍存在即时通信系统中账号异常将导致用户信息安全得不到保障的缺陷。

30.针对上述问题,本技术提出一种即时通信系统中实现账号异常识别方法、装置、电子设备及存储介质,能够有效地识别即时通信系统中账号异常的识别,从而解决相关技术中存在的即时通信系统中账号异常将导致用户信息安全得不到保障的问题,相应地,该方法适用于即时通信系统中实现账号异常识别装置,该装置可部署于具备冯诺依曼体系结构的电子设备,该电子设备可以是台式电脑、笔记本电脑、服务器等等使用。

31.为使本技术的目的、技术方案和优点更加清楚,下面将结合附图对本技术实施方式作进一步地详细描述。

32.图1为一种即时通信系统中实现账号异常识别方法所涉及的实施环境的示意图。该实施环境包括终端100、和服务器200。

33.具体地,终端100可供客户端(例如即时通信系统)运行,可以是台式电脑110、笔记本电脑130、平板电脑150、智能手机170等等电子设备,在此不进行限定。

34.其中,客户端,例如即时通信系统,提供即时通信功能,可以是应用程序形式,也可以是网页形式,相应地,客户端进行即时通信的用户界面则可以是程序窗口形式,还可以是网页页面形式的,此处也并未加以限定。

35.服务器200可以是独立的物理服务器,也可以是多个物理服务器构成的服务器集群或者分布式系统,还可以是提供云服务、云数据库、云计算、云函数、云存储、网络服务、云通信、中间件服务、域名服务、安全服务、cdn、以及大数据和人工智能平台等基础云计算服务的云服务器。例如,本实施环境中,服务器200为终端100提供账号异常识别服务。

36.终端100与服务器200之间通过有线/无线等方式预先建立通信连接,以通过建立的通信连接实现终端100与服务器200之间的数据传输。传输的数据可以是待识别行为项、强关联规则集合、身份认证消息等等。

37.随着即时通信系统在终端100中运行,用户在该即时通信系统中的使用行为,将作为待识别行为项上报至服务器200,请求服务器200提供账号异常识别服务。

38.通过终端100与服务器200的交互,服务器200便能够接收到该待识别行为项,进而根据强关联规则集合中的强关联规则对该待识别行为项进行识别。

39.请参阅图2,本技术实施例提供了一种即时通信系统中实现账号异常识别方法,该方法适用于图1所示实施环境的服务器200。

40.在下述方法实施例中,为了便于描述,以各步骤的执行主体为服务器加以说明,但是并非对此构成具体限定。

41.如图2所示,该方法可以包括以下步骤:

42.步骤310,确定包含至少一个行为项集的行为集合。

43.其中,行为项集包含至少一个行为项,该行为项用于表示用户在即时通信系统中的使用行为。

44.下面是对步骤310所涉及的几个名词进行的介绍和解释:

45.行为项,是指用户在即时通信系统中的使用行为,具体是指用户在使用账号登录即时通信系统过程中,与即时通信系统中页面元素发生的各种交互行为及结果。

46.行为项集,即行为项的集合。在一个实施例中,行为项集包括但不限于用户标识和行为项,其中,用户标识用于唯一表示使用账号登录即时通信系统的用户。在一个实施例中,在设定周期内,对应于同一个用户的多个行为项生成行为项集,该设定周期可以根据应用场景的实际需要灵活地调整,例如,设定周期在本实施例中为12个小时。

47.行为集合,是由多个行为项集组成。

48.例如,小明用户在即时通信系统中的使用行为包括:登录行为、会话行为、转账行为、退出行为等等,对应地,行为项至少包括:登录、会话、转账、退出等等。

49.对于小明用户而言,行为项集至少可以表示为{登录、会话、转账、退出}。

50.以此类推,面向海量用户,行为集合实质可以包含对应于不同用户的行为项集,也就是说,行为集合包含至少一个行为项集。

51.在确定包含至少一个行为项集的行为集合之后,便能够基于此行为集合来实现即时通信系统中账号异常识别。

52.步骤330,利用apriori算法对行为集合中的行为项进行关联规则挖掘,得到至少一个关联规则及其置信度。

53.首先说明的是,该关联规则用于指示相互关联的第一关联行为项和第二关联行为项。

54.下面是对步骤330所涉及的几个名词进行的介绍和解释:

55.支持度:行为项集中行为项的支持度,具体指行为项在该行为项集中出现的概率。其中,支持度的计算公式如下:

[0056][0057]

式中:p

sup

(a)为行为项a的支持度,c(a)为行为项a出现在行为集合c 中行为项集i中的次数,为行为集合c中所有行为项集i的总个数。

[0058]

置信度:关联规则的置信度,在关联规则指示相互关联的第一关联行为项和第二关联行为项的前提下,该关联规则的置信度具体指第一关联行为项和第二关联行为项相互关联的置信度。其中,置信度的计算公式如下:

[0059][0060]

式中:为关联规则的置信度,具体是指第一关联行为项a和第二关联行为项b相互关联的置信度,p

sup

(a∪b)为第一关联行为项a和第二关联行为项b相互关联的支持度,具体是指第一关联行为项a 和第二关联行为项b同时出现在同一个行为项集的概率,p

sup

(a)为行为项a 的支持度;

[0061]

现结合上述名词,对利用apriori算法挖掘关联规则的过程进行以下说明:

[0062]

步骤331,根据行为集合中每一个行为项的支持度,从该行为集合中的行为项中筛选得到频繁项,并由筛选得到的频繁项形成该行为集合的频繁项集。

[0063]

其中,频繁项,是指行为项集中支持度大于设定支持度的行为项;频繁项集,是指频繁项的集合。

[0064]

具体地,行为集合的频繁项集的形成过程可以包括以下步骤:

[0065]

第一步,根据行为集合中的每一个行为项生成第一候选项集。

[0066]

表1行为集合c

[0067][0068]

如上表1所示,在行为集合c中,包括10个行为项集i,每一个行为项集i包含至少一个行为项。其中,每一个行为项集i中的行为项可以是转账、会话、打开邮件、退出、登录中的任意一个或者多个。值得一提的是,上述 10个行为项集可以对应于不同用户的同一个设定周期,也可以对应于同一个用户的不同设定周期,此处并未加以限定。

[0069]

如图3所示,第一候选项集c1中的候选项包括:{转账}、{会话}、{打开邮件}、{退出}、{登录}。

[0070]

第二步,基于第一候选项集中候选项的支持度,对第一候选项集中的候选项进行

筛选,由筛选得到的候选项生成频繁项集。

[0071]

其中,第一候选项集c1中候选项a的支持度的计算公式如下:

[0072][0073]

式中:p

sup

(a)为候选项a的支持度,c(a)为候选项a出现在行为集合c 中行为项集i的次数,为行为集合c中所有行为项集i的总个数(10);

[0074]

以候选项a为转账举例说明,转账出现在表1行为集合c中各个行为项集i的次数为7次,则转账的支持度为7/10=0.7。以此类推,如图3所示,第一候选项集中其余候选项(会话、打开邮件、退出、登录)的支持度分别为0.8、0.7、0.2、0.3。

[0075]

在一个实施例中,对第一候选项集中的候选项进行筛选,具体是指如果第一候选项集中的候选项的支持度大于设定支持度,则该候选项作为频繁项。基于此,如果设定支持度为0.2,那么,第一候选项集c1中的候选项{转账}、 {会话}、{打开邮件}、{退出}、{登录}的支持度均大于0.2,均可作为频繁项。

[0076]

由此,如图3所示,得到频繁项集l1,该频繁项集l1中的频繁项包括: {转账}、{会话}、{打开邮件}、{退出}、{登录}。也就是说,该频繁项集l1 中的频繁项包括一个行为项,则该频繁项集l1也可以认为是1项频繁项集。

[0077]

第三步,根据频繁项集中的频繁项生成第二候选项集。

[0078]

具体地,如图3所示,在频繁项集l1中,选取任意两个频繁项作为候选项,生成第二候选项集c2,该第二候选项集c2中的候选项包括:{转账,会话}、{转账,打开邮件}、{转账,退出}、{转账,登录}、{会话,打开邮件}、{会话,退出}、{会话,登录}、{打开邮件,退出}、{打开邮件,登录}、 {退出,登录}。

[0079]

第四步,基于第二候选项集中候选项的支持度,对第二候选项集中的候选项进行筛选,由筛选得到的候选项生成频繁项集。

[0080]

同理于第一候选项集中的候选项筛选过程,如果设定支持度为0.2,如图 3所示,第二候选项集中支持度大于0.2的候选项包括:{转账,会话}、{转账,打开邮件}、{转账,登录}、{会话,打开邮件}、{会话,退出}、{打开邮件,登录},可作为频繁项。

[0081]

由此,如图3所示,得到频繁项集l2,该频繁项集l2中的频繁项包括: {转账,会话}、{转账,打开邮件}、{转账,登录}、{会话,打开邮件}、{会话,退出}、{打开邮件,登录}。也就是说,该频繁项集l2中的频繁项包括两个行为项,则该频繁项集l2也可以认为是2项频繁项集。

[0082]

第五步,返回执行根据频繁项集中的频繁项生成第二候选项集的第三个步骤,直至第二候选项集中候选项的支持度均小于设定支持度,由生成的频繁项集形成行为集合的频繁项集。

[0083]

例如,如图3所示,在得到频繁项集l3之后,选取任意两个频繁项作为候选项,生成第二候选项集c4,该第二候选项集c4中的候选项包括:{转账,会话,打开邮件,登录},结合表1,确定该候选项的支持度为1/10=0.1,由于该候选项的支持度0.1小于设定支持度0.2,则无法再次得到频繁项集,此时,不再返回第三步,由生成的频繁项集形成行为集合的频繁项集。

[0084]

也就是说,如图3所示,基于行为集合c,可获得频繁项集l1、l2、l3。

[0085]

步骤333,基于频繁项集中的每一个频繁项,确定该频繁项中相互关联的第一关联行为项和第二关联行为项。

[0086]

如图3所示,在频繁项集l1中,频繁项包括一个行为项,不存在相互关联的第一关联行为项和第二关联行为项。

[0087]

在频繁项集l2中,频繁项包括两个行为项,便能够确定该频繁项中相互关联的第一关联行为项和第二关联行为项。例如,频繁项{转账,会话}中相互关联的第一关联行为项为转账,第二关联行为项为会话。

[0088]

同理,在频繁项集l3中,频繁项包括三个行为项,同样能够确定该频繁项中相互关联的第一关联行为项和第二关联行为项。例如,频繁项{转账、会话、打开邮件}中相互关联的第一关联行为项为转账,第二关联行为项可以是会话、打开邮件,类似地,相互关联的行为项还可以是:第一关联行为项为会话,第二关联行为项为转账、打开邮件,第一关联行为项为打开邮件,第二关联行为项为转账、会话,第一关联行为项为转账、会话,第二关联行为项为打开邮件,第一关联行为项为转账、打开邮件,第二关联行为项为会话,第一关联行为项为会话、打开邮件,第二关联行为项为转账等等。

[0089]

由上可知,第一/第二关联行为项可以是一个行为项,还可以是多个行为项,具体与频繁项包含的行为项个数有关,此处并非构成具体限定。

[0090]

步骤335,针对每一个第一关联行为项,计算第一关联行为项和第二关联行为项相互关联的置信度。

[0091]

其中,第一关联行为项和第二关联行为项相互关联的置信度的计算公式如下:

[0092][0093]

式中:表示第一关联行为项a和第二关联行为项b相互关联的置信度,p

sup

(a∪b)表示第一关联行为项a和第二关联行为项b同时出现在行为集合c中行为项集i的支持度,p

sup

(a)为第一关联行为项a的支持度;

[0094]

在频繁项集l1、l2、l3所确定的相互关联的第一关联行为项和第二关联行为项的前提下,第一关联行为项和第二关联行为项相互关联的置信度如表2所示。

[0095]

表2第一关联行为项和第二关联行为项关联的置信度

[0096][0097][0098]

步骤337,基于第一关联行为项和第二关联行为项相互关联的置信度,挖掘得到至少一个关联规则及其置信度。

[0099]

如上表2所示,便挖掘得到关联规则及其置信度,该关联规则用于指示相互关联的第一关联行为项和第二关联行为项。例如,第一关联行为项为{转账},第二关联行为项为{会话},则关联规则可以表示为转账-》会话,置信度为71.43%;或者,第一关联行为项为{转账,会话},第二关联行为项为{打开邮件},则关联规则可以表示为转账,会话-》打开邮件,置信度为60%;或者,第一关联行为项为{登录},第二关联行为项为{转账,打开邮件},则关联规则可以表示为登录-》转账,打开邮件,置信度为100%。

[0100]

步骤350,对至少一个关联规则的置信度进行模糊化处理,得到至少一个关联规则的模糊置信度。

[0101]

其中,模糊化处理可以通过高斯型隶属函数、广义种形隶属函数、s型隶属函数、梯形隶属函数、三角形隶属函数、z形隶属函数等、以及重心法、最大隶属度法、系数加权平均法、算数平均法等实现。本实施例中,模糊化处理通过三角形隶属函数和算数平均法实现。

[0102]

具体地,如图4所示,在一个实施例中,步骤350可以包括以下步骤:

[0103]

步骤351,针对每一个关联规则,基于该关联规则指示的相互关联的第一关联行为项和第二关联行为项,确定第一关联行为项和第二关联行为项相互关联的三角模糊集。

[0104]

在一个实施例中,步骤351可以包括以下步骤:根据已构建的三角模糊数存储表,得到第一关联行为项和第二关联行为项相互关联的若干个三角模糊数;根据若干个三角模

糊数计算得到平均值,作为第一关联行为项和第二关联行为项相互关联的三角模糊集。

[0105]

在此说明的是,三角模糊数存储表,实际上建立了语义变量与三角模糊数之间的对应关系。该语义变量用于描述技术人员对行为项发生概率的评判结果,具体包括“非常高”、“高”、“偏高”“中等”、“偏低”、“低”、“非常低”等7个语义变量。基于此,由每个语义变量与三角模糊数之间的对应关系所形成的三角模糊数存储表如表3所示。

[0106]

表3三角模糊数存储表

[0107]

序号语义变量三角模糊数1非常高(0.9,1.0,1.0)2高(0.7,0.9,1.0)3偏高(0.5,0.7,0.9)4中等(0.3,0.5,0.7)5偏低(0.1,0.3,0.5)6低(0,0.1,0.3)7非常低(0,0,0.1)

[0108]

那么,在采集到多位技术人员对行为项发生概率的评判结果之后,便能够通过表3将用于描述该多位技术人员对行为项发生概率的评判结果的语义变量转换为多个三角模糊数,每一个三角模糊数对应一位技术人员对行为项发生概率的评判结果。

[0109]

然后,使用算术平均法来综合多位技术人员的评判结果,即根据多个三角模糊数计算得到平均值,作为第一关联行为项和第二关联行为项相互关联的三角模糊集,表示为p

fuz

=《a,b,c》。

[0110]

也就是说,三角模糊集在考虑第一关联行为项和第二关联行为项相互关联的置信度的前提下,结合考虑了多位技术人员对第一关联行为项和第二关联行为项同时出现在同一个行为项集的概率,从而有利于提高账号异常识别的准确率。

[0111]

步骤353,根据第一关联行为项和第二关联行为项相互关联的置信度及三角模糊集,计算第一关联行为项和第二关联行为项相互关联的模糊置信度,作为该关联规则的模糊置信度。

[0112]

具体地,假设第一关联行为项a和第二关联行为项b相互关联的三角模糊集为p

fuz

=《a,b,c》,那么,关联规则的模糊置信度的计算公式如下:

[0113][0114]

式中:为第一关联行为项a和第二关联行为项b相互关联的置信度,为第一关联行为项a和第二关联行为项b相互关联的模糊置信度,亦即是关联规则a-》b的模糊置信度。

[0115]

步骤370,基于至少一个关联规则的模糊置信度,从至少一个关联规则中筛选得到至少一个强关联规则,并将至少一个强关联规则添加至强关联规则集合。

[0116]

具体地,依据最小置信度p

min_con

对关联规则的模糊置信度进行判别:若

大于等于p

min_con

,则将该关联规则定义为强关联规则,并添加至强关联规则集合;若小于p

min_con

,则将该关联规则定义为弱关联规则。其中,最小置信度p

min_con

用于表示关联规则的最低可靠性,可以根据应用场景的实际需要灵活地调整,此处并未加以限定。

[0117]

举例来说,如表2所示,假设最小置信度p

min_con

为70%,则强关联规则集合中的强关联规则包括:转账-》会话;转账-》打开邮件;打开邮件-》转账;打开邮件-》会话;登录-》转账;登录-》打开邮件;退出-》会话;登录-》转账,打开邮件;转账,登录-》打开邮件;打开邮件,登录-》转账。

[0118]

步骤390,根据强关联规则集合中的强关联规则,对用户在即时通信系统中的使用行为进行识别。

[0119]

账号异常识别,实际是对用户在即时通信系统中的使用行为进行识别,如果识别到用户在即时通信系统中的使用行为异常,则认为是用户登录即时通信系统所使用的账号异常。

[0120]

在一个实施例中,步骤390可以包括以下步骤:接收待识别行为项,待识别行为项用于表示等待识别的用户在即时通信系统中的使用行为;在强关联规则集合中,查找指示待识别行为项的强关联规则;如果查找到强关联规则,则基于查找到的强关联规则中指示的相互关联的第一关联行为项和第二关联行为项,确定是否存在与待识别行为项相互关联的第二关联行为项;如果不存在,则确定待识别行为项为异常行为项,否则,确定待识别行为项为正常行为项。

[0121]

例如,小明用户在即时通信系统中的行为习惯是转账前打开邮件确认转账信息,那么,对于小明用户而言,相互关联的行为项至少包括转账、打开邮件,相应地,基于小明用户在即时通信系统中的使用行为,所形成的强关联规则集合中的强关联规则至少包括转账-》打开邮件。因此,对于小明用户来说,如果是本人登录,则能够识别到账号正常,反之,如果是其他人非法登录,由于并不了解小明用户在即时通信系统中的行为习惯,例如,可能直接转账,此时,对于服务器来说,针对待识别行为项——转账,由于仅存在第一关联行为项——转账,而不存在第二关联行为项——打开邮件,也即是说,第一关联行为项不存在与之相互关联的第二关联行为项,则确定待识别行为项——转账为异常行为项,即识别到账号异常。

[0122]

通过上述过程,将apriori算法和模糊化处理相结合,使用模糊化的关联规则来挖掘用户在即时通信系统中使用行为的特征,不仅能够有效地识别即时通信系统中的账号异常,从而解决相关技术中存在的即时通信系统中账号异常将导致用户信息安全得不到保障的问题,而且能够有效地提高账号异常识别的准确率。

[0123]

请参阅图5,本技术实施例中提供了一种即时通信系统中实现账号异常识别方法可能的实现方式,步骤390之后,该方法还可以包括以下步骤:

[0124]

步骤410,如果待识别行为项为异常行为项,则根据不同风险等级的第一设定值确定异常行为项的风险等级。

[0125]

具体地,设置三个风险等级(低风险等级、中风险等级、高风险等级) 对用户异常行为等级化:

[0126]

p1=p

min_con

;

[0127][0128][0129]

式中:p1表示低风险等级概率,p2表示中风险等级概率,p3表示高风险等级概率,且满足0≤p1《p2《p3≤1。

[0130]

换而言之,低风险等级的第一设定值为p1,中风险等级的第一设定值为 p2,高风险等级的第一设定值为p3。例如,如果异常行为项的模糊置信度小于p1,则异常行为项的风险等级为低风险等级。

[0131]

步骤420,基于异常行为项的风险等级,向即时通信系统推送对应的身份认证消息。

[0132]

其中,身份认证消息用于指示异常行为项违反强关联规则的风险等级。也就是说,服务器基于异常行为项的风险等级,向即时通信系统推送对应的身份认证消息,进而使得即时通信系统能够对用户发起不同强度的质询,以此来验证使用账号登录即时通信系统是否为用户本人,即如果用户应答通过,视为用户本人通过,方可继续执行其他操作,从而进一步地充分保障即时通信系统中用户信息的安全性。

[0133]

具体地,身份认证机制设置如下:

[0134]

1)如果μa(xi)小于p1,则确定异常行为项xi处于低风险等级,并将异常行为项xi所涉及的强关联规则确定为低强度的强关联规则,对应地,即时通信系统将设置输入用户关联的手机号码或者邮箱等账户相关信息的低难度身份认证方式;

[0135]

2)如果μa(xi)大于p1,且小于等于p2,则确定异常行为项xi处于中风险等级,并将异常行为项xi所涉及的强关联规则确定为中强度的强关联规则,对应地,即时通信系统将设置回答账户预设密保问题等账户预设验证问题的中难度身份认证方式;

[0136]

3)如果μa(xi)大于p2,且小于等于1,则确定异常行为项xi处于高风险等级,并将异常行为项xi所涉及的强关联规则确定为高强度的强关联规则,对应地,即时通信系统将设置输入手机验证码以及账户密码的高难度身份认证方式。

[0137]

基于上述,如果用户通过相应的身份认证方式,视为用户通过身份认证,表示用户本人登录即时通信系统,则用户可继续执行其他操作。

[0138]

反之,如果用户未通过相应的身份认证方式,视为用户身份认证失败,表示可能存在其他人非法登录即时通信系统,则其他人无法继续执行其他操作。在一个实施例中,即时通信系统将强迫退出账户,并锁定账户十分钟内无法使用,并触发通知机制,将账户异常信息以邮件或者短信等形式通知用户。

[0139]

在一个实施例中,服务器接收身份认证反馈消息,该身份认证反馈消息用于指示用户是否通过身份认证。

[0140]

步骤430,如果待识别行为项为正常行为项,则在待识别行为项的累计接收次数未达到第二设定值时,根据待识别行为项更新行为集合。

[0141]

其中,累计接收次数是指服务器累计接收即时通信系统发送的待识别行为项的次数。

[0142]

在一个实施例中,第二设定值是指1000000,该第二设定值可以根据应用场景的实际需要灵活地调整,此处并非构成具体限定。

[0143]

在一个实施例中,行为集合的更新过程可以是全量更新,还可以是增量更新。

[0144]

具体地,如图6所示,行为集合的增量更新过程可以包括以下步骤:

[0145]

步骤431,在行为集合包含的行为项集中,查找与待识别行为项匹配的匹配行为项。

[0146]

如果查找到,则执行步骤433;否则,执行步骤435或步骤437。

[0147]

步骤433,基于查找到的匹配行为项,确定匹配行为项所属的行为项集与待识别行为所属的行为项集是否一致。具体地,步骤4331,如果一致,则删除待识别行为项;否则,步骤4333,在匹配行为项所属的行为项集中增加匹配行为项的频次。

[0148]

步骤435,如果在行为集合包含的所有行为项集中未查找到匹配行为项,则新增一个行为项集,并在新增的行为项集中增加待识别行为项及其频次。

[0149]

步骤437,如果在待识别行为项所属的行为项集中未查找到匹配行为项,则在待识别行为项所属的行为项集中增加待识别行为项。

[0150]

由此,实现行为集合的增量更新,进而避免重复更新,能够有效地提升行为集合的更新效率,进而有利于提升账号异常识别的效率。

[0151]

步骤450,如果待识别行为项的累计接收次数达到第三设定值,则根据行为集合更新强关联规则集合。

[0152]

在一个实施例中,第三设定值是指第二设定值

×

10%=1000000

×ꢀ

10%=100000,该第三设定值可以根据应用场景的实际需要灵活地调整,此处并非构成具体限定。

[0153]

强关联规则集合的更新过程即是前述实施例中描述的步骤310至步骤 370,此处不再重复赘述。

[0154]

进一步地,如前所述,即时通信系统将向服务器反馈用户是否通过身份,即发送身份认证反馈消息至服务器,对应地,服务器便能够接收到身份认证反馈消息,从而基于该身份认证反馈消息确定用户是否通过身份认证。

[0155]

一方面,如果用户未通过身份认证,并且由于待识别行为项为异常行为项,则服务器不会基于该待识别行为项更新累计接收次数。

[0156]

另一方面,如果用户通过身份认证,此时由于待识别行为项为异常行为项,说明账号异常识别可能出错了,则修改第三设定值,触发强关联规则集合的更新,以此提升账号异常识别的准确率。

[0157]

在一个实施例中,修改前的第三设定值是指100000,修改后的第三设定值是指10000。也就是说,触发强关联规则集合更新的门槛降低,提升强关联规则集合的更新频率,以此来充分地保障账号异常识别的准确性。

[0158]

那么,在待识别行为项的累计接收次数达到修改后的第三设定值时,根据行为集合更新强关联规则集合。

[0159]

在上述实施例的作用下,实现了关联规则集合的更新机制,在保证待识别行为项数量具备统计意义的前提下,配合身份认证机制充分地保证更新频率与过度更新之间的平衡性,进而有利于提升账号异常识别的效率和准确率。

[0160]

下述为本技术装置实施例,可以用于执行本技术所涉及的即时通信系统中实现账

号异常识别方法。对于本技术装置实施例中未披露的细节,请参照本技术所涉及的即时通信系统中实现账号异常识别方法的方法实施例。

[0161]

请参阅图7,本技术实施例中提供了一种即时通信系统中实现账号异常识别装置900,包括但不限于:行为集合生成模块901、关联规则挖掘模块 902、关联规则置信度模糊化处理模块903、强关联规则集合生成模块904、账号异常识别模块905。

[0162]

其中,行为集合生成模块901,用于确定包含至少一个行为项集的行为集合,行为项集包含至少一个行为项,行为项用于表示用户在即时通信系统中的使用行为。

[0163]

关联规则挖掘模块902,用于利用apriori算法对行为集合中的行为项进行关联规则挖掘,得到至少一个关联规则及其置信度,关联规则用于指示相互关联的第一关联行为项和第二关联行为项。

[0164]

关联规则置信度模糊化处理模块903,用于对至少一个关联规则的置信度进行模糊化处理,得到至少一个关联规则的模糊置信度。

[0165]

强关联规则集合生成模块904,用于基于至少一个关联规则的模糊置信度,从至少一个关联规则中筛选得到至少一个强关联规则,并将至少一个强关联规则添加至强关联规则集合。

[0166]

账号异常识别模块905,用于根据强关联规则集合中的强关联规则,对用户在即时通信系统中的使用行为进行识别。

[0167]

需要说明的是,上述实施例所提供的即时通信系统中实现账号异常识别方法装置在进行账号异常识别时,仅以上述各功能模块的划分进行举例说明,实际应用中,可以根据需要而将上述功能分配由不同的功能模块完成,即即时通信系统中实现账号异常识别方法装置的内部结构将划分为不同的功能模块,以完成以上描述的全部或者部分功能。

[0168]

另外,上述实施例所提供的即时通信系统中实现账号异常识别方法装置与即时通信系统中实现账号异常识别方法的实施例属于同一构思,其中各个模块执行操作的具体方式已经在方法实施例中进行了详细描述,此处不再赘述。

[0169]

图8根据一示例性实施例示出的一种服务器的结构示意图。该服务器适用于图1所示出实施环境的服务器200。

[0170]

需要说明的是,该服务器只是一个适配于本技术的示例,不能认为是提供了对本技术的使用范围的任何限制。该服务器也不能解释为需要依赖于或者必须具有图8示出的示例性的服务器2000中的一个或者多个组件。

[0171]

服务器2000的硬件结构可因配置或者性能的不同而产生较大的差异,如图8所示,服务器2000包括:电源210、接口230、至少一存储器250、以及至少一中央处理器(cpu,central processing units)270。

[0172]

具体地,电源210用于为服务器2000上的各硬件设备提供工作电压。

[0173]

接口230包括至少一有线或无线网络接口,用于与外部设备交互。例如,进行图1所示出实施环境中终端100与服务器200之间的交互。

[0174]

当然,在其余本技术适配的示例中,接口230还可以进一步包括至少一串并转换接口233、至少一输入输出接口235以及至少一usb接口237等,如图8所示,在此并非对此构成具体限定。

[0175]

存储器250作为资源存储的载体,可以是只读存储器、随机存储器、磁盘或者光盘

programmable read onlymemory,电可擦可编程只读存储器)、cd-rom(compact disc read onlymemory,只读光盘)或其他光盘存储、光碟存储(包括压缩光碟、激光碟、光碟、数字通用光碟、蓝光光碟等)、磁盘存储介质或者其他磁存储设备、或者能够用于携带或存储具有指令或数据结构形式的期望的程序代码并能够由计算机存取的任何其他介质,但不限于此。

[0187]

存储器4003上存储有计算机程序,处理器4001通过通信总线4002读取存储器4003中存储的计算机程序。

[0188]

该计算机程序被处理器4001执行时实现上述各实施例中的即时通信系统中实现账号异常识别方法。

[0189]

此外,本技术实施例中提供了一种存储介质,该存储介质上存储有计算机程序,该计算机程序被处理器执行时实现上述各实施例中的即时通信系统中实现账号异常识别方法。

[0190]

本技术实施例中提供了一种计算机程序产品,该计算机程序产品包括计算机程序,该计算机程序存储在存储介质中。计算机设备的处理器从存储介质读取该计算机程序,处理器执行该计算机程序,使得该计算机设备执行上述各实施例中的即时通信系统中实现账号异常识别方法。

[0191]

与相关技术相比,本技术实施例方案将apriori算法和模糊化处理相结合,使用模糊化的关联规则库来挖掘用户在即时通信系统中使用行为的特征,能够有效地提高账号异常识别的准确率;针对异常行为项的不同风险等级,向即时通信系统推送对应的身份认证信息,既可以防止误判,又能够进一步地保证账号异常识别的准确率;关联规则集合的更新机制,在保证待识别行为项数量具备统计意义的前提下,配合身份认证机制充分保障更新频率与过度更新之间的平衡性,有利于提升账号异常识别的效率和准确率。

[0192]

应该理解的是,虽然附图的流程图中的各个步骤按照箭头的指示依次显示,但是这些步骤并不是必然按照箭头指示的顺序依次执行。除非本文中有明确的说明,这些步骤的执行并没有严格的顺序限制,其可以以其他的顺序执行。而且,附图的流程图中的至少一部分步骤可以包括多个子步骤或者多个阶段,这些子步骤或者阶段并不必然是在同一时刻执行完成,而是可以在不同的时刻执行,其执行顺序也不必然是依次进行,而是可以与其他步骤或者其他步骤的子步骤或者阶段的至少一部分轮流或者交替地执行。

[0193]

以上仅是本技术的部分实施方式,应当指出,对于本技术领域的普通技术人员来说,在不脱离本技术原理的前提下,还可以做出若干改进和润饰,这些改进和润饰也应视为本技术的保护范围。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1