勒索软件检测方法、系统、设备及存储介质与流程

本技术涉及软件安全,尤其涉及一种勒索软件检测方法、系统、设备及存储介质。

背景技术:

1、勒索软件(ransomware)是一种较为流行的恶意软件类型。攻击者通过勒索软件加密计算机系统下的关键数据、文件等,使得用户数据资产或计算资源无法正常使用,并以此要挟用户支付赎金。个人或企业遭遇勒索软件攻击后,将面临关键数据资产被破坏、数据泄露、业务中断、经济损失等严重影响。

2、传统的杀毒软件基于勒索软件文件的静态特征进行分析,依赖于已知勒索软件的特征库,无法检测未知的勒索软件。现有的基于诱饵文件的勒索软件检测方法,虽然能够检测未知勒索软件的攻击,但是这种通过检测勒索软件加密行为的方法的时效性较差,在识别到勒索软件对诱饵文件的加密行为时,计算机系统中的其他文件可能已经被勒索软件加密,所以这种方法无法提供及时全面的防护。

技术实现思路

1、本技术提供一种勒索软件检测方法、系统、设备及存储介质,可以在勒索软件执行加密操作之前就对其进行有效识别,从而能够及时对勒索软件进行处置,避免勒索软件的影响。

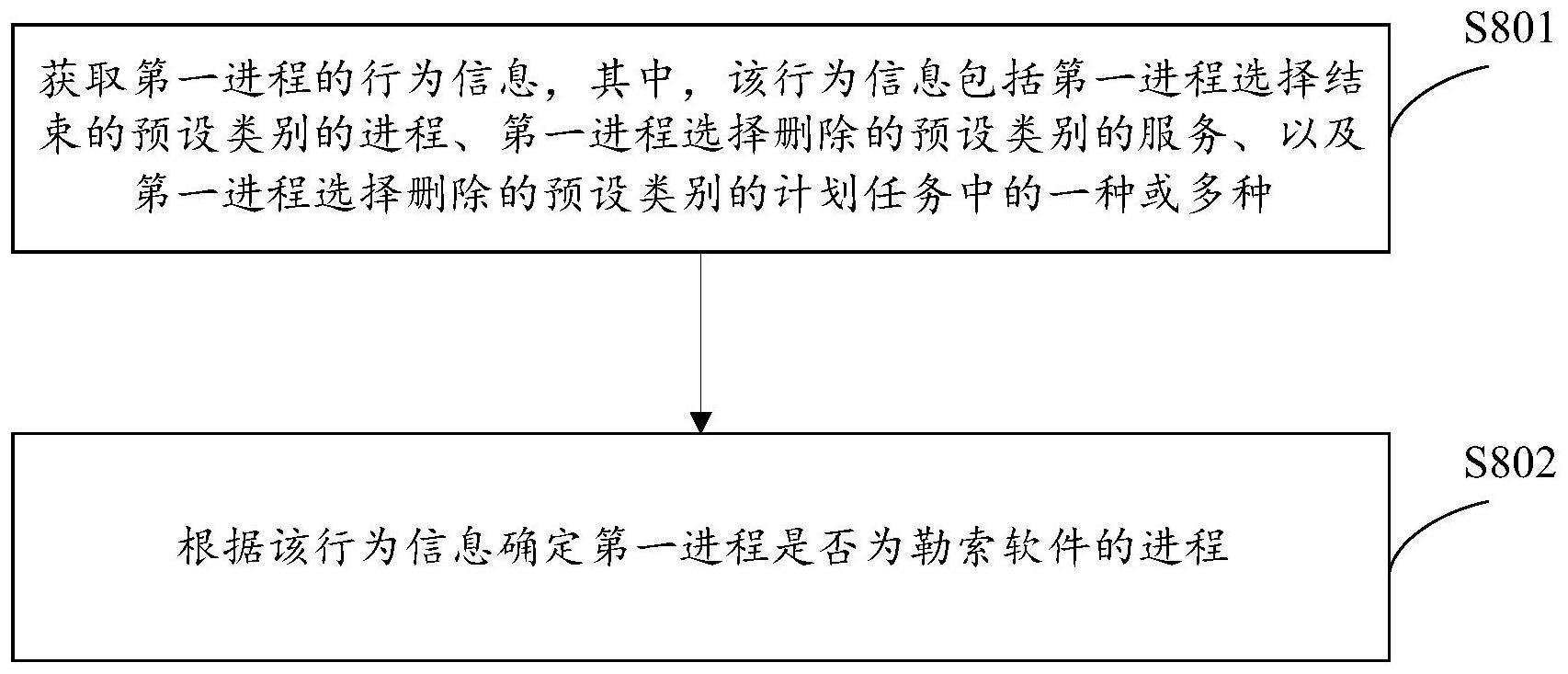

2、第一方面,本技术提供了一种勒索软件检测方法,该方法包括:获取第一进程的行为信息,其中,该行为信息包括第一进程选择结束的预设类别的进程、第一进程选择删除的预设类别的服务、以及第一进程选择删除的预设类别的计划任务中的一种或多种;根据该行为信息确定第一进程是否为勒索软件的进程。

3、需要说明的是,勒索软件在执行加密操作之前通常会有一些准备行为,本技术的方案正是基于勒索软件在加密前的准备行为来实现勒索软件检测。具体来说,通过获取第一进程的行为信息(即第一进程具体执行了哪些操作,其动态行为),尤其是第一进程选择结束或删除的预设类别下的进程、服务和/或计划任务,以此来判断该第一进程是否符合勒索软件在加密操作前的准备行为,从而能够准别判断第一进程是否为勒索软件的进程。

4、应理解,勒索软件遍历文件的行为存在着很强的随机性,它可能会按照顺序遍历磁盘、目录和文件,也可能是随机遍历。因此,在传统的基于诱饵文件的检测方法中,当监控到勒索软件对诱饵文件进行修改时,勒索软件可能已经对其他文件进行了加密破坏。显然,这种通过检测勒索软件的加密行为的方法实时性较差,不能保证在勒索软件执行加密操作之前就对其进行识别和处置,无法做到对业务数据的全面防护。在计算机系统上额外布置诱饵文件,还可能会对正常业务造成一定影响。

5、在本技术的方案中,通过检测勒索软件在执行加密操作之前的准备行为,尤其是勒索软件对特定(通过设置预设类别)的进程、服务、计划任务等执行的操作行为,不仅可以识别未知的勒索软件,而且在勒索软件执行加密操作之前就能够对其进行有效识别。相较于上述检测勒索软件加密行为的方法,本技术的方案能够更早地发现勒索软件的潜在威胁,及时对勒索软件进行处置,防止勒索软件加密文件,能够保护普通用户、企业等的数据资产安全,提供全面有效的防护。

6、基于第一方面,在一种可能的实施方案中,预设类别包括数据库类、文件编辑类、网络通讯类、备份与恢复类、安全防护类、重启与退出类中的一种或多种。

7、应理解,勒索软件在执行加密操作之前,会对一些进程、服务和/或计划任务执行结束或删除的操作,而通过分析大量的勒索软件样本,可以对勒索软件通常会选择删除或结束的进程、服务和/或计划任务做一定的规律总结。

8、因此在本方案中,将勒索软件通常会删除或结束的进程、服务、计划任务按照一定的标准进行了划分,预先设置了一些类别(即预设类别),具体可以包括数据库类、文件编辑类、网络通讯类、备份与恢复类、安全防护类和重启与退出类等等。然后,通过检测第一进程对预设类别下的进程、服务、计划任务的操作行为,并以此对第一进程进行行为分析,判断第一进程是否符合勒索软件的加密前行为,从而能够实现勒索软件的有效检测。

9、基于第一方面,在一种可能的实施方案中,在满足以下一种或多种条件的情况下确定第一进程为勒索软件的进程:第一进程选择结束的预设类别的进程的数目大于或等于第一阈值;或者,第一进程选择删除的预设类别的进程的数目大于或等于第二阈值;或者,第一进程选择删除的预设类别的计划任务的数目大于或等于第三阈值;或者,第一进程选择结束的预设类别的进程的数目、第一进程选择删除的预设类别的服务的数目、以及第一进程选择删除的预设类别的计划任务的数目之和,大于或等于第四阈值。

10、可以看出,在本方案中存在多种可能的方式来判断第一进程是否为勒索软件的进程,具体可以通过设置多种预设条件,只要第一进程满足其中的至少一种预设条件,便可以将其确定为勒索软件的进程。上述第一阈值、第二阈值、第三阈值和第四阈值均为可配置的参数,可以根据实际情况进行适当调整,不具体限定。

11、基于第一方面,在可能的实施方案中,在第一进程调用了监控名单中的应用编程接口(application programming interface,api)/系统命令的情况下,获取第一进程的行为信息,其中,监控名单包括用于查询操作系统上运行的进程、查询运行的服务、查询设置的计划任务、结束进程、删除服务或者删除计划任务的api和/或系统命令中的一种或多种。

12、应理解,勒索软件为了实现其加密前的准备工作,通常会调用一些特定的api和/或系统命令,包括用于查询操作系统上运行的进程、查询运行的服务、查询设置的计划任务、结束进程、删除服务、删除计划任务的api和/或系统命令。

13、因此在本方案中,将上述api和/或系统命令的相关信息写入监控名单,进而对监控名单中的这些api及系统命令的调用情况进行监控。当第一进程对监控名单中的任意api和/或系统命令有调用行为时,将第一进程作为可疑进程(即第一进程有可能是勒索软件的进程),再通过获取第一进程的行为信息,以准确判断其是否真的为勒索软件的进程。

14、基于第一方面,在可能的实施方案中,在第一进程调用了第一api的情况下,将更改的第一api的执行结果发送给第一进程,其中,第一api包括用于查询操作系统上运行的进程、运行的服务或设置的计划任务的api中的一种或多种。

15、应理解,若第一进程对用于查询操作系统上运行的进程、运行的服务或设置的计划任务的api进行了调用,则第一进程有可能是勒索软件的进程。在本方案中,为减少勒索软件对正常的进程、服务、计划任务的影响,可以更改第一进程所调用的api的执行结果,将更改的该api的执行结果发送给第一进程,即向其返回伪造的信息。

16、比如,假设第一进程是勒索软件的进程,当监测到第一进程调用了用于查询进程列表信息的api时,可以更改该api的执行结果,向第一进程返回伪造的进程列表信息(并非正确的进程列表信息)。因为第一进程拿到的是一份伪造的进程列表信息,所以能够减少第一进程对操作系统当前运行的进程的影响。

17、基于第一方面,在可能的实施方案中,该更改的第一api的执行结果包括第一api的执行结果中的部分信息,或者,更改的第一api的执行结果包括第一黑名单中除了第一api的执行结果之外的部分或全部信息,其中,第一黑名单为预设类别的进程、服务和计划任务的信息集合。

18、在本方案中,可以对第一api的执行结果只做部分更改,即返回给第一进程的信息中仍旧保留部分真实/正确的信息。还可以对第一api的执行结果完全进行更改,即返回给第一进程的信息中,完全不包括第一api真实执行结果的信息,此时返回给第一进程的信息可以基于第一黑名单来生成。第一黑名单可以由用户进行预先配置,在第一黑名单中配置属于预设类别的各种进程、服务和计划任务的信息,可以将第一黑名单中除了第一api的真实执行结果之外的信息返回给第一进程,即第一进程获得更改后的第一api的执行结果。

19、基于第一方面,在可能的实施方案中,第一进程的行为信息还可以包括第一进程删除卷影的操作、第一进程清空回收站的操作中的一种或多种信息。

20、应理解,勒索软件在加密操作之前,通常还会出现删除卷影、清空回收站等操作,这些行为也可以用于判断第一进程是否为勒索软件的进程。

21、基于第一方面,在可能的实施方案中,在确定第一进程为勒索软件的进程之后,对第一进程对应的勒索软件执行查杀操作,其中,查杀操作包括结束第一进程对应的勒索软件的进程、隔离该对应的勒索软件、删除该对应的勒索软件中的一种或多种。

22、也就是说,当第一进程确定为勒索软件的进程之后,可以对其执行相应的查杀操作。

23、基于第一方面,在可能的实施方案中,在确定第一进程为勒索软件的进程之后,向用户提示第一进程为勒索软件的进程,并呈现第一进程的行为信息。

24、也就是说,当第一进程确定为勒索软件的进程之后,可以向用户进行提示,将相关信息告知用户。

25、第二方面,本技术提供一种勒索软件检测系统,该系统包括:获取模块,用于获取第一进程的行为信息,其中,行为信息包括第一进程选择结束的预设类别的进程、第一进程选择删除的预设类别的服务、以及第一进程选择删除的预设类别的计划任务中的一种或多种;确定模块,用于根据行为信息确定第一进程是否为勒索软件的进程。

26、上述勒索软件检测系统还可以包括其他功能模块,勒索软件检测系统具体用于实现第一方面中的任一实施例的方法。

27、第三方面,本技术实施例提供了一种勒索软件检测设备,包括处理器和存储器;处理器和存储器可通过总线相互连接,也可以集成在一起。该处理器用于读取存储器中存储的程序代码,以使得该设备执行上述第一方面中任一实施例的方法。

28、第四方面,本技术实施例提供一种计算机可读存储介质;该计算机可读存储介质用于存储上述第一方面中的任一实施例方法的实现代码。

29、第五方面,本技术实施例提供了一种计算机程序(产品),该计算机程序(产品)包括程序指令,当该计算机程序产品被执行时,用于执行上述第一方面中的任一实施例的方法。

- 还没有人留言评论。精彩留言会获得点赞!