一种内容审核追溯的方法及设备与流程

1.本技术涉及计算机领域,尤其涉及一种内容审核追溯的方法及设备。

背景技术:

2.互联网内容数量井喷式增长,大量不宜传播的有害内容,对国家安全、社会安定、和谐,特别是对青少年成长,都造成了不良影响。政府监管日趋严格,近年来,政府主管部门座谈、约谈和处罚数十起内容安全问题,各部门监管法规陆续出台;国家网信办关闭、取消备案网站越来越多;种种结果表明,内容审核的必要性和紧迫性逐渐显现。

3.然而,各网站的审核能力各有不同,部分中小企业自己没有审核能力,急需有资质的企业提供审核服务。但是,互信问题无法解决:一旦出现内容安全问题,无法证实内容在经过审核后有无被篡改。

技术实现要素:

4.本技术的一个目的是提供一种内容审核追溯的方法及设备,解决现有技术中无法证实内容在经过审核后有无被篡改,互信问题无法解决的问题。

5.根据本技术的一个方面,提供了一种内容审核追溯的方法,该方法包括:

6.生成包含唯一标识信息的水印图案,其中,所述唯一标识信息包括审核人员唯一标识和内容唯一标识;

7.将所述水印图案嵌入目标对象中,并将所述水印图案中的唯一标识信息存放在区块链上;

8.通过摄像头读取所述目标对象的水印图案;

9.使用指定的水印检测方式对所述目标对象进行水印检测,提取所述水印图案中的内容。

10.进一步地,所述方法包括:

11.利用随机数生成器和rsa算法生成公私钥对,其中,所述公私钥对包括公钥和对应的私钥。

12.进一步地,将所述水印图案嵌入目标对象中,包括:

13.通过所述公私钥对中的私钥对所述水印图案加密;

14.将加密后的水印图案嵌入目标对象中,并将所述公私钥中的公钥存放在所述区块链中。

15.进一步地,使用指定的水印检测方式对所述目标对象进行水印检测,包括:

16.通过所述区块链获取所述公钥,使用指定的水印检测方式以及所述公钥对所述目标对象进行水印检测。

17.进一步地,提取所述水印图案中的内容,包括:

18.比对提取到的水印图案中的内容与所述区块链中存放的唯一标识信息是否一致。

19.进一步地,所述指定的水印检测方式包括:

access memory,dram)、其他类型的随机存取存储器(ram)、只读存储器(rom)、电可擦除可编程只读存储器(electrically erasable programmable read-only memory,eeprom)、快闪记忆体或其他内存技术、只读光盘只读存储器(compact disc read-only memory,cd-rom)、数字多功能光盘(digital versatile disk,dvd)或其他光学存储、磁盒式磁带,磁带磁盘存储或其他磁性存储设备或任何其他非传输介质,可用于存储可以被计算设备访问的信息。按照本文中的界定,计算机可读介质不包括非暂存电脑可读媒体(transitory media),如调制的数据信号和载波。

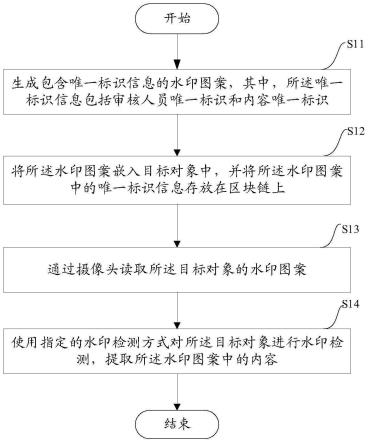

37.图1示出根据本技术的一个方面提供的一种内容审核追溯的方法流程示意图,该方法包括:步骤s11~步骤s14,

38.在步骤s11中,生成包含唯一标识信息的水印图案,其中,所述唯一标识信息包括审核人员唯一标识和内容唯一标识;在此,水印图案生成时包含该水印图案的唯一标识信息,该唯一标识信息包括审核人员唯一标识(auditid)和内容唯一标识(contentid),其中,所述审核人员唯一标识包括18位统一社会信用代码以及18位审核人员的编号信息;contentid使用uuid技术,保证唯一性,一条被审核的内容分配一个唯一标识id用于区分不同内容。

39.在步骤s12中,将所述水印图案嵌入目标对象中,并将所述水印图案中的唯一标识信息存放在区块链上;在此,使用包含两个唯一标识信息的水印图案给目标对象打上水印,其中,目标对象为待审核的图像或图片,比如网站内容的图像,即将水印图案嵌入待审核的图像或图片中,并将水印图案中的两个唯一标识信息存储在区块链上,完成内容审核信息的嵌入。

40.在步骤s13中,通过摄像头读取所述目标对象的水印图案;在此,通过检测终端上的摄像头读入包含水印图案的待审核的视频图像或图片。随后,在步骤s14中,使用指定的水印检测方式对所述目标对象进行水印检测,提取所述水印图案中的内容。在此,指定的水印检测方式可以为易损水印检测程序还可以使用其他方式,利用易损水印检测程序对输入的图像进行水印检测,提取出水印图案中的内容,确认内容审核人员信息,确保已发布内容已经经过内容审核人员的审核,进而允许提取出水印图案所在的图像或图片中的内容。

41.在本技术一实施例中,所述方法包括:利用随机数生成器和rsa算法生成公私钥对,其中,所述公私钥对包括公钥和对应的私钥。在此,对生成的审核人员唯一标识信息和内容唯一标识信息进行加密,可以利用随机数生成器和rsa算法生成公私钥对。从而在步骤s12中,通过所述公私钥对中的私钥对所述水印图案加密;将加密后的水印图案嵌入目标对象中,并将所述公私钥中的公钥存放在所述区块链中。在此,生成包含审核人员唯一标识和内容唯一标识的水印图案,并通过私钥对水印图案加密,使用易损水印嵌入算法将水印图案嵌入视频图像或图片中。将审核人员唯一标识和内容唯一标识以及公钥存放在区块链上。

42.在本技术一实施例中,在步骤s14中,通过所述区块链获取所述公钥,使用指定的水印检测方式以及所述公钥对所述目标对象进行水印检测。在此,通过区块链获取公钥,当指定的水印检测方式为易损水印检测程序时,利用易损水印检测程序和公钥对输入的图像进行水印检测,确认内容审核人员信息。检测程序从图像中将水印提取出来,使用公钥对水印进行解密,获取到auditid和contentid。通过易损水印检测可完成数据的真实性和完整

性认证以及篡改的检测,易损水印在内容数据中嵌入不可见的信息,在内容数据发生改变时,这些水印信息会发生相应的改变,从而可以鉴定原始数据是否被篡改。利用区块链分布式账本不可篡改、不可抵赖的特性,以及数字水印隐藏性、安全性的特点,提出本技术所述的一种基于区块链的内容审核追溯的方法。

43.在本技术一实施例中,在步骤s14中,比对提取到的水印图案中的内容与所述区块链中存放的唯一标识信息是否一致。在此,将提取到的水印图案中的auditid和contentid与在区块链中存放的唯一标识信息进行比对,判断是否是一致的。通过水印解密,获取到审核人员的auditid,经过核实,可以认为该内容经过有资质的机构和人员审核,是可信的,若水印被损坏,说明内容被篡改,是不可信的。在此,解密水印可由第三方播出机构完成,加密水印由审核机构完成,从而可以做到播出机构和审核机构分离,解决了互信问题。在本技术一具体实施例中,如图2所示,通过检测终端上的摄像头读入视频图像或图片,通过区块链获取公钥,利用易损水印检测程序和公钥对输入的图像进行水印检测,确认内容审核人员信息,由此确保已发布内容已经过该审核人员审核。

44.在本技术一实施例中,所述指定的水印检测方式包括:利用哈希函数对所述目标对象、目标对象大小以及水印图案的公私钥计算哈希值,将所述哈希值嵌入所述目标对象的图像的lsb层。在此,指定的水印检测方式可以使用易损水印检测程序,具体检测使用方式可以包括多种,比如利用hash函数对图像、图像大小以及水印密钥计算hash值,之后将hash值嵌入原始图像的lsb层;还可以基于空间域的方案,比如vw2d算法,或基于变换域的方案,主要有离散余弦变换(dct)和离散小波变换(dwt)等,从而可以经受有损压缩,可以定位篡改区域和破坏程度。

45.此外,本技术实施例还提供了一种计算机可读介质,其上存储有计算机可读指令,所述计算机可读指令可被处理器执行以实现前述一种内容审核追溯的方法。

46.与上文所述的方法相对应的,本技术还提供一种终端,其包括能够执行上述图1或图2或各个实施例所述的方法步骤的模块或单元,这些模块或单元可以通过硬件、软件或软硬结合的方式来实现,本技术并不限定。例如,在本技术一实施例中,还提供了一种内容审核追溯的设备,所述设备包括:

47.一个或多个处理器;以及

48.存储有计算机可读指令的存储器,所述计算机可读指令在被执行时使所述处理器执行如前述所述方法的操作。

49.例如,计算机可读指令在被执行时使所述一个或多个处理器:

50.生成包含唯一标识信息的水印图案,其中,所述唯一标识信息包括审核人员唯一标识和内容唯一标识;

51.将所述水印图案嵌入目标对象中,并将所述水印图案中的唯一标识信息存放在区块链上;

52.通过摄像头读取所述目标对象的水印图案;

53.使用指定的水印检测方式对所述目标对象进行水印检测,提取所述水印图案中的内容。

54.图3示出本技术又一个方面提供一种内容审核追溯的设备的结构示意图,所述设备包括:生成装置11、嵌入装置12、读取装置13及提取装置14,其中,生成装置11用于生成包

含唯一标识信息的水印图案,其中,所述唯一标识信息包括审核人员唯一标识和内容唯一标识;嵌入装置12用于将所述水印图案嵌入目标对象中,并将所述水印图案中的唯一标识信息存放在区块链上;读取装置13用于通过摄像头读取所述目标对象的水印图案;提取装置14用于使用指定的水印检测方式对所述目标对象进行水印检测,提取所述水印图案中的内容。

55.需要说明的是,生成装置11、嵌入装置12、读取装置13及提取装置14执行的内容分别与上述步骤s11、s12、s13和s14中的内容相同或相应相同,为简明起见,在此不再赘述。

56.显然,本领域的技术人员可以对本技术进行各种改动和变型而不脱离本技术的精神和范围。这样,倘若本技术的这些修改和变型属于本技术权利要求及其等同技术的范围之内,则本技术也意图包含这些改动和变型在内。

57.需要注意的是,本技术可在软件和/或软件与硬件的组合体中被实施,例如,可采用专用集成电路(asic)、通用目的计算机或任何其他类似硬件设备来实现。在一个实施例中,本技术的软件程序可以通过处理器执行以实现上文所述步骤或功能。同样地,本技术的软件程序(包括相关的数据结构)可以被存储到计算机可读记录介质中,例如,ram存储器,磁或光驱动器或软磁盘及类似设备。另外,本技术的一些步骤或功能可采用硬件来实现,例如,作为与处理器配合从而执行各个步骤或功能的电路。

58.另外,本技术的一部分可被应用为计算机程序产品,例如计算机程序指令,当其被计算机执行时,通过该计算机的操作,可以调用或提供根据本技术的方法和/或技术方案。而调用本技术的方法的程序指令,可能被存储在固定的或可移动的记录介质中,和/或通过广播或其他信号承载媒体中的数据流而被传输,和/或被存储在根据所述程序指令运行的计算机设备的工作存储器中。在此,根据本技术的一个实施例包括一个装置,该装置包括用于存储计算机程序指令的存储器和用于执行程序指令的处理器,其中,当该计算机程序指令被该处理器执行时,触发该装置运行基于前述根据本技术的多个实施例的方法和/或技术方案。

59.对于本领域技术人员而言,显然本技术不限于上述示范性实施例的细节,而且在不背离本技术的精神或基本特征的情况下,能够以其他的具体形式实现本技术。因此,无论从哪一点来看,均应将实施例看作是示范性的,而且是非限制性的,本技术的范围由所附权利要求而不是上述说明限定,因此旨在将落在权利要求的等同要件的含义和范围内的所有变化涵括在本技术内。不应将权利要求中的任何附图标记视为限制所涉及的权利要求。此外,显然“包括”一词不排除其他单元或步骤,单数不排除复数。装置权利要求中陈述的多个单元或装置也可以由一个单元或装置通过软件或者硬件来实现。第一,第二等词语用来表示名称,而并不表示任何特定的顺序。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1