一种涉诈行为的识别方法及电子设备与流程

本技术涉及数据处理,尤其涉及一种涉诈行为的识别方法及电子设备。

背景技术:

1、在大数据时代,针对复杂、多样的网络环境,从大规模、高并发、多维度的数据中快速预防或者识别可能存在的电信诈骗行为至关重要。为此,电子设备内可以配置防诈骗模块,防诈骗模块主要依赖国家反诈中心提供的黑样本库为用户提供事后受诈识别的能力。其中,黑样本库包括应用,电话/短信号码及统一资源定位符(uniform resource locator,url)。

2、但是,由于诈骗手段演进较快且有效黑样本极其具有时效性,当一个样本被列入黑样本库之后,诈骗分子会在短期内更换手机号或通过重新打包的方式对移动应用和网站进行重新部署。因此,这类样本不会及时存在于黑样本库中,无法及时有效的为用户提供防诈骗识别,导致用户依然存在着较高的涉诈风险。

技术实现思路

1、本技术提供了一种涉诈行为的识别方法及电子设备,以解决无法及时有效的进行诈骗识别的问题。

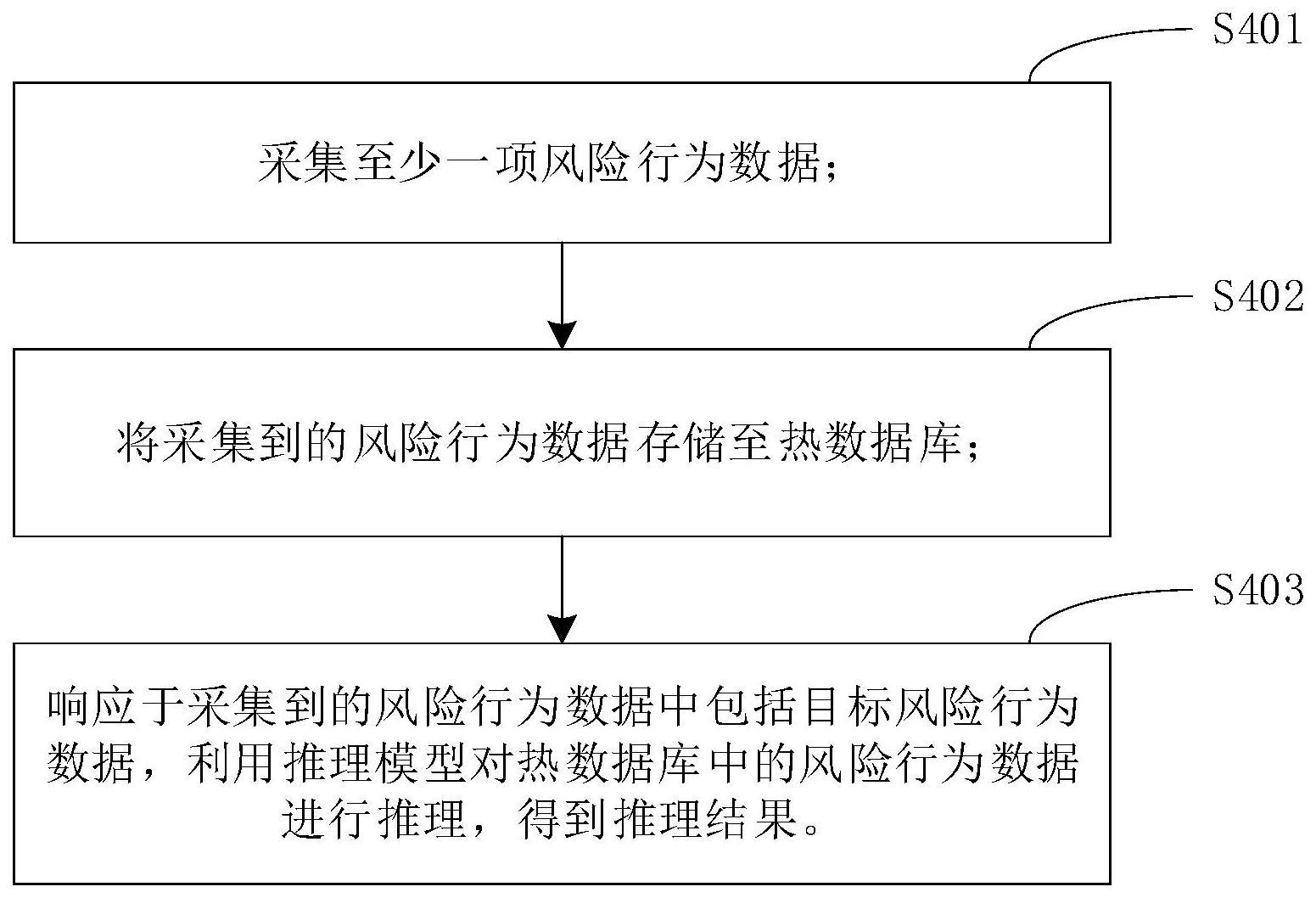

2、第一方面,本技术提供了一种涉诈行为的识别方法,包括:采集至少一项风险行为数据,其中,在预设周期内,对每项风险行为数据的采集次数小于或等于其对应的第一次数阈值,第一次数阈值是根据风险行为数据的优先级确定的,风险行为数据包括记录用户在使用电子设备期间产生的涉诈风险行为的数据;将采集到的风险行为数据存储至热数据库;响应于采集到的风险行为数据中包括目标风险行为数据,利用推理模型对热数据库中的风险行为数据进行推理,得到推理结果,其中,目标风险行为数据具有目标优先级,推理结果包括用户使用电子设备期间是否存在涉诈行为。

3、本技术实施例提供的方法,利用第一次数阈值限制每项风险行为数据采集频次,并将实时采集到的风险行为数据存储至热数据库,便于进行在线查询和实时推理。在风险行为数据中包括具有目标优先级的目标风险行为数据时进行推理,以提高推理效率。因此,该方法可以进行及时、高效的涉诈行为识别,为用户提供及时有效的防诈骗保护,达到事中识别诈骗行为的目的。

4、在一种实现方式中,将采集到的风险行为数据存储至热数据库,包括:在预设周期内,每项风险行为数据在热数据库中的存储数量小于或等于其对应的第一数量阈值,第一数量阈值是根据风险行为数据的优先级确定的。这样,对热数据库中不同数据项进行存储数量限制,从而保证高优先级的数据预留够足够的空间。

5、在一种实现方式中,涉诈行为的识别方法还包括:确定待采集的至少一项风险行为数据,并设置每项风险行为数据的优先级。这样,预先确定各项风险行为数据,便于在涉诈行为的识别过程中及时采集到所需的数据。

6、在一种实现方式中,涉诈行为的识别方法还包括:采集用户特征数据,用户特征数据包括用于识别用户身份特征和/或用户偏好的数据;根据用户特征数据,定期生成用户画像,用户画像包括至少一个用户标签;将用户画像存储至热数据库,其中,在预设周期内,用户画像在热数据库中的存储数量小于或等于第二数量阈值,第二数量阈值是根据用户画像的优先级确定的。这样,便于为涉诈行为的识别过程提供另一维度的数据,以提高识别准确性。

7、在一种实现方式中,利用推理模型对热数据库中的风险行为数据进行推理,得到推理结果,包括:利用推理模型对热数据库中的风险行为数据和用户画像进行推理,得到推理结果。这样,将热数据库中的风险行为数据和用户画像共同作为推理模型的输入,可以提高推理结果的准确性,进而提高涉诈行为的识别准确性。

8、在一种实现方式中,涉诈行为的识别方法还包括:将推理结果存储至冷数据库,其中,在预设周期内,推理结果的存储数量小于或等于其对应的第三数量阈值,第三数量阈值是根据推理结果的优先级确定的;在热数据库中的风险行为数据的存储时长大于第一时长阈值时,将热数据库中的风险行为数据存储至冷数据库,其中,在预设周期内,每项风险行为数据的存储数量小于或等于其对应的第四数量阈值,第四数量阈值是根据风险行为数据的优先级确定的;将冷数据库中的风险行为数据和推理结果发送至云服务器。这样,可以利用冷数据库中的数据进行离线查询,便于电子设备定位问题;利用云数据库中的数据进行替补推理。

9、在一种实现方式中,将冷数据库中的风险行为数据和推理结果发送至云服务器,包括:在第n个周期,响应于预设的发送时机到来,从冷数据库中选取第一目标数据;将第一目标数据发送至云服务器;其中,发送时机包括电子设备在第n个周期内灭屏并充电和/或第n个周期内的预设时刻,第一目标数据包括冷数据库中的第n-1个周期内采集的风险行为数据和第n-1个周期内得到的推理结果。这样,可以将冷数据库中的数据定时发送至云服务器,并且这种向云服务器发送数据的模式可以保证每个周期的数据均能够发送至云服务器,同时,在充电灭屏时将数据发送至云服务器,还可以尽可能减少功耗。

10、在一种实现方式中,热数据库运行于第一进程,第一进程为系统的常驻进程,冷数据库运行于第一进程的第一子进程;方法还包括:在热数据库中的风险行为数据和推理结果存储至冷数据库之后,以及,在冷数据库中的风险行为数据和推理结果发送至云服务器之后,结束第一子进程,并由第一进程回收第一子进程所占用的系统资源。这样,将热数据库运行在常驻进程,可以保证查询时效,将冷数据库运行在常驻进程的子进程,可以减少常驻内存。

11、在一种实现方式中,风险行为数据包括应用程序app跳转支付行为数据、涉诈风险行为数据、app跳转行为数据、app应用权限授权状态数据、短信行为数据和电话行为数据中的至少一种;目标风险行为数据包括app跳转支付行为数据和/或涉诈风险行为数据。采集至少一项风险行为数据,包括:在未知风险的应用程序发生跳转且产生支付行为时,采集app跳转支付行为数据;和/或,在用户执行预设风险操作时,采集涉诈风险行为数据,预设风险操作至少包括:设置呼叫转移、开启免打扰模式、开启飞行模式、开启屏幕共享和开启骚扰拦截;和/或,在未知风险的应用程序发生跳转行为时,采集app跳转行为数据;和/或,定期采集app应用权限授权状态数据、短信行为数据和电话行为数据。这样,可以采集到对涉诈行为识别的重要程度高的数据,以保证涉诈行为识别的准确性。

12、在一种实现方式中,采集至少一项风险行为数据,包括:在接收到来自预设号码的来电和/或短信后的第一时长内,采集电话行为数据和/或短信行为数据,以及,在接收到的短信文本中包括敏感词时,采集短信行为数据。这样,可以减少不必要的采集,以减少采集功耗和存储空间。

13、在一种实现方式中,涉诈行为的识别方法还包括:定期采集用户众包数据,用户众包数据包括用户标记的涉诈号码,在预设周期内,对用户众包数据的采集次数小于或等于第二次数阈值,第二次数阈值是根据用户众包数据的优先级确定的;将用户众包数据发送至云服务器。这样,可以便于云服务器利用用户众包数据通过分析为不同的电话号码添加标签。

14、在一种实现方式中,涉诈行为的识别方法还包括:如果推理结果包括用户使用电子设备期间存在涉诈行为,则生成第一提示信息,并播放第一提示信息,第一提示信息用于提示用户其在使用电子设备期间存在涉诈行为。这样,可以通过第一提示信息告知用户不要再进行后续操作,避免陷入电信诈骗。

15、在一种实现方式中,涉诈行为的识别方法还包括:从云服务器中获取第二目标数据,利用推理模型对第二目标数据进行推理,得到推理结果;其中,第二目标数据包括:n-1个周期采集到的风险行为数据、第n-1个周期内得到的推理结果和n个周期采集到的用户众包数据中的至少一种。这样,可以利用云服务器中存储的数据进行替补推理,可以及时有效地得到推理结果,以便及时有效地为用户提供防诈骗保护。

16、第二方面,本技术提供了一种电子设备,包括:处理器和存储器;存储器存储有程序指令,当程序指令被处理器执行时,使得电子设备执行第一方面中任一实现方式提出的涉诈行为的识别方法。

17、第三方面,本技术实施例还提供了一种计算机可读存储介质,计算机可读存储介质中存储有指令,当指令在电子设备上运行时,使得电子设备执行如第一方面中任一实现方式提出的涉诈行为的识别方法。

18、第四方面,本技术实施例还提供了一种计算机程序产品,当计算机程序产品在电子设备上运行时,使得电子设备执行第一方面中任一实现方式提出的涉诈行为的识别方法。

19、可以理解地,上述提供的第二方面所述的电子设备、第三方面所述的计算机存储介质,以及第四方面所述的计算机程序产品均用于执行上文所提供的对应的方法,因此,其所能达到的有益效果可参考上文所提供的对应的方法中的有益效果,此处不再赘述。

- 还没有人留言评论。精彩留言会获得点赞!