一种信息发布方法和装置与流程

本技术涉及智能杆,特别是涉及一种信息发布方法和装置。

背景技术:

1、随着智慧城市的公共设施越来越健全,智能杆的应用越来越广泛。现有智慧城市内部署有若干智能杆,一些智能杆上配置有显示设备,各智能杆连接总控制台,接收总控制台的信息发布指令,通过一个或多个显示设备发布公共信息。

2、然而一些用户为了个人私欲,直接使用个人终端连接智能杆上的显示设备,或者利用一些入侵技术非法入侵总控制台或显示设备,控制显示设备非法播放不良信息,容易造成恶劣影响,可能会给社会秩序带来不安稳因素,比如,对发布内容进行拦截、篡改,或者直接在显示设备上发布非法内容,影响恶劣。另外,显示设备本身设有接口,未禁止显示设备的本身接口时,外接直连设备时可直接更换播放节目。

技术实现思路

1、基于此,有必要针对上述技术问题,提供一种信息发布方法和装置,通过固定接口将边缘计算设备与显示设备连接,以预先对传输的硬件配置进行保护,对发布内容进行授权判断,以及加密传输发布内容,放置非法入侵,确保显示设备正常显示对应的受保护内容。

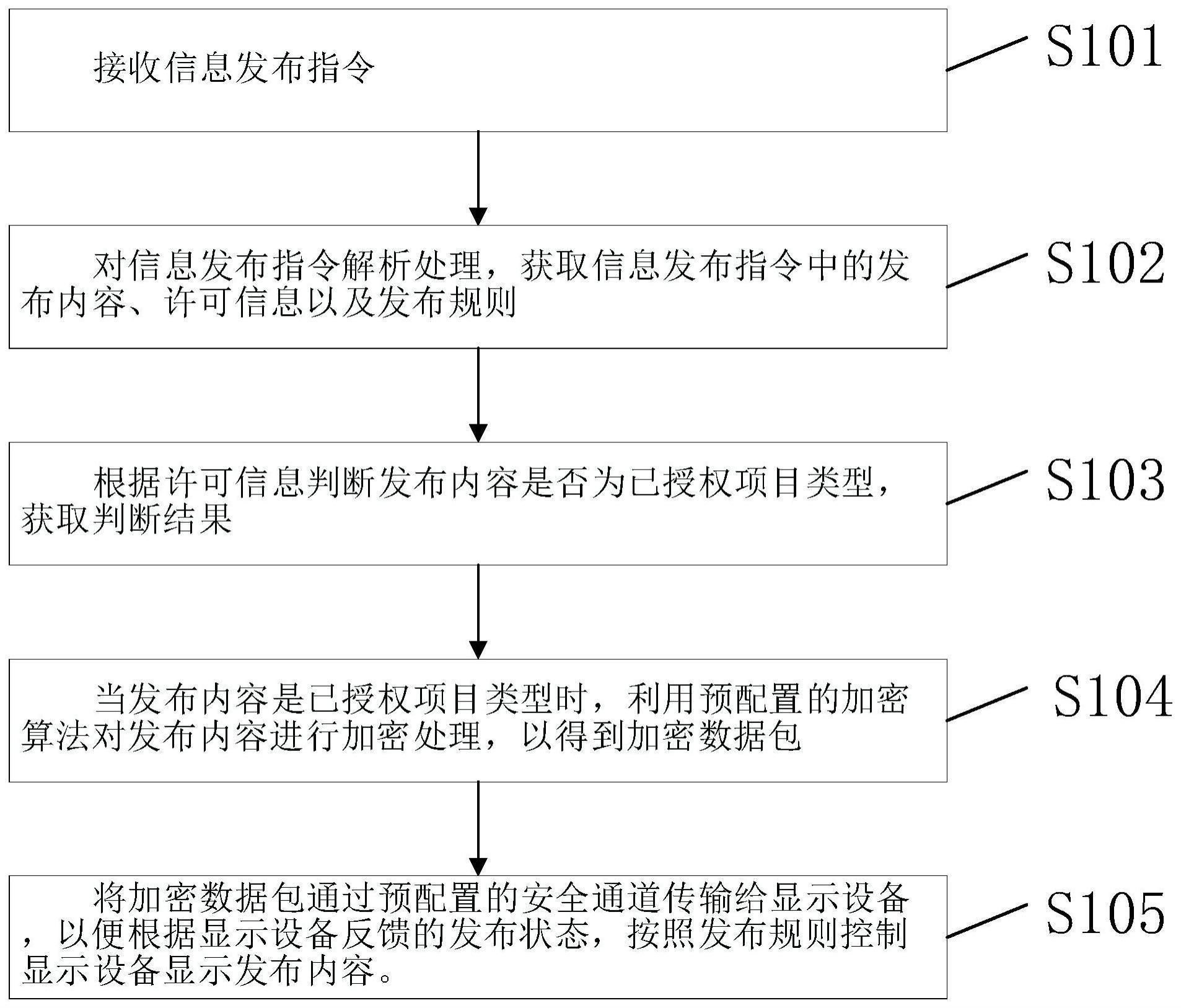

2、第一方面,本技术提供了一种信息发布方法,应用于智能杆上的边缘计算设备,所述边缘计算设备与所述智能杆上的显示设备连接;方法包括:

3、接收信息发布指令;

4、对信息发布指令解析处理,获取信息发布指令中的发布内容、许可信息以及发布规则;

5、根据许可信息判断发布内容是否为已授权项目类型,获取判断结果;

6、当发布内容是已授权项目类型时,利用预配置的加密算法对发布内容进行加密处理,以得到加密数据包;

7、将加密数据包通过预配置的安全通道传输给显示设备,以便根据显示设备反馈的发布状态,按照发布规则控制显示设备显示发布内容。

8、在其中一个实施例中,接收信息发布指令的步骤之前,包括:

9、基于pc端上的ukey配置,对边缘计算设备进行项目类型的许可授权以及加密算法预配置,以及对显示设备进行解密算法预配置;

10、并配置授权周期、加密算法以及解密算法的使用周期。

11、在其中一个实施例中,利用预配置的加密算法对发布内容进行加密处理的步骤,包括:

12、将发布内容转换为二进制数m,获取m的长度klen;

13、利用随机数发生器产生随机数k∈[1,n-1],其中,k的值为1到n-1;

14、计算椭圆曲线点c1=[k]g=(x1,y1),将c1的数据类型转换为二进制数;

15、计算椭圆曲线点s=[h]pb,若s为无穷远点,则退出加密过程;

16、计算椭圆曲线点[k]pb=(x2,y2),将坐标x2、y2的数据类型转换为二进制数;

17、计算t=kdf(x2∥y2,klen),若t为全0二进制数,则返回a1,计算c2=m⊕t,计算c3=hash(x2∥m∥y2),输出加密数据包的密文c=c1∥c2∥c3。

18、在其中一个实施例中,根据许可信息判断发布内容是否为已授权项目类型,获取判断结果的步骤,包括:

19、根据许可信息确定发布内容的项目类型;

20、将项目类型与已授权项目类型进行逐一比较,获取比较结果;

21、当项目类型与其中一个已授权项目类型一致时,对发布内容加密处理。

22、在其中一个实施例中,将加密数据包通过预配置的安全通道传输给显示设备的步骤之前,包括:

23、利用api接口预配置边缘计算设备与显示设备之间的安全通道。

24、第二方面,本技术提供了一种信息发布方法,应用于智能杆上的显示设备,显示设备与智能杆上的边缘计算设备连接;

25、方法包括:

26、接收边缘计算设备传输的加密数据包;

27、利用预配置的解密算法对加密数据包进行解密处理,获取发布内容,并确定发布状态;

28、将发布状态反馈给边缘计算设备,以接收边缘计算设备传输的展示指令,根据展示指令控制显示设备展示发布内容。

29、在其中一个实施例中,利用预配置的解密算法对加密数据包进行解密处理的步骤,包括:

30、从加密数据包c中提取二进制数c1,将c1的数据类型转换为椭圆曲线上的点,验证c1是否满足椭圆曲线方程,若不满足则退出;

31、计算椭圆曲线点s=[h]c1,若s是无穷远点,则退出;

32、计算[db]c1=(x2,y2),将坐标x2、y2的数据类型转换为二进制数;

33、计算t=kdf(x2∥y2,klen),若t为全0二进制数,则退出;

34、从加密数据包c中提取二进制数c2,计算明文m′=c2⊕t;

35、计算u=hash(x2∥m′∥y2),从加密数据包c中提取二进制数c3,若u/=c3,则退出,否则输出明文m′以作为发布内容。

36、第三方面,本技术提供了一种信息发布装置,装置包括:指令接收模块、指令解析模块、授权判断模块、内容加密模块和发布传输模块;其中,

37、指令接收模块,用于接收信息发布指令;

38、指令解析模块,用于对信息发布指令解析处理,获取信息发布指令中的发布内容、许可信息以及发布规则;

39、授权判断模块,用于根据许可信息判断发布内容是否为已授权项目类型,获取判断结果;

40、内容加密模块,用于当发布内容是已授权项目类型时,利用预配置的加密算法对发布内容进行加密处理,以得到加密数据包;

41、发布传输模块,用于将加密数据包通过预配置的安全通道传输给显示设备,以便根据显示设备反馈的发布状态,按照发布规则控制显示设备显示发布内容。

42、第四方面,本技术提供了一种信息发布装置,装置包括:数据接收模块、数据解密模块和展示控制模块;其中,

43、数据接收模块,用于接收边缘计算设备传输的加密数据包;

44、数据解密模块,用于利用预配置的解密算法对加密数据包进行解密处理,获取发布内容,并确定发布状态;

45、展示控制模块,用于将发布状态反馈给边缘计算设备,以接收边缘计算设备传输的展示指令,根据展示指令控制显示设备展示发布内容。

46、上述信息发布方法和装置,具有以下技术效果:

47、(1)由于采用将信息发布指令代替发布内容,信息发布指令至少发布内容、许可信息以及发布规则,以此建立发布内容的多个防护锁,提高发布内容的安全性,避免发布内容被篡改。

48、(2)由于采用了根据许可信息判断发布内容是否为已授权项目类型,获取判断结果的步骤,可以知道本技术采用项目型的授权方式,边缘计算设备中由于配置有已授权项目类型,可以设定边缘计算设备与项目类型的对应关系,通过对发布内容进行项目类型判断,即可防止边缘计算设备窜项目行为。

49、(3)由于采用了利用预配置的加密算法对发布内容进行加密处理,以得到加密数据包的步骤,可以知道由于对发布内容加密处理,进而在边缘计算设备与显示设备的数据传输过程中,非可信设备拒绝接入,非可信用户拒绝获取,非法定职责拒绝使用。

50、(4)由于采用了根据显示设备反馈的发布状态,按照发布规则控制显示设备显示发布内容的步骤,可以知道显示设备在多重防护下按规则展示发布内容,进一步避免非法入侵。

- 还没有人留言评论。精彩留言会获得点赞!