基于安全芯片的自助机的安全管理方法与流程

本发明涉及自助机的,具体是涉及一种基于安全芯片的自助机的安全管理方法。

背景技术:

1、随着互联网的发展,自助机广泛应用于银行、医院、零售行业等,由于自助机一般设置于银行大厅、医院大厅,每个人都可对自助机进行操作,自助机可能被第三方用户盗取相关的用户信息,从而使得用户信息出现泄漏风险。

2、现有的自助机的管理方法是通过自助机制卡时,将制卡请求发送至制卡核心服务器,接收制卡核心服务器的制卡数据,将制卡数据发送给与制卡设备,其中,制卡请求与制卡数据在传输时使用密钥进行加密。但是,现有的自助机未对密钥进行安全保存,自助机的重要信息保存的安全性不足。第三方容易获取自助机的密钥以及自助机所保存的客户信息,从而使得制卡数据泄漏。

技术实现思路

1、本发明的第一目的是提供一种提高安全性的基于安全芯片的自助机的安全管理方法。

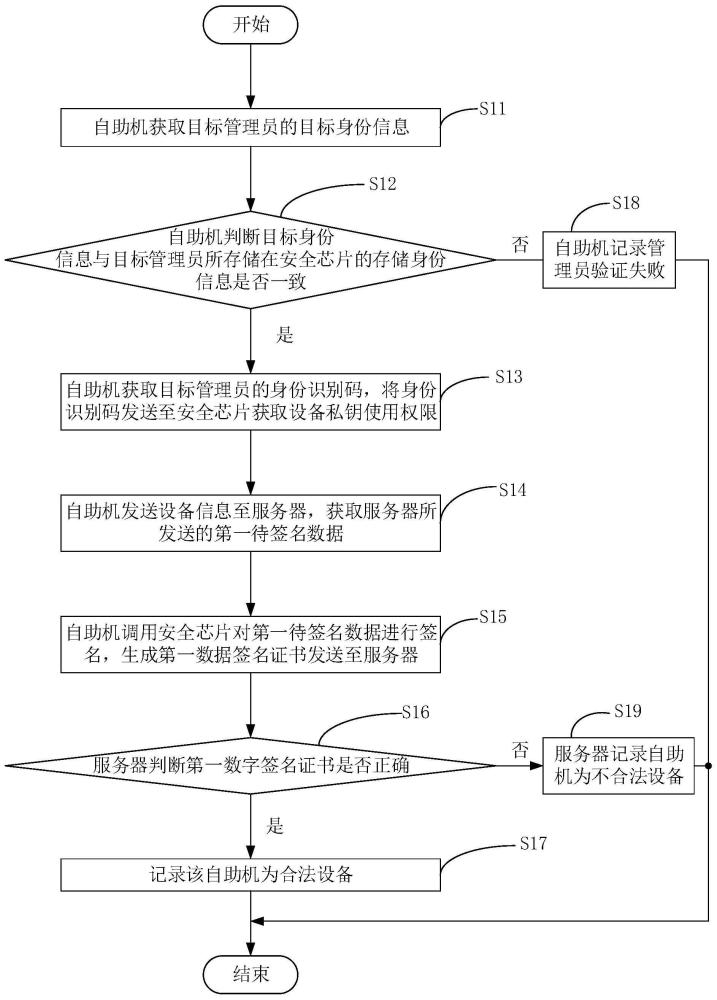

2、为了实现上述的第一目的,本发明提供的一种基于安全芯片的自助机的安全管理方法,包括:该自助机中设置有安全芯片;该方法包括:自助机建立与服务器的连接,在自助机建立与服务器的连接时,安全芯片生成设备公钥与设备私钥,服务器获取设备公钥,服务器运行有发卡管理系统;自助机登录到发卡管理系统;其中,自助机登录到发卡管理包括:自助机获取目标管理员的目标身份信息,判断目标身份信息与该目标管理员的所存储在安全芯片中的存储身份信息是否一致;若一致,则获取该目标管理员的身份识别码,将身份识别码发送至安全芯片,获取安全芯片中的设备私钥的使用权限;自助机将自身的设备信息发送至服务器,服务器发送第一待签名数据至自助机;自助机调用安全芯片使用设备私钥对第一待签名数据进行签名,生成第一数字签名证书,将第一数字签名证书发送至服务器;服务器使用设备公钥对第一数字签名证书进行验签,判断第一数字签名证书是否正确,若是,记录该自助机为合法设备。

3、由上述方案可见,自助机中设置有安全芯片,该安全芯片对各密钥信息、客户身份信息、管理员身份信息等重要信息进行管理,在没有安全芯片的授权下,自助机不能获取重要信息,确保自助机的安全性。自助机与服务器在进行通信时,需要安全芯片授权设备私钥的使用权限,自助机才可待签名数据发送至安全芯片,安全芯片使用设备私钥进行签名。由于自助机与服务器通信时,需要安全芯片的授权设备私钥的使用权限以及安全芯片生成证书,从而提高自助机通信的安全性以及自助机信息的安全性。

4、进一步的方案中,自助机建立与服务器的连接时,安全芯片生成设备公钥与设备私钥前执行:自助机发送生成密钥命令至安全芯片;安全芯片生成设备公钥与设备私钥后,将设备公钥发送至自助机;自助机生成第二待签名数据,将第二待签名数据发送至安全芯片,第二待签名数据包括设备公钥;安全芯片使用设备私钥对第二待签名数据进行签名,生成设备签名证书,将设备签名证书发送至自助机;自助机将设备签名证书与设备信息发送至服务器。

5、由此可见,自助机与服务器建立连接需要通过安全芯片产生设备签名证书,将设备签名证书发送至服务器进行检验。其中,设备签名证书的签名格式为x.509,服务器可从设备签名证书中获取设备公钥并验证自助机身份的合法性。

6、进一步的方案中,服务器接收到设备签名证书与设备信息后,还执行:服务器登记设备信息,对设备签名证书进行验证,判断设备签名证书是否正确,若正确,保存设备公钥;服务器生成服务器公钥与服务器私钥,使用服务器私钥生成服务器签名证书,将服务器签名证书发送至自助机,服务器签名证书包括服务器公钥;自助机调用安全芯片对服务器签名证书进行验证,判断服务器签名证书是否正确,若正确,将服务器公钥保存于安全芯片。

7、由此可见,服务器接收到设备签名证书后,验证设备签名证书,然后生成服务器公私钥,然后生成服务器签名证书发送至自助机,自助机可保存服务器公钥用于后续通信。

8、进一步的方案中,自助机到发卡管理系统后,还执行:自助机与服务器产生会话密钥;其中,自助机与服务器生成会话密钥的步骤包括:服务器生成服务器临时公钥与服务器临时私钥,服务器将服务器临时公钥与服务器标识码发送至自助机;自助机调用安全芯片产生设备临时公钥与设备临时私钥,自助机发送生成会话密钥命令至安全芯片,会话密钥包括设备私钥、设备临时私钥、服务器公钥、服务器临时公钥、服务器标识码和设备标识码;安全芯片根据生成会话密钥命令产生第一会话密钥。

9、由此可见,会话密钥为临时会话密钥,为了防止被第三方获取设备密钥和服务器密钥后可获取自助机或服务器的传输的客户信息。

10、进一步的方案中,自助机将设备临时公钥与设备标识码发送至服务器;服务器产生第二会话密钥;服务器使用第二会话密钥生成加密数据,将加密数据发送至自助机。

11、由此可见,服务器生成第二会话密钥时,使用设备公钥、设备临时公钥、服务器私钥、服务器临时私钥,其等同于设备私钥、设备临时私钥、服务器公钥、服务器临时公钥,所以第二会话密钥与第一会话密钥相同。

12、进一步的方案中,自助机接收到加密数据后,调用安全芯片使用第一会话密钥对加密数据进行解密,得到解密数据;自助机将解密数据发送至服务器,服务器验证解密数据是否正确,若正确,则确认会话密钥生成成功。

13、由此可见,由于第二会话密钥与第一会话密钥相同,所以第一会话密钥可解密加密数据。

14、进一步的方案中,自助机与服务器产生会话密钥后,还执行:服务器对自助机进行授权;服务器对自助机进行授权的步骤包括:自助机获取设备信息,将设备信息和请求随机数信息发送至服务器;服务器根据设备信息判断自助机是否注册,若是,生成随机数发送至自助机;自助机调用安全芯片使用设备私钥对随机数进行签名,得到第三签名数据,自助机将第三签名数据发送至服务器;服务器使用设备公钥对第三签名数据进行验签,判断第三签名数据是否正确,若是,将合法信息发送至自助机。

15、由此可见,在自助机获取服务器的制卡数据前,服务器需要对自助机进行签到授权,在安全芯片的授权下,自助机才可完成签到的步骤。

16、进一步的方案中,服务器对自助机进行授权后,还执行:自助机发送制卡数据请求至服务器;服务器根据制卡数据请求获取第一制卡数据,使用第二会话密钥对第一制卡数据进行加密,生成加密制卡数据,将加密制卡数据发送至自助机;自助机调用安全芯片使用第一会话密钥对制卡加密数据进行解密,得到第二制卡数据。

17、由此可见,制卡数据需要使用会话密钥进行传输,以保证第三方不能获取该制卡数据。

18、进一步的方案中,自助机获取目标管理员的目标身份信息,判断目标身份信息与该目标管理员的所存储在安全芯片中的存储身份信息是否一致中包括:自助机获取目标管理员的多个目标身份信息,判断多个目标身份信息是否与该目标管理员所存储在安全芯片中的多个存储身份信息是否全部一致。

19、由此可见,每个管理员都设置有多个身份信息进行登录,在登录时需要多个身份信息验证成功才能登录成功,确保自助机的安全性。每个管理员所保存的身份信息都不相同,即每个管理员的身份认证方式都不相同,所以第三方不能通过模仿其中一个管理员的登录方式获取另外的管理员的身份信息进行登录。

- 还没有人留言评论。精彩留言会获得点赞!