基于大数据漏洞挖掘的挖掘评估方法与流程

本发明涉及挖掘评估,具体涉及基于大数据漏洞挖掘的挖掘评估方法。

背景技术:

1、安全漏洞是指在系统或应用中存在的可以被攻击者利用的弱点,漏洞可能导致数据泄露、系统瘫痪、恶意入侵等安全事件,严重危及组织的业务运营和用户隐私,据挖掘技术是从大规模数据集中发现隐藏的模式、信息和关联的过程,在安全领域,数据挖掘技术可以用于挖掘异常行为、识别潜在威胁和发现漏洞等;

2、基于大数据漏洞挖掘的挖掘评估方法是指在大数据环境下,通过运用数据挖掘技术来发现和评估系统、应用或网络中存在的安全漏洞,大数据漏洞挖掘评估的目标是及时发现潜在的漏洞,以便及时修复并提高系统的安全性。

3、现有技术存在以下不足:

4、1、现有技术可能难以准确地提取与漏洞相关的特征,特别是对于复杂和隐蔽的漏洞模式,存在漏提或错误提取特征的风险;

5、2、现有技术在漏洞识别和评估过程中可能存在误报和漏报的问题,导致对漏洞严重程度和潜在影响的评估可能不准确,在在漏洞识别并修复后,对系统没有安全评估和验证处理,从而无法评估漏洞修复效果,不能保障系统运行的稳定性和安全性。

技术实现思路

1、本发明的目的是提供基于大数据漏洞挖掘的挖掘评估方法,以解决背景技术中不足。

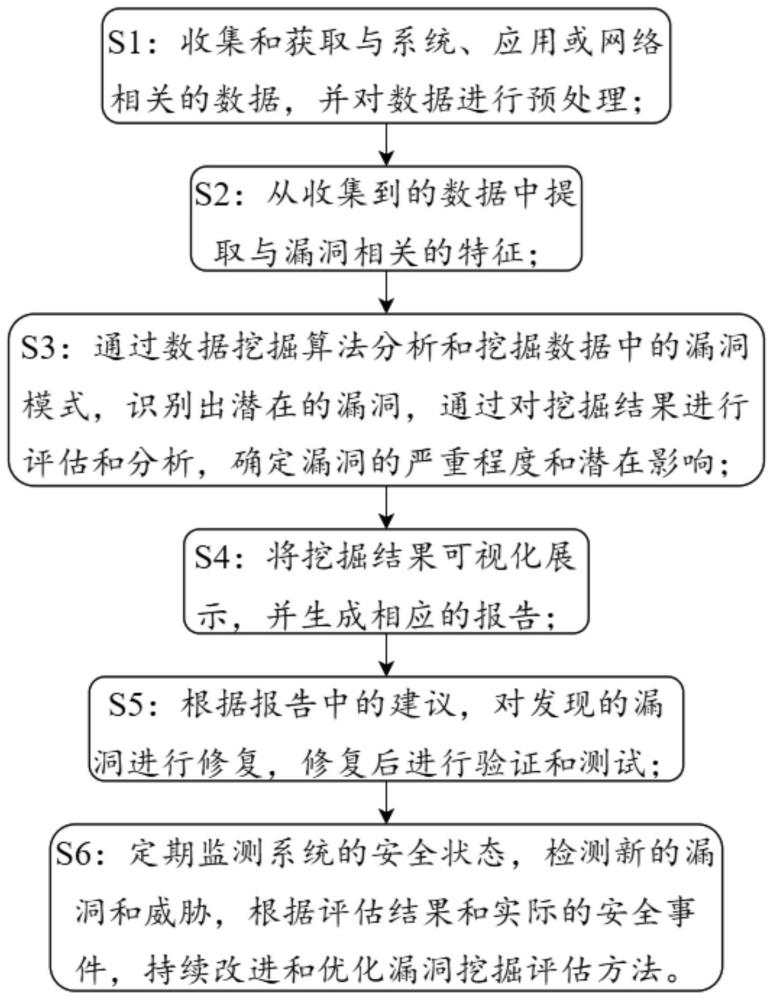

2、为了实现上述目的,本发明提供如下技术方案:基于大数据漏洞挖掘的挖掘评估方法,所述评估方法包括以下步骤:

3、s1:收集和获取与系统、应用或网络相关的数据,并对数据进行预处理;

4、s2:从收集到的数据中提取与漏洞相关的特征;

5、s3:通过数据挖掘算法分析和挖掘数据中的漏洞模式,识别出潜在的漏洞,通过对挖掘结果进行评估和分析,确定漏洞的严重程度和潜在影响;

6、s4:将挖掘结果可视化展示,并生成相应的报告;

7、s5:根据报告中的建议,对发现的漏洞进行修复,修复后进行验证和测试;

8、s6:定期监测系统的安全状态,检测新的漏洞和威胁,根据评估结果和实际的安全事件。

9、优选的,步骤s3中,识别出潜在的漏洞包括以下步骤:

10、s3.1:将数据转换为apriori算法所需的事务集形式;

11、s3.2:设置apriori算法的最小支持度阈值过滤不频繁的项集;

12、s3.3:运行apriori算法,生成频繁项集;

13、s3.4:基于频繁项集,生成关联规则,并筛选出满足要求的关联规则;

14、s3.5:对挖掘得到的关联规则进行分析,筛选出与漏洞相关的关联规则;

15、s3.6:根据关联规则中的项集和规则属性,了解漏洞的特征。

16、优选的,步骤s3中,通过对挖掘结果进行评估和分析,确定漏洞的严重程度和潜在影响包括以下步骤:

17、s3.7:对挖掘得到的漏洞结果进行整理,根据实际需求和安全标准,定义用于评估漏洞严重程度和潜在影响的指标;

18、s3.8:基于定义的指标,使用风险模型对每个漏洞进行评估,确定漏洞的严重程度和潜在影响;

19、s3.9:对评估得到的漏洞进行风险分析,评估不同漏洞之间的关联和相互影响。

20、优选的,步骤s3.8中,使用风险模型对每个漏洞进行评估包括以下步骤:

21、s3.8.1:据实际需求和安全标准,定义适合组织的风险模型;

22、s3.8.2:基于风险模型,确定用于评估漏洞严重程度和潜在影响的评估指标;

23、s3.8.3:收集与每个漏洞相关的数据,计算评估指标的值评估漏洞严重程度。

24、优选的,步骤s5中,修复后进行验证和测试包括以下步骤:

25、获取系统中的漏洞扫描出现频率、异常访问频率、安全事件响应时间离散指数;

26、将漏洞扫描出现频率、异常访问频率、安全事件响应时间离散指数综合计算获取安全系数aqx,计算表达式为:

27、

28、式中,sjl为安全事件响应时间离散指数,ldp为漏洞扫描出现频率,ycp为异常访问频率,α、β、γ分别为安全事件响应时间离散指数、漏洞扫描出现频率、异常访问频率,且α、β、γ均大于0;

29、获取安全系数aqx后,将安全系数aqx与安全阈值进行对比,若安全系数aqx≥安全阈值,评估漏洞修复后,系统的安全性好,若安全系数aqx<安全阈值,评估漏洞修复后,系统的安全性差。

30、优选的,所述安全事件响应时间离散指数sjl的计算逻辑为:

31、获取安全事件响应时间标准差bzd,计算表达式为:

32、

33、式中i={1、2、3、...、n},n表示安全事件响应时间数据点的总数量,n为正整数,sji表示表示每个安全事件响应时间的数值,表示安全事件响应时间的平均值;

34、若安全事件响应时间的平均值时间阈值,且安全事件响应时间标准差bzd≤标准阈值,sjl=1.0;

35、若安全事件响应时间的平均值时间阈值,且安全事件响应时间标准差bzd>标准阈值,sjl=0.8;

36、若安全事件响应时间的平均值时间阈值,且安全事件响应时间标准差bzd>标准阈值,sjl=0.6;

37、若安全事件响应时间的平均值时间阈值,且安全事件响应时间标准差bzd≤标准阈值,sjl=0.4。

38、优选的,所述漏洞扫描出现频率的获取逻辑为:

39、使用漏洞扫描工具对系统进行定期扫描,自动发现和报告系统中存在的漏洞,包括漏洞的数量、严重程度和出现频率,通过分析漏洞扫描报告,获取漏洞的出现频率。

40、优选的,所述异常访问频率的获取逻辑为:

41、分析系统的安全事件日志,包括异常登录尝试、异常访问、非法访问记录,通过统计日志中的异常访问事件数量和出现的频率。

42、在上述技术方案中,本发明提供的技术效果和优点:

43、1、本发明通过从收集到的数据中提取与漏洞相关的特征,并通过数据挖掘算法来分析和挖掘数据中的漏洞模式,识别出潜在的漏洞,通过对挖掘结果进行评估和分析,确定漏洞的严重程度和潜在影响,将挖掘结果可视化展示,以便安全团队或管理人员更好地理解和分析漏洞情况,根据报告中的建议,对发现的漏洞进行修复,修复后,需要进行验证和测试,确保漏洞被成功修复,并再次对系统进行安全评估和验证,该评估方法不仅有效识别出系统中潜在的漏洞,而且对漏洞进行修复后,再次对系统进行安全评估和验证,大大提高系统运行的稳定性和安全性;

44、2、本发明通过获取系统中的漏洞扫描出现频率、异常访问频率、安全事件响应时间离散指数,将漏洞扫描出现频率、异常访问频率、安全事件响应时间离散指数综合计算获取安全系数,有效提高数据处理效率。

技术特征:

1.基于大数据漏洞挖掘的挖掘评估方法,其特征在于:所述评估方法包括以下步骤:

2.根据权利要求1所述的基于大数据漏洞挖掘的挖掘评估方法,其特征在于:步骤s3中,识别出潜在的漏洞包括以下步骤:

3.根据权利要求2所述的基于大数据漏洞挖掘的挖掘评估方法,其特征在于:步骤s3中,通过对挖掘结果进行评估和分析,确定漏洞的严重程度和潜在影响包括以下步骤:

4.根据权利要求3所述的基于大数据漏洞挖掘的挖掘评估方法,其特征在于:步骤s3.8中,使用风险模型对每个漏洞进行评估包括以下步骤:

5.根据权利要求4所述的基于大数据漏洞挖掘的挖掘评估方法,其特征在于:步骤s5中,修复后进行验证和测试包括以下步骤:

6.根据权利要求5所述的基于大数据漏洞挖掘的挖掘评估方法,其特征在于:所述安全事件响应时间离散指数sjl的计算逻辑为:

7.根据权利要求6所述的基于大数据漏洞挖掘的挖掘评估方法,其特征在于:所述漏洞扫描出现频率的获取逻辑为:

8.根据权利要求7所述的基于大数据漏洞挖掘的挖掘评估方法,其特征在于:所述异常访问频率的获取逻辑为:

技术总结

本发明公开了基于大数据漏洞挖掘的挖掘评估方法,涉及挖掘评估技术领域,通过从收集到的数据中提取与漏洞相关的特征,并通过数据挖掘算法来分析和挖掘数据中的漏洞模式,识别出潜在的漏洞,通过对挖掘结果进行评估和分析,确定漏洞的严重程度和潜在影响,将挖掘结果可视化展示,以便安全团队或管理人员更好地理解和分析漏洞情况,根据报告中的建议,对发现的漏洞进行修复,修复后,需要进行验证和测试,确保漏洞被成功修复,并再次对系统进行安全评估和验证,该评估方法不仅有效识别出系统中潜在的漏洞,而且对漏洞进行修复后,再次对系统进行安全评估和验证,大大提高系统运行的稳定性和安全性。

技术研发人员:邱日轩,井思桐,肖子洋,成凯,李元诚,梁良,陈明亮,罗志远

受保护的技术使用者:国网江西省电力有限公司信息通信分公司

技术研发日:

技术公布日:2024/1/25

- 还没有人留言评论。精彩留言会获得点赞!