基于RISC-V特权指令应用间认证和安全通信方法及系统与流程

本发明涉及安全通信,具体涉及一种基于risc-v特权指令应用间认证和安全通信方法及系统。

背景技术:

1、risc-v指令集是基于精简指令集计算(risc)原理建立的开放指令集架构(isa),risc-v是在指令集不断发展和成熟的基础上建立的全新指令。risc-v架构定义了三种工作模式:机器模式,简称m-mode,监督模式,简称s-mode,用户模式,简称u-mode。risc-v架构定义m mode为必选模式,另外两种为可选模式。随着risc-v技术的广泛应用,risc-v处理器越来越多的应用于通用微控制器,并且经常嵌入到每年出货量达数百万的片上系统(soc)设备中。保护这些设备变得越来越困难,面对层出不穷的攻击手段通常是通过添加额外的安全防护机制来满足。

2、因此,针对物联网低功耗处理器苛求低功耗与低面积,需要一种基于risc-v特权指令应用间认证和安全通信方法及系统,实现针对只有机器模式和用户模式的芯片,提供一种应用间认证鉴权的方案,基于risc-v提供的特权指令和物理内存保护技术,为应用程序提供安全的防护手段。

技术实现思路

1、本发明的目的在于提供一种基于risc-v特权指令应用间认证和安全通信方法及系统。以期解决背景技术中存在的技术问题。

2、为了实现上述目的,本发明采用以下技术方案:

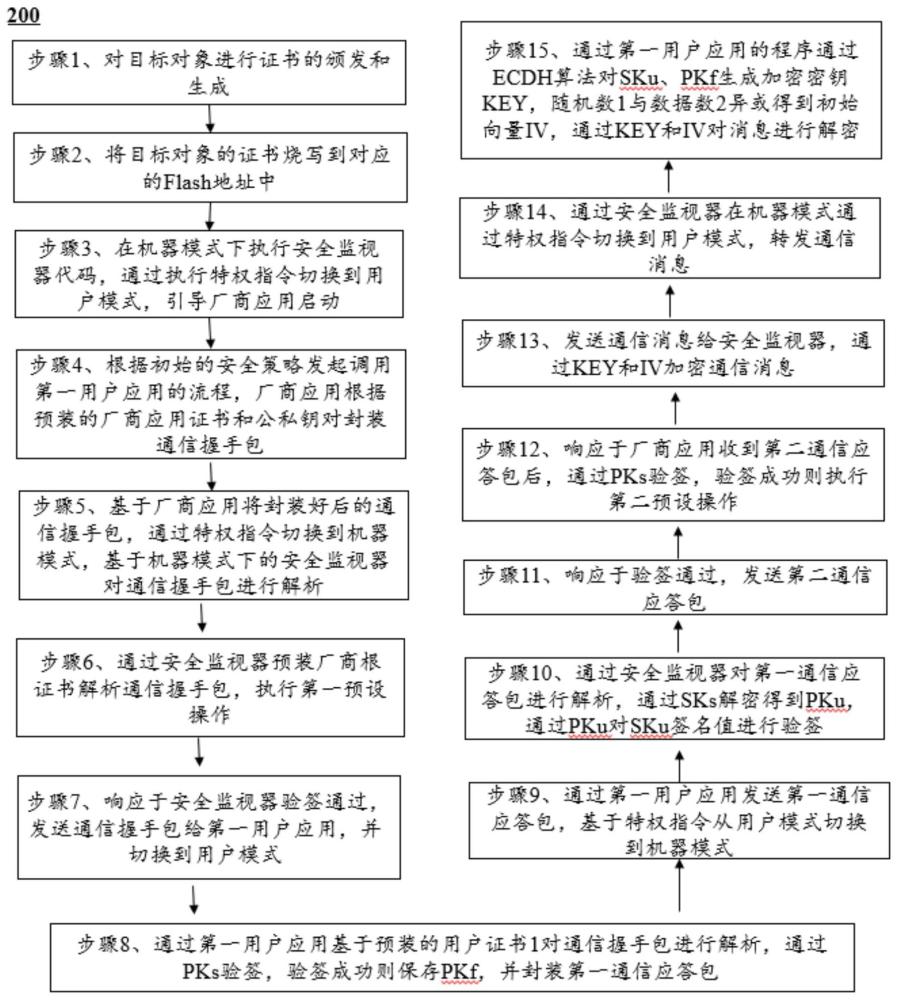

3、一种基于risc-v特权指令应用间认证和安全通信方法,包括:

4、对目标对象进行证书的颁发和生成;所述目标对象包括安全监视器、厂商应用、用户应用中的至少一种;

5、将目标对象的证书烧写到对应的flash地址中;

6、在机器模式下执行安全监视器代码,通过执行特权指令切换到用户模式,引导厂商应用启动;

7、根据初始的安全策略发起调用第一用户应用的流程,厂商应用根据预装的厂商应用证书和公私钥对封装通信握手包;

8、基于厂商应用将封装好后的通信握手包,通过特权指令切换到机器模式,基于机器模式下的安全监视器对通信握手包进行解析;

9、通过安全监视器预装厂商根证书解析通信握手包,执行第一预设操作;

10、响应于安全监视器验签通过,发送通信握手包给第一用户应用,并切换到用户模式;

11、通过第一用户应用基于预装的用户证书1对通信握手包进行解析,通过pks验签,验签成功则保存pkf,并封装第一通信应答包;

12、通过第一用户应用发送第一通信应答包,基于特权指令从用户模式切换到机器模式;

13、通过安全监视器对第一通信应答包进行解析,通过sks解密得到pku,通过pku对sku签名值进行验签;

14、响应于验签通过,发送第二通信应答包;

15、响应于厂商应用收到第二通信应答包后,通过pks验签,验签成功则执行第二预设操作;

16、发送通信消息给安全监视器,通过key和iv加密通信消息;

17、通过安全监视器在机器模式通过特权指令切换到用户模式,转发通信消息;

18、通过第一用户应用的程序通过ecdh算法对sku、pkf生成加密密钥key,随机数1与数据数2异或得到初始向量iv,通过key和iv对消息进行解密。

19、在一些实施例中,所述通信握手包包括:pkf、随机数1、pks对pkf进行加密、skf对消息进行签名。

20、在一些实施例中,所述第一预设操作包括:

21、通过sks解密得到pkf,通过pkf对skf签名值进行验签。

22、在一些实施例中,所述第一通信应答包包括:pku、随机数2、pks对pku进行加密、sku对消息进行签名。

23、在一些实施例中,所述第二通信应答包:pku、随机数2、sks对消息签名。

24、在一些实施例中,所述第二预设操作包括:通过ecdh算法对skf、pku生成加密密钥key,随机数1与数据数2异或得到初始向量iv。

25、在一些实施例中,所述对目标对象进行证书的颁发和生成包括:

26、通过证书分发工具对目标对象进行证书的颁发和生成。

27、同时,本发明还公开了一种基于risc-v特权指令应用间认证和安全通信系统,包括:

28、第一生成模块,用于对目标对象进行证书的颁发和生成;所述目标对象包括安全监视器、厂商应用、用户应用中的至少一种;

29、第一烧写模块,用于将目标对象的证书烧写到对应的flash地址中;

30、第一执行模块,用于在机器模式下执行安全监视器代码,通过执行特权指令切换到用户模式,引导厂商应用启动;

31、第一调用模块,用于根据初始的安全策略发起调用第一用户应用的流程,厂商应用根据预装的厂商应用证书和公私钥对封装通信握手包;

32、第一切换模块,用于基于厂商应用将封装好后的通信握手包,通过特权指令切换到机器模式,基于机器模式下的安全监视器对通信握手包进行解析;

33、第二执行模块,用于通过安全监视器预装厂商根证书解析通信握手包,执行第一预设操作;

34、第一发送模块,用于响应于安全监视器验签通过,发送通信握手包给第一用户应用,并切换到用户模式;

35、第一解析模块,用于通过第一用户应用基于预装的用户证书1对通信握手包进行解析,通过pks验签,验签成功则保存pkf,并封装第一通信应答包;

36、第二发送模块,用于通过第一用户应用发送第一通信应答包,基于特权指令从用户模式切换到机器模式;

37、第二解析模块,用于通过安全监视器对第一通信应答包进行解析,通过sks解密得到pku,通过pku对sku签名值进行验签;

38、第三发送模块,用于响应于验签通过,发送第二通信应答包;

39、第一验签模块,用于响应于厂商应用收到第二通信应答包后,通过pks验签,验签成功则执行第二预设操作;

40、第四发送模块,用于发送通信消息给安全监视器,通过key和iv加密通信消息;

41、第一转发模块,用于通过安全监视器在机器模式通过特权指令切换到用户模式,转发通信消息;

42、第一解密模块,用于通过第一用户应用的程序通过ecdh算法对sku、pkf生成加密密钥key,随机数1与数据数2异或得到初始向量iv,通过key和iv对消息进行解密。

43、同时,本发明还公开了一种基于risc-v特权指令应用间认证和安全通信装置,所述装置包括处理器以及存储器;所述存储器用于存储指令,所述指令被所述处理器执行时,导致所述装置实现上述任一项所述基于risc-v特权指令应用间认证和安全通信方法。

44、同时,本发明还公开了一种计算机可读存储介质,所述存储介质存储计算机指令,当计算机读取存储介质中的计算机指令后,计算机运行上述任一项所述基于risc-v特权指令应用间认证和安全通信方法。

45、有益效果

46、本发明与现有技术相比,其显著优点是:

47、本发明的方案可以实现解决微控制处理器存在应用程序与实时操作系统在机器模式与用户模式切换时存在可信认证的问题,可能导致应用存在漏洞,用户敏感数据存在非法泄露的风险,应用程序与实时操作系统之间需要身份权限的鉴别。同时,还可以解决risc-v架构的实时操作系统中的普通用户应用存在非法仿冒的问题,例如,在厂商应用运行期间与其他应用通信的内容有可能被监听窃取,需要实现安全机制对应用间通信的敏感数据进行安全传输。本方案在通用微控制器mcu芯片上通过软硬配合的方式,保障多用户应用之间和厂商应用程序之间的安全通信机制,有效提供芯片应用程序的安全防护能力。

- 还没有人留言评论。精彩留言会获得点赞!