一种模型管理方法、模型获取方法及计算设备与流程

本技术涉及服务器,特别涉及一种模型管理方法、模型获取方法及计算设备。

背景技术:

1、随着近几年人工智能行业的飞速发展,人工智能的应用越来越广泛。其中,能够设计出先进有效的人工智能模型需要大量的人力和物力,所以已经完成训练的人工智能模型是各人工智能企业的核心资产,需要重点保护。

2、目前,现有的保护人工智能模型不会暴露给下游厂商或用户的方法通常是将人工智能模型进行加密,将人工智能模型打包在固定的保护装置或设备上为用户提供服务。

3、然而,上述方案中将人工智能模型打包在固定的保护装置或设备上,仅应用于大型项目模型或特定的人工智能应用设备。由于依赖于人工智能模型产品设计,所以应用场景十分有限,导致通用性低。

技术实现思路

1、本技术实施例提供了一种模型管理方法、模型获取方法及计算设备,可以增强保护模型数据安全的方法的通用性。该技术方案如下:

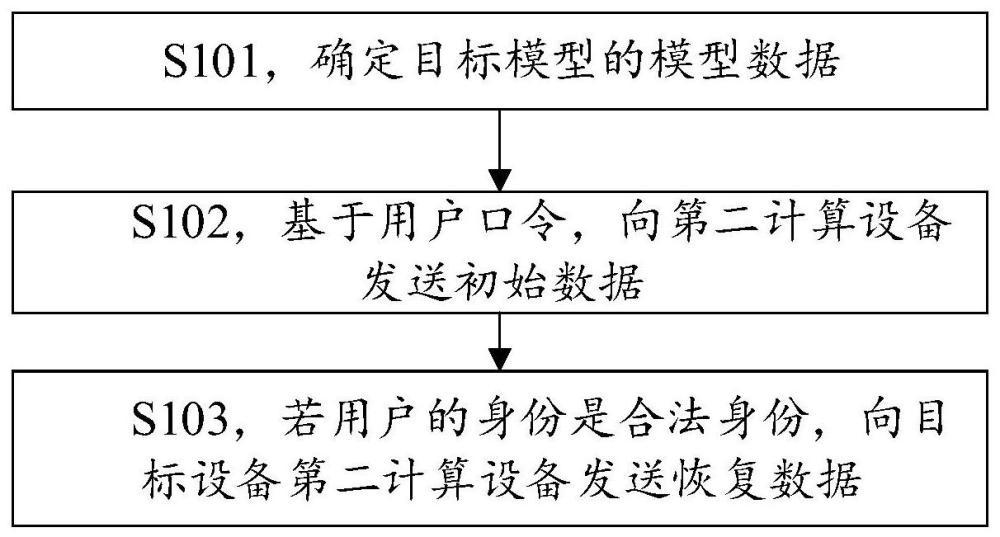

2、第一方面,提供了一种模型管理方法,该方法由第一计算设备执行,包括,获取由第二计算设备发送的用户身份的标识信息以及目标模型的标识信息;其中,第二计算设备中存储有目标模型的初始数据;初始数据是目标模型的模型数据中的一部分数据。若是用户的身份为合法身份,则基于用户身份的标识信息以及目标模型的标识信息,向第二计算设备发送恢复数据,恢复数据用于基于初始数据恢复出完整的目标模型的模型数据。

3、可以理解的是,通过校验第二计算设备的用户身份的标识信息,确定向存储有初始数据的第二计算设备发送恢复数据。恢复数据用于基于初始数据恢复出完整的目标模型的模型数据。将目标模型数据拆分,向第二计算设备发送恢复数据前进行校验,可以确保目标模型数据不被窃取或二次租售,保护了模型数据的安全,提高模型保护方法的通用性。

4、在一种可能的实现方式中,基于用户身份的标识信息以及目标模型的标识信息,向第二计算设备发送恢复数据,包括:基于用户身份的标识信息以及目标模型的标识信息,从目标模型的各个恢复数据中确定用户身份的标识信息对应的恢复数据;向第二计算设备发送用户身份的标识信息对应的恢复数据。

5、可以理解的是,通过目标模型的标识信息确定目标模型,通过用户身份的标识信息确定目标模型与第二计算设备对应的恢复数据,可增强目标模型数据被拆分的安全性,进一步保护了模型数据的安全,同时不受接收设备的限制。

6、在一种可能的实现方式中,用户身份的标识信息包括由用户输入的用户口令。获取由第二计算设备发送的用户身份的标识信息以及目标模型的标识信息之前,还包括:获取由第二计算设备发送的用户口令;基于用户口令,生成抽取规则;按照抽取规则对目标模型的模型数据进行数据抽取,得到初始数据以及抽取数据。抽取数据是目标模型的模型数据中除去初始数据剩余的数据。向第二计算设备发送初始数据;初始数据中包括目标模型的标识信息;获取由第二计算设备发送的用户身份的标识信息以及目标模型的标识信息,包括:获取由第二计算设备发送的用户口令以及目标模型的标识信息。

7、可以理解的是,若用户身份标识信息包括用户口令,基于用户口令,生成抽取规则,按照抽取规则对目标模型的模型数据进行数据抽取,得到初始数据以及抽取数据。将初始数据发送给第二计算设备,通过用户口令的方式将目标模型的模型数据分为初始数据和抽取数据,可增强目标模型数据被拆分的随机性,提高了目标模型数据的安全性。

8、在一种可能的实现方式中,获取由第二计算设备发送的用户身份的标识信息以及目标模型的标识信息之前,还包括:对目标模型的模型数据通过第一密钥进行加密处理。根据加密后的目标模型的模型数据,生成初始数据;初始数据是加密后的目标模型的模型数据中的一部分数据。向第二计算设备发送恢复数据,包括:在目标模型的模型数据通过第一密钥进行加密处理的情况下,向第二计算设备发送恢复数据;恢复数据中包括第一密钥。

9、可以理解的是,若目标模型的模型数据是通过第一密钥进行加密处理的情况下,初始数据是加密后的目标模型的模型数据中的一部分数据。在接受到第二设备发送的用户身份的标识信息以及目标模型的标识信息时,向第二计算设备发送恢复数据;恢复数据中包括第一密钥。经过用户身份的标识信息以及目标模型的标识信息的校验,向第二计算设备发送恢复数据,可以提高目标模型的模型数据恢复的安全性,避免模型数据被不法窃取。

10、在一种可能的实现方式中,获取由第二计算设备发送的用户身份的标识信息以及目标模型的标识信息之前,还包括:根据目标模型的模型数据,生成初始数据以及抽取数据;对初始数据通过第二密钥进行加密处理;对抽取数据通过第三密钥进行加密处理。向第二计算设备发送恢复数据,包括:在初始数据通过第二密钥进行加密处理,且抽取数据通过第三密钥进行加密处理的情况下,向第二计算设备发送恢复数据;恢复数据中包括第二密钥以及第三密钥。

11、可以理解的是,若对初始数据通过第二密钥进行加密处理;对抽取数据通过第三密钥进行加密处理,经过用户身份的标识信息以及目标模型的标识信息的校验,向第二计算设备发送恢复数据,恢复数据中包括第二密钥以及第三密钥。通过分别加密的方式,可以减少加密过程中的时间开销,还可以进一步提高目标模型的模型数据的安全性。

12、在一种可能的实现方式中,恢复数据中还包括目标地址;目标地址用于指示抽取数据在第一计算设备上的存储地址;抽取数据是目标模型的模型数据中除去初始数据剩余的数据。

13、可以理解的是,目标地址用于指示抽取数据在第一计算设备上的存储地址,第二计算设备可以根据目标地址调用抽取数据,避免抽取数据被下载,保证了目标模型的模型数据的安全性,避免目标模型被二次租售。

14、在一种可能的实现方式中,初始数据的数据量大于抽取数据的数据量;抽取数据是目标模型的模型数据中除去初始数据剩余的数据。

15、可以理解的是,初始数据可以被第二计算设备获取下载,保存在第二计算设备中,而抽取数据需要经过用户身份的标识信息以及目标模型的标识信息的校验才能发送给第二计算设备。初始数据的数据量大于抽取数据的数据量可以减少对网络带宽的要求,提高第二计算设备接收目标模型的模型数据的效率。

16、第二方面,提供了一种模型获取方法,该方法由第二计算设备执行,第二计算设备中存储有目标模型的初始数据,包括,向第一计算设备发送用户身份的标识信息以及目标模型的标识信息;其中,第一计算设备中存储有完整的目标模型的模型数据。获取由第一计算设备发送的恢复数据,恢复数据是第一计算设备基于用户身份的标识信息以及目标模型的标识信息获取的,用于基于初始数据恢复完整的目标模型的模型数据的数据。基于恢复数据,获取目标模型的模型数据。

17、可以理解的是,第二计算设备经过用户身份的标识信息以及目标模型的标识信息的校验,获取由第一计算设备发送的恢复数据,恢复数据用于基于初始数据恢复完整的目标模型的模型数据的数据。可以保证目标模型的模型数据的安全性,避免不法窃取,提高保护模型数据方法的通用性。

18、在一种可能的实现方式中,用户身份的标识信息包括由用户输入的用户口令。向第一计算设备发送用户身份的标识信息以及目标模型的标识信息之前,还包括,向第一计算设备发送用户口令;用户口令用于供第一计算设备生成抽取规则;抽取规则用于指示第一计算设备对目标模型的模型数据进行抽取,得到初始数据以及抽取数据;抽取数据是目标模型的模型数据中除去初始数据剩余的数据。获取由第一设备发送的抽取数据;抽取数据中包括目标模型的标识信息。向第一计算设备发送用户身份的标识信息以及目标模型的标识信息,包括,向第一计算设备发送用户口令以及目标模型的标识信息。

19、可以理解的是,若用户身份标识信息包括用户口令,基于用户口令,生成抽取规则。第一计算设备可以按照抽取规则对目标模型的模型数据进行数据抽取,得到初始数据以及抽取数据。第二计算设备接收由第一计算设备发送的初始数据。通过第二计算设备发送用户口令至第一计算设备的方式,第一计算设备将目标模型的模型数据分为初始数据和抽取数据,可增强目标模型数据被拆分的随机性,提高了目标模型数据的安全性。在一种可能的实现方式中,获取由第一计算设备发送的恢复数据,包括,获取由第一计算设备发送的恢复数据和密钥信息;密钥信息包括第一密钥,或者,第二密钥和第三密钥。第一密钥用于对由第一密钥加密处理后的目标模型的模型数据进行解密处理;第二密钥用于对由第二密钥加密处理后的初始数据进行解密处理;第三密钥用于对由第三密钥加密处理后的抽取数据进行解密处理。

20、可以理解的是,若获取由第一计算设备发送的密钥信息中是第一密钥,通过第一密钥对加密过的目标模型的模型数据进行解密。若获取由第一计算设备发送的密钥信息是第二密钥和第三密钥,通过第二密钥对加密后的初始数据进行解密,通过第三密钥对加密后的抽取数据进行解密。可以提高模型数据恢复的安全性,避免模型数据被不发窃取。

21、在一种可能的实现方式中,恢复数据中还包括目标地址;目标地址用于指示抽取数据在第一计算设备上的存储地址;抽取数据是目标模型的模型数据中除去初始数据剩余的数据。

22、可以理解的是,目标地址用于指示抽取数据在第一计算设备上的存储地址,第二计算设备可以根据目标地址调用抽取数据,避免抽取数据被下载,保证了目标模型的模型数据的安全性,避免目标模型被二次租售。

23、在一种可能的实现方式中,基于恢复数据,获取目标模型的模型数据,包括,若获取的恢复数据包括抽取规则和目标地址,基于目标地址从第一计算设备中调用抽取数据,根据抽取数据和抽取规则,组合成完整的目标模型的模型数据。完整的目标模型的模型数据不可被读取和下载。

24、可以理解的是,第二计算设备可以根据目标地址调用抽取数据,基于恢复数据中的凑趣规则,将初始数据和抽取数据组合成完整的目标模型的模型数据。通过对已拆分的目标模型的模型数据进行组合,恢复出完整的目标模型的模型数据,提高了目标模型数据的安全性,避免了模型数据被不法窃取,增强了模型保护方法的通用性。

25、在一种可能的实现方式中,若获取到恢复数据和第一密钥,基于第一密钥,对完整的目标模型的模型数据进行解密,获取解密后的完整的目标模型的模型数据。

26、可以理解的是,第一密钥用于对经过加密处理的目标模型的模型数据进行解密,获取解密后的模型数据。进一步提高了模型数据的安全性,保护了模型所有者的权益。

27、在一种可能的实现方式中,若获取到恢复数据、第一密钥和第二密钥,基于第二密钥,对初始数据进行解密处理,获取解密后的初始数据;基于第三密钥,对抽取数据进行解密处理,获取解密后的初始数据。解密后的初始数据和解密后的初始数据用于依据抽取规则组合出完整的目标模型的模型数据。

28、可以理解的是,第二密钥用于对加密后的初始数据进行解密,第三密钥用于对加密后的抽取数据进行解密。通过分别加密的方式,可以减少加密过程中的时间开销,还可以进一步提高目标模型的模型数据的安全性。

29、第三方面,提供了一种模型管理装置,本技术可以根据上述第一方面提供的方法,对该模型管理进行功能模块的划分。例如,可以对应各个功能划分各个功能模块,也可以将两个或两个以上的功能继承在一个处理模块中。示例性的,本技术可以按照功能将该模型管理装置划分为接收模块、处理模块和发送模块。上述划分的各个功能模块执行的可能的技术方案和有益效果的描述均可以参考上述第一方面或其相应的可能的实现方式提供的技术方案,此处不再赘述。

30、第四方面,提供了一种模型管理装置,本技术可以根据上述第二方面提供的方法,对该模型管理进行功能模块的划分。例如,可以对应各个功能划分各个功能模块,也可以将两个或两个以上的功能继承在一个处理模块中。示例性的,本技术可以按照功能将该模型管理装置划分为发送模块、接收模块和处理模块。上述划分的各个功能模块执行的可能的技术方案和有益效果的描述均可以参考上述第二方面或其相应的可能的实现方式提供的技术方案,此处不再赘述。

31、第五方面,本技术实施例提供了一种计算设备,包括处理器和存储器,存储器中存储计算机指令,计算机指令由处理器加载并执行以使计算设备实现如上述第一方面和第二方面的模型管理方法。

32、第六方面,本技术实施例提供了一种计算机可读存储介质,计算机可读存储介质中存储有至少一条计算机程序,计算机程序由处理器加载并执行以实现如上述第一方面和第二方面的模型管理方法。

33、第七方面,本技术实施例提供了一种计算机程序产品或计算机程序,该计算机程序产品或计算机程序包括计算机指令,该计算机指令存储在计算机可读存储介质中。终端的处理器从计算机可读存储介质读取该计算机指令,处理器执行该计算机指令,使得该终端执行上述第一方面和第二方面的各种可选实现方式中提供的模型管理方法。

34、本技术中第三方面到第七方面及其各种实现方式的具体描述,可以参考第一方面、第二方面及其各种实现方式中的详细描述;并且,第三方面到第七方面及其各种实现方式的有益效果,可以参考第一方面、第二方面及其各种实现方式中的有益效果分析,此处不再赘述。本技术的这些方面或其他方面在以下的描述中会更加简明易懂。

- 还没有人留言评论。精彩留言会获得点赞!