一种基于硬件可信根全冗余可信防御方法、控制器和系统与流程

本发明属于自动化控制和信息安全,具体涉及一种基于硬件可信根全冗余可信防御方法、控制器和系统。

背景技术:

1、随着工控系统互联互通趋势的日益增强,系统架构日益复杂,系统边界逐渐模糊,导致暴露的攻击面日益增多,面临网络安全威胁更加严峻。现阶段工控系统大多都是上世纪末或者本世纪初设计的系统架构,在设计之初大部分未考虑安全特性。随着互联网网络安全的发展,在传统工控系统的基础上通过嵌入部署安全防护工具、打补丁的方式加强防病毒和检测手段,这些手段本质上还是边界防护方式,大多从协议和链路安全角度着手,无法有效保护主机系统自身的安全,且无法实现主动免疫功能。

2、近些年随着可信和芯片技术的不断发展,可信密码模块,即tcm模块(trustedcryptography module)成为了家用电脑新的标准配置,tcm模块的加入使得可信信任链的可信根由tcm模块产生,本质上是一种采用芯片的方式生成的硬件可信根。但是这种芯片还是外置式的,如果采用外置芯片式的可信根,会存在cpu先加电,cpu加电后就会执行部分代码,之后外置式硬件可信根才能开始度量,这中间cpu所执行的代码没有被保护起来,存在被攻击的可能。

3、目前工控领域还没有一款dcs控制装置采用了具备可信功能的cpu,无法实现纯粹意义上的硬件可信根和基于硬件可信根的可信信任链,使得工控系统难以实现主动免疫功能。

技术实现思路

1、本发明的目的在于克服上述现有技术的缺点,提供一种基于硬件可信根全冗余可信防御方法、控制器和系统,以解决现有技术中工控系统缺少硬件可信根和基于硬件可信根的冗余可信启动信任链,难以实现主动免疫的问题。

2、为达到上述目的,本发明采用以下技术方案予以实现:

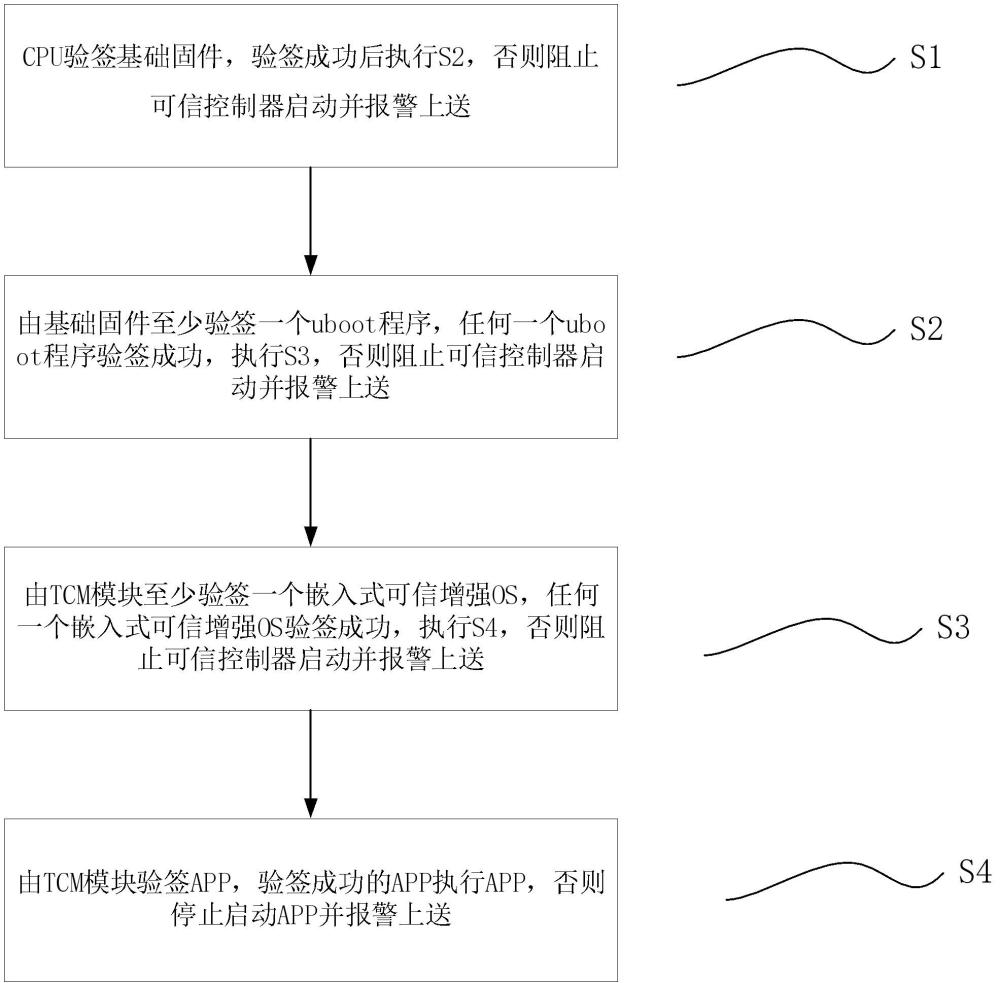

3、一种基于硬件可信根全冗余可信防御方法,包括以下步骤:

4、s1,cpu验签基础固件,验签成功后执行s2,否则阻止可信控制器启动并报警上送,所述可信控制器为主控制器或备控制器;

5、s2,由基础固件至少验签一个uboot程序,任何一个uboot程序验签成功,执行s3,否则阻止可信控制器启动并报警上送;

6、s3,由tcm模块至少验签一个嵌入式可信增强os,任何一个嵌入式可信增强os验签成功,执行s4,否则阻止可信控制器启动并报警上送;

7、s4,由tcm模块验签app,验签成功的app允许执行,否则停止启动app并报警上送。

8、本发明的进一步改进在于:

9、优选的,s2中,由基础固件至少验签一个uboot程序的过程为:首先验签第一uboot程序,如果验签第一uboot程序成功,执行s2;如果验签失败,则验签第二uboot程序,如果验签第二uboot程序成功,执行s2;如果验签失败,阻止可信控制器启动并报警上送;

10、验签第一uboot程序的过程为:对比第一uboot程序的可信度量结果和tcm模块中pcr0中的基准值,如果对比一致则验签成功;

11、验签第二uboot程序的过程为:对比第二uboot程序的可信度量结果和tcm模块中pcr1中的基准值,如果对比一致则验签成功。

12、优选的,s3中,由tcm模块至少验签一个嵌入式可信增强os的过程为:首先验签第一嵌入式可信增强os,如果验签成功,执行s4;如果验签失败,则验签第二嵌入式可信增强os,如果验签成功,执行s4,否则阻止可信控制器启动;

13、验签第一嵌入式可信增强os的过程为:比较第一嵌入式可信增强os的可信度量结果和tcm模块中pcr2内的基准值,如果一致,则验签成功;

14、验签第二嵌入式可信增强os的过程为:比较第二嵌入式可信增强os的可信度量结果和tcm模块中pcr3内的基准值,如果一致,则验签成功。

15、优选的,s4中,tcm模块验签每一个app的过程为:tcm模块可信度量app,比较可信度量结果和tcm模块中nvram内的基准值,如果一致则app验签成功,如果不一致,则app验签失败;将备用app复制至执行目录下,tcm模块可信度量复制的app,比较可信度量结果和tcm模块中nvram内的基准值,如果一致则app验签成功,如果不一致,则停止启动app。

16、一种基于硬件可信根全冗余可信控制器,用于实现上述任意一项所述基于硬件可信根全冗余可信防御方法,包括主控制器和备控制器,主控制器和备控制器各自均包括:

17、cpu,用于提供基础的硬件可信根;

18、tcm模块,和cpu连接,用于提供可信度量的硬件、加密算法、pcr存储地址和nvram存储地址。

19、优选的,还包括同时与cpu连接的工控冗余网口、可信控制器之间主备冗余网口、norflash和nandflash。

20、一种基于硬件可信根全冗余可信防御系统,包括:

21、基础固件验签单元,用于cpu验签基础固件,验签成功后执行uboot验签单元,否则阻止可信控制器启动并报警上送,所述可信控制器为主控制器或备控制器;

22、uboot验签单元,用于由基础固件至少验签一个uboot程序,任何一个uboot程序验签成功,执行os验签单元,否则阻止可信控制器启动并报警上送;

23、os验签单元,用于由tcm模块至少验签一个嵌入式可信增强os,任何一个嵌入式可信增强os验签成功,执行app验签单元,否则阻止可信控制器启动并报警上送;

24、app验签单元,用于由tcm模块验签app,验签成功的app允许执行,否则停止启动app并报警上送。

25、优选的,还包括上述的冗余可信历史站、冗余可信管理服务器、多台可信操作员站、多台可信工程师站、工控a网、工控b网、主备a网、主备b网和冗余可信控制器;

26、所述冗余可信控制器、冗余可信历史站、冗余可信管理服务器、多台可信操作员站、多台可信工程师站都分别连接一路工控a网和一路工控b网;

27、主控制器和备控制器在同一个底座上,主控制器和备控制器之间通过主备a网和主备b网相互直连并进行主备同步;

28、冗余可信历史站包括主历史站和备历史站,主历史站和备历史站均通过工控a网和工控b网进行主备同步;

29、冗余可信管理服务器包括主可信管理服务器和备可信管理服务器,主可信管理服务器和备可信管理服务器通过工控a网和工控b网进行主备同步。

30、优选的,备控制器询问主控制器的可信状态,如果备控制器未收到主控制器可信状态反馈报文或主控制器可信状态为不可信,且备控制器的可信状态为可信,则备控制器升级为主控制器并报警上送,原主控制器降级为备控制器;主历史站和备历史站的主备切换采用相同的处理方式;主可信管理服务器和备可信管理服务器的主备切换采用相同的处理方式。

31、优选的,冗余可信控制器、冗余可信历史站、多台可信操作员站和多台可信工程师站中,分别周期性的向冗余可信管理服务器中的可信管理服务端反馈自身的可信状态。

32、与现有技术相比,本发明具有以下有益效果:

33、本发明公开了一种基于硬件可信根全冗余可信防御方法,该方法通过cpu验签基础固件,验签成功后,由基础固件至少验签一个uboot程序,任意一个uboot程序验签成功后,由tcm模块验签至少一个嵌入式可信增强os,任意一个嵌入式可信增强os验签成功后,由tcm模块验签app,app验签成功后,执行app;该防御方法使得控制器从上电开始,通过上一级对下一级可信的逐级验签,完成了基于cpu硬件可信根的冗余可信启动信任链的构建,实现工控系统的主动免疫,提升工控系统的安全性,在工控领域首次建立出真正意义上的基于硬件可信根的冗余可信启动信任链。

34、本发明还公开了一种基于硬件可信根全冗余可信控制器,该控制器包括能够提供硬件可信根的cpu和具备可信计算功能的tcm模块,该控制器能够实现基于硬件可信根的冗余可信启动信任链的构建。

35、本发明还公开了一种基于硬件可信根全冗余可信防御系统,该系统包括冗余可信控制器、冗余可信历史站、冗余可信管理服务器、多台可信操作员站、多台可信工程师站、工控a网和工控b网。该系统在工控领域首次实现基于硬件可信根的可信软硬件的全冗余系统设计,在保证工控业务稳定性不受影响的前提下,实现了dcs控制系统中全部控制设备的内生安全,增强了工控系统整体的安全性。

- 还没有人留言评论。精彩留言会获得点赞!