创建车辆钥匙的方法、装置和计算机可读存储介质与流程

1.本公开的实施例涉及车辆领域,并且更具体地,涉及创建车辆钥匙的结果的方法、装置和计算机可读存储介质。

背景技术:

2.随着科技的日益进步,应用于交通工具,尤其是车辆上的智能化计算设备越来越丰富。车辆虚拟钥匙的推出将使汽车共享服务的提供方及车队运营商更为灵活地管控车辆。

3.现有的车辆虚拟钥匙还有以下缺点(1)车辆虚拟钥匙创建过程繁琐。(2)用户设备一旦遗失,会增加车辆被盗的风险。(3)现有的方法仍无法使用户或服务提供者向其他用户有效地分享车辆虚拟钥匙。

4.因此,需要快速、安全地创建车辆虚拟钥匙的解决方案。

技术实现要素:

5.本公开提出了一种用于创建车辆钥匙的方案,能够快速和安全地创建以及分享车辆钥匙。

6.在本公开的第一方面,提供了一种创建车辆钥匙的方法,方法包括:响应于确定用户设备与车辆的距离小于预定值,向用户设备发送安装车辆钥匙应用程序的请求,用户设备与车辆相关联;响应于检测到车辆钥匙应用程序已经被安装到用户设备,通过车辆钥匙应用程序向用户设备发送验证请求;获取来自用户设备的针对验证请求的验证信息;以及响应于确定针对验证请求的验证信息与预先存储在服务器中的信息匹配,在用户设备的车辆钥匙应用程序中创建车辆钥匙,车辆钥匙用于控制车辆。

7.在本公开的第二方面,提出了一种电子装置,包括:至少一个处理单元;至少一个存储器,该至少一个存储器被耦合到该至少一个处理单元并且存储用于由该至少一个处理单元执行的指令,该指令当由该至少一个处理单元执行时,使得该电子设备执行动作,该动作包括:响应于确定用户设备与车辆的距离小于预定值,向用户设备发送安装车辆钥匙应用程序的请求,用户设备与车辆相关联;响应于检测到车辆钥匙应用程序已经被安装到用户设备,通过车辆钥匙应用程序向用户设备发送验证请求;获取来自用户设备的针对验证请求的验证信息;以及响应于确定针对验证请求的验证信息与预先存储在服务器中的信息匹配,在用户设备的车辆钥匙应用程序中创建车辆钥匙,车辆钥匙用于控制车辆。

8.在本公开的第三方面,提供了一种计算机存储介质。该计算机存储介质具有存储在其上的计算机可读程序指令,计算机可读程序指令用于执行根据第一方面的方法。

9.提供发明内容部分是为了以简化的形式来介绍对概念的选择,它们在下文的具体实施方式中将被进一步描述。发明内容部分无意标识本公开的关键特征或必要特征,也无意限制本公开的范围。

附图说明

10.通过结合附图对本公开示例性实施例进行更详细的描述,本公开的上述以及其它目的、特征和优势将变得更加明显,其中,在本公开示例性实施例中,相同的参考标号通常代表相同部件。

11.图1图示了能够在其中实施本公开的实施例的环境100的示意图;

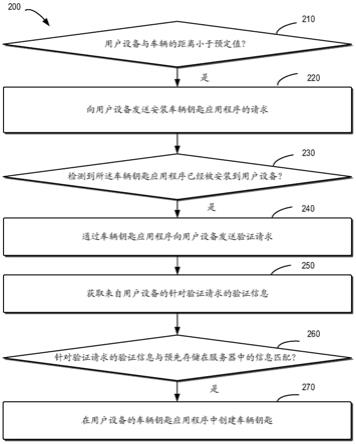

12.图2图示了根据本公开的实施例的创建车辆钥匙的方法200的流程图;

13.图3图示了根据本公开的实施例的基于生物信息生成车辆钥匙的方法300的流程图;以及

14.图4图示了可以用来实施本公开的实施例的示例设备400的示意性框图。

具体实施方式

15.下面将参照附图更详细地描述本公开的优选实施例。虽然附图中显示了本公开的优选实施例,然而应该理解,可以以各种形式实现本公开而不应被这里阐述的实施例所限制。相反,提供这些实施例是为了使本公开更加透彻和完整,并且能够将本公开的范围完整地传达给本领域的技术人员。

16.在本文中使用的术语“包括”及其变形表示开放性包括,即“包括但不限于”。除非特别申明,术语“或”表示“和/或”。术语“基于”表示“至少部分地基于”。术语“一个示例实施例”和“一个实施例”表示“至少一个示例实施例”。术语“另一实施例”表示“至少一个另外的实施例”。术语“第一”、“第二”等等可以指代不同的或相同的对象。下文还可能包括其他明确的和隐含的定义。

17.经研究发现,在传统的创建车辆钥匙的方案中,当驾驶员接近车辆时,车载传感器将自动识别手机,车主身份识别无误后,车辆将解锁。为防止未授权用户使用其车辆,例如是基于用户在用户设备中输入的用户名和密码生成虚拟钥匙来对车辆进行控制。传统的创建车辆钥匙的方案中,在创建车辆钥匙的快速性和安全性方面存在欠缺。而且无法使用户或服务提供者向其他用户有效地分享车辆虚拟钥匙。

18.根据本公开的实施例,提供了一种创建车辆钥匙的方法,方法包括:响应于确定用户设备与车辆的距离小于预定值,向用户设备发送安装车辆钥匙应用程序的请求,用户设备与车辆相关联;响应于检测到车辆钥匙应用程序已经被安装到用户设备,通过车辆钥匙应用程序向用户设备发送验证请求;获取来自用户设备的针对验证请求的验证信息;以及响应于确定针对验证请求的验证信息与预先存储在的信息匹配,在用户设备的车辆钥匙应用程序中创建车辆钥匙,车辆钥匙用于控制车辆。

19.在上述方案中,通过在用户设备与车辆足够接近时,在确认用户设备已安装车辆钥匙应用程序后,并且确认用户设备针对所发送验证请求所回复的验证信息与服务器中存储的信息匹配,在应用程序中创建车辆钥匙,使得本公开方便用户快速创建车辆钥匙。并且所创建的车辆钥匙可以安全地进行共享。

20.以下参考附图来说明本公开的基本原理和若干示例实现。

21.图1图示了可以在其中实施本公开的多个实现的环境100的框图。应当理解,图1所示出的环境100仅仅是示例性的,而不应当构成对本公开所描述的实现的功能和范围的任何限制。

22.如图1所示,环境100包括车辆110、用户120、用户设备150和服务器160。用户120可以是车辆110中的驾驶员或者特定乘客。用户设备150可以安装有车辆钥匙应用程序,也可以未安装车辆钥匙应用程序。服务器160可以与车辆110以及用户设备160进行信息交互。

23.用户设备150可以是通过移动通信网络访问网络服务的用户设备,例如智能手机、平板电脑、笔记本电脑、智能手环、智能眼镜和或智能手表等。

24.在图1的示例中,车辆110例如是可以承载人和/或物并且通过发动机、电池电力等动力系统移动的任何类型的车辆,包括但不限于轿车、卡车、巴士、电动车、摩托车、房车、火车等等。在一些实施例中,环境100中的一个或多个车辆110可以是具有一定自动驾驶能力的车辆,这样的车辆也被称为无人驾驶车辆。在一些实施例中,车辆110也可以是不具有自动驾驶能力的车辆。

25.计算设备140,可以被嵌入在车辆110中。计算设备140例如包括车机和车载t-box,其可以与用户设备150、路侧单元(未示出)、服务器160例如通过可以通过移动通信网络、nfc(近场通信)和或蓝牙等无线通信手段进行数据交互与共享。

26.计算设备140也可以车辆110外部的实体,并且可以经由无线网络与车辆110通信。计算设备140可以被实现为一个或多个计算设备。

27.车辆110包括至少一个生物信息获取模块130,其被配置为在获取用户的物信息,该生物信息获取模块130例如可以包括接收用户120的语音输入的声学传感器,接收用户120的人脸图像输入的图像传感器,接收用户120的指纹信息的采集设备,或者是接收用户120的视网膜信息的虹膜图像设备。

28.以下结合图2至图3来进一步描述详细的过程。图2图示了根据本公开的实施例的方法200的流程图。方法200可以由图1中的计算设备140来实施。为便于描述,将参照图1来描述方法200。

29.在框210处,计算设备140确定用户设备150与车辆110的距离是否小于预定值。计算设备140可以利用距离传感器测量具有nfc模块、蓝牙模块等的用户设备150与车辆110之间的距离。在一个示例中,计算设备140可以判断用户的手机距离车辆110的车门小于例如2m的预定距离,这里通过手机作为示例进行描述,但这并非旨在限制本公开的范围。

30.应当理解,可以采用本领域公知的网络技术(例如,蜂窝网络(例如第五代(5g)网络、长期演进(lte)网络、第三代(3g)网络、码分多址(cdma)网络等)、公共陆地移动网络(plmn)、局域网(lan)、广域网(wan)、城域网(man)、电话网络(例如公共交换电话网(pstn))、专用网络、自组织网络、内联网、因特网、基于光纤的网络等、和/或这些或其他类型的网络的组合)以建立车辆110、计算设备140、用户设备150和服务器160之间的连接,在此不再详叙。

31.在框220处,计算设备140在确定用户设备150与车辆110的距离小于预定值的情况下,向用户设备150发送安装车辆钥匙应用程序的请求。计算设备140检测到用户设备150距离车辆110小于2m,则通过其自身的通信模块向用户发送安装用于控制车辆110的车辆钥匙应用程序。采用上述技术手段的优势在于,通过主动向用户发送请求,减少了用户下载和安装程序的复杂性,提高了用户体验。

32.在一个实施例中,计算设备140可以检测用户设备150与车辆110之间的蓝牙信号强度,并且根据蓝牙信号强度确定用户设备150与车辆110之间的距离,并且在距离小于预

设距离时,向用户设备150发送安装车辆钥匙应用程序的请求。

33.需要说明的是,计算设备140根据不同的应用场景可以在向用户设备150发送下载车辆钥匙应用程序前检测车辆110与用户设备150之间的距离;也可以在通过车辆钥匙应用程序向用户设备150发送验证请求之前检测车辆110与用户设备150之间的距离;还可以在获取来自用户设备150的针对验证请求的验证信息之前检测车辆110与用户设备150之间的距离。本发明实施例中,可以用相同的方法检测车辆110与用户设备150之间的距离,也可以通过现在已有的或者将来开发的技术进行距离检测。本发明实施例通过验证用户设备150与车辆110之间的距离,可以避免用户120与车辆110距离过远而发生误操作。

34.在一个实施例中,车辆110可以向用户设备150推送安装网址以便于用户120登录该网址进行车辆钥匙应用程序的下载。

35.在一个备选实施例中,例如在网络信号受限的地下室等区域,用户设备150也可以加入车辆110创建的无线局域网进行车辆钥匙应用程序的下载和后续验证工作。

36.在框230处,计算设备140检测车辆钥匙应用程序是否已经被安装到用户设备150。例如,计算设备140可以通过通信模块检测用户设备150中是否存在车辆钥匙应用程序的url schema,然后利用canopenurl的方式判断车辆钥匙应用程序是否已经被安装在用户设备150中。

37.在一个实施例中,计算设备140可以经由用户设备150的操作系统中的提供的诸如canopenurl函数判断车辆钥匙应用程序是否已经被安装在用户设备140中。

38.在另一实施例中,计算设备140可以遍历用户设备150中的所有应用程序的包名,然后判断是否存在车辆钥匙应用程序的包名。

39.在一个实施例中,用于控制车辆的车辆钥匙应用设备也可以通过小程序的方式推送给用户设备150。

40.在框240处,计算设备140在检测车辆钥匙应用程序是否已经被安装到用户设备150的情况下,通过车辆钥匙应用程序向用户设备150发送验证请求。例如,计算设备140可以要求用户120输入用户120预先从运营商获取的验证码、或者是用户预先在服务器160中存储的驾照等身份证明信息。通过主动向用户发送验证请求,可以便于用户更快捷地创建车辆钥匙。

41.在框250处,计算设备140获取来自用户设备150的针对验证请求的验证信息。例如,用户设备150通过蓝牙、nfc或移动通信设备将验证信息发送给车辆110以进行验证。

42.在一个实施例中,用户设备150还可以将验证信息发送给服务器160进行验证,然后服务器160会将验证通过的指示发送给计算设备140以完成验证。

43.在一个备选实施例中,车辆还可以直接通过语音提示或者经由用户设备150提示用户进行例如语音验证,然后由车辆110上的声音传感器采集用户声音进行语音验证。通过经由车辆直接进行验证,减少了网络和服务器侧的交互,有利于缩短验证时间。

44.在框260处,计算设备140确定针对验证请求的验证信息与预先存储在服务器中的信息是否匹配。在一个实施例中,车辆110可以将从用户设备150接收的验证码、语音、图片等信息与预先存储在服务器160中的相应的验证信息进行比较,计算设备响应于图片、声音相似度达到一定阈值或者验证码一致,而确定相匹配。

45.在框270处,计算设备140在确定针对验证请求的验证信息与预先存储在服务器中

的信息是否匹配的情况下,在用户设备150的车辆钥匙应用程序中创建车辆钥匙。

46.在一个实施例中,在用户设备150中创建车辆钥匙后,计算设备还可以经由蓝牙、nfc或移动蜂窝网络检测是否接收到来自用户设备150的控制指令,在计算设备140确认接收到来自用户设备150的控制指令的情况下,控制车辆110执行用户120经由用户设备150而在车辆钥匙应用程序中选择的车辆控制功能。该车辆控制功能包括解锁车身、开启或关闭空调、开启或关闭后备箱以及开启或关闭车辆引擎。

47.在上述方案中,通过经由上述由车辆110主动发起的一系列操作创建车辆钥匙,利于以最方便用户的方式快速地创建车辆钥匙。

48.下面将接合图3描述根据本公开的实施例的在用户设备150中创建车辆钥匙后,利用生物信息生成车辆钥匙的方法300。

49.在框310处,计算设备140经由车辆的车载感知设备获取用户的第一生物信息。在一个示例中,在计算设备140在用户设备150中创建车辆钥匙后,用户120可以通过车辆钥匙进入车辆110,此时车辆屏幕可能会出现虚拟钥匙图案以提示用户120进行进一步匹配。车载感知设备包括用于获取生物信息的获取装置,车辆110可以经由不同类型的车载感知设备获取用户的诸如指纹、脸部图像、虹膜和声音的用户的生物信息。请注意,上述实施例示出作为生物特征识别的示例,还可以应用其他方法进行生物特征获取和匹配。上述的车载感知设备可以利用现在的车辆已配备的图像、声音、指纹传感器或采用未来开发的设备。

50.在框320处,计算设备140经由用户设备150获取用户的第二生物信息。在一个实施例中,用户设备140可以通过内置摄像头、指纹采集设备获取用户120的生物信息。

51.在一个备选实施例中,生物信息是用户120之前已经录入的用于解锁用户设备150的指纹或者人脸图像。

52.在框330处,计算设备140在所确定第一生物信息和第二生物信息是否相匹配。在框340处,计算设备140在上述步骤中的生物信息相匹配的情况下,基于相匹配的生物信息特征生成车辆钥匙。在一个示例中,可以利用针对所述第一生物信息和所述第二生物信息中的至少一个而提取的生物特征来生成车辆钥匙。在一些实施例中,响应于确定所述第一生物信息和所述第二生物信息相匹配的方式例如包括:计算设备140针对所述第一生物信息提取第一生物信息特征;针对所述第二生物信息提取第二生物信息特征;以及如果计算设备140确定所述第一生物信息特征和所述第二生物信息特征相匹配,则确定所述第一生物信息和所述第二生物信息相匹配。其中,所述第一生物信息和第二生物信息例如是为眼部图像,所述第一生物信息特征和所述第二生物信息特征例如是为基于所述眼部图像而生成的虹膜图像特征。使用生物信息特征进行匹配以及生成车辆钥匙的优势在于,此类特征具有唯一性并且不易被盗的特点,由此增强了车辆钥匙的安全性。

53.基于所述眼部图像而生成的虹膜图像特征的方式可以是多种。在一些实施例中,例如,计算设备140可以经由车辆110的摄像装置对用户120的整个眼部进行拍摄,并将拍摄到的图像传输给虹膜识别系统的图像预处理软件,然后,计算设备140使图像预处理软件对获取到的虹膜图像进行如下处理,使其满足提取虹膜特征的需求。具体而言,例如,(1)计算设备140可以在所获取的眼部图像中定位虹膜区域,以生成虹膜图像。其中,定位虹膜区域例如包括:确定内圆、外圆和二次曲线在图像中的位置。其中,内圆为虹膜与瞳孔的边界,外圆为虹膜与巩膜的边界,二次曲线为虹膜与上下眼皮的边界。(2)计算设备140可以对所述

虹膜图像进行归一化处理。关于虹膜图像归一化处理例如是:将图像中的虹膜大小,调整到识别系统设置的固定尺寸。(3)计算设备140可以针对经归一化处理的所述虹膜图像进行增强。例如,针对归一化后的图像,进行亮度、对比度和平滑度等处理,提高图像中虹膜信息的识别率。(4)计算设备140可以针对经增强的虹膜图像提取所述虹膜图像特征。例如,计算设备140使图像预处理软件采用特定的算法从虹膜图像中提取出虹膜识别所需的特征点,并对其进行编码。最后,计算设备140将特征提取得到的特征编码保存在本地,以待与用户设备140中存储的虹膜图像特征编码逐一匹配,判断是否为相同虹膜,从而达到身份识别的目的。利用虹膜特征的唯一性和不易模仿性,提高了车辆110的防盗性。用户120可以通过所生成的生物钥匙对车辆进行控制。

54.在一个示例中,当用户120靠近车辆110时,计算设备140检测到所关联的用户设备150靠近并向用户设备150发出提示,用户120此时可以通过解锁用户设备(例如刷脸或者指纹)来同时对车辆进行解锁,这在传统的云钥匙的基础上增加了进一步的生物验证,大大提高了安全性,同时提高了便捷性。

55.在一个实施例中,用户120可能想将车辆授权给另一用户使用,此时用户120可以将在上述步骤中创建的车辆钥匙分享给另一用户的另一用户设备,另一用户设备可以通过该分享的钥匙对车辆110进行控制。

56.在另一实施例中,用户120可以对所分享的车辆钥匙设置有效时间,此时,另一用户仅在此有效内可以对车辆110进行解锁和进一步控制。

57.在又一实施例中,用户120可能只想让另一用户进入车辆110取东西,此时,其可以将所分享的车辆钥匙的权限仅设置为可以解锁车辆,但不可以执行诸如启动引擎的操作,这进一步增强了安全性。

58.在一个备选实施例中,用户120可以在车辆钥匙应用程序与另一用户进行视频以采集另一用户的脸部信息,计算设备140可以计入该脸部信息生成车辆钥匙以允许另一用户方便解锁和控制车辆110.

59.通过本公开的实施例,可以快捷地创建用于控制车辆的车辆钥匙,通过进一步的生物信息验证,增强了安全性。此外,对所分享的钥匙加以限制也方便用户将车辆授权给其他用户使用。

60.图4图示了可以用来实施本公开内容的实施例的示例设备400的示意性框图。例如,如图1所示的示例环境100中的计算设备140可以由设备400来实施。如图所示,设备400包括中央处理单元(cpu)401,其可以根据存储在只读存储器(rom)402中的计算机程序指令或者从存储单元308加载到随机访问存储器(ram)403中的计算机程序指令,来执行各种适当的动作和处理。在ram 403中,还可存储设备400操作所需的各种程序和数据。cpu 401、rom 402以及ram 403通过总线404彼此相连。输入/输出(i/o)接口405也连接至总线404。

61.设备400中的多个部件连接至i/o接口405,包括:输入单元406,例如键盘、鼠标等;输出单元407,例如各种类型的显示器、扬声器等;存储单元408,例如磁盘、光盘等;以及通信单元409,例如网卡、调制解调器、无线通信收发机等。通信单元409允许设备400通过诸如因特网的计算机网络和/或各种电信网络与其他设备交换信息/数据。

62.上文所描述的各个过程和处理,例如方法200和300,可由处理单元401执行。例如,在一些实施例中,方法200和300可被实现为计算机软件程序,其被有形地包含于机器可读

介质,例如存储单元408。在一些实施例中,计算机程序的部分或者全部可以经由rom 402和/或通信单元409而被载入和/或安装到设备400上。当计算机程序被加载到ram 403并由cpu 401执行时,可以执行上文描述的方法200和300中的一个或多个动作。

63.本公开可以是方法、装置、系统和/或计算机程序产品。计算机程序产品可以包括计算机可读存储介质,其上载有用于执行本公开的各个方面的计算机可读程序指令。

64.计算机可读存储介质可以是可以保持和存储由指令执行设备使用的指令的有形设备。计算机可读存储介质例如可以是――但不限于――电存储设备、磁存储设备、光存储设备、电磁存储设备、半导体存储设备或者上述的任意合适的组合。计算机可读存储介质的更具体的例子(非穷举的列表)包括:便携式计算机盘、硬盘、随机存取存储器(ram)、只读存储器(rom)、可擦式可编程只读存储器(eprom或闪存)、静态随机存取存储器(sram)、便携式压缩盘只读存储器(cd-rom)、数字多功能盘(dvd)、记忆棒、软盘、机械编码设备、例如其上存储有指令的打孔卡或凹槽内凸起结构、以及上述的任意合适的组合。这里所使用的计算机可读存储介质不被解释为瞬时信号本身,诸如无线电波或者其他自由传播的电磁波、通过波导或其他传输媒介传播的电磁波(例如,通过光纤电缆的光脉冲)、或者通过电线传输的电信号。

65.这里所描述的计算机可读程序指令可以从计算机可读存储介质下载到各个计算/处理设备,或者通过网络、例如因特网、局域网、广域网和/或无线网下载到外部计算机或外部存储设备。网络可以包括铜传输电缆、光纤传输、无线传输、路由器、防火墙、交换机、网关计算机和/或边缘服务器。每个计算/处理设备中的网络适配卡或者网络接口从网络接收计算机可读程序指令,并转发该计算机可读程序指令,以供存储在各个计算/处理设备中的计算机可读存储介质中。

66.用于执行本公开操作的计算机程序指令可以是汇编指令、指令集架构(isa)指令、机器指令、机器相关指令、微代码、固件指令、状态设置数据、或者以一种或多种编程语言的任意组合编写的源代码或目标代码,编程语言包括面向对象的编程语言—诸如smalltalk、c++等,以及常规的过程式编程语言—诸如“c”语言或类似的编程语言。计算机可读程序指令可以完全地在用户计算机上执行、部分地在用户计算机上执行、作为一个独立的软件包执行、部分在用户计算机上部分在远程计算机上执行、或者完全在远程计算机或服务器上执行。在涉及远程计算机的情形中,远程计算机可以通过任意种类的网络—包括局域网(lan)或广域网(wan)—连接到用户计算机,或者,可以连接到外部计算机(例如利用因特网服务提供商来通过因特网连接)。在一些实施例中,通过利用计算机可读程序指令的状态信息来个性化定制电子电路,例如可编程逻辑电路、现场可编程门阵列(fpga)或可编程逻辑阵列(pla),该电子电路可以执行计算机可读程序指令,从而实现本公开的各个方面。

67.这里参照根据本公开实施例的方法、装置(系统)和计算机程序产品的流程图和/或框图描述了本公开的各个方面。应当理解,流程图和/或框图的每个方框以及流程图和/或框图中各方框的组合,都可以由计算机可读程序指令实现。

68.这些计算机可读程序指令可以提供给通用计算机、专用计算机或其它可编程数据处理装置的处理单元,从而生产出一种机器,使得这些指令在通过计算机或其它可编程数据处理装置的处理单元执行时,产生了实现流程图和/或框图中的一个或多个方框中规定的功能/动作的装置。也可以把这些计算机可读程序指令存储在计算机可读存储介质中,这

些指令使得计算机、可编程数据处理装置和/或其他设备以特定方式工作,从而,存储有指令的计算机可读介质则包括一个制造品,其包括实现流程图和/或框图中的一个或多个方框中规定的功能/动作的各个方面的指令。

69.也可以把计算机可读程序指令加载到计算机、其它可编程数据处理装置、或其它设备上,使得在计算机、其它可编程数据处理装置或其它设备上执行一系列操作步骤,以产生计算机实现的过程,从而使得在计算机、其它可编程数据处理装置、或其它设备上执行的指令实现流程图和/或框图中的一个或多个方框中规定的功能/动作。

70.附图中的流程图和框图显示了根据本公开的多个实施例的系统、方法和计算机程序产品的可能实现的体系架构、功能和操作。在这点上,流程图或框图中的每个方框可以代表一个模块、程序段或指令的一部分,模块、程序段或指令的一部分包含一个或多个用于实现规定的逻辑功能的可执行指令。在有些作为替换的实现中,方框中所标注的功能也可以以不同于附图中所标注的顺序发生。例如,两个连续的方框实际上可以基本并行地执行,它们有时也可以按相反的顺序执行,这依所涉及的功能而定。也要注意的是,框图和/或流程图中的每个方框、以及框图和/或流程图中的方框的组合,可以用执行规定的功能或动作的专用的基于硬件的系统来实现,或者可以用专用硬件与计算机指令的组合来实现。

71.以上已经描述了本公开的各实施方式,上述说明是示例性的,并非穷尽性的,并且也不限于所披露的各实施方式。在不偏离所说明的各实施方式的范围和精神的情况下,对于本技术领域的普通技术人员来说许多修改和变更都是显而易见的。本文中所用术语的选择,旨在最好地解释各实施方式的原理、实际应用或对市场中的技术的改进,或者使本技术领域的其他普通技术人员能理解本文披露的各实施方式。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1