数据传输方法及装置、设备、计算机可读存储介质与流程

本技术涉及交通领域,具体涉及一种数据传输方法及装置、设备、计算机可读存储介质。

背景技术:

1、传统分布式电子电器架构,包含单独的发动机防盗系统设计、vcu(vehiclecontrol unit,整车控制器)防盗系统设计、bms(battery management system,电池管理系统)防盗系统设计、电子钥匙及数字钥匙防盗系统设计等,随着现代汽车智能化、电气化高速发展,汽车电子化、软件化比重越来越高,原来传统分布式电子电器架构已不能满足现有的功能需求。

2、基于传统分布式电子电器架构,一般通过电子钥匙或数字钥匙发送信号就能进行解锁,安全性并不高。

技术实现思路

1、为解决上述技术问题,本技术的实施例分别提供了一种数据传输方法及装置、设备、计算机可读存储介质,以对认证方进行身份验证,并在请求数据传输过程中进行二次加密。

2、本技术的其他特性和优点将通过下面的详细描述变得显然,或部分地通过本技术的实践而习得。

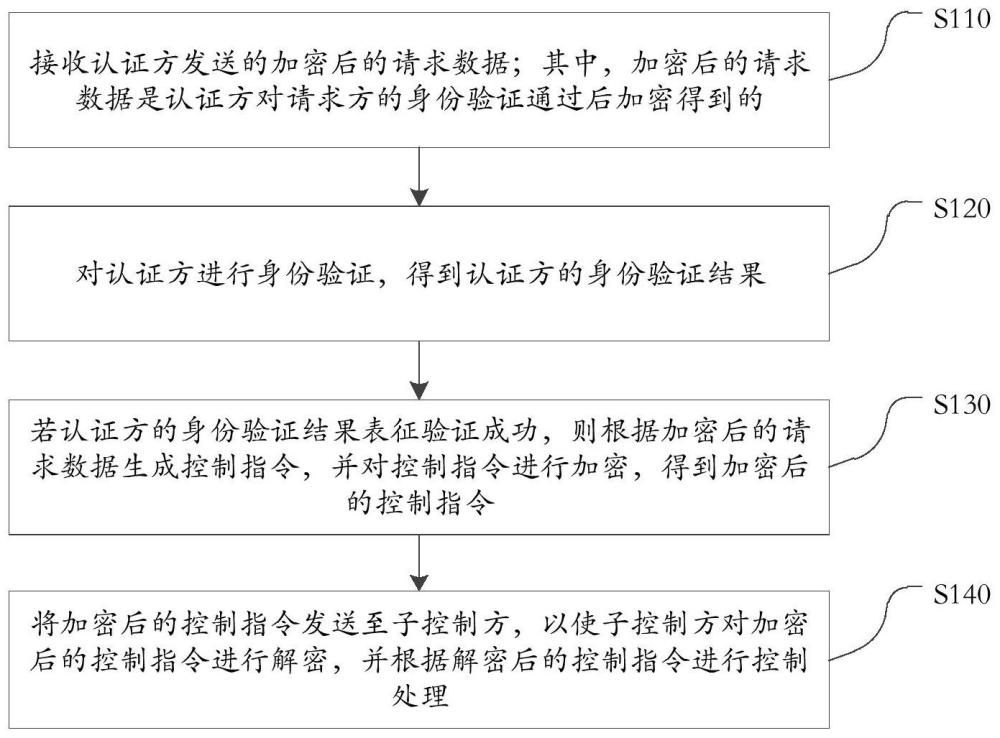

3、根据本技术实施例的一个方面,提供了一种数据传输方法,应用于总控制方,包括:接收认证方发送的加密后的请求数据;其中,所述加密后的请求数据是所述认证方对请求方的身份验证通过后加密得到的;对所述认证方进行身份验证,得到所述认证方的身份验证结果;若所述认证方的身份验证结果表征验证成功,则根据所述加密后的请求数据生成控制指令,并对所述控制指令进行加密,得到加密后的控制指令;将所述加密后的控制指令发送至子控制方,以使所述子控制方对所述加密后的控制指令进行解密,并根据解密后的控制指令进行控制处理。

4、根据本技术实施例的一个方面,提供了另一种数据传输方法,应用于子控制方,包括:接收总控制方发送的加密后的控制指令;其中,所述加密后的控制指令是所述总控制方对所述认证方进行身份验证成功后,根据所述认证方发送的加密后的请求数据生成控制指令,并对所述控制指令进行加密得到的;对所述加密后的控制指令进行解密,得到解密后的控制指令,并根据所述解密后的控制指令进行控制处理。

5、根据本技术实施例的一个方面,提供了另一种数据传输方法,应用于认证方,包括:接收请求方发送的请求数据;对所述请求方进行身份验证,得到所述请求方的身份验证结果;若所述请求方的身份验证结果表征验证成功,则对所述请求数据进行加密,得到加密后的请求数据;将所述加密后的请求数据发送至总控制方,以使所述总控制方对所述认证方的进行身份验证成功后,根据加密后的请求数据生成控制指令,并对所述控制指令进行加密,得到加密后的控制指令。

6、根据本技术实施例的一个方面,提供了一种信息处理装置,应用于总控制方,包括:加密请求接收模块,被配置为接收认证方发送的加密后的请求数据;其中,所述加密后的请求数据是所述认证方对请求方的身份验证通过后加密得到的;认证方身份验证模块,被配置为对所述认证方进行身份验证,得到所述认证方的身份验证结果;控制指令加密模块,被配置为若所述认证方的身份验证结果表征验证成功,则根据所述加密后的请求数据生成控制指令,并对所述控制指令进行加密,得到加密后的控制指令;加密控制指令发送模块,被配置为将所述加密后的控制指令发送至子控制方,以使所述子控制方对所述加密后的控制指令进行解密,并根据解密后的控制指令进行控制处理。

7、在另一实施例中,所述加密后的请求数据包括所述认证方使用过的随机数;所述认证方身份验证模块包括:随机数获取单元,被配置为获取所述随机数,以及记录针对获取所述随机数时所述认证方对应的时刻和所述总控制方对应的时刻;认证方验证成功单元,被配置为若检测到未存储所述随机数,且所述认证方对应的时刻和所述总控制方对应的时刻相匹配,则确定对所述认证方的身份验证成功,得到用于表征所述认证方的身份验证成功的身份验证结果;认证方验证失败单元,被配置为若检测到存储有所述随机数,或者,所述认证方对应的时刻和所述总控制方对应的时刻不匹配,则确定对所述认证方的身份验证失败,得到用于表征所述认证方的身份验证失败的身份验证结果。

8、根据本技术实施例的一个方面,提供了另一种信息处理装置,应用于子控制方,包括:加密控制指令接收模块,被配置为接收总控制方发送的加密后的控制指令;其中,所述加密后的控制指令是所述总控制方对所述认证方进行身份验证成功后,根据所述认证方发送的加密后的请求数据生成控制指令,并对所述控制指令进行加密得到的;控制指令解密模块,被配置为对所述加密后的控制指令进行解密,得到解密后的控制指令,并根据所述解密后的控制指令进行控制处理。

9、在另一实施例中,所述控制指令解密模块包括:请求方的身份验证结果接收单元,被配置为接收所述认证方发送的请求方的身份验证结果;控制指令解密单元,被配置为若所述请求方的身份验证结果表征验证成功,则对所述加密后的控制指令进行解密,得到所述解密后的控制指令。

10、根据本技术实施例的一个方面,提供了另一种信息处理装置,应用于认证方,包括:请求数据接收模块,被配置为接收请求方发送的请求数据;请求方身份验证模块,被配置为对所述请求方进行身份验证,得到所述请求方的身份验证结果;请求数据加密模块,被配置为若所述请求方的身份验证结果表征验证成功,则对所述请求数据进行加密,得到加密后的请求数据;加密请求数据发送模块,被配置为将所述加密后的请求数据发送至总控制方,以使所述总控制方对所述认证方的进行身份验证成功后,根据加密后的请求数据生成控制指令,并对所述控制指令进行加密,得到加密后的控制指令。

11、在另一实施例中,所述信息处理装置还包括:控制发送模块,被配置为将所述请求方的身份验证结果发送至子控制方,以使所述子控制方在所述请求方的身份验证结果表征验证成功时,对所述加密后的控制指令进行解密,得到所述解密后的控制指令。

12、在另一实施例中,所述认证方包括服务器,所述请求方包括应用程序;所述请求数据接收模块包括:请求数据接收单元,被配置为接收应用程序通过网络发送的请求数据;所述请求方身份验证模块包括:应用程序的身份验证单元,被配置为对所述应用程序进行身份验证,得到所述应用程序的身份验证结果。

13、在另一实施例中,所述认证方包括接收器,所述请求方包括启动器;所述请求数据接收模块包括:接收启动器通过网络发送的请求数据;所述请求方身份验证模块包括:对所述启动器进行身份验证,得到所述启动器的身份验证结果。

14、在另一实施例中,所述请求方为信号发送器,所述认证方为车辆的防盗控制器,所述请求数据包括所述信号发送器使用过的随机数;所述请求方身份验证模块包括:车辆随机数获取单元,被配置为获取所述随机数,以及记录针对获取所述随机数时所述信号发送器对应的时刻和所述防盗控制器对应的时刻;信号发送器身份验证成功单元,被配置为若检测到未存储所述随机数,且所述信号发送器对应的时刻和所述防盗控制器对应的时刻相匹配,则确定对所述信号发送器的身份验证成功,得到用于表征所述信号发送器的身份验证成功的身份验证结果;信号发送器身份验证失败单元,被配置为若检测到存储有所述随机数,或者,所述信号发送器对应的时刻和所述防盗控制器对应的时刻不匹配,则确定对所述信号发送器的身份验证失败,得到用于表征所述信号发送器的身份验证失败的身份验证结果。

15、在另一实施例中,所述请求方为信号发送器,所述认证方为车辆的防盗控制器,所述防盗控制器包括远程防盗器和/或本地防盗器;所述请求方身份验证模块包括:第一车辆信号发送器验证单元,被配置为所述远程防盗器对所述移动终端进行身份验证,得到所述信号发送器的身份验证结果;或者第二车辆信号发送器验证单元,被配置为所述本地防盗器对所述钥匙进行身份验证,得到所述信号发送器的身份验证结果。

16、在另一实施例中,若所述防盗控制器包括远程防盗器和本地防盗器;所述请求方身份验证模块包括:第一车辆验证单元,被配置为所述远程防盗器对所述移动终端进行身份验证,得到所述移动终端的身份验证结果;第二车辆验证单元,被配置为所述本地防盗器对所述钥匙进行身份验证,得到所述钥匙的身份验证结果;车辆信号发送器身份验证单元,被配置为根据所述移动终端的身份验证结果和所述钥匙的身份验证结果,得到所述信号发送器的身份验证结果。

17、在另一实施例中,所述信号发送器的身份验证结果包括成功的验证结果和失败的验证结果;所述成功的验证结果表征所述移动终端的身份和所述钥匙的身份通过了验证;所述失败的验证结果表征所述移动终端的身份或所述钥匙的身份中至少一方的身份未通过验证。

18、根据本技术实施例的一个方面,提供了一种电子设备,包括:控制器;存储器,用于存储一个或多个程序,当所述一个或多个程序被所述控制器执行时,以执行上述的数据传输方法。

19、根据本技术实施例的一个方面,还提供了一种计算机可读存储介质,其上存储有计算机可读指令,当所述计算机可读指令被计算机的处理器执行时,使计算机执行上述的数据传输方法。

20、根据本技术实施例的一个方面,还提供了一种计算机程序产品或计算机程序,该计算机程序产品或计算机程序包括计算机指令,该计算机指令存储在计算机可读存储介质中。计算机设备的处理器从计算机可读存储介质读取该计算机指令,处理器执行该计算机指令,使得该计算机设备执行上述的数据传输方法。

21、在本技术的实施例所提供的技术方案中,通过接收认证方发送的认证方对请求方的身份验证通过后加密得到的请求数据;对认证方进行身份验证,得到认证方的身份验证结果;若认证方的身份验证结果表征验证成功,则根据加密后的请求数据生成控制指令,并对控制指令进行加密,得到加密后的控制指令;对认证方的身份进行了验证,避免伪装的认证方通过验证。将加密后的控制指令发送至子控制方,以使子控制方对加密后的控制指令进行解密,并根据解密后的控制指令进行控制处理。认证方对请求数据进行了第一次加密传输,总控方根据加密后的请求数据生成控制指令,并对控制指令进行加密,即在请求数据传输过程中进行二次加密,只有知晓相关密钥才能获取加密数据中的相关数据,确保了请求数据和控制指令传输过程中的安全性,避免数据泄露。

22、应理解的是,以上的一般描述和后文的细节描述仅是示例性和解释性的,并不能限制本技术。

- 还没有人留言评论。精彩留言会获得点赞!