建立物联网(IOT)设备的云到云访问的制作方法

建立物联网(iot)设备的云到云访问

优先权要求

1.本技术要求于2019年2月14日提交的美国临时申请序列第62/805,694号的优先权的权益,该申请通过引用整体结合于此。

技术领域

2.本文所描述的实施例总体上涉及数据通信和互连的设备网络,并且具体涉及建立连接、执行设备供应以及促进与物联网(iot)设备和服务的数据和命令交换。

背景技术:

3.iot设备是可以在网络上通信的物理对象或虚拟对象,并且可以包括传感器、致动器、和其他输入/输出组件,诸如以从现实世界环境中收集数据或执行动作。例如,iot设备可包括嵌入或附接到日常事物(诸如建筑物、交通工具、包裹等)的低功率设备,以提供对这些事物的附加水平的人工感官知觉。最近,iot设备已变得越来越流行,因此使用这些设备的应用已经激增。

4.已经提出了各种标准来更有效地互连和操作iot设备以及实现新类型的iot网络用例。这些包括由诸如电气和电子工程师协会(ieee)或zigbee之类的团体分发的通信标准的专业化、以及由诸如开放连接基金会(ocf)之类的团体分发的应用交互架构和配置标准的专业化。除了这些标准之外,还在云服务平台和其他远程计算系统中积极开发和部署各种服务和应用,用于管理与iot设备交换的数据和命令。

附图说明

5.在附图中(这些附图不一定是按比例绘制的),同样的数字可描述不同视图中的类似组件。具有不同的字母后缀的相同的数字可表示类似组件的不同实例。在所附附图的图中通过示例的方式而非限制性地图示出一些实施例,其中:

6.图1示出了根据示例的用于通过链路而耦合到相应的网关的各个物联网(iot)网络的域拓扑。

7.图2示出了根据示例的云计算网络,该云计算网络与作为该云计算网络的边缘处的雾系统操作的iot设备的网格网络进行通信。

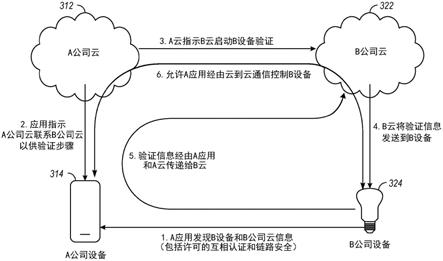

8.图3示出了根据示例的用于自动云到云设备访问供应的用例的概览。

9.图4示出了根据示例的用于发现和建立云到云设备连接的操作的流程图。

10.图5示出了根据示例的用于云到云设备访问供应的在第一域与第二域之间交换的通信的详细概览。

11.图6示出了根据示例的用于建立和交换云到云验证信息的操作的流程图。

12.图7示出了根据示例的用于实现自动云到云注册和验证技术的设备和装置配置的图。

13.图8示出了根据示例的用于实现自动云到云注册和验证技术的操作的流程图。

14.图9示出了根据示例的网络的框图,该网络示出数个iot设备之间的通信。

15.图10示出了根据示例的示例iot处理系统架构的框图,在该示例iot处理系统架构上可执行本文中所讨论的技术(例如,操作、过程、方法和方法论)中的任何一种或多种。

具体实施方式

16.在下面的描述中,公开了用于在多云服务场景中实现对iot设备服务的访问和授权的方法、配置和相关装置。具体而言,这些技术实现在不同操作域中操作的云服务提供的各种数据服务、功能和api的可访问性,诸如由不同服务提供商或公司托管的不同域(例如,在为/由a公司托管并提供设备服务api供a公司制造或服务的第一组iot设备使用的云1、以及为/由b公司托管并提供设备服务api供b公司制造或服务的第二组iot设备使用的云2之间);或针对为用户、组织或实体(例如,拥有多组受信任与来宾/不受信任设备的用户;拥有不同用户组的组织等)建立的不同iot组或iot域。

17.利用本技术和系统配置,与云服务连接性相关的信息可以在具有最少用户参与或没有用户参与的情况下通过本地网络共享和验证。此类功能使用户身份、设备身份和云服务帐户身份的闭环验证能够经由本地网络启动,因为该环路是经由服务之间建立的适当的云到云连接而闭合的。此外,利用本技术和系统配置,可以自动设置和使用设备到设备和云到云通信和通信路径的必要凭证和配置,而无需用户配置或认证单个服务。

18.与传统方法相比,所公开的方法提供了用于链接帐户和设备服务的更容易(并且更安全)的结果。所公开的方法还能够部署自动数据交换和服务,或增强的用户命令以发现或链接帐户。这些增强的用户命令可以基于询问用户“您是否希望链接设备

……

?”、基于用户选择的“连接所有可用的云服务”选项或基于其他形式的规则或客户端输入的用户提示而发生。所公开的方法还可扩展到多种类型和形式的客户端设备、云服务和生态系统实体。

19.许多开发中的iot标准(诸如由ocf提出的那些iot标准)设想:一旦来自多个不同制造商的设备配备了适当的安全信息,设备将可以经由本地网络连接被发现和控制。在本地网络上提供后,此类设备还将经由专有协议或网络协议的云版本(例如,ocf协议)连接到其制造商或服务提供商的云服务;这些设备的云服务轻松相互交互和交换数据的能力也期望成为一个重要的用例。

20.以下技术提供了对当前设备到设备和设备到云通信序列的行为和操作的修改,这实现不同制造商或服务提供商服务之间的云到云集成。这使不同类型和制造商的设备或服务提供商能够轻松地将帐户和服务相互链接和集成。因此,可以提供将向服务标定设备并将设备提供到服务的增强的用户体验,从而实现了各种不同服务和服务类型之间的云到云集成,并且无需使用开放授权服务(例如,交换oauth令牌)或复杂的登录程序。

21.图1示出用于通过链路而耦合到各个网关的各个iot网络的示例域拓扑。iot支持这样的部署,在该部署中,大量计算设备互连至彼此并互连至因特网,以在非常低的级别上提供功能和数据采集。因此,如本文中所使用,iot设备可包括执行功能(诸如感测或控制,等等)、与其他iot设备和范围更广的网络(诸如因特网)进行通信的半自主设备。

22.iot设备常在存储器、尺寸或功能方面受限,从而允许部署较大数量的设备,以实现与较少数量的较大设备类似的成本。然而,iot设备可以是智能电话、膝上型设备、平板设备、或pc、或其他较大的设备。进一步地,iot设备可以是虚拟设备,诸如智能电话或其他计

算设备上的应用。iot设备可包括iot网关,这些iot网关用于将iot设备耦合至其他iot设备并耦合至云应用,以进行数据存储、过程控制,等等。

23.iot设备的网络可包括商用和家用自动化设备,诸如给水系统、配电系统、流水线控制系统、工厂控制系统、灯开关、恒温器、锁、相机、警报、运动传感器,等等。iot设备可以是通过远程计算机、服务器和其他系统可访问的,从而例如控制系统或访问数据。

24.因特网和类似网络的未来增长可涉及非常大量的iot设备。相应地,在本文中讨论的技术的情境中,用于此类未来联网的大量创新将解决所有这些层无障碍地增长、发现并制造能访问的经连接资源以及支持隐藏并分隔经连接资源的能力的需求。可使用任何数量的网络协议和通信标准,其中每种协议和标准被设计成解决特定的目标。进一步地,协议是支持无论地点、时间或空间而进行操作的人类可访问服务的结构的部分。创新包括:服务交付和相关联的基础结构,诸如硬件和软件;安全增强;以及基于在服务水平和服务交付协议中指定的服务质量(qos)条款的服务提供。如将理解的那样,使用诸如在图1和图2中介绍的那些iot设备和网络的iot设备和网络在包括有线和无线技术的组合的异构连接性网络中呈现出大量新挑战。

25.图1具体提供可用于包括iot设备104的大量iot网络的域拓扑的简化图,其中iot网络156、158、160、162通过主干链路102耦合至相应的网关154。例如,大量iot设备104可与网关154通信,并且可通过网关154彼此通信。为了简化该图,不是每个iot设备104或通信链路(例如,链路116、122、128或132)都被标记。主干链路102可包括任何数量的有线或无线技术(包括光学网络),并且可以是局域网(lan)、广域网(wan)或因特网的部分。另外,此类通信链路促进iot设备104与网关154两者之间的光学信号路径,包括使用促进各种设备的互连的复用/解复用组件。

26.网络拓扑可包括任何数个类型的iot网络,诸如利用网络156使用蓝牙低能量(ble)链路122而提供的网格网络。可能存在的其他类型的iot网络包括:用于通过ieee 802.11链路128与iot设备104通信的无线局域网(wlan)网络158;用于通过lte/lte

‑

a(4g)或5g蜂窝网络与iot设备104通信的蜂窝网络160;以及低功率广域(lpwa)网络162,例如,与由lora联盟颁布的lorawan规范兼容的lpwa网络;或低功率广域网(lpwan)网络上的ipv6,其与由互联网工程任务组(ietf)颁布的规范兼容。进一步地,各个iot网络可使用任何数量的通信链路与外部网络提供商(例如,层2或层3提供商)通信,这些通信链路诸如,lte蜂窝链路、lpwa链路、或基于ieee 802.15.4标准的链路(诸如)。各个iot网络也可伴随着各种网络和网际应用协议(诸如受约束的应用协议(coap))的使用来操作。各个iot网络还可与协调器设备集成,这些协调器设备提供链路链,该链路链形成经链接的设备和网络的集群树。

27.这些iot网络中的每一个iot网络可为新技术特征(诸如,如本文中所描述的那些技术特征)提供机会。改善的技术和网络可实现设备和网络的指数式增长,包括将iot网络的使用集成到“雾(fog)”或“边缘云”设备或系统中。随着此类改进技术的使用增长,可在无需直接的人类干预的情况下开发iot网络以实现自管理、功能进化和协同。改进的技术甚至可使iot网络能够在没有集中式受控的系统的情况下运作。相应地,本文中描述的改进的技术可用于远超当前实现方式地使网络管理和操作功能自动化并增强网络管理和操作功能。

28.在示例中,iot设备104之间的(诸如,骨干链路102上的)通信可受分散化系统保护

以进行认证、授权和记账(aaa)。在分散化aaa系统中,可跨互连的异构网络基础结构实现分布式支付、信贷、审计、授权和认证系统。这实现系统和网络迈向自主操作。在这些类型的自主操作中,机器甚至可订立人力资源合约,并且与其他机器网络商议伙伴关系。这可实现针对概括的计划服务水平协议实现共同目标和均衡的服务交付,并且实现提供计量、测量、可追溯性和可跟踪性的解决方案。新供应链结构和方法的产生可在没有任何人类参与的情况下使大量服务能够被产生、被挖掘价值以及坍塌。

29.此类iot网络可进一步通过将感测技术(诸如声、光、电子通信量、面部和模式识别、嗅觉、或振动)集成到iot设备之间的自主组织中而进一步被增强。对传感系统的集成可实现对于针对合同服务目标、基于编排和qos的分群以及资源融合的服务交付的系统性和自主的通信和协调。基于网络的资源处理的单独的示例包括以下示例。

30.网格网络156例如可由执行串联式数据

‑

信息变换的系统来增强。例如,包括多链路网络的处理资源的自形成的链能以高效的方式分布原始数据向信息的变换、在资产和资源之间进行区分的能力以及对每一者的相关联的管理。此外,可插入基于基础结构和资源的恰当组件的信任和服务索引以改善数据完整性、质量、保证,并递送数据置信度的度量。

31.wlan网络158例如可使用执行标准转换的系统以提供多标准连接性,从而实现使用不同协议进行通信的iot设备104。进一步的系统可提供跨多标准基础结构的无缝的互连接性,该多标准基础结构包括可见的因特网资源和隐藏的因特网资源。

32.蜂窝网络160中的通信例如可由转移数据的系统、将通信延伸至更远程的设备的系统或转移数据的系统、以及将通信延伸至更远程的设备的系统两者来增强。lpwa网络162可包括执行非网际(ip)至ip互连、寻址和路由的系统。进一步地,iot设备104中的每一个可包括用于与那个设备进行广域通信的适当的收发机。进一步地,每个iot设备104可包括用于使用附加的协议和频率进行通信的其他收发机。关于图9和图10中所描绘的iot处理设备的通信环境和硬件进一步讨论了这一点。

33.最终,可装备iot设备的集群以与其他iot设备以及与云网络通信。这可实现iot设备在设备之间形成自组织(ad

‑

hoc)网络,从而实现它们充当可被称为雾设备、雾平台或雾网络的单个设备。下面进一步参考图2来讨论该配置。

34.图2图示了与在联网的场景中作为雾系统操作的iot设备(设备202)的网格网络进行通信的云计算网络。iot设备的网格网络可被称为雾网络220,该雾网络220从在云200的边缘处操作的设备的网络建立。为了简化该图,没有对每个iot设备202进行标记。

35.雾网络220可被认为是大规模地互连的网络,其中数个iot设备202例如通过无线电链路222与彼此进行通信。雾网络220可以建立可被视为位于iot边缘设备与云或数据中心之间的水平资源平台、物理资源平台、或虚拟资源平台。在一些示例中,雾网络可以通过分层计算、联合计算、或分布式计算、存储、和网络连接操作来支持垂直隔离的、对等待时间敏感的应用。然而,雾网络也可以用于在边缘和云处以及边缘和云之间分发资源和服务。因此,在本文档中对“边缘”、“雾”、和“云”的引用不一定是离散的或彼此排他性的。

36.作为示例,该雾网络220可使用由开放连接性基金会

tm

(ocf)发布的互连规范来促进。该标准允许设备发现彼此并建立通信以用于互连。也可使用其他互连协议,包括例如,最优链路状态路由(olsr)协议、或至移动自组织联网的更好方式(b.a.t.m.a.n)路由协议、或oma轻量型m2m(lwm2m)协议,等等。

37.尽管在本示例中展示三种类型的iot设备202:网关204、数据聚合器226、以及传感器228,但可以使用iot设备202和功能的任何组合。网关204可以是提供云200与雾网络220之间的通信的边缘设备,并且还可为从传感器228获得的数据(诸如运动数据、流数据、温度数据等)提供后端处理功能。数据聚合器226可从任何数量的传感器228收集数据,并执行后端处理功能以用于分析。结果、原始数据或这两者可通过网关204传递至云200。传感器228可以是例如能够既收集数据又处理数据的完整的iot设备202。在一些情况下,传感器228在功能上可能更受限制,该功能例如,收集数据并允许数据聚合器226或网关204处理该数据。

38.来自任何iot设备202的通信可以沿着iot设备202中的任何设备之间的方便路径(例如,最方便的路径)传递以到达网关204。在这些网络中,互连的数目提供了大量冗余,这允许即使在损失数个iot设备202的情况下也维持通信。此外,网格网络的使用可允许使用功率非常低或位于距基础结构一定距离的iot设备202,因为连接到另一个iot设备202的范围可能比连接到网关204的范围小得多。

39.从这些iot设备202提供的雾网络220可以被呈现给云200中的设备(诸如服务器206)作为位于云200的边缘处的单个设备,例如,作为设备或平台操作的雾网络。在该示例中,来自雾设备的警报可以被发送而不被识别为来自雾网络220内的特定iot设备202。以此方式,雾网络220可被视为分布式平台,该分布式平台提供计算和存储资源以执行处理或数据密集型任务(诸如数据分析、数据聚合和机器学习,等等)。

40.在一些示例中,可以使用命令性编程风格来配置iot设备202,例如,每个iot设备202具有特定功能和通信伙伴。然而,形成雾设备的iot设备202能以声明性编程风格配置,从而允许iot设备202重新配置它们的操作和通信,诸如,响应于条件、查询和设备故障来确定所需的资源。作为示例,来自位于服务器206处的用户关于由iot设备202监测的装备子集的操作的查询可以导致雾网络220设备选择回答该查询所需的iot设备202(诸如特定的传感器228)。随后,在由雾网络220设备继续发送到服务器206以回答该查询之前,可以通过传感器228、数据聚合器226、或网关204的任何组合来聚合并分析来自这些传感器228的数据。在该示例中,雾网络220中的iot设备202可以基于查询来选择使用的传感器228,诸如添加来自流量传感器或温度传感器的数据。进一步地,如果iot设备202中的一些不可操作,则雾网络220中的其他iot设备202可以提供类似的数据(如果可用的话)。

41.实现不同云服务与服务提供商(或不同iot产品供应商)之间互操作性的现有方法通常涉及较差或具有挑战性的用户体验。例如,将制造商/生态系统a提供的智能锁配置成与制造商/生态系统b提供的智能扬声器配合使用需要在智能扬声器应用中手动选择智能锁组件(例如,制造商/生态系统a提供的技能),然后(通常经由oauth登录网页)手动登录到用户在制造商/生态系统a上的帐户。

42.使用当前方法,多个手动步骤和菜单选择以及另一组用户凭证的提供必须由人类用户协调。这种类型的帐户链接无法自动化,虽然它可能适用于具有复杂用户的有限家庭环境,但它无法扩展到大量人群或无法用于大型iot部署。虽然少量账户的手动账户链接所需的总开销并不大,但此类手动方法无法在服务之间广泛共享数据,并且不支持许多iot用例所期望的真正的连接网络。

43.以下示例讨论了可以将设备添加到更大的设备组或设备家族中或将设备管理为更大的设备组或设备家族的某些方式,包括自动地并以非常简化的方式认证和建立设备连

接的技术。在这些示例中,可以建立关于设备组的组成的信息并且该信息与一个或多个令牌交换,这提供了执行iot设备网络的遍历所需的信息。这些令牌可以在内部传递,以通知外部域中的其他节点经由云和云服务建立设备到设备的路径。

44.在各种示例中,参考两个设备和两个域进行讨论。然而,通过扩展,这些方法也可以应用于三个或更多域、三个或更多设备、与现有域和设备的集成以及其他变体。因此,将理解以下示例是参考两个域提供的,但可应用于n个域。

45.图3提供了自动云到云设备访问提供的增强用例的概览。如图所示,在本地设备环境(例如,ocf设备环境)内,与第一公司或生态系统(公司a)相关联的第一设备314(例如,智能手机应用,诸如远程控制应用)发现新的已经与第二公司或生态系统(公司b)相关联的第二设备324(例如,灯泡)。该发现(数据流(1))包括与新设备相关联的信息的标识,诸如设备信息、云信息、安全信息(例如,权限和链路安全的相互认证)等。

46.尽管来自不同“公司”的云域在图3中示出,将理解相同的原理也适用于任何类型的不同云域。可以为与同一用户、公司、组织或实体相关联的不同设备组建立不同的云域。因此,应当理解,本文所讨论的云和服务组可以作为服务云、私有云、内部云或其他配置的一部分来提供。这些和其他配置可能涉及通常被隔离的不同域,但使用以下方法共享凭证、数据和命令。

47.然后,第一设备314与其相关联的云服务312(a公司云)通信(数据流(2)),具有联系与新的第二设备324相关联的第二云服务322(b公司云)、并在这些云服务之间(在云312与322之间)开始验证的指令。这之后是云到云通信以发起验证(数据流(3)),以及提供回新的第二设备324的验证信息的通信(数据流(4))。

48.然后第二设备324可以获得该验证信息,并且将其传回第一设备(经由已经在数据流(1)中建立的本地网络连接),第一设备314然后可以将其传回其相关联的云服务(a公司云)(完成数据流(5))。随着验证信息已经在两个云312、322之间交换,第一云服务312能够控制第二云服务322提供的服务或以其他方式与第二云服务322提供的服务交互,诸如使用第一设备314经由云到云通信控制第二设备324(数据流(6))。

49.以该方式,图3中详述的过程以设备到云到云到设备(d2c2c2d)的方式导致设备到设备(d2d)控制或通信。很明显,在验证信息已经完全交换之后,可以经由云312和322在设备314与324之间(包括从设备324到设备314)交换其他命令和数据。

50.图4示出了用于发现和建立云到云设备连接的方法400的流程图,诸如在上面针对图3描述的场景的实现中。

51.在操作405,在本地网络上执行设备到设备发现。这可能包括使用现有网络协议、发现通信或网络供应(例如,在ocf网络中)。这可以基于图3中描绘的数据流(1)。

52.在操作410,诸如基于提供给第一云服务的指令或信息,在第一云服务与第二云服务之间发起连接。这可以基于图3中描绘的数据流(2)、(3)。

53.在操作415,验证信息从第二云服务传送回连接的本地设备(例如,与第二云服务相关联的设备)。这可以基于图3中描绘的数据流(4)。

54.在操作420,从第二云服务获得的验证信息经由连接的本地设备被传送到第一云服务。这可以基于图3中描绘的数据流(5)。

55.在操作425,在链接的接口和服务内使用验证信息,以使第一云服务能够在第二云

服务内通信并控制各种授权方面或访问数据。这可以基于图3中描绘的数据流(6)。以相同的方式,第二云服务可以在第一云服务内通信并控制授权方面或访问数据。

56.图5提供了在第一域(包括设备/用户装备a和云a)与第二域(包括设备/用户装备b)之间交换的通信的更详细概览。在该场景中,每个用户(用户a、用户b)是被授权在域上下文中管理和控制iot网络的人(例如,同一个人或不同的人)。用户装备(ue)是用户平台(它本身可以是iot设备),用户可以从中控制和管理设备、联网和域操作。另外,在图5的示例中,提供了关于可以生成和交换认证信息的方式的进一步细节,包括通过使用各种令牌和授权凭证。

57.在图5的环境中,主要iot网络(由房屋小部件“a”表示)是本地iot网络(例如,经由ocf通信规范连接的经连接设备的网络)。在该示例中,主要iot网络包括域内的若干设备(例如,a.d1、a.d2、a.d3),根据iot规范(例如,ocf规范)操作。

58.阴影iot网络(由相应云网络内的虚线房屋小部件表示)为特定域提供iot网络中包含的物理设备的软件表示。每个云(例如,云312、322)提供由云服务提供商、边缘计算基础设施托管的一组特定于域的资源、功能和服务。域上下文可以使用云租户隔离技术进行隔离,诸如虚拟化、安全执行环境(例如,arm trustzone、intel sgx等)、容器和物理分区。

59.图5的环境还包括用于设备发现和认证的各种功能。这被描述为包括:每个域的云资源目录(crd)510、520,这是托管在云环境中的资源目录服务,用于发布和同步对等域可见的阴影设备并托管来自对等域的可见阴影设备;以及用于每个域的授权服务器(as)512、522,这是(例如,使用oauth2或任何数量的其他授权方法)实现授权令牌授予能力的本地或云服务。由授权服务器生成并在各种设备之间通信的令牌可以以json网络令牌格式提供,如下文进一步详述。

60.图5的环境内的信息流用相应的数据流描述如下。以上参考图3描述的云环境312、322被分割为与和每个云相关联的公司或供应商相对应的各个域(例如,与公司a和公司b的设备相对应的域)。

61.在数据流(1)中:由用户a控制的用户装备(ue

a 514)获得管理云到云供应和互操作的授权。授权权限包含在从与域a相关联的授权服务器as

a 512获得的授权令牌(例如,令牌t1

‑

t11)中。这些授权可以由用户a发起或控制,由用户a或代表用户a建立的规则发起或控制,或由用户a控制或影响的软件或其他进程发起或控制。授权令牌用于后续数据流中。

62.在数据流(2)中:ue

a 514指示域a中的iot网络在阴影服务器516中阴影化其一些或全部设备(在该示例中,阴影化设备a.d1、a.d2,但不阴影化a.d3)。这在与供应商a相对应的云环境312中建立了第一组经阴影化的逻辑设备。

63.在数据流(3)中:iot网络

‑

a上的物理设备(a.d1、a.d2)(例如,可访问域a、在域a中标定或提供给域a)从域

‑

a阴影服务516请求设备阴影化。从较早的数据流(1)获得的令牌t1和t2授权该操作。

64.在数据流(4)中:ue

a 514指示阴影服务a 516将经阴影化的设备发布到目录。接下来是数据流(5):阴影服务a使用云资源目录(诸如crd

a 510)(或其他设备信息目录)发布经阴影化的设备。令牌t3用于授权此操作。

65.在数据流(6)中:crd

a 510发布用于被对等域(例如,域b)消耗的经阴影化设备a.s1的信息。例如,这可能涉及在诸如crd

b 520之类的另一个云资源目录中创建条目。(该

条目在图5中示出,其中信息在crd

b 520旁边的框中指示)。

66.在数据流(7)中:用户b被通知关于对等域中设备的可用性,并且使用由用户b控制的用户装备(ue

b 524)来实现域a设备与域b设备(或这些设备的子集)之间的交互)。ue

b 524通过从与域b关联的授权服务器as

b 522获得授权令牌来获得执行云到云交互的授权。

67.在数据流(8)中:ue

b 524指示与域b相关联的哪些设备可以被阴影化(例如,设备b.d1、b.d2)。接着是数据流(9):其中使用授权令牌t5和t6将设备b.d1、b.d2阴影化到阴影服务b 526。

68.在数据流(10)中:ue

b 524指示阴影服务b 526发现资源目录crd

b

520中的新设备。数据流(11):阴影服务b 526使用令牌t7授权发现域a设备。

69.在数据流(12)中:ue

b 524确定域b设备与域a设备交互是合适的,并且ue

b 524从与域b相关联的授权服务器as

b 522获得授权。

70.在数据流(13)中:授权服务器as

b 522联系授权服务器as

a 512以从域

‑

a获得授权,用于设备a.d1(由阴影设备a.s1代理)与设备b.d1(由阴影设备b.s1代理)交互。令牌t8用于授权此交互。

71.在数据流(14)中:授权服务器as

a 512将令牌t10交付给授权在设备a.dl与b.dl之间发生的云到云交互的ue。

72.在数据流(15)中:ue

a

为设备b.d1安全交互提供凭证。例如,令牌t10可包含与a.d1凭证资源相关联的域b信任锚。在数据流(16)中:ue

b 524同样使用令牌t9为a.d1提供凭证以进行安全交互。

73.在数据流(17)中:ue

b

指示设备b.dl与设备a.dl交互。在数据流(18)中:设备b.d1使用阴影设备b.s1作为云代理,与设备a.d1建立端到端或逐跳连接。

74.在数据流(19)中:阴影设备a.s1完成与作为其云代理的设备a.d1的端到端或逐跳连接。在数据流(20)中:设备b.d1通过安全通道(例如,经由tls、oscore建立的安全通道)与设备a.d1安全交互。

75.虽然图3和图5的示例指代单独的“公司”或生态系统管理实体,某些领域用例可能属于不同的服务提供商、供应商、it组织或个人。此外,在描绘的“云”中使用服务或服务器不一定需要使用云数据中心或全球可访问网络。相反,服务或服务器的使用可作为雾或边缘计算系统的一部分发生,诸如在边缘云设置中,该设置为不同用户、用户组和其他实体或实体组托管和隔离特定于租户的服务。

76.此外,当到达数据流(20)时,其中直接控制或数据在设备之间交换(在底层认证已经建立之后),延迟可能成为问题。特别地,在iot设置中,可能涉及延迟要求,这可以通过使用预置(例如,在微云中)的云边缘设备或使用具有低延迟特性的无线接入网络技术的第一层边缘环境来满足。在其他设置中,延迟可能并不重要,或者可以执行额外的检查以确保可以执行经由云或经由直接连接的设备到设备连接。

77.在示例中,所有授权令牌如在图5的数据流中交换或以其他方式可以包含用户和域上下文。例如,该用户和域上下文可用于指示对涉及其各个域的ue和as的用户登录的授权。示例令牌格式可包括数据,诸如:

表1

78.在示例中,特定于令牌的字段可包括:1.令牌t1:{“device”=“a.d1”;“rights”=“do_shadow”;}({“设备”=“a.d1”;“权限”=“进行阴影化”;})2.令牌t2:{“device”=“a.d2”;“rights”=“do_shadow”;}({“设备”=“a.d2”;“权限”=“进行阴影化”;})3.令牌t3:{“device”=“a.s1”;“rights”=“do_cloud_publish”;}({“设备”=“a.s1”;“权限”=“进行云公布”;})4.令牌t4:{“device”=“a.s1”;“todomain”=“b”;“rights”=“do_cloud_publish”;}({“设备”=“a.s1”;“到达域”=“b”;“权限”=“进行云公布”;})5.令牌t5:{“device”=“b.d1”;“rights”=“do_shadow”;}({“设备”=“b.d1”;“权限”=“进行阴影化”;})6.令牌t6:{“device”=“b.d2”;“rights”=“do_shadow”;}({“设备”=“b.d2”;

“

权限”=“进行阴影化”;})7.令牌t7:{“device”=“b.s1”;“rights”=“do_cloud_discover”;}({“设备”=“b.s1”;“权限”=“进行云发现”;})8.令牌t8:{“fmdomain”=“b”;“fmdevice”=“b.d1”;“todomain”=“a”;“todevice”=“a.d1”;“rights”=“do_cloud_control”;“embeddedtoken”=<token.t9>}({“来自域”=“b”;“来自设备”=“b.d1”;“到达域”=“a”;“到达设备”=“a.d1”;“权限”=“进行云控制”;“嵌入的令牌”=<令牌.t9>})9.令牌t9:{“fmdomain”=“b”;“fmdevice”=“b.d1”;“todomain”=“a”;“todevice”=“a.d1”;“rights”=“do_oscore_session”}({“来自域”=“b”;“来自设备”=“b.d1”;“到达域”=“a”;“到达设备”=“a.d1”;“权限”=“进行oscore会话”})10.令牌t10:{“device”=“a.d1”;“todomain”=“b”;“todevice”=“b.d1”;“rights”=“allow_cloud_control”}({“设备”=“a.d1”;“到达域”=“b”;“到达设备”=“b.d1”;“权限”=“允许云控制”})表2

79.因此,在图5的各种示例中,令牌经过签名并包含由授权服务器以json网络令牌格式发布的授权数据。在其他示例中,可以使用其他形式的编码来传送和交换由该令牌提供的数据(例如,以xml编码)。此外,可以利用数字安全证书或类似的安全数据对象来传送授权数据,包括在数字证书包括来自与证书颁发机构(ca)相关联的签名实体的签名的情况下。其他变体,包括使用嵌入证书中的cbor网络令牌、x.509令牌、使用非对称密钥以及诸如oauth、oauth2和kerberos之类的登录方法,可用作如上讨论的授权通信方案的一部分。

80.如上所述,各种设备和通信可以根据ocf规范发生,该ocf规范定义了设备之间以及与云服务的各种访问资源、资源命令和通信格式。为了完成ocf设置中设备的配置,ocf实现方式所利用的资源可包括类似于以下内容的资源:

·

/crd

–

包含可发现的对等域及其共享的阴影设备。对等crd服务器可以使用共享资源更新或同步条目。

·

/shadow(/阴影)

–

包含与本地域物理设备相对应的阴影资源

·

/as

–

包含已发布授权令牌及其状态的资源表示

·

/rd

–

包含对云资源(/shadow、/crd、/as)的引用

81.图6示出了用于建立和交换云到云验证信息的方法的流程图600,诸如在上面针对图5描述的场景的实现方式中。

82.在操作605,在第一网络和第二网络中建立设备阴影化。该操作可以实现或可以基于图5中描绘的数据流(1)、(2)、(3)、(9)。

83.在操作610,使用云资源目录来发布经阴影化的设备。该操作可以实现或可以基于图5中描绘的数据流(4)、(5)、(6)。

84.在操作615,获得用户授权和指令(例如,经由ue用户输入、经由用户预定义规则、命令或数据等)以连接第一网络和第二网络中的设备。该操作可以实现或可以基于图5中描绘的数据流(7)、(8)、(10)、(11)、(12)。

85.在操作620,交换认证凭证以连接第一网络和第二网络内的设备。该操作可以实现或可以基于图5中描绘的数据流(12)、(13)、(14)、(15)、(16)。

86.在操作625,该方法以使用在第一网络与第二网络之间建立的连接而使用链接的服务和接口结束。该操作可以实现或可以基于图5中描绘的数据流(17)、(18)、(19)。

87.因此,如上所述图3至图6中所示的数据流和操作序列提供了设备到云到云到设备(d2c2c2d)访问模型。安全模型允许逐跳和端到端消息保护功能,该功能逻辑上是设备到设备。即使某些d2d物理连接是可能的,并且域可能在物理上位于同一位置,但为了安全起见,仍遵循d2c2c2d方法,因为交互语义仍由域a和域b定义。

88.还将理解,边缘计算基础设施被设计成克服云服务常见的延迟问题。即使使用边缘计算基础设施,当前描述的d2c2c2d方法仍然可行,即使网络在物理上处于同一位置;远程云服务固有的延迟可被边缘云服务降低的延迟取代。

89.最后,将理解,如上所讨论的许多云到本地交互是推断的,诸如当所有云服务都表示为ocf资源时。这表明使用传统的ocf发现和交互协议可以支持许多本地到云的交互。

90.在进一步的示例中,上面建立的域可以适用于涉及工业iot网络的设置。此类网络通常具有多层联网,因此上面讨论的相应“域”可能与这些层中的一层相关。同样,在涉及网络或设备层的示例中,可以在相应层内建立域,其中在每一层潜在地存在适用于该层的策略,因为所应用的策略控制或设备属性是附加的。

91.在进一步的示例中,这里讨论的实现方式可以应用于智慧城市,包括涉及多层的智慧城市的使用。在这些和其他设置中,本文讨论的实现方式也可以应用于边缘云/边缘计算部署、各种边缘计算环境中,以及用于有线和无线连接设备的多接入边缘计算(mec)布置的使用。

92.图7示出了用于实现自动云到云注册和验证技术的设备和装置配置的图。在该图中,选定的结构组件(处理器、存储器等)用于实现上面详述的各种操作,作为在第一iot设备740(与第一远程服务710相关联)与第二iot设备750(与第二远程服务720相关联)之间建立连接的一部分。然而,将理解,在iot设备部署中可以提供多得多的设备、系统、组件和通信。

93.第一iot设备740被描绘为包括通信电路系统742(例如,网络接口卡)、处理器电路系统744(例如,一个或多个处理器或处理器核)以及存储器或存储设备746(例如,易失性或非易失性存储器阵列),因为设备740适于基于本文讨论的配置和操作经由远程服务执行设备到设备通信。在示例中,通信电路系统742被配置为直接或经由通信网关730与第二iot设备750进行通信;并且直接或经由通信网关730与第一远程服务710进行通信。

94.在示例中,存储器或存储设备746包括在其上具体化的指令,并且这些指令在由处理电路系统执行时将处理电路系统配置成执行用于经由远程服务配置和建立设备到设备通信路径的操作。关于这些操作的进一步细节在下面所讨论的图8的操作中详述;或在图3至图6中详述的其他数据流。将理解,这些操作包括设备740与设备750之间的发现和验证信息的交换,以及服务710与设备740之间的服务通信信息的交换。

95.第二iot设备750被描绘为包括通信电路系统752、处理器电路系统754和存储器或存储设备746,因为设备750还适于执行相对应的操作以与第一iot设备740以及第二远程服务720交互和通信。关于该操作的进一步细节也在下面所讨论的图8的操作中详述;或在图3至图6中详述的其他数据流。将理解,这些操作包括设备740与设备750之间的发现和验证信息的交换,以及服务720与设备750之间的服务验证信息的交换。

96.第一远程服务710被描绘为包括具有处理器电路系统714和存储器或存储716的服务器712;第二远程服务720被描绘为包括具有处理器电路系统724和存储器/存储726的服务器722。相应的处理器电路系统和存储器或存储可以在每个服务器内操作以促进通信和认证信息,如在下面讨论的图8的操作中详述的;或在图3至图6中详述的其他数据流。具体地,服务710、720之间的数据连接可用于交换验证信息以建立经认证的服务到服务连接,并且然后以云到云方式提供或传送数据命令或数据值。

97.通信网关730可以位于包括设备740、750的局域网内,作为局域网与广域网之间的桥梁,或者位于广域网中的设备740、750与服务710、720之间。在示例中,通信网关730包括用于进行通信(例如,有线或无线通信)的通信电路系统732和执行用于执行通信或计算操作的指令的处理器电路系统734。其他组件(诸如存储器或存储,未示出)可用于过滤或增强设备740、750与服务710、720之间的通信。通信网关730可执行或协助下面所讨论的图8中详述的操作或图3至图6中详述的数据流。

98.图8示出了根据示例的用于实现自动云到云注册和验证技术的操作的流程图800。这些操作是从第一设备的角度描述的,但应理解,可以实现其他角度。

99.流程图800开始于从第二设备获得用于与和第二设备相关联的第二远程服务通信的各种信息的操作(操作805)。该信息可以响应于在局域网上发现第二设备而获得。例如,从第二设备获得的信息可以包括用于相互认证许可并在设备之间、云服务之间或以其他方式建立通信链路安全的信息。

100.流程图800继续向与第一设备相关联的第一远程服务传送信息的操作(操作810)。在示例中,第一远程服务被托管在与第一实体相关联的第一云网络中,并且第二远程服务被托管在与第二实体相关联的第二云网络中。在该配置中,第一设备与第一实体相关联,并且第二设备与第二实体相关联。例如,第一设备可由第一实体制造或代表第一实体服务,而第二设备可由第二实体制造或代表第二实体服务。同样在示例中,与第一远程服务进行的通信是经由广域网进行的。这些通信可以包括至少一个令牌或上面讨论的令牌信息,诸如其中令牌包括提供从授权服务器获得的认证信息的数据。

101.流程图800继续从第二设备获得服务验证信息的操作(操作815)。先前,该服务验证信息是从第二远程服务提供的,诸如在第二远程服务响应于第一远程服务发起与第二远程服务的验证程序而将服务验证信息提供给第二设备的场景中。因此,作为服务到服务认证的第一阶段的结果,可以提供服务验证信息。在示例中,该服务到服务认证可涉及目录的使用,诸如其中第一远程服务维护第二远程服务可访问的设备的第一目录,而第二远程服务维护第一远程服务可访问的设备的第二目录。在可能涉及使用上述阴影设备的这些示例中,设备的第一目录可以提供与第一设备相关联的数据,并且设备的第二目录可以提供与第二设备相关联的数据;然后基于设备的第一目录和第二目录中的一个或两个来提供服务验证信息。

102.然后流程图800继续进行将服务验证信息从第一设备传送到第一远程服务的操作(操作820)。在进一步的示例中,从第一设备到第一远程服务的该通信和其他通信包括至少一个令牌,该令牌包括用于提供从授权服务器获得的认证信息的数据(例如,如图5中详细描述的)。基于该信息,可以建立经验证的服务到服务连接(以及设备到云服务到云服务到设备的连接)。

103.流程图800以使用经验证的服务到服务连接来传送一个或多个命令或数据的操作结束(操作825)。例如,响应于传送命令,使用第一远程服务与第二远程服务之间的经验证连接,命令进一步从第一远程服务被传送到第二远程服务并且从第二远程服务被传送到第二设备。又例如,响应于对数据值的请求,使用第一远程服务与第二远程服务之间的经验证连接,该请求进一步从第一远程服务被传送到第二远程服务,并从第二远程服务被传送到第二设备,并从第二设备被返回到第二远程服务和第一远程服务。

104.在示例中,第一远程服务向第二远程服务提供伴随数据或命令的各种认证信息,并且基于认证信息的使用来建立第一远程服务与第二远程服务之间的经验证连接。该认证信息可以如在以上图3和图5中讨论的那样提供。同样在进一步的示例中,各种形式的用户输入可以在相应iot设备处或在管理相应iot设备的用户装备处接收。因此,响应于在第二设备处的用户输入而将服务验证信息提供给第一设备的各种流程可以发生。其他自动发现和连接设置也可以发生。

105.在各种示例中,上面讨论的本主题和特征可以通过各种方法、设备和系统实施例来具体化。作为第一示例,实施例可以包括一种方法、设备、系统或网络,其使用参考图3至图8所讨论的技术实现与云到云资源目录(例如,目录510、520)中的数据的交互或对该数据的管理。可以使用如上所述交换的数据流和授权信息来更新或管理此类目录。

106.作为第二示例,实施例可以包括一种方法、设备、系统或网络,其使用参考图3至图8所讨论的技术实现云到本地资源目录交互,包括当设备具有云能力(或云资源目录能力)时的处理特征。

107.作为第三示例,实施例可以包括一种方法、设备、系统或网络,其基于oauth或oauth令牌的使用并结合参考图3至图8所讨论的技术来实现云到云交互的oauth授权。

108.作为第四示例,实施例可以包括一种方法、设备、系统或网络,其使用参考图3至图8所讨论的技术实现通过本地网络发现云到云交互的可用性(对于已经配置用于云到本地交互的设备)。

109.作为第五示例,实施例可以包括一种方法、设备、系统或网络,其实现用于云到云资源目录、云到云交互、或云到本地交互方法中的任一个的应用、服务或数据结构的设置和执行,由参考图3至图8讨论的技术提供。

110.作为第六示例,实施例可包括一种方法、设备、系统或网络,其实现经授权且安全的跨云交互(d2d或d2c2c2d)场景的自动、用户辅助或用户配置的供应。这些场景可以使用参考图3至图8所讨论的技术来利用已经安全的d2d配置,从而避免需要用户参与的oauth或类似的授权方法。

111.图9示出了与数个物联网(iot)设备通信的云计算网络或云900的图。云900可表示因特网,或者可以是局域网(lan)、或广域网(wan),诸如,用于公司的专属网络。iot设备可包括按各种组合分组的任何数量的不同类型的设备。例如,交通控制组906可包括沿城市中的街道的iot设备。这些iot设备可包括停车灯、交通流监测器、相机、天气传感器,等等。交通控制组906或其他子组可通过有线或无线链路908(诸如,lpwa链路、光学链路,等等)与云900通信。进一步地,有线或无线子网912可允许iot设备诸如通过局域网、无线局域网等等来彼此通信。iot设备可使用另一设备(诸如网关910或928)来与远程位置(诸如云900)通信;iot设备也可使用一个或多个服务器930来促进与云900或与网关910的通信。例如,一个

或多个服务器930可充当中介网络节点以支持在局域网之间的局部边缘云或雾实现。而且,所描绘的网关928可在诸如具有各种iot设备914、920、924的云到网关到许多边缘设备配置中操作,各种iot设备914、920、924对于云900中的资源的分配和使用是受约束的或动态的。

112.iot设备的其他示例组可包括远程气象站914、本地信息终端916、警报系统918、自动化柜员机920、警报面板922或移动车辆(诸如应急车辆924或其他车辆926),等等。这些iot设备中的每一个可与其他iot设备、与服务器904、与另一iot雾平台或系统(未示出)、或与其中的组合通信。这些iot设备的组可部署在各种住宅设定、商业设定和工业设定(包括私有环境或公共环境两者)中。

113.如从图9可见,大量iot设备可通过云900进行通信。这可允许不同的iot设备自主地请求信息或将信息提供给其他设备。例如,iot设备的组(例如,交通控制组906)可从可在没有人类干预的情况下提供预报的远程气象站的组914请求当前的天气预报。进一步地,可由自动化柜员机920向应急车辆924警告盗窃在进行中。当应急车辆924朝自动化柜员机920行进时,它可访问交通控制组906以请求清空该位置,例如,通过在足够的时间内亮起红灯以阻止交叉路口处的交叉交通流,以使应急车辆924能够畅通无阻地进入该交叉路口。

114.可装备iot设备的集群(诸如远程气象站914或交通控制组906)以与其他iot设备以及与云900进行通信。这可允许iot设备在多个设备之间形成自组织(ad

‑

hoc)网络,从而允许它们充当单个设备,该单个设备可被称为雾平台或系统。

115.图10是可存在于iot设备1050中用于实现本文中描述的技术的组件的示例的框图。iot设备1050可包括在示例中示出或在上文公开内容中引用的组件的任何组合。这些组件可被实现为ic、ic的部分、分立电子器件,或其他模块、逻辑、硬件、软件、固件或其适用于iot设备1050中的组合,或作为以其他方式被并入在更大的系统的机架内的组件。此外,图10的框图旨在描绘iot设备1050的组件的高级视图。然而,可省略所示出的组件中的一些组件,可存在附加的组件,并且所示出的组件的不同布置可在其他实现方式中发生。

116.iot设备1050可包括处理器1052形式的处理电路系统,该处理电路系统可以是微处理器、多核处理器、多线程处理器、超低电压处理器、嵌入式处理器,或其他已知的处理元件。处理器1052可以是芯片上系统(soc)的部分,在该soc中,处理器1052和其他组件被形成到单个集成电路或单个封装中,诸如来自英特尔的爱迪生

tm

(edison

tm

)或伽利略

tm

(galileo

tm

)soc板。作为示例,处理器1052可包括基于英架构酷睿

tm

(core

tm

)的处理器(诸如quark

tm

、atom

tm

、xeon

tm

、i3、i5、i7、i9或mcu类处理器)、或可从加利福尼亚州圣克拉拉市的英公司获得的另一此类处理器。然而,可使用任何数量的其他处理器,诸如,可从加利福尼亚州桑尼威尔市的超微半导体公司(amd)获得的处理器、来自加利福尼亚州桑尼威尔市的mips技术公司的基于mips的设计、许可自arm控股有限公司的基于arm的设计,或从上述各公司的客户、被许可方或采纳方获得的处理器。处理器可包括诸如以下单元:来自公司的a5

‑

a12处理器、来自技术公司的骁龙

tm

(snapdragon

tm

)处理器或来自德州仪器公司的omap

tm

处理器。因此,在各个示例中,用于处理的适用装置可以通过此类处理电路系统来具体化。

117.处理器1052可通过互连1056(例如,总线)来与系统存储器1054通信。可使用任何数量的存储器设备来提供给定量的系统存储器。作为示例,存储器可以是根据联合电子器

件工程委员会(jedec)设计的随机存取存储器(ram),诸如ddr或移动ddr标准(例如,lpddr、lpddr2、lpddr3或lpddr4)。在各种实现方式中,单独的存储器设备可以是任何数量的不同封装类型,诸如单管芯封装(sdp)、双管芯封装(ddp)或四管芯封装(q17p)。在一些示例中,这些设备可以直接焊接到主板上,以提供较低轮廓的解决方案,而在其他示例中,设备被配置为一个或多个存储器模块,这些存储器模块进而通过给定的连接器耦合至主板。可使用任何数量的其他存储器实现方式,诸如其他类型的存储器模块,例如,不同种类的双列直插存储器模块(dimm),包括但不限于microdimm(微dimm)或minidimm(迷你dimm)。

118.为了提供对信息(诸如数据、应用、操作系统等)的持久性存储,存储1058还可经由互连1056而耦合至处理器1052。在示例中,存储1058可经由固态盘驱动器(ssdd)来实现。可用于存储1058的其他设备包括闪存卡(诸如sd卡、microsd卡、xd图片卡,等等)和usb闪存驱动器。在低功率实现中,存储1058可以是与处理器1052相关联的管芯上存储器或寄存器。然而,在一些示例中,存储1058可使用微硬盘驱动器(hdd)来实现。此外,附加于或替代所描述的技术,可将任何数量的新技术用于存储1058,诸如阻变存储器、相变存储器、全息存储器或化学存储器,等等。因此,在各个示例中,用于存储的适用装置可以通过此类存储介质来具体化。

119.组件可通过互连1056进行通信。互连1056可包括任何数量的技术,包括工业标准架构(isa)、扩展isa(eisa)、外围组件互连(pci)、外围组件互连扩展(pcix)、pci快速(pcie)或任何数量的其他技术。互连1056可以是例如在基于soc的系统中使用的专有总线。其他总线系统可被包括,诸如i2c接口、spi接口、点对点接口、功率总线,等等。

120.互连1056可将处理器1052耦合至网格收发机1062,以便例如与其他网格设备1064通信。网格收发机1062可使用任何数量的频率和协议,诸如ieee 802.15.4标准下的2.4千兆赫兹(ghz)传送,使用如由特别兴趣小组定义的低功率(ble)标准、或标准,等等。为特定的无线通信协议配置的任何数量的无线电可用于到网格设备1064的连接。例如,wlan单元可用于根据电气和电子工程师协会(ieee)1002.11标准实现wi

‑

fi

tm

通信。另外,例如根据蜂窝或其他无线广域协议的无线广域通信可经由wwan单元发生。

121.网格收发机1062可使用用于不同范围的通信的多种标准或无线电来进行通信。例如,iot设备1050可使用基于ble的或另一低功率无线电的本地收发机与接近的(例如,在约10米内的)设备通信以节省功率。更远的(例如,在约50米内的)网格设备1064可通过zigbee或其他中间功率无线电而达到。这两种通信技术能以不同的功率水平通过单个无线电发生,或者可通过分开的收发机而发生,分开的收发机例如使用ble的本地收发机和分开的使用zigbee的网格收发机。

122.无线网络收发机1066可被包括,以经由局域网协议或广域网协议来与云1000中的设备或服务通信。无线网络收发机1066可以是遵循ieee802.15.4或ieee 802.15.4g标准等的lpwa收发机。iot设备1050可使用由semtech和lora联盟开发的lorawan

tm

(长距广域网)在广域上通信。本文中所描述的技术不限于这些技术,而是可与实现长距离、低带宽通信(诸如sigfox和其他技术)的任何数量的其他云收发机一起使用。进一步地,可使用其他通信技术,诸如在ieee 802.15.4e规范中描述的时分信道跳。

123.除了针对如本文中所描述的网格收发机1062和无线网络收发机1066而提及的系

统之外,还可使用任何数量的其他无线电通信和协议。例如,无线电收发机1062和1066可包括使用扩展频谱(spa/sas)通信以实现高速通信的lte或其他蜂窝收发机。进一步地,可使用任何数量的其他协议,诸如用于中速通信和供应网络通信的网络。

124.无线电收发机1062和1066可包括与任何数量的3gpp(第三代合作伙伴计划)规范(尤其是长期演进(lte)、长期演进

‑

高级(lte

‑

a)和长期演进

‑

高级加强版(lte

‑

a pro))兼容的无线电。可以注意到,可选择与任何数量的其他固定的、移动的或卫星通信技术和标准兼容的无线电。这些可包括例如任何蜂窝广域无线通信技术,其可包括例如第5代(5g)通信系统、全球移动通信(gsm)无线电通信系统、通用分组无线电服务(gprs)无线电通信技术、或gsm演进(edge)增强数据速率无线电通信技术、umts(通用移动电信系统)通信技术,除了上面列出的标准外,任何数量的卫星上行链路技术都可以用于无线网络收发机1066,包括例如符合由itu(国际电信联盟)或etsi(欧洲电信标准协会)发布标准的无线电等。本文中所提供的示例因此可被理解为适用于各种现有的和尚未制定的各种其他通信技术。

125.网络接口控制器(nic)1068可被包括以提供到云1000或到其他设备(诸如网格设备1064)的有线通信。有线通信可提供以太网连接,或可基于其他类型的网络,诸如控制器区域网(can)、本地互连网(lin)、设备网络(devicenet)、控制网络(controlnet)、数据高速路+、现场总线(profibus)或工业以太网(profinet),等等。附加的nic 1068可被包括以允许到第二网络的连接,例如,nic 1068通过以太网提供到云的通信,并且第二nic 1068通过另一类型的网络提供到其他设备的通信。

126.鉴于从设备到另一组件或网络的适用通信类型的多样性,设备使用的适用通信电路系统可以包括组件1062、1066、1068或1070中的任何一个或多个或由组件1062、1066、1068或1070中的任何一个或多个来具体化。因此,在各个示例中,用于通信(例如,接收、传送等)的适用装置可由此类通信电路系统来具体化。

127.互连1056可将处理器1052耦合至外部接口1070,该外部接口1070用于连接外部设备或子系统。外部设备可包括传感器1072,诸如加速度计、水平传感器、流量传感器、光学光传感器、相机传感器、温度传感器、全球定位系统(gps)传感器、压力传感器、气压传感器,等等。外部接口1070可进一步用于将iot设备1050连接至致动器1074(诸如电源开关、阀致动器、可听见声音发生器、视觉警告设备等)。

128.在一些任选的示例中,各种输入/输出(i/o)设备可存在于iot设备1050内,或可连接至iot设备1050。例如,显示器或其他输出设备1084可被包括以显示信息,诸如传感器读数或致动器位置。输入设备1086(诸如触摸屏或键区)可被包括以接受输入。输出设备1084可包括任何数量的音频或视觉显示形式,包括:简单视觉输出,诸如二进制状态指示器(例如,led);多字符视觉输出;或更复杂的输出,诸如显示屏(例如,lcd屏),其具有从iot设备1050的操作生成或产生的字符、图形、多媒体对象等的输出。

129.电池1076可为iot设备1050供电,但是在其中iot设备1050被安装在固定位置的示例中,该iot设备1050可具有耦合至电网的电源。电池1076可以是锂离子电池、金属

‑

空气电池(诸如锌

‑

空气电池、铝

‑

空气电池、锂

‑

空气电池),等等。

130.电池监测器/充电器1078可被包括在iot设备1050中以跟踪电池1076的充电状态(soch)。电池监测器/充电器1078可用于监测电池1076的其他参数以提供失效预测,诸如电池1076的健康状态(soh)和功能状态(sof)。电池监测器/充电器1078可包括电池监测集成

电路,诸如来自线性技术公司(linear technologies)的ltc4020或ltc2990、来自亚利桑那州的凤凰城的安森美半导体公司(on semiconductor)的adt7488a、或来自德克萨斯州达拉斯的德州仪器公司的ucd90xxx族的ic。电池监测器/充电器1078可通过互连1056将关于电池1076的信息传递至处理器1052。电池监测器/充电器1078也可包括允许处理器1052直接监测电池1076的电压或来自电池1076的电流的模数(adc)转换器。电池参数可被用于确定iot设备1050可执行的动作,诸如传输频率、网格网络操作、感测频率,等等。

131.功率块1080或耦合至电网的其他电源可与电池监测器/充电器1078耦合以对电池1076充电。在一些示例中,功率块1080可用无线功率接收机代替,以便例如通过iot设备1050中的环形天线来无线地获得功率。无线电池充电电路(诸如来自加利福尼亚州的苗比达市的线性技术公司的ltc4020芯片,等等)可被包括在电池监测器/充电器1078中。所选择的特定的充电电路取决于电池1076的尺寸,并因此取决于所要求的电流。可使用由无线充电联盟(airfuel alliance)颁布的airfuel标准、由无线电力协会(wireless power consortium)颁布的qi无线充电标准、或由无线电力联盟(alliance for wireless power)颁布的rezence充电标准等等来执行充电。

132.存储1058可包括用于实现本文中公开的技术的软件、固件或硬件命令形式的指令1082。虽然此类指令1082被示出为被包括在存储器1054和存储1058中的代码块,但是可以理解,可用例如被建立到专用集成电路(asic)中的硬连线电路替换代码块中的任一个。

133.在示例中,经由存储器1054、存储1058或处理器1052提供的指令1082可具体化为非瞬态机器可读介质1060,该非瞬态机器可读介质1060包括用于指示处理器1052执行iot设备1050中的电子操作的代码。处理器1052可通过互连1056访问非瞬态机器可读介质1060。例如,非瞬态机器可读介质1060可由针对图10的存储1058所描述的设备来具体化,或者可包括特定的存储单元,诸如光盘、闪存驱动器或任何数量的其他硬件设备。非瞬态机器可读介质1060可包括用于指示处理器1052执行例如像参照上文中描绘的操作和功能的(多个)流程图和(多个)框图而描述的特定的动作序列或动作流的指令。

134.在又一特定示例中,处理器1052上的指令1088(单独地或与机器可读介质1060的指令1088结合)可以配置受信任执行环境(tee)1090的执行或操作。在示例中,tee 1090作为处理器1052可访问的保护区域来操作,以用于指令的安全执行和对数据的安全访问。例如,可以通过使用英软件防护扩展(sgx)或硬件安全扩展、英管理引擎(me)或英融合安全可管理性引擎(csme)来提供tee 1090的各种实现方式以及处理器1052或存储器1054中伴随的安全区域。安全强化、硬件信任根、和受信任或受保护操作的其他方面可以通过tee 1090和处理器1052在设备1050中实现。

135.在进一步的示例中,机器可读介质也包括任何有形介质,该有形介质能够存储、编码或携带供由机器执行并且使机器执行本公开方法中的任何一种或多种方法的指令,或者该有形介质能够储存、编码或携带由此类指令利用或与此类指令相关联的数据结构。“机器可读介质”因此可包括但不限于固态存储器、光学介质和磁介质。机器可读介质的特定示例包括非易失性存储器,作为示例,包括但不限于:半导体存储器设备(例如,电可编程只读存储器(eprom)、电可擦除可编程只读存储器(eeprom)和闪存设备);诸如内部硬盘及可移除盘之类的磁盘;磁光盘;以及cd

‑

rom和dvd

‑

rom盘。可使用传输介质,经由网络接口设备,利用多种传输协议中的任何一种协议(例如,http),进一步通过通信网络来传送或接收由机

器可读介质具体化的指令。

136.应当理解,在本说明书中所描述的功能单元或能力可被称为或标记为组件或模块,从而特别强调其实现方式的独立性。此类组件可由任何数量的软件或硬件形式来具体化。例如,组件或模块可以被实现成硬件电路,该硬件电路包括定制的超大规模集成(vlsi)电路或门阵列、诸如逻辑芯片、晶体管之类的现成的半导体,或其他分立的组件。组件或模块也可被实现在可编程硬件设备中,诸如现场可编程门阵列、可编程阵列逻辑、可编程逻辑器件等。组件或模块也可被实现在由各种类型的处理器所执行的软件中。可执行代码的所标识的组件或模块可以例如包括计算机指令的一个或多个物理或逻辑框,其可被组织成例如对象、过程、或函数。然而,所标识的组件或模块的可执行文件不必在物理上在一起,而是可包括存储在不同位置中的不同指令,当这些指令在逻辑上结合在一起时,包括组件或模块,并且针对该组件或模块实现所声称的目的。

137.实际上,可执行代码的组件或模块可以是单条指令或许多指令,并且甚至可以分布在若干不同的代码段上,分布在不同的程序之间以及跨若干存储器设备或处理系统分布。具体而言,所描述的过程的一些方面(诸如代码重写和代码分析)可发生在与代码部署在其中的处理系统(例如,在嵌入在传感器或机器人中的计算机中)不同的处理系统(例如,在数据中心中的计算机中)上。类似地,操作数据在此可被标识并图示在组件或模块内,并且能以任何合适的形式被具体化并被组织在任何合适类型的数据结构内。操作数据可以被收集为单个数据集,或者可分布在不同位置上(包括分布在不同的存储设备上),并且可以至少部分地仅作为电子信号而存在于系统或网络上。组件或模块可以是无源或有源的,包括可操作以执行期望功能的代理。

138.当前所描述的方法、系统和设备实施例的附加示例包括下列非限制性的配置。下列非限制性示例中的每一个示例可以独立存在,或可以与以下所提供的或遍及本公开的其他示例中的一个或更多示例按照任何排列或组合进行结合。

139.示例1是一种设备,包括:处理电路系统;通信电路系统,被配置成用于:执行与第二设备的通信;并且执行与和设备相关联的第一远程服务的通信;以及包括在其上具体化的指令的存储器设备,其中该指令当由处理电路系统执行时配置处理电路系统以执行以下操作:从第二设备获取信息,以与和第二设备相关联的第二远程服务进行通信;从设备向第一远程服务提供信息,其中响应于该信息,第一远程服务发起与第二远程服务的验证程序;从第二设备获取服务验证信息,其中响应于第一远程服务发起与第二远程服务的验证程序,而从第二远程服务向第二设备提供服务验证信息;以及从设备向第一远程服务提供服务验证信息,其中第一远程服务使用服务验证信息来启用第一远程服务与第二远程服务之间的经验证连接,其中建立经验证连接以经由第一远程服务和第二远程服务在设备与第二设备之间传送数据或命令。

140.在示例2中,示例1的主题任选地包括指令,该指令进一步配置处理电路系统执行以下操作:通过将命令从设备传送到第一远程服务,经由第一远程服务和第二远程服务,从设备向第二设备提供命令,其中,响应于命令传送,使用第一远程服务与第二远程服务之间的经验证连接,命令进一步从第一远程服务被传送到第二远程服务,并从第二远程服务被传送到第二设备。

141.在示例3中,示例1至示例2中任一项或多项的主题可选地包括以下操作:通过将对

数据值的请求从设备传送到第一远程服务,经由第一远程服务和第二远程服务从第二设备获得数据值,其中,响应于对数据值的请求,使用第一远程服务与第二远程服务之间的经验证连接,该请求进一步从第一远程服务被传送到第二远程服务,并从第二远程服务被传送到第二设备,并从第二设备被返回到第二远程服务和到第一远程服务。

142.在示例4中,示例1至示例3中的任一项或多项的主题可选地包括以下主题,其中第一远程服务被托管在与第一实体相关联的第一云网络中,并且其中第二远程服务被托管在与第二实体相关联的第二云网络中,其中设备与第一实体相关联,并且其中第二设备与第二实体相关联。

143.在示例5中,示例4的主题可选地包括以下主题,其中设备由第一实体制造或代表第一实体服务,并且其中第二设备由第二实体制造或代表第二实体服务。

144.在示例6中,示例1至示例5中的任一项或多项的主题可选地包括以下主题,其中第一远程服务进一步向第二远程服务提供伴随数据或命令的认证信息,其中第一远程服务与第二远程服务之间的经验证连接基于认证信息的使用建立。

145.在示例7中,示例1至示例6中的任一项或多项的主题可选地包括以下主题,其中响应于在设备处接收到的用户输入而将信息提供给第一远程服务,并且其中响应于在第二设备处的用户输入而将服务验证信息提供给设备。

146.在示例8中,示例1至示例7中的任一项或多项的主题可选地包括以下主题,其中第一远程服务维护第二远程服务可访问的设备的第一目录,设备的第一目录包括与设备相关联的数据,其中第二远程服务维护第一远程服务可访问的设备的第二目录,设备的第二目录包括与第二设备相关联的数据,并且其中服务验证信息是基于设备的第一目录和第二目录中的至少一个提供的。

147.在示例9中,示例1至示例8中的任一项或多项的主题可选地包括以下主题,其中从设备到第一远程服务的通信包括至少一个令牌,其中该至少一个令牌包括提供从授权服务器获取的认证信息的数据。

148.在示例10中,示例1至示例9中的任一项或多项的主题可选地包括以下主题,其中经由局域网执行与第二设备执行的通信,并且其中经由广域网执行与第一远程服务执行的通信。

149.在示例11中,示例10的主题可选地包括以下主题,其中响应于在局域网上发现第二设备而执行从第二设备获取信息以与第二远程服务进行通信的操作,其中从第二设备获取的信息包括相互认证许可和建立通信链路安全的信息。

150.在示例12中,示例1至示例11中的任一项或多项的主题可选地包括以下主题,其中设备和第二设备根据依据开放连接基金会(ocf)规范定义的标准进行通信,并且其中操作执行的通信根据各个设备与服务之间的异步消息发生。

151.示例13是一种用于在物联网(iot)设备部署中建立通信的方法,包括由iot设备的处理电路系统执行的操作,该操作包括:从第二iot设备获取信息以与和第二iot设备相关联的第二远程服务通信;将信息提供给第一远程服务,其中响应于该信息,第一远程服务发起与第二远程服务的验证程序;从第二iot设备获取服务验证信息,其中服务验证信息是响应于验证程序从第二远程服务提供给第二iot设备的;并且向第一远程服务提供服务验证信息,以启用第一远程服务与第二远程服务之间的经验证连接,以经由第一远程服务和第

二远程服务在iot设备与第二设备之间传送数据或命令。

152.在示例14中,示例13的主题可选地包括:通过将命令从iot设备传送到第一远程服务,经由第一远程服务和第二远程服务,从iot设备向第二iot设备提供命令,其中,响应于命令传送,使用第一远程服务与第二远程服务之间的经验证连接,命令进一步从第一远程服务被传送到第二远程服务,并从第二远程服务被传送到第二iot设备。

153.在示例15中,示例13至示例14中任一项或多项的主题可选地包括:通过将对数据值的请求从iot设备传送到第一远程服务,经由第一远程服务和第二远程服务从第二iot设备获取数据值,其中,响应于对数据值的请求,使用第一远程服务与第二远程服务之间的经验证连接,该请求进一步从第一远程服务被传送到第二远程服务,并从第二远程服务被传送到第二iot设备,并从第二iot设备被返回到第二远程服务和到第一远程服务。

154.在示例16中,示例13至示例15中的任一项或多项的主题可选地包括以下主题,其中第一远程服务被托管在与第一实体相关联的第一云网络中,并且其中第二远程服务被托管在与第二实体相关联的第二云网络中,其中iot设备与第一实体相关联,并且其中第二iot设备与第二实体相关联。

155.在示例17中,示例16的主题可选地包括以下主题,其中iot设备由第一实体制造或代表第一实体服务,并且其中第二iot设备由第二实体制造或代表第二实体服务。

156.在示例18中,示例13至示例17中的任一项或多项的主题可选地包括以下主题,其中第一远程服务进一步向第二远程服务提供伴随数据或命令的认证信息,其中第一远程服务与第二远程服务之间的经验证连接基于认证信息的使用建立。

157.在示例19中,示例13至示例18中的任一项或多项的主题可选地包括以下主题,其中响应于在iot设备处接收到的用户输入而将信息提供给第一远程服务,并且其中响应于在第二iot设备处的用户输入而将服务验证信息提供给iot设备。

158.在示例20中,示例13至示例19中的任一项或多项的主题可选地包括以下主题,其中第一远程服务维护第二远程服务可访问的设备的第一目录,iot设备的第一目录包括与iot设备相关联的数据,其中第二远程服务维护第一远程服务可访问的设备的第二目录,iot设备的第二目录包括与第二iot设备相关联的数据,并且其中服务验证信息是基于设备的第一目录和第二目录中的至少一个提供的。

159.在示例21中,示例13至示例20中的任一项或多项的主题可选地包括以下主题,其中从iot设备到第一远程服务的通信包括至少一个令牌,其中该至少一个令牌包括提供从授权服务器获取的认证信息的数据。

160.在示例22中,示例13至示例21中的任一项或多项的主题可选地包括以下主题,其中经由局域网执行与第二iot设备执行的通信,并且其中经由广域网执行与第一远程服务执行的通信。

161.在示例23中,示例22的主题可选地包括以下主题,其中响应于在局域网上发现第二iot设备而执行从第二iot设备获取信息以与第二远程服务进行通信的操作,其中从第二iot设备获取的信息包括相互认证许可和建立通信链路安全的信息。

162.在示例24中,示例13至示例23中的任一项或多项的主题可选地包括以下主题,其中iot设备和第二iot设备根据依据开放连接基金会(ocf)规范定义的标准进行通信,并且其中操作执行的通信根据各个设备与服务之间的异步消息发生。

163.示例25是至少一个机器可读存储设备,其包括存储在其上的指令,该指令当由装备的处理电路系统执行时使处理电路系统执行示例13至24的任何操作。

164.示例26是一种系统,该系统包括:第一物联网(iot)设备,包括处理电路系统、通信电路系统和至少一个存储器设备,该处理电路系统被配置成使第一iot设备用于:从第二iot设备接收信息,以与和第二iot设备相关联的第二远程服务进行通信;将信息从第一iot设备传送到第一远程服务,其中响应于该信息,第一远程服务联系第二远程服务以发起验证程序;从第二iot设备接收服务验证信息,其中服务验证信息是响应于第一远程服务联系第二远程服务以发起验证程序而从第二远程服务提供给第二iot设备的;以及将服务验证信息从第一iot设备传送到第一远程服务,其中服务验证信息被第一远程服务用于启用第一远程服务与第二远程服务之间的经验证连接,其中经验证连接被建立以经由第一远程服务和第二远程服务在第一iot设备与第二iot设备之间传送数据或命令。

165.在示例27中,示例26的主题可选地包括与第一iot设备通信的授权服务器,该授权服务器提供用于建立验证程序并且建立经验证连接的至少一个认证令牌。

166.在示例28中,示例26至示例27中的任一项或多项的主题可选地包括iot网关,包括通信电路系统和处理器电路系统,iot网关与第一iot设备和第二iot设备通信,并且被配置成经由局域网启用设备发现和设备到设备通信。

167.在示例29中,示例26至示例28中的任一项或多项的主题可选地包括用于操作第一远程服务的远程服务器,该远程服务器包括处理器电路系统和至少一个存储器设备,第一远程服务被配置成执行操作,因为第一远程服务和第一iot设备在第一服务域中操作,而第二远程服务和第二iot设备在第二服务域中操作。

168.在示例30中,示例26至示例29中的任一项或多项的主题可选地包括被配置成用于执行示例13至示例24的任何操作的相应处理器电路系统。

169.示例31是一种装备,包括:用于与iot设备进行通信并与和该装备相关联的第一远程服务进行通信的装置;用于从iot设备获取信息以经由第一远程服务与和iot设备相关联的第二远程服务进行通信的装置;用于向第一远程服务提供信息的装置,其中该信息使第一远程服务能够发起与第二远程服务的验证程序;用于从iot设备获取服务验证信息的装置,其中服务验证信息是响应于验证程序而从第二远程服务提供给iot设备的;以及用于向第一远程服务提供服务验证信息、以启用第一远程服务与第二远程服务之间的经验证连接、以经由第一远程服务和第二远程服务在装备与iot设备之间传送数据或命令的装置。

170.在示例32中,示例31的主题可选地包括:用于通过将命令传送到第一远程服务、经由第一远程服务和第二远程服务、向iot设备提供命令的装置,其中,响应于命令传送,使用第一远程服务与第二远程服务之间的经验证连接,命令进一步从第一远程服务被传送到第二远程服务,并从第二远程服务被传送到iot设备。

171.在示例33中,示例31至示例32中任一项或多项的主题可选地包括:用于通过将对数据值的请求提供到第一远程服务、经由第一远程服务和第二远程服务从iot设备获取数据值的装置,其中,响应于对数据值的请求,使用第一远程服务与第二远程服务之间的经验证连接,该请求进一步从第一远程服务被传送到第二远程服务,并从第二远程服务被传送到iot设备,并从iot设备被返回到第二远程服务和到第一远程服务。

172.在示例34中,示例31至示例33中的任一项或多项的主题可选地包括以下主题,其

中第一远程服务被托管在与第一实体相关联的第一云网络中,并且其中第二远程服务被托管在与第二实体相关联的第二云网络中,其中装备与第一实体相关联,并且其中iot设备与第二实体相关联。

173.在示例35中,示例34的主题可选地包括以下主题,其中装备由第一实体制造或代表第一实体服务,并且其中iot设备由第二实体制造或代表第二实体服务。

174.在示例36中,示例31至示例35中的任一项或多项的主题可选地包括以下主题,其中第一远程服务进一步向第二远程服务提供伴随数据或命令的认证信息,其中第一远程服务与第二远程服务之间的经验证连接基于认证信息的使用建立。

175.在示例37中,示例31至示例36中任一项或多项的主题可选地包括用于响应于用户输入而接收或确认信息的装置,其中服务验证信息响应于在iot处的用户输入而获取。

176.在示例38中,示例31至示例37中的任一项或多项的主题可选地包括以下主题,其中第一远程服务维护第二远程服务可访问的设备的第一目录,设备的第一目录包括与装备相关联的数据,其中第二远程服务维护第一远程服务可访问的设备的第二目录,设备的第二目录包括与iot设备相关联的数据,并且其中服务验证信息是基于设备的第一目录和第二目录中的至少一个提供的。

177.在示例39中,示例31至示例38中的任一项或多项的主题可选地包括用于生成到第一远程服务的通信以包括至少一个令牌的装置,其中该至少一个令牌包括提供从授权服务器获取的认证信息的数据。

178.在示例40中,示例31至示例39中的任一项或多项的主题可选地包括以下主题,其中经由局域网执行与iot设备执行的通信,并且其中经由广域网执行与第一远程服务执行的通信。

179.在示例41中,示例40的主题可选地包括以下主题,其中响应于在局域网上发现iot设备而获取来自iot设备以与第二远程服务进行通信的信息,其中从iot设备获取的信息包括相互认证许可和建立通信链路安全的信息。

180.在示例42中,示例31至示例41中任一项或多项的主题可选地包括用于根据依据开放连接基金会(ocf)规范定义的标准与iot设备进行通信的装置。

181.示例43是至少一种非瞬态机器可读存储介质,其包括指令或可被配置成指令的存储的数据,其中该指令在由计算设备的处理电路系统配置和执行时使处理电路系统执行示例1至示例42中的任何操作。

182.示例44是一种或多种计算机可读存储介质,其包括数据以使得电子设备在通过电子设备的一个或多个处理器或电子电路系统加载、执行、配置或提供数据时执行在示例1至示例42中的任一项所描述的或与示例1至示例42中的任一项相关的方法、或本文所描述的任何其他方法或过程的一个或多个要素。

183.示例45包括一种装备,该装备包括逻辑、模块或电路系统,以执行示例1至示例42中任一项中所描述的或与示例1至示例42中任一项相关的方法、或本文所描述的其他方法或过程的一个或多个要素。

184.示例46是如在示例1至示例42中任一项中所描述的或与示例1至示例42中任一项相关的方法、技术、或过程,或其部分或片段。

185.示例47是一种装备,该装备包括:一个或多个处理器;以及一个或多个计算机可读

介质,包括指令,这些指令在由一个或多个处理器执行时使得该一个或多个处理器执行如在示例1至示例42中任一项中所描述的或与示例1至示例42中的任一项有关的方法、技术、或过程,或执行其部分。

186.示例48是如在示例1至示例42中任一项中所描述的或与示例1至示例42中任一项有关的信号,或其部分或片段。

187.示例49是无线网络中的信号,如示例1至示例42中的任一项所描述的或与示例1至示例42中的任一项有关,或者如本文中另外示出和描述的。

188.示例50是协调无线网络中通信的方法,如示例1至示例42中的任一项所描述的或与示例1至示例42中的任一项有关,或者如本文中另外示出和描述的。

189.示例51是用于处理通信的设备,如示例1至示例42中的任一项所描述的或与示例1至示例42中的任一项有关,或者如本文中另外示出和描述的。

190.示例52是包括用于执行示例1至示例42中的任一项、或者如本文中另外示出和描述的操作的各个设备和设备通信介质的网络。

191.示例53是包括电路系统并实现相应逻辑和功能的网络接口卡,该相应逻辑和功能用于执行示例1至示例42中的任何操作、或者如本文中另外示出和描述的操作。

192.示例54是包括处理节点和计算单元的设备雾实现,该处理节点和计算单元适于执行示例1至示例42中的任何操作、或者如本文中另外示出和描述的操作。

193.示例55是包括处理节点和计算单元的云服务服务器,该处理节点和计算单元适于执行示例1至示例42中的任何操作、或者如本文中另外示出和描述的操作。

194.示例56是物联网(iot)网络配置,其包括用于执行示例1至示例42的任何操作或如本文中另外示出和描述的操作的相应通信链路、通信电路系统或处理电路系统。

195.示例57是包括处理节点和计算单元的边缘计算系统实现,该处理节点和计算单元适于执行示例1至示例42中的任何操作、或者如本文中另外示出和描述的操作。

196.示例58是包括处理节点和计算单元的边缘云计算设备实现,该处理节点和计算单元适于执行示例1至示例25中的任何操作、或者如本文中另外示出和描述的操作。

197.示例59是一种设备,包括用于实现示例1至示例58中的任一项的装置。

198.示例60是一种用于实现示例1至示例58中的任一项的系统。

199.示例61是一种用于实现示例1至示例58中的任一项的方法。

200.在以上具体实施方式中,可将各特征组合在一起以使本公开流畅。然而,权利要求可以不陈述本文中所公开的每一特征,因为实施例可以表征所述特征的子集。进一步地,实施例可包括比特定示例中所公开的那些特征更少的特征。因此,所附权利要求书由此被并入具体实施方式中,其中一项权利要求独立成为单独实施例。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1