一种基于量子秘钥的身份防伪系统及其应用的制作方法

1.本发明涉及量子通信领域,具体的是一种基于量子秘钥的身份防伪系统及其应用。

背景技术:

2.量子密码学是建立在量子计算基础上,是量子力学与密码通信相结合的一门新兴学科。目前,量子密码学的研究引起了人们的广泛兴趣,并且在理论和实践方面都取得了重要的进展。量子密钥共享是量子密码学研究的一个重要方向,利用bell纠缠态性质、量子纠错码的特征,以及连续变量量子比特的性质等量子属性,人们设计了一系列量子密钥共享方案。

3.在量子密钥的分配中,非正交量子比特具有不可同时精确测量的量子属性,虽然这种属性具有主动检测窃听者和干扰的能力,但是不能检测通信双方的假冒行为。因此,有可能通信信息全部被攻击者截获,从而导致通信的不安全。所以,为了获得安全的密钥,需要对通信双方进行身份认证。因此实施量子身份认证是很有必要的。

技术实现要素:

4.为解决上述背景技术中提到的不足,本发明的目的在于提供一种基于量子秘钥的身份防伪系统及其应用,该系统主服务器与子服务器之间以及子服务器与所管辖的客户端之间分别共享epr纠缠态粒子对,采用下级向上级发送epr纠缠对中的一个粒子,而另一个粒子仍留下制备者手里,并不参与发送,偷听者无法从一个粒子中得到整个epr纠缠对的信息,因此,在客户端发送粒子序列时,偷听者是得不到任何信息的,保证了系统的保密性,采用该系统进行用户认证时,假冒客户端无法知道客户端之间的秘钥串,也就无法按照共享串所对应的测量基进行粒子测量,当客户端比较测量结果时,假冒客户端的测量结果会大于阈值,从而起到防伪的效果。

5.本发明的目的可以通过以下技术方案实现:

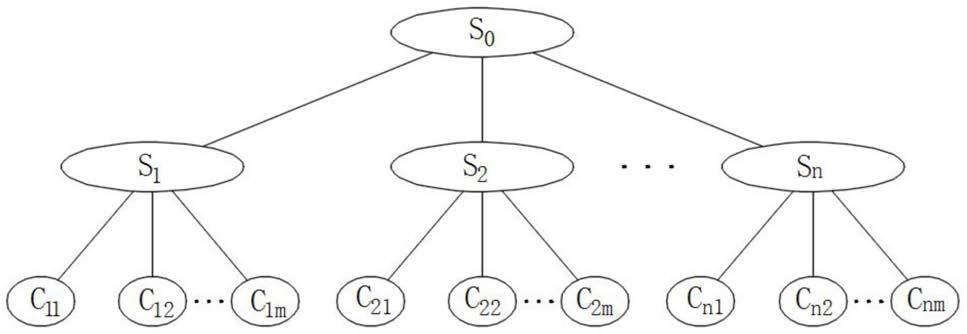

6.一种基于量子秘钥的身份防伪系统,身份防伪系统为基于纠缠交换的分布式量子身份认证系统,具体包括一个主服务器s0,服务器下信号连接n个子服务器s

i

(i∈1,2,...,n),每个子服务器下设m(m>n)个客户端c

ij

(i∈1,2,...,n,j∈1,2,...,m),主服务器s0与子服务器s

i

之间共享k个纠缠态粒子对序列p,子服务器s

i

和客户端c

ij

之间共享k个纠缠态粒子对t。

7.进一步优选地,身份防伪系统的认证步骤如下:

8.(1)各子服务器分别制备epr纠缠态粒子对序列[p

i

(1),p

i

(2)],各子服务器分别将粒子序列p

i

(1)发送给主服务器s0,将粒子序列p

i

(2)留给自己,并采用量子存储方法存储在量子寄存器中;

[0009]

(2)各子服务器再次制备epr纠缠态粒子对序列[t

ij

(1),t

ij

(2)],各子服务器分别将粒子序列t

ij

(1)发送给客户端c

ij

,将粒子序列t

ij

(2)留给自己,并采用量子存储方法存储

在量子寄存器中;

[0010]

(3)客户端c

11

通过经典信道向子服务器s1,发送信息i,表示c

11

要与c

ij

进行通信,s1检查所管辖的客户端,若发现c

ij

是自己的客户端,则进行步骤(4)的操作,否则进行步骤(5)的操作;

[0011]

(4)c

ij

=c

1j

,子服务器s1将寄存的粒子序列t

11

(2)和t

1j

(2)进行bell基测量,粒子序列t

11

(1)和t

1j

通过纠缠交换形成epr纠缠对序列,客户端c

11

和客户端c

1j

分别采用共享密钥串所对应的测量基进行测量,客户端c

11

与c

1j

比较测量结果,若测量结果出错率小于一定阀值,则认证成功;

[0012]

(5)c

ij

≠c

1j

,子服务器s1向根服务器s0发送信息i,s0向它所属的子服务器s1,s2,...,s

n

广播信息i,子服务器s

i

发现c

ij

是自己所管辖的客户端,则si响应;

[0013]

(6)子服务器s1将t

11

(2)与p1(2)进行bell基测量,主服务器s0将子服务器将p1(1)与p

i

(1)进行bell基测量,子服务器s

i

将p

i

(2)与t

ij

(2)进行bell基测量,则t

11

(1)与t

ij

(1)通过纠缠交换形成了epr纠缠对序列,客户端c

11

和c

ij

分别采用共享密钥串所对应的测量基进行测量,客户端c

11

与c

ij

比较测量结果,若测量结果出错率小于一定阀值,则认证成。

[0014]

进一步优选地,客户端c

11

与c

ij

共享长度为l的密钥串。

[0015]

进一步优选地,主服务器s0寄存的粒子序列为p

i

(1),子服务器s

i

寄存的粒子序列为p

i

(2)和t

ij

(2),客户端c

ij

寄存的粒子序列为t

ij

(1)。

[0016]

进一步优选地,步骤(5)中c

11

与c

ij

采用网络路由的方法提取一条最短的认证途径。

[0017]

一种基于量子秘钥的身份防伪系统的在身份识别中应用,通过子服务器验证及客户端共享的密钥串比对完成假冒客户端的身份识别。

[0018]

进一步优选地,假冒客户端c

i

'

j

由于没有在子服务器进行注册,无法通过子服务器的验证,即使假冒的客户端c

i

'

j

通过了子服务器的验证,但在认证阶段的步骤(4)或步骤(6)步中,客户端c

11

采用共享密钥串所对应的测量基进行测量,客户端c

ij

也采用共享密钥串所对应的测量基进行测量,由于假冒的客户端c

i

'

j

无法知道客户端c

11

与客户端c

ij

共享的密钥串,也就无法按照共享串所对应的测量基进行粒子测量,当客户端c

11

与客户端c

ij

比较测量结果时,测量结果一定大于阈值,则客户端c

ij

可以判定c

i

'

j

是假冒的,无法通过认证。

[0019]

本发明的有益效果:

[0020]

本发明基于量子秘钥的身份防伪系统主服务器与子服务器之间以及子服务器与所管辖的客户端之间分别共享epr纠缠态粒子对,采用下级向上级发送epr纠缠对中的一个粒子,而另一个粒子仍留下制备者手里,并不参与发送,偷听者无法从一个粒子中得到整个epr纠缠对的信息,因此,在客户端发送粒子序列时,偷听者是得不到任何信息的,保证了系统的保密性,采用该系统进行用户认证时,假冒客户端无法知道客户端之间的秘钥串,也就无法按照共享串所对应的测量基进行粒子测量,当客户端比较测量结果时,假冒客户端的测量结果会大于阈值,从而起到防伪的效果,安全性高,抗干扰性能强。

附图说明

[0021]

为了更清楚地说明本发明实施例或现有技术中的技术方案,下面将对实施例或现有技术描述中所需要使用的附图作简单地介绍,显而易见地,对于本领域普通技术人员来

讲,在不付出创造性劳动的前提下,还可以根据这些附图获得其他的附图。

[0022]

图1是本发明基于量子秘钥的身份防伪系统的整体框架图;

[0023]

图2是本发明从客户端到子服务器的认证示意图;

[0024]

图3是本发明从客户端到主服务器的认证示意图。

具体实施方式

[0025]

下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有作出创造性劳动前提下所获得的所有其它实施例,都属于本发明保护的范围。

[0026]

在本发明的描述中,需要理解的是,术语“开孔”、“上”、“下”、“厚度”、“顶”、“中”、“长度”、“内”、“四周”等指示方位或位置关系,仅是为了便于描述本发明和简化描述,而不是指示或暗示所指的组件或元件必须具有特定的方位,以特定的方位构造和操作,因此不能理解为对本发明的限制。

[0027]

如图1所示,一种基于量子秘钥的身份防伪系统,身份防伪系统为基于纠缠交换的分布式量子身份认证系统,具体包括一个主服务器s0,服务器下信号连接n个子服务器s

i

(i∈1,2,...,n),每个子服务器下设m(m>n)个客户端c

ij

(i∈1,2,...,n,j∈1,2,...,m),主服务器s0与子服务器s

i

之间共享k个纠缠态粒子对序列p,子服务器s

i

和客户端c

ij

之间共享k个纠缠态粒子对t。

[0028]

身份防伪系统的认证步骤如下:

[0029]

(1)各子服务器分别制备epr纠缠态粒子对序列[p

i

(1),p

i

(2)],各子服务器分别将粒子序列p

i

(1)发送给主服务器s0,将粒子序列p

i

(2)留给自己,并采用量子存储方法存储在量子寄存器中;

[0030]

(2)各子服务器再次制备epr纠缠态粒子对序列[t

ij

(1),t

ij

(2)],各子服务器分别将粒子序列t

ij

(1)发送给客户端c

ij

,将粒子序列t

ij

(2)留给自己,并采用量子存储方法存储在量子寄存器中,其中,主服务器s0寄存的粒子序列为p

i

(1),子服务器s

i

寄存的粒子序列为p

i

(2)和t

ij

(2),客户端c

ij

寄存的粒子序列为t

ij

(1);

[0031]

(3)客户端c

11

与c

ij

共享长度为l的密钥串,客户端c

11

通过经典信道向子服务器s1,发送信息i,表示c

11

要与c

ij

进行通信,s1检查所管辖的客户端,若发现c

ij

是自己的客户端,则进行步骤(4)的操作,否则进行步骤(5)的操作;

[0032]

(4)c

ij

=c

1j

,子服务器s1将寄存的粒子序列t

11

(2)和t

1j

(2)进行bell基测量,粒子序列t

11

(1)和t

1j

通过纠缠交换形成epr纠缠对序列,客户端c

11

和客户端c

1j

分别采用共享密钥串所对应的测量基进行测量,客户端c

11

与c

1j

比较测量结果,若测量结果出错率小于一定阀值,则认证成功,如图2所示;

[0033]

(5)c

ij

≠c

1j

,子服务器s1向根服务器s0发送信息i,s0向它所属的子服务器s1,s2,...,s

n

广播信息i,子服务器s

i

发现c

ij

是自己所管辖的客户端,则si响应,c

11

与c

ij

采用网络路由的方法提取一条最短的认证途径,如图3所示;

[0034]

(6)子服务器s1将t

11

(2)与p1(2)进行bell基测量,主服务器s0将子服务器将p1(1)与p

i

(1)进行bell基测量,子服务器s

i

将p

i

(2)与t

ij

(2)进行bell基测量,则t

11

(1)与t

ij

(1)通

过纠缠交换形成了epr纠缠对序列,客户端c

11

和c

ij

分别采用共享密钥串所对应的测量基进行测量,客户端c

11

与c

ij

比较测量结果,若测量结果出错率小于一定阀值,则认证成。

[0035]

一种基于量子秘钥的身份防伪系统的在身份识别中应用,通过子服务器验证及客户端共享的密钥串比对完成假冒客户端的身份识别,假冒客户端c

i

'

j

由于没有在子服务器进行注册,无法通过子服务器的验证,即使假冒的客户端c

i

'

j

通过了子服务器的验证,但在认证阶段的步骤(4)或步骤(6)步中,客户端c

11

采用共享密钥串所对应的测量基进行测量,客户端c

ij

也采用共享密钥串所对应的测量基进行测量,由于假冒的客户端c

i

'

j

无法知道客户端c

11

与客户端c

ij

共享的密钥串,也就无法按照共享串所对应的测量基进行粒子测量,当客户端c

11

与客户端c

ij

比较测量结果时,测量结果一定大于阈值,则客户端c

ij

可以判定c

i

'

j

是假冒的,无法通过认证。

[0036]

在本说明书的描述中,参考术语“一个实施例”、“示例”、“具体示例”等的描述意指结合该实施例或示例描述的具体特征、结构、材料或者特点包含于本发明的至少一个实施例或示例中。在本说明书中,对上述术语的示意性表述不一定指的是相同的实施例或示例。而且,描述的具体特征、结构、材料或者特点可以在任何的一个或多个实施例或示例中以合适的方式结合。

[0037]

以上显示和描述了本发明的基本原理、主要特征和本发明的优点。本行业的技术人员应该了解,本发明不受上述实施例的限制,上述实施例和说明书中描述的只是说明本发明的原理,在不脱离本发明精神和范围的前提下,本发明还会有各种变化和改进,这些变化和改进都落入要求保护的本发明范围内。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1