一种数据传输方法及相关设备与流程

1.本发明涉及网络通信技术领域,尤其涉及一种数据传输方法及相关设备。

背景技术:

2.随着互联网的不断发展和线上服务的快速普及,互联网承载了巨大的社会经济价值,与此同时,也引发了大量针对互联网的攻击行为,攻击者可以利用互联网在安全和可信方面的漏洞,对高价值的信息数据实施攻击,由此造成大规模的数据泄露和难以估计的经济损失,比如对路由器的劫持导致youtube(俗称油管)网站瘫痪、伊朗核电站遭受病毒攻击事件、网络安全管理软件产品(solarwinds)遭受黑客攻击事件等。

3.数据的泄露、数据使用的不确定性、网络空间犯罪、网络监听及其他威胁正在影响用户对网络的信任,如何在数字革命中确保用户的隐私和财产安全是互联网政策制定者面临的重要挑战。经过多年的努力,ietf(internet engineering task force,互联网工程标准组织)、3gpp(third generation partnership program,蜂窝网通信协议标准组织)等标准组织针对路由器、基站等网络设备设计了众多安全标准和协议,这使得网络设备具有了初步的安全防护能力。但是,由于种种限制,导致当前网络面临一个新的挑战:如何基于一个不完全可信的网络构建可信的数据转发路径或传输路由。

4.目前的解决方案中,由发送端向目标主机发送路径建立信息,接收端在接收到路径信息后,向发送端发送可信路径预留消息,中间路由器在接收到该消息后,在该消息中插入路由器的信任级别信息,发送端接收到可信路径预留消息后,将路由器的信任级别信息与数据库中预先配置的信息进行匹配,以确定路径是否可接受,如果可接受,则基于该路径进行数据传输。然而,由于当前互联网路由器是通过bgp(border gateway protocol,域名解析服务器)消息交互的,发送端大量的路由请求信令很容易导致信令拥塞,形成了对路由器的ddos(distributed denial of service attack,分布式拒绝服务)攻击。可见,如何提供一种可信的数据转发方案、提高网络的可信度仍是数据传输中亟待解决的问题。

技术实现要素:

5.本技术实施例提供了一种数据传输方法及相关设备,通过对业务服务和网络设备的信任质量(quality of trust,qot)进行量化,能够构建可信的网络路由进行数据传输。

6.第一方面,本技术实施例提供一种数据传输方法,应用于第一网络设备,该方法包括:

7.接收来自终端设备的第一数据包,第一数据包中包括第一数据包对应的业务的第一qot级别和第一数据包的转发策略;

8.获取第二网络设备的第二qot级别;

9.根据第一qot级别、第二qot级别和转发策略,向第二网络设备发送第一数据包。

10.需要说明的是,“来自”可以是终端设备直接向第一网络设备发送的,也可以是终端设备向其他网络设备发送,再由其他网络设备向第一网络设备转发的。第一网络设备可

以是网络中的任意一个网络设备,第一数据包可以是终端侧业务的完整数据包,也可以是终端设备对该完整数据包进行分片后的子数据包。第一qot是指第一数据包对应的业务的qot,第二网络设备可以是网络中除第一网络设备外的任意一个网络设备。

11.本技术实施例,通过对网络中的终端设备、终端设备侧的业务、核心网节点和网络设备(比如基站、路由器、网关等)的可信属性进行量化,为其配置qot级别,并为终端设备侧的业务配置数据转发策略,当第一网络设备需要转发来自终端设备的第一数据包,可以根据业务的第一qot级别、第二网络设备的第二qot级别和第一数据包的转发策略,确定是否向第二网络设备发送第一数据包。示例性的,比如第一数据包的转发策略指示只能向qot级别高于或等于第一qot级别的网络设备转发,则当第二qot级别高于或等于第一qot级别,第一网络设备向第二网络设备发送该第一数据包,当然转发策略可以有很多,本技术对此不作限定。应理解,基于第一qot级别、第二qot级别和转发策略,只有当第二qot级别满足第一qot级别和转发策略,才向第二网络设备发送第一数据包,从而使得每次路由选择的网络设备都是可信的,进而有利于构建可信的网络路由进行数据传输。

12.在一些可能的实施方式中,在接收来自终端设备的第一数据包之前,该方法还包括:

13.向终端设备发送第一消息,第一消息中包括第一网络设备的第三qot级别;其中,第一数据包是终端设备根据第一qot级别、第三qot级别和所述转发策略发送的。

14.本技术实施例,第一网络设备可通过第一消息将自己的第三qot级别发送到终端设备处,以便于终端设备在需要发送第一数据包时,可根据第一qot级别、第三qot级别和第一数据包的转发策略,确定是否向第一网络设备发送第一数据包,从而有利于构建从发送端到接收端的可信的网络路由进行数据传输。

15.在一些可能的实施方式中,在向终端设备发送第一消息之前,该方法还包括:向第一核心网节点发送第一配置信息和第一配置信息的第一签名,以使第一核心网节点根据第一签名、第一配置信息和运营商的配置策略确定第三qot级别;接收来自第一核心网节点的第一qot配置信息,第一qot配置信息中包括第三qot级别。需要说明的是,第一配置信息是指第一网络设备的软、硬件配置信息,示例性的,第一配置信息包括第一网络设备的标识、型号、生产厂商、出厂证书以及使用的软件的版本等。第一核心网节点可以是用于qot配置管理的管理节点。

16.本技术实施例,第一网络设备可向第一核心网节点发送第一配置信息和该第一配置信息的第一签名,以便于第一核心网节点对该第一签名进行验证,并在验证通过的情况下,根据第一配置信息和运营商的配置策略为第一网络设备配置qot级别(即第三qot级别),并以第一qot配置信息将该第三qot级别发送给第一网络设备,从而使得第一网络设备可向终端设备和网络中的其他网络设备发送该第三qot级别,进而使得终端设备或其他网络设备可根据该第三qot级别确定是否向第一网络设备发送数据。

17.在一些可能的实施方式中,第一消息包括主信息块mib(master information block)、系统信息块sib(system information block)、信标(beacon)和来自第一核心网节点的控制面信令中的任一种。

18.本技术实施例,若第一网络设备为lte(long term evolution,长期演进)/5g(5th generation mobile communication technology,第五代移动通信技术)网络设备,则第一

网络设备可通过主信息块mib和系统信息块sib等广播信令向终端设备和其他网络设备发送第三qot级别,若第一网络设备为wi-fi ap(wi-fi access point,无线网络接入点),则第一网络设备可通过信标(beacon)向终端设备和其他网络设备发送第三qot级别。若运营商担心通过主信息块mib、系统信息块sib和信标(beacon)等广播信令发送第三qot级别会存在暴露第三qot级别的风险,则可通过第一核心网节点的控制面信令将第三qot级别发送给终端设备,从而有利于避免网络设备的qot级别等敏感信息被暴露的风险,进而有利于提高网络设备的安全性和可信度。

19.在一些可能的实施方式中,在向第一核心网节点发送第一配置信息之后,该方法还包括:向第一核心网节点转发来自终端设备的第二消息,第二消息中包括终端设备的位置信息、参考网络设备标识以及终端设备的第四qot级别,其中,第二消息用于请求第一核心网节点根据第四qot级别、位置信息以及参考网络设备的qot级别,从参考网络设备中确定出终端设备可接入的目标网络设备;其中,参考网络设备包括基于该位置信息确定的范围内的网络设备,参考网络设备标识用于指示参考网络设备。

20.本技术实施例,若终端设备需要通过第一核心网节点的控制面信令来获取第一网络设备的第三qot级别,则终端设备通过第一网络设备,以第二消息将自己的位置信息、基于该位置信息确定的范围内的参考网络设备(比如该范围内的全部网络设备)的参考网络设备标识和自己的第四qot级别发送给第一核心网节点,以便于第一核心网节点基于以上信息从参考网络设备中确定出终端设备可接入的目标网络设备,并以控制面信令向终端设备发送目标网络设备的相关信息,从而有利于避免目标网络设备(比如第一网络设备)以广播信令发送自己的qot级别等敏感信息所带来的暴露风险。

21.在一些可能的实施方式中,第一消息包括来自第一核心网节点的控制面信令,向终端设备发送第一消息,包括:

22.向终端设备转发来自第一核心网节点的控制面信令,该来自第一核心网节点的控制面信令中包括目标网络设备的标识和qot级别;其中,目标网络设备包括第一网络设备。

23.本技术实施例,第一网络设备通过向终端设备发送来自第一核心网的控制面信令,将终端设备可接入的目标网络设备的标识和qot级别发送给终端设备,比如第一网络设备,以便于终端设备当需要发送第一数据包,可基于目标网络设备的标识、qot级别和第一qot级别、转发策略等信息向目标网络设备发起连接请求,以进行数据传输,一方面,有利于终端设备选择可信的网络设备进行数据传输,另一方面有利于避免目标网络设备的qot级别等敏感信息被暴露的风险。

24.在一些可能的实施方式中,转发策略包括以下至少一种:

25.当第一qot级别低于或等于第二qot级别,向第二网络设备发送第一数据包;

26.当第一qot级别高于第二qot级别且业务接受降级传输,向第二网络设备发送第一数据包;

27.当第一qot级别高于第二qot级别,不向第二网络设备发送第一数据包;

28.当第一qot级别高于第二qot级别,对第一数据包进行分片,采用不同的路径向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,以使核心网节点将分片得到的子数据包组合还原为第一数据包并向下一跳发送第一数据包;以及

29.当第一qot级别高于第二qot级别且第二qot级别高于或等于第一数据包最低可采

用的qot级别,向第二网络设备发送第一数据包。

30.本技术实施例,转发策略可以是向第二qot级别高于或等于第一qot级别的第二网络设备发送第一数据包;转发策略还可以是可降级传输,即若第一qot级别高于第二qot级别,但是终端设备为业务配置的是接受降级传输,则第一网络设备可向第二qot级别低于第一qot级别的第二网络设备发送第一数据包;转发策略还可以是可分片,即若第一qot级别高于第二qot级别,则第一网络设备可对第一数据包进行分片,然后将分片得到的子数据包分别发送给不同的网络设备,该不同的网络设备中包括第二网络设备,比如网络设备1和网络设备2,由网络设备1和网络设备2分别向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,从而能够实现采用不同路径向qot级别高于或等于第一qot级别的核心网节点发送子数据包,进而相对提高了网络设备1和网络设备2的qot级别,且由于网络设备1和网络设备2接收到的都是子数据包,有利于降低第一数据包泄露的风险,该核心网节点可将接收到的子数据包组合还原为第一数据包,然后再向下一跳转发;转发策略还可以是在可降级的条件下,规定第一数据包最低可采用的qot级别,即当第二qot级别低于第一qot级别且第二qot级别高于或等于该最低可采用的qot级别,可向第二网络设备发送第一数据包。当然,以上仅为示例性的转发策略,本技术还可包括更多的转发策略或对转发策略进行组合,根据第一数据包的转发策略,第一网络设备可灵活选择第二网络设备进行数据传输,从而在构建可信网络路由的同时,还有利于提高数据传输的灵活性。

31.在一些可能的实施方式中,第一qot级别高于第三qot级别,第一数据包为终端设备对业务的数据包进行分片得到的子数据包;

32.根据第一qot级别、第二qot级别和转发策略,向第二网络设备发送第一数据包,包括:

33.向第二核心网节点发送第一数据包,以使第二核心网节点根据第一数据包和第二数据包得到业务的数据包,并根据第一qot级别、第二qot级别和转发策略,向第二网络设备发送业务的数据包;

34.其中,第二核心网节点的qot级别高于或等于第一qot级别,第二数据包为终端设备对业务的数据包进行分片得到的除第一数据包外的子数据包,第二数据包是由第三网络设备向第二核心网节点发送的,第一qot级别高于第三网络设备的第五qot级别,业务的数据包中包括该转发策略。需要说明的是,“业务的数据包中包括该转发策略”是指业务的数据包的转发策略与第一数据包的转发策略相同。

35.本技术实施例,当第一qot级别高于第三qot级别,按照可分片的转发策略,终端设备需要对业务的数据包进行分片,那么第一数据包就是来自终端设备的子数据包,第一网络设备需要将第一数据包发送到qot级别高于或等于第一qot级别的第二核心网节点,同时,第三网络设备将第二数据包发送到第二核心网节点,由第二核心网节点将接收到的所有子数据包(第一数据包和第二数据包)组合还原为业务的数据包,再根据第一qot级别、第二qot级别和转发策略,向第二网络设备发送业务的数据包,从而实现当第一网络设备和第三网络设备不满足业务的数据包的转发要求,可对业务的数据包进行分片,并采用第一网络设备和第三网络设备分别将接收到的子数据包发送到第二核心网节点,由第二核心网节点向第二网络设备发送业务的数据包,进而相对提高了第一网络设备和第三网络设备的qot级别且有利于降低业务的数据包泄露的风险。

36.第二方面,本技术实施例提供一种数据传输方法,应用于第一网络设备,该方法包括:

37.接收来自终端设备的第一数据包,第一数据包是终端设备采用至少一个对称密钥对待传输数据进行逐层加密得到的,其中,至少一个对称密钥包括待传输数据的传输路径中的网络设备对应的对称密钥,传输路径是根据终端设备的位置信息、待传输数据对应的业务的第一qot级别、传输路径中的网络设备的qot级别、待传输数据的转发策略和待传输数据的接收端ip地址确定的,传输路径中的网络设备包括第一网络设备;

38.采用目标对称密钥对第一数据包进行解密得到第三数据包,目标对称密钥为第一网络设备对应的对称密钥;

39.向第二网络设备发送第三数据包,第二网络设备为传输路径中第一网络设备的下一跳。

40.需要说明的是,“来自”可以是终端设备直接向第一网络设备发送的,也可以是终端设备向其他网络设备发送,再由其他网络设备向第一网络设备转发的。

41.本技术实施例,通过对网络中的终端设备、终端设备侧的业务、核心网节点和网络设备(比如基站、路由器、网关等)的可信属性进行量化,为其配置qot级别,并为终端设备侧的业务配置数据转发策略,第一核心网节点可根据终端设备的位置信息、待传输数据对应的业务的第一qot级别、网络中网络设备的qot级别、待传输数据的转发策略和待传输数据的接收端ip地址为待传输数据确定出端到端的传输路径,从而有利于构建可信的网络路由进行数据传输。由于传输路径是第一核心网节点选定的,第一网络设备不再需要向终端设备发送自己的qot级别,从而有利于避免第一网络设备的qot级别被暴露的风险。另外,终端设备可利用传输路径中的网络设备对应的对称密钥对待传输数据进行层层加密,传输路径中的第一网络设备采用目标对称密钥对第一数据包进行解密,得到的是加密后的第三数据包,而第二网络设备对第三数据包进行解密后,得到的也是加密后的数据包,由于传输路径中的网络设备并不知道待传输数据的接收端ip地址,只能进行部分解密后将数据给到下一跳,而下一跳也只能进行部分解密,无法拿到未经加密的待传输数据,从而有利于提高数据的安全性。应理解,第一核心网节点可以是用于qot配置管理的管理节点。

42.在一些可能的实施方式中,在接收来自终端设备的第一数据包之前,该方法还包括:

43.向第三核心网节点转发来自终端设备的路由请求,路由请求中包括位置信息、第一qot级别、转发策略和接收端ip地址,路由请求用于请求第三核心网节点确定传输路径;

44.向终端设备转发来自第三核心网节点的第三消息,第三消息中包括传输路径中的网络设备、传输路径中的网络设备的证书和第三核心网节点为终端设备颁发的临时证书。

45.本技术实施例,第一网络设备通过转发终端设备的路由请求,以便于第三核心网节点根据路由请求中的信息为待传输数据选定传输路径,并通过第一网络设备将传输路径中的网络设备、该网络设备的证书和终端设备的临时证书发送给终端设备,从而有利于终端设备利用该证书和该临时证书与传输路径中的对应网络设备进行密钥协商,进而有利于后续对待传输数据进行层层加密。应理解,第三核心网节点可以是用于qot路由协商的协商节点。

46.在一些可能的实施方式中,目标对称密钥是终端设备利用第一网络设备的证书和

临时证书,与第一网络设备或第一网络设备的附属节点进行密钥协商得到的;

47.第一数据包是终端设备采用目标对称密钥对第一业务流标识和第三数据包进行加密得到的,第一业务流标识是终端设备利用第一网络设备的证书和临时证书,与第一网络设备或第一网络设备的附属节点进行密钥协商得到的;

48.该方法还包括:

49.采用目标对称密钥对第一数据包进行解密还得到第一业务流标识;

50.向第二网络设备发送第三数据包,包括:

51.当第一业务流标识与第一网络设备存储的第二业务流标识相同,向第二网络设备发送第三数据包。

52.需要说明的是,“附属节点”是指第一网络设备的从节点,比如主从架构中,第一网络设备为主节点,则其从节点为附属节点。

53.本技术实施例,基于终端设备利用第一网络设备的证书和自己的临时证书与第一网络设备建立的安全链接,第一网络设备或第一网络设备的附属节点可与终端设备进行密钥协商,第一网络设备由此得到自己的目标对称密钥和业务流标识(存储为第二业务流标识),终端设备由此得到第一网络设备的目标对称密钥和业务流标识(存储为第一业务流标识),从而便于终端设备采用目标对称密钥对第三数据包和第一业务流标识进行加密,进而有利于提高待传输数据的安全性。另外,基于解密出的第一业务流标识,第一网络设备将其与存储的第二业务流标识进行匹配,若二者相同则说明是需要第一网络设备处理的业务流,则第一网络设备执行向第二网络设备发送第三数据包的操作,反之,若二者不相同,则说明不是第一网络设备处理的业务流,第一网络设备可不向第二网络设备发送第三数据包,从而有利于数据的错误转发。

54.在一些可能的实施方式中,该方法还包括:

55.存储第一上下文,第一上下文是终端设备与第一网络设备进行密钥协商的上下文,第一上下文中包括第二业务流标识和目标对称密钥;或者

56.接收并存储由附属节点发送的第二上下文,第二上下文是终端设备与附属节点进行密钥协商的上下文,第二上下文中包括第二业务流标识和目标对称密钥。

57.本技术实施例,若是第一网络设备与终端设备进行密钥协商,则第一网络设备需要存储第一上下文,若是第一网络设备的附属节点与终端设备进行密钥协商,则附属节点需要存储第二上下文,并将第二上下文发送给第一网络设备进行存储,从而便于后续第一网络设备当接收到第一数据包,可采用目标对称密钥进行解密,以及当第二业务流标识与第一业务流标识相同,向下一跳转发第三数据包,进而有利于实现待传输数据在传输路径上的安全转发。

58.在一些可能的实施方式中,在向第三核心网节点转发来自终端设备的路由请求之前,该方法还包括:

59.向第一核心网节点发送第一配置信息和第一配置信息的第一签名,以使第一核心网节点根据第一签名、第一配置信息和运营商的配置策略确定第三qot级别,再根据第三qot级别得到传输路径。需要说明的是,第一配置信息是指第一网络设备的软、硬件配置信息,示例性的,第一配置信息包括第一网络设备的标识、型号、生产厂商、出厂证书以及使用的软件的版本等。第一核心网节点可以是用于qot配置管理的管理节点。

60.本技术实施例,第一网络设备可向第一核心网节点发送第一配置信息和该第一配置信息的第一签名,以便于第一核心网节点对该第一签名进行验证,并在验证通过的情况下,根据第一配置信息和运营商的配置策略为第一网络设备配置qot级别(即第三qot级别),从而根据该第三qot级别为待传输数据选定传输路径,进而使得第一网络设备在解密出第三数据包后,按照传输路径转发即可,无需执行路径选择操作,有利于降低第一网络设备的开销。

61.在一些可能的实施方式中,转发策略包括以下至少一种:

62.当第一qot级别低于或等于第二qot级别,向第二网络设备发送第一数据包;

63.当第一qot级别高于第二qot级别且业务接受降级传输,向第二网络设备发送第一数据包;

64.当第一qot级别高于第二qot级别,不向第二网络设备发送第一数据包;

65.当第一qot级别高于第二qot级别,对第一数据包进行分片,采用不同的路径向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,以使核心网节点将分片得到的子数据包组合还原为第一数据包并向下一跳发送第一数据包;以及

66.当第一qot级别高于第二qot级别且第二qot级别高于或等于第一数据包最低可采用的qot级别,向第二网络设备发送第一数据包。

67.本技术实施例,转发策略可以是向第二qot级别高于或等于第一qot级别的第二网络设备发送第一数据包;转发策略还可以是可降级传输,即若第一qot级别高于第二qot级别,但是终端设备为业务配置的是接受降级传输,则第一网络设备可向第二qot级别低于第一qot级别的第二网络设备发送第一数据包;转发策略还可以是可分片,即若第一qot级别高于第二qot级别,则第一网络设备可对第一数据包进行分片,然后将分片得到的子数据包分别发送给不同的网络设备,该不同的网络设备中包括第二网络设备,比如网络设备1和网络设备2,由网络设备1和网络设备2分别向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,从而能够实现采用不同路径向qot级别高于或等于第一qot级别的核心网节点发送子数据包,进而相对提高了网络设备1和网络设备2的qot级别,且由于网络设备1和网络设备2接收到的都是子数据包,有利于降低第一数据包泄露的风险,该核心网节点可将接收到的子数据包组合还原为第一数据包,然后再向下一跳转发;转发策略还可以是在可降级的条件下,规定第一数据包最低可采用的qot级别,即当第二qot级别低于第一qot级别且第二qot级别高于或等于该最低可采用的qot级别,可向第二网络设备发送第一数据包。当然,以上仅为示例性的转发策略,本技术还可包括更多的转发策略或对转发策略进行组合,根据第一数据包的转发策略,第一网络设备可灵活选择第二网络设备进行数据传输,从而在构建可信网络路由的同时,还有利于提高数据传输的灵活性。

68.第三方面,本技术实施例提供一种数据传输方法,应用于终端设备,该方法包括:

69.获取当前业务的第一qot级别和业务的第一数据包的转发策略;

70.获取第一网络设备的第三qot级别;

71.根据第一qot级别、转发策略和第三qot级别,向第一网络设备发送第一数据包。

72.需要说明的是,第一网络设备可以是网络中的任意一个网络设备,第一数据包可以是终端侧业务的完整数据包,也可以是终端设备对该完整数据包进行分片后的子数据包。

73.本技术实施例,通过对网络中的终端设备、终端设备侧的业务、核心网节点和网络设备(比如基站、路由器、网关等)的可信属性进行量化,为其配置qot级别,并为终端设备侧的业务配置数据转发策略。当前业务是指终端设备侧正在执行的业务,比如通话业务,当终端设备需要发送当前业务产生的第一数据包时,可以根据业务的第一qot级别、第一网络设备的第三qot级别和第一数据包的转发策略,确定是否向第一网络设备发送第一数据包。应理解,基于第一qot级别、第三qot级别和转发策略,只有当第三qot级别满足第一qot级别和转发策略,才向第一网络设备发送第一数据包,从而使得选择的第一网络设备都是可信的,进而有利于构建可信的网络路由进行数据传输。

74.在一些可能的实施方式中,在获取当前业务的第一qot级别和业务的第一数据包的转发策略之前,该方法还包括:

75.接收第一网络设备发送的第一消息,第一消息中包括第三qot级别;

76.存储第三qot级别;

77.其中,第三qot级别是第一核心网节点根据第一网络设备的第一配置信息、第一配置信息的第一签名和运营商的配置策略确定的。

78.本技术实施例,终端设备可通过第一网络设备发送的第一消息得到第一网络设备的第三qot级别,以便于在需要发送第一数据包时,可根据第一qot级别、第三qot级别和第一数据包的转发策略,确定是否向第一网络设备发送第一数据包,从而有利于构建从发送端到接收端的可信的网络路由进行数据传输。应理解,第一核心网节点可以是用于qot配置管理的管理节点。

79.在一些可能的实施方式中,在存储第三qot级别之后,该方法还包括:

80.接入网络并通过第一网络设备向网络侧的控制面节点发送注册信令,注册信令中包括终端设备的qot服务策略和终端设备要求的最低qot级别,qot服务策略用于为终端设备上的应用确定数据转发策略,应用包括业务对应的目标应用;

81.接收第一网络设备转发的来自控制面节点的第四消息,第四消息中包括网络提供的最高qot级别,其中,第四消息是控制面节点当根据qot服务策略和最低qot级别,或者根据终端设备在网络侧的签约信息确定接受终端设备的注册发送的,最高qot级别用于确定目标应用可使用。

82.本技术实施例,终端设备通过第一网络设备向控制面节点发送注册信令,将预先配置的qot服务策略和要求的最低qot级别发送给控制面节点,控制面节点根据qot服务策略和最低qot级别,或者根据终端设备在网络侧的签约信息确定接受终端设备的注册,并通过第一网络设备,以第四消息向终端设备发送网络可提供的最高qot级别,从而便于终端设备根据该最高qot级别确定终端设备上的哪些应用可以使用,进而还可以为终端设备上的应用进行权限设置和修改,比如使能、禁用等。

83.在一些可能的实施方式中,第一消息包括主信息块mib、系统信息块sib、信标(beacon)和来自第一核心网节点的控制面信令中的任一种。

84.本技术实施例,若第一网络设备为lte/5g网络设备,则第一网络设备可通过主信息块mib和系统信息块sib等广播信令向终端设备和其他网络设备发送第三qot级别,若第一网络设备为wi-fi ap,则第一网络设备可通过信标(beacon)向终端设备和其他网络设备发送第三qot级别。若运营商担心通过主信息块mib、系统信息块sib和信标(beacon)等广播

信令发送第三qot级别会存在暴露第三qot级别的风险,则可通过第一核心网节点的控制面信令将第三qot级别发送给终端设备,从而有利于避免网络设备的qot级别等敏感信息被暴露的风险,进而有利于提高网络设备的安全性和可信度。

85.在一些可能的实施方式中,在接收第一网络设备转发的来自控制面节点的第四消息之后,该方法还包括:

86.通过第一网络设备向第一核心网节点发送第二消息,第二消息中包括终端设备的位置信息、参考网络设备标识以及终端设备的第四qot级别,其中,第二消息用于请求第一核心网节点根据第四qot级别、位置信息以及参考网络设备的qot级别,从参考网络设备中确定出终端设备可接入的目标网络设备;其中,参考网络设备包括基于位置信息确定的范围内的网络设备,参考网络设备标识用于指示参考网络设备。

87.本技术实施例,若终端设备需要通过第一核心网节点的控制面信令来获取第一网络设备的第三qot级别,则终端设备通过第一网络设备,以第二消息将自己的位置信息、基于该位置信息确定的范围内的参考网络设备(比如该范围内的一个或多个网络设备)的参考网络设备标识和自己的第四qot级别发送给第一核心网节点,以便于第一核心网节点基于以上信息从参考网络设备中确定出终端设备可接入的目标网络设备,并以控制面信令向终端设备发送目标网络设备的相关信息,从而有利于避免目标网络设备以广播信令发送自己的qot级别等敏感信息所带来的暴露风险。

88.在一些可能的实施方式中,第一消息包括来自第一核心网节点的控制面信令,接收第一网络设备发送的第一消息,包括:

89.接收第一网络设备转发的来自第一核心网节点的控制面信令,来自第一核心网节点的控制面信令中包括目标网络设备的标识和qot级别;其中,目标网络设备包括第一网络设备。

90.本技术实施例,终端设备通过来自第一核心网的控制面信令能够得到可接入的目标网络设备和该目标网络设备的qot级别,当需要发送第一数据包,终端设备可基于目标网络设备的标识、qot级别和第一qot级别、转发策略等信息向目标网络设备发起连接请求,以进行数据传输,一方面,有利于终端设备选择可信的网络设备(比如第一网络设备)进行数据传输,另一方面有利于避免目标网络设备的qot级别等敏感信息被暴露的风险。

91.在一些可能的实施方式中,转发策略包括以下至少一种:

92.当第一qot级别低于或等于第三qot级别,向第一网络设备发送第一数据包;

93.当第一qot级别高于第三qot级别且业务接受降级传输,向第一网络设备发送第一数据包;

94.当第一qot级别高于第三qot级别,不向第一网络设备发送第一数据包;

95.当第一qot级别高于第三qot级别,对第一数据包进行分片,采用不同的路径向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,以使核心网节点将分片得到的子数据包组合还原为第一数据包并向下一跳发送第一数据包;以及

96.当第一qot级别高于第三qot级别且第三qot级别高于或等于第一数据包最低可采用的qot级别,向第一网络设备发送第一数据包。

97.本技术实施例,转发策略可以是向第三qot级别高于或等于第一qot级别的第一网络设备发送第一数据包;转发策略还可以是可降级传输,即若第一qot级别高于第三qot级

别,但是终端设备为业务配置的是接受降级传输,则终端设备可向第三qot级别低于第一qot级别的第一网络设备发送第一数据包;转发策略还可以是可分片,即若第一qot级别高于第三qot级别,则终端设备可对第一数据包进行分片,然后将分片得到的子数据包分别发送给不同的网络设备,该不同的网络设备中包括第一网络设备,比如网络设备a和网络设备b,由网络设备a和网络设备b分别向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,从而能够实现采用不同路径向qot级别高于或等于第一qot级别的核心网节点发送子数据包,进而相对提高了网络设备a和网络设备b的qot级别,且由于网络设备a和网络设备b接收到的都是子数据包,有利于降低第一数据包泄露的风险,该核心网节点可将接收到的子数据包组合还原为第一数据包,然后再向下一跳转发;转发策略还可以是在可降级的条件下,规定第一数据包最低可采用的qot级别,即当第三qot级别低于第一qot级别且第三qot级别高于或等于该最低可采用的qot级别,可向第一网络设备发送第一数据包。当然,以上仅为示例性的转发策略,本技术还可包括更多的转发策略或对转发策略进行组合,根据第一数据包的转发策略,终端设备可灵活选择第一网络设备进行数据传输,从而在构建可信网络路由的同时,还有利于提高数据传输的灵活性。

98.在一些可能的实施方式中,第一数据包为终端设备对业务的数据包进行分片得到的子数据包;

99.在接收第一网络设备转发的来自控制面节点的第四消息之后,该方法还包括:

100.获取第三网络设备的第五qot级别,第五qot级别是根据第三网络设备发送的第五消息得到的;

101.若第一qot级别高于第三qot级别和第五qot级别,则对业务的数据包进行分片,得到第一数据包和第二数据包,第二数据包为终端设备对业务的数据包进行分片得到的除第一数据包外的子数据包,业务的数据包中包括转发策略;

102.该方法还包括:

103.根据第一qot级别、转发策略和第五qot级别,向第三网络设备发送第二数据包。需要说明的是,“业务的数据包中包括该转发策略”是指业务的数据包的转发策略与第一数据包的转发策略相同。

104.本技术实施例,当第一qot级别高于第三qot级别和第五qot级别,按照可分片的转发策略,终端设备需要对业务的数据包进行分片,得到第一数据包和第二数据包,并分别向第一网络设备和第三网络设备发送第一数据包和第二数据包,由第一网络设备和第三网络设备分别向qot级别高于或等于第一qot级别的第二核心网节点,由第二核心网节点将接收到的所有子数据包(第一数据包和第二数据包)组合还原为业务的数据包,从而实现当第一网络设备和第三网络设备不满足业务的数据包的转发要求,可对业务的数据包进行分片,并采用第一网络设备和第三网络设备分别将接收到的子数据包发送到第二核心网节点,由第二核心网节点向下一跳发送业务的数据包,进而相对提高了第一网络设备和第三网络设备的qot级别且有利于降低业务的数据包泄露的风险。

105.在一些可能的实施方式中,在接收第一网络设备发送的第一消息之前,该方法还包括:

106.根据预设的第二qot配置信息中的qot分级,确定应用的qot级别,第二qot配置信息中包括qot服务策略;

107.根据qot服务策略和应用的qot级别,确定应用的数据转发策略;

108.其中,终端设备的第四qot级别是根据qot分级确定的。需要说明的是,“预设的”是指第二qot配置信息可以是终端设备自己配置的,也可以是第一核心网节点为终端设备配置的。“qot分级”是指为qot划分的等级。

109.本技术实施例,终端设备可根据qot分级和应用的qot要求为应用配置相应的qot级别,并根据qot服务策略和应用的qot级别,确定应用的数据转发策略,以便于后续应用执行业务并产生数据时,终端设备可基于该qot级别、数据转发策略和网络设备的qot级别选择向哪一个网络设备发送数据以及如何发送,从而有利于构建构建可信的网络路由进行数据传输。

110.在一些可能的实施方式中,在根据第二qot配置信息中的qot分级,确定应用的qot级别之前,该方法还包括:

111.通过第一网络设备向第一核心网节点发送第二配置信息和第二配置信息的第二签名;

112.接收第一网络设备转发的来自第一核心网节点的第二qot配置信息,第二qot配置信息是第一核心网节点根据第二签名、第二配置信息和运营商的配置策略确定的,第二qot配置信息中包括第四qot级别。需要说明的是,第二配置信息是指第一网络设备的软、硬件配置信息,示例性的,第二配置信息包括终端设备的标识、型号、生产厂商、出厂证书以及使用的软件的版本等。

113.本技术实施例,终端设备可通过第一网络设备可向第一核心网节点发送第二配置信息和该第二配置信息的第二签名,以便于第一核心网节点对该第二签名进行验证,并在验证通过的情况下,根据第二配置信息和运营商的配置策略为终端设备配置qot配置信息(即第二qot配置信息),以便于终端设备可根据第二qot配置信息为终端设备上的应用确定qot级别和数据转发策略,从而有利于后续可信的网络路由的构建。另外,利用第二qot配置信息中的第四qot级别,终端设备还可通过第一网络设备请求第一核心网节点确定出可接入的目标网络设备,从而有利于避免目标网络设备(比如第一网络设备)以广播信令发送自己的qot级别等敏感信息所带来的暴露风险。

114.第四方面,本技术实施例提供一种数据传输方法,应用于终端设备,该方法包括:

115.采用至少一个对称密钥对当前业务的待传输数据进行逐层加密,得到第一数据包,至少一个对称密钥为待传输数据的传输路径中的网络设备对应的对称密钥,传输路径是根据终端设备的位置信息、待传输数据对应的业务的第一qot级别、传输路径中的网络设备的qot级别、待传输数据的转发策略和待传输数据的接收端ip地址确定的,传输路径中的网络设备包括第一网络设备;

116.向第一网络设备发送第一数据包。

117.本技术实施例,通过对网络中的终端设备、终端设备侧的业务、核心网节点和网络设备(比如基站、路由器、网关等)的可信属性进行量化,为其配置qot级别,并为终端设备侧的业务配置数据转发策略,第一核心网节点可根据终端设备的位置信息、待传输数据对应的业务的第一qot级别、网络中网络设备的qot级别、待传输数据的转发策略和待传输数据的接收端ip地址为待传输数据确定出端到端的传输路径,从而有利于构建可信的网络路由进行数据传输。由于传输路径是第一核心网节点选定的,第一网络设备不再需要向终端设

备发送自己的qot级别,从而有利于避免第一网络设备的qot级别被暴露的风险。另外,当前业务是指终端设备侧正在执行的业务,当需要发送待传输数据,终端设备可利用传输路径中的网络设备对应的对称密钥对待传输数据进行层层加密,第一网络设备对第一数据包也只能进行部分解密,从而有利于提高数据的安全性。应理解,第一核心网节点可以是用于qot配置管理的管理节点。

118.在一些可能的实施方式中,在采用至少一个对称密钥对当前业务的待传输数据进行逐层加密,得到第一数据包之前,该方法还包括:

119.通过第一网络设备向第三核心网节点发送路由请求,路由请求中包括上述位置信息、第一qot级别、转发策略和接收端ip地址,路由请求用于请求第三核心网节点确定传输路径;

120.接收第一网络设备转发的来自第三核心网节点的第三消息,第三消息中包括传输路径中的网络设备、传输路径中的网络设备的证书和第三核心网节点为终端设备颁发的临时证书。

121.本技术实施例,终端设备通过第一网络设备向第三核心网节点发送路由请求,以便于第三核心网节点根据路由请求中的信息为待传输数据选定传输路径,并通过第一网络设备将传输路径中的网络设备、该网络设备的证书和终端设备的临时证书发送给终端设备,从而有利于终端设备利用该证书和该临时证书与传输路径中的对应网络设备进行密钥协商,进而有利于后续对待传输数据进行层层加密。应理解,第三核心网节点可以是用于qot路由协商的协商节点。

122.在一些可能的实施方式中,在接收第一网络设备转发的来自第三核心网节点的第三消息之后,该方法还包括:

123.利用第一网络设备的证书和临时证书,与第一网络设备或第一网络设备的附属节点进行密钥协商,得到第一网络设备对应的第一业务流标识和目标对称密钥;

124.其中,第一数据包是采用目标对称密钥对第一业务流标识和第三数据包进行加密得到的,第三数据包是采用第二网络设备对应的对称密钥进行数据加密得到的,第二网络设备为传输路径中第一网络设备的下一跳。

125.本技术实施例,终端设备可利用第一网络设备的证书和自己的临时证书与第一网络设备建立的安全链接,与第一网络设备或第一网络设备的附属节点进行密钥协商,由此得到第一网络设备的目标对称密钥和业务流标识(存储为第一业务流标识),从而便于终端设备采用目标对称密钥对第三数据包和第一业务流标识进行加密,进而有利于提高待传输数据的安全性。

126.在一些可能的实施方式中,在通过第一网络设备向第三核心网节点发送路由请求之前,该方法还包括:

127.接入网络并通过第一网络设备向网络侧的控制面节点发送注册信令,注册信令中包括终端设备的qot服务策略和终端设备要求的最低qot级别,qot服务策略用于为终端设备上的应用确定数据转发策略,应用包括业务对应的目标应用;

128.接收第一网络设备转发的由控制面节点发送的第四消息,第四消息中包括网络提供的最高qot级别,其中,第四消息是控制面节点当根据qot服务策略和最低qot级别,或者根据终端设备在网络侧的签约信息确定接受终端设备的注册发送的;

129.根据最高qot级别和转发策略确定目标应用可使用。

130.本技术实施例,终端设备通过第一网络设备向控制面节点发送注册信令,将预先配置的qot服务策略和要求的最低qot级别发送给控制面节点,控制面节点根据qot服务策略和最低qot级别,或者根据终端设备在网络侧的签约信息确定接受终端设备的注册,并通过第一网络设备,以第四消息向终端设备发送网络可提供的最高qot级别,从而便于终端设备根据该最高qot级别确定终端设备上的哪些应用(比如目标应用)可以使用,进而还可以为终端设备上的应用进行权限设置和修改,比如使能、禁用等。

131.在一些可能的实施方式中,在接入网络并向网络侧的控制面节点发送注册信令之前,该方法还包括:

132.根据预设的第二qot配置信息中的qot分级,确定应用的qot级别,第二qot配置信息中包括qot服务策略;

133.根据qot服务策略和应用的qot级别,确定应用的数据转发策略;

134.其中,终端设备的第四qot级别是根据qot分级确定的。需要说明的是,“预设的”是指第二qot配置信息可以是终端设备自己配置的,也可以是第一核心网节点为终端设备配置的。“qot分级”是指为qot划分的等级。

135.本技术实施例,终端设备可根据qot分级和应用的qot要求为应用配置相应的qot级别,并根据qot服务策略和应用的qot级别,确定应用的数据转发策略,以便于后续应用执行业务并产生数据时,终端设备可基于该qot级别、数据转发策略和网络设备的qot级别选择向哪一个网络设备发送数据以及如何发送,从而有利于构建构建可信的网络路由进行数据传输。

136.在一些可能的实施方式中,在根据第二qot配置信息中的qot分级,确定应用的qot级别之前,该方法还包括:

137.通过第一网络设备向第一核心网节点发送第二配置信息和第二配置信息的第二签名;

138.接收第一网络设备转发的来自第一核心网节点的第二qot配置信息,第二qot配置信息是第一核心网节点根据第二签名、第二配置信息和运营商的配置策略确定的,第二qot配置信息中包括第四qot级别。需要说明的是,第二配置信息是指第一网络设备的软、硬件配置信息,示例性的,第二配置信息包括终端设备的标识、型号、生产厂商、出厂证书以及使用的软件的版本等。

139.本技术实施例,终端设备可通过第一网络设备可向第一核心网节点发送第二配置信息和该第二配置信息的第二签名,以便于第一核心网节点对该第二签名进行验证,并在验证通过的情况下,根据第二配置信息和运营商的配置策略为终端设备配置qot配置信息(即第二qot配置信息),以便于终端设备可根据第二qot配置信息为终端设备上的应用确定qot级别和数据转发策略,从而有利于后续可信的网络路由的构建。另外,利用第二qot配置信息中的第四qot级别,终端设备还可通过第一网络设备请求第一核心网节点确定出可接入的目标网络设备,从而有利于避免目标网络设备(比如第一网络设备)以广播信令发送自己的qot级别等敏感信息所带来的暴露风险。

140.在一些可能的实施方式中,转发策略包括以下至少一种:

141.当第一qot级别低于或等于第三qot级别,向第一网络设备发送第一数据包;

142.当第一qot级别高于第三qot级别且业务接受降级传输,向第一网络设备发送第一数据包;

143.当第一qot级别高于第三qot级别,不向第一网络设备发送第一数据包;

144.当第一qot级别高于第三qot级别,对第一数据包进行分片,采用不同的路径向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,以使核心网节点将分片得到的子数据包组合还原为第一数据包并向下一跳发送第一数据包;以及

145.当第一qot级别高于第三qot级别且第三qot级别高于或等于第一数据包最低可采用的qot级别,向第一网络设备发送第一数据包。

146.本技术实施例,转发策略可以是向第三qot级别高于或等于第一qot级别的第一网络设备发送第一数据包;转发策略还可以是可降级传输,即若第一qot级别高于第三qot级别,但是终端设备为业务配置的是接受降级传输,则终端设备可向第三qot级别低于第一qot级别的第一网络设备发送第一数据包;转发策略还可以是可分片,即若第一qot级别高于第三qot级别,则终端设备可对第一数据包进行分片,然后将分片得到的子数据包分别发送给不同的网络设备,该不同的网络设备中包括第一网络设备,比如网络设备a和网络设备b,由网络设备a和网络设备b分别向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,从而能够实现采用不同路径向qot级别高于或等于第一qot级别的核心网节点发送子数据包,进而相对提高了网络设备a和网络设备b的qot级别,且由于网络设备a和网络设备b接收到的都是子数据包,有利于降低第一数据包泄露的风险,该核心网节点可将接收到的子数据包组合还原为第一数据包,然后再向下一跳转发;转发策略还可以是在可降级的条件下,规定第一数据包最低可采用的qot级别,即当第三qot级别低于第一qot级别且第三qot级别高于或等于该最低可采用的qot级别,可向第一网络设备发送第一数据包。当然,以上仅为示例性的转发策略,本技术还可包括更多的转发策略或对转发策略进行组合,根据第一数据包的转发策略,终端设备可灵活选择第一网络设备进行数据传输,从而在构建可信网络路由的同时,还有利于提高数据传输的灵活性。

147.第五方面,本技术实施例提供一种数据传输装置,应用于第一网络设备,有益效果可以参见第一方面的描述,此处不再赘述。数据传输装置具有实现上述第一方面的方法实例中行为的功能。功能可以通过硬件实现,也可以通过硬件执行相应的软件实现。该硬件或软件包括一个或多个与上述功能相对应的模块。在一个可能的设计中,数据传输装置包括第一收发单元和第一处理单元;第一收发单元,用于接收来自终端设备的第一数据包,第一数据包中包括第一数据包对应的业务的第一qot级别和第一数据包的转发策略;第一处理单元,用于获取第二网络设备的第二qot级别;第一处理单元,还用于根据第一qot级别、第二qot级别和转发策略,调用第一收发单元向第二网络设备发送第一数据包。

148.第六方面,本技术实施例提供一种数据传输装置,应用于第一网络设备,有益效果可以参见第二方面的描述,此处不再赘述。数据传输装置具有实现上述第二方面的方法实例中行为的功能。功能可以通过硬件实现,也可以通过硬件执行相应的软件实现。该硬件或软件包括一个或多个与上述功能相对应的模块。在一个可能的设计中,数据传输装置包括第二收发单元和第二处理单元;第二收发单元,用于接收来自终端设备的第一数据包,第一数据包是终端设备采用至少一个对称密钥对待传输数据进行逐层加密得到的,其中,至少一个对称密钥包括待传输数据的传输路径中的网络设备对应的对称密钥,传输路径是根据

终端设备的位置信息、待传输数据对应的业务的第一qot级别、传输路径中的网络设备的qot级别、待传输数据的转发策略和待传输数据的接收端ip地址确定的,传输路径中的网络设备包括第一网络设备;第二处理单元,用于采用目标对称密钥对第一数据包进行解密得到第三数据包,目标对称密钥为第一网络设备对应的对称密钥;第二收发单元,还用于向第二网络设备发送第三数据包,第二网络设备为传输路径中第一网络设备的下一跳。

149.第七方面,本技术实施例提供一种数据传输装置,应用于终端设备,有益效果可以参见第三方面的描述,此处不再赘述。数据传输装置具有实现上述第三方面的方法实例中行为的功能。功能可以通过硬件实现,也可以通过硬件执行相应的软件实现。该硬件或软件包括一个或多个与上述功能相对应的模块。数据传输装置包括获取单元、第三收发单元和第三处理单元;获取单元,用于获取当前业务的第一qot级别和业务的第一数据包的转发策略;获取单元,还用于获取第一网络设备的第三qot级别;处理单元,还用于根据第一qot级别、转发策略和第三qot级别,调用第三收发单元向第一网络设备发送第一数据包。

150.第八方面,本技术实施例提供一种数据传输装置,应用于终端设备,有益效果可以参见第四方面的描述,此处不再赘述。数据传输装置具有实现上述第四方面的方法实例中行为的功能。功能可以通过硬件实现,也可以通过硬件执行相应的软件实现。该硬件或软件包括一个或多个与上述功能相对应的模块。数据传输装置包括第四收发单元和第四处理单元;第四处理单元,用于采用至少一个对称密钥对当前业务的待传输数据进行逐层加密,得到第一数据包,至少一个对称密钥为待传输数据的传输路径中的网络设备对应的对称密钥,传输路径是根据终端设备的位置信息、待传输数据对应的业务的第一qot级别、传输路径中的网络设备的qot级别、待传输数据的转发策略和待传输数据的接收端ip地址确定的,传输路径中的网络设备包括第一网络设备;第四收发单元,用于向第一网络设备发送第一数据包。

151.第九方面,本技术实施例提供一种第一网络设备,包括处理器、存储器、通信接口,以及一个或多个程序,该一个或多个程序被存储在存储器中,并且被配置为由处理器执行时,与通信接口配合以实现上述第一方面或上述第二方面中任一项所述的方法。

152.第十方面,本技术实施例提供一种终端设备,包括处理器、存储器、通信接口,以及一个或多个程序,该一个或多个程序被存储在存储器中,并且被配置为由处理器执行时,与通信接口配合以实现上述第三方面或上述第四方面中任一项所述的方法。

153.第十一方面,本技术实施例提供一种计算机可读存储介质,计算机可读存储介质存储用于设备执行的程序代码,程序代码包括用于实现上述第一方面或上述第二方面中任一项所述的方法。

154.第十二方面,本技术实施例提供一种计算机可读存储介质,计算机可读存储介质存储用于设备执行的程序代码,程序代码包括用于实现上述第三方面或上述第四方面中任一项所述的方法。

155.第十三方面,本技术实施例提供一种计算机程序产品,当计算机程序产品被第一网络设备运行,使得第一网络设备执行上述第一方面或上述第二方面中任一项所述的方法。

156.第十四方面,本技术实施例提供一种计算机程序产品,当计算机程序产品被终端设备运行,使得终端设备执行上述第三方面或上述第四方面中任一项所述的方法。

附图说明

157.为了更清楚地说明本发明实施例或背景技术中的技术方案,下面将对本发明实施例或背景技术中所需要使用的附图进行说明。

158.图1为本技术实施例提供的一种洋葱路由的基本原理的示意图;

159.图2为本技术实施例提供的一种将中间网络设备的qot级别量化的示意图;

160.图3为本技术实施例提供的一种数据传输系统的架构示意图;

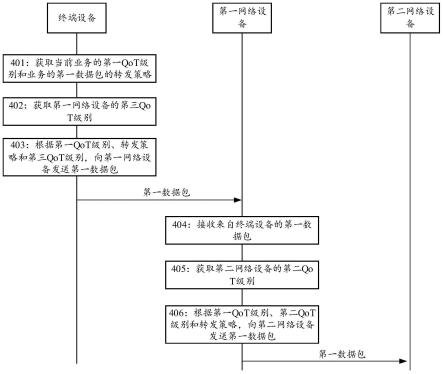

161.图4为本技术实施例提供的一种数据传输方法的流程示意图;

162.图5为本技术实施例提供的一种数据传输方法的整体流程示意图;

163.图6为本技术实施例提供的另一种数据传输方法的流程示意图;

164.图7为本技术实施例提供的另一种数据传输方法的流程示意图;

165.图8为本技术实施例提供的另一种数据传输方法的流程示意图;

166.图9为本技术实施例提供的另一种数据传输方法的整体流程示意图;

167.图10为本技术实施例提供的一种数据传输装置的结构示意图;

168.图11为本技术实施例提供的另一种数据传输装置的结构示意图;

169.图12为本技术实施例提供的另一种数据传输装置的结构示意图;

170.图13为本技术实施例提供的另一种数据传输装置的结构示意图;

171.图14为本技术实施例提供的一种第一网络设备的结构示意图;

172.图15为本技术实施例提供的一种终端设备的结构示意图。

具体实施方式

173.本技术的说明书和权利要求书及所述附图中的术语“第一”、“第二”、“第三”和“第四”等是用于区别不同对象,而不是用于描述特定顺序。此外,术语“包括”和“具有”以及它们任何变形,意图在于覆盖不排他的包含。例如包含了一系列步骤或单元的过程、方法、系统、产品或设备没有限定于已列出的步骤或单元,而是可选地还包括没有列出的步骤或单元,或可选地还包括对于这些过程、方法、产品或设备固有的其它步骤或单元。

174.在本文中提及“实施例”意味着,结合实施例描述的特定特征、结构或特性可以包含在本技术的至少一个实施例中。在说明书中的各个位置出现该短语并不一定均是指相同的实施例,也不是与其它实施例互斥的独立的或备选的实施例。本领域技术人员显式地和隐式地理解的是,本文所描述的实施例可以与其它实施例相结合。

175.首先,对本技术中的部分用语进行解释说明,以便于本领域技术人员理解。

176.主信息块mib:lte/5g基站发送的广播信令,用于终端设备(比如智能手机、平板电脑、可穿戴设备等)获取基站的接入参数。

177.系统信息块sib:lte/5g基站发送的广播信令,用于终端设备获取基站的接入参数。

178.信标(beacon):无线网络wi-fi基站发送的广播信令,用于终端设备获取接入参数。

179.服务质量(quality of service,qos):以量化的方式反映服务的质量所能够达到的程度。

180.信任质量(quality of trust,qot):以量化的方式反映信任的水平所能达到的程

度。

181.用户体验质量(quality of experience,qoe):以量化的方式反映用户对于服务体验好或者不好的程度。

182.其次,对相关技术进行简要分析。洋葱路由(the onion routing,tor)是一种对数据进行逐跳加密的路由方法,其基本原理是在现有的网络之上构建一个新的逻辑网络,是一个网中网,数据在网中网以加密的形式传输。请参见图1,图1为洋葱路由的基本原理图,洋葱路由的工作模式如下:

183.路由机制:采用中心化+分布式的路由控制,如图1所示,网络中存在一个或者多个路由服务器,其功能是根据业务数据的发送端和接收端地址为用户提供网络路由服务。因此,数据转发的主要路由是在分布式路由的基础之上使用中心化的方式构建一个逻辑路由,数据在进入洋葱路由之前和离开洋葱路由之后的路径仍然采用传统的路由方式。

184.路由选择:发送端在发送数据时,首先从预先配置的路由器列表中选择一个路由服务,然后向路由服务器进行发送端到接收端的路由请求,路由服务器根据发送端提供的源地址和接收端地址,为用户侧选择三个数据转发路由器(图1中的a、b、c),并将选好的路由器地址发送给数据发送端。

185.路由建立:发送端在接收到路由服务器提供的中间路由器地址后,通过洋葱信令,与各个中间路由器分别建立端到路由器的加密链路。路由建立完成后,发送端拥有三个数据加密密钥,每个密钥对应一个中间路由器。

186.数据发送:发送端使用与中间路由器协商好的密钥,对ip(internet protocol address,网际互连协议)数据包进行逐层加密和封装。数据封装好之后,发送端将封装好的数据放入普通ip数据包,并发送到入口路由器。

187.数据转发:入口路由器接收到发送端的数据包后,使用对称密钥解密,根据解密后的数据包头部信息,将数据封装并转发到中间路由器(或者下一跳)。中间路由器继续对数据包进行解密并转发到出口路由器。出口路由器对数据包进行最后的解密,然后采用非加密链路将数据包发送到数据接收端。

188.洋葱路由虽然提供了一套可信性相对较高、对隐私保护相对较好的数据转发方案,但也存在如下不足之处:

189.(1)仅考虑了网络层数据传输,没有考虑通信网与互联网的整体架构,因此,只能在小范围内使用,无法作为一个通用的标准在网络中使用。

190.(2)路由器的可信属性没有给出量化的评估标准,对路由器的可信评估是基于非技术因素的,因此,难以在以后的网络中使用。

191.(3)发送端与路由器的密钥协商采用的是私有协议,若是在异构网络中使用该机制,需要根据现有的安全协议标准对该私有协议进行替换。

192.(4)在发送端没有提供对业务服务进行分级的方法。

193.综合现有相关技术及其不足之处,本技术通过对网络中的终端设备、终端设备侧的业务、核心网节点和网络设备的可信属性进行量化,为其配置qot级别,并为终端设备侧的业务配置数据转发策略,能够实现异构网络中的可信数据传输,主要解决如下技术问题:

194.一、业务服务的网络信任需求差异化问题

195.网络中不同的业务服务对网络的可信程度有着不同需求,而当前的网络并没有针

对用户在业务服务可信方面的需求进行差异化,而是采取一视同仁的态度,终端设备侧的数据均是采用相同路径转发,从而导致某些对网络信任需求较高的业务服务无法获得应有的保护,引发各国政府对敏感数据传输的疑虑,同时,某些对网络信任要求不高的业务服务相对获得了过多保护,面临着支付额外费用的困扰。

196.二、业务服务的网络信任需求量化问题

197.国际电联(itu-t for itu telecommunication standardization sector,itu-t)定义了qos和qoe等指标,对用户的网络需求和体验进行量化,而面对各国政府和用户对可信数据传输的强烈需求,却没有对网络信任需求进行量化的指标。可以看出,对用户在网络信任方面的需求进行量化已经成了当下急需解决的问题,网络信任需求的量化可使得网络能够针对用户的需求定制数据转发服务,差异化的服务,不但有利于提高用户对网络的信任,而且可以降低部分用户的网络服务成本,也有利于解决困扰各国政府和厂商的网络基础设施信任问题。

198.结合上述问题,本技术提供的技术方案主要如下:

199.(1)引入qot的概念,并将qot量化为不同级别;

200.qot是一个新概念,当前还有统一的标准对其进行定义,示例性的,本技术可参照诺顿(norton)对设备的定义,将qot量化为4个级别:

201.级别1:受限

202.级别2:公用

203.级别3:专用

204.级别4:完全信任

205.其中,级别4高于级别3,级别3高于级别2,级别2高于级别1。示例性的,本技术还可参照业界对qos的定义划分qot的级别。请参见表1,表1中根据设备的安全性、完整性、可靠性和匿名性等参数将qot划分为6级,级别0到级别5依次递增,即级别0为最低级别,级别5为最高级别。

206.表1

[0207][0208]

其中,安全性主要考虑的是cc(common criteria,一组国际准则和规范说明)认证评分(比如级别1的0.7),完整性主要考虑的是路由欺诈的评分(比如级别2的0.95),可靠性主要考虑的是被劫持的评分(比如级别3的0.99),匿名性主要考虑的是端到端加密的评分(比如级别5的1.0),其中,“u”表示不得分,每个参数评分的最大值为1.0。当然,此处的qot级别定义仅是一种示例,标准组织可根据实际需求对qot的定义进行完善。

[0209]

(2)根据业务内容的重要程度,采用与qot量化相同的标准,对业务的网络信任需求进行分级;

[0210]

(3)根据网络设备的软、硬件配置信息,生产厂家的可靠性,历史转发表现等,采用

与qot量化相同的标准,对网络设备的可信程度进行分级,请参见图2,图2中将中间网络设备和核心网节点的qot级别量化为qot=1、qot=2或qot=3等,其中,1、2或3表示级别1、级别2或级别3,应理解,图2仅为一种示例;

[0211]

(4)数据发送端根据业务的qot级别,为业务配置不同的数据转发策略,比如根据业务的qot级别和网络设备的qot级别,选择符合条件的网络设备进行数据转发,或者根据业务的qot级别和网络设备的qot级别采用数据包切分+多路径传输的方式进行数据转发,或者采用软件定义网络(software defined network,sdn)根据业务的qot需求选取路径进行数据转发。

[0212]

应理解,本技术提供的技术方案适用于异构网络,能够基于异构网络中不完全可信的网络设备建立可信的网络路由,同样也适用于以后的6g(6th generation mobile networks,第六代移动通信技术)网络、无线网络或卫星网络。

[0213]

下面结合具体实施方式对本技术提供的技术方案进行详细的介绍。

[0214]

请参见图3,图3为本技术实施例提供的一种数据传输系统的架构示意图。如图3所示,数据传输系统包括数据发送/接收设备、基站/入口网关、路由器、第一核心网节点和第三核心网节点。

[0215]

其中,数据发送/接收设备包括应用、第一qot级别配置模块、第一qot服务策略模块和第一数据传输模块,其中,数据发送/接收设备可以是任意终端设备。

[0216]

第一qot级别配置模块,用于提供qot级别配置信息,为应用提供数据发送/接收设备或网络支持的qot级别及相关信息,比如网络可提供的最高qot级别及该级别的计费方法。

[0217]

第一qot服务策略模块,用于为应用提供基于qot的数据转发策略,比如根据应用提供业务服务的qot级别,为数据传输模块配置应该向哪个基站或网关发送数据,以及怎样发送(比如分片),以及是否终止发送数据,等等。

[0218]

第一数据传输模块,用于根据第一qot服务策略模块制定的数据转发策略向选定的基站或网关发送数据。

[0219]

应用,即数据发送/接收设备上安装的应用程序,用于从第一qot级别配置模块获取自己的配置信息,从而确定自己的qot级别,并可在后续的数据发送中使用该qot级别。

[0220]

其中,基站/入口网关包括第二qot级别配置模块、第二qot服务策略模块和第二数据传输模块。

[0221]

第二qot级别配置模块,用于提供qot级别配置信息,具体可以是为基站/入口网关提供其可支持的最高qot级别。

[0222]

第二qot服务策略模块,用于为基站/入口网关接收到的数据提供基于qot的数据转发策略,以使第二数据传输模块将数据转发到下一跳。

[0223]

第二数据传输模块,用于根据第二qot服务策略模块制定的数据转发策略向选定的下一跳发送数据。

[0224]

其中,路由器包括第三qot级别配置模块、第三qot服务策略模块和第三数据传输模块。

[0225]

第三qot级别配置模块,用于提供qot级别配置信息,具体可以是为路由器提供其可支持的最高qot级别。

[0226]

第三qot服务策略模块,用于为路由器接收到的数据提供基于qot的数据转发策略,以使第三数据传输模块将数据转发到下一跳。

[0227]

第三数据传输模块,用于根据第三qot服务策略模块制定的数据转发策略向选定的下一跳发送数据。

[0228]

其中,第一核心网节点包括qot配置管理模块。qot配置管理模块,用于根据数据发送/接收设备、基站/入口网关和路由器等设备的软、硬件配置信息,为上述设备进行qot的配置,并下发qot配置信息,比如确定上述设备的qot级别。

[0229]

其中,第三核心网节点包括qot路由协商模块。qot路由协商模块,用于根据数据发送设备侧的qot需求,比如数据发送设备上应用的qot需求,协助数据发送设备与基站/入口网关、路由器等网络设备进行密钥协商,建立满足qot需求的路由路径。

[0230]

应理解,上述数据发送/接收设备、基站/入口网关和路由器等设备的qot级别配置模块和qot服务策略模块可以以一个模块实现相应的功能作用,比如第一qot级别配置模块和第一qot服务策略模块可以合并为一个模块,服务于应用和第一数据传输模块。

[0231]

应理解,第一核心网节点和第三核心网节点可以是部署于基站/入口网关和路由器等网络设备中的一个或两个功能模块,也可以是单独的实体,比如服务器。

[0232]

应理解,数据发送/接收设备的qot配置信息下发属于可选项,即数据发送/接收设备可由第一核心网节点进行qot配置,也可自己进行qot配置,比如数据发送/接收设备可在初始化时完成对应用的qot级别的配置和数据转发策略的确定,或者根据用户的操作完成对应用的qot级别的配置和数据转发策略的确定。

[0233]

应理解,为便于描述,上述基站/入口网关、路由器等设备可以统称为网络设备,其中,基站可以是lte/5g基站或wi-fi ap,也可以是以后6g(6th generation mobile networks,第六代移动通信技术)网络、无线网络或卫星网络中的基站。

[0234]

应理解,图3仅是数据传输系统的一种示例性架构,数据传输系统还可以包括更多或更少的组成部分,比如用于对子数据包进行组合还原的第二核心网节点。

[0235]

可以看出,本技术实施例可通过上述系统架构中的第一核心网节点,具体可以是第一核心网节点的qot配置管理模块,为数据发送/接收设备、基站/入口网关、路由器等进行qot配置(数据发送/接收设备可自行配置),实现了对网络信任需求的量化,基于数据发送/接收设备上应用的qot级别和数据转发策略,在后续的数据传输中,可选择可信的、满足用户qot需求的基站/入口网关、路由器进行数据转发,实现了基于网络信任需求的差异化服务,有利于提高用户对网络的信任,且有利于解决困扰各国政府和厂商的网络基础设施信任问题。另外,通过第三核心网节点,具体可以是第三核心网节点的qot路由协商模块,协助网络中的数据发送/接收设备、基站/入口网关、路由器等建立加密通道,相对于外部起到了隐藏传输路径的作用,有利于保护数据安全,进一步提升网络的可信程度。

[0236]

请参见图4,图4为本技术实施例提供的一种数据传输方法的流程示意图,该方法可应用于图3所示的数据传输系统,该方法包括但不限于以下步骤:

[0237]

401:终端设备获取当前业务的第一qot级别和业务的第一数据包的转发策略。

[0238]

其中,当前业务是指终端设备侧正在执行的业务,比如通话、软件更新、文件上传等,该业务的第一qot级别也是该业务对应的目标应用的qot级别,第一数据包可以是业务的完整数据包,也可以是终端设备对该完整数据包进行分片后的子数据包。

[0239]

示例性的,终端设备可根据预设的第二qot配置信息中的qot分级,确定终端设备上应用的qot级别,其中,该第二qot配置信息可以是终端设备自己配置的,也可以是第一核心网节点为终端设备配置的。该qot分级可参照前面对qot的定义,比如完全信任、专用、公用和受限4个级别,或者参照表1中的6个级别。其中,第二qot配置信息中包括qot服务策略,qot服务策略制定了一些基于qot的数据转发策略,终端设备可根据该qot服务策略和应用的qot级别确定应用的数据转发策略。比如针对当前业务的第一数据包,可根据当前业务或其对应的目标应用的第一qot级别、网络中基站的qot级别和qot服务策略中的数据转发策略确定向哪一个基站发送以及如何发送第一数据包。可选的,在为终端设备上的应用确定qot级别时,终端设备还可根据应用服务的类型作区分,比如,支付类、通话类应用要求的安全性、保密性较高,则可为其配置较高的qot级别。

[0240]

本示例,终端设备可根据qot分级和应用的qot要求为应用配置相应的qot级别,并根据qot服务策略和应用的qot级别,确定应用的数据转发策略,以便于后续应用执行业务并产生数据时,终端设备可基于该qot级别、数据转发策略和网络设备的qot级别选择向哪一个网络设备发送数据以及如何发送,从而有利于构建构建可信的网络路由进行数据传输。

[0241]

示例性的,终端设备还可参照第二qot配置信息中的qot分级以及综合其他因素确定自己的第四qot级别,其中,此处的其他因素包括但不限于终端设备的位置信息、购买的服务、终端设备的第二配置信息,其中,第二配置信息是指第一网络设备的软、硬件配置信息,示例性的,第二配置信息包括终端设备的标识、型号、生产厂商、出厂证书以及使用的软件的版本等。

[0242]

示例性的,终端设备可通过第一网络设备向第一核心网节点发送第二配置信息和第二配置信息的第二签名,该第二签名通过终端设备的私钥对第二配置信息进行签名得到,第一核心网节点对该第二签名进行验证,并在验证通过的情况下,根据第二配置信息和运营商的配置策略为终端设备配置第二qot配置信息,终端设备接收第一网络设备转发的来自第一核心网节点的第二qot配置信息,该第二qot配置信息中包括终端设备的第四qot级别,即终端设备的qot配置可以由第一核心网完成。

[0243]

本示例,终端设备可通过第一网络设备可向第一核心网节点发送第二配置信息和该第二配置信息的第二签名,以便于第一核心网节点对该第二签名进行验证,并在验证通过的情况下,根据第二配置信息和运营商的配置策略为终端设备配置qot配置信息(即第二qot配置信息),以便于终端设备可根据第二qot配置信息为终端设备上的应用确定qot级别和数据转发策略,从而有利于后续可信的网络路由的构建。另外,利用第二qot配置信息中的第四qot级别,终端设备还可通过第一网络设备请求第一核心网节点确定出可接入的目标网络设备,从而有利于避免目标网络设备(比如第一网络设备)以广播信令发送自己的qot级别等敏感信息所带来的暴露风险。

[0244]

402:终端设备获取第一网络设备的第三qot级别。

[0245]

示例性的,在获取当前业务的第一qot级别和业务的第一数据包的转发策略之前,该方法还包括:终端设备接收第一网络设备发送的第一消息,第一消息中包括第三qot级别;终端设备存储第三qot级别;其中,第三qot级别是第一核心网节点根据第一网络设备的第一配置信息、第一配置信息的第一签名和运营商的配置策略确定的。应理解,终端设备可

通过第一网络设备发送的第一消息得到第一网络设备的第三qot级别,以便于在需要发送第一数据包时,可从本地获取第三qot级别,根据第一qot级别、第三qot级别和第一数据包的转发策略,确定是否向第一网络设备发送第一数据包,从而有利于构建从发送端到接收端的可信的网络路由进行数据传输。

[0246]

示例性的,第一消息包括主信息块mib、系统信息块sib、信标(beacon)和来自第一核心网节点的控制面信令中的任一种。若第一网络设备为lte/5g基站,则第一消息可以是主信息块mib、系统信息块sib,若若第一网络设备为wi-fi ap,则第一消息可以是信标(beacon),若运营商担心通过主信息块mib、系统信息块sib和信标(beacon)等广播信令发送第三qot级别会存在暴露第三qot级别的风险,则可通过第一核心网节点的控制面信令将第三qot级别发送给终端设备。从而有利于避免网络设备的qot级别等敏感信息被暴露的风险,进而有利于提高网络设备的安全性和可信度。

[0247]

示例性的,在存储第三qot级别之后,该方法还包括:

[0248]

终端设备接入网络并通过第一网络设备向网络侧的控制面节点发送注册信令,注册信令中包括终端设备提供的qot选项(比如qot服务策略)和终端设备要求的最低qot级别,qot服务策略用于为终端设备上的应用确定数据转发策略;

[0249]

终端设备接收第一网络设备转发的来自控制面节点的第四消息,第四消息中包括网络提供的最高qot级别,其中,第四消息是控制面节点当根据qot服务策略和最低qot级别,或者根据终端设备在网络侧的签约信息确定接受终端设备的注册发送的,网络提供的最高qot级别用于终端设备确定哪些应用可以使用,哪些应用不可以使用。

[0250]

本示例,终端设备通过第一网络设备向控制面节点发送注册信令,将预先配置的qot服务策略和要求的最低qot级别发送给控制面节点,控制面节点根据qot服务策略和最低qot级别,或者根据终端设备在网络侧的签约信息确定接受终端设备的注册,并通过第一网络设备,以第四消息向终端设备发送网络可提供的最高qot级别,从而便于终端设备根据该最高qot级别确定终端设备上的哪些应用可以使用,进而还可以为终端设备上的应用进行权限设置和修改,比如使能、禁用等。

[0251]

示例性的,在接收第一网络设备转发的来自控制面节点的第四消息之后,该方法还包括:

[0252]

终端设备通过第一网络设备向第一核心网节点发送第二消息,第二消息中包括终端设备的位置信息、参考网络设备标识以及终端设备的第四qot级别,其中,第二消息用于请求第一核心网节点根据第四qot级别、位置信息以及参考网络设备的qot级别,从参考网络设备中确定出终端设备可接入的目标网络设备;其中,参考网络设备包括基于位置信息确定的范围内的网络设备,比如与终端设备的位置信息的距离小于或等于一定阈值的网络设备,参考网络设备标识用于指示参考网络设备。

[0253]

本示例,若终端设备需要通过第一核心网节点的控制面信令来获取第一网络设备的第三qot级别,则终端设备通过第一网络设备,以第二消息将自己的位置信息、基于该位置信息确定的范围内的参考网络设备(比如该范围内的一个或多个网络设备)的参考网络设备标识和自己的第四qot级别发送给第一核心网节点,以便于第一核心网节点基于以上信息从参考网络设备中确定出终端设备可接入的目标网络设备,并以控制面信令向终端设备发送目标网络设备的相关信息,从而有利于避免目标网络设备以广播信令发送自己的

qot级别等敏感信息所带来的暴露风险。

[0254]

终端设备接收第一网络设备转发的来自第一核心网节点的控制面信令。

[0255]

其中,来自第一核心网节点的控制面信令中包括目标网络设备的标识和qot级别,目标网络设备包括第一网络设备,其中,第一核心网节点通常以列表的形式将目标网络设备发送给终端设备。终端设备在接收到第一核心网节点发送的目标网络设备后,可选择相应的目标网络设备发起连接请求。

[0256]

本示例,终端设备通过来自第一核心网的控制面信令能够得到可接入的目标网络设备和该目标网络设备的qot级别,当需要发送第一数据包,终端设备可基于目标网络设备的标识、qot级别和第一qot级别、转发策略等信息向目标网络设备发起连接请求,以进行数据传输,一方面,有利于终端设备选择可信的网络设备(比如第一网络设备)进行数据传输,另一方面有利于避免目标网络设备的qot级别等敏感信息被暴露的风险。

[0257]

403:终端设备根据第一qot级别、转发策略和第三qot级别,向第一网络设备发送第一数据包。

[0258]

示例性的,对于终端设备,第一数据包的转发策略包括以下至少一种:

[0259]

终端设备当第一qot级别低于或等于第三qot级别,向第一网络设备发送第一数据包;

[0260]

终端设备当第一qot级别高于第三qot级别且业务接受降级传输,向第一网络设备发送第一数据包;

[0261]

终端设备当第一qot级别高于第三qot级别,不向第一网络设备发送第一数据包;

[0262]

终端设备当第一qot级别高于第三qot级别,对第一数据包进行分片,采用不同的路径向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,以使核心网节点将分片得到的子数据包组合还原为第一数据包并向下一跳发送第一数据包;以及

[0263]

终端设备当第一qot级别高于第三qot级别且第三qot级别高于或等于第一数据包最低可采用的qot级别,向第一网络设备发送第一数据包。

[0264]

比如,转发策略可以是向第三qot级别高于或等于第一qot级别的第一网络设备发送第一数据包;比如,转发策略还可以是可降级传输,即若第一qot级别高于第三qot级别,但是终端设备为业务配置的是接受降级传输,则终端设备可向第三qot级别低于第一qot级别的第一网络设备发送第一数据包;比如,转发策略还可以是可分片,即若第一qot级别高于第三qot级别,则终端设备可对第一数据包进行分片,然后将分片得到的子数据包分别发送给不同的网络设备,该不同的网络设备中包括第一网络设备,比如网络设备a和网络设备b,由网络设备a和网络设备b分别向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,该核心网节点可将接收到的子数据包组合还原为第一数据包,然后再向下一跳转发;比如,转发策略还可以是在可降级的条件下,规定第一数据包最低可采用的qot级别,即当第三qot级别低于第一qot级别且第三qot级别高于或等于该最低可采用的qot级别,可向第一网络设备发送第一数据包。当然,以上仅为示例性的转发策略,本技术还可包括更多的转发策略或对转发策略进行组合,根据第一数据包的转发策略,终端设备可灵活选择第一网络设备进行数据传输。

[0265]

示例性的,若当前的第一网络设备的第三qot级别和第三网络设备的第五qot级别低于第一qot级别,则终端设备按照可分片的转发策略,可对业务的数据包进行分片。

[0266]

示例性的,第一数据包为终端设备对业务的数据包进行分片得到的子数据包,在接收第一网络设备转发的来自控制面节点的第四消息之后,该方法还包括:

[0267]

终端设备获取第三网络设备的第五qot级别,第五qot级别是根据第三网络设备发送的第五消息得到的,第五消息同样可以是主信息块mib、系统信息块sib、信标(beacon)和来自第一核心网节点的控制面信令中的任一种;

[0268]

终端设备当第一qot级别高于第三qot级别和第五qot级别,对业务的数据包进行分片,得到第一数据包和第二数据包,第二数据包为终端设备对业务的数据包进行分片得到的除第一数据包外的子数据包,业务的数据包中包括转发策略,即二者的转发策略相同。

[0269]

示例性的,该方法还包括:

[0270]

终端设备根据第一qot级别、转发策略和第五qot级别,向第三网络设备发送第二数据包。

[0271]

具体的,终端设备分别向第一网络设备和第三网络设备发送第一数据包和第二数据包,由第一网络设备和第三网络设备分别向qot级别高于或等于第一qot级别的第二核心网节点,由第二核心网节点将接收到的所有子数据包(第一数据包和第二数据包)组合还原为业务的数据包,从而实现当第一网络设备和第三网络设备不满足业务的数据包的转发要求,可对业务的数据包进行分片,并采用第一网络设备和第三网络设备分别将接收到的子数据包发送到第二核心网节点,由第二核心网节点向下一跳发送业务的数据包,进而相对提高了第一网络设备和第三网络设备的qot级别且有利于降低业务的数据包泄露的风险。

[0272]

404:第一网络设备接收来自终端设备的第一数据包。

[0273]

示例性的,在终端设备向第一网络设备发送第一数据包之前,该方法还包括:

[0274]

第一网络设备向终端设备发送第一消息,第一消息中包括第一网络设备的第三qot级别,以便于终端设备需要发送第一数据包时,可根据第三qot级别确定是否向第一网络设备发送第一数据包,从而有利于构建从发送端到接收端的可信的网络路由进行数据传输。

[0275]

示例性的,在向终端设备发送第一消息之前,该方法还包括:第一网络设备向第一核心网节点发送第一配置信息和第一配置信息的第一签名,该第一签名通过第一网络设备的私钥对第一配置信息进行签名得到;第一核心网节点对该第一签名进行验证,并在验证通过的情况下,根据第一配置信息和运营商的配置策略为第一网络设备配置第一qot配置信息;第一网络设备接收来自第一核心网节点的第一qot配置信息,第一qot配置信息中包括第三qot级别。

[0276]

其中,第一配置信息是指第一网络设备的软、硬件配置信息,示例性的,第一配置信息包括第一网络设备的标识、型号、生产厂商、出厂证书以及使用的软件的版本等。

[0277]

本示例,第一网络设备可向第一核心网节点发送第一配置信息和该第一配置信息的第一签名,以便于第一核心网节点对该第一签名进行验证,并在验证通过的情况下,根据第一配置信息和运营商的配置策略为第一网络设备配置qot级别(即第三qot级别),并以第一qot配置信息将该第三qot级别发送给第一网络设备,从而使得第一网络设备可向终端设备和网络中的其他网络设备发送该第三qot级别,进而使得终端设备或其他网络设备可根据该第三qot级别确定是否向第一网络设备发送数据。

[0278]

示例性的,在向第一核心网节点发送第一配置信息之后,该方法还包括:第一网络

设备向第一核心网节点转发来自终端设备的第二消息;第一网络设备向终端设备转发来自第一核心网节点的控制面信令。

[0279]

具体的,第一网络设备通过向终端设备发送来自第一核心网的控制面信令,将终端设备可接入的目标网络设备的标识和qot级别发送给终端设备,比如第一网络设备,以便于终端设备当需要发送第一数据包,可基于目标网络设备的标识、qot级别和第一qot级别、转发策略等信息向目标网络设备发起连接请求,以进行数据传输,一方面,有利于终端设备选择可信的网络设备进行数据传输,另一方面有利于避免目标网络设备的qot级别等敏感信息被暴露的风险。

[0280]

405:第一网络设备获取第二网络设备的第二qot级别。

[0281]

应理解,第二网络设备也可将自己的配置信息发送给第一核心网节点,由第一核心网节点根据第二网络设备的配置信息为第二网络设备确定qot级别,第二网络设备可将自己的qot级别发送给网络中的其他设备。第一网络设备在接收到第二网络设备的qot级别后,可对其进行存储,以在后续转发数据时使用。

[0282]

406:第一网络设备根据第一qot级别、第二qot级别和转发策略,向第二网络设备发送第一数据包。

[0283]

示例性的,对于第一网络设备,第一数据包的转发策略包括以下至少一种:

[0284]

当第一qot级别低于或等于第二qot级别,向第二网络设备发送第一数据包;

[0285]

当第一qot级别高于第二qot级别且业务接受降级传输,向第二网络设备发送第一数据包;

[0286]

当第一qot级别高于第二qot级别,不向第二网络设备发送第一数据包;

[0287]

当第一qot级别高于第二qot级别,对第一数据包进行分片,采用不同的路径向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,以使核心网节点将分片得到的子数据包组合还原为第一数据包并向下一跳发送第一数据包;以及

[0288]

当第一qot级别高于第二qot级别且第二qot级别高于或等于第一数据包最低可采用的qot级别,向第二网络设备发送第一数据包。

[0289]

比如,转发策略可以是向第二qot级别高于或等于第一qot级别的第二网络设备发送第一数据包;比如,转发策略还可以是可降级传输,即若第一qot级别高于第二qot级别,但是终端设备为业务配置的是接受降级传输,则第一网络设备可向第二qot级别低于第一qot级别的第二网络设备发送第一数据包;比如,转发策略还可以是可分片,即若第一qot级别高于第二qot级别,则第一网络设备可对第一数据包进行分片,然后将分片得到的子数据包分别发送给不同的网络设备,该不同的网络设备中包括第二网络设备,比如网络设备1和网络设备2,由网络设备1和网络设备2分别向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,该核心网节点可将接收到的子数据包组合还原为第一数据包,然后再向下一跳转发;比如,转发策略还可以是在可降级的条件下,规定第一数据包最低可采用的qot级别,即当第二qot级别低于第一qot级别且第二qot级别高于或等于该最低可采用的qot级别,可向第二网络设备发送第一数据包。当然,以上仅为示例性的转发策略,本技术还可包括更多的转发策略或对转发策略进行组合,根据第一数据包的转发策略,第一网络设备可灵活选择第二网络设备进行数据传输,从而在构建可信网络路由的同时,还有利于提高数据传输的灵活性。

[0290]

示例性的,第一qot级别高于第三qot级别,第一数据包为终端设备对业务的数据包进行分片得到的子数据包;

[0291]

根据第一qot级别、第二qot级别和转发策略,向第二网络设备发送第一数据包,包括:

[0292]

第一网络设备向第二核心网节点发送第一数据包,以使第二核心网节点根据第一数据包和第二数据包得到业务的数据包,并根据第一qot级别、第二qot级别和转发策略,向第二网络设备发送业务的数据包;

[0293]

其中,第二核心网节点的qot级别高于第一qot级别,第二数据包是由第三网络设备向第二核心网节点发送的,第一qot级别高于第三网络设备的第五qot级别,业务的数据包中包括该转发策略。其中,第二网络设备的第二qot级别满足上述转发策略的要求。比如,当转发策略中业务的数据包不可降级传输,则第二qot级别需要高于或等于第一qot级别

[0294]

本示例,当第一qot级别高于第三qot级别,按照可分片的转发策略,终端设备需要对业务的数据包进行分片,那么第一数据包就是来自终端设备的子数据包,第一网络设备需要将第一数据包发送到qot级别高于或等于第一qot级别的第二核心网节点,同时,第三网络设备将第二数据包发送到第二核心网节点,由第二核心网节点将接收到的所有子数据包(第一数据包和第二数据包)组合还原为业务的数据包,再根据第一qot级别、第二qot级别和转发策略,向第二网络设备发送业务的数据包,从而实现当第一网络设备和第三网络设备不满足业务的数据包的转发要求,可对业务的数据包进行分片,并采用第一网络设备和第三网络设备分别将接收到的子数据包发送到第二核心网节点,由第二核心网节点向第二网络设备发送业务的数据包,进而相对提高了第一网络设备和第三网络设备的qot级别且有利于降低业务的数据包泄露的风险。

[0295]

为便于理解,请一并参见图5,图5为本技术实施例提供的一种数据传输方法的整体流程示意图。具体步骤如下:

[0296]

(1)终端设备根据qot分级,确定应用的qot级别,根据qot服务策略和应用的qot级别,确定应用的数据转发策略;

[0297]

(2)第一网络设备向第一核心网节点发送第一配置信息和该第一配置信息的第一签名;

[0298]

(3)第一核心网节点根据第一配置信息、第一签名和运营商的配置策略确定第一qot配置信息,并向第一网络设备下发第一配置信息;

[0299]

(4)第一网络设备存储第一配置信息,并向终端设备发送第一消息;

[0300]

(5)终端设备接收第一消息并存储第一网络设备的第三qot级别;

[0301]

(6)终端设备接入网络,并通过第一网络设备向控制面节点发送注册信令;

[0302]

(7)控制面节点根据注册信令中的qot服务策略和终端设备要求的最低qot级别,或者根据终端设备在网络侧的签约信息确定接受终端设备的注册,并通过第一网络设备向终端设备发送第四消息;

[0303]

(8)终端设备根据第四消息中的最高qot级别确定哪些应用可以使用,哪些应用不能使用;

[0304]

(9)目标应用启动后,终端设备根据业务的第一qot级别、第三qot级别和第一数据包的转发策略确定向第一网络设备发送第一数据包以及如何发送;

[0305]

其中,第一qot级别可携带于第一数据包的ip报头中,第一数据包可以采用随机接入消息msg发送。

[0306]

(10)第一网络设备从第一数据包中获取第一qot级别,并根据第一qot级别、第二qot级别和第一数据包的转发策略确定向第二网络设备发送第一数据包以及如何发送。

[0307]

可以看出,在本实施例中,针对终端设备侧的业务,终端设备通过获取该业务的第一qot级别和业务的第一数据包的转发策略,并获取第一网络设备的第三qot级别,然后根据第一qot级别、转发策略和第三qot级别,向第一网络设备发送第一数据包,第一网络设备通过接收来自终端设备的第一数据包,并获取第二网络设备的第二qot级别,然后根据第一qot级别、第二qot级别和转发策略,向第二网络设备发送第一数据包。应理解,通过对网络中的终端设备、终端设备侧的业务、核心网节点和网络设备的可信属性进行量化,为其配置qot级别,并为终端设备侧的业务配置数据转发策略,当终端设备需要发送当前业务产生的第一数据包时,可以根据业务的第一qot级别、第一网络设备的第三qot级别和第一数据包的转发策略,确定是否向第一网络设备发送第一数据包,当第一网络设备需要转发来自终端设备的第一数据包,可以根据业务的第一qot级别、第二网络设备的第二qot级别和第一数据包的转发策略,确定是否向第二网络设备发送第一数据包,从而使得每次路由选择的网络设备都是可信的,进而有利于构建可信的网络路由进行数据传输。

[0308]

请参见图6,图6为本技术实施例提供的另一种数据传输方法的流程示意图,该方法同样可应用于图3所示的数据传输系统,该方法包括但不限于以下步骤:

[0309]

601:终端设备根据预设的第二qot配置信息中的qot分级,确定应用的qot级别,以及根据第二qot配置信息中的qot服务策略和应用的qot级别,确定应用的数据转发策略。

[0310]

602:终端设备接入网络,不开启业务。

[0311]

603:终端设备通过第一网络设备向第一核心网节点发送第二消息。

[0312]

其中,第二消息中包括终端设备的位置信息、参考网络设备标识以及终端设备的第四qot级别,进一步还可包括终端设备的标识,其中,第二消息用于请求第一核心网节点根据第四qot级别、位置信息以及参考网络设备的qot级别,从参考网络设备中确定出终端设备可接入的目标网络设备;其中,参考网络设备包括基于位置信息确定的范围内的网络设备,参考网络设备标识用于指示参考网络设备。其中,第四qot级别可以是终端设备自行配置的,也可以是第一核心网节点为终端设备配置的。可选的,第二消息可以是随机接入消息msg。

[0313]

604:第一核心网节点根据第四qot级别、位置信息以及参考网络设备的qot级别,从参考网络设备中确定出终端设备可接入的目标网络设备,并通过第一网络设备向终端设备发送控制面信令。

[0314]

605:终端设备接收第一网络设备转发的来自第一核心网节点的控制面信令,并存储目标网络设备的列表和目标网络设备对应的qot级别。

[0315]

其中,来自第一核心网节点的控制面信令中包括目标网络设备的标识和qot级别,进一步还可包括终端设备的标识;其中,目标网络设备包括第一网络设备,可选的,来自第一核心网节点的控制面信令可以是随机接入消息msg。

[0316]

606:终端设备根据第四qot级别和第三qot级别,向第一网络设备发起连接。

[0317]

比如,终端设备将目标网络设备对应的qot级别与第四qot级别进行匹配,当终端

设备确定第三qot级别高于或等于第四qot级别,则向第一网络设备发起连接请求。

[0318]

607:终端设备启动目标应用,获取当前业务的第一qot级别和业务的第一数据包的转发策略。

[0319]

608:终端设备获取第一网络设备的第三qot级别。

[0320]

609:终端设备根据第一qot级别、转发策略和第三qot级别,向第一网络设备发送第一数据包。

[0321]

610:第一网络设备接收来自终端设备的第一数据包。

[0322]

611:第一网络设备获取第二网络设备的第二qot级别。

[0323]

612:第一网络设备根据第一qot级别、第二qot级别和转发策略,向第二网络设备发送第一数据包。

[0324]

其中,第二网络设备的第二qot级别满足上述转发策略的要求。比如,当转发策略中业务的数据包不可降级传输,则第二qot级别需要高于或等于第一qot级别。

[0325]

可以看出,在本实施例中,当运营商不愿意通过主信息块mib、系统信息块sib和信标(beacon)等广播信令暴露网络设备的qot级别等隐私信息,则终端设备可通过第一核心网节点的控制面信令获取到可接入的目标网络设备和目标网络设备的qot级别,从而有利于避免网络设备的qot级别等敏感信息被暴露的风险,进而有利于提高网络设备的安全性和可信度。

[0326]

请参见图7,图7为本技术实施例提供的另一种数据传输方法的流程示意图,该方法同样可应用于图3所示的数据传输系统,该方法包括但不限于以下步骤:

[0327]

701:终端设备根据预设的第二qot配置信息中的qot分级,确定应用的qot级别,以及根据第二qot配置信息中的qot服务策略和应用的qot级别,确定应用的数据转发策略。

[0328]

702:终端设备启动目标应用,获取当前业务的第一qot级别和业务的数据包的转发策略。

[0329]

703:终端设备获取第一网络设备的第三qot级别和第三网络设备的第五qot级别。

[0330]

其中,第一网络设备和第三网络设备为终端设备当前所连接的网络设备。

[0331]

704:终端设备当第一qot级别高于第三qot级别和第五qot级别,对业务的数据包进行分片,得到第一数据包和第二数据包。

[0332]

其中,第一数据包为终端设备对业务的数据包进行分片得到的子数据包,第二数据包为终端设备对业务的数据包进行分片得到的除第一数据包外的子数据包。其中,第一数据包中可以包括业务的部分数据,第二数据包中可以包括业务的另一部分数据,应理解,这些子数据包通常是指ip包(packet)。

[0333]

705:终端设备向第一网络设备发送第一数据包以及向第三网络设备发送第二数据包。

[0334]

其中,第二数据包可以采用随机接入消息msg发送,终端设备还可对第一数据包和第二数据包进行加密后再发送。

[0335]

706:第一网络设备接收来自终端设备的第一数据包并向第二核心网节点发送第一数据包。

[0336]

707:第三网络设备接收来自终端设备的第一数据包并向第二核心网节点发送第一数据包。

[0337]

其中,第二核心网节点的qot级别满足第一qot级别和上述转发策略的要求,比如,转发策略指示业务的数据包需要由qot级别高于或等于第一qot级别的网络设备或核心网节点转发,且不接受降级传输,则第二核心网节点的qot级别需要高于或等于第一qot级别。

[0338]

708:第二核心网节点将第一数据包和第二数据包组合还原为业务的数据包。

[0339]

709:第二核心网节点根据第一qot级别、第二qot级别和转发策略,向第二网络设备发送业务的数据包。

[0340]

其中,第二核心网节点存储有第二网络设备的第二qot级别,第二网络设备的第二qot级别满足上述转发策略的要求。比如,当转发策略中业务的数据包不可降级传输,则第二qot级别需要高于或等于第一qot级别。

[0341]

可以看出,在本实施例中,当终端设备当前连接的第一网络设备的第三qot级别和第三网络设备的第五qot级别不满足业务要求的第一qot级别,则终端设备可对业务的数据包进行分片,将第一数据包和第二数据包分别发送到第一网络设备和第三网络设备,第一网络设备和第三网络设备分别将第一数据包和第二数据包发送到qot级别满足第一qot级别和转发策略的第二核心网节点,实现了多路径(不同的路径)转发业务的数据包,不仅有利于保证业务的数据包的安全性,还相对提高了第一网络设备和第三网络设备的可信程度。

[0342]

请参见图8,图8为本技术实施例提供的另一种数据传输方法的流程示意图,该方法同样可应用于图3所示的数据传输系统,该方法包括但不限于以下步骤:

[0343]

801:终端设备采用至少一个对称密钥对当前业务的待传输数据进行逐层加密,得到第一数据包。

[0344]

其中,至少一个对称密钥为待传输数据的传输路径中的网络设备对应的对称密钥,传输路径是根据终端设备的位置信息、待传输数据对应的业务的第一qot级别、传输路径中的网络设备的qot级别、待传输数据的转发策略和待传输数据的接收端ip地址确定的,传输路径中的网络设备包括第一网络设备。

[0345]

示例性的,终端设备可根据预设的第二qot配置信息中的qot分级,确定终端设备上应用的qot级别,其中,该第二qot配置信息可以是终端设备自己配置的,也可以是第一核心网节点为终端设备配置的。该qot分级可参照前面对qot的定义,比如完全信任、专用、公用和受限4个级别,或者参照表1中的6个级别。其中,第二qot配置信息中包括qot服务策略,qot服务策略制定了一些基于qot的数据转发策略,终端设备可根据该qot服务策略和应用的qot级别确定应用的数据转发策略。比如针对当前业务的第一数据包,可根据当前业务或其对应的目标应用的第一qot级别、网络中基站的qot级别和qot服务策略中的数据转发策略确定向哪一个基站发送以及如何发送第一数据包。可选的,在为终端设备上的应用确定qot级别时,终端设备还可根据应用服务的类型作区分。

[0346]

本示例,终端设备可根据qot分级和应用的qot要求为应用配置相应的qot级别,并根据qot服务策略和应用的qot级别,确定应用的数据转发策略,以便于后续应用执行业务并产生数据时,终端设备可基于该qot级别、数据转发策略和网络设备的qot级别选择向哪一个网络设备发送数据以及如何发送,从而有利于构建构建可信的网络路由进行数据传输。

[0347]

示例性的,终端设备还可参照终端设备还可参照第二qot配置信息中的qot分级以

及综合其他因素确定自己的第四qot级别,其中,此处的其他因素包括但不限于终端设备的位置信息、购买的服务、终端设备的第二配置信息,其中,第二配置信息是指第一网络设备的软、硬件配置信息,示例性的,第二配置信息包括终端设备的标识、型号、生产厂商、出厂证书以及使用的软件的版本等。

[0348]

示例性的,终端设备可通过第一网络设备向第一核心网节点发送第二配置信息和第二配置信息的第二签名,该第二签名通过终端设备的私钥对第二配置信息进行签名得到,第一核心网节点对该第二签名进行验证,并在验证通过的情况下,根据第二配置信息和运营商的配置策略为终端设备配置第二qot配置信息,终端设备接收第一网络设备转发的来自第一核心网节点的第二qot配置信息,该第二qot配置信息中包括终端设备的第四qot级别,即终端设备的qot配置可以由第一核心网完成。

[0349]

本示例,终端设备可通过第一网络设备可向第一核心网节点发送第二配置信息和该第二配置信息的第二签名,以便于第一核心网节点对该第二签名进行验证,并在验证通过的情况下,根据第二配置信息和运营商的配置策略为终端设备配置qot配置信息(即第二qot配置信息),以便于终端设备可根据第二qot配置信息为终端设备上的应用确定qot级别和数据转发策略,从而有利于后续可信的网络路由的构建。另外,利用第二qot配置信息中的第四qot级别,终端设备还可通过第一网络设备请求第一核心网节点确定出可接入的目标网络设备,从而有利于避免目标网络设备(比如第一网络设备)以广播信令发送自己的qot级别等敏感信息所带来的暴露风险。

[0350]

示例性的,在采用至少一个对称密钥对当前业务的待传输数据进行逐层加密,得到第一数据包之前,该方法还包括:

[0351]

终端设备通过第一网络设备向第三核心网节点发送路由请求,路由请求中包括上述位置信息、第一qot级别、转发策略和接收端ip地址,路由请求用于请求第三核心网节点确定传输路径;可选的,路由请求中还可包括终端设备的标识,路由请求可以采用随机接入消息msg发送。

[0352]

终端设备接收第一网络设备转发的来自第三核心网节点的第三消息,第三消息中包括传输路径中的网络设备(可以是该网络设备的标识或ip地址)、传输路径中的网络设备的证书和第三核心网节点为终端设备颁发的临时证书。可选的,传输路径中的网络设备的证书用于终端设备确认该网络设备的身份,即让终端设备确定该网络设备就是第三核心网节点指定的网络设备。可选的,该临时证书中可包括传输路径中的网络设备的qot级别和临时证书的授权有效时间。应理解,该临时证书用于表示终端设备的身份,以便于传输路径中的网络设备在密钥协商时识别终端设备。

[0353]

本示例,终端设备通过第一网络设备向第三核心网节点发送路由请求,以便于第三核心网节点根据路由请求中的信息为待传输数据选定传输路径,并通过第一网络设备将传输路径中的网络设备、该网络设备的证书和终端设备的临时证书发送给终端设备,从而有利于终端设备利用该证书和该临时证书与传输路径中的对应网络设备进行密钥协商,进而有利于后续对待传输数据进行层层加密。

[0354]

示例性的,在接收第一网络设备转发的来自第三核心网节点的第三消息之后,该方法还包括:

[0355]

终端设备利用第一网络设备的证书和临时证书,与第一网络设备或第一网络设备

的附属节点进行密钥协商,得到第一网络设备对应的第一业务流标识(flow id(identity document,唯一编码))和目标对称密钥;

[0356]

可选的,终端设备与第一网络设备或第一网络设备的附属节点可以使用tls(transport layer security,安全传输层协议)/dtls(datagram transport layer security,传输层数据包安全协议)协议进行认证、密钥协商,并使用tls/dtls协议的会话密钥或其派生密钥作为对称密钥。

[0357]

其中,第一数据包是采用目标对称密钥对第一业务流标识和第三数据包进行加密得到的,第三数据包是采用第二网络设备对应的对称密钥进行数据加密得到的,第二网络设备为传输路径中第一网络设备的下一跳。

[0358]

举例说明,待传输数据需要经过传输路径中的多个网络设备进行传输,比如多个路由器,而第一网络设备和第二网络设备是这多个网络设备中必须经过的网络设备,且第一网络设备的第三qot级别和第二网络设备的第二qot级别低于第一qot级别。终端设备利用多个网络设备中每个网络设备的证书和自己的临时证书与该每个网络设备建立安全链接,与该每个网络设备或其附属节点进行密钥协商,得到该每个网络设备对应的业务流标识和对称密钥。假设第二网络设备是最靠近接收端的网络设备,即第二网络设备的转发地址就是接收端ip地址,终端设备得到第二网络设备对应的业务流标识为flow 2、对称密钥为对称密钥2,则终端设备利用对称密钥2对flow 2、待传输数据(进一步还可包括第二网络设备的第二qot级别)进行加密,得到第三数据包enc

对称密钥2

(flow 2,待传输数据),终端设备得到第一网络设备对应的第一业务流标识为flow 1、目标对称密钥为对称密钥1,则终端设备利用对称密钥1对flow 1和第三数据包enc

对称密钥2

(flow 2,待传输数据)(进一步还可包括第一网络设备的第三qot级别)进行加密,得到第一数据包enc

对称密钥1

(flow 1,enc

对称密钥2

(flow 2,待传输数据)),由此,待传输路径中有多少个网络设备,就会存在多少个对称密钥,相对应就会有多少层加密。

[0359]

本示例,终端设备可利用第一网络设备的证书和自己的临时证书与第一网络设备建立的安全链接,与第一网络设备或第一网络设备的附属节点进行密钥协商,由此得到第一网络设备的目标对称密钥和业务流标识(存储为第一业务流标识),从而便于终端设备采用目标对称密钥对第三数据包和第一业务流标识进行加密,进而有利于提高待传输数据的安全性。

[0360]

示例性的,在通过第一网络设备向第三核心网节点发送路由请求之前,该方法还包括:

[0361]

终端设备接入网络并通过第一网络设备向网络侧的控制面节点发送注册信令,注册信令中包括终端设备提供的qot选项(比如qot服务策略)和终端设备要求的最低qot级别,qot服务策略用于为终端设备上的应用确定数据转发策略;

[0362]

终端设备接收第一网络设备转发的由控制面节点发送的第四消息,第四消息中包括网络提供的最高qot级别,其中,第四消息是控制面节点当根据qot服务策略和最低qot级别,或者根据终端设备在网络侧的签约信息确定接受终端设备的注册发送的,网络提供的最高qot级别用于终端设备确定哪些应用可以使用,哪些应用不可以使用;

[0363]

终端设备根据最高qot级别和转发策略确定目标应用可使用。比如,当该最高qot级别高于或等于第一qot级,且转发策略为不接受降级传输,则目标应用可使用;相反,当该

最高qot级别低于第一qot级,且转发策略为不接受降级传输,则目标应用不可使用。

[0364]

本示例,终端设备通过第一网络设备向控制面节点发送注册信令,将预先配置的qot服务策略和要求的最低qot级别发送给控制面节点,控制面节点根据qot服务策略和最低qot级别,或者根据终端设备在网络侧的签约信息确定接受终端设备的注册,并通过第一网络设备,以第四消息向终端设备发送网络可提供的最高qot级别,从而便于终端设备根据该最高qot级别确定终端设备上的哪些应用(比如目标应用)可以使用,进而还可以为终端设备上的应用进行权限设置和修改,比如使能、禁用等。

[0365]

示例性的,在接入网络并向网络侧的控制面节点发送注册信令之前,该方法还包括:

[0366]

终端设备根据预设的第二qot配置信息中的qot分级,确定应用的qot级别,第二qot配置信息中包括qot服务策略;

[0367]

终端设备根据qot服务策略和应用的qot级别,确定应用的数据转发策略;

[0368]

其中,终端设备的第四qot级别是根据qot分级确定的。需要说明的是,“预设的”是指第二qot配置信息可以是终端设备自己配置的,也可以是第一核心网节点为终端设备配置的。

[0369]

示例性的,对于终端设备,第一数据包的转发策略包括以下至少一种:

[0370]

终端设备当第一qot级别低于或等于第三qot级别,向第一网络设备发送第一数据包;

[0371]

终端设备当第一qot级别高于第三qot级别且业务接受降级传输,向第一网络设备发送第一数据包;

[0372]

终端设备当第一qot级别高于第三qot级别,不向第一网络设备发送第一数据包;

[0373]

终端设备当第一qot级别高于第三qot级别,对第一数据包进行分片,采用不同的路径向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,以使核心网节点将分片得到的子数据包组合还原为第一数据包并向下一跳发送第一数据包;以及

[0374]

终端设备当第一qot级别高于第三qot级别且第三qot级别高于或等于第一数据包最低可采用的qot级别,向第一网络设备发送第一数据包。

[0375]

比如,转发策略可以是向第三qot级别高于或等于第一qot级别的第一网络设备发送第一数据包;比如,转发策略还可以是可降级传输,即若第一qot级别高于第三qot级别,但是终端设备为业务配置的是接受降级传输,则终端设备可向第三qot级别低于第一qot级别的第一网络设备发送第一数据包;比如,转发策略还可以是可分片,即若第一qot级别高于第三qot级别,则终端设备可对第一数据包进行分片,然后将分片得到的子数据包分别发送给不同的网络设备,该不同的网络设备中包括第一网络设备,比如网络设备a和网络设备b,由网络设备a和网络设备b分别向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,该核心网节点可将接收到的子数据包组合还原为第一数据包,然后再向下一跳转发;比如,转发策略还可以是在可降级的条件下,规定第一数据包最低可采用的qot级别,即当第三qot级别低于第一qot级别且第三qot级别高于或等于该最低可采用的qot级别,可向第一网络设备发送第一数据包。当然,以上仅为示例性的转发策略,本技术还可包括更多的转发策略或对转发策略进行组合,根据第一数据包的转发策略,终端设备可灵活选择第一网络设备进行数据传输。

[0376]

802:终端设备向第一网络设备发送第一数据包。

[0377]

其中,终端设备根据第一网络设备的ip地址,向第一网络设备发送第一数据包enc

对称密钥1

(flow 1,enc

对称密钥2

(flow 2,待传输数据))。

[0378]

803:第一网络设备接收来自终端设备的第一数据包。

[0379]

示例性的,在接收来自终端设备的第一数据包之前,该方法还包括:

[0380]

第一网络设备向第三核心网节点转发来自终端设备的路由请求,其中,路由请求中包括上述位置信息、第一qot级别、转发策略和接收端ip地址,路由请求用于请求第三核心网节点确定传输路径;

[0381]

第一网络设备向终端设备转发来自第三核心网节点的第三消息,其中,第三消息中包括传输路径中的网络设备、传输路径中的网络设备的证书和第三核心网节点为终端设备颁发的临时证书。

[0382]

本示例,第一网络设备通过转发终端设备的路由请求,以便于第三核心网节点根据路由请求中的信息为待传输数据选定传输路径,并通过第一网络设备将传输路径中的网络设备、该网络设备的证书和终端设备的临时证书发送给终端设备,从而有利于终端设备利用该证书和该临时证书与传输路径中的对应网络设备进行密钥协商,进而有利于后续对待传输数据进行层层加密。

[0383]

示例性的,该方法还包括:

[0384]

第一网络设备存储第一上下文,第一上下文是终端设备与第一网络设备进行密钥协商的上下文,第一上下文中包括第二业务流标识和目标对称密钥;或者

[0385]

第一网络设备接收并存储由附属节点发送的第二上下文,第二上下文是终端设备与附属节点进行密钥协商的上下文,第二上下文中包括第二业务流标识和目标对称密钥,附属节点也存储有该第二上下文。

[0386]

本示例,若是第一网络设备与终端设备进行密钥协商,则第一网络设备需要存储第一上下文,若是第一网络设备的附属节点与终端设备进行密钥协商,则附属节点需要存储第二上下文,并将第二上下文发送给第一网络设备进行存储,从而便于后续第一网络设备当接收到第一数据包,可采用目标对称密钥进行解密,以及当第二业务流标识与第一业务流标识相同,向下一跳转发第三数据包,进而有利于实现待传输数据在传输路径上的安全转发。

[0387]

示例性的,在向第三核心网节点转发来自终端设备的路由请求之前,该方法还包括:

[0388]

第一网络设备向第一核心网节点发送第一配置信息和第一配置信息的第一签名,以使第一核心网节点对该第一签名进行验证,并在验证通过的情况下,根据第一配置信息和运营商的配置策略为第一网络设备配置第一qot配置信息,比如确定第三qot级别,再根据第三qot级别为待传输数据确定传输路径。其中,第一配置信息是指第一网络设备的软、硬件配置信息,示例性的,第一配置信息包括第一网络设备的标识、型号、生产厂商、出厂证书以及使用的软件的版本等。

[0389]

本示例,第一网络设备可向第一核心网节点发送第一配置信息和该第一配置信息的第一签名,以便于第一核心网节点对该第一签名进行验证,并在验证通过的情况下,根据第一配置信息和运营商的配置策略为第一网络设备配置qot级别(即第三qot级别),从而根

据该第三qot级别为待传输数据选定传输路径,进而使得第一网络设备在解密出第三数据包后,按照传输路径转发即可,无需执行路径选择操作,有利于降低第一网络设备的开销。

[0390]

804:第一网络设备采用目标对称密钥对第一数据包进行解密得到第三数据包。

[0391]

示例性的,该方法还包括:

[0392]

第一网络设备采用目标对称密钥对第一数据包进行解密还得到第一业务流标识。

[0393]

比如,第一网络设备采用对称密钥1对第一数据包enc

对称密钥1

(flow 1,enc

对称密钥2

(flow 2,待传输数据))进行解密,得到第三数据包enc

对称密钥2

(flow 2,待传输数据)和flow 1。应理解,第一数据包的ip报头中包括第二网络设备的ip地址,该第二网络设备的ip地址用于告知第一网络设备第三数据包enc

对称密钥2

(flow 2,待传输数据)的转发地址。

[0394]

805:第一网络设备向第二网络设备发送第三数据包。

[0395]

其中,第二网络设备在接收到第三数据包后,采用对称密钥2对第三数据包进行解密,再将解密得到的数据包或待传输数据向下一跳转发,最终按照传输路径将待传输数据发送到接收端。

[0396]

示例性的,向第二网络设备发送第三数据包,包括:

[0397]

第一网络设备当第一业务流标识与第一网络设备存储的第二业务流标识相同,向第二网络设备发送第三数据包。应理解,第一业务流标识与第一网络设备存储的第二业务流标识相同说明是需要第一网络设备处理的业务流,则第一网络设备执行向第二网络设备发送第三数据包的操作,反之,若二者不相同,则说明不是第一网络设备处理的业务流,第一网络设备可不向第二网络设备发送第三数据包,从而有利于数据的错误转发。

[0398]

对于第一网络设备,第一数据包的转发策略包括以下至少一种:

[0399]

当第一qot级别低于或等于第二qot级别,向第二网络设备发送第一数据包;

[0400]

当第一qot级别高于第二qot级别且业务接受降级传输,向第二网络设备发送第一数据包;

[0401]

当第一qot级别高于第二qot级别,不向第二网络设备发送第一数据包;

[0402]

当第一qot级别高于第二qot级别,对第一数据包进行分片,采用不同的路径向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,以使核心网节点将分片得到的子数据包组合还原为第一数据包并向下一跳发送第一数据包;以及

[0403]

当第一qot级别高于第二qot级别且第二qot级别高于或等于第一数据包最低可采用的qot级别,向第二网络设备发送第一数据包。

[0404]

比如,转发策略可以是向第二qot级别高于或等于第一qot级别的第二网络设备发送第一数据包;比如,转发策略还可以是可降级传输,即若第一qot级别高于第二qot级别,但是终端设备为业务配置的是接受降级传输,则第一网络设备可向第二qot级别低于第一qot级别的第二网络设备发送第一数据包;比如,转发策略还可以是可分片,即若第一qot级别高于第二qot级别,则第一网络设备可对第一数据包进行分片,然后将分片得到的子数据包分别发送给不同的网络设备,该不同的网络设备中包括第二网络设备,比如网络设备1和网络设备2,由网络设备1和网络设备2分别向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,该核心网节点可将接收到的子数据包组合还原为第一数据包,然后再向下一跳转发;比如,转发策略还可以是在可降级的条件下,规定第一数据包最低可采用的qot级别,即当第二qot级别低于第一qot级别且第二qot级别高于或等于该最低

可采用的qot级别,可向第二网络设备发送第一数据包。当然,以上仅为示例性的转发策略,本技术还可包括更多的转发策略或对转发策略进行组合,根据第一数据包的转发策略,第一网络设备可灵活选择第二网络设备进行数据传输,从而在构建可信网络路由的同时,还有利于提高数据传输的灵活性。

[0405]

应理解,本实施例中,转发策略主要用于第三核心网节点为待传输数据选取端到端的传输路径,数据传输过程中,发送方可以不用参照转发策略。

[0406]

为便于理解,请一并参见图9,图9为本技术实施例提供的另一种数据传输方法的整体流程示意图。具体步骤如下:

[0407]

(1)终端设备根据qot分级,确定应用的qot级别,根据qot服务策略和应用的qot级别,确定应用的数据转发策略;

[0408]

(2)终端设备启动目标应用,通过第一网络设备向第三核心网节点发送路由请求;其中,路由请求中包括终端设备的位置信息、第一qot级别、转发策略和接收端ip地址,路由请求用于请求第三核心网节点确定传输路径;

[0409]

(3)第三核心网节点根据路由请求中的位置信息、第一qot级别、转发策略和接收端ip地址为终端设备选定端到端的传输路径;

[0410]

(4)第三核心网节点通过第一网络设备向终端设备发送第三消息;其中,第三消息中包括传输路径中的网络设备、传输路径中的网络设备的证书和第三核心网节点为终端设备颁发的临时证书,其中,第三核心网节点可以以列表的形式将传输路径中的网络设备发送给终端设备;

[0411]

(5)终端设备存储传输路径中的网络设备列表、传输路径中的网络设备的证书和临时证书;

[0412]

(6)终端设备利用传输路径中的网络设备的证书和临时证书与传输路径中的网络设备进行密钥协商,得到对应的至少一个业务流标识和至少一个对称密钥;

[0413]

(7)第一网络设备(或其附属节点)存储上下文;其中,该上下文中包括第一网络设备与终端设备进行密钥协商得到的第二业务流标识和目标对称密钥;

[0414]

(8)第二网络设备(或其附属节点)存储上下文;其中,该上下文中包括第二网络设备与终端设备进行密钥协商得到的业务流标识和对称密钥;

[0415]

(9)终端设备使用至少一个对称密钥对业务的待传输数据进行逐层加密,得到第一数据包;

[0416]

(10)终端设备向第一网络设备发送第一数据包;

[0417]

(11)第一网络设备接收来自终端设备的第一数据包,采用目标对称密钥对第一数据包进行解密得到第三数据包;

[0418]

(12)第一网络设备向第二网络设备发送第三数据包;

[0419]

(13)第二网络设备接收来自第一网络设备的第三数据包,采用对称密钥对第三数据包进行解密;

[0420]

(14)第二网络设备进一步转发解密后得到的数据。

[0421]

可以看出,在本实施例中,通过对网络中的终端设备、终端设备侧的业务、核心网节点和网络设备(比如基站、路由器、网关等)的可信属性进行量化,为其配置qot级别,并为终端设备侧的业务配置数据转发策略,第一核心网节点可根据终端设备的位置信息、待传

输数据对应的业务的第一qot级别、网络中网络设备的qot级别、待传输数据的转发策略和待传输数据的接收端ip地址为待传输数据确定出端到端的传输路径,从而有利于构建可信的网络路由进行数据传输。由于传输路径是第一核心网节点选定的,第一网络设备不再需要向终端设备发送自己的qot级别,从而有利于避免第一网络设备的qot级别被暴露的风险。终端设备可利用传输路径中的网络设备对应的对称密钥对待传输数据进行层层加密,中间网络设备(包括第一网络设备和第二网络设备)对接收到的数据包只能进行部分解密,且中间网络设备(接收端的上一跳中间网络设备除外)并不知道接收端ip地址,从而有利于提高数据的安全性。

[0422]

以上详细阐述了本技术实施例的方法,下面提供了本技术实施例的装置。

[0423]

请参见图10,图10为本技术实施例提供的一种数据传输装置1000的结构示意图。该装置1000应用于第一网络设备,如图10所示,该装置包括第一收发单元1001和第一处理单元1002;

[0424]

第一收发单元1001,用于接收来自终端设备的第一数据包,第一数据包中包括第一数据包对应的业务的第一qot级别和第一数据包的转发策略;

[0425]

第一处理单元1002,用于获取第二网络设备的第二qot级别;

[0426]

第一处理单元1002,还用于根据第一qot级别、第二qot级别和转发策略,调用第一收发单元1001向第二网络设备发送第一数据包。

[0427]

在一些可能的实施方式中,第一收发单元1001,还用于向终端设备发送第一消息,第一消息中包括第一网络设备的第三qot级别;其中,第一数据包是终端设备根据第一qot级别、第三qot级别和所述转发策略发送的。

[0428]

在一些可能的实施方式中,第一收发单元1001,还用于向第一核心网节点发送第一配置信息和第一配置信息的第一签名,以使第一核心网节点根据第一签名、第一配置信息和运营商的配置策略确定第三qot级别;接收来自第一核心网节点的第一qot配置信息,第一qot配置信息中包括第三qot级别。

[0429]

在一些可能的实施方式中,第一消息包括主信息块mib、系统信息块sib、信标(beacon)和来自第一核心网节点的控制面信令中的任一种。

[0430]

在一些可能的实施方式中,第一收发单元1001,还用于向第一核心网节点转发来自终端设备的第二消息,第二消息中包括终端设备的位置信息、参考网络设备标识以及终端设备的第四qot级别,其中,第二消息用于请求第一核心网节点根据第四qot级别、位置信息以及参考网络设备的qot级别,从参考网络设备中确定出终端设备可接入的目标网络设备;其中,参考网络设备包括基于该位置信息确定的范围内的网络设备,参考网络设备标识用于指示参考网络设备。

[0431]

在一些可能的实施方式中,在向终端设备发送第一消息方面,第一收发单元1001具体用于:向终端设备转发来自第一核心网节点的控制面信令,该来自第一核心网节点的控制面信令中包括目标网络设备的标识和qot级别;其中,目标网络设备包括第一网络设备。

[0432]

在一些可能的实施方式中,第一处理单元1002,还用于当第一qot级别低于或等于第二qot级别,调用第一收发单元1001向第二网络设备发送第一数据包;第一处理单元1002,还用于当第一qot级别高于第二qot级别且业务接受降级传输,调用第一收发单元

1001向第二网络设备发送第一数据包;第一处理单元1002,还用于当第一qot级别高于第二qot级别,不调用第一收发单元1001向第二网络设备发送第一数据包;第一处理单元1002,还用于当第一qot级别高于第二qot级别,对第一数据包进行分片,调用第一收发单元1001采用不同的路径向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,以使核心网节点将分片得到的子数据包组合还原为第一数据包并向下一跳发送第一数据包;第一处理单元1002,还用于当第一qot级别高于第二qot级别且第二qot级别高于或等于第一数据包最低可采用的qot级别,调用第一收发单元1001向第二网络设备发送第一数据包。

[0433]

在一些可能的实施方式中,第一qot级别高于第三qot级别,第一数据包为终端设备对业务的数据包进行分片得到的子数据包;在根据第一qot级别、第二qot级别和转发策略,调用第一收发单元1001向第二网络设备发送第一数据包方面,第一处理单元1002具体用于:调用第一收发单元1001向第二核心网节点发送第一数据包,以使第二核心网节点根据第一数据包和第二数据包得到业务的数据包,并根据第一qot级别、第二qot级别和转发策略,向第二网络设备发送业务的数据包;其中,第二核心网节点的qot级别高于或等于第一qot级别,第二数据包为终端设备对业务的数据包进行分片得到的除第一数据包外的子数据包,第二数据包是由第三网络设备向第二核心网节点发送的,第一qot级别高于第三网络设备的第五qot级别,业务的数据包中包括该转发策略。

[0434]

请参见图11,图11为本技术实施例提供的另一种数据传输装置1100的结构示意图。该装置1100应用于第一网络设备,如图11所示,该装置包括第二收发单元1101和第二处理单元1102;第二收发单元1101,用于接收来自终端设备的第一数据包,第一数据包是终端设备采用至少一个对称密钥对待传输数据进行逐层加密得到的,其中,至少一个对称密钥包括待传输数据的传输路径中的网络设备对应的对称密钥,传输路径是根据终端设备的位置信息、待传输数据对应的业务的第一qot级别、传输路径中的网络设备的qot级别、待传输数据的转发策略和待传输数据的接收端ip地址确定的,传输路径中的网络设备包括第一网络设备;第二处理单元1102,用于采用目标对称密钥对第一数据包进行解密得到第三数据包,目标对称密钥为第一网络设备对应的对称密钥;第二收发单元1101,还用于向第二网络设备发送第三数据包,第二网络设备为传输路径中第一网络设备的下一跳。

[0435]

在一些可能的实施方式中,第二收发单元1101,还用于向第三核心网节点转发来自终端设备的路由请求,路由请求中包括位置信息、第一qot级别、转发策略和接收端ip地址,路由请求用于请求第三核心网节点确定传输路径;向终端设备转发来自第三核心网节点的第三消息,第三消息中包括传输路径中的网络设备、传输路径中的网络设备的证书和第三核心网节点为终端设备颁发的临时证书。

[0436]

在一些可能的实施方式中,目标对称密钥是终端设备利用第一网络设备的证书和临时证书,与第一网络设备或第一网络设备的附属节点进行密钥协商得到的;

[0437]

第一数据包是终端设备采用目标对称密钥对第一业务流标识和第三数据包进行加密得到的,第一业务流标识是终端设备利用第一网络设备的证书和临时证书,与第一网络设备或第一网络设备的附属节点进行密钥协商得到的;第二处理单元1102,用于采用目标对称密钥对第一数据包进行解密还得到第一业务流标识;

[0438]

在向第二网络设备发送第三数据包方面,第二收发单元1101具体用于:当第一业

务流标识与第一网络设备存储的第二业务流标识相同,向第二网络设备发送第三数据包。

[0439]

在一些可能的实施方式中,第二处理单元1102,还用于存储第一上下文,第一上下文是终端设备与第一网络设备进行密钥协商的上下文,第一上下文中包括第二业务流标识和目标对称密钥;或者通过第二收发单元1101接收由附属节点发送的第二上下文并存储第二上下文,第二上下文是终端设备与附属节点进行密钥协商的上下文,第二上下文中包括第二业务流标识和目标对称密钥。

[0440]

在一些可能的实施方式中,第二收发单元1101,还用于向第一核心网节点发送第一配置信息和第一配置信息的第一签名,以使第一核心网节点根据第一签名、第一配置信息和运营商的配置策略确定第三qot级别,再根据第三qot级别得到传输路径。

[0441]

在一些可能的实施方式中,第二处理单元1102,还用于当第一qot级别低于或等于第二qot级别,调用第二收发单元1101向第二网络设备发送第一数据包;第二处理单元1102,还用于当第一qot级别高于第二qot级别且业务接受降级传输,调用第二收发单元1101向第二网络设备发送第一数据包;第二处理单元1102,还用于当第一qot级别高于第二qot级别,不调用第二收发单元1101向第二网络设备发送第一数据包;第二处理单元1102,还用于当第一qot级别高于第二qot级别,对第一数据包进行分片,调用第二收发单元1101采用不同的路径向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,以使核心网节点将分片得到的子数据包组合还原为第一数据包并向下一跳发送第一数据包;第二处理单元1102,还用于当第一qot级别高于第二qot级别且第二qot级别高于或等于第一数据包最低可采用的qot级别,调用第二收发单元1101向第二网络设备发送第一数据包。

[0442]

请参见图12,图12为本技术实施例提供的另一种数据传输装置1200的结构示意图。该装置1200应用于终端设备,如图12所示,该装置包括获取单元1201、第三收发单元1202和第三处理单元1203;获取单元1201,用于获取当前业务的第一qot级别和业务的第一数据包的转发策略;获取单元1201,还用于获取第一网络设备的第三qot级别;处理单元,还用于根据第一qot级别、转发策略和第三qot级别,调用第三收发单元1202向第一网络设备发送第一数据包。

[0443]

在一些可能的实施方式中,第三收发单元1202,还用于接收第一网络设备发送的第一消息,第一消息中包括第三qot级别;第三处理单元1203,还用于存储第三qot级别;其中,第三qot级别是第一核心网节点根据第一网络设备的第一配置信息、第一配置信息的第一签名和运营商的配置策略确定的。

[0444]

在一些可能的实施方式中,第三处理单元1203,还用于接入网络并调用第三收发单元1202通过第一网络设备向网络侧的控制面节点发送注册信令,注册信令中包括终端设备的qot服务策略和终端设备要求的最低qot级别,qot服务策略用于为终端设备上的应用确定数据转发策略,应用包括业务对应的目标应用;第三收发单元1202,还用于接收第一网络设备转发的来自控制面节点的第四消息,第四消息中包括网络提供的最高qot级别,其中,第四消息是控制面节点当根据qot服务策略和最低qot级别,或者根据终端设备在网络侧的签约信息确定接受终端设备的注册发送的,最高qot级别用于确定目标应用可使用。

[0445]

在一些可能的实施方式中,第一消息包括主信息块mib、系统信息块sib、信标(beacon)和来自第一核心网节点的控制面信令中的任一种。

[0446]

在一些可能的实施方式中,第三收发单元1202,还用于通过第一网络设备向第一核心网节点发送第二消息,第二消息中包括终端设备的位置信息、参考网络设备标识以及终端设备的第四qot级别,其中,第二消息用于请求第一核心网节点根据第四qot级别、位置信息以及参考网络设备的qot级别,从参考网络设备中确定出终端设备可接入的目标网络设备;其中,参考网络设备包括基于位置信息确定的范围内的网络设备,参考网络设备标识用于指示参考网络设备。

[0447]

在一些可能的实施方式中,在接收第一网络设备发送的第一消息方面,第三收发单元1202具体用于:接收第一网络设备转发的来自第一核心网节点的控制面信令,来自第一核心网节点的控制面信令中包括目标网络设备的标识和qot级别;其中,目标网络设备包括第一网络设备。

[0448]

在一些可能的实施方式中,第三处理单元1203,还用于当第一qot级别低于或等于第三qot级别,调用第三收发单元1202向第一网络设备发送第一数据包;第三处理单元1203,还用于当第一qot级别高于第三qot级别且业务接受降级传输,调用第三收发单元1202向第一网络设备发送第一数据包;第三处理单元1203,还用于当第一qot级别高于第三qot级别,不调用第三收发单元1202向第一网络设备发送第一数据包;第三处理单元1203,还用于当第一qot级别高于第三qot级别,对第一数据包进行分片,调用第三收发单元1202采用不同的路径向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,以使核心网节点将分片得到的子数据包组合还原为第一数据包并向下一跳发送第一数据包;第三处理单元1203,还用于当第一qot级别高于第三qot级别且第三qot级别高于或等于第一数据包最低可采用的qot级别,调用第三收发单元1202向第一网络设备发送第一数据包。

[0449]

在一些可能的实施方式中,第一数据包为终端设备对业务的数据包进行分片得到的子数据包;获取单元1201,还用于获取第三网络设备的第五qot级别,第五qot级别是根据第三网络设备发送的第五消息得到的;第三处理单元1203,还用于若第一qot级别高于第三qot级别和第五qot级别,则对业务的数据包进行分片,得到第一数据包和第二数据包,第二数据包为终端设备对业务的数据包进行分片得到的除第一数据包外的子数据包,业务的数据包中包括转发策略;第三处理单元1203,还用于根据第一qot级别、转发策略和第五qot级别,调用第三收发单元1202向第三网络设备发送第二数据包。

[0450]

在一些可能的实施方式中,第三处理单元1203,还用于根据预设的第二qot配置信息中的qot分级,确定应用的qot级别,第二qot配置信息中包括qot服务策略;根据qot服务策略和应用的qot级别,确定应用的数据转发策略;

[0451]

在一些可能的实施方式中,第三收发单元1202,还用于通过第一网络设备向第一核心网节点发送第二配置信息和第二配置信息的第二签名;接收第一网络设备转发的来自第一核心网节点的第二qot配置信息,第二qot配置信息是第一核心网节点根据第二签名、第二配置信息和运营商的配置策略确定的,第二qot配置信息中包括第四qot级别。

[0452]

请参见图13,图13为本技术实施例提供的另一种数据传输装置1300的结构示意图。该装置1300应用于终端设备,如图13所示,该装置包括第四收发单元1301和第四处理单元1302;第四处理单元1302,用于采用至少一个对称密钥对当前业务的待传输数据进行逐层加密,得到第一数据包,至少一个对称密钥为待传输数据的传输路径中的网络设备对应

的对称密钥,传输路径是根据终端设备的位置信息、待传输数据对应的业务的第一qot级别、传输路径中的网络设备的qot级别、待传输数据的转发策略和待传输数据的接收端ip地址确定的,传输路径中的网络设备包括第一网络设备;第四收发单元1301,用于向第一网络设备发送第一数据包。

[0453]

在一些可能的实施方式中,第四收发单元1301,还用于通过第一网络设备向第三核心网节点发送路由请求,路由请求中包括上述位置信息、第一qot级别、转发策略和接收端ip地址,路由请求用于请求第三核心网节点确定传输路径;接收第一网络设备转发的来自第三核心网节点的第三消息,第三消息中包括传输路径中的网络设备、传输路径中的网络设备的证书和第三核心网节点为终端设备颁发的临时证书。

[0454]

在一些可能的实施方式中,第四处理单元1302,还用于利用第一网络设备的证书和临时证书,与第一网络设备或第一网络设备的附属节点进行密钥协商,得到第一网络设备对应的第一业务流标识和目标对称密钥;其中,第一数据包是采用目标对称密钥对第一业务流标识和第三数据包进行加密得到的,第三数据包是采用第二网络设备对应的对称密钥进行数据加密得到的,第二网络设备为传输路径中第一网络设备的下一跳。

[0455]

在一些可能的实施方式中,第四处理单元1302,还用于接入网络并调用第四收发单元1301,通过第一网络设备向网络侧的控制面节点发送注册信令,注册信令中包括终端设备的qot服务策略和终端设备要求的最低qot级别,qot服务策略用于为终端设备上的应用确定数据转发策略,应用包括业务对应的目标应用;第四收发单元1301,还用于接收第一网络设备转发的由控制面节点发送的第四消息,第四消息中包括网络提供的最高qot级别,其中,第四消息是控制面节点当根据qot服务策略和最低qot级别,或者根据终端设备在网络侧的签约信息确定接受终端设备的注册发送的;第四处理单元1302,还用于根据最高qot级别和转发策略确定目标应用可使用。

[0456]

在一些可能的实施方式中,第四处理单元1302,还用于根据预设的第二qot配置信息中的qot分级,确定应用的qot级别,第二qot配置信息中包括qot服务策略;根据qot服务策略和应用的qot级别,确定应用的数据转发策略;其中,终端设备的第四qot级别是根据qot分级确定的。

[0457]

在一些可能的实施方式中,第四收发单元1301,还用于通过第一网络设备向第一核心网节点发送第二配置信息和第二配置信息的第二签名;接收第一网络设备转发的来自第一核心网节点的第二qot配置信息,第二qot配置信息是第一核心网节点根据第二签名、第二配置信息和运营商的配置策略确定的,第二qot配置信息中包括第四qot级别。

[0458]

在一些可能的实施方式中,第四处理单元1302,还用于当第一qot级别低于或等于第三qot级别,调用第四收发单元1301向第一网络设备发送第一数据包;第四处理单元1302,还用于当第一qot级别高于第三qot级别且业务接受降级传输,调用第四收发单元1301向第一网络设备发送第一数据包;第四处理单元1302,还用于当第一qot级别高于第三qot级别,不调用第四收发单元1301向第一网络设备发送第一数据包;第四处理单元1302,还用于当第一qot级别高于第三qot级别,对第一数据包进行分片,调用第四收发单元1301采用不同的路径向qot级别高于或等于第一qot级别的核心网节点发送分片得到的子数据包,以使核心网节点将分片得到的子数据包组合还原为第一数据包并向下一跳发送第一数据包;第四处理单元1302,还用于当第一qot级别高于第三qot级别且第三qot级别高于或等

于第一数据包最低可采用的qot级别,调用第四收发单元1301向第一网络设备发送第一数据包。

[0459]

请参见图14,图14为本技术实施例提供的一种第一网络设备1400的结构示意图,该第一网络设备1400包括处理器1401、存储器1402和通信接口1403,处理器1401、存储器1402和通信接口1403通过总线1404相互连接。

[0460]

存储器1402包括但不限于是随机存储记忆体(random access memory,ram)、只读存储器(read-only memory,rom)、可擦除可编程只读存储器(erasable programmable read only memory,eprom)、或便携式只读存储器(compact disc read-only memory,cd-rom),该存储器1402用于存储相关计算机程序及数据。通信接口1403用于接收和发送数据。

[0461]

处理器1401可以是一个或多个中央处理器(central processing unit,cpu),在处理器1401是一个cpu的情况下,该cpu可以是单核cpu,也可以是多核cpu。

[0462]

该第一网络设备1400中的处理器1401用于读取上述存储器1402中存储的计算机程序代码,执行以下操作:通过通信接口1403接收来自终端设备的第一数据包,第一数据包中包括第一数据包对应的业务的第一qot级别和第一数据包的转发策略;获取第二网络设备的第二qot级别;根据第一qot级别、第二qot级别和转发策略,通过通信接口1403向第二网络设备发送第一数据包。

[0463]

在图14所示的第一网络设备1400中,当第一网络设备需要转发来自终端设备的第一数据包,可以根据业务的第一qot级别、第二网络设备的第二qot级别和第一数据包的转发策略,确定是否向第二网络设备发送第一数据包。示例性的,比如第一数据包的转发策略指示只能向qot级别高于或等于第一qot级别的网络设备转发,则当第二qot级别高于或等于第一qot级别,第一网络设备向第二网络设备发送该第一数据包,当然转发策略可以有很多,本技术对此不作限定。应理解,基于第一qot级别、第二qot级别和转发策略,只有当第二qot级别满足第一qot级别和转发策略,才向第二网络设备发送第一数据包,从而使得每次路由选择的网络设备都是可信的,进而有利于构建可信的网络路由进行数据传输。

[0464]

该第一网络设备1400中的处理器1401用于读取上述存储器1402中存储的计算机程序代码,还执行以下操作:通过通信接口1403接收来自终端设备的第一数据包,第一数据包是终端设备采用至少一个对称密钥对待传输数据进行逐层加密得到的,其中,至少一个对称密钥包括待传输数据的传输路径中的网络设备对应的对称密钥,传输路径是根据终端设备的位置信息、待传输数据对应的业务的第一qot级别、传输路径中的网络设备的qot级别、待传输数据的转发策略和待传输数据的接收端ip地址确定的,传输路径中的网络设备包括第一网络设备;采用目标对称密钥对第一数据包进行解密得到第三数据包,目标对称密钥为第一网络设备对应的对称密钥;通过通信接口1403向第二网络设备发送第三数据包,第二网络设备为传输路径中第一网络设备的下一跳。

[0465]

在图14所示的第一网络设备1400中,根据终端设备的位置信息、待传输数据对应的业务的第一qot级别、网络中网络设备的qot级别、待传输数据的转发策略和待传输数据的接收端ip地址为待传输数据确定出的传输路径,实现了可信的网络路由的构建。另外,终端设备可利用传输路径中的网络设备对应的对称密钥对待传输数据进行层层加密,传输路径中的第一网络设备采用目标对称密钥对第一数据包进行解密,得到的是加密后的第三数据包,而第二网络设备对第三数据包进行解密后,得到的也是加密后的数据包,由于传输路

径中的网络设备并不知道待传输数据的接收端ip地址,只能进行部分解密后将数据给到下一跳,而下一跳也只能进行部分解密,无法拿到未经加密的待传输数据,从而有利于提高数据的安全性。

[0466]

需要说明的是,各个操作的实现还可以对应参照图4所示的方法实施例的相应描述。

[0467]

应注意,尽管图14所示第一网络设备1400仅仅示出了处理器1401、存储器1402和通信接口1403,但是在具体实现过程中,本领域的技术人员应当理解,第一网络设备1400还包括实现正常运行所必须的其他器件。同时,根据具体需要,本领域的技术人员应当理解,第一网络设备1400还可包括实现其他附加功能的硬件器件。此外,本领域的技术人员应当理解,第一网络设备1400也可仅仅包括实现本技术实施例所必须的器件,而不必包括图14中所示的全部器件。

[0468]

请参见图15,图15为本技术实施例提供的一种终端设备1500的结构示意图,该终端设备1500包括处理器1501、存储器1502和通信接口1503,处理器1501、存储器1502和通信接口1503通过总线1504相互连接。

[0469]

存储器1502包括但不限于是随机存储记忆体(random access memory,ram)、只读存储器(read-only memory,rom)、可擦除可编程只读存储器(erasable programmable read only memory,eprom)、或便携式只读存储器(compact disc read-only memory,cd-rom),该存储器1502用于存储相关计算机程序及数据。通信接口1503用于接收和发送数据。

[0470]

处理器1501可以是一个或多个中央处理器(central processing unit,cpu),在处理器1501是一个cpu的情况下,该cpu可以是单核cpu,也可以是多核cpu。

[0471]

该终端设备1500中的处理器1501用于读取上述存储器1502中存储的计算机程序代码,执行以下操作:获取当前业务的第一qot级别和业务的第一数据包的转发策略;获取第一网络设备的第三qot级别;根据第一qot级别、转发策略和第三qot级别,通过通信接口1503向第一网络设备发送第一数据包。

[0472]

在图15所示的终端设备1500中,当需要发送当前业务产生的第一数据包时,处理器1501可以根据业务的第一qot级别、第一网络设备的第三qot级别和第一数据包的转发策略,确定是否向第一网络设备发送第一数据包。应理解,基于第一qot级别、第三qot级别和转发策略,只有当第三qot级别满足第一qot级别和转发策略,才向第一网络设备发送第一数据包,从而使得选择的第一网络设备都是可信的,进而有利于构建可信的网络路由进行数据传输。

[0473]

该终端设备1500中的处理器1501用于读取上述存储器1502中存储的计算机程序代码,还执行以下操作:采用至少一个对称密钥对当前业务的待传输数据进行逐层加密,得到第一数据包,至少一个对称密钥为待传输数据的传输路径中的网络设备对应的对称密钥,传输路径是根据终端设备的位置信息、待传输数据对应的业务的第一qot级别、传输路径中的网络设备的qot级别、待传输数据的转发策略和待传输数据的接收端ip地址确定的,传输路径中的网络设备包括第一网络设备;通过通信接口1503向第一网络设备发送第一数据包。

[0474]

在图15所示的终端设备1500中,根据终端设备1500的位置信息、待传输数据对应的业务的第一qot级别、网络中网络设备的qot级别、待传输数据的转发策略和待传输数据

的接收端ip地址为待传输数据确定出的传输路径,实现了可信的网络路由的构建。另外,当需要发送待传输数据时,处理器1501可利用传输路径中的网络设备对应的对称密钥对待传输数据进行层层加密,中间网络设备(包括第一网络设备)对第一数据包也只能进行部分解密,从而有利于提高数据的安全性。

[0475]

需要说明的是,各个操作的实现还可以对应参照图8所示的方法实施例的相应描述。

[0476]

应注意,尽管图15所示终端设备1500仅仅示出了处理器1501、存储器1502和通信接口1503,但是在具体实现过程中,本领域的技术人员应当理解,终端设备1500还包括实现正常运行所必须的其他器件。同时,根据具体需要,本领域的技术人员应当理解,终端设备1500还可包括实现其他附加功能的硬件器件。此外,本领域的技术人员应当理解,终端设备1500也可仅仅包括实现本技术实施例所必须的器件,而不必包括图15中所示的全部器件。

[0477]

本技术实施例还提供一种计算机可读存储介质,上述计算机可读存储介质中存储有用于设备执行的程序代码,当其在第一网络设备上运行时,图4-图7所示的方法流程得以实现。

[0478]

本技术实施例还提供一种计算机可读存储介质,上述计算机可读存储介质中存储有用于设备执行的程序代码,当其在终端设备上运行时,图8、图9所示的方法流程得以实现。

[0479]

本技术实施例还提供一种计算机程序产品,当计算机程序产品被第一网络设备运行时,图4-图7所示的方法流程得以实现。

[0480]

本技术实施例还提供一种计算机程序产品,当计算机程序产品被终端设备运行时,图8、图9所示的方法流程得以实现。

[0481]

应理解,本技术实施例中提及的处理器可以是中央处理单元(central processing unit,cpu),还可以是其他通用处理器、数字信号处理器(digital signal processor,dsp)、专用集成电路(application specific integrated circuit,asic)、现成可编程门阵列(field programmable gate array,fpga)或者其他可编程逻辑器件、分立门或者晶体管逻辑器件、分立硬件组件等。通用处理器可以是微处理器或者该处理器也可以是任何常规的处理器等。

[0482]

还应理解,本技术实施例中提及的存储器可以是易失性存储器或非易失性存储器,或可包括易失性和非易失性存储器两者。其中,非易失性存储器可以是只读存储器(read-only memory,rom)、可编程只读存储器(programmable rom,prom)、可擦除可编程只读存储器(erasable prom,eprom)、电可擦除可编程只读存储器(electrically eprom,eeprom)或闪存。易失性存储器可以是随机存取存储器(random access memory,ram),其用作外部高速缓存。通过示例性但不是限制性说明,许多形式的ram可用,例如静态随机存取存储器(static ram,sram)、动态随机存取存储器(dynamic ram,dram)、同步动态随机存取存储器(synchronous dram,sdram)、双倍数据速率同步动态随机存取存储器(double data rate sdram,ddr sdram)、增强型同步动态随机存取存储器(enhanced sdram,esdram)、同步连接动态随机存取存储器(synchlink dram,sldram)和直接内存总线随机存取存储器(direct rambus ram,dr ram)。

[0483]

需要说明的是,当处理器为通用处理器、dsp、asic、fpga或者其他可编程逻辑器

件、分立门或者晶体管逻辑器件、分立硬件组件时,存储器(存储模块)集成在处理器中。

[0484]

应注意,本文描述的存储器旨在包括但不限于这些和任意其它适合类型的存储器。

[0485]

应理解,在本技术的各种实施例中,上述各过程的序号的大小并不意味着执行顺序的先后,各过程的执行顺序应以其功能和内在逻辑确定,而不应对本技术实施例的实施过程构成任何限定。

[0486]

在本技术所提供的几个实施例中,应该理解到,所揭露的系统、装置和方法,可以通过其它的方式实现。例如,以上所描述的装置实施例仅仅是示意性的,例如,所述单元的划分,仅仅为一种逻辑功能划分,实际实现时可以有另外的划分方式,例如多个单元或组件可以结合或者可以集成到另一个系统,或一些特征可以忽略,或不执行。另一点,所显示或讨论的相互之间的耦合或直接耦合或通信连接可以是通过一些接口,装置或单元的间接耦合或通信连接,可以是电性,机械或其它的形式。

[0487]

所述作为分离部件说明的单元可以是或者也可以不是物理上分开的,作为单元显示的部件可以是或者也可以不是物理单元,即可以位于一个地方,或者也可以分布到多个网络单元上。可以根据实际的需要选择其中的部分或者全部单元来实现本实施例方案的目的。

[0488]

另外,在本技术各个实施例中的各功能单元可以集成在一个处理单元中,也可以是各个单元单独物理存在,也可以两个或两个以上单元集成在一个单元中。

[0489]

本技术中,“至少一个”是指一个或者多个,“多个”是指两个或两个以上。“和/或”,描述关联对象的关联关系,表示可以存在三种关系,例如,a和/或b,可以表示:单独存在a,同时存在a和b,单独存在b的情况,其中a,b可以是单数或者复数。在本技术的文字描述中,字符“/”,一般表示前后关联对象是一种“或”的关系。

[0490]

本技术实施例方法中的步骤可以根据实际需要进行顺序调整、合并和删减。

[0491]

本技术实施例装置中的模块可以根据实际需要进行合并、划分和删减。

[0492]

以上所述,以上实施例仅用以说明本技术的技术方案,而非对其限制;尽管参照前述实施例对本技术进行了详细的说明,本领域的普通技术人员应当理解:其依然可以对前述各实施例所记载的技术方案进行修改,或者对其中部分技术特征进行等同替换;而这些修改或者替换,并不使相应技术方案的本质脱离本技术各实施例技术方案的范围。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1