一种用于电力测控终端的信息安全保护方法与流程

1.本发明涉及嵌入式设备信息安全保护领域,尤其涉及一种用于电力测控终端的信息安全保护方法。

背景技术:

2.嵌入式设备是由软件和硬件组成,是能够独立运行的器件,通常是面向特定应用的嵌入式系统,具有低功耗、低绩效、集成度高等特点。电力测控终端是嵌入式设备的一种,用于采集、分析电能表各项信息并上传至用电信息采集终端主站。目前电力测控终端广泛应用的安全保护有防火墙、网络边界隔离、虚拟专业网,但部分防火墙不具备检测通过应用层协议而实现的攻击和身份认证与加密通信功能,防火墙和网络边界隔离智能对电力测控终端的远程通信起到保护作用。

3.综上所述,本发明针对电力测控终端及其嵌入式系统的应用特点和组成结构,从电力测控终端客户端软件、设备应用端及嵌入式系统考虑,提供了一种信息安全保护方法,采用入网控制保护、访问授权与认证保护、审计日志记录、数据完整性验证、数据机密性保护、业务连续性、网络攻击防御多种主动安全保护手段对电力设备进行保护。

技术实现要素:

4.本发明针对上述问题,提供了一种用于电力测控终端的信息安全保护方法,本发明可有效保护电力测控终端的信息安全,提高电力测控终端的管理水平。

5.为了实现上述发明目的,本发明采用如下技术方案:

6.所述一种用于电力测控终端的信息安全保护方法,具体包括:入网控制保护、访问授权与认证保护、审计日志记录、数据完整性验证、数据机密性保护、业务连续性、网络攻击防御。

7.进一步地,所述一种用于电力测控终端的信息安全保护方法,入网控制保护具体包括设备接入控制和数据源认证;

8.设备接入控制是指主站或网络在建立业务连接之前对设备进行接入控制;数据源认证是指设备与后台系统之间的通信能够识别进行了行为或动作的一方的身份;

9.进一步地,所述一种用于电力测控终端的信息安全保护方法,访问授权与认证保护包括访问控制授权、配置软件认证、用户认证和会话超时锁定;

10.用户认证保护是指客户端与设备端建立通信前需通过登陆认证,客户端输入用户名和口令信息登录到设备端,设备端收到用户名和口令与设备内存储的用户名和口令信息比对,若一致则登录成功,否则登录失败;用户名信息分为管理员用户,操作员用户和审计员用户三种类型,管理员用户负责管理操作员用户和访问权限,操作员可以读取设备数据或修改设备配置,不同的操作员用户具有不同的访问权限,审计员用户可以查看设备日志记录及操作记录;口令信息强度满足字母数字符号中的两种以上及至少8位字符;访问控制授权保护是指管理员用户给不同操作员用户配置不同的授权项,操作员用户认证成功后只

能对已授权项进行操作,授权项包括查看设备数据,设置设备参数,控制设备复位;配置软件认证是指客户端首次使用时需填写认证码,设备端收到客户端认证码与存储在设备内的认证码信息比对,比对成功则可进行正常通信,否则设备端回复否认,以保证客户端是用户授权的软件;会话超时锁定保护是指设备端每次收到客户端报文时会读取并记录设备时钟,当再次收到客户端通信报文时首先读取并判断两次时钟间隔是否超过设备定义的会话超时时间,若两次时钟间隔小于会话超时时间可以正常通信,否则回复否认并自动退出客户端;

11.进一步地,所述一种用于电力测控终端的信息安全保护方法,审计日志记录包括准确审计记录事件,详细记录审计事件的内容信息及对审计信息保护:

12.审计日志记录具有显示设备运行状态和快速定位设备异常问题的功能,也是一种保护设备信息安全的方法,设备对产生的事件进行审计记录,包括管理员创建用户,配置权限,修改配置,设备异常复位,设备告警,设备停上电,会话超时锁定,登录失败锁定,用户登录登出,设备升级,对事件发生内容详细记录,包括时间、组件、用户、操作内容及结果;设备审计信息进行密文存储,审计功能不被修改或删除,审计记录容量具备循环覆盖的管理策略;

13.进一步地,所述一种用于电力测控终端的信息安全保护方法,数据完整性验证包括禁用不使用端口、存储数据防篡改、数据的非可执行性和输入数据语法验证:

14.关闭设备的不使用或不在访问控制范围内的通信服务端口的开放端口,防止外部通过高危端口对设备进行攻击;设备内存储的包括鉴别数据、审计数据、业务数据具备完整性保护机制,对存储文件进行写保护操作,防止存储数据被篡改;设备内划分多个存储空间,包括不同的数据存储区和可执行代码区,若是可执行代码异常出现在数据存储区内,可行性代码在数据存储区内不会自动运行,保证设备正常运行;设备对上位机发送的报文进行数据语法自我验证,保证输入值的合理性,当输入的输入值不在合理范围内,设备端回复上位机否定,否则可以正常通信,保证数据不被篡改和非授权访问;

15.进一步地,所述一种用于电力测控终端的信息安全保护方法,数据机密性保护包括数据传输的机密性和存储数据的机密性:

16.数据传输过程采用非明文方式传输,用户操作客户端将明文加密为密文发送设备端,设备端收到密文后,通过密钥进行解密,保证数据传输的机密性;设备内存储数据采用非明文方式存储,若客户端通过明文方式读取设备端的存储数据或导出设备内的存储数据,不能直接查看账户的口令数据、业务数据、审计数据,需通过密钥解密,保证这些数据存储的机密性;

17.进一步地,所述一种用于电力测控终端的信息安全保护方法,业务连续性包括事件报警和设备容错:

18.设备在发生故障或事件通知时自动发出报警,提醒用户查看异常信息;设备具有自动保护功能,当故障发生时,保证设备能够恢复;

19.进一步地,所述一种用于电力测控终端的信息安全保护方法,网络攻击防御包含泛洪保护和设备备份与恢复:

20.泛洪攻击是利用的是tcp的三次握手机制,攻击端利用伪造的ip地址向被攻击端发出请求,而被攻击端发出的响应报文将永远发送不到目的地,被攻击端在等待关闭这个

连接的过程中消耗了资源,如果有成千上万的这种连接,主机资源将被耗尽,从而达到攻击的目的,设备可通过增加tcp backlog队列,减少syn-received的时间,增强数据泛洪保护能力,保证重要业务功能的通信;设备备份与恢复是指设备可通过提供备份和恢复功能,以方便用户进行设备中断或故障后恢复以前的配置;

21.本发明具有以下有益技术效果:

22.1、本发明所述安全保护方法,相比于现有技术中防火墙、网络边界隔离、虚拟专业网来说,本发明对电力测控终端客户端软件、设备应用端及嵌入式系统入手,采用入网控制保护、访问授权与认证保护、审计日志记录、数据完整性验证、数据机密性保护、业务连续性、网络攻击防御信息安全保护方法;

23.2、本发明所述一种用于电力测控终端的信息安全保护方法,可以实现客户端软件和设备端双向身份认证需求,对上下行报文进行数据加密保护,提高了设备的安全性;

24.3、本发明所述审计日志记录能够详细记录设备自身产生的日志和使用人员操作记录,本发明极大提高了设备使用管理能力。

附图说明

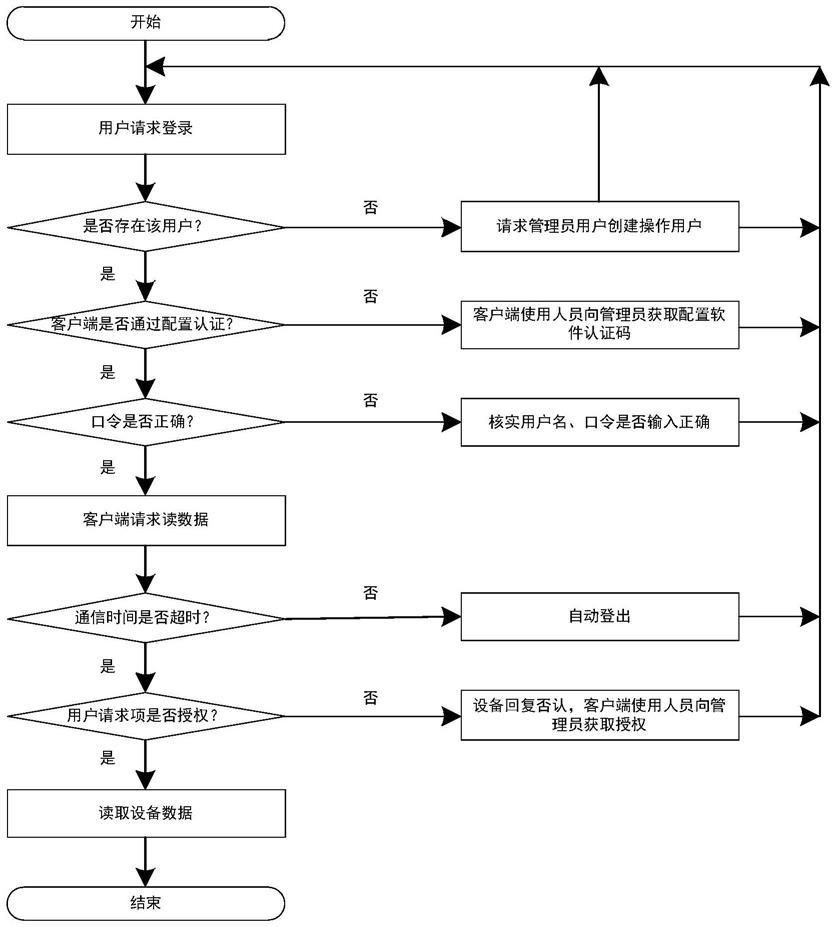

25.图1是本发明的访问授权与认证保护流程;

26.图2是本发明的审计日志记录流程;

27.图3是本发明的数据机密性保护流程。

具体实施方式

28.为了使本发明的目的、技术方案及优点更加清楚明白,以下结合附图及实施例,对本发明进行进一步详细说明。应当理解,此处所描述的具体实施例仅用以解释本发明,并不限定本发明。

29.一种用于电力测控终端的信息安全保护方法,所述入网控制保护中设备接入控制可以在网络层实现,如绑定设备的ip和mac地址、在交换机或主站系统中建立白名单。所述入网控制保护中数据源认证可以采用密码学技术如共享密钥。

30.如图1所示,所述访问授权与认证保护包括以下步骤:

31.用户通过客户端软件输入用户名和口令信息请求登录设备;设备收到指令首先判断用户名是否存在,若不存在,用户需要联系管理员创建用户;若存在,客户端判断是否通过配置认证,若不通过,客户端需要联系管理员获取客户端软件认证码,获取客户端使用权;若通过配置认证,设备判断用户输入的口令信息是否正确,若不正确,用户重新输入用户名和口令登录;若口令正确,用户可通过客户端请求读取或修改多个数据,每次请求或修改数据时,设备端记录本次通信时间并与上次通信时间比对,判断通信时间是否超时,若超时,设备端回复否认并自动登出客户端;若未超时,设备端进一步判断用户请求读取或修改项是否经过管理员授权,若未授权,设备回复否认,用户需要联系管理员是否可以增加授权,若已授权,设备回复数据项或回复确认,提醒用户读取或修改成功。

32.如图2所示,所述审计日志记录以用户请求修改设备ip和端口为例,具体包括以下步骤:

33.用户已通过如图1所述访问授权与认证保护,请求修改ip和端口192.168.1.1:

8000为192.168.1.2:8001,设备端读取当前记录的存储审计记录条数,若审计记录条数大于2048条,则为审计记录写满,重置并记录审计记录条数为1,告警灯提示用户;若审计记录小于2048条,则记录以下五元素:用户请求修改配置时间,组件记录为ip和端口修改,用户名信息,修改前后ip和端口信息,结果记录为成功。

34.所述数据完整性验证,具体包括以下步骤:

35.除了诊断端口外的所有通信端口默认都要禁用,维护人员后台可通过修改配置修改端口的禁止和开启状态;存储数据防篡改可使用flash写保护机制防止对配置文件和系统文件的篡改;

36.数据的非可执行性可以在flash中划分程序区和数据区;如图2所示修改ip和端口,客户端对输入ip进行语法验证,用户只能输入0到255。

37.如图3所示,所述数据机密性以用户登录为例,具体包括以下步骤:

38.客户端输入用户名和口令信息,客户端对明文信息通过密钥a加密成密文在网络通道中传输,到达设备端后,设备通过密钥b将密文解密成明文,设备解析明文判断明文内容,若需要存储则通过密钥a加密存储到设备flash芯片,若不需要存储则根据设备端收到明文信息回复客户端;

39.所述业务连续性,具体包括以下步骤:

40.设备在发生故障或事件通知时设备会发出报警;

41.设备具有自动保护功能,当故障发生时,保证设备能够恢复正常;

42.所述网络攻击防御,具体包括以下步骤:

43.实际防护中考虑网络上的隔离手段,如在网络边界设备上降低fuzz攻击成功的可能性。

44.设备备份与恢复是指设备具有备份和恢复功能,以方便用户进行设备中断或故障后恢复以前的配置,并在用户手册中说明;

45.上述实施例是对本发明的具体实施方式的说明,而非对本发明的限制,有关技术领域的技术人员在不脱离本发明的精神和范围的情况下,还可做出各种变换和变化以得到相对应的等同的技术方案,因此所有等同的技术方案均应归入本发明的专利保护范围。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1