一种SDN中的通信方法、装置及SDN系统与流程

一种sdn中的通信方法、装置及sdn系统

技术领域

1.本技术涉及计算机技术领域,尤其涉及一种sdn中的通信方法、装置及sdn系统。

背景技术:

2.随着云计算的发展,用户使用网络的需求越来越强烈,保证数据传输的安全性也变得尤为重要。

3.目前的方案主要包括以下两种:其一,为用户开通专用的数据传输业务,采用物理隔离方法为用户提供安全的数据传输,但这会存在开销大,开通周期长等缺陷,无法满足用户经济高效的上云需求。

4.其二,基于远程连接技术在计算网络中为用户构建逻辑隧道,例如,在一些三层互通的场景下,基于网络协议安全(internet protocol security,ipsec)隧道加密的方式为用户提供传输数据安全的保证。再例如,在一些需要二层互通的场景下,采取远程桥连接二层网络、边界网关协议(border gareway protocol,bgp)等方式为虚拟可扩展局域网(virtual extensible local area network,vxlan)进行密钥协商。上述构建的逻辑隧道并未应用到软件定义网络(software-defined networking,sdn)架构中。

5.因此,在sdn架构中,生成的密钥如何能高效的对数据进行加密或解密,是目前亟需解决的问题。

技术实现要素:

6.本技术实施例中,提供一种sdn中的通信方法、装置及sdn系统,使得生成的密钥能够高效的对数据进行解密或加密。

7.第一方面,提供一种sdn中的通信方法,包括:

8.接收来自于sdn控制器的第一随机数、第二随机数;根据所述第一随机数、所述第二随机数生成第一私钥;根据所述第一随机数、所述第二随机数、所述第一私钥生成第一公钥,并将所述第一公钥经由所述sdn控制器转发至第二通信设备;接收所述第二通信设备经由所述sdn控制器发送的第二公钥,所述第二公钥是根据所述第一随机数、所述第二随机数、所述第一公钥确定的;根据所述第一私钥、所述第二公钥生成第一密钥,所述第一密钥用于对发送给所述第二通信设备数据进行加密和/或对来自于所述第二通信设备的数据进行解密。

9.可选的,所述方法还包括:根据所述第一密钥,对待发送给所述第二通信设备的数据进行加密;将加密后的数据发送至所述第二通信设备。

10.可选的,所述方法还包括:接收来自于所述第二通信设备的数据;根据所述第一密钥,对所述来自于所述第二通信设备的数据进行解密。

11.可选的,所述第一公钥,满足以下表达式:

12.a=g

a mod p

13.其中,a为所述第一公钥,g为所述第一随机数,a为所述第一私钥,p为所述第二随

机数,mod为取模运算符。

14.可选的,所述第一随机数为整数,所述第二随机数为素数。

15.第二方面,提供一种sdn中的通信装置,包括:

16.接收模块,用于接收来自于sdn控制器的第一随机数、第二随机数;第一私钥生成模块,用于根据所述第一随机数、所述第二随机数生成第一私钥;第一公钥生成模块,用于根据所述第一随机数、所述第二随机数、所述第一私钥生成第一公钥,并将所述第一公钥经由所述sdn控制器转发至第二通信设备;第二公钥接收模块,用于接收所述第二通信设备经由所述sdn控制器发送的第二公钥,所述第二公钥是根据所述第一随机数、所述第二随机数、所述第一公钥确定的;第一密钥生成模块,用于根据所述第一私钥、所述第二公钥生成第一密钥,所述第一密钥用于对发送给所述第二通信设备数据进行加密和/或对来自于所述第二通信设备的数据进行解密。

17.可选的,所述系统还包括加密模块;所述加密模块,用于根据所述第一密钥,对待发送给所述第二通信设备的数据进行加密;将加密后的数据发送至所述第二通信设备。

18.可选的,所述系统还包括解密模块;所述解密模块,用于接收来自于所述第二通信设备的数据;根据所述第一密钥,对所述来自于所述第二通信设备的数据进行解密。

19.第三方面,提供一种sdn系统,包括:

20.sdn控制器、第一通信设备、第二通信设备;所述sdn控制器,用于生成第一随机数和第二随机数,并将所述第一随机数和所述第二随机数发送至所述第一通信设备和所述第二通信设备,用于将来自于所述第一通信设备的第一公钥发送至所述第二通信设备,以及用于将来自于所述第二通信设备的第二公钥发送至所述第一通信设备;所述第一通信设备,用于接收来自于所述sdn控制器的所述第一随机数、所述第二随机数、所述第二公钥;根据所述第一随机数、所述第二随机数生成第一私钥;根据所述第一随机数、所述第二随机数、所述第一私钥生成第一公钥,并将所述第一公钥发送至所述sdn控制器;根据所述第一私钥、所述第二公钥生成第一密钥,所述第一密钥用于对发送给所述第二通信设备的数据进行加密和/或对来自于所述第二通信设备的数据进行解密;所述第二通信设备,用于接收来自于所述sdn控制器的所述第一随机数、所述第二随机数、所述第一公钥;根据所述第一随机数、所述第二随机数、所述第一公钥生成第二私钥;根据所述第一随机数、所述第二随机数、所述第二私钥生成第二公钥,并将所述第二公钥发送至所述sdn控制器;根据所述第二私钥、所述第一公钥,生成所述第一密钥。

21.本技术实施例中,由于辅助生成私钥、公钥、密钥的随机数是sdn控制器配置的,本端设备(第一通信设备)的第一公钥以及对端设备(第二通信设备)的第二公钥都是sdn经由控制器进行相互转发的,因此减少了用户的维护工作,提高了用户体验;再由于当接收到对端设备的公钥后,进一步的,根据对端设备的第二公钥与本端设备的第一私钥,生成第一密钥(对称密钥),该第一密钥可直接用于对发送给第二通信设备数据进行加密,也可用于对来自于第二通信设备的数据进行解密,相较于采用非对称加密算法的方式(例如,第一通信设备用第一私钥对待发送的数据进行加密,用第二公钥对第二通信设备发送的数据进行解密)效率更高,减少性能的消耗,也保证了数据的可靠性传输。

附图说明

22.图1为本技术实施例提供的一种sdn系统的结构示意图;

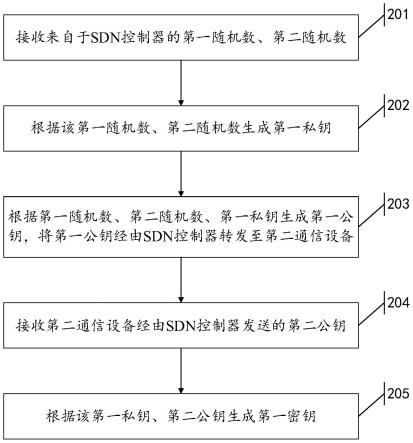

23.图2为本技术实施例提供的一种sdn中的通信方法的流程图;

24.图3为本技术实施例提供的一种密钥生成以及数据传输的流程图;

25.图4为本技术实施例提供的一种sdn中的通信方法的流程图;

26.图5为本技术实施例提供的一种密钥生成以及数据传输的流程图;

27.图6为本技术实施例提供的一种sdn中的通信装置的结构示意图;

28.图7为本技术实施例提供的另一种sdn中的通信装置的结构示意图;

29.图8为本技术实施例提供的一种通信装置的结构示意图。

具体实施方式

30.为了使本技术的目的、技术方案和优点更加清楚,下面将结合附图对本技术作进一步地详细描述,显然,所描述的实施例仅仅是本技术一部分实施例,而不是全部的实施例。基于本技术中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其它实施例,都属于本技术保护的范围。

31.以下对本技术实施例中的部分用语进行解释说明,以便于本领域技术人员理解。

32.(1)本技术实施例中,名词“网络”和“系统”经常交替使用,但本领域的技术人员可以理解其含义。

33.(2)本技术实施例中术语“多个”是指两个或两个以上,其它量词与之类似。

34.(3)“和/或”,描述关联对象的关联关系,表示可以存在三种关系,例如,a和/或b,可以表示:单独存在a,同时存在a和b,单独存在b这三种情况。字符“/”一般表示前后关联对象是一种“或”的关系。

35.(4)软件定义网络(software-defined networking,sdn),是一种将网络控制功能与转发功能分离、实现控制可编程的新兴网络架构。这种架构将从控制层从网络设备转移到外部计算设备,使得底层的基础设施对于应用和网络服务而言是透明的、抽象的,网络可被视为一个逻辑的或虚拟的实体。

36.(5)对称密钥加密又叫专用密钥加密或共享密钥加密,即发送和接收数据的双方必使用相同的密钥对明文进行加密和解密运算。

37.(6)椭圆曲线迪菲-赫尔曼秘钥交换(elliptic curve diffie

–

hellman key exchange,ecdh)是一种匿名的密钥合意协议(key-agreement protocol)。在这个协定下,双方通过迪菲-赫尔曼密钥交换算法,利用由椭圆曲线加密建立的公钥与私钥对,在一个不安全的通道中,建立起安全的共有加密资料。这是迪菲-赫尔曼密钥交换的变种,采用椭圆曲线加密来加强安全性。

38.(7)明文传输从广义的讲明文就是一段未经过任何加密的数据。

39.图1为本技术实施例提供的sdn系统的结构示意图,如图所示该系统包括sdn控制器10、cpe设备1、cpe设备2、pop设备1、pop设备2、pop设备3,其中,sdn控制器10可分别与cpe设备1、cpe设备2、pop设备1、pop设备2、pop设备3进行有线或无线通信,pop设备1、pop设备2、pop设备3之间可以进行无线和有线通信,cpe设备1与pop设备2通过建立的vxlan隧道进行通信,cpe设备2与pop设备3也通过建立的vxlan隧道进行通信,cpe设备1与pop设备2之间

的通信、cpe设备2与pop设备3之间的通信是基于建立的vxlan隧道进行设备之间的通信,cpe设备、pop设备的数量可以多个,图1仅以2个cpe设备、3个pop设备进行描述。

40.sdn控制器10主要用于生成第一随机数和第二随机数,例如,sdn控制器可用来配置ecdh密钥协商的相关模型参数g(第一随机数)和p(第二随机数),用于辅助私钥、公钥、密钥等的生成。还可用于将第一随机数和第二随机数发送至各个cpe设备与pop设备,将来自于各cpe设备的公钥发送至各自连接的pop设备(例如将cpe设备1的第一公钥发送至pop设备2),以及用于将来自于各pop设备的公钥发送至各自连接的cpe设备。

41.在一些实施例中,sdn控制器10可建立一个哈希结构体,可用于存放上次密钥更新的时间、第一随机数和第二随机数,进一步还可存储sdn控制器10对应的接入网点信息。

42.在另一些实施例中,sdn控制器10还具有更新机制,可用于按照设定周期更新第一随机数和第二随机数,当各pop设备和/或cpe设备被b激活后,可将当前更新后的第一随机数和第二随机数发送给各pop设备和/或cpe设备。

43.图1所示的各cpe设备可以代表用户前置设备/用户驻地设备(customer premise equipment,cpe)是指用户前端与运营商网络直接对接的设备,指的是设备在网络中所处的位置而不是设备的类型。包括但不限于电话机,无线路由器,防火墙,电脑,光猫,4g转无线上网(wireless fidelity,wi-fi)的无线路由器等等。主要用于接收sdn控制器10发送的第一随机数、第二随机数、第二公钥,根据本端设备(例如cpe设备1)生成的私钥和对端设备(pop设备2)的公钥生成密钥,该密钥可称之为对称密钥,用于对待发送的数据进行加密和/或对来自于第二通信设备b的数据进行解密等。

44.图1所示的各pop设备主要位于sdn骨干网中的网元,可以称为入网点(pop),例如,各pop设备位于网络企业的边缘外侧,是访问企业网络内部的进入点,外界提供的服务通过pop进入,这些服务包括网络(internet)接入,广域连接以及电话服务(pstn)等,入网点通常包括路由器、数字模拟电话集合器、服务器、帧中继或atm交换机。主要用于接收来自于sdn控制器10的第一随机数、第二随机数、第一公钥,根据本端设备(例如pop设备2)生成的私钥和对端设备(cpe设备1)的公钥生成密钥,用于对待发送的数据进行加密和/或对来自于第一通信设备b的数据进行解密等。

45.在一些实施例中,可分别在各cpe设备和各pop设备建立哈希数据结构,用于存储最新生成的密钥以及前一次的密钥。当用最新密钥对数据进行解密失败时,可采用前一次的密钥去解密,防止各cpe设备与各自连接的pop设备生成的密钥时间不同步,导致两端的密钥不同步,无法对数据进行加密或解密。

46.上述系统架构,可以应用在网络中的各个主要网关节点中,尤其可运用于软件定义广域网的边缘侧网关接入节点中,在边缘侧网关节点的框架下,如果sdn控制器开启了vxlan隧道加密功能,且隧道两端密钥协商成功,则可通过此密钥对数据进行加密或解密等操作。

47.本技术实施例中,辅助密钥生成的随机数是由sdn控制器管理的,以及各设备生成的公钥也是基于sdn控制器转发的,从而减少了用户的维护工作,也提高在vxlan隧道中进行通信的安全性。

48.本技术实施例中,第一公钥的生成时间与第二公钥的生成时间可不做先后顺序的限制。本技术实施例中的第一通信设备可以是图1所示的cpe设备中任意一个,第二通信设

备是与该任意一个cpe设备连接的pop设备,使得互相可以进行通信,例如,若第一通信设备为cpe设备1,则第二通信设备为pop设备2。

49.图2为本技术实施例提供的一种sdn中的通信方法的流程图,应用于sdn中的第一通信设备。如图所示,该流程包括如下步骤:

50.201:接收来自于sdn控制器的第一随机数、第二随机数。

51.具体可以是接收sdn控制器10发送的第一随机数、第二随机数。

52.可选的,该第一随机数可为整数,该第二随机数可为素数,该素数的大小可决定了攻击者破解密码的难度。

53.可选的,当第一通信设备(cpe设备1)被激活后,还可先判断是否接收到来自于该sdn控制器的第一随机数、第二随机数,若是,则转入202,若否,则可对数据进行明文传输。

54.202:根据该第一随机数、第二随机数生成第一私钥。

55.该私钥是与公钥配对的一小部分代码,用于引发文本加密和解密的算法。它是在非对称密钥加密期间作为公钥加密的一部分创建的,也可用于解密和转换消息为可读格式。

56.第一私钥的体现形式本技术实施例在此不做限制。

57.203:根据该第一随机数、第二随机数、第一私钥生成第一公钥,并将该第一公钥经由sdn控制器转发至第二通信设备。

58.具体的,第一通信设备基于第一随机数和第二随机数生成第一公钥后,将该公钥发送至sdn控制器,sdn控制器再将该第一公钥发送至第二通信设备,从而便于辅助第二通信设备生成自己的私钥和公钥。

59.可选的,第一公钥,满足以下表达式:

60.a=g

a mod p

61.其中,a为第一公钥,g为第一随机数,a为第一私钥,p为第二随机数,mod为取模运算符。

62.204:接收第二通信设备经由sdn控制器发送的第二公钥。

63.该第二公钥是第二通信设备(pop设备2)根据第一随机数、第二随机数、第一公钥确定的,具体可参照图3中的302、303的描述。

64.可选的,可设定等待时长,若超过等待时长,未接收到第二通信设备经由sdn控制器发送的第二公钥,则对于待发送的数据进行明文传输,若在等待时长内接收到第二通信设备经由sdn控制器发送的第二公钥,则转入205。

65.205:根据该第一私钥、第二公钥生成第一密钥。

66.可选的,第一密钥可以是根据第一私钥、第二公钥,基于蒙哥马利曲线算法生成的。该蒙哥马利曲线算法主要是采用点的标量乘法运算,相较于采用点的幂运算计算效率更高,节省了计算时间。

67.在一些实施例中,当生成第一密钥后,便可根据该第一密钥,对待发送给第二通信设备的数据进行加密;将加密后的数据发送至给第二通信设备。

68.在另一些实施例中,当接收来自于第二通信设备的数据时,可根据该第一密钥,对来自于第二通信设备的数据进行解密。

69.在另一些实施例中,可以周期性的更新第一密钥,从而保证了当前的第一密钥被

破解,也无法对之前的加密数据进行解密,进一步提高了数据传输的安全性。

70.本技术实施例中,由于辅助生成私钥、公钥、密钥的随机数是sdn控制器配置的,本端设备(第一通信设备)的第一公钥以及对端设备(第二通信设备)的第二公钥都是经由sdn控制器进行相互转发的,因此减少了用户的维护工作,提高了用户体验;再由于当接收到对方设备的公钥后,进一步的,根据对方设备的公钥与本端设备的私钥,生成第一密钥(对称密钥),该第一密钥可直接用于对发送给第二通信设备数据进行加密,也可用于对来自于第二通信设备的数据进行解密,相较于采用非对称加密算法的方式(例如,第一通信设备用第一私钥对待发送的数据进行加密,用第二公钥对第二通信设备发送的数据进行解密)效率更高,减少性能的消耗,也保证了数据的可靠性传输。

71.基于图2,图3示例性出了本技术实施例提供的一种密钥生成以及数据传输的流程图。

72.301:执行激活cpe设备的用户操作。

73.302:判断是否接收到sdn控制器发送的g、p参数,若是,则转入303,若否,则在vxlan隧道中数据进行明文传输。

74.303:根据上述g、p参数生成第一私钥。

75.该步骤与图2中的302相同,在此不再重复描述。

76.304:根据上述g、p参数、第一私钥生成第一公钥。

77.该步骤与图2中的303相同,在此不再重复描述。

78.305:判断在设定等待时长内是否接收到sdn控制器发送的第二公钥,若是,则转入306,若否,则在vxlan隧道中数据进行明文传输。

79.306:根据上述第一私钥、第二公钥生成第一密钥。

80.307:根据该第一密钥,将待发的数据进行加密经由vxlan隧道发送至pop设备或对pop设备经由该vxlan隧道发送的数据进行解密。

81.图4为本技术实施例提供的一种sdn中的通信方法的流程图,应用于sdn中的第二通信设备(例如图1中的pop设备2)。如图所示,该流程包括如下步骤:

82.401:接收来自于sdn控制器的第一随机数、第二随机数,以及第一通信设备经由该sdn控制器发送的第一公钥。

83.可选的,当第二通信设备被激活后,可判断是否接收到来自于sdn控制器的第一随机数、第二随机数,以及第一通信设备经由该sdn控制器发送的第一公钥,若否,则对数据进行明文传输,若是则转入302。

84.402:根据该第一随机数、第二随机数、第一公钥生成第二私钥。

85.第二私钥的体现形式本技术实施例在此不做限制。

86.403:根据该第一随机数、第二随机数、第二私钥生成第二公钥,并将该第二公钥经由控制器发送给第一通信设备。

87.可选的,第二公钥,满足以下表达式:

88.b=g

b mod p

89.其中,b为第二公钥,g为第一随机数,b为第二私钥,p为第二随机数,mod为取模运算符。

90.404:根据该第一公钥、第二私钥生成第一密钥。

91.该步骤与上述图3中的305相似,在此不再重复描述。

92.本技术实施例中,由于辅助生成私钥、公钥、密钥的随机数是sdn控制器配置的,本端设备(第二通信设备)的第二公钥以及对端设备(第一通信设备)的第一公钥都是经由sdn控制器进行相互转发的,因此减少了用户的维护工作,提高了用户体验;再由于当接收到对端设备的公钥后,进一步的,根据对端设备的第一公钥与本端设备的第二私钥,生成第一密钥(对称密钥),该第一密钥可直接用于对发送给第二通信设备数据进行加密,也可用于对来自于第二通信设备的数据进行解密,相较于采用非对称加密算法的方式(例如,第二通信设备用第二私钥对待发送的数据进行加密,用第一公钥对第一通信设备发送的数据进行解密)效率更高,减少性能的消耗,也保证了数据的可靠性传输。

93.基于图4,图5示例性出了本技术实施例提供的一种密钥生成以及数据传输的流程图。

94.501:执行激活pop设备的用户操作。

95.502:判断是否接收到sdn控制器发送的g、p参数、第一公钥,若是则转入503,若否,则在vxlan隧道中数据进行明文传输。

96.503:根据上述g、p参数、第一公钥生成第二私钥。

97.该步骤中与上述图4中的402相同,在此不再重复描述。

98.504:根据上述g、p参数、第二私钥生成第二公钥。

99.该步骤中与上述图4中的403相同,在此不再重复描述。

100.505:根据上述第二私钥、第一公钥生成第一密钥。

101.506:根据该第一密钥,将待发的数据进行加密经由vxlan隧道发送至cpe设备或对cpe设备经由该vxlan隧道发送的数据进行解密。

102.基于相同的技术构思,本技术实施例还提供了一种sdn中的通信装置,该装置可实现本技术实施例中上述sdn中的通信方法的流程。

103.图6为本技术实施例提供的一种sdn中的通信装置的结构示意图,如图所示,该装置包括:接收模块601、第一私钥生成模块602、第一公钥生成模块603、第二公钥接收模块604、第一密钥生成模块605。

104.接收模块601,用于接收来自于sdn控制器的第一随机数、第二随机数。

105.第一私钥生成模块602,用于根据所述第一随机数、所述第二随机数、所述第一私钥生成第一公钥,并将所述第一公钥经由所述sdn控制器转发至第二通信设备。

106.第一公钥生成模块603,用于接收所述第二通信设备经由所述sdn控制器发送的第二公钥,所述第二公钥是根据所述第一随机数、所述第二随机数、所述第一公钥确定的。

107.第二公钥接收模块604,用于根据所述第一私钥、所述第二公钥生成第一密钥,所述第一密钥用于对发送给所述第二通信设备数据进行加密和/或对来自于所述第二通信设备的数据进行解密。

108.第一密钥生成模块605,用于根据所述第一私钥、所述第二公钥生成第一密钥,所述第一密钥用于对发送给所述第二通信设备数据进行加密和/或对来自于所述第二通信设备的数据进行解密。

109.在此需要说明的是,本技术实施例提供的上述装置,能够实现上述sdn中的通信方法实施例中的所有方法步骤,且能够达到相同的技术效果,在此不再对本实施例中与方法

实施例相同的部分及有益效果进行具体赘述。

110.基于相同的技术构思,本技术实施例还提供了另一种sdn中的通信装置,该装置可实现本技术实施例中上述sdn中的通信方法的流程。

111.图7为本技术实施例提供的另一种sdn中的通信装置的结构示意图,该装置包括:接收模块701、第二私钥生成模块702、第二公钥生成模块703第一密钥生成模块704。

112.接收模块701,用于接收来自于所述sdn控制器的所述第一随机数、所述第二随机数、所述第一公钥。

113.第二私钥生成模块702,根据所述第一随机数、所述第二随机数、所述第一私钥生成第一公钥,并将所述第一公钥发送至所述sdn控制器。

114.第二公钥生成模块703,根据所述第一随机数、所述第二随机数、所述第一公钥生成第二私钥。

115.第一密钥生成模块704,根据所述第一随机数、所述第二随机数、所述第二私钥生成第二公钥,并将所述第二公钥发送至所述sdn控制器;根据所述第二私钥、所述第一公钥,生成第一密钥。

116.在此需要说明的是,本技术实施例提供的上述装置,能够实现上述sdn中的通信方法实施例中的所有方法步骤,且能够达到相同的技术效果,在此不再对本实施例中与方法实施例相同的部分及有益效果进行具体赘述。

117.基于相同的技术构思,本技术实施例还提供了一种通信装置,该装置可实现本技术实施例中上述sdn中的通信方法的流程。

118.图8为本技术实施例提供的一种通信装置的结构示意图。

119.如图所示,该装置可包括:处理器801、存储器802以及总线接口803。

120.处理器801负责管理总线架构和通常的处理,存储器802可以存储处理器801在执行操作时所使用的数据。

121.总线架构可以包括任意数量的互联的总线和桥,具体由处理器801代表的一个或多个处理器和存储器802代表的存储器的各种电路链接在一起。总线架构还可以将诸如外围设备、稳压器和功率管理电路等之类的各种其他电路链接在一起,这些都是本领域所公知的,因此,本文不再对其进行进一步描述。总线接口提供接口。处理器801负责管理总线架构和通常的处理,存储器802可以存储处理器801在执行操作时所使用的数据。

122.本技术实施例揭示的流程,可以应用于处理器801中,或者由处理器801实现。在实现过程中,信号处理流程的各步骤可以通过处理器801中的硬件的集成逻辑电路或者软件形式的指令完成。处理器801可以是通用处理器、数字信号处理器、专用集成电路、现场可编程门阵列或者其他可编程逻辑器件、分立门或者晶体管逻辑器件、分立硬件组件,可以实现或者执行本技术实施例中的公开的各方法、步骤及逻辑框图。通用处理器可以是微处理器或者任何常规的处理器等。结合本技术实施例所申请的方法的步骤可以直接体现为硬件处理器执行完成,或者用处理器中的硬件及软件模块组合执行完成。软件模块可以位于随机存储器,闪存、只读存储器,可编程只读存储器或者电可擦写可编程存储器、寄存器等本领域成熟的存储介质中。该存储介质位于存储器802,处理器801读取存储器802中的信息,结合其硬件完成信息处理流程的步骤。

123.具体地,处理器801,用于读取存储器802中的计算机指令并执行本技术实施例中

的一种sdn中的通信方法。

124.在此需要说明的是,申请本技术实施例提供的上述通信装置,能够实现上述方法实施例所实现的所有方法步骤,且能够达到相同的技术效果,在此不再对本实施例中与方法实施例相同的部分及有益效果进行具体赘述。

125.本技术实施例还提供了一种计算机可读存储介质,计算机可读存储介质存储有计算机可执行指令,计算机可执行指令用于使计算机执行上述实施例中的一种sdn中的通信方法。

126.本技术实施例还提供了一种计算机程序产品,所述计算机程序产品在被计算机调用时,使得所述计算机执行上述实施例中的一种sdn中的通信方法。

127.本领域内的技术人员应明白,本技术的实施例可提供为方法、系统、或计算机程序产品。因此,本技术可采用完全硬件实施例、完全软件实施例、或结合软件和硬件方面的实施例的形式。而且,本技术可采用在一个或多个其中包含有计算机可用程序代码的计算机可用存储介质(包括但不限于磁盘存储器、cd-rom、光学存储器等)上实施的计算机程序产品的形式。

128.本技术是参照根据本技术的方法、设备(系统)、和计算机程序产品的流程图和/或方框图来描述的。应理解可由计算机程序指令实现流程图和/或方框图中的每一流程和/或方框、以及流程图和/或方框图中的流程和/或方框的结合。可提供这些计算机程序指令到通用计算机、专用计算机、嵌入式处理机或其他可编程数据处理设备的处理器以产生一个机器,使得通过计算机或其他可编程数据处理设备的处理器执行的指令产生用于实现在流程图一个流程或多个流程和/或方框图一个方框或多个方框中指定的功能的装置。

129.这些计算机程序指令也可存储在能引导计算机或其他可编程数据处理设备以特定方式工作的计算机可读存储器中,使得存储在该计算机可读存储器中的指令产生包括指令装置的制造品,该指令装置实现在流程图一个流程或多个流程和/或方框图一个方框或多个方框中指定的功能。

130.这些计算机程序指令也可装载到计算机或其他可编程数据处理设备上,使得在计算机或其他可编程设备上执行一系列操作步骤以产生计算机实现的处理,从而在计算机或其他可编程设备上执行的指令提供用于实现在流程图一个流程或多个流程和/或方框图一个方框或多个方框中指定的功能的步骤。

131.显然,本领域的技术人员可以对本技术进行各种改动和变型而不脱离本技术的精神和范围。这样,倘若本技术的这些修改和变型属于本技术权利要求及其等同技术的范围之内,则本技术也意图包含这些改动和变型在内。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1