一种权限管理方法及系统与流程

1.本公开实施例涉及计算机技术领域,尤其涉及一种权限管理方法及系统。

背景技术:

2.随着云计算技术应用的发展,近年来桌面虚拟化在各行业应用越来越广。但具体到具体的行业,除了桌面虚拟化的拉远操控需求,更多的是对于各种usb设备端的重定向使用需求。可以说usb设备的虚拟重定向才是丰富云桌面使用需求的关键,没有外设的支持就无法在具体的业务场景下满足具体的业务操作,比如:u盘、摄像头、高拍仪、打印机、手柄等各种各样的设备都在具体的业务场景上发挥关键作用。

3.有一类设备因为特殊用途,功能不复杂但是对保密性要求很高,比如各种银行卡u盾或者加密狗之类的设备。这类设备的管理通常是专人专管,但是受制于各种原因约束,在使用上还是存在不方便或者风险。比如经常使用与妥善管理存在矛盾,取用不便或者使用后丢失时有发生。

4.因此,有必要改善上述相关技术方案中存在的一个或者多个问题。

5.需要注意的是,本部分旨在为权利要求书中陈述的本公开的技术方案提供背景或上下文。此处的描述不因为包括在本部分中就承认是现有技术。

技术实现要素:

6.本公开实施例的目的在于提供一种权限管理方法及系统,进而至少在一定程度上克服由于相关技术的限制和缺陷而导致的一个或者多个问题。

7.本公开实施例首先提供一种权限管理方法,包括:

8.接收登录管理平台的请求信息;

9.获取所述管理平台实时同步的加密设备的列表信息;

10.接收所述列表信息中第一加密设备的申请使用信息,并判断该申请使用信息是否超过访问权限,若超出,则将该申请使用信息发送至管理员;

11.若所述管理员选择通过,则与所述第一加密设备所在的设备管理模块建立通信连接,并接收所述设备管理模块发送的有关所述第一加密设备的使用请求信息;

12.与所述第一加密设备进行数据交互,并在接收到断开指令信息后析构所述第一加密设备。

13.本公开的一实施例中,所述与所述第一加密设备所在的设备管理模块建立通信连接的步骤,包括:

14.接收所述管理平台发送的所述设备管理模块的参数信息;

15.通过所述参数信息呼叫所述设备管理模块进行连接,并将所述第一加密设备的设备信息发送至所述设备管理模块。

16.本公开的一实施例中,所述通过所述参数信息呼叫所述设备管理模块进行连接的步骤,包括:

17.与所述设备管理模块之间建立信令通道,以通过信令将所述第一加密设备的设备信息发送至所述设备管理模块。

18.本公开的一实施例中,所述接收所述设备管理模块发送的有关所述第一加密设备的使用请求信息的步骤,包括:

19.接收所述第一加密设备发送的添加请求信息,并建立数据流通道,以使用该数据流通道传递数据请求信息。

20.本公开的一实施例中,所述接收所述设备管理模块发送的有关所述第一加密设备的使用请求信息的步骤,包括:

21.接收所述设备管理模块发送的所述第一加密设备的离线请求信息,并释放所述第一加密设备。

22.本公开的一实施例中,所述管理平台根据用户等级设置所述第一加密设备的使用时长,并在所述第一加密设备使用时间到后通知所述设备管理模块,以通过所述设备管理模块发送所述离线请求信息。

23.本公开的一实施例中,所述在交互结束后析构所述第一加密设备的步骤,包括:

24.接收退出所述第一加密设备的请求信息,并断开与所述第一加密设备的交互,并析构所述第一加密设备以完成所述第一加密设备的归还。

25.本公开的一实施例中,所述与所述第一加密设备进行数据交互的步骤,包括:

26.接收中止当前所述数据交互的操作信息,并判断中止用户的等级是否高于当前进行数据交互的用户等级;

27.若高于当前进行数据交互的用户等级,则直接中止与所述第一加密设备的数据交互。

28.本公开的一实施例中,所述管理平台接收所述管理员注册或注销的所述设备管理模块信息,并通过所述设备管理模块实时掌握所述加密设备的插拔信息,以实时同步当前在线的所述加密设备的列表信息。

29.本公开实施例还提供一种权限管理系统,包括:

30.虚拟设备虚拟设备,用于接收登录管理平台的请求信息;用于获取所述管理平台实时同步的加密设备的列表信息;用于接收所述列表信息中第一加密设备的申请使用信息,并判断该申请使用信息是否超过访问权限,若超出,则将该申请使用信息发送至管理员;若所述管理员选择通过,该虚拟设备则与所述第一加密设备所在的设备管理模块建立通信连接,并接收所述设备管理模块发送的有关所述第一加密设备的使用请求信息;该虚拟设备与所述第一加密设备进行数据交互,并在交互结束后析构所述第一加密设备;

31.管理平台,用于接收所述管理员注册或注销的所述设备管理模块信息,并通过所述设备管理模块实时掌握所述加密设备的插拔信息,以实时同步当前在线的所述加密设备的列表信息,以在接收到所述虚拟设备的请求信息后,发送所述加密设备的列表信息;

32.设备管理模块,外设有多个加密设备,并将多个所述加密设备的列表信息实时同步至所述管理平台,及在接收到所述虚拟设备的呼叫信息后,将所述第一加密设备的添加请求信息发送至所述虚拟设备,并上报所述第一加密设备的设备信息。

33.本公开的实施例提供的技术方案可以包括以下有益效果:

34.本公开实施例中的一种权限管理方法及系统,通过接收管理平台实时同步的加密

设备的列表信息,并在虚拟设备上显示加密设备的状态信息,以供用户查看、选择及申请需要的加密设备,而在申请加密设备的过程中若用户越权临时使用加密设备,则需要管理员同意后才能使用,从而进一步保证该加密设备的保密性,由于在线上进行加密设备的申请和使用,能够很好解决加密设备经常使用与妥善管理之间的矛盾,也避免了加密设备在经常使用后丢失的可能性。

附图说明

35.此处的附图被并入说明书中并构成本说明书的一部分,示出了符合本公开的实施例,并与说明书一起用于解释本公开的原理。显而易见地,下面描述中的附图仅仅是本公开的一些实施例,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据这些附图获得其他的附图。

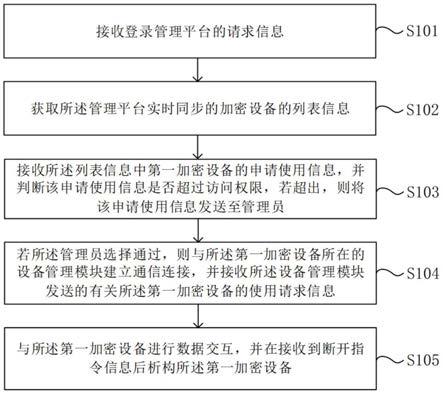

36.图1示出本公开示例性实施例中权限管理方法流程图;

37.图2示出本公开示例性实施例中权限管理系统结构图。

38.附图标记:

39.100、虚拟设备;200、管理平台;300、设备管理模块;301、加密设备。

具体实施方式

40.现在将参考附图更全面地描述示例实施方式。然而,示例实施方式能够以多种形式实施,且不应被理解为限于在此阐述的范例;相反,提供这些实施方式使得本公开将更加全面和完整,并将示例实施方式的构思全面地传达给本领域的技术人员。所描述的特征、结构或特性可以以任何合适的方式结合在一个或更多实施方式中。

41.此外,附图仅为本公开实施例的示意性图解,并非一定是按比例绘制。图中相同的附图标记表示相同或类似的部分,因而将省略对它们的重复描述。附图中所示的一些方框图是功能实体,不一定必须与物理或逻辑上独立的实体相对应。

42.本示例实施方式中提供一种权限管理方法,可以包括:

43.步骤s101,接收登录管理平台200的请求信息;

44.步骤s102,获取所述管理平台200实时同步的加密设备301的列表信息;

45.步骤s103,接收所述列表信息中第一加密设备301的申请使用信息,并判断该申请使用信息是否超过访问权限,若超出,则将该申请使用信息发送至管理员;

46.步骤s104,若所述管理员选择通过,则与所述第一加密设备301所在的设备管理模块300建立通信连接,并接收所述设备管理模块300发送的有关所述第一加密设备301的使用请求信息;

47.步骤s105,与所述第一加密设备301进行数据交互,并在接收到断开指令信息后析构所述第一加密设备301。

48.具体的,现有的办公系统大多采用云办公系统,可通过虚拟桌面、零终端、虚拟设备100如虚拟机构成,零终端用于接收虚拟桌面的图像,并将本地如鼠标和键盘等信息反向传输至虚拟设备100,再由虚拟设备100注入当前零终端对应的虚拟桌面中。虚拟设备100是处于云端虚拟操作系统中的服务进程。当用户在虚拟桌面上登录虚拟机后,桌面会显示例如命名为管理平台200的应用图标,当用户需要临时使用某个加密设备301时,加密设备301

可以是例如银行卡u盾或加密狗或是需要限制的特殊usb设备,在此不做具体限制,用户可登录管理平台200查看当前在线的加密设备301,管理平台200会实时同步当前在线的加密设备301的列表信息,即列表中显示多个加密设备301的参数及状态信息,若用户请求的如第一加密设备301显示可以使用状态,用户则可以发起使用申请。例如,可右击第一加密设备301在菜单栏中选择申请按钮,具体不做限制。

49.若用户操作的第一加密设备301的使用申请信息是在用户账号相关的权限内,用户可以直接使用该第一加密设备301,不需要管理员进行同意;例如,管理平台200的列表信息中显示两部分内容,一部分可以是和该账号相关权限内的设备列表信息,该类设备列表中的加密设置只要显示空闲状态用户就可以直接使用;另一部分可以是越权临时使用的设备列表信息,若用户越权使用加密设备,则用户操作的使用申请信息会被发送至管理员处,管理员在收到申请后,可以选择通过或是拒绝。若管理员选择通过,管理平台200会将第一加密设备301所在的设备管理模块300的地址信息发送至虚拟设备100,虚拟设备100在收到地址信息后会呼叫设备管理模块300进行连接,并通过信令将用户申请使用的第一加密设备301的设备信息发送至设备管理模块300,该设备信息可以为设备的型号信息,但不做限制。

50.此外,在虚拟设备100呼叫设备管理模块300时,即向设备管理模块300发起连接请求,并把第一加密设备301的信息作为过滤策略发送给设备管理模块300,设备管理模块300在收到第一加密设备301的设备请求信息后,首先会检查自身枚举的usb设备是否匹配,若匹配则将与第一加密设备301对应的usb设备的添加请求信息发送给虚拟设备100,并将第一加密设备301的设备信息上报给管理平台200,管理平台200实时更新该加密设备301的使用状态信息。

51.虚拟设备100在收到加密设备301添加请求信息后,建立与第一加密设备301对应usb设备的数据流通道,并使用该通道传递相关的usb请求块请求信息。当与usb设备正常交互结束后,虚拟桌面会显示虚拟的请求设备,用户此时可以通过反向控制正常使用当前申请的设备。当用户使用完成后,会释放请求的设备,从而断开连接,虚拟设备100会析构该请求设备以完成请求设备的归还,以待下次请求。

52.需要说明的是,设备管理模块300作为一种特殊的终端设备,其能够提供usb设备管理功能,形式上可以是一个多口的usb hub(universal serial bus hub,通用串行总线集线器)。另外,管理员在后台注册或者注销设备管理模块300,同时下发加密设备301白名单。此外,设备管理模块300注册后,会上报自身所有枚举出来的设备,若符合加密设备301白名单,则将管理平台200注册该类设备,在此之后,设备管理模块300的所有插拔设备动作都会向管理平台200提交相应的信息,以使得管理平台200能够实时同步当前在线的加密设备301。

53.本实施方式中,通过接收管理平台200实时同步的加密设备301的列表信息,并在虚拟设备上显示加密设备301的状态信息,以供用户查看、选择及申请需要的加密设备301,而在申请加密设备301的过程中若用户越权临时使用加密设备,则需要管理员同意后才能使用,从而进一步保证该加密设备301的保密性,由于在线上进行加密设备301的申请和使用,能够很好解决加密设备301经常使用与妥善管理之间的矛盾,也避免了加密设备301在经常使用后丢失的可能性。

54.可选的,在一些实施例中,步骤s104包括,步骤s1041,接收所述管理平台200发送的所述设备管理模块300的参数信息;步骤s1042,通过所述参数信息呼叫所述设备管理模块300进行连接,并将所述第一加密设备301的设备信息发送至所述设备管理模块300。

55.具体的,管理平台200会将第一加密设备301所在的设备管理模块300的地址信息发送至虚拟设备100,虚拟设备100在收到地址信息后会呼叫对应的设备管理模块300进行连接,并通过信令将用户申请使用的第一加密设备301的设备信息发送至设备管理模块300,该设备信息可以为设备的型号信息,但不做限制。该种设置能够快速定位到第一加密设备301所在的设备管理模块300的位置,而不需要遍历各个设备管理模块300以寻找第一加密设备301,提高了连接效率。

56.可选的,在一些实施例中,步骤s1042包括,步骤s10421,与所述设备管理模块300之间建立信令通道,以通过信令将所述第一加密设备301的设备信息发送至所述设备管理模块300。

57.具体的,信令通道的设置能够检测和反映网络和用户的状态,以保证网络正常运行和提高运行效率,能够进一步保证加密设备301在使用过程中的保密性。

58.可选的,在一些实施例中,步骤s104包括,步骤s1043,接收所述第一加密设备301发送的添加请求信息,并建立数据流通道,以使用该数据流通道传递数据请求信息。

59.具体的,虚拟设备100在接收到加密设备301的添加请求后,便在自身建立与加密设备301相关的数据流通道,并使用该通道传递相关的urb(usb request block,usb请求块)请求,urb是usb设备驱动中用来描述与usb设备通信所用的基本载体和核心数据结构,是usb主机与设备之间传输数据的封装,能够保证数据传输过程中的安全性。

60.可选的,在一些实施例中,步骤s104包括,步骤s1044,接收所述设备管理模块300发送的所述第一加密设备301的离线请求信息,并释放所述第一加密设备301。

61.具体的,管理平台200的设置能够控制用户使用加密设备301的时间。在一个示例中,所述管理平台200根据用户等级设置所述第一加密设备301的使用时长,并在所述第一加密设备301使用时间到后通知所述设备管理模块300,以通过所述设备管理模块300发送所述离线请求信息。例如,用户根据自身的等级只能申请到10分钟的使用权,那么10分钟时间到后,管理平台200会通知设备管理模块300该用户使用加密设备301的时间到,设备管理模块300会向虚拟设备100发起加密设备301离线请求,用户会在虚拟桌面上看到弹出的加密设备301离线请求,可以设置为在倒数时间结束后由虚拟设备100直接释放保密设备,从而中断用户的使用。

62.可选的,在一些实施例中,步骤s105包括,步骤s1051,接收退出所述第一加密设备301的请求信息,并断开与所述第一加密设备301的交互,并析构所述第一加密设备301以完成所述第一加密设备301的归还。

63.具体的,用户在使用完加密设备301后,可以通过模拟拔出事件来断开与加密设备的连接,虚拟设备100会释放加密设备301并完成归还加密设备301的操作,以等待下次请求,或是管理平台200接收到相应拔出指令,以完成对加密设备301的归还,该种设置能够保证加密设备301完全被释放出去,以保证加密设备301的保密性。

64.可选的,在一些实施例中,步骤s105包括,步骤s1052,接收中止当前所述数据交互的操作信息,并判断中止用户的等级是否高于当前进行数据交互的用户等级;步骤s1053,

若高于当前进行数据交互的用户等级,则直接中止与所述第一加密设备301的数据交互。

65.具体的,当更高权限的用户看到某加密设备301处于使用状态,可发起该加密设备301使用终端的操作,此时将会直接强迫当前用户中断对加密设备301的使用,从而将该加密设备301释放出来,以供更高权限的用户使用。需要说明是,若是其他同等级或是低等级的用户登录管理平台200看到某加密设备301正在使用,则其不能使用。

66.本示例实施方式中还提供一种权限管理系统,可以包括虚拟设备100、管理平台200和设备管理模块300。

67.虚拟设备100用于接收登录管理平台200的请求信息;用于获取所述管理平台200实时同步的加密设备301的列表信息;用于接收所述列表信息中第一加密设备301的申请使用信息,并判断该申请使用信息是否超过访问权限,若超出,则将该申请使用信息发送至管理员;若所述管理员选择通过,该虚拟设备100则与所述第一加密设备301所在的设备管理模块300建立通信连接,并接收所述设备管理模块300发送的有关所述第一加密设备301的使用请求信息;该虚拟设备100与所述第一加密设备301进行数据交互,并在交互结束后析构所述第一加密设备301;

68.管理平台200用于接收所述管理员注册或注销的所述设备管理模块300信息,并通过所述设备管理模块300实时掌握所述加密设备301的插拔信息,以实时同步当前在线的所述加密设备301的列表信息,以在接收到所述虚拟设备100的请求信息后,发送所述加密设备301的列表信息;

69.设备管理模块300外设有多个加密设备301,并将多个所述加密设备301的列表信息实时同步至所述管理平台200,及在接收到所述虚拟设备的呼叫信息后,将所述第一加密设备301的添加请求信息发送至所述虚拟设备100,并上报所述第一加密设备301的设备信息。

70.该权限管理系统采用上述实施例的权限管理方法进行实施,具体实施方式可参照上述实施例进行理解,在此不再赘述。

71.可选的,在一些实施例中,虚拟设备100用于接收所述管理平台200发送的所述设备管理模块300的参数信息;通过所述参数信息呼叫所述设备管理模块300进行连接,并将所述第一加密设备301的设备信息发送至所述设备管理模块300。

72.可选的,在一些实施例中,虚拟设备100与所述设备管理模块300之间建立信令通道,以通过信令将所述第一加密设备301的设备信息发送至所述设备管理模块300。

73.可选的,在一些实施例中,虚拟设备100用于接收所述第一加密设备301发送的添加请求信息,并建立数据流通道,以使用该数据流通道传递数据请求信息。

74.可选的,在一些实施例中,虚拟设备100用于接收所述设备管理模块300发送的所述第一加密设备301的离线请求信息,并释放所述第一加密设备301。

75.可选的,在一些实施例中,所述管理平台200根据用户等级设置所述第一加密设备301的使用时长,并在所述第一加密设备301使用时间到后通知所述设备管理模块300,以通过所述设备管理模块300发送所述离线请求信息。

76.可选的,在一些实施例中,虚拟设备100用于接收退出所述第一加密设备301的请求信息,并断开与所述第一加密设备301的交互,并析构所述第一加密设备301以完成所述第一加密设备301的归还。

77.可选的,在一些实施例中,虚拟设备100用于接收中止当前所述数据交互的操作信息,并判断中止用户的等级是否高于当前进行数据交互的用户等级;若高于当前进行数据交互的用户等级,则直接中止与所述第一加密设备301的数据交互。

78.可选的,在一些实施例中,所述管理平台200接收所述管理员注册或注销的所述设备管理模块300信息,并通过所述设备管理模块300实时掌握所述加密设备301的插拔信息,以实时同步当前在线的所述加密设备301的列表信息。

79.在本说明书的描述中,参考术语“一个实施例”、“一些实施例”、“示例”、“具体示例”、或“一些示例”等的描述意指结合该实施例或示例描述的具体特征、结构、材料或者特点包含于本公开的至少一个实施例或示例中。在本说明书中,对上述术语的示意性表述不必须针对的是相同的实施例或示例。而且,描述的具体特征、结构、材料或者特点可以在任何的一个或多个实施例或示例中以合适的方式结合。此外,本领域的技术人员可以将本说明书中描述的不同实施例或示例进行接合和组合。

80.本领域技术人员在考虑说明书及实践这里公开的发明后,将容易想到本公开的其它实施方案。本技术旨在涵盖本公开的任何变型、用途或者适应性变化,这些变型、用途或者适应性变化遵循本公开的一般性原理并包括本公开未公开的本技术领域中的公知常识或惯用技术手段。说明书和实施例仅被视为示例性的,本公开的真正范围和精神由所附的权利要求指出。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1