一种保护工业互联网数据隐私和完整性的方法及程序产品与流程

1.本发明涉及一种保护工业互联网数据隐私和完整性的方法及程序产品,属于信息安全的技术领域。

背景技术:

2.随着工业化与信息化的深度融合,工业互联网作为一种新兴的生产制造和服务业态,在智能制造、健康医疗、智慧家居等诸多领域得到了广泛应用。在工业互联网的诸多应用中,工业数据的全面感知、实时传输、快速计算与高效分析是实现各类机器、原材料、控制系统、产品以及人之间互联互通的核心环节,对于优化资源要素配置、提高企业生产效率、提供差异化产品增值服务至关重要。

3.然而,工业互联网海量数据面临的安全问题,正是阻滞数据要素牵引工业经济高质量发展的主要障碍。工业互联网的数据安全需求主要包含三个方面:可用性、隐私性和完整性。

4.其中,针对可用性的安全威胁主要通过拒绝服务攻击或人为设置不可达数据等暴力方式阻碍数据传输和分析等任务的执行。尽管此类威胁会产生严重的破坏效果,但其较易检测,且可以通过切换通信信道、剔除不可达数据等方式实现有效防御。

5.数据隐私性主要是指保证工业数据,特别是现场制造和生产数据中蕴含的工艺流程、装置运行操作参数、原料配比等敏感信息不会发生泄露。由于工业互联网具有较强的开放性,可能存在敏感信息窃取攻击者通过监控探测器或监听网络信道等方式获取实时传输或存储的数据,并进一步推断数据中蕴含的敏感信息。此外,由于人也是工业互联网重要的组成部分,工业互联网可能存在“诚实而好奇”的子系统:有意窥探个人隐私信息,如身份、位置、用电情况,该类隐私信息在传输、计算和分析等各个环节均需要获得可靠保护。

6.数据完整性攻击则是攻击者利用信息系统的漏洞入侵工业互联网系统,对正常传输或存储的数据进行恶意篡改,可导致系统失稳或控制决策失准。数据完整性攻击的模态复杂多变,且具有强隐蔽性,因而高效检测并剔除该类攻击的影响非常重要。

7.可见,从敏感信息泄露到数据完整性攻击,工业互联网数据面临多种可造成严重后果的安全挑战。因此,本技术主要着眼于工业互联网数据安全研究,以期同时保障工业数据的隐私性和完整性。

8.工业互联网中的设备数量众多、类型复杂,导致工业互联网数据形态多样、属性各异,传统工控安全、互联网安全、数据保密等技术的简单叠加已无法为解决工业互联网数据隐私性和完整性保障难题提供可靠手段。现有技术分别涌现了大量的基于数据安全技术的数据隐私方法及数据防御方法:其中,针对数据隐私防泄露的方法包括以下文献:中国专利文献cn114238501a公开一种基于区块链的矿山工业互联网数据共享方法。在企业内部建立私有链,在产业链上下游的不同企业间建立联盟链。该文献通过设计两条区块链来分别实现矿山工业互联网场景下的企业内和企业外的数据共享,有效保证矿山

工业互联网各个层级数据共享的安全性。

9.中国专利文献cn113591119公开了一种跨域标识解析节点数据隐私保护与安全共享方法及系统。该方法包括对企业节点生成的待处理的数据进行隐私数据分级的划分;校验待处理的数据的合法性,当待处理的数据合法时,对待处理的数据进行加密;根据划分结果和数据请求获取相应加密算法或脱敏算法;利用加密算法或脱敏算法对数据进行加密或脱敏,并将加密或脱敏后的数据存储至相应的数据库;当获取数据查询的请求时,由标识解析系统通过节点加密方式,直接从相应的数据库中获取数据,并将获取的数据传递给企业节点的节点前置模块中,节点前置模块对获取的数据进行解密,并传输至企业节点。该文献提出了对隐私数据分级的划分的概念,能够提高数据隐私保护性和共享度。

10.中国专利文献cn113098892a公开了一种基于工业互联网的数据防泄漏系统以及方法。该系统包括:流量采集终端,用于采集工业互联网的业务流量,并将业务流量中的工业相关数据上传至工业数据防泄漏平台;工业数据防泄漏平台,用于对流量采集终端上传的工业相关数据进行数据安全检测,得到异常数据,根据与异常数据的数据类别匹配的数据保护策略进行告警。该文献也公开了根据与异常数据的数据类别匹配的数据保护策略进行告警的策略。

11.其中,针对工业数据的防御方法包括以下文献:中国专利文献cn111698257提供一种针对多类恶意攻击的工业信息物理系统安全检测方法,建立被控物理对象的统一的攻击模型,将被控物理对象和可能遭受多类恶意攻击的通信网络视为一个由网络层和物理层构成的组合对象;根据组合对象的数学模型发生变化定义icps的安全模态和非安全模态;利用icps在所述安全模态下的运行数据,计算安全模态的指示变量的基准值;以固定检测周期在线计算当前检测时刻的指示变量,量化当前检测时刻的指示变量与所述基准值的差异得到二者差值,根据差值检测结果确定icps受到攻击或发出安全信号。克服现有安全检测方法只能检测单一类型网络攻击、且不能满足以跟踪控制为目的安全检测需求缺陷。

12.综上,虽然现在已有一定的数据安全技术可针对部分种类攻击进行防御,但尚未出现同时保证工业互联网数据隐私性与完整性的有效解决方案。

技术实现要素:

13.针对现有技术的不足,本发明公开一种保护工业互联网数据隐私和完整性的方法。

14.本发明还公开一种实现上述方法的程序产品。

15.发明概述:本发明公开一种保护工业互联网数据隐私和完整性的方法及程序产品,首先利用-差分隐私机制保证数据的敏感信息仅发生可控泄露,实现工业互联网数据的隐私性保障;然后,设计基于有约束最优化方法的攻击模型及最优数据完整性攻击策略;接着,研发一种系统状态预测机制,估计被控系统的实时状态,并设计基于可变辅助矩阵的数据完整性攻击检测方法,以检测多种数据完整性攻击,实现工业互联网数据的完整性保护。

16.本发明详细的技术方案如下:一种保护工业互联网数据隐私和完整性的方法,其特征在于,包括:工业互联网包

括控制器、一个或多个被控对象、传感器和网络传输信道;(1)建立基于有约束最优化方法的攻击模型、并求解最优数据完整性攻击策略:数据完整性攻击者的目标为:在保证其不被检测到的前提下,最大化攻击效果,具体来说,对于一类数据完整性攻击,是在一个特定时刻攻击者使用的数据,其分布为,表示高斯分布,是高斯分布的均值,指的是高斯分布的方差;目标在于最大化高斯分布的方差为:(iii)并保持攻击信号的分布和正常信号分布在一个可接受阈值之内 (iv)在所述公式(iv)中,s.t.表示的是subject to 即约束条件;是相对熵;fa和fn分别表示经-差分隐私机制处理之后攻击的分布和正常数据的分布;γ为阈值,由特定的需求决定,其选择的过程属于现有技术,不属于本发明所保护的内容;表示攻击信号的分布和正常信号分布之间的距离,两个分布之间的距离越小,则分布之间越相似;利用拉格朗日乘子法将上述优化问题,即利用拉格朗日乘子法将上述优化问题,即的拉格朗日函数写作:的拉格朗日函数写作:(v)在公式(v)中,所述是指求取期望值;是积分常数;为拉格朗日乘子,通过对拉格朗日函数的各个参数求偏导,得到正常信号分布与攻击信号分布的方差关系式:(vi)求解等式得:(vii)由于正常信号的方差对攻击者已知(攻击者可以通过分析实时测量数据序列获取这一方差),因而攻击者通过公式(vii)式获得最优攻击决策,并实施数据完整性攻击。

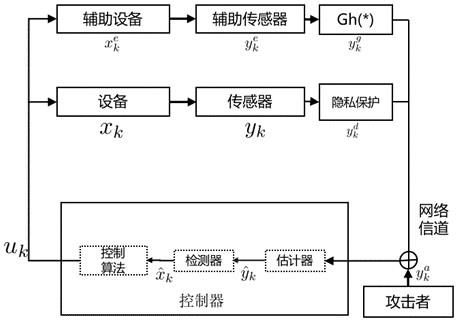

17.根据本发明优选的,所述保护工业互联网数据隐私和完整性的方法,还包括:(2)基于可变辅助矩阵的实时测量数据变换与数据完整性攻击检测方法:基于可变辅助矩阵的实时测量数据变换机制工作原理如图1所示,其原理在于加入辅助系统状态和系统矩阵,攻击者可学习到的系统信息更少,从而使工业互联网数据系统方更容易对数据完整性攻击进行检测;在原设备和测量器的基础上加入辅助设备与辅助测量器,

在公式(viii)和(ix)中,为辅助设备的状态量;为辅助测量值;为系统矩阵;为控制矩阵;为观测矩阵;分别为时刻的辅助系统矩阵,辅助控制矩阵和辅助观测矩阵;为引入的随机辅助测量值,为采样自零均值高斯分布的随机矩阵,其列维度与相同,为非线性函数,在正常状态下,项接近于0,因而辅助系统的状态和测量值接近于正常系统的相关值,可以避免检测机制对系统的正常运行造成较大影响;在数据完整性攻击发生时随机辅助测量值将变大,从而有助于检测攻击;设攻击者和系统方已知的信息如下:在公式(x)和(xi)中,为k时刻系统方已知的信息;为k时刻攻击者已知的信息;表示攻击者学习得的数据分布;表示从0到k时刻的辅助系统矩阵集合;表示从0到k时刻的辅助观测矩阵集合;表示从0到k时刻的采样自零均值高斯分布的随机矩阵集合;表示0到k时刻受到攻击后的测量值;表示0到k时刻的控制信号;系统方将通过最大化正常数据与攻击数据的前k个时刻的累计偏差相对熵来最大化检测性能:化检测性能:(xii)在公式(xii)中,;;表示当前时刻;表示开始记录时刻;为状态估计残差;表示转置矩阵;表示攻击开始的时刻;由于状态估计残差的期望为零,所以公式(xii)重写为:(xiii)在公式(xiii)中,服从分布的方差包含在中,通过求解二次规划问题获得具体设定值;因为当前时刻的状态估计累计误差可分解为前一时刻估计累计误差叠加当前时刻的误差,从而将问题转化为动态规划问题,每个时刻的求解难度都是常数级的;然后,利用卡尔曼滤波方法对当前时刻的系统实时状态进行最优估计,并结合状态估计值与状态观测值进行控制信息的决策与数据完整性攻击信号判别:首先,根据实时测量数据最优估计结果进行控制信息决策:

对系统的状态信息进行估计,状态估计残差为,表示控制方接收到的数据;表示时刻的预估计值;表示时刻的最佳估计值;表示时刻的预估计值;为时刻受到攻击的状态值;通过将状态估计残差与预设的阈值比较判断当前时刻的测量值是否受到数据完整性攻击:当状态估计残差大于所述预设的阈值时,则系统会认为数据是攻击数据。

18.其中所述预设的阈值需要根据系统能够承受的代价决定,其值越大,越不容易检测攻击,但正常数据被误判成攻击的可能也越小,但是该阈值的确定并不是本发明所保护的内容。

19.根据本发明优选的,在所述步骤(1)之前还包括:求取具有隐私保护效果的数据版本的步骤:建立基于高斯分布噪声扰动的-差分隐私数据聚合机制,求取具有隐私保护效果的数据版本。

20.根据本发明优选的,所述求取具有隐私保护效果的数据版本的具体方法包括:将工业互联网系统建模为线性时不变模型:(i)在公式(i)中,代表k时刻的系统状态;表示时刻的系统状态,本方程是一个迭代方程,通过时刻的状态决定时刻的状态;表示控制器产生的控制信号;表示控制器收到的传感器对被控对象的测量值;系统参数分别是已知的常数矩阵:为系统矩阵、为控制矩阵、为观测矩阵,建立线性时不变模型时即可确定,确定方式属于现有技术;分别代表过程噪声和测量噪声,其分别服从均值为0,协方差为和的高斯分布;考虑实时测量值包含敏感信息,需要对其进行合理的隐私保护,为此,利用符合高斯分布的随机噪声对进行噪声扰动处理:(ii)在公式(ii)中,为随机噪声方差,为服从高斯分布的随机噪声,此随机噪声为额外添加的噪声,以确保数据的隐私性,为全局敏感度,与是指控制器收到的传感器对被控对象的实时测量值的统计特征得到的相邻数据集,即,为每个时刻的隐私预算,其大小决定了隐私保护程度;

是指随机噪声,的维度与相同。

21.一种实现上述方法的程序产品,其特征在于,所述程序产品被有形地存储在非瞬态计算机可读介质上并且包括机器可执行指令,所述机器可执行指令用于执行上述的方法。

22.本发明的技术优势在于:1)本发明通过建立统一的攻击模型并构建最优攻击,实现在攻击者可以达到的最大破坏程度。与现有的技术相比,本发明通过归一化的攻击建模,实现了对工业互联网中各种常见攻击,如错误数据注入攻击、重放攻击与倍化攻击的统一建模,从而可以一次对多种攻击进行检测。另外,通过构建最优化问题实现了攻击者可以达到的最大化破坏,从而得出了控制方可能遇到的最坏情况。如果攻击者的能力更弱,那么攻击检测可以达到更好的效果。

23.2)在统一攻击模型的基础上,设计新式检测机制,其创新点在于可以对各种数据完整性攻击进行防御,现有的发明只能检测特定类型的攻击。另外,此检测机制可以保证系统的控制性能或估计效果保持不变,传统的检测机制,往往伴随着控制成本和估计性能的下降。

附图说明

24.图1 本发明所述保护工业互联网数据隐私和完整性的方法的数据处理示意图;在图1中,控制算法为具体工业场景与不同需求所决定;估计器为“首先,根据实时测量数据最优估计结果进行控制信息决策”部分对应的公式;检测器为“通过将状态估计残差与预设的阈值比较判断当前时刻的测量值是否受到数据完整性攻击”部分对应的内容。

25.图2 本发明所述保护工业互联网数据隐私和完整性的方法的流程示意图。

具体实施方式

26.下面结合实施例和说明书附图对本发明做详细的说明,但不限于此。

27.实施例1、如图1、2所示。

28.一种保护工业互联网数据隐私和完整性的方法,包括:工业互联网包括控制器、一个或多个被控对象、传感器和网络传输信道;(1)建立基于高斯分布噪声扰动的-差分隐私数据聚合机制,求取具有隐私保护效果的数据版本。

29.所述求取具有隐私保护效果的数据版本的具体方法包括:将工业互联网系统建模为线性时不变模型:(i)在公式(i)中,代表k时刻的系统状态;表示时刻的系统状态,本方程是一个迭代方程,通过时刻的状态决定时刻的状态;表示控制器产生的控制信号;表示控制器收到的传感器对被控对象的测量值;系统参数分别是已知的常数

矩阵:为系统矩阵、为控制矩阵、为观测矩阵,建立线性时不变模型时即可确定,确定方式属于现有技术;分别代表过程噪声和测量噪声,其分别服从均值为0,协方差为和的高斯分布;考虑实时测量值包含敏感信息,需要对其进行合理的隐私保护,为此,利用符合高斯分布的随机噪声对进行噪声扰动处理:(ii)在公式(ii)中,为随机噪声方差,为服从高斯分布的随机噪声,此随机噪声为额外添加的噪声,以确保数据的隐私性,为全局敏感度,与是指控制器收到的传感器对被控对象的实时测量值的统计特征得到的相邻数据集,即,为每个时刻的隐私预算,其大小决定了隐私保护程度;是指随机噪声,的维度与相同;(2)建立基于有约束最优化方法的攻击模型、并求解最优数据完整性攻击策略:数据完整性攻击者的目标为:在保证其不被检测到的前提下,最大化攻击效果,具体来说,对于一类数据完整性攻击,是在一个特定时刻攻击者使用的数据,其分布为,表示高斯分布,是高斯分布的均值,指的是高斯分布的方差;目标在于最大化高斯分布的方差为:(iii)并保持攻击信号的分布和正常信号分布在一个可接受阈值之内 (iv)在所述公式(iv)中,s.t.表示的是subject to 即约束条件;是相对熵;fa和fn分别表示经-差分隐私机制处理之后攻击的分布和正常数据的分布;γ为阈值,由特定的需求决定,其选择的过程属于现有技术,不属于本发明所保护的内容;表示攻击信号的分布和正常信号分布之间的距离,两个分布之间的距离越小,则分布之间越相似;利用拉格朗日乘子法将上述优化问题,即利用拉格朗日乘子法将上述优化问题,即的拉格朗日函数写作:拉格朗日函数写作:(v)在公式(v)中,所述是指求取期望值;是积分常数;为拉格朗日乘子,通过对拉格朗日函数的各个参数求偏导,得到正常信号分布与攻击信号分布的方差关系式:(vi)

求解等式得:(vii)由于正常信号的方差对攻击者已知(攻击者可以通过分析实时测量数据序列获取这一方差),因而攻击者通过公式(vii)式获得最优攻击决策,并实施数据完整性攻击。

30.实施例2、如实施例1所述的一种保护工业互联网数据隐私和完整性的方法,还包括:(3)基于可变辅助矩阵的实时测量数据变换与数据完整性攻击检测方法:基于可变辅助矩阵的实时测量数据变换机制工作原理如图1所示,其原理在于加入辅助系统状态和系统矩阵,攻击者可学习到的系统信息更少,从而使工业互联网数据系统方更容易对数据完整性攻击进行检测;在原设备和测量器的基础上加入辅助设备与辅助测量器,在公式(viii)和(ix)中,在公式(viii)和(ix)中,为辅助设备的状态量;为辅助测量值;为系统矩阵;为控制矩阵;为观测矩阵;分别为时刻的辅助系统矩阵,辅助控制矩阵和辅助观测矩阵;为引入的随机辅助测量值,为采样自零均值高斯分布的随机矩阵,其列维度与相同,为非线性函数,在正常状态下,项接近于0,因而辅助系统的状态和测量值接近于正常系统的相关值,可以避免检测机制对系统的正常运行造成较大影响;在数据完整性攻击发生时随机辅助测量值将变大,从而有助于检测攻击;设攻击者和系统方已知的信息如下:在公式(x)和(xi)中,为k时刻系统方已知的信息;为k时刻攻击者已知的信息;表示攻击者学习得的数据分布;表示从0到k时刻的辅助系统矩阵集合;表示从0到k时刻的辅助观测矩阵集合;表示从0到k时刻的采样自零均值高斯分布的随机矩阵集合;表示0到k时刻受到攻击后的测量值;表示0到k时刻的控制信号;系统方将通过最大化正常数据与攻击数据的前k个时刻的累计偏差相对熵来最大化检测性能:化检测性能:(xii)在公式(xii)中,;;k表示当前时刻;表示开始记录时刻;为状态估计残差;表示转置矩阵;表示攻击开始的时刻;由于状态估计残差的期望为零,所以公式(xii)重

写为:(xiii)在公式(xiii)中,服从分布的方差包含在中,通过求解二次规划问题获得具体设定值;因为当前时刻的状态估计累计误差可分解为前一时刻估计累计误差叠加当前时刻的误差,从而将问题转化为动态规划问题,每个时刻的求解难度都是常数级的;然后,利用卡尔曼滤波方法对当前时刻的系统实时状态进行最优估计,并结合状态估计值与状态观测值进行控制信息的决策与数据完整性攻击信号判别:首先,根据实时测量数据最优估计结果进行控制信息决策:首先,根据实时测量数据最优估计结果进行控制信息决策:首先,根据实时测量数据最优估计结果进行控制信息决策:首先,根据实时测量数据最优估计结果进行控制信息决策:首先,根据实时测量数据最优估计结果进行控制信息决策:对系统的状态信息进行估计,状态估计残差为,表示控制方接收到的数据;表示k时刻的预估计值;表示k时刻的最佳估计值;表示时刻的预估计值;为k时刻受到攻击的状态值;通过将状态估计残差与预设的阈值比较判断当前时刻的测量值是否受到数据完整性攻击:当状态估计残差大于所述预设的阈值时,则系统会认为数据是攻击数据。

31.其中所述预设的阈值需要根据系统能够承受的代价决定,其值越大,越不容易检测攻击,但正常数据被误判成攻击的可能也越小,但是该阈值的确定并不是本发明所保护的内容。

32.实施例3、一种实现如实施例1、2所述方法的程序产品,其特征在于,所述程序产品被有形地存储在非瞬态计算机可读介质上并且包括机器可执行指令,所述机器可执行指令用于执行上述的方法。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1