一种CIFS访问控制方法、装置及介质与流程

一种cifs访问控制方法、装置及介质

技术领域

1.本技术涉及分布式技术领域,特别是涉及一种cifs访问控制方法、装置及介质。

背景技术:

2.目前,分布式系统在it企业、云计算、大数据、虚拟化等领域得到了广泛应用。在分布式系统中,通用网络文件系统(common internet file system,cifs)是一个新提出的协议,它使程序可以访问远程internet计算机上的文件并要求此计算机提供服务。cifs使用客户/服务器模式。客户程序请求远在服务器上的服务器程序为它提供服务。服务器获得请求并返回响应。cifs是公共的或开放的smb协议版本,并由microsoft使用。服务器信息块(server message block,smb)协议在局域网上用于服务器文件访问和打印的协议。cifs与smb协议均运行于高层,区别于运行在底层的tcp/ip协议。cifs可以看做是应用程序协议如文件传输协议和超文本传输协议的一个实现。

3.但是,随着分布式系统对于域(domain)要求越来越高,仅提供cifs访问功能已无法满足用户的使用,还需要能够对用户cifs访问审计日志进行控制,并且需要能够对cifs访问日志不同的操作进行控制。然而目前分布式系统不支持cifs访问审计日志功能,这将影响系统的健壮性、易用性和功能的丰富性,并严重影响分布式系统产品的竞争力。

4.鉴于上述问题,设计一种cifs访问控制方法,能够实现对用户cifs访问审计日志进行控制与操作,是该领域技术人员亟待解决的问题。

技术实现要素:

5.本技术的目的是提供一种cifs访问控制方法、装置及介质,能够实现对用户cifs访问审计日志进行控制与操作。

6.为解决上述技术问题,本技术提供一种cifs访问控制方法,包括:

7.在分布式系统中开启cifs服务;

8.设置cifs访问审计日志并设置访问审计操作;

9.创建目录,并通过所述目录创建cifs共享;

10.选取用户并部署用户权限,以用于所述用户通过所述目录对所述cifs访问审计日志进行控制与操作。

11.优选地,在所述通过所述目录创建cifs共享之后,还包括:

12.判断所述cifs共享是否创建成功;

13.若否,则输出报错信息;

14.若是,则进入到所述选取用户并部署用户权限的步骤。

15.优选地,在所述用户通过所述目录对所述cifs访问审计日志进行控制与操作之前,还包括:

16.挂载所述目录并写入初始文件与操作。

17.优选地,在所述用户通过所述目录对所述cifs访问审计日志进行控制与操作之

后,还包括:

18.根据预设操作权限对所述目录中的操作权限日志进行校验;其中,所述预设操作权限包括operation和unsupport_operation;

19.当所述预设操作权限与所述操作权限日志不匹配时,输出报错信息。

20.优选地,还包括:

21.在完成对所述cifs访问审计日志的控制与操作之后,删除所述cifs共享,并删除所述目录。

22.优选地,在所述删除所述目录之后,还包括:

23.判断所述目录是否删除成功;

24.若是,则结束;

25.若否,则输出删除失败的提示信息。

26.优选地,在所述判断所述目录是否删除成功之后,还包括:

27.生成cifs访问日志。

28.为解决上述技术问题,本技术还提供一种cifs访问控制装置,包括:

29.初始化模块,由于在分布式系统中开启cifs服务;

30.设置模块,由于设置cifs访问审计日志并设置访问审计操作;

31.创建模块,由于创建目录,并通过所述目录创建cifs共享;

32.选取部署模块,由于选取用户并部署用户权限,以用于所述用户通过所述目录对所述cifs访问审计日志进行控制与操作。

33.优选地,还包括:

34.第一判断模块,用于判断所述cifs共享是否创建成功;若否,则触发报错模块,若是,则触发所述选取部署模块;

35.所述报错模块,用于输出报错信息。

36.优选地,还包括:

37.挂载写入模块,用于挂载所述目录并写入初始文件与操作。

38.优选地,还包括:

39.校验模块,用于根据预设操作权限对所述目录中的操作权限日志进行校验;其中,所述预设操作权限包括operation和unsupport_operation;

40.第一输出模块,用于当所述预设操作权限与所述操作权限日志不匹配时,输出报错信息。

41.优选地,还包括:

42.删除模块,用于在完成对所述cifs访问审计日志的控制与操作之后,删除所述cifs共享,并删除所述目录。

43.优选地,还包括:

44.第二判断模块,用于判断所述目录是否删除成功;若是,则结束;若否,则触发第二输出模块;

45.所述第二输出模块,用于输出删除失败的提示信息。

46.优选地,还包括:

47.生成模块,用于生成cifs访问日志。

48.为解决上述技术问题,本技术还提供另一种cifs访问控制装置,包括:

49.存储器,用于存储计算机程序;

50.处理器,用于执行所述计算机程序时实现上述所述的cifs访问控制方法的步骤。

51.为解决上述技术问题,本技术还提供一种计算机可读存储介质,所述计算机可读存储介质上存储有计算机程序,所述计算机程序被处理器执行时实现上述所述的cifs访问控制方法的步骤。

52.本技术所提供的cifs访问控制方法,通过在分布式系统中开启cifs服务;设置cifs访问审计日志并设置访问审计操作;创建目录,并通过目录创建cifs共享;选取用户并部署用户权限,以用于用户通过目录对cifs访问审计日志进行控制与操作。由此可知,上述方案通过在分布式系统开启cifs服务后,基于cifs服务进行cifs访问审计日志与访问审计操作的设置,满足了用户对于分布式系统域的使用需求,增强了系统的健壮性、易用性和功能的丰富性,提高了分布式产品的竞争力。

53.此外,本技术实施例还提供了一种cifs访问控制装置及计算机可读存储介质,效果同上。

附图说明

54.为了更清楚地说明本技术实施例,下面将对实施例中所需要使用的附图做简单的介绍,显而易见地,下面描述中的附图仅仅是本技术的一些实施例,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据这些附图获得其他的附图。

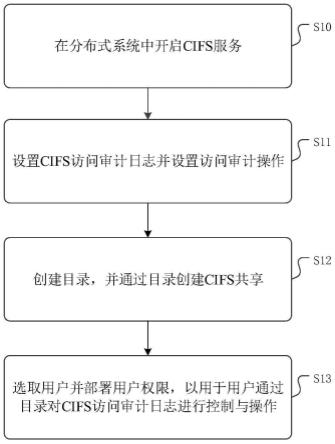

55.图1为本技术实施例提供的一种cifs访问控制方法的流程图;

56.图2为本技术实施例提供的一种cifs访问控制装置的示意图;

57.图3为本技术实施例提供的另一种cifs访问控制装置的示意图;

58.图4为本技术实施例提供的cifs访问控制方法在应用场景中的流程图。

具体实施方式

59.下面将结合本技术实施例中的附图,对本技术实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本技术一部分实施例,而不是全部实施例。基于本技术中的实施例,本领域普通技术人员在没有做出创造性劳动前提下,所获得的所有其他实施例,都属于本技术保护范围。

60.本技术的核心是提供一种cifs访问控制方法、装置及介质。

61.为了使本技术领域的人员更好地理解本技术方案,下面结合附图和具体实施方式对本技术作进一步的详细说明。

62.图1为本技术实施例提供的一种cifs访问控制方法的流程图。如图1所示,cifs访问控制方法包括:

63.s10:在分布式系统中开启cifs服务。

64.cifs使程序可以访问远程internet计算机上的文件并要求此计算机提供服务。cifs使用客户/服务器模式。客户程序请求远在服务器上的服务器程序为它提供服务。服务器获得请求并返回响应。cifs是公共或开放的smb协议版本,并由microsoft使用。smb协议是在局域网上用于服务器文件访问和打印的协议,cifs与smb协议均运行于高层,区别于运

行在底层的tcp/ip协议。cifs可以看做是应用程序协议如文件传输协议和超文本传输协议的一个实现。

65.进一步地,通过cifs服务能够实现访问并读取服务器本地文件,共享文件块,在断线时自动恢复与网络的连接,以及使用统一码(unicode)文件名。一般来说,cifs使用户得到比文件传输协议(file transfer protocol,ftp)更好的对文件的控制;它提供潜在的更直接地服务器程序接口,优于使用http协议的浏览器。cifs最典型的应用是windows用户能够从“网上邻居”中找到网络中的其他主机并访问其中的共享文件夹。作为开放的标准,cifs已被作为internet应用程序标准被提交至国际互联网工程任务组(the internet engineering taskforce,ietf);此外,通过cifs协议实现了java与dcom通信的开源第三方库j-interop。

66.目前,在分布式集群中cifs访问已经被广泛的应用。而为了实现对现有cifs访问不支持的cifs访问审计日志进行设置,则需要首先在分布式系统中开启cifs服务。具体通过set_cifs_service_start()命令开启cifs服务。

67.s11:设置cifs访问审计日志并设置访问审计操作。

68.进一步地,为实现cifs访问审计日志的设置,以及访问审计操作的设置,在分布式系统中开启cifs服务后,通过set_cifs_audit($operation_list)命令开启并设置cifs访问审计日志开关,同时设置访问审计操作$operation_list。

69.s12:创建目录,并通过目录创建cifs共享。

70.在设置cifs访问审计日志并设置访问审计操作之后,通过create_directory($dir_name)创建目录$dir_name,并保存目录$dir_name,以便于后续用户基于目录进行cifs访问审计日志的控制。

71.进一步地,通过创建的目录创建cifs共享,具体通过set_cifs_share($dir_name,$user_name)命令使用目录$dir_name创建cifs共享$cifs_share_name。

72.可以理解的是,cifs共享主要应用于客户端进行文件共享的场景,常用于无域环境和ad域环境中。其中,无域环境的cifs共享的过程中,存储系统作为cifs服务器,通过cifs协议,向客户端提供对命名空间的共享访问。客户端将共享目录映射到本地后,用户可以像访问本地文件一样远程访问服务器中的文件。在存储系统中通过设置本地认证的用户名和密码,确定允许访问该命名空间的本地认证信息。而在域环境的cifs共享中,存储系统能够加入ad域,作为ad域的客户端,实现和ad域环境的无缝对接。ad域控制器中保存了域环境中所有的用户信息、群组信息等。ad域客户端访问存储系统提供的cifs共享时,认证均通过ad域控制器完成。通过设置ad域用户的权限,对不同域用户访问的共享目录进行不同的权限控制。同时,存储系统支持ad域客户端只能访问与其名称相同的共享目录,无法查看并访问其他域客户端的共享目录。

73.s13:选取用户并部署用户权限,以用于用户通过目录对cifs访问审计日志进行控制与操作。

74.为实现用户对cifs访问审计日志的控制,进一步需要对用户进行选取以及用户权限的部署。其中,选取的用户可为域用户或本地用户,具体包括ad域主域、互信域或子域的用户$user_name。

75.需要注意的是,域是计算机网络的一种形式,其中所有用户账户,计算机,打印机

和其他安全主体都在位于称为域控制器的一个或多个中央计算机集群上的中央数据库中注册。两个域之间可以通过建立信任(trust)关系来进行联系。而ad域的全称是active directory。ad域是windows网络中独立运行的单位,域之间相互访问则需要建立信任关系(即trust relation)。信任关系是连接在域与域之间的桥梁。两个域之间不但可以按需要相互进行管理,还可以跨网分配文件和打印机等设备资源,使不同的域之间实现网络资源的共享与管理,以及相互通信和数据传输。

76.此外,为用户部署用户权限具体为rwx完全控制权限。rwx完全控制权限表征对文件及目录进行权限管理,从而达到文件及目录管理。对于文件而言:可以使用类似cat等命令查看文件内容;可以编辑或删除此文件;可以命令提示符下当作命令提交给内核运行。对于目录而言:可以对此目录执行ls以列出内部的所有文件;可以在此目录创建文件;可以使用cd切换进此目录,也可以使用ls-l查看内部文件的详细信息。

77.通过选取用户并部署用户权限,使得用户能够基于预先创建的目录对cifs访问审计日志进行控制与操作。

78.本实施例中,通过在分布式系统中开启cifs服务;设置cifs访问审计日志并设置访问审计操作;创建目录,并通过目录创建cifs共享;选取用户并部署用户权限,以用于用户通过目录对cifs访问审计日志进行控制与操作。由此可知,上述方案通过在分布式系统开启cifs服务后,基于cifs服务进行cifs访问审计日志与访问审计操作的设置,满足了用户对于分布式系统域的使用需求,增强了系统的健壮性、易用性和功能的丰富性,提高了分布式产品的竞争力。

79.在上述实施例的基础上:

80.作为一种优选的实施例,在通过目录创建cifs共享之后,还包括:

81.判断cifs共享是否创建成功;

82.若否,则输出报错信息;

83.若是,则进入到选取用户并部署用户权限的步骤。

84.作为一种优选的实施例,为了确保基于目录的cifs共享创建成功,在创建cifs共享之后,还需要对cifs共享是否创建成功进行判断。具体通过verify_backstage_task_final_status($cifs_share_name,$create_cifs_user)命令查询创建cifs共享$cifs_share_name任务是否成功,确保此阶段cifs共享$cifs_share_name创建正确。若确认cifs共享创建不成功,则输出报错信息;若确认成功,则进入后续选取用户并部署用户权限的步骤。

85.本实施例中,在通过目录创建cifs共享之后,通过判断cifs共享是否创建成功;若否,则输出报错信息;若是,则进入到选取用户并部署用户权限的步骤。实现了cifs共享创建是否成功的判断,确保了cifs服务的正常运行。

86.在上述实施例的基础上:

87.作为一种优选的实施例,在用户通过目录对cifs访问审计日志进行控制与操作之前,还包括:

88.挂载目录并写入初始文件与操作。

89.在具体实施中,在用户通过目录对cifs访问审计日志进行控制与操作之前,还需要对创建的目录进行挂载,以便于目录的正常使用。具体地,在客户端处通过cifs_ount_

cmd($cifs_share_name,$user_name)命令使用预先选取的用户$user_name(包括ad域、互信域或子域中的用户)挂载该目录,并写入初始文件与操作。其中,初始文件包括文件file1,操作包括读取文件、截断文件、切换目录、打开或关闭文件,链接文件、更改权限、更改属主、删除文件等。

90.本实施例中,在用户通过目录对cifs访问审计日志进行控制与操作之前,挂载目录并写入初始文件与操作,实现了目录的正常使用。

91.在上述实施例的基础上:

92.作为一种优选的实施例,在用户通过目录对cifs访问审计日志进行控制与操作之后,还包括:

93.根据预设操作权限对目录中的操作权限日志进行校验;其中,预设操作权限包括operation和unsupport_operation;

94.当预设操作权限与操作权限日志不匹配时,输出报错信息。

95.在具体实施中,在用户通过目录对cifs访问审计日志进行控制与操作之后,为确保访问审计操作的操作权限与预设操作权限一致,进一步需要根据预设操作权限对目录中的操作权限日志进行校验。其中,预设操作权限包括operation和unsupport_operation。校验过程如下:

96.通过cat_cmd($audit_log,$dir_name,$supoort_operation)命令循环对目录$dir_name进行操作权限日志校验,若预设操作权限为operation,则需在操作权限日志中检测到该操作权限的日志,否则系统报错。通过cat_cmd($audit_log,$dir_name,$unsupoort_operation)循环对目录$dir_name进行不支持的操作权限日志的校验,若预设操作权限为unsupport_opertaion,则需在日志中不能检测到该操作权限的日志,否则系统报错。

97.本实施例中,根据预设操作权限对目录中的操作权限日志进行校验;其中,预设操作权限包括operation和unsupport_operation;当预设操作权限与操作权限日志不匹配时,输出报错信息,确保了访问审计操作的操作权限与预设操作权限一致。

98.在上述实施例的基础上:

99.作为一种优选的实施例,还包括:

100.在完成对cifs访问审计日志的控制与操作之后,删除cifs共享,并删除目录。

101.具体地,在完成对cifs访问审计日志的控制与操作之后,为了结束cifs访问,通过命令delete_cifs_share($cifs_share_name)删除在目录中预先创建的cifs共享$cifs_share_name,通过delete_directory($dir_name)删除目录$dir_name。

102.作为一种优选的实施例,在删除目录之后,为了确定目录是否删除成功,还包括:

103.判断目录是否删除成功;

104.若是,则结束;

105.若否,则输出删除失败的提示信息。

106.在具体实施中,当用户接收到删除失败的提示信息后,可通过人工删除的方式或其他方式对目录进行删除,以实现目录的完全删除。

107.此外,作为一种优选的实施例,在判断目录是否删除成功之后,还包括:

108.生成cifs访问日志。

109.在具体实施中,当完成对cifs访问审计日志的控制与操作,删除cifs共享并删除目录后,可以通过生成cifs访问日志以记录本次对cifs访问审计日志的控制与操作的全部过程,以便于后续查看。

110.在上述实施例中,对于cifs访问控制方法进行了详细描述,本技术还提供cifs访问控制装置对应的实施例。需要说明的是,本技术从两个角度对装置部分的实施例进行描述,一种是基于功能模块的角度,另一种是基于硬件结构的角度。

111.图2为本技术实施例提供的一种cifs访问控制装置的示意图。如图2所示,cifs访问控制装置包括:

112.初始化模块10,由于在分布式系统中开启cifs服务。

113.设置模块11,由于设置cifs访问审计日志并设置访问审计操作。

114.创建模块12,由于创建目录,并通过目录创建cifs共享。

115.选取部署模块13,由于选取用户并部署用户权限,以用于用户通过目录对cifs访问审计日志进行控制与操作。

116.作为一种优选的实施例,还包括:

117.第一判断模块,用于判断cifs共享是否创建成功;若否,则触发报错模块,若是,则触发选取部署模块;

118.报错模块,用于输出报错信息。

119.作为一种优选的实施例,还包括:

120.挂载写入模块,用于挂载目录并写入初始文件与操作。

121.作为一种优选的实施例,还包括:

122.校验模块,用于根据预设操作权限对目录中的操作权限日志进行校验;其中,预设操作权限包括operation和unsupport_operation;

123.第一输出模块,用于当预设操作权限与操作权限日志不匹配时,输出报错信息。

124.作为一种优选的实施例,还包括:

125.删除模块,用于在完成对cifs访问审计日志的控制与操作之后,删除cifs共享,并删除目录。

126.作为一种优选的实施例,还包括:

127.第二判断模块,用于判断目录是否删除成功;若是,则结束;若否,则触发第二输出模块;

128.第二输出模块,用于输出删除失败的提示信息。

129.作为一种优选的实施例,还包括:

130.生成模块,用于生成cifs访问日志。

131.本实施例中,cifs访问控制装置包括初始化模块、设置模块、创建模块以及选取部署模块。通过在分布式系统中开启cifs服务;设置cifs访问审计日志并设置访问审计操作;创建目录,并通过目录创建cifs共享;选取用户并部署用户权限,以用于用户通过目录对cifs访问审计日志进行控制与操作。由此可知,上述方案通过在分布式系统开启cifs服务后,基于cifs服务进行cifs访问审计日志与访问审计操作的设置,满足了用户对于分布式系统域的使用需求,增强了系统的健壮性、易用性和功能的丰富性,提高了分布式产品的竞争力。

132.图3为本技术实施例提供的另一种cifs访问控制装置的示意图。如图3所示,cifs访问控制装置包括:

133.存储器20,用于存储计算机程序。

134.处理器21,用于执行计算机程序时实现如上述实施例中所提到的cifs访问控制方法的步骤。

135.本实施例提供的cifs访问控制装置可以包括但不限于智能手机、平板电脑、笔记本电脑或台式电脑等。

136.其中,处理器21可以包括一个或多个处理核心,比如4核心处理器、8核心处理器等。处理器21可以采用数字信号处理器(digitalsignalprocessor,dsp)、现场可编程门阵列(field-programmable gate array,fpga)、可编程逻辑阵列(programmable logic array,pla)中的至少一种硬件形式来实现。处理器21也可以包括主处理器和协处理器,主处理器是用于对在唤醒状态下的数据进行处理的处理器,也称中央处理器(centralprocessing unit,cpu);协处理器是用于对在待机状态下的数据进行处理的低功耗处理器。在一些实施例中,处理器21可以在集成有图形处理器(graphics processing unit,gpu),gpu用于负责显示屏所需要显示的内容的渲染和绘制。一些实施例中,处理器21还可以包括人工智能(artificialintelligence,ai)处理器,该ai处理器用于处理有关机器学习的计算操作。

137.存储器20可以包括一个或多个计算机可读存储介质,该计算机可读存储介质可以是非暂态的。存储器20还可包括高速随机存取存储器,以及非易失性存储器,比如一个或多个磁盘存储设备、闪存存储设备。本实施例中,存储器20至少用于存储以下计算机程序201,其中,该计算机程序被处理器21加载并执行之后,能够实现前述任一实施例公开的cifs访问控制方法的相关步骤。另外,存储器20所存储的资源还可以包括操作系统202和数据203等,存储方式可以是短暂存储或者永久存储。其中,操作系统202可以包括windows、unix、linux等。数据203可以包括但不限于cifs访问控制方法涉及到的数据。

138.在一些实施例中,cifs访问控制装置还可包括有显示屏22、输入输出接口23、通信接口24、电源25以及通信总线26。

139.本领域技术人员可以理解,图3中示出的结构并不构成对cifs访问控制装置的限定,可以包括比图示更多或更少的组件。

140.本实施例中,cifs访问控制装置包括存储器与处理器。存储器用于存储计算机程序,处理器用于执行计算机程序时实现如上述实施例中所提到的cifs访问控制方法的步骤。通过在分布式系统中开启cifs服务;设置cifs访问审计日志并设置访问审计操作;创建目录,并通过目录创建cifs共享;选取用户并部署用户权限,以用于用户通过目录对cifs访问审计日志进行控制与操作。由此可知,上述方案通过在分布式系统开启cifs服务后,基于cifs服务进行cifs访问审计日志与访问审计操作的设置,满足了用户对于分布式系统域的使用需求,增强了系统的健壮性、易用性和功能的丰富性,提高了分布式产品的竞争力。

141.最后,本技术还提供一种计算机可读存储介质对应的实施例。计算机可读存储介质上存储有计算机程序,计算机程序被处理器执行时实现如上述方法实施例中记载的步骤。

142.可以理解的是,如果上述实施例中的方法以软件功能单元的形式实现并作为独立

的产品销售或使用时,可以存储在一个计算机可读取存储介质中。基于这样的理解,本技术的技术方案本质上或者说对现有技术做出贡献的部分或者该技术方案的全部或部分可以以软件产品的形式体现出来,该计算机软件产品存储在一个存储介质中,执行本技术各个实施例所述方法的全部或部分步骤。而前述的存储介质包括:u盘、移动硬盘、只读存储器(read-only memory,rom)、随机存取存储器(randomaccess memory,ram)、磁碟或者光盘等各种可以存储程序代码的介质。

143.本实施例中,计算机可读存储介质上存储有计算机程序,计算机程序被处理器执行时实现如上述方法实施例中记载的步骤。通过在分布式系统中开启cifs服务;设置cifs访问审计日志并设置访问审计操作;创建目录,并通过目录创建cifs共享;选取用户并部署用户权限,以用于用户通过目录对cifs访问审计日志进行控制与操作。由此可知,上述方案通过在分布式系统开启cifs服务后,基于cifs服务进行cifs访问审计日志与访问审计操作的设置,满足了用户对于分布式系统域的使用需求,增强了系统的健壮性、易用性和功能的丰富性,提高了分布式产品的竞争力。

144.为了使本领域的技术人员更好的理解本技术的技术方案,下面结合附图4对上述本技术作进一步的详细说明。图4为本技术实施例提供的cifs访问控制方法在应用场景中的流程图。如图4所示,该方法包括:

145.s20:基于分布式系统,开启cifs服务;

146.s21:设置cifs访问审计日志,设置访问审计操作;

147.s22:创建目录;

148.s23:创建cifs共享;

149.s24:选取用户,部署用户权限;

150.s25:挂载目录,写入初始文件与操作;

151.s26:对目录进行操作权限日志校验;

152.s27:删除cifs共享;

153.s28:删除目录;

154.s29:生成cifs访问日志。

155.应用场景具体为:首先在分布式系统的存储中通过set_cifs_service_start()开启cifs服务;通过set_cifs_audit($operation_list)开启并设置cifs访问审计日志开关,并设置访问审计操作$operation_list;进一步通过create_directory($dir_name)创建新的目录$dir_name,保存目录$dir_name;通过set_cifs_share($dir_name,$user_name)使用目录$dir_name创建cifs共享$cifs_share_name;选取用户$user_name,其中,用户可为ad域主域、互信域或子域的用户;进一步地,部署用户的用户权限为rwx完全控制权限;在创建cifs共享后,通过verify_backstage_task_final_status($cifs_share_name,$create_cifs_user)查询创建cifs共享$cifs_share_name任务是否成功,确保此阶段cifs共享$cifs_share_name创建正确;如果创建cifs共享成功,则客户端通过cifs_mount_cmd($cifs_share_name,$user_name)使用用户$user_name挂载该目录并写入文件file1、读取文件、截断文件、切换目录、打开、关闭文件,链接文件、更改权限、更改属主、删除文件等操作;如果cifs共享创建不正确,则会报错以对错误原因进行提示;进一步使用cat_cmd($audit_log,$dir_name,$supoort_operation)循环对对日志目录$dir_name进行操作权限日志校

验,若预设操作权限设置为operation,则需在日志中检测到该操作权限的日志,否则系统报错;使用cat_cmd($audit_log,$dir_name,$unsupoort_operation)循环对日志目录$dir_name进行不支持的操作权限日志校验,若设置操作权限为unsupport_opertaion,则需在日志中不能检测到该操作的日志,否则系统报错。当完成对cifs访问审计日志进行控制与操作后,通过delete_cifs_share($cifs_share_name)删除预先创建的cifs共享$cifs_share_name,删除共享后再通过delete_directory($dir_name)删除目录$dir_name;进一步判断删除目录任务是否成功,若成功,则程序结束;若删除失败,则报错进行通知。最后,为了记录本次对cifs访问审计日志的控制与操作的全部过程,生成cifs访问日志,以便于后续查看。

156.本技术所提供的cifs访问控制方法,通过在分布式系统中开启cifs服务;设置cifs访问审计日志并设置访问审计操作;创建目录,并通过目录创建cifs共享;选取用户并部署用户权限,以用于用户通过目录对cifs访问审计日志进行控制与操作。由此可知,上述方案通过在分布式系统开启cifs服务后,基于cifs服务进行cifs访问审计日志与访问审计操作的设置,满足了用户对于分布式系统域的使用需求,增强了系统的健壮性、易用性和功能的丰富性,提高了分布式产品的竞争力。

157.以上对本技术所提供的一种cifs访问控制方法、装置及介质进行了详细介绍。说明书中各个实施例采用递进的方式描述,每个实施例重点说明的都是与其他实施例的不同之处,各个实施例之间相同相似部分互相参见即可。对于实施例公开的装置而言,由于其与实施例公开的方法相对应,所以描述的比较简单,相关之处参见方法部分说明即可。应当指出,对于本技术领域的普通技术人员来说,在不脱离本技术原理的前提下,还可以对本技术进行若干改进和修饰,这些改进和修饰也落入本技术权利要求的保护范围内。

158.还需要说明的是,在本说明书中,诸如第一和第二等之类的关系术语仅仅用来将一个实体或者操作与另一个实体或操作区分开来,而不一定要求或者暗示这些实体或操作之间存在任何这种实际的关系或者顺序。而且,术语“包括”、“包含”或者其任何其他变体意在涵盖非排他性的包含,从而使得包括一系列要素的过程、方法、物品或者设备不仅包括那些要素,而且还包括没有明确列出的其他要素,或者是还包括为这种过程、方法、物品或者设备所固有的要素。在没有更多限制的情况下,由语句“包括一个

……”

限定的要素,并不排除在包括所述要素的过程、方法、物品或者设备中还存在另外的相同要素。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1