一种基于多属性的工业互联网安全态势评价系统的制作方法

本发明涉及互联网安全评价技术,具体涉及一种基于多属性的工业互联网安全态势评价系统。

背景技术:

1、工业互联网安全态势评价方面,多属性综合评价是一种参照多个评价指标对评价对象进行综合评价的方法。

2、目前工业互联网安全态势评价是基于评价者给出的主观偏好信息或评价者直接根据经验给出权值系数,其可以体现评价者的经验判断,属性的相对重要程度一般不会违反人们的常识,但其随意性较大,决策准确性和可靠性稍差。

技术实现思路

1、本发明的目的是提供一种基于多属性的工业互联网安全态势评价系统,以解决现有技术中的上述不足之处。

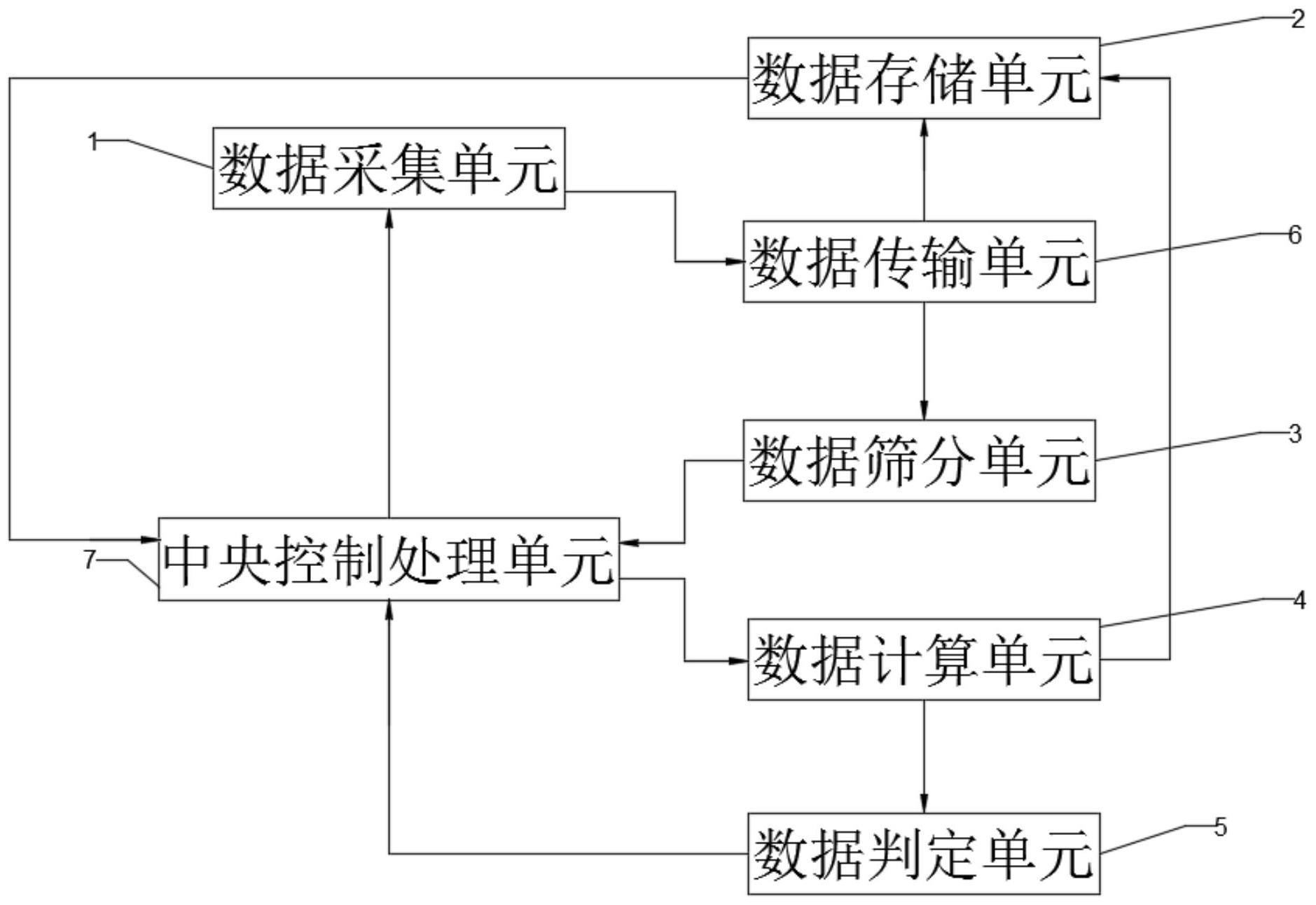

2、为了实现上述目的,本发明提供如下技术方案:一种基于多属性的工业互联网安全态势评价系统,包括数据采集单元、数据存储单元、数据筛分单元、数据计算单元、数据判定单元、数据传输单元和中央控制处理单元;

3、数据采集单元,用于分别对主机硬件信息及软件信息进行扫描,并对扫描的数据进行采集;

4、数据存储单元,用于分别对数据采集单元采集到的数据、数据计算单元计算得出的数据进行存储备份;

5、数据筛分单元,用于对储存的数据进行分类识别、并去除无用的信息;

6、数据计算单元,用于计算分类后数据的风险值;

7、数据判定单元,用于对风险值进行判定、并划分风险等级;

8、数据传输单元,用于对数据采集单元采集到的数据进行传输;

9、中央控制处理单元,用于控制数据采集单元开始数据采集工作,且在接收数据筛分单元的数据后经处理后发给数据计算单元进行数据计算。

10、进一步地,所述数据采集单元的输出端与数据传输单元输入端连接,所述数据传输单元的输出端分别与数据存储单元的输入端和数据筛分单元的输入端连接,所述数据存储单元的输出端与中央控制处理单元的输入端连接,所述数据筛分单元的输出端与中央控制处理单元的输入端连接,所述中央控制处理单元的输出端分别与数据采集单元的输入端和数据计算单元的输入端连接,所述数据计算单元的输出端分别与数据判定单元的输入端和数据存储单元的输入端连接,所述数据判定单元的输出端与中央控制处理单元的输入端连接。

11、进一步地,所述数据采集单元包括第一输入模块、硬件信息扫描模块、软件信息扫描模块、扫描算法模型和第一输出模块,所述第一输入模块的输入端与中央控制处理单元的输出端连接,所述第一输入模块的输出端分别与硬件信息扫描模块和软件信息扫描模块的输入端连接,所述硬件信息扫描模块和软件信息扫描模块的输出端均与扫描算法模型的输入端连接,所述扫描算法模型的输出端与第一输出模块的输入端连接,所述第一输出模块的输出端与数据传输单元的输入端连接。

12、进一步地,所述扫描算法模型采用算法步骤如下:

13、s1、定义阈值,以交互的方式由用户定义阈值;

14、s2、扫描数据库,用固定大小为w的窗口扫描数据库,并根据用户定义的阈值对数据进行过滤处理;for(list=0;list<lastone;list++)//从第一条记录扫描到数据库结束;for(j=0;j<w;j++)//用每一个新进入窗口的记录与前面的w-1个记录进行比较;{strfirst=dataset(list+j);strnew=dataset(list+w);

15、s3、过滤处理,通过对两条记录的比较看是否满足判断条件,进行过滤处理;

16、if(判断条件1)//判断条件1为判断两条记录是否来自同一个数据源,如果是则不进行比较跳到下一记录,如果不是则对判断条件2进行判断;

17、if(判断条件2)//判断条件1成立时:判断条件2为判断两条记录的长度和字符的差异度是否大于用户定义的阈值,如果大于则跳到下一记录,否则用q-gram算法对两条记录进行比较,看是否符合相似条件;

18、q-gram(strw,strtmp);用q-gram算法比较两条记录,判断是否符合相似条件,如果相似则添加到相似队列,否则两条记录比较完毕;

19、新记录与窗口中的前w-1个记录比较结束,窗口向下移动。

20、进一步地,所述数据筛分单元包括第二输入模块、数据资产识别模块、脆弱性识别模块、威胁性识别模块和无用信息识别模块和第二输出模块,所述第二输入模块的输入端与数据传输单元的输出端连接,所述第二输入模块的输出端依次与无用信息识别模块、数据资产识别模块、脆弱性识别模块和威胁性识别模块的输入端连接,所述无用信息识别模块、数据资产识别模块、脆弱性识别模块和威胁性识别模块的输出端均与第二输出模块的输入端连接,所述第二输出模块的输出端与中央控制处理单元的输入端连接。

21、进一步地,所述脆弱性识别模块由四个部分组成:

22、第一,单点脆弱性计算:单点脆弱性的计算是整个层次的计算基础,因此,单点脆弱性的计算的准确性决定着其他层次的计算的准确性,单点脆弱性根据cvss(通用漏洞评价体系)进行赋值计算,cvss(通用漏洞评价体系)是由niac开发,first维护的一个开放并且能够被产品厂商免费采用的标准,它将软件漏洞分为基本度量,时间度量,环境度量,cvss的计算是通过这三个度量维度的“滚动叠代”来完成,具体计算公式在cvss中已有描述,在此不做赘述,对比其他脆弱性评价标准,cvss的优势在于提出了一种通用脆弱性等级评定的框架,在时间标准和环境标准上可以由用户自评,适用于下一代电信网,因此,在此做为单点脆弱性的计算依据。最后依照cvss的规定,单点脆弱性的值域为[0,3];

23、第二,主机脆弱性计算:主机脆弱性计算根据单点脆弱性计算完成,具体计算公式如下:

24、

25、v(h)=log2vs (2),其中,vs表示主机上的单点脆弱性的统计和,v(h)表示主机脆弱性计算结果,即vs的以2为底的对数值。这样做主要是对主机脆弱性的第一步计算结果进行值域约束,即将第一步计算结果约束到[0,4]的值域,如果vs的值大于16的话,那么认为v(h)为4,否则按照上述公式(2)计算;

26、第三,业务脆弱性计算;

27、根据脆弱性评估模型,业务脆弱性计算根据主机脆弱性计算结果,结合主机在业务中的重要性来完成,具体计算公式如下:

28、

29、其中,v(hi)表示与该业务相关的主机脆弱性计算结果,与该业务相关主要体现在三个方面,分别是主机为业务部署性主机,即业务部署在该主机上,主机为流程性主机,即业务的流程性交互需要通过该类型主机完成,例如软交换设备等;主机为传输性主机,即业务的信令交互需要该类型主机完成,θi表示主机在业务中的权重调整系数。通过对主机重要性bi归一化处理获得,bi表示主机在业务中的重要性,主机重要性取决于主机类型,主机中数据的重要

30、

31、

32、其中,v表示网络脆弱性计算结果,v(s)表示网络中某个业务的脆弱性计算结果,φi表示某个业务在网络中的权重调整系数,通过对业务在网络中的重要性wi归一化处理计算而得,wi表示某个业务在网络中的重要性,类似主机重要性一样,业务在网络中的重要性同样取决于很多因,在此,根据业务被使用的能力来计算业务在网络中的重要性,即wi表示业务一天内被使用的平均次数。

33、进一步地,所述数据计算单元包括第三输入模块、可能性计算模型、损失计算模型、风险值计算模型和第三输出模块,所述第三输入模块的输入端与中央控制处理单元的输出端连接,所述第三输出模块的输出端分别与可能性计算模型和损失计算模型的输入端连接,所述可能性计算模型和损失计算模型的输出端均与风险值计算模型的输入端连接,所述风险值计算模型的输出端与第三输出模块的输入端连接,所述第三输出模块的输出端与数据判定单元的输入端连接。

34、进一步地,所述可能性计算模型计算公式如下:安全事件发生的可能性=l(t,v);

35、损失计算模型计算公式如下:安全事件发生后的损失=f(ia,va);

36、风险值计算模型计算公式如下:风险值=r(l(t,v),f(ia,va));其中,r表示安全风险计算函数,a表示资产,t表示威胁,v表示网络脆弱性,ia表示资产价值,va表示脆弱性的严重程度,l表示安全事件发生的可能性,f表示安全事件发生后的损失。

37、与现有技术相比,本发明提供的一种基于多属性的工业互联网安全态势评价系统,能够准确判断出互联网安全等级,进而能够对工业互联网安全态势进行准确评价,从而为后续风险处置提高了很高的参考价值。

- 还没有人留言评论。精彩留言会获得点赞!