一种面向多服务系统的访问控制系统的制作方法

1.本技术涉及互联网技术领域,更具体地说,涉及一种面向多服务系统的访问控制系统。

背景技术:

2.访问控制是对系统、数据和对话访问控制的策略活动。现有的访问控制包括身份认证控制和资源访问控制两个大类。身份认证控制一般基于所知、所属、所有实施访问控制,又可以分为基于密码、令牌、生物特征等小类。资源访问控制包括访问控制列表、基于角色的访问控制、基于属性的访问控制、基于策略的访问控制和风险自适应访问控制等多种模式。

3.大型公司通常有多个服务系统同时提供服务,部分公司已经实现基于身份认证控制的单点登录,即客户仅在一个服务系统登录一次,即可从该公司多个相互独立的服务系统接受服务,从而有效地减少登录次数,提高了用户的访问效率并提高了用户的使用体验。

4.本技术的发明人在实施相关技术方案时发现,现有的单点登录是基于身份认证实现的,对资源的访问控制由具体的系统单独实现。在很多情况下,一个公司中的不同服务系统所提供的服务领域是有区别的,假如某客户已经在登录一个系统的基础上,即使当前服务系统判断该客户已经出现了较高的业务风险,也会无法避免该客户从其他服务系统继续获得不应该得到的服务。

技术实现要素:

5.有鉴于此,本技术提供一种面向多服务系统的访问控制系统,用于避免出现业务风险的客户获得不应该得到的服务。

6.为了实现上述目的,现提出的方案如下:

7.一种面向多系统的访问控制系统,所述访问控制系统包括应用系统服务集群、应用系统客户端、访问控制平台服务器和访问控制平台客户端,其中:

8.所述应用系统服务集群包括一个用户已经登录的当前服务系统和至少一个独立于所述当前服务系统的其他服务系统;

9.所述应用系统客户端用于为所述当前服务系统和所述其他服务系统提供接入渠道;

10.所述访问控制平台客户端用于为用户登录提供登录入口;

11.所述访问控制平台服务器用于实现登录用户的身份认证和访问控制策略,还用户在接收到所述当前服务系统发送的风险信息时,对所述其他服务系统的访问策略进行调整。

12.可选的,所述应用系统客户端为现场客户端或远程客户端。

13.可选的,所述现场客户端为柜台客户端。

14.可选的,所述远程客户端为网上银行客户端或电话银行客户端。

15.可选的,所述访问控制平台服务器配置有身份管理模块、系统管理模块和访问控制策略模块。

16.可选的,所述访问控制平台还配置有营销推广信息模块。

17.从上述的技术方案可以看出,本技术公开了一种面向多系统的访问控制系统,包括应用系统服务集群、应用系统客户端、访问控制平台服务器和访问控制平台客户端。应用系统服务集群包括一个用户已经登录的当前服务系统和至少一个独立于当前服务系统的其他服务系统;应用系统客户端用于为当前服务系统和其他服务系统提供接入渠道;访问控制平台客户端用于为用户登录提供登录入口;访问控制平台服务器用于实现登录用户的身份认证和访问控制策略,还用户在接收到当前服务系统发送的风险信息时,对其他服务系统的访问策略进行调整。通过调整访问策略,即可避免出现业务风险的客户获得不应该得到的服务。

附图说明

18.为了更清楚地说明本技术实施例或现有技术中的技术方案,下面将对实施例或现有技术描述中所需要使用的附图作简单地介绍,显而易见地,下面描述中的附图仅仅是本技术的一些实施例,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据这些附图获得其他的附图。

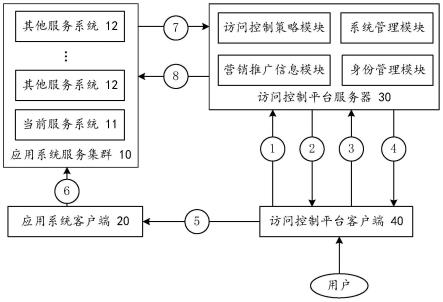

19.图1为本技术实施例的一种面向多服务系统的访问控制系统的框图;

20.图2为本技术实施例的风险信息传递示意图。

具体实施方式

21.下面将结合本技术实施例中的附图,对本技术实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本技术一部分实施例,而不是全部的实施例。基于本技术中的实施例,本领域普通技术人员在没有作出创造性劳动前提下所获得的所有其他实施例,都属于本技术保护的范围。

22.实施例一

23.图1为本技术实施例的一种面向多服务系统的访问控制系统的框图。

24.如图1所示,本实施例提供的访问控制系统包括应用系统服务集群10、应用系统客户端20、访问控制平台服务器30和访问控制平台客户端40。

25.应用系统客户端20是各应用系统的接入渠道,包括但不限于本地客户端和远程客户端,本地客户端包括但不限于部署于本地的柜台客户端,远程客户端包括但不限于网上银行客户端和电话银行客户端。

26.应用系统服务集群是用于实现企业核心服务功能的系统,包括至少一个当前服务系统11和至少一个独立于当前服务系统的其他服务系统12,具体到本实施例来说,该集群包括银行提供存贷汇服务功能的多个核心系统,但不仅限于银行系统。

27.访问控制平台服务器用于实现登录用户的身份认证及访问控制策略,通过实时接受应用系统服务器的风险信息,智能调整访问策略。即在当前服务系统确定登录用户出现业务风险并报告风险信息后,调整该登录用户的访问策略。该访问控制平台服务器配置有身份管理模块、系统管理模块、访问控制策略模块和营销推广信息模块。

28.访问控制平台客户端为用户登录入口,技术上可以嵌入各应用系统客户端。

29.基于以上系统,客户的单点登录的典型流程如下:

30.1、用户请求认证

31.2、智能访问平台服务端返回认证结果及acl结果给智能访问平台客户端

32.3、智能访问平台客户端向智能访问平台服务端申请临时凭证st

33.4、智能访问平台服务端返回st给智能访问平台客户端

34.5、智能访问平台客户端向应用系统客户端传递st

35.6、应用系统客户端向应用系统服务端传递st

36.7、应用系统服务器向智能访问控制控制平台请求st认证

37.8、智能访问控制控制平台服务器返回st认证给应用系统服务器

38.一般来说,不同服务系统的服务领域不同,没有直接关联关系,假如某服务系统判断客户已经出现了风险度较高的业务风险,如果缺乏实时通知其他系统的能力,有可能造成客户通过登录其他系统获得不应该提供的服务。

39.为了解决这个问题,当前服务系统基于风险判断得到风险信息,并将风险信息发送至访问控制平台服务器,如图2所示,该服务器会根据风险信息实时调整访问策略,有效拦截高业务风险客户的登录,同时记录该用户的异常登录信息。具体如下表所示:

40.系统名用户号用户名称风险描述生效时间char(50)char(20)char(50)char(100)date

41.为了减轻后台应用系统的压力,可以把不需要严格身份验证跟访问控制的营销推广信息放在智能访问控制平台,营销推广信息也可以单独建立系统存放,不要跟需要授权认证的核心业务服务系统放在一起。

42.从上述技术方案可以看出,本实施例提供了一种面向多系统的访问控制系统,包括应用系统服务集群、应用系统客户端、访问控制平台服务器和访问控制平台客户端。应用系统服务集群包括一个用户已经登录的当前服务系统和至少一个独立于当前服务系统的其他服务系统;应用系统客户端用于为当前服务系统和其他服务系统提供接入渠道;访问控制平台客户端用于为用户登录提供登录入口;访问控制平台服务器用于实现登录用户的身份认证和访问控制策略,还用户在接收到当前服务系统发送的风险信息时,对其他服务系统的访问策略进行调整。通过调整访问策略,即可避免出现业务风险的客户获得不应该得到的服务。

43.本说明书中的各个实施例均采用递进的方式描述,每个实施例重点说明的都是与其他实施例的不同之处,各个实施例之间相同相似的部分互相参见即可。

44.尽管已描述了本发明实施例的优选实施例,但本领域内的技术人员一旦得知了基本创造性概念,则可对这些实施例做出另外的变更和修改。所以,所附权利要求意欲解释为包括优选实施例以及落入本发明实施例范围的所有变更和修改。

45.最后,还需要说明的是,在本文中,诸如第一和第二等之类的关系术语仅仅用来将一个实体或者操作与另一个实体或操作区分开来,而不一定要求或者暗示这些实体或操作之间存在任何这种实际的关系或者顺序。而且,术语“包括”、“包含”或者其任何其他变体意在涵盖非排他性的包含,从而使得包括一系列要素的过程、方法、物品或者终端设备不仅包括那些要素,而且还包括没有明确列出的其他要素,或者是还包括为这种过程、方法、物品

或者终端设备所固有的要素。在没有更多限制的情况下,由语句“包括一个

……”

限定的要素,并不排除在包括所述要素的过程、方法、物品或者终端设备中还存在另外的相同要素。

46.以上对本发明所提供的技术方案进行了详细介绍,本文中应用了具体个例对本发明的原理及实施方式进行了阐述,以上实施例的说明只是用于帮助理解本发明的方法及其核心思想;同时,对于本领域的一般技术人员,依据本发明的思想,在具体实施方式及应用范围上均会有改变之处,综上所述,本说明书内容不应理解为对本发明的限制。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1