一种信息安全设备的搬迁方法、装置、服务器及介质与流程

本技术涉及计算机,尤其涉及一种信息安全设备的搬迁方法、装置、服务器及介质。

背景技术:

1、随着计算机技术的发展,机房中的信息安全设备处理的数据呈现爆发式增长,当现有机房的信息安全设备无法满足用户需求时或者信息安全设备位置需求变更时,可以通过机房搬迁的方式,将位于老机房的信息安全设备搬迁至新机房中。

2、现有技术在对信息安全设备进行搬迁的过程中,是将老机房中的信息安全设备停机搬迁,在将信息安全设备搬迁至新机房后,控制信息安全设备开机运行。但是,现有技术中的直接将信息安全设备停机搬迁的方法,会导致在搬迁过程中信息安全设备的业务中断,从而使得网络信息安全防护能力降低。

技术实现思路

1、本技术提供一种信息安全设备的搬迁方法、装置、服务器及介质,用于解决现有技术中的直接将信息安全设备停机搬迁的方法,会导致在搬迁过程中信息安全设备的业务中断,从而使得网络信息安全防护能力降低的问题。

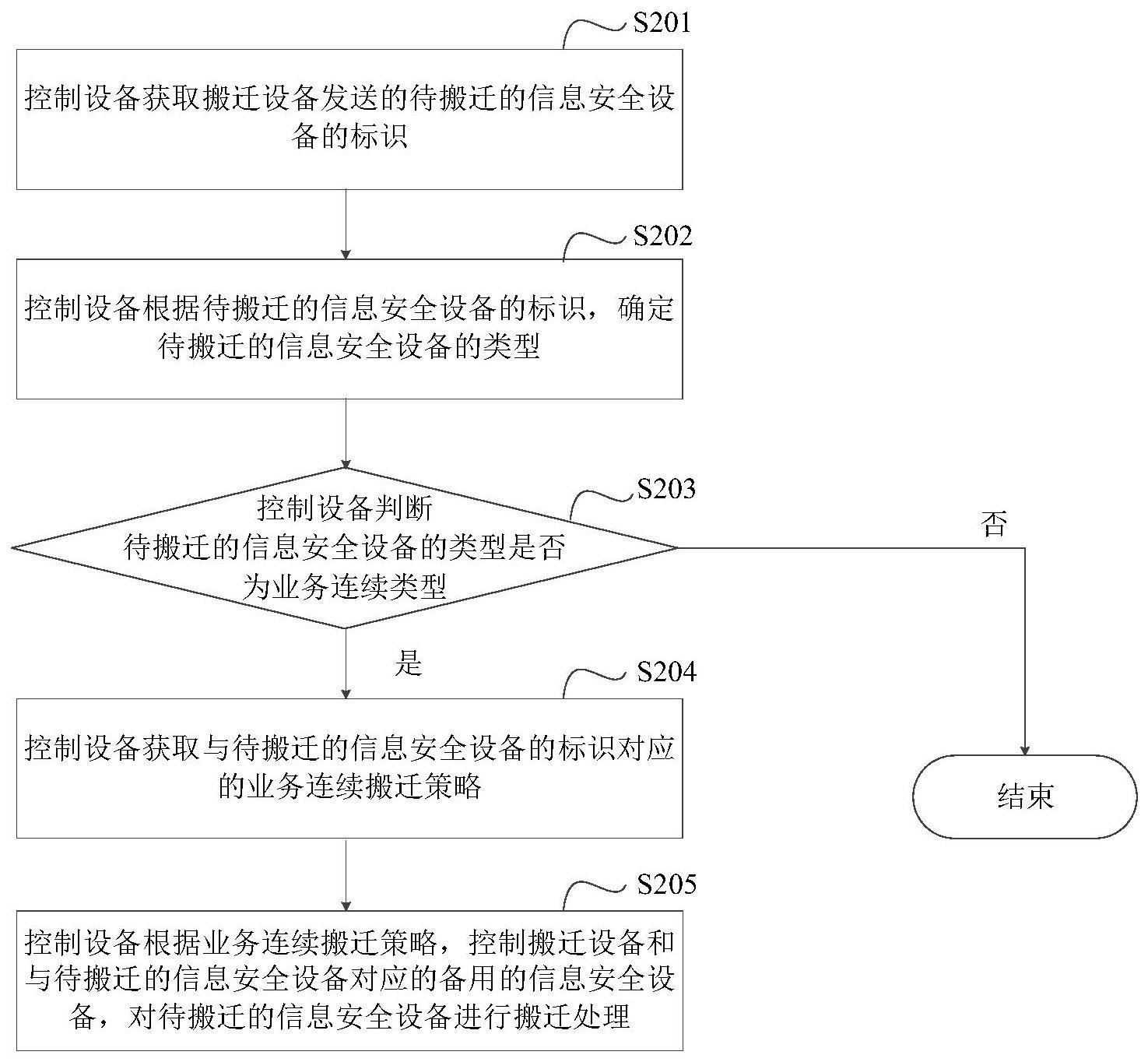

2、第一方面,本技术提供一种信息安全设备的搬迁方法,所述方法包括:

3、控制设备获取搬迁设备发送的待搬迁的信息安全设备的标识;

4、所述控制设备根据所述待搬迁的信息安全设备的标识,确定所述待搬迁的信息安全设备的类型,并判断所述待搬迁的信息安全设备的类型是否为业务连续类型;

5、所述控制设备在判断出所述待搬迁的信息安全设备的类型为业务连续类型时,获取与所述待搬迁的信息安全设备的标识对应的业务连续搬迁策略;

6、所述控制设备根据所述业务连续搬迁策略,控制所述搬迁设备和与所述待搬迁的信息安全设备对应的备用的信息安全设备,对所述待搬迁的信息安全设备进行搬迁处理。

7、在上述的信息安全设备的搬迁方法的优选技术方案中,所述业务连续搬迁策略包括业务连续策略和设备搬迁策略,则所述控制设备根据所述业务连续搬迁策略,控制所述搬迁设备和与所述待搬迁的信息安全设备对应的备用的信息安全设备,对所述待搬迁的信息安全设备进行搬迁处理,包括:

8、所述控制设备根据所述设备搬迁策略,控制所述搬迁设备对所述待搬迁的信息安全设备进行搬迁处理;

9、所述控制设备在检测到所述搬迁设备对所述待搬迁的信息安全设备进行搬迁处理时,根据所述业务连续策略,控制所述备用的信息安全设备接收数据包;其中,所述数据包为目的设备为所述待搬迁的信息安全设备的数据包;

10、所述控制设备在检测到所述搬迁设备对所述待搬迁的信息安全设备进行搬迁处理结束后,根据所述业务连续策略,控制所述备用的信息安全设备停止接收所述数据包,并控制所述待搬迁的信息安全设备接收所述数据包。

11、在上述的信息安全设备的搬迁方法的优选技术方案中,所述待搬迁的信息安全设备和所述备用的信息安全设备均为旁路信息安全分析设备、异地切换类设备或者串联类信息安全设备;

12、其中,所述旁路信息安全分析设备、所述异地切换类设备以及所述串联类信息安全设备为业务连续类型的信息安全设备。

13、在上述的信息安全设备的搬迁方法的优选技术方案中,当所述待搬迁的信息安全设备和所述备用的信息安全设备均为旁路信息安全分析设备时,所述控制设备在检测到所述搬迁设备对所述待搬迁的信息安全设备进行搬迁处理时,根据所述业务连续策略,控制所述备用的信息安全设备接收数据包,包括:

14、所述控制设备在检测到所述搬迁设备对待搬迁的旁路信息安全分析设备进行搬迁处理时,根据所述业务连续策略,控制备用的旁路信息安全分析设备通过第一流量镜像分发设备和第二流量镜像分发设备接收所述数据包;

15、则所述控制设备在检测到所述搬迁设备对所述待搬迁的信息安全设备进行搬迁处理结束后,根据所述业务连续策略,控制所述备用的信息安全设备停止接收所述数据包,并控制所述待搬迁的信息安全设备接收所述数据包,包括:

16、所述控制设备在检测到所述搬迁设备对所述待搬迁的旁路信息安全分析设备进行搬迁处理结束后,根据所述业务连续策略,控制所述备用的旁路信息安全分析设备停止接收所述数据包,并控制所述待搬迁的旁路信息安全分析设备通过所述第二流量镜像分发设备接收所述数据包。

17、在上述的信息安全设备的搬迁方法的优选技术方案中,当所述待搬迁的信息安全设备和所述备用的信息安全设备均为异地切换设备时,所述控制设备在检测到所述搬迁设备对所述待搬迁的信息安全设备进行搬迁处理时,根据所述业务连续策略,控制所述备用的信息安全设备接收数据包,包括:

18、所述控制设备在检测到所述搬迁设备对待搬迁的异地切换设备进行搬迁处理时,根据所述业务连续策略,将备用的异地切换设备的设备ip地址的状态修改为可用状态,并将所述待搬迁的异地切换设备的设备ip地址的状态修改为禁用状态,以使所述备用的异地切换设备接收所述数据包;

19、则所述控制设备在检测到所述搬迁设备对所述待搬迁的信息安全设备进行搬迁处理结束后,根据所述业务连续策略,控制所述备用的信息安全设备停止接收所述数据包,并控制所述待搬迁的信息安全设备接收所述数据包,包括:

20、所述控制设备在检测到所述搬迁设备对所述待搬迁的信息安全设备进行搬迁处理结束后,根据所业务连续策略,将所述备用的异地切换设备的设备ip地址的状态修改为禁用状态,并将所述待搬迁的异地切换设备的设备ip地址的状态修改为可用状态,以使所述备用的异地切换设备停止接收所述数据包,并使所述待搬迁的异地切换设备接收所述数据包。

21、在上述的信息安全设备的搬迁方法的优选技术方案中,当所述待搬迁的信息安全设备和所述备用的信息安全设备均为串联类信息安全设备时,所述控制设备在检测到所述搬迁设备对所述待搬迁的信息安全设备进行搬迁处理时,根据所述业务连续策略,控制所述备用的信息安全设备接收数据包,包括:

22、所述控制设备在检测到所述搬迁设备对待搬迁的串联类信息安全设备进行搬迁处理时,根据所述业务连续策略,控制备用的串联类信息安全设备接收数据包;

23、则所述控制设备在检测到所述搬迁设备对所述待搬迁的信息安全设备进行搬迁处理结束后,根据所述业务连续策略,控制所述备用的信息安全设备停止接收所述数据包,并控制所述待搬迁的信息安全设备接收所述数据包,包括:

24、所述控制设备在检测到所述搬迁设备对所述待搬迁的串联类信息安全设备进行搬迁处理结束后,根据所述业务连续策略,控制所述备用的串联类信息安全设备停止接收所述数据包,并控制所述待搬迁的串联类信息安全设备接收所述数据包。

25、在上述的信息安全设备的搬迁方法的优选技术方案中,当所述待搬迁的信息安全设备为接入类设备时,所述方法还包括:

26、所述控制设备在判断出待搬迁的接入类设备的类型不为业务连续类型时,获取与所述待搬迁的接入类设备的标识对应的非业务连续搬迁策略;

27、所述控制设备根据所述非业务连续搬迁策略,控制所述搬迁设备对所述待搬迁的接入类设备进行搬迁处理;

28、其中,所述接入类设备为非业务连续类型的信息安全设备。

29、第二方面,本技术提供一种信息安全设备的搬迁装置,包括:

30、获取模块,用于获取搬迁设备发送的待搬迁的信息安全设备的标识;

31、处理模块,用于根据所述待搬迁的信息安全设备的标识,确定所述待搬迁的信息安全设备的类型,并判断所述待搬迁的信息安全设备的类型是否为业务连续类型;

32、所述处理模块,还用于在判断出所述待搬迁的信息安全设备的类型为业务连续类型时,获取与所述待搬迁的信息安全设备的标识对应的搬迁策略;

33、控制模块,用于根据所述业务连续搬迁策略,控制所述搬迁设备和与所述待搬迁的信息安全设备对应的备用的信息安全设备,对所述待搬迁的信息安全设备进行搬迁处理。

34、在上述的信息安全设备的搬迁装置的优选技术方案中,所述业务连续搬迁策略包括业务连续策略和设备搬迁策略,则所述控制模块,具体用于:

35、根据所述设备搬迁策略,控制所述搬迁设备对所述待搬迁的信息安全设备进行搬迁处理;

36、在检测到所述搬迁设备对所述待搬迁的信息安全设备进行搬迁处理时,根据所述业务连续策略,控制所述备用的信息安全设备接收数据包;其中,所述数据包为目的设备为所述待搬迁的信息安全设备的数据包;

37、在检测到所述搬迁设备对所述待搬迁的信息安全设备进行搬迁处理结束后,根据所述业务连续策略,控制所述备用的信息安全设备停止接收所述数据包,并控制所述待搬迁的信息安全设备接收所述数据包。

38、在上述的信息安全设备的搬迁装置的优选技术方案中,所述待搬迁的信息安全设备和所述备用的信息安全设备均为旁路信息安全分析设备、异地切换类设备或者串联类信息安全设备;

39、其中,所述旁路信息安全分析设备、所述异地切换类设备以及所述串联类信息安全设备为业务连续类型的信息安全设备。

40、在上述的信息安全设备的搬迁装置的优选技术方案中,当所述待搬迁的信息安全设备和所述备用的信息安全设备均为旁路信息安全分析设备时,所述控制模块,具体用于:

41、在检测到所述搬迁设备对待搬迁的旁路信息安全分析设备进行搬迁处理时,根据所述业务连续策略,控制备用的旁路信息安全分析设备通过第一流量镜像分发设备和第二流量镜像分发设备接收所述数据包;

42、在检测到所述搬迁设备对所述待搬迁的旁路信息安全分析设备进行搬迁处理结束后,根据所述业务连续策略,控制所述备用的旁路信息安全分析设备停止接收所述数据包,并控制所述待搬迁的旁路信息安全分析设备通过所述第二流量镜像分发设备接收所述数据包。

43、在上述的信息安全设备的搬迁装置的优选技术方案中,当所述待搬迁的信息安全设备和所述备用的信息安全设备均为异地切换设备时,所述控制模块,具体用于:

44、在检测到所述搬迁设备对待搬迁的异地切换设备进行搬迁处理时,根据所述业务连续策略,将备用的异地切换设备的设备ip地址的状态修改为可用状态,并将所述待搬迁的异地切换设备的设备ip地址的状态修改为禁用状态,以使所述备用的异地切换设备接收所述数据包;

45、在检测到所述搬迁设备对所述待搬迁的信息安全设备进行搬迁处理结束后,根据所业务连续策略,将所述备用的异地切换设备的设备ip地址的状态修改为禁用状态,并将所述待搬迁的异地切换设备的设备ip地址的状态修改为可用状态,以使所述备用的异地切换设备停止接收所述数据包,并使所述待搬迁的异地切换设备接收所述数据包。

46、在上述的信息安全设备的搬迁装置的优选技术方案中,当所述待搬迁的信息安全设备和所述备用的信息安全设备均为串联类信息安全设备时,所述控制模块,具体用于:

47、在检测到所述搬迁设备对待搬迁的串联类信息安全设备进行搬迁处理时,根据所述业务连续策略,控制备用的串联类信息安全设备接收数据包;

48、在检测到所述搬迁设备对所述待搬迁的串联类信息安全设备进行搬迁处理结束后,根据所述业务连续策略,控制所述备用的串联类信息安全设备停止接收所述数据包,并控制所述待搬迁的串联类信息安全设备接收所述数据包。

49、在上述的信息安全设备的搬迁装置的优选技术方案中,当所述待搬迁的信息安全设备为接入类设备时,

50、所述处理模块,还用于在判断出待搬迁的接入类设备的类型不为业务连续类型时,获取与所述待搬迁的接入类设备的标识对应的非业务连续搬迁策略;

51、所述控制模块,还用于根据所述非业务连续搬迁策略,控制所述搬迁设备对所述待搬迁的接入类设备进行搬迁处理;

52、其中,所述接入类设备为非业务连续类型的信息安全设备。

53、第三方面,本技术提供一种服务器,包括:

54、处理器,以及与所述处理器通信连接的存储器;

55、所述存储器用于存储计算机执行指令;

56、所述处理器用于执行所述存储器存储的计算机执行指令,以实现第一方面所述的信息安全设备的搬迁方法。

57、第四方面,本技术提供一种计算机可读存储介质,所述计算机可读存储介质中存储有计算机执行指令,所述计算机执行指令被处理器执行时用于实现第一方面所述的信息安全设备的搬迁方法。

58、本技术提供一种信息安全设备的搬迁方法、装置、服务器及介质,该方法中,控制设备在获取搬迁设备发送的待搬迁的信息安全设备的标识后,根据待搬迁的信息安全设备的标识,确定待搬迁的信息安全设备的类型,并判断待搬迁的信息安全设备的类型是否为业务连续类型,以在判断出待搬迁的信息安全设备的类型为业务连续类型时,获取与待搬迁的信息安全设备的标识对应的业务连续搬迁策略,从而根据业务连续搬迁策略,控制搬迁设备和与待搬迁的信息安全设备对应的备用的信息安全设备,对待搬迁的信息安全设备进行搬迁处理。相较于现有技术中的直接将信息安全设备停机搬迁的方法,会导致在搬迁过程中信息安全设备的业务中断,从而使得网络信息安全防护能力降低而言,本技术中的控制设备可以在根据搬迁设备发送的待搬迁的信息安全设备的标识,确定待搬迁的信息安全设备要求业务连续性时,获取与待搬迁的信息安全设备的标识对应的业务连续搬迁策略,从而根据业务连续搬迁策略,控制搬迁设备和与待搬迁的信息安全设备对应的备用的信息安全设备,对待搬迁的信息安全设备进行搬迁处理,以使搬迁设备在对待搬迁的信息安全设备进行搬迁的过程中,备用的信息安全设备可以充当待搬迁的信息安全设备的角色,承载待搬迁的信息安全设备的业务,以保证业务的连续性,解决了现有技术中的直接将信息安全设备停机搬迁的方法,会导致在搬迁过程中信息安全设备的业务中断,从而使得网络信息安全防护能力降低的问题。

- 还没有人留言评论。精彩留言会获得点赞!