一种基于物联网大数据的通信加密方法及系统与流程

1.本发明具体是一种基于物联网大数据的通信加密方法及系统。

背景技术:

2.现有技术中有通过将数据分割为隐私数据与非隐私数据,然后对其进行加密的技术,比如现有技术中专利文献cn105893871b在对隐私数据加密之前会对信息加密及填充,比如具体的,从原始数据中抽取出来的隐私数据{p[1],p[2],

……

,p[n]}在经过加密处理后得到{e[1],e[2],

……

,e[n]},{m[1],m[2],

……

,m[n]}为{p[1],p[2],

……

,p[n]}所对应的填充信息,即:隐私信息p[1]用具有语义意义的信息m[1]填充,隐私信息p[2]用具有语义意义的信息m[2]填充,

……

,隐私信息p[n]用具有语义意义的信息m[n]填充。其中{m[1],m[2],

……

,m[n]}为{p[1],p[2],

……

,p[n]}在规则库中所对应的具有一定语义意义的信息。

[0003]

因为该类技术填充的信息也具有语义,并且在应用到物联网大数据中,物联网大数据原隐私信息具有结构,所以即便填充之后的信息整体也有语义与逻辑,这样的数据给科技犯罪或黑客留下了极好的研究破解线索,所以也增加了通信的不安全性。

技术实现要素:

[0004]

为解决上述背景技术中提出的问题,本发明提供了一种基于物联网大数据的通信加密方法及系统,本发明提供的一种基于物联网大数据的通信加密方法,包括步骤有:将原数据进行分割,通过分割之后获得有序规则隐私信息群,将有序规则隐私信息群进行乱序排序,并记录乱序与正序映射表,将乱序排列后的隐私信息填充,生成映射表与索引表;在此基础上对数据加密通信。

[0005]

进一步,有序规则隐私信息群指多个隐私信息块,每一个隐私信息块具有独特的序号,且多个隐私信息块之间在正序下具有逻辑意义。

[0006]

进一步,将有序规则隐私信息群进行乱序排序,具体地,首先获得正序中隐私信息群所有隐私信息块的序号,对于某一个正序序号i计算其对应的乱序序号即j,j=[acrtan((a*i)2)/2n],[x]即对x取整;其中的a为平滑系数,a为固定值,其中n为距离变数,n的大小由正序序号i与乱序序号j的差值决定。

[0007]

进一步,对于某一个正序序号i计算其对应的乱序序号j过程中,首先确定一个初始的距离变量n,然后计算对应的乱序序号j是否在可取范围,如乱序序号j在可取范围,则继续查看乱序序号j是否已被占用,如乱序序号j未被占用,则该正序序号i对应的乱序序号j取值正确;如计算的乱序序号j不在可取范围,或计算的乱序序号j已被占用,则修改n,直到对应的乱序序号j取值正确。

[0008]

进一步,乱序与正序映射表具体指正序序号与乱序序号对应规则的映射表;在计算正序序号i的乱序序号j之后,如该正序序号i对应的乱序序号j取值正确,则将正序序号i与乱序序号j的映射规则存储在乱序与正序映射表。

[0009]

基于物联网大数据的通信加密系统,包括数据分割单元,用于将原数据进行分割,通过分割之后获得有序规则隐私信息群;乱序排列单元,用于将有序规则隐私信息群进行乱序排序,并记录乱序与正序映射表;填充单元,用于将乱序排列后的隐私信息填充,生成映射表与索引表。

[0010]

进一步,包括处理器,该处理器用于执行数据分割单元、乱序排列单元、填充单元的功能代码。

[0011]

与现有技术相比,本发明的有益效果如下:

[0012]

本技术将有序规则隐私信息群乱序排列,基于此对数据传输,能够增加通信安全性,且解决了现有问题“给科技犯罪或黑客留下了极好的研究破解线索,所以也增加了通信的不安全性。”附图说明

[0013]

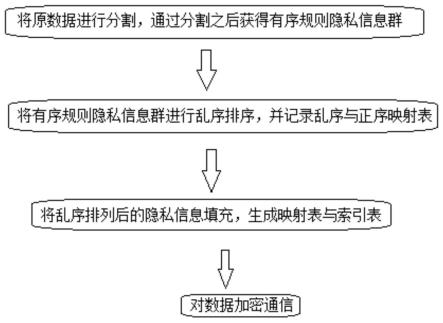

图1为本发明基于物联网大数据的通信加密方法的方法流程图。

具体实施方式

[0014]

下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

[0015]

本技术公开了基于物联网大数据的通信加密方法,如图1,其包括步骤有:将原数据进行分割,通过分割之后获得有序规则隐私信息群,将有序规则隐私信息群进行乱序排序,并记录乱序与正序映射表,将乱序排列后的隐私信息填充,生成映射表与索引表;在此基础上对数据加密通信。

[0016]

优选的,有序规则隐私信息群指多个隐私信息块,每一个隐私信息块具有独特的序号,且多个隐私信息块之间在正序下具有逻辑意义。

[0017]

优选的,将有序规则隐私信息群进行乱序排序,具体地,首先获得正序中隐私信息群所有隐私信息块的序号,对于某一个正序序号i计算其对应的乱序序号即j,j=[acrtan((a*i)2)/2n]

[0018]

,[x]即对x取整;其中的a为平滑系数,a为固定值,其中n为距离变数,n的大小由正序序号i与乱序序号j的差值决定。

[0019]

优选的,对于某一个正序序号i计算其对应的乱序序号j过程中,首先确定一个初始的距离变量n,然后计算对应的乱序序号j是否在可取范围,如乱序序号j在可取范围,则继续查看乱序序号j是否已被占用,如乱序序号j未被占用,则该正序序号i对应的乱序序号j取值正确;如计算的乱序序号j不在可取范围,或计算的乱序序号j已被占用,则修改n,直到对应的乱序序号j取值正确。乱序序号j在可取范围具体指计算出来的乱序序号j的数值没有超过原所有的正序序号的最大数值,乱序序号j已被占用具体指,在某一个正序序号i计算得到乱序序号j之前,已经有其他的正序序号在计算中提前获得该乱序序号j。

[0020]

优选的,乱序与正序映射表具体指正序序号与乱序序号对应规则的映射表;在计算正序序号i的乱序序号j之后,如该正序序号i对应的乱序序号j取值正确,则将正序序号i

与乱序序号j的映射规则存储在乱序与正序映射表。

[0021]

在一种具体是的实施中,本技术公开了基于物联网大数据的通信加密方法,其包括步骤有:将原数据进行分割,通过分割之后获得有序规则隐私信息群,将有序规则隐私信息群进行乱序排序,并记录乱序与正序映射表,将乱序排列后的隐私信息填充,生成映射表与索引表;在此基础上对数据加密通信;有序规则隐私信息群指多个隐私信息块,每一个隐私信息块具有独特的序号,且多个隐私信息块之间在正序下具有逻辑意义;将有序规则隐私信息群进行乱序排序,具体地,首先获得正序中隐私信息群所有隐私信息块的序号,对于某一个正序序号i计算其对应的乱序序号即j,j=[acrtan((a*i)2)/2n],[x]即对x取整;其中的a为平滑系数,a为固定值,其中n为距离变数,n的大小由正序序号i与乱序序号j的差值决定;对于某一个正序序号i计算其对应的乱序序号j过程中,首先确定一个初始的距离变量n,然后计算对应的乱序序号j是否在可取范围,如乱序序号j在可取范围,则继续查看乱序序号j是否已被占用,如乱序序号j未被占用,则该正序序号i对应的乱序序号j取值正确;如计算的乱序序号j不在可取范围,或计算的乱序序号j已被占用,则修改n,直到对应的乱序序号j取值正确;乱序与正序映射表具体指正序序号与乱序序号对应规则的映射表;在计算正序序号i的乱序序号j之后,如该正序序号i对应的乱序序号j取值正确,则将正序序号i与乱序序号j的映射规则存储在乱序与正序映射表。

[0022]

本技术将有序规则隐私信息群乱序排列,基于此对数据传输,能够增加通信安全性,且解决了现有问题“给科技犯罪或黑客留下了极好的研究破解线索,所以也增加了通信的不安全性”。

[0023]

本技术还公开了基于物联网大数据的通信加密系统,包括数据分割单元,用于将原数据进行分割,通过分割之后获得有序规则隐私信息群;乱序排列单元,用于将有序规则隐私信息群进行乱序排序,并记录乱序与正序映射表;填充单元,用于将乱序排列后的隐私信息填充,生成映射表与索引表;还包括处理器,该处理器用于执行数据分割单元、乱序排列单元、填充单元的功能代码。

[0024]

尽管已经示出和描述了本发明的实施例,对于本领域的普通技术人员而言,可以理解在不脱离本发明的原理和精神的情况下可以对这些实施例进行多种变化、修改、替换和变型,本发明的范围由所附权利要求及其等同物限定。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1