车联网终端身份的认证方法、装置、电子设备及存储介质与流程

1.本发明涉及通信技术领域,尤其涉及一种车联网终端身份的认证方法、装置、电子设备及计算机可读存储介质。

背景技术:

2.根据通信方式的不同,c-v2x(cellular-vehicle to everything,蜂窝车联网)系统包含蜂窝网通信和直连通信两种场景。车联网v2x通信涉及obu(on board unit,车载单元)、行人、rsu(road side unit,路侧单元)及云端业务平台等实体,这些实体之间通过uu接口或pc5/v5直连通信接口等与车辆进行通信。车与车、车与路边设施、车与行人之间可通过直连通信方式动态交互车辆的位置、速度、航向和路况事件等基本信息。也可以通过uu接口上/下行链路与其他车联网终端或网络侧业务平台交互信息,实现长距离和大范围的可靠通信。

3.为保证车联网业务安全,车辆身份安全尤为重要。车联网v2x通信实体之间通信应需通过较强的身份认证来实现通信互信,保障车与车、车与路边设施、车与行人等通信场景下的信息安全。

4.目前,车联网v2x主要基于pki(public key infrastructure,网络公钥基础设施)的安全认证方式,由pki系统为车联网终端提供证书服务,且需要所有车联网v2x通信实体维护证书列表。基于pki的直连通信的认证方式存在诸多问题,发送车端通过广播的方式发送车联网信息,由接收车端直接处理对发送端车端身份的认证,接收端车端需要处理周围海量车辆身份验证信息,导致车联网终端计算压力大。且黑客可以仿冒发送海量车辆身份验证信息,对接收端车辆进行ddos(distributed denial of service,分布式拒绝服务攻击),接收端车联网终端由于计算能力超载,无法处理海量车辆身份验证信息,影响车联网业务的正常运行,甚至危害周边车辆及行人的道路交通安全;车辆通信信息如果被黑客获取并利用,可导致车辆被非法跟踪,威胁到车辆内终端的人身安全,严重时甚至危害社会稳定。同时,车联网终端需要定期与ca安全通信来进行证书列表的更新,证书在空口传输时也存在被黑客替换的风险。此外,对于由多个独立的pki系统为车联网终端提供证书服务的场景,若每个pki的服务范围称为一个认证域,车联网终端还需要进行跨域认证,这也会增加认证流程复杂度,增大认证时延。故现有的pki安全认证方式导致车联网终端计算能力超载、车联网业务可靠性及安全性低,且跨域认证时存在认证流程复杂、认证时延较高的问题。

技术实现要素:

5.本发明所要解决的技术问题是针对现有技术的上述不足,提供一种车联网终端身份的认证方法方法、装置、电子设备及计算机可读存储介质,以至少解决相关技术中存在的车联网终端计算能力超载、车联网业务可靠性及安全性低,且跨域认证时存在认证流程复杂、认证时延较高的问题。

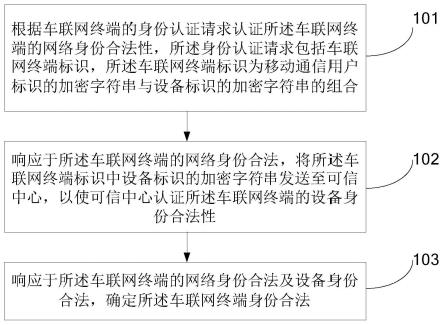

6.第一方面,本发明提供一种车联网终端身份的认证方法,应用于核心网设备,所述方法包括:根据车联网终端的身份认证请求认证所述车联网终端的网络身份合法性,所述身份认证请求包括车联网终端标识,所述车联网终端标识为移动通信用户标识的加密字符串与设备标识的加密字符串的组合;响应于所述车联网终端的网络身份合法,将所述车联网终端标识中设备标识的加密字符串发送至可信中心,以使可信中心认证所述车联网终端的设备身份合法性;响应于所述车联网终端的网络身份合法及设备身份合法,确定所述车联网终端身份合法。

7.优选地,所述车联网终端包括车载单元、路侧单元。在所述根据车联网终端的身份认证请求认证所述车联网终端的网络身份合法性之前,所述方法还包括:接收所述车联网终端发送的身份认证请求。

8.优选地,所述根据车联网终端的身份认证请求认证所述车联网终端的网络身份合法性,具体包括:从所述车联网终端标识中提取移动通信用户标识的加密字符串;利用预设的第一加密秘钥解密移动通信用户标识的加密字符串,得到移动通信用户标识;根据移动通信用户标识认证所述车联网终端的网络身份合法性。

9.优选地,在将所述车联网终端标识中设备标识的加密字符串发送至可信中心之后,以及,在响应于所述车联网终端的网络身份合法及设备身份合法,确定所述车联网终端身份合法之前,所述方法还包括:接收可信中心反馈的所述车联网终端的设备身份合法性的认证结果。

10.优选地,在接收所述车联网终端在接入通信网络时发送的身份认证请求之前,所述方法还包括:将第一加密秘钥对分别设置在所述车联网终端的通信sim卡和核心网;将第二加密秘钥对分别设置在所述车联网终端的通信sim卡和可信中心,其中,第二加密秘钥对为非对称秘钥。

11.优选地,在确定所述车联网终端身份合法之后,所述车联网终端身份的认证方法还包括:接收并解析所述车联网终端的业务请求;根据业务请求及所述车联网终端的位置,定位出所述车联网终端需要通信的目标车联网终端群;确定目标车联网终端群中各车联网终端身份是否合法;从目标车联网终端群中筛选出身份合法的车联网终端,以得到目标通信车联网终端群;将所述车联网终端的业务请求发送至目标通信车联网终端群,以使所述车联网终端和目标通信车联网终端群进行业务通信。

12.第二方面,本发明还提供一种车联网终端身份的认证方法,应用于可信中心,所述方法包括:接收核心网设备发送的车联网终端标识中设备标识的加密字符串,其中,所述车联网终端标识为移动通信用户标识的加密字符串与设备标识的加密字符串的组合,核心网设备用于根据车联网终端的身份认证请求认证所述车联网终端的网络身份合法性,且认证结果为所述车联网终端的网络身份合法,所述身份认证请求包括车联网终端标识;根据设备标识的加密字符串认证所述车联网终端的设备身份合法性;向核心网设备反馈所述车联网终端的设备身份合法性的认证结果,以使核心网设备响应于所述车联网终端的网络身份合法及设备身份合法,确定所述车联网终端身份合法。

13.优选地,所述根据设备标识的加密字符串认证所述车联网终端的设备身份合法性,具体包括:利用预设的第二加密秘钥解密所述车联网终端标识中设备标识的加密字符串,得到设备标识;根据设备标识认证所述车联网终端的设备身份合法性。

14.第三方面,本发明还提供一种车联网终端身份的认证装置,包括:第一认证模块,用于根据车联网终端的身份认证请求认证所述车联网终端的网络身份合法性,所述身份认证请求包括车联网终端标识,所述车联网终端标识为移动通信用户标识的加密字符串与设备标识的加密字符串的组合。第一发送模块,与第一认证模块连接,用于响应于所述车联网终端的网络身份合法,将所述车联网终端标识中设备标识的加密字符串发送至可信中心,以使可信中心认证所述车联网终端的设备身份合法性。确定模块,与第一认证模块连接,用于响应于所述车联网终端的网络身份合法及设备身份合法,确定所述车联网终端身份合法。

15.优选地,第一认证模块包括:提取单元,用于从所述车联网终端标识中提取移动通信用户标识的加密字符串。第一解密单元,与提取单元连接,用于利用预设的第一加密秘钥解密移动通信用户标识的加密字符串,得到移动通信用户标识。第一认证单元,与第一解密单元连接,用于根据移动通信用户标识认证所述车联网终端的网络身份合法性。

16.第四方面,本发明还提供一种车联网终端身份的认证装置,包括:第一接收模块,用于接收核心网设备发送的车联网终端标识中设备标识的加密字符串,其中,所述车联网终端标识为移动通信用户标识的加密字符串与设备标识的加密字符串的组合,核心网设备用于根据车联网终端的身份认证请求认证所述车联网终端的网络身份合法性,且认证结果为所述车联网终端的网络身份合法,所述身份认证请求包括车联网终端标识。第二认证模块,与第一接收模块连接,用于根据设备标识的加密字符串认证所述车联网终端的设备身份合法性。反馈模块,与第二认证模块连接,用于向核心网设备反馈所述车联网终端的设备身份合法性的认证结果,以使核心网设备响应于所述车联网终端的网络身份合法及设备身份合法,确定所述车联网终端身份合法。

17.第五方面,本发明还提供一种电子设备,包括存储器和处理器,所述存储器中存储有计算机程序,所述处理器被设置为运行所述计算机程序以实现如第一方面所述的车联网终端身份的认证方法或第二方面所述的车联网终端身份的认证方法。

18.第六方面,本发明还提供一种计算机可读存储介质,其上存储有计算机程序,所述计算机程序被处理器执行时,实现如第一方面所述的车联网终端身份的认证方法或第二方面所述的车联网终端身份的认证方法。

19.本发明提供的车联网终端身份的认证方法、装置、电子设备及计算机可读存储介质,综合车联网终端的网络身份和硬件身份的特点构建车联网终端新的标识,且通过核心网设备和可信中心基于车联网终端的标识分别进行网络身份和设备身份的联合认证,实现车联网终端可靠的、安全的身份认证,无需车联网终端自行进行海量认证和更新维护证书列表,从而提高车联网业务的可靠性和安全性,同时实现车联网终端跨安全域(如通信网络和可信中心)的联合认证,有效降低跨域认证的时延。

附图说明

20.图1为本发明实施例1的一种应用场景示意图;

21.图2为本发明实施例1的一种车联网终端身份的认证方法的流程示意图;

22.图3为本发明实施例2的一种车联网终端身份的认证方法的流程示意图;

23.图4为本发明实施例3的一种车联网终端身份的认证装置的结构示意图;

24.图5为本发明实施例4的一种车联网终端身份的认证装置的结构示意图;

25.图6为本发明实施例5的一种电子设备的结构示意图。

具体实施方式

26.为使本领域技术人员更好地理解本发明的技术方案,下面将结合附图对本发明实施方式作进一步地详细描述。

27.可以理解的是,此处描述的具体实施例和附图仅仅用于解释本发明,而非对本发明的限定。

28.可以理解的是,在不冲突的情况下,本发明中的各实施例及实施例中的各特征可相互组合。

29.可以理解的是,为便于描述,本发明的附图中仅示出了与本发明相关的部分,而与本发明无关的部分未在附图中示出。

30.可以理解的是,本发明的实施例中所涉及的每个单元、模块可仅对应一个实体结构,也可由多个实体结构组成,或者,多个单元、模块也可集成为一个实体结构。

31.可以理解的是,在不冲突的情况下,本发明的流程图和框图中所标注的功能、步骤可按照不同于附图中所标注的顺序发生。

32.可以理解的是,本发明的流程图和框图中,示出了按照本发明各实施例的系统、装置、设备、方法的可能实现的体系架构、功能和操作。其中,流程图或框图中的每个方框可代表一个单元、模块、程序段、代码,其包含用于实现规定的功能的可执行指令。而且,框图和流程图中的每个方框或方框的组合,可用实现规定的功能的基于硬件的系统实现,也可用硬件与计算机指令的组合来实现。

33.可以理解的是,本发明实施例中所涉及的单元、模块可通过软件的方式实现,也可通过硬件的方式来实现,例如单元、模块可位于处理器中。

34.实施例1:

35.本实施例提供一种车联网终端身份的认证方法,如图1所示,应用场景涉及车联网终端(如车载单元和路侧单元)、基站、核心网设备和可信中心(ta)等通信实体。其中,每个c-v2x的车载单元具有uu接口和pc5/v5直连通信接口,车载单元通过uu接口与基站通信,通过pc5/v5接口与其他车辆或者rsu直连通信。

36.如图2所示,本实施例提供一种车联网终端身份的认证方法,应用于核心网设备,所述方法包括:

37.步骤101,根据车联网终端的身份认证请求认证所述车联网终端的网络身份合法性,所述身份认证请求包括车联网终端标识,所述车联网终端标识为移动通信用户标识的加密字符串与设备标识的加密字符串的组合。

38.本实施例中,核心网设备根据车联网终端的身份认证请求对车联网终端的网络身份进行合法性认证。由于对车联网终端进行认证需要唯一的可信标识,故对车联网终端标识重新定义,结合车联网终端的硬件标识(对于车联网业务运营企业可信)及通信网络标识(对于通信网络运营商可信)这两个属性作为车联网终端唯一的身份标识,可提高认证的可靠性和安全性,避免因硬件标识或者通信网络标识被窃取后,对车联网终端的身份进行盗用的风险。其中,车联网终端包括车载单元、路侧单元、行人所持终端等,通信网络包括移动

通信网络、局域网络、卫星通信网络等。

39.本实施例以定义车载单元和路侧单元的标识,且通信网络为移动通信网络为例进行说明。定义车载单元的标识obu

id

为移动通信用户标识及车载标识v

id

的加密组合。移动通信用户标识为移动通信网络终端标识,具有全球唯一性。车载标识v

id

由需要对车辆合法性进行认证的单位定义,比如车辆制造商、车辆营运公司及车联网服务公司等。例如,车载单元的移动通信用户标识为n1位字符串,车载标识v

id

为n2位字符串,则车载单元的标识obu

id

为n1+n2位字符串,前n1位为移动通信用户标识的加密组合f1(移动通信用户标识

obu

),其中第一加密秘钥对分别设置(或存储)在车载单元的通信sim卡和核心网。后n2位为车载标识v

id

的加密组合f2(v

id

),其中第二加密秘钥对分别设置(或存储)车载单元的通信sim卡和可信中心ta1。因此,车载单元的通信sim卡中存储有两类秘钥:对通信网络身份的第一加密秘钥k1′

(对应的解密秘钥k1存在核心网)、对设备身份加密的第二加密秘钥k2′

(对应的解密秘钥k2存在可信中心ta1)。

40.路侧单元rsu均匀部署在路边,与覆盖范围内车辆通过pc5口无线通信,与基站通过uu口连接。基站覆盖范围大于rsu,基站覆盖范围内可有多个rsu。定义路侧单元rsu的标识rsu

id

为移动通信用户标识及rsu设备标识rsu

vid

的加密组合。路侧单元rsu的设备标识rsu

vid

由路侧单元rsu运营公司定义,由路侧单元rsu运营公司可信中心ta2认证。若路侧单元的移动通信用户标识为n1位字符串,设备标识rsu

vid

为n2位字符串,则路侧单元rsu的认证标识rsu

id

为n1+n2位字符串,前n1位为移动通信用户标识的加密组合f1(移动通信用户标识

rsu

),其中加密秘钥对存入路侧单元的通信sim卡和核心网里。后n2位为n2位rsu设备标识rsu

vid

的加密组合f2(rsu

vid

),其中加密秘钥对分别存入路侧单元的通信sim卡和可信中心ta2。因此,路侧单元的通信sim卡中存储有两类秘钥:对通信网络身份的第一加密秘钥k1′

(对应的解密秘钥k1存在核心网)、对设备身份加密的第二加密秘钥k2′

(对应的解密秘钥k2存在可信中心ta2)。需要说明的是,移动通信用户标识的加密字符串与设备标识的加密字符串的组合并不局限于本实施例中的前n1位+后n2的形式,也可以根据用户需要设置为字符串交叉组合或其他组合方式。

41.可选地,在所述根据车联网终端的身份认证请求认证所述车联网终端的网络身份合法性之前,车联网终端身份的认证方法还包括:接收所述车联网终端发送的身份认证请求。

42.本实施例中,车联网终端(如车载单元)在接入移动通信网络时,可向核心网设备发送身份认证请求,或者,车联网终端在需要开展业务通信前,可向核心网设备发送身份认证请求,或者,车联网终端在向核心网设备发送业务请求时,业务请求中可携带身份认证请求。身份认证请求包括车载单元标识obu

id

,车载单元标识obu

id

为移动通信用户标识及车载标识v

id

的加密组合。

43.可选地,在接收所述车联网终端在接入通信网络时发送的身份认证请求之前,车联网终端身份的认证方法还包括:将第一加密秘钥对分别设置在所述车联网终端的通信sim卡和核心网;将第二加密秘钥对分别设置在所述车联网终端的通信sim卡和可信中心,其中,第二加密秘钥对为非对称秘钥。

44.本实施例中,由于第二加密秘钥的持有方为通信运营商和可信中心两个运营方,防止其中一方的秘钥泄露产生风险,因此,不建议第二加密秘钥对使用对称秘钥,使用非对

称秘钥可提高安全性。

45.可选地,步骤101:根据车联网终端的身份认证请求认证所述车联网终端的网络身份合法性,具体包括:从所述车联网终端标识中提取移动通信用户标识的加密字符串;利用预设的第一加密秘钥解密移动通信用户标识的加密字符串,得到移动通信用户标识;根据移动通信用户标识认证所述车联网终端的网络身份合法性。

46.本实施例中,核心网设备提取车载单元obu

id

的前n1位字符串f1(移动通信用户标识),利用存储的第一加密秘钥k1对f1(移动通信用户标识)进行解密,得到移动通信用户标识,根据移动通信用户标识对车载单元的网络身份合法性进行认证。或者,核心网设备提取路侧单元rsu

vid

的前n1位字符串f1(移动通信用户标识

rsu

),利用存储的第一加密秘钥k1对f1(移动通信用户标识

rsu

)进行解密,得到移动通信用户标识,根据移动通信用户标识对路侧单元的网络身份合法性进行认证。

47.步骤102,响应于所述车联网终端的网络身份合法,将所述车联网终端标识中设备标识的加密字符串发送至可信中心,以使可信中心认证所述车联网终端的设备身份合法性。

48.本实施例中,车联网终端通过核心网的网络合法性认证后,核心网将obu

id

的后n2位字符串f2(v

id

)发送给可信中心ta1,或者,核心网将rsu

vid

的后n2位字符串f2(rsu

vid

)发送给可信中心ta2。此处,仅将设备身份相关的加密字符串发送给可信中心进行认证,对于任一安全域,可保证在认证过程中不会泄露另一个安全域的标识,从而有效保护终端用户身份隐私,提高系统的安全性。其中,可信中心根据设备标识的加密字符串认证所述车联网终端的设备身份合法性,具体包括:可信中心利用预设的第二加密秘钥解密所述车联网终端标识中设备标识的加密字符串,得到设备标识;根据设备标识认证所述车联网终端的设备身份合法性。例如,可信中心ta1/ta2利用存储的第二加密秘钥k2对f2进行解密,得到相应的设备标识,根据设备标识对车联网终端的设备身份合法性进行认证。

49.步骤103,响应于所述车联网终端的网络身份合法及设备身份合法,确定所述车联网终端身份合法。

50.本实施例中,当车联网终端的网络身份合法及其设备身份合法,核心网设备确定所述车联网终端身份合法。当车联网终端网络身份和/或设备身份的认证结果为不合法,核心网设备确定车联网终端身份不合法。

51.可选地,在将所述车联网终端标识中设备标识的加密字符串发送至可信中心之后,以及,在响应于所述车联网终端的网络身份合法及设备身份合法,确定所述车联网终端身份合法之前,车联网终端身份的认证方法还包括:接收可信中心反馈的所述车联网终端的设备身份合法性的认证结果。

52.本实施例中,可信中心ta1/ta2通过车联网终端的设备身份合法性认证后,将认证结果反馈给核心网设备,由核心网设备最终确定车联网终端身份合法性。

53.可选地,在确定所述车联网终端身份合法之后,车联网终端身份的认证方法还包括:接收并解析所述车联网终端的业务请求;根据业务请求及所述车联网终端的位置,定位出所述车联网终端需要通信的目标车联网终端群;确定目标车联网终端群中各车联网终端身份是否合法;从目标车联网终端群中筛选出身份合法的车联网终端,以得到目标通信车联网终端群;将所述车联网终端的业务请求发送至目标通信车联网终端群,以使所述车联

网终端和目标通信车联网终端群进行业务通信。

54.本实施例中,车载单元(或路侧单元)需要进行车联网业务时,将业务请求发送给核心网设备,业务请求中包括车联网业务类型。核心网设备解析业务请求中的车联网业务类型,核心网设备根据车载单元的位置信息及业务类型,定位出车载单元需要通信的目标车联网终端群。比如业务类型为防碰撞预警业务,车载单元需要与其周围300米其他车载单元通信,核心网设备定位出以车载单元的位置为圆心,半径为300米圆内的其他车载单元(或路侧单元)。如果车联网业务类型为车车通信核心网设备执行步骤s1-s2。如果车联网业务类型为车与路侧单元通信,核心网设备执行步骤s11-s12。

55.s1,核心网设备向“目标车联网终端群”发送身份认证需求消息,“目标车联网终端群”中的各车联网终端向核心网设备反馈身份认证请求,核心网设备根据本实施例的车联网终端身份的认证方法或其他身份认证方法确定“目标车联网终端群”中的各车联网终端(如车载单元)的身份是否合法,从目标车联网终端群中筛选出身份合法的车联网终端,以得到“目标通信车联网终端群”。

56.s2,核心网设备将车联网业务消息发送给通过身份认证的“目标通信车联网终端群”,以使车联网终端和目标通信车联网终端群进行业务通信。

57.s11,如果业务类型为车与路侧单元rsu通信,且路侧单元与核心网设备之间通过有线连接,核心网设备可根据rsu id直接确定rsu的身份合法性。

58.s12,核心网设备将车联网业务信息,直接发送给定位出的且身份合法的rsu,以使车载单元与路侧单元rsu进行业务通信。

59.本实施例中,结合核心网设备的定位能力,根据车联网业务类型进行车联网业务的定向传输,协助车辆和rsu进行双向认证,解决车载单元与路侧单元通信场景存在的安全问题:(1)车载单元向路侧单元发送业务消息场景时,存在仿冒车载单元向rsu发送海量攻击消息,rsu无法处理,造成rsu崩溃,车联网业务中断的风险;或仿冒rsu,接收车载单元重要车联网业务信息的风险。(2)rsu向车载单元发送广播消息时,存在的被黑客(经过身份认证的第三方)截取重要业务信息的安全问题。因此,由核心网设备转发车载单元与路侧单元间的业务消息,进行安全认证后的定向安全传输,可提高通信的安全性。

60.本实施例的车联网终端身份的认证方法,综合车联网终端的网络身份和硬件身份的特点构建车联网终端新的标识,且通过核心网设备和可信中心基于车联网终端的标识分别进行网络身份和设备身份的联合认证,实现车联网终端可靠的、安全的身份认证,无需车联网终端自行进行海量认证和更新维护证书列表,从而提高车联网业务的可靠性和安全性,同时实现车联网终端跨安全域(如通信网络和可信中心)的联合认证,有效降低跨域认证的时延。具体地,对车联网终端标识重新定义,结合车联网终端的硬件标识(对于车联网业务运营企业可信)及通信网络标识(对于通信网络运营商可信)这两个属性作为车联网终端唯一的身份标识,避免因硬件标识或者通信网络标识被窃取后,对车联网终端的身份进行盗用的风险。进一步地,由于第二加密秘钥的持有方为通信运营商和可信中心两个运营方,防止其中一方的秘钥泄露产生风险,因此,第二加密秘钥对使用非对称秘钥可提高安全性。且,核心网设备仅将设备身份相关的加密字符串发送给可信中心进行认证,对于任一安全域,可保证在认证过程中不会泄露另一个安全域的标识,从而有效保护终端用户身份隐私,提高系统的安全性。此外,由核心网设备转发车载单元与路侧单元间的业务消息,进行

安全认证后的定向安全传输,可进一步提高通信安全性。

61.实施例2:

62.如图3所示,本实施例提供一种车联网终端身份的认证方法,应用于可信中心,其中,可信中心与核心网设备连接,所述方法包括:

63.步骤201,接收核心网设备发送的车联网终端标识中设备标识的加密字符串,其中,所述车联网终端标识为移动通信用户标识的加密字符串与设备标识的加密字符串的组合,核心网设备用于根据车联网终端的身份认证请求认证所述车联网终端的网络身份合法性,且认证结果为所述车联网终端的网络身份合法,所述身份认证请求包括车联网终端标识。

64.本实施例中,所述车联网终端包括车载单元、路侧单元、行人所持终端等。在步骤201之前,核心网设备接收车联网终端在接入通信网络时发送的身份认证请求。核心网设备用于根据车联网终端的身份认证请求认证所述车联网终端的网络身份合法性,具体包括:核心网设备从所述车联网终端标识中提取移动通信用户标识的加密字符串;并利用预设的第一加密秘钥解密移动通信用户标识的加密字符串,得到移动通信用户标识;以及,根据移动通信用户标识认证所述车联网终端的网络身份合法性。此外,核心网设备将第一加密秘钥对分别设置在所述车联网终端的通信sim卡和核心网;并将第二加密秘钥对分别设置在所述车联网终端的通信sim卡和可信中心,其中,第二加密秘钥对为非对称秘钥。

65.步骤202,根据设备标识的加密字符串认证所述车联网终端的设备身份合法性。

66.可选地,所述根据设备标识的加密字符串认证所述车联网终端的设备身份合法性,具体包括:利用预设的第二加密秘钥解密所述车联网终端标识中设备标识的加密字符串,得到设备标识;根据设备标识认证所述车联网终端的设备身份合法性。

67.步骤203,向核心网设备反馈所述车联网终端的设备身份合法性的认证结果,以使核心网设备响应于所述车联网终端的网络身份合法及设备身份合法,确定所述车联网终端身份合法。

68.本实施例中,在核心网设备确定所述车联网终端身份合法之后,核心网设备接收并解析所述车联网终端的业务请求;根据业务请求及所述车联网终端的位置,定位出所述车联网终端需要通信的目标车联网终端群;确定目标车联网终端群中各车联网终端身份是否合法;从目标车联网终端群中筛选出身份合法的车联网终端,以得到目标通信车联网终端群;将所述车联网终端的业务请求发送至目标通信车联网终端群,以使所述车联网终端和目标通信车联网终端群进行业务通信。

69.s1,核心网设备向“目标车联网终端群”发送身份认证需求消息,“目标车联网终端群”中的各车联网终端向核心网设备反馈身份认证请求,核心网设备根据本实施例的车联网终端身份的认证方法或其他身份认证方法确定“目标车联网终端群”中的各车联网终端(如车载单元)的身份是否合法,从目标车联网终端群中筛选出身份合法的车联网终端,以得到“目标通信车联网终端群”。

70.s2,核心网设备将车联网业务消息发送给通过身份认证的“目标通信车联网终端群”,以使车联网终端和目标通信车联网终端群进行业务通信。

71.s11,如果业务类型为车与路侧单元rsu通信,且路侧单元与核心网设备之间通过有线连接,核心网设备可根据rsu id直接确定rsu的身份合法性。

72.s12,核心网设备将车联网业务信息,直接发送给定位出的且身份合法的rsu,以使车载单元与路侧单元rsu进行业务通信。

73.本实施例中,结合核心网设备的定位能力,根据车联网业务类型进行车联网业务的定向传输,协助车辆和rsu进行双向认证,解决车载单元与路侧单元通信场景存在的安全问题:(1)车载单元向路侧单元发送业务消息场景时,存在仿冒车载单元向rsu发送海量攻击消息,rsu无法处理,造成rsu崩溃,车联网业务中断的风险;或仿冒rsu,接收车载单元重要车联网业务信息的风险。(2)rsu向车载单元发送广播消息时,存在的被黑客(经过身份认证的第三方)截取重要业务信息的安全问题。因此,由核心网设备转发车载单元与路侧单元间的业务消息,进行安全认证后的定向安全传输,可提高通信的安全性。

74.本实施例的车联网终端身份的认证方法,根据车载单元(或路侧单元)在车联网业务中身份特点,全新定义了车联网身份标识,综合了车载单元(或路侧单元)的硬件身份和网络身份特点,抵御车载单元(或路侧单元)单一身份标识泄露导致的仿冒风险。利用移动通信网和可信中心对车端进行网络身份和设备身份的联合认证,实现车载单元(或路侧单元)跨安全域(移动通信网络和车载单元可信中心ta1、路侧单元可信中心ta2)的联合认证,并且对于任一安全域,认证过程不会泄露另一个安全域的认识标识,有效保护了用户身份隐私。结合核心网设备的定位能力,根据车联网业务类型进行车联网业务的定向传输,协助车辆和rsu进行双向认证,解决车载单元与路侧单元通信场景存在的安全问题,实现认证后的定向安全传输。

75.实施例3:

76.如图4所示,本实施例提供一种车联网终端身份的认证装置,包括:

77.第一认证模块41,用于根据车联网终端的身份认证请求认证所述车联网终端的网络身份合法性,所述身份认证请求包括车联网终端标识,所述车联网终端标识为移动通信用户标识的加密字符串与设备标识的加密字符串的组合。

78.第一发送模块42,与第一认证模块41连接,用于响应于所述车联网终端的网络身份合法,将所述车联网终端标识中设备标识的加密字符串发送至可信中心,以使可信中心认证所述车联网终端的设备身份合法性。

79.确定模块43,与第一认证模块41连接,用于响应于所述车联网终端的网络身份合法及设备身份合法,确定所述车联网终端身份合法。

80.可选地,所述车联网终端包括车载单元、路侧单元。第一认证模块还用于接收所述车联网终端发送的身份认证请求。

81.可选地,第一认证模块包括:提取单元,用于从所述车联网终端标识中提取移动通信用户标识的加密字符串。第一解密单元,与提取单元连接,用于利用预设的第一加密秘钥解密移动通信用户标识的加密字符串,得到移动通信用户标识。第一认证单元,与第一解密单元连接,用于根据移动通信用户标识认证所述车联网终端的网络身份合法性。

82.可选地,确定模块还用于接收可信中心反馈的所述车联网终端的设备身份合法性的认证结果。

83.可选地,车联网终端身份的认证装置还包括设置模块,设置模块用于将第一加密秘钥对分别设置在所述车联网终端的通信sim卡和核心网;还用于将第二加密秘钥对分别设置在所述车联网终端的通信sim卡和可信中心,其中,第二加密秘钥对为非对称秘钥。

84.可选地,车联网终端身份的认证装置还包括第二发送模块,第二发送模块与确定模块连接,用于接收并解析所述车联网终端的业务请求,并根据业务请求及所述车联网终端的位置,定位出所述车联网终端需要通信的目标车联网终端群,还用于确定目标车联网终端群中各车联网终端身份是否合法,并从目标车联网终端群中筛选出身份合法的车联网终端,以得到目标通信车联网终端群,以及,用于将所述车联网终端的业务请求发送至目标通信车联网终端群,以使所述车联网终端和目标通信车联网终端群进行业务通信。

85.本实施例中,车载单元(或路侧单元)需要进行车联网业务时,用于将车联网业务请求发送给核心网设备,车联网业务请求中包括车联网业务类型。核心网设备用于解析车联网业务请求中的车联网业务类型,如果车联网业务类型为车车通信,核心网设备用于执行步骤s1-s2。如果车联网业务类型为车与路侧单元通信,核心网设备用于执行步骤s11-s12。

86.s1,核心网设备向“目标车联网终端群”发送身份认证需求消息,“目标车联网终端群”中的各车联网终端向核心网设备反馈身份认证请求,核心网设备根据本实施例的车联网终端身份的认证方法或其他身份认证方法确定“目标车联网终端群”中的各车联网终端(如车载单元)的身份是否合法,从目标车联网终端群中筛选出身份合法的车联网终端,以得到“目标通信车联网终端群”。

87.s2,核心网设备将车联网业务消息发送给通过身份认证的“目标通信车联网终端群”,以使车联网终端和目标通信车联网终端群进行业务通信。

88.s11,如果业务类型为车与路侧单元rsu通信,且路侧单元与核心网设备之间通过有线连接,核心网设备可根据rsu id直接确定rsu的身份合法性。

89.s12,核心网设备将车联网业务信息,直接发送给定位出的且身份合法的rsu,以使车载单元与路侧单元rsu进行业务通信。

90.本实施例中,结合核心网设备的定位能力,根据车联网业务类型进行车联网业务的定向传输,协助车辆和rsu进行双向认证,解决车载单元与路侧单元通信场景存在的安全问题:(1)车载单元向路侧单元发送业务消息场景时,存在仿冒车载单元向rsu发送海量攻击消息,rsu无法处理,造成rsu崩溃,车联网业务中断的风险;或仿冒rsu,接收车载单元重要车联网业务信息的风险。(2)rsu向车载单元发送广播消息时,存在的被黑客(经过身份认证的第三方)截取重要业务信息的安全问题。因此,由核心网设备转发车载单元与路侧单元间的业务消息,进行安全认证后的定向安全传输,可提高通信的安全性。

91.实施例4:

92.如图5所示,本实施例提供一种车联网终端身份的认证装置,包括:

93.第一接收模块51,用于接收核心网设备发送的车联网终端标识中设备标识的加密字符串,其中,所述车联网终端标识为移动通信用户标识的加密字符串与设备标识的加密字符串的组合,核心网设备用于根据车联网终端的身份认证请求认证所述车联网终端的网络身份合法性,且认证结果为所述车联网终端的网络身份合法,所述身份认证请求包括车联网终端标识。

94.第二认证模块52,与第一接收模块51连接,用于根据设备标识的加密字符串认证所述车联网终端的设备身份合法性。

95.具体地,第二认证模块52用于利用预设的第二加密秘钥解密所述车联网终端标识

中设备标识的加密字符串,得到设备标识;还用于根据设备标识认证所述车联网终端的设备身份合法性。

96.反馈模块53,与第二认证模块52连接,用于向核心网设备反馈所述车联网终端的设备身份合法性的认证结果,以使核心网设备响应于所述车联网终端的网络身份合法及设备身份合法,确定所述车联网终端身份合法。

97.本实施例中,所述车联网终端包括车载单元、路侧单元、行人所持终端等。其中,核心网设备用于接收车联网终端在接入通信网络时发送的身份认证请求。核心网设备用于根据车联网终端的身份认证请求认证所述车联网终端的网络身份合法性,具体地,核心网设备用于从所述车联网终端标识中提取移动通信用户标识的加密字符串;并利用预设的第一加密秘钥解密移动通信用户标识的加密字符串,得到移动通信用户标识;以及,用于根据移动通信用户标识认证所述车联网终端的网络身份合法性。此外,核心网设备还用于将第一加密秘钥对分别设置在所述车联网终端的通信sim卡和核心网;并将第二加密秘钥对分别设置在所述车联网终端的通信sim卡和可信中心,其中,第二加密秘钥对为非对称秘钥。

98.本实施例中,核心网设备还用于接收并解析所述车联网终端的业务请求;根据业务请求及所述车联网终端的位置,定位出所述车联网终端需要通信的目标车联网终端群;确定目标车联网终端群中各车联网终端身份是否合法;从目标车联网终端群中筛选出身份合法的车联网终端,以得到目标通信车联网终端群;将所述车联网终端的业务请求发送至目标通信车联网终端群,以使所述车联网终端和目标通信车联网终端群进行业务通信。车载单元(或路侧单元)需要进行车联网业务时,用于将车联网业务请求发送给核心网设备,车联网业务请求中包括车联网业务类型。核心网设备用于解析车联网业务请求中的车联网业务类型,如果车联网业务类型为车车通信,核心网设备用于执行步骤s1-s2。如果车联网业务类型为车与路侧单元通信,核心网设备用于执行步骤s11-s12。

99.s1,核心网设备向“目标车联网终端群”发送身份认证需求消息,“目标车联网终端群”中的各车联网终端向核心网设备反馈身份认证请求,核心网设备根据本实施例的车联网终端身份的认证方法或其他身份认证方法确定“目标车联网终端群”中的各车联网终端(如车载单元)的身份是否合法,从目标车联网终端群中筛选出身份合法的车联网终端,以得到“目标通信车联网终端群”。

100.s2,核心网设备将车联网业务消息发送给通过身份认证的“目标通信车联网终端群”,以使车联网终端和目标通信车联网终端群进行业务通信。

101.s11,如果业务类型为车与路侧单元rsu通信,且路侧单元与核心网设备之间通过有线连接,核心网设备可根据rsu id直接确定rsu的身份合法性。

102.s12,核心网设备将车联网业务信息,直接发送给定位出的且身份合法的rsu,以使车载单元与路侧单元rsu进行业务通信。本实施例中,结合核心网设备的定位能力,根据车联网业务类型进行车联网业务的定向传输,协助车辆和rsu进行双向认证,解决车载单元与路侧单元通信场景存在的安全问题:(1)车载单元向路侧单元发送业务消息场景时,存在仿冒车载单元向rsu发送海量攻击消息,rsu无法处理,造成rsu崩溃,车联网业务中断的风险;或仿冒rsu,接收车载单元重要车联网业务信息的风险。(2)rsu向车载单元发送广播消息时,存在的被黑客(经过身份认证的第三方)截取重要业务信息的安全问题。因此,由核心网设备转发车载单元与路侧单元间的业务消息,进行安全认证后的定向安全传输,可提高通

信的安全性。

103.实施例5:

104.如图6所示,本实施例提供一种电子设备,包括存储器61和处理器62,所述存储器61中存储有计算机程序,所述处理器62被设置为运行所述计算机程序以实现如实施例1所述的车联网终端身份的认证方法或实施例2所述的车联网终端身份的认证方法。

105.实施例6:

106.本实施例提供一种计算机可读存储介质,其上存储有计算机程序,所述计算机程序被处理器执行时,实现如实施例1所述的车联网终端身份的认证方法或实施例2所述的车联网终端身份的认证方法。

107.实施例3和实施例4的车联网终端身份的认证装置、实施例5的电子设备,以及实施例6的计算机可读存储介质,用于综合车联网终端的网络身份和硬件身份的特点构建车联网终端新的标识,且通过核心网设备和可信中心基于车联网终端的标识分别进行网络身份和设备身份的联合认证,实现车联网终端可靠的、安全的身份认证,无需车联网终端自行进行海量认证和更新维护证书列表,从而提高车联网业务的可靠性和安全性,同时实现车联网终端跨安全域(如通信网络和可信中心)的联合认证,有效降低跨域认证的时延。具体地,用于对车联网终端标识重新定义,并结合车联网终端的硬件标识(对于车联网业务运营企业可信)及通信网络标识(对于通信网络运营商可信)这两个属性作为车联网终端唯一的身份标识,避免因硬件标识或者通信网络标识被窃取后,对车联网终端的身份进行盗用的风险。进一步地,由于第二加密秘钥的持有方为通信运营商和可信中心两个运营方,防止其中一方的秘钥泄露产生风险,因此,第二加密秘钥对使用非对称秘钥可提高安全性。且,仅用于将设备身份相关的加密字符串发送给可信中心进行认证,对于任一安全域,可保证在认证过程中不会泄露另一个安全域的标识,从而有效保护终端用户身份隐私,提高系统的安全性。此外,由核心网设备转发车载单元与路侧单元间的业务消息,用于进行安全认证后的定向安全传输,可进一步提高通信安全性。

108.可以理解的是,以上实施方式仅仅是为了说明本发明的原理而采用的示例性实施方式,然而本发明并不局限于此。对于本领域内的普通技术人员而言,在不脱离本发明的精神和实质的情况下,可以做出各种变型和改进,这些变型和改进也视为本发明的保护范围。

相关技术

网友询问留言

已有0条留言

- 还没有人留言评论。精彩留言会获得点赞!

1